Автор: Рихтер Дж.

Теги: языки программирования компьютерные технологии информатика программное обеспечение информационные технологии windows

ISBN: 5-272-00384-5

Год: 2008

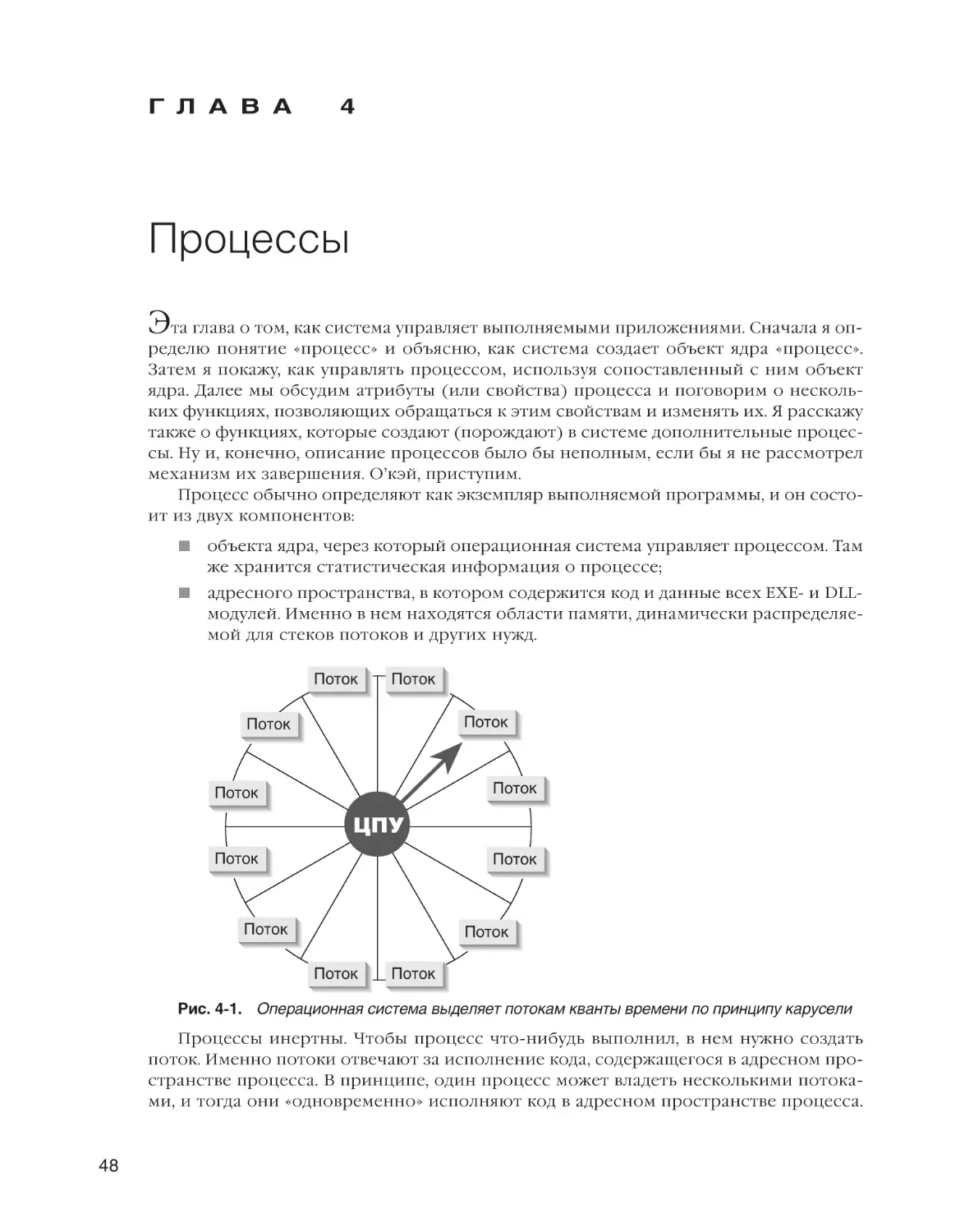

Текст

Кристин, трудно выразить словами, как много ты значишь

для меня. Твоя бьющая через край энергия всегда воодушев

ляет меня. Твоя улыбка озаряет каждый мой день.

Видя тебя, хочется петь. Я люблю тебя (и Макса).

Счастья вам.

Моей матери, Арлин, сумевшей мужественно и бесстрашно

пережить самый трудный и мучительный период жизни.

Твоя любовь и поддержка сделали меня тем, кем я стал.

Где бы я ни был, ты всегда со мной.

Jeffrey Richter

Programming Applications

for Microsoft®

WINDOWS

®

FOURTH EDITION

Джеффри Рихтер

ДЛЯ ПРОФЕССИОНАЛОВ

WINDOWS

®

Создание эффективных Win32-приложений

с учетом специфики

64-разрядной версии Windows

ИЗДАНИЕ ЧЕТВЕРТОЕ

Москва • Санкт Петербург • Нижний Новгород • Воронеж

Новосибирск • Ростов на Дону • Екатеринбург • Самара

Киев • Харьков • Минск

2008

УДК 004.43

ББК 32.973.26–018

P49

Рихтер Дж.

P49

Windows для профессионалов: создание эффективных Win32приложений с уче

том специфики 64разрядной версии Windows / Пер. с англ. — 4е изд. — Спб.: Пи

тер; М.: Издательство «Русская Редакция»; 2008. — 720 стр.: ил.

ISBN 5–272–00384—5 («Питер»)

ISBN 978–5–7502–0360–4 («Русская Редакция»)

Это издание — практически новая книга, посвященная программированию серьезных

приложений на Microsoft Visual C++ в операционных системах Windows 2000 (32 и 64

разрядных версиях) и Windows 98 с использованием функций Windows API. Состоит из

27 глав, двух приложений. Гораздо глубже, чем в предыдущих изданиях, рассматриваются

такие темы, как взаимодействие с операционной системой, библиотеки C/C++, програм

мирование DLL и оптимизация кода, описываются новые механизмы и функции, появив

шиеся в Windows 2000, и приводится информация, специфическая для 64разрядной Win

dows 2000. В этом издании автор, перейдя с языка C на C++, переработал все программы

примеры и представил ряд новых приложений, например ProcessInfo и LISWatch. Также

появились совершенно новые материалы: выравнивание данных, привязка потоков к про

цессорам, кэшлинии процессоров, архитектура NUMA, перехват APIвызовов и др.

Книга предназначена профессиональным программистам, владеющим языком C/C++

и имеющим опыт разработки Windowsприложений. Прилагаемый компактдиск содер

жит все программы из книги (исходный код и исполняемые файлы для процессоров x86,

IA64 и Alpha).

УДК 004.43

ББК 32.973.26 018

Подготовлено к печати по лицензионному договору с Microsoft Corporation, Редмонд, Вашингтон,

США.

Intel является охраняемым товарным знаком корпорации Intel. Developer Studio, Microsoft, Microsoft

Prsess, MSDOS, Visual Basic, Visual C++, Visual Studio, Windows, Windows NT являются товарными зна

ками или охраняемыми товарными знаками корпорации Microsoft в США и/или других странах. Все

другие товарные знаки являются собственностью соответствующих фирм.

Все названия компаний, организаций и продуктов, а также имена лиц, используемые в примерах,

вымышлены и не имеют никакого отношения к реальным компаниям, организациям, продуктам и лицам.

©

Оригинальное издание на английском языке,

ISBN 1–57231–996–8 (англ.)

©

Джеффри Рихтер, 1999

Перевод на русский язык, Microsoft Corporation, 2000

ISBN 5–272–00384—5 («Питер»)

ISBN 978–5–7502–0360–4 («Русская Редакция»)

©

Оформление и подготовка к изданию, издательство

«Русская Редакция», издательство «Питер», 2008

Оглавление

Введение . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . XIII

Ч А С Т Ь

I

МАТЕРИАЛЫ ДЛЯ ОБЯЗАТЕЛЬНОГО ЧТЕНИЯ . . . . . . . . . . . . . . . . . . . . . . . . . 1

ГЛАВА 1 Обработка ошибок . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 2

Вы тоже можете это сделать . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 6

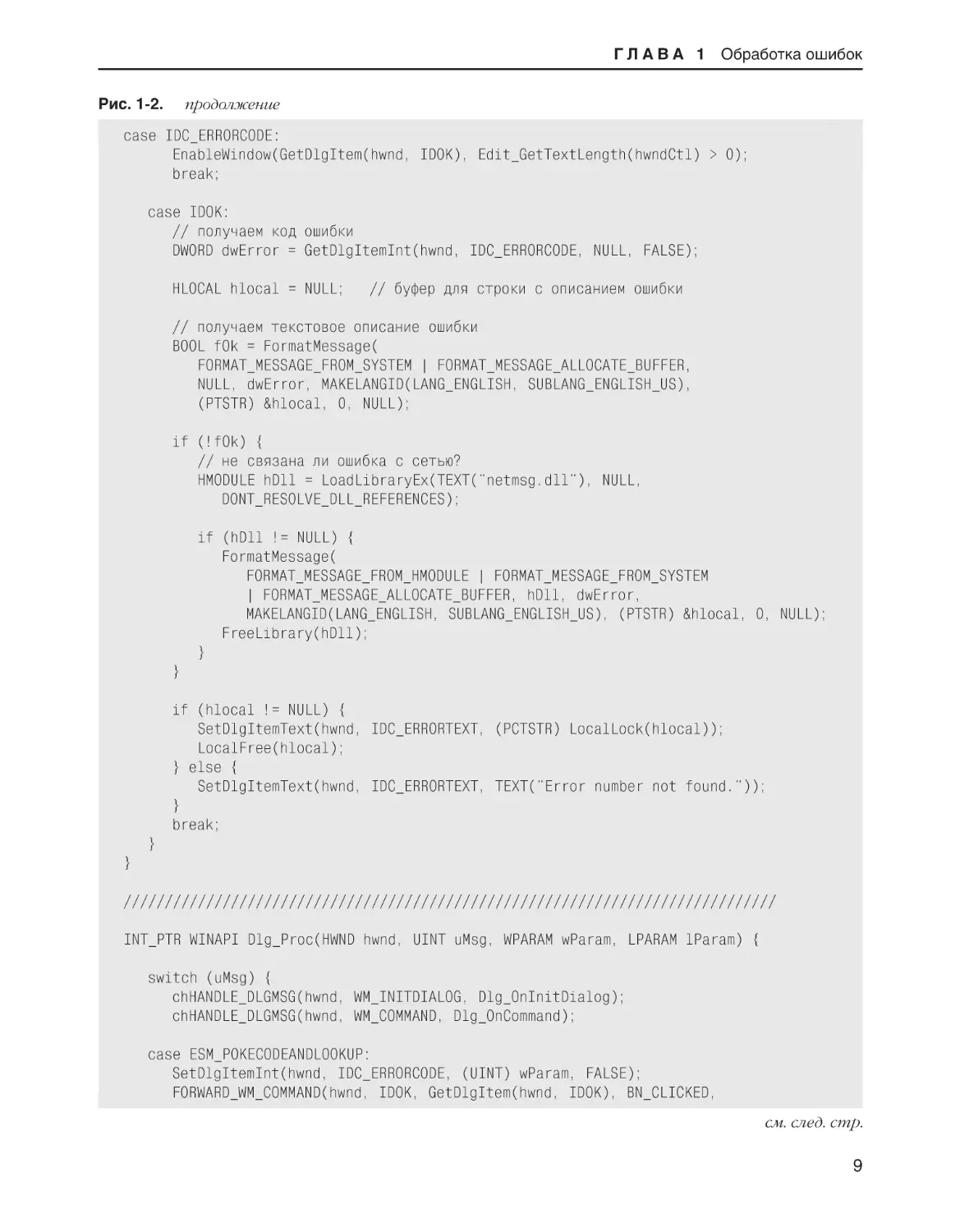

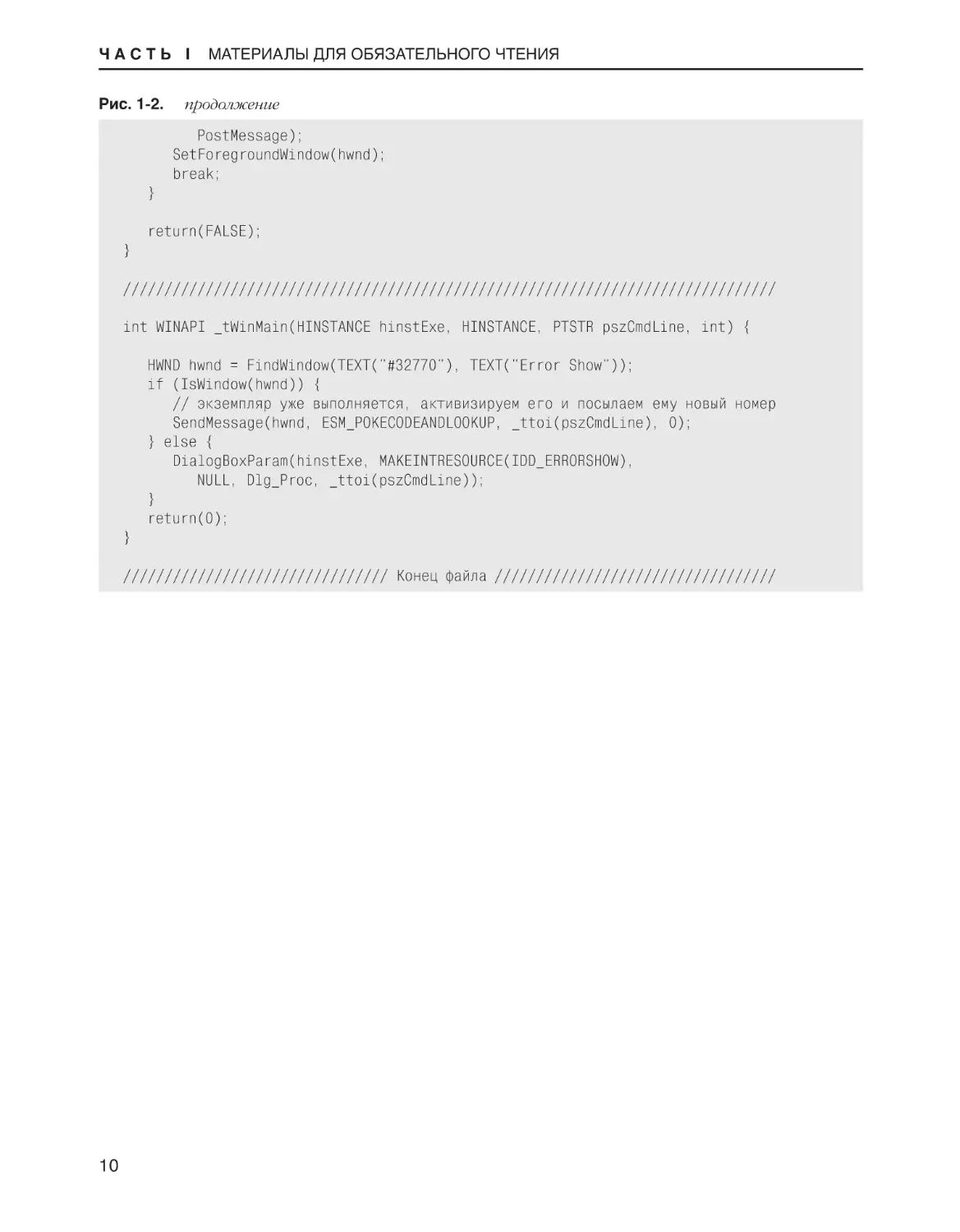

Программа-пример ErrorShow . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 7

ГЛАВА 2

Unicode . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 11

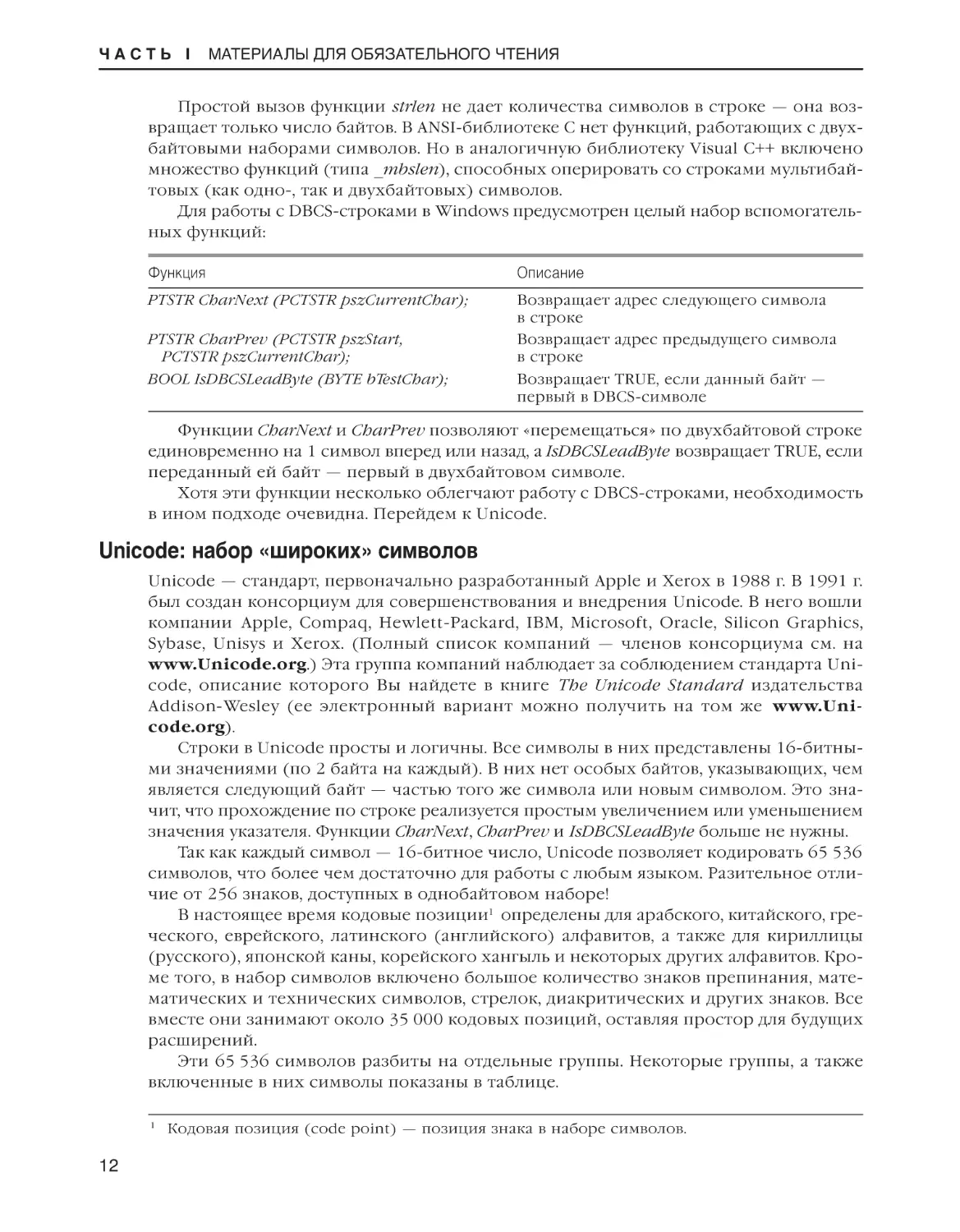

Наборы символов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 11

Одно- и двухбайтовые наборы символов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .11

Unicode: набор «широких» символов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 12

Почему Unicode? . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 13

Windows 2000 и Unicode . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 13

Windows 98 и Unicode . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 13

Windows CE и Unicode . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 14

В чью пользу счет? . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .14

Unicode и COM . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 15

Как писать программу с использованием Unicode . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 15

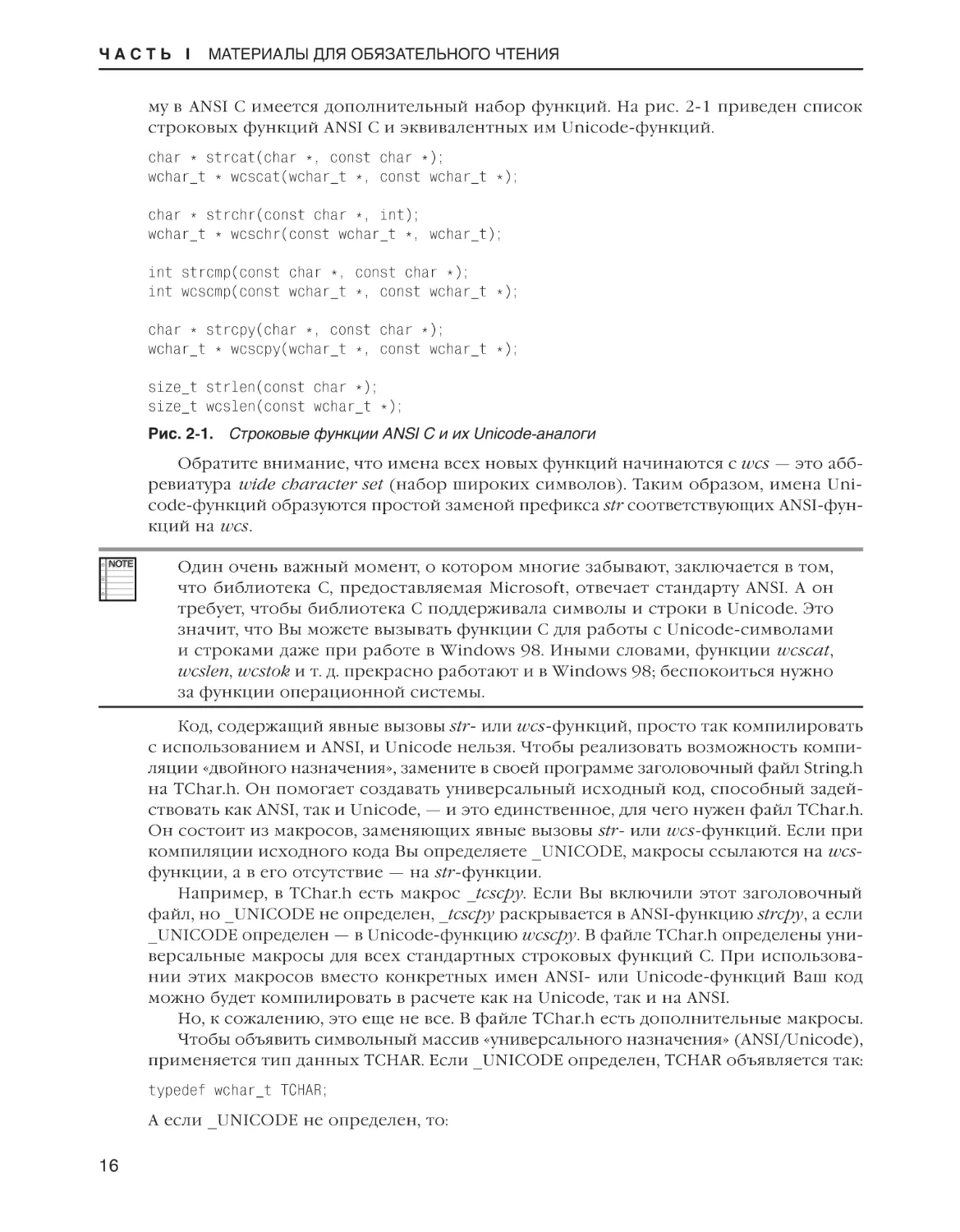

Unicode и библиотека C . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .15

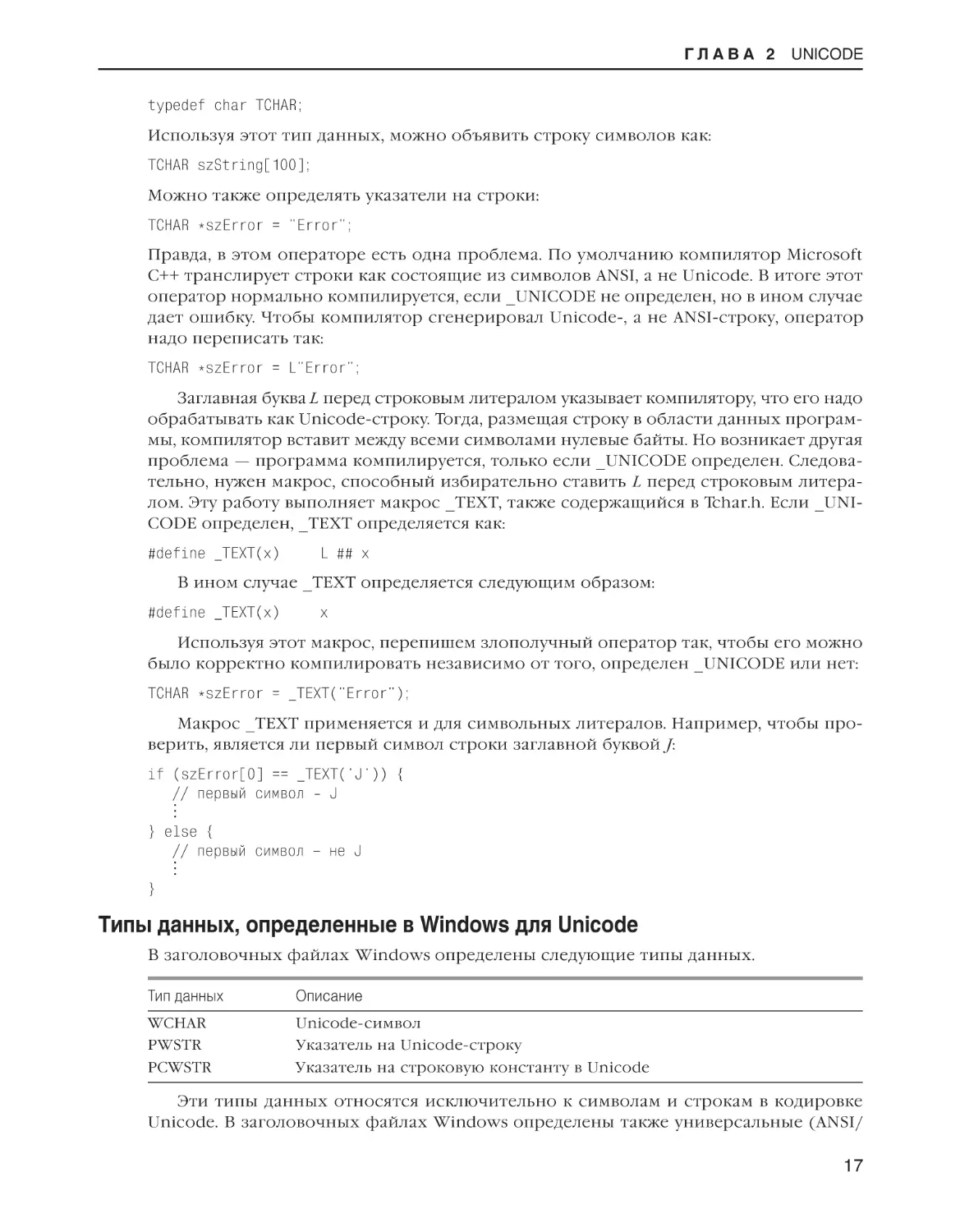

Типы данных, определенные в Windows для Unicode . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 17

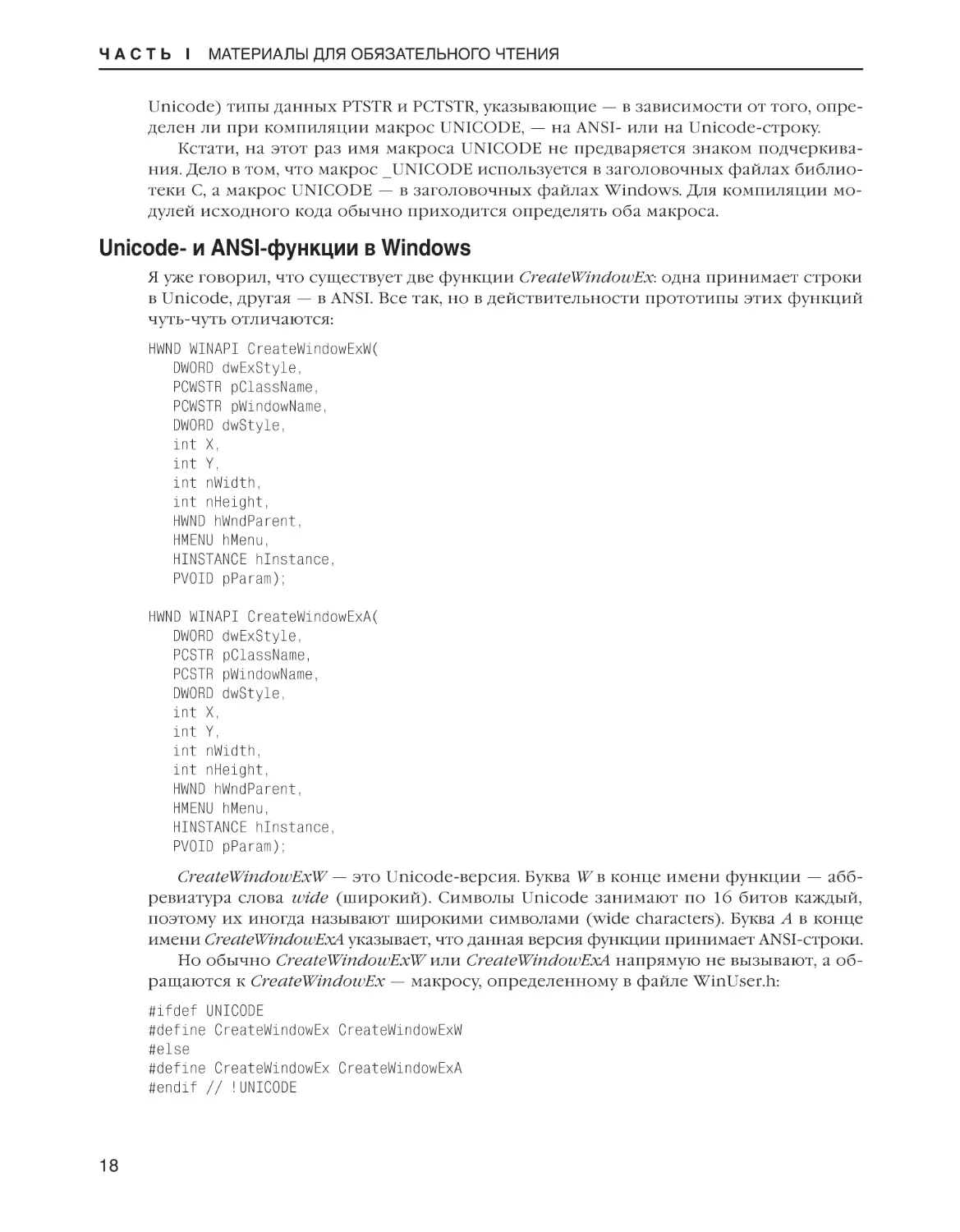

Unicode- и ANSI-функции в Windows . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 18

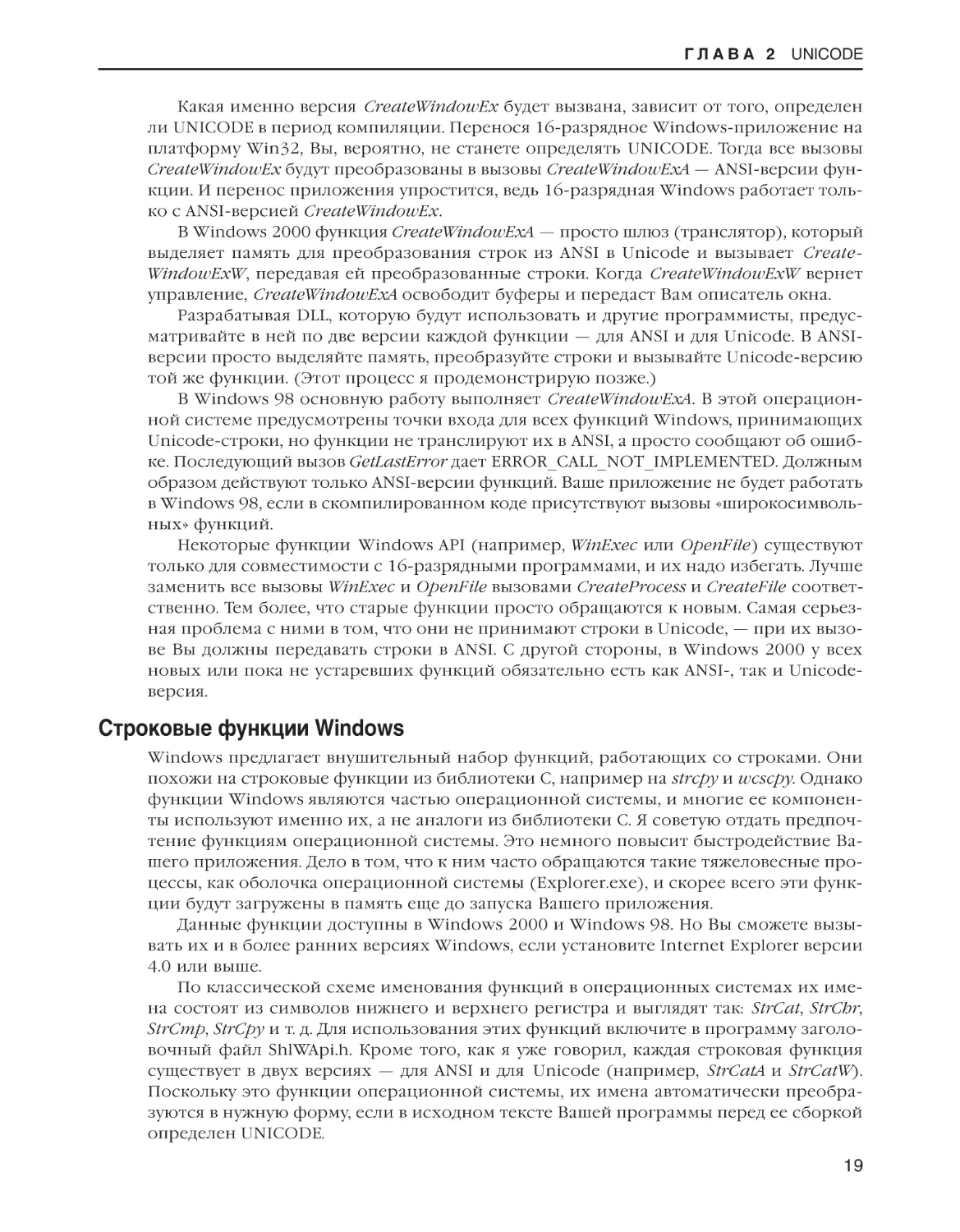

Строковые функции Windows . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 19

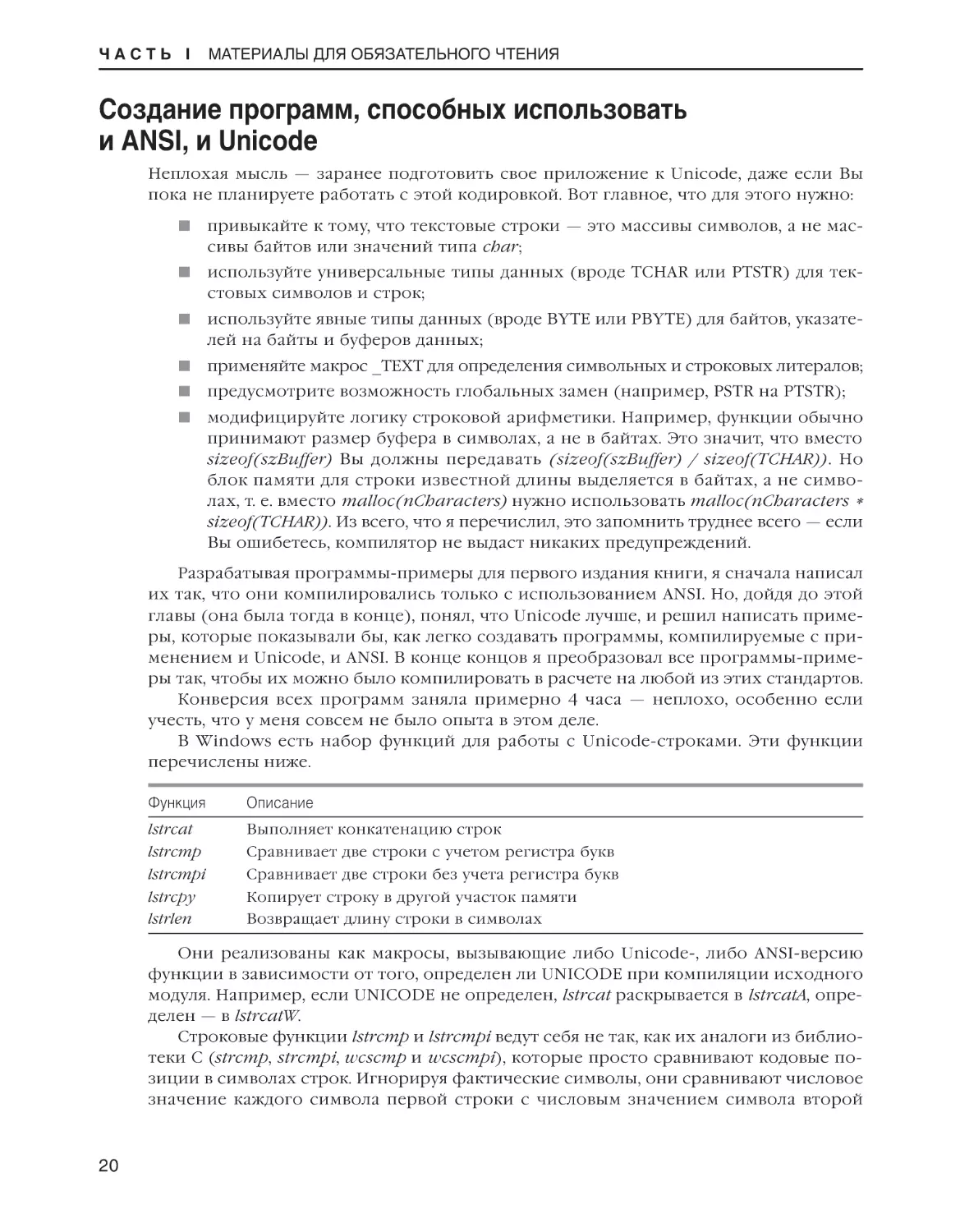

Создание программ, способных использовать и ANSI, и Unicode . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .20

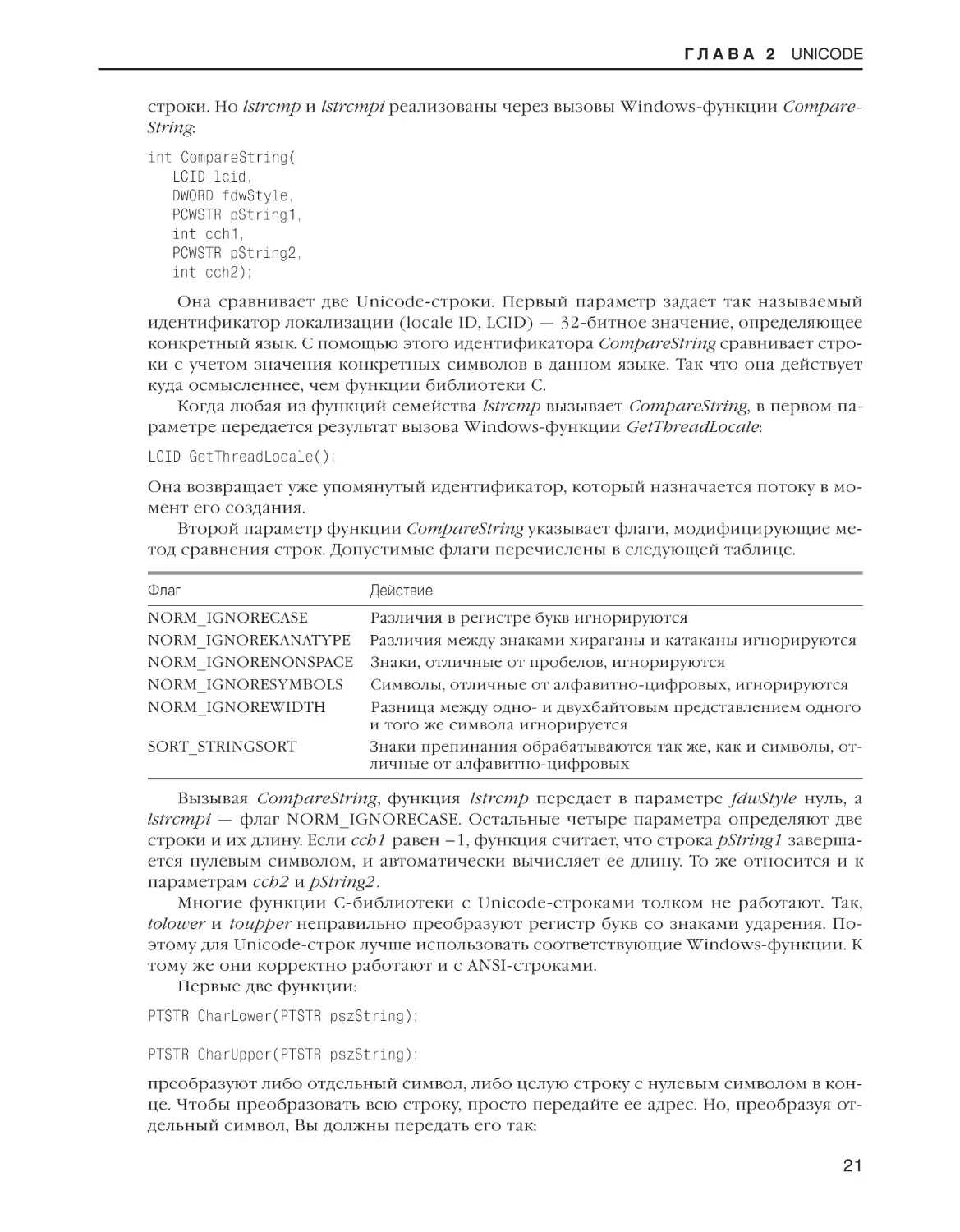

Ресурсы . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 23

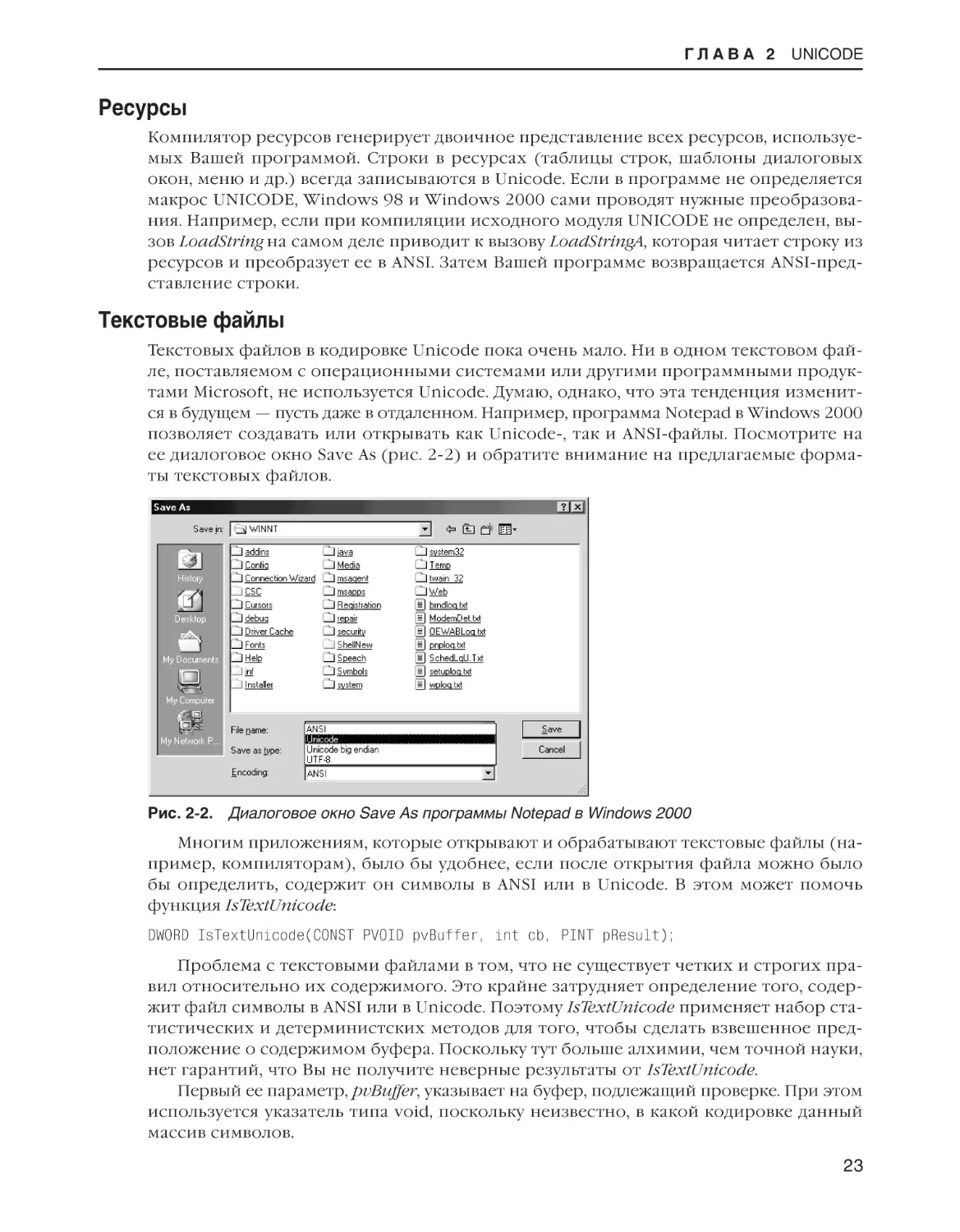

Текстовые файлы . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 23

Перекодировка строк из Unicode в ANSI и обратно . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 24

ГЛАВА 3

Объекты ядра . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 28

Что такое объект ядра . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 28

Учет пользователей объектов ядра . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29

Защита . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 29

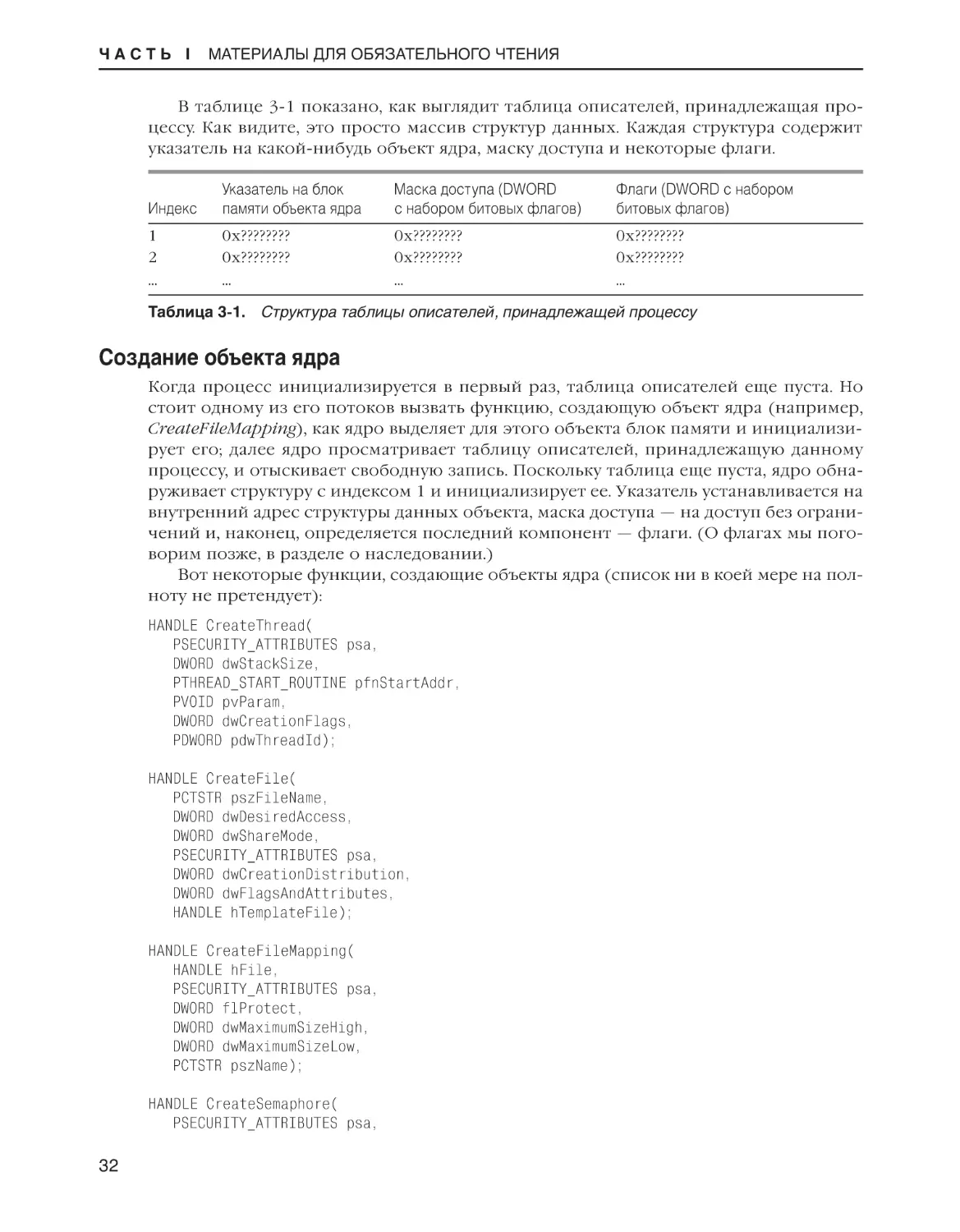

Таблица описателей объектов ядра . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 31

Создание объекта ядра . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 32

Закрытие объекта ядра . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 33

Совместное использование объектов ядра несколькими процессами . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 34

Наследование описателя объекта . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 35

Именованные объекты . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 38

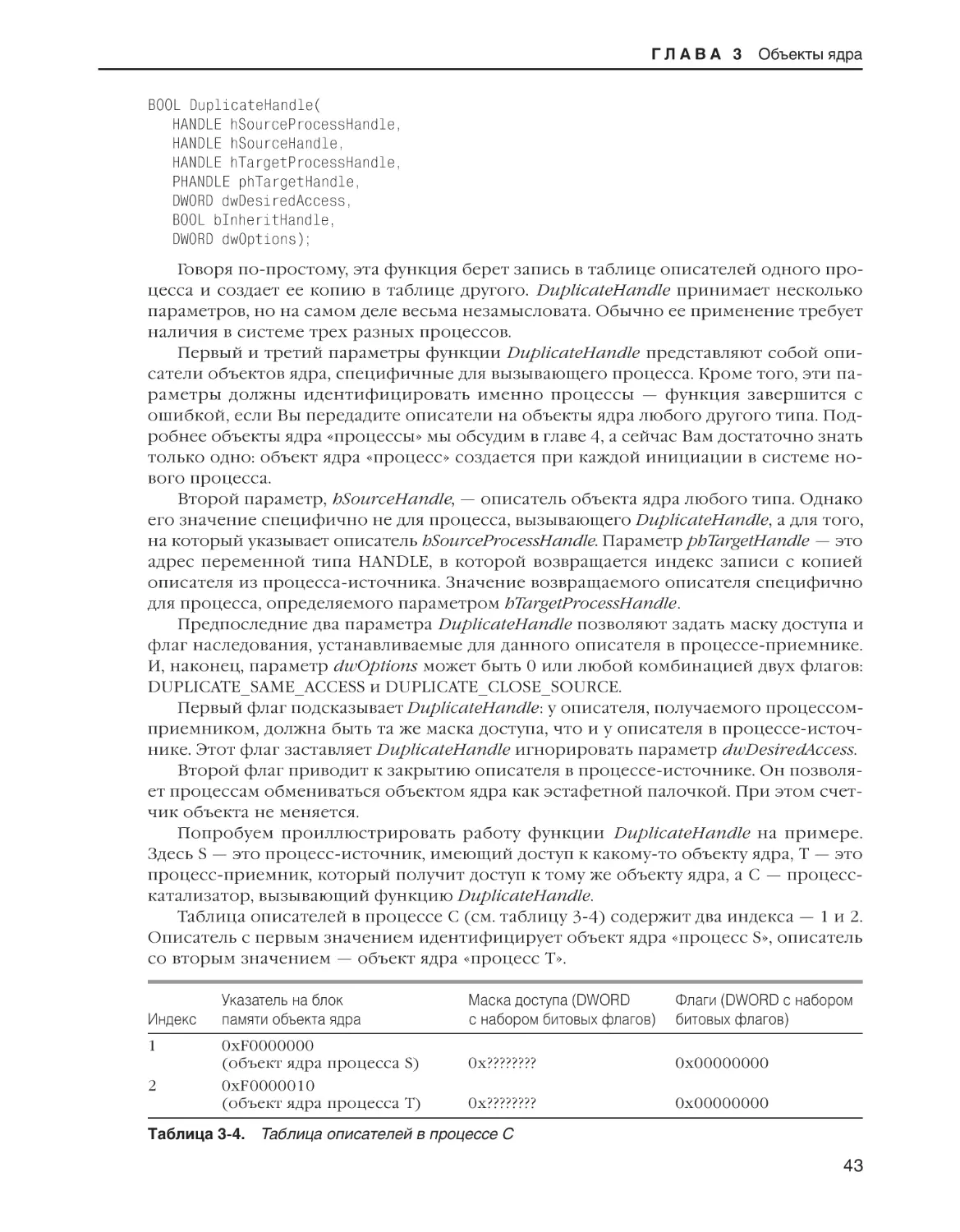

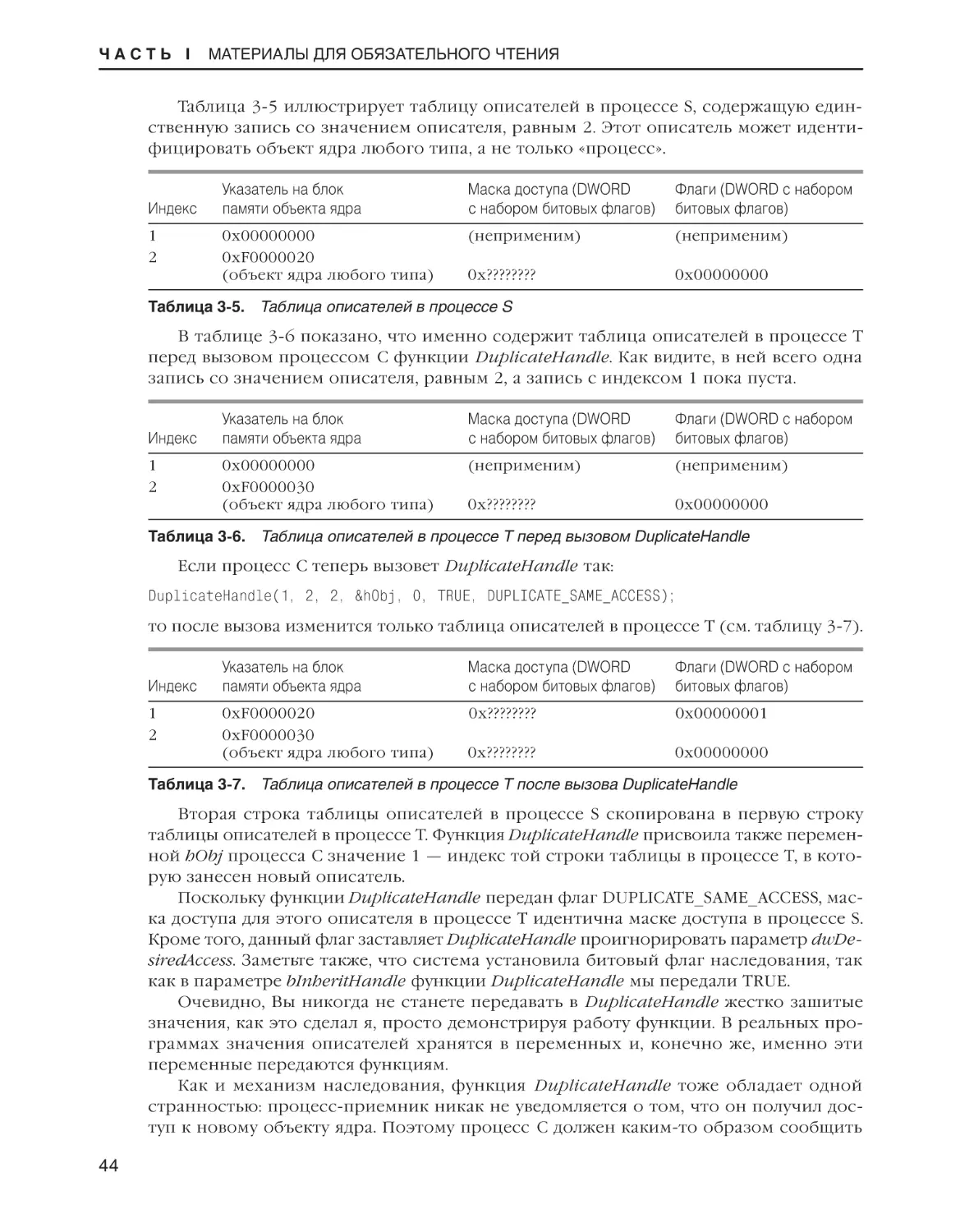

Дублирование описателей объектов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 42

Ч А С Т Ь

I I

НАЧИНАЕМ РАБОТАТЬ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 47

ГЛАВА 4

Процессы . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 48

Ваше первое Windows-приложение . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .49

Описатель экземпляра процесса . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 53

V

Windows для профессионалов

Описатель предыдущего экземпляра процесса . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 54

Командная строка процесса . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 55

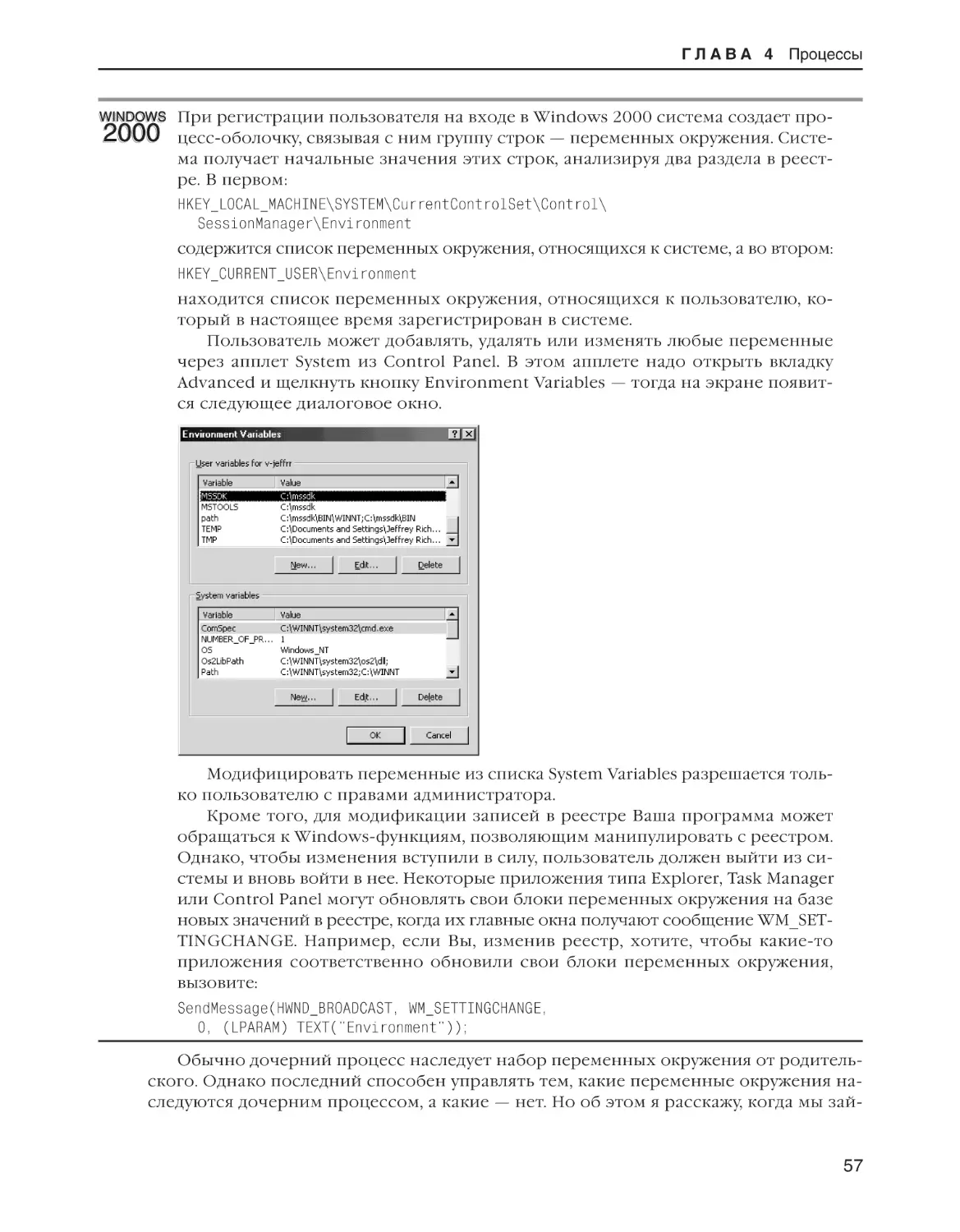

Переменные окружения . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 56

Привязка к процессорам . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 59

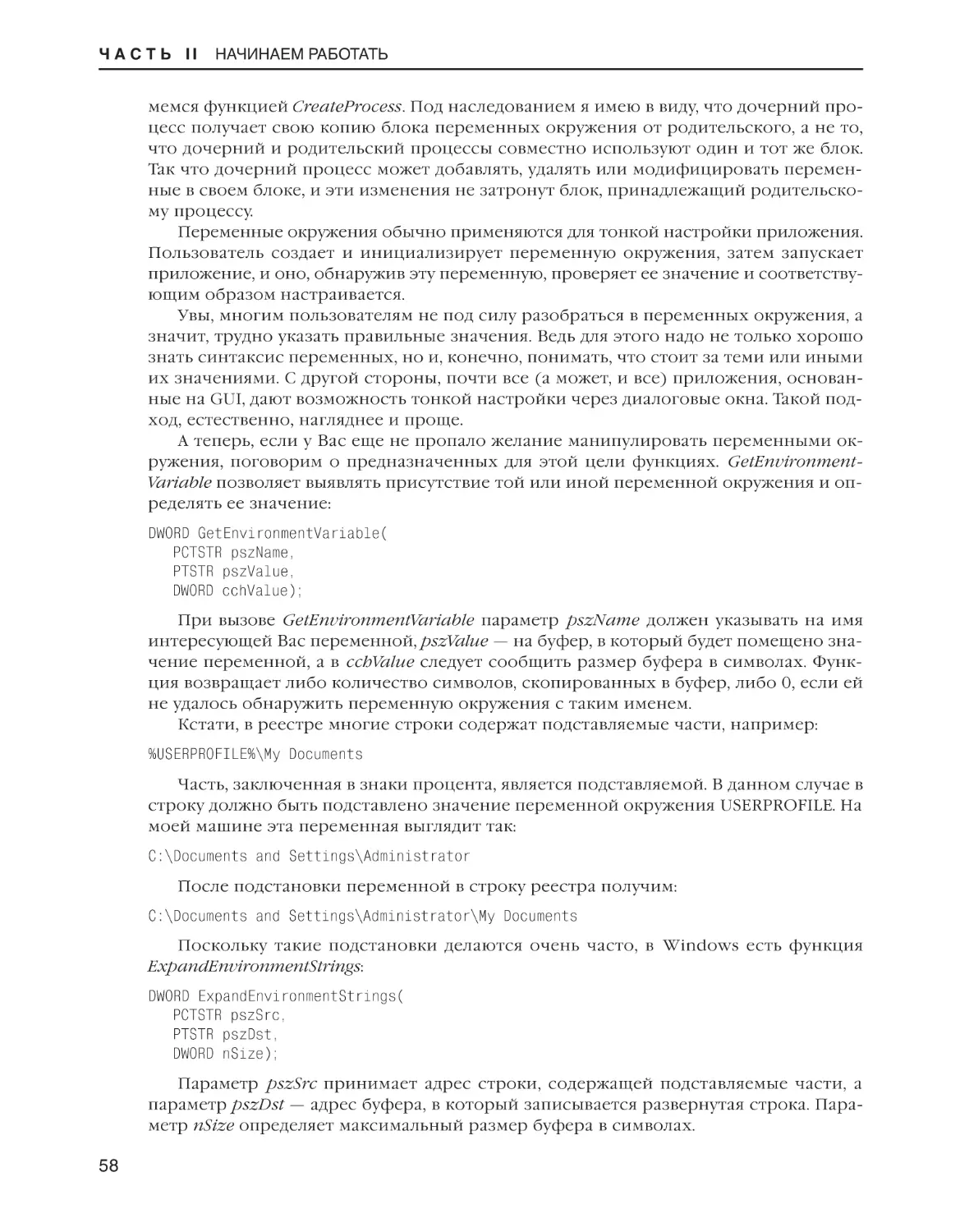

Режим обработки ошибок . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 59

Текущие диск и каталог для процесса . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 60

Определение версии системы . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 61

Функция CreateProcess . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 64

Параметры pszApplicationName и pszCommandLine . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 65

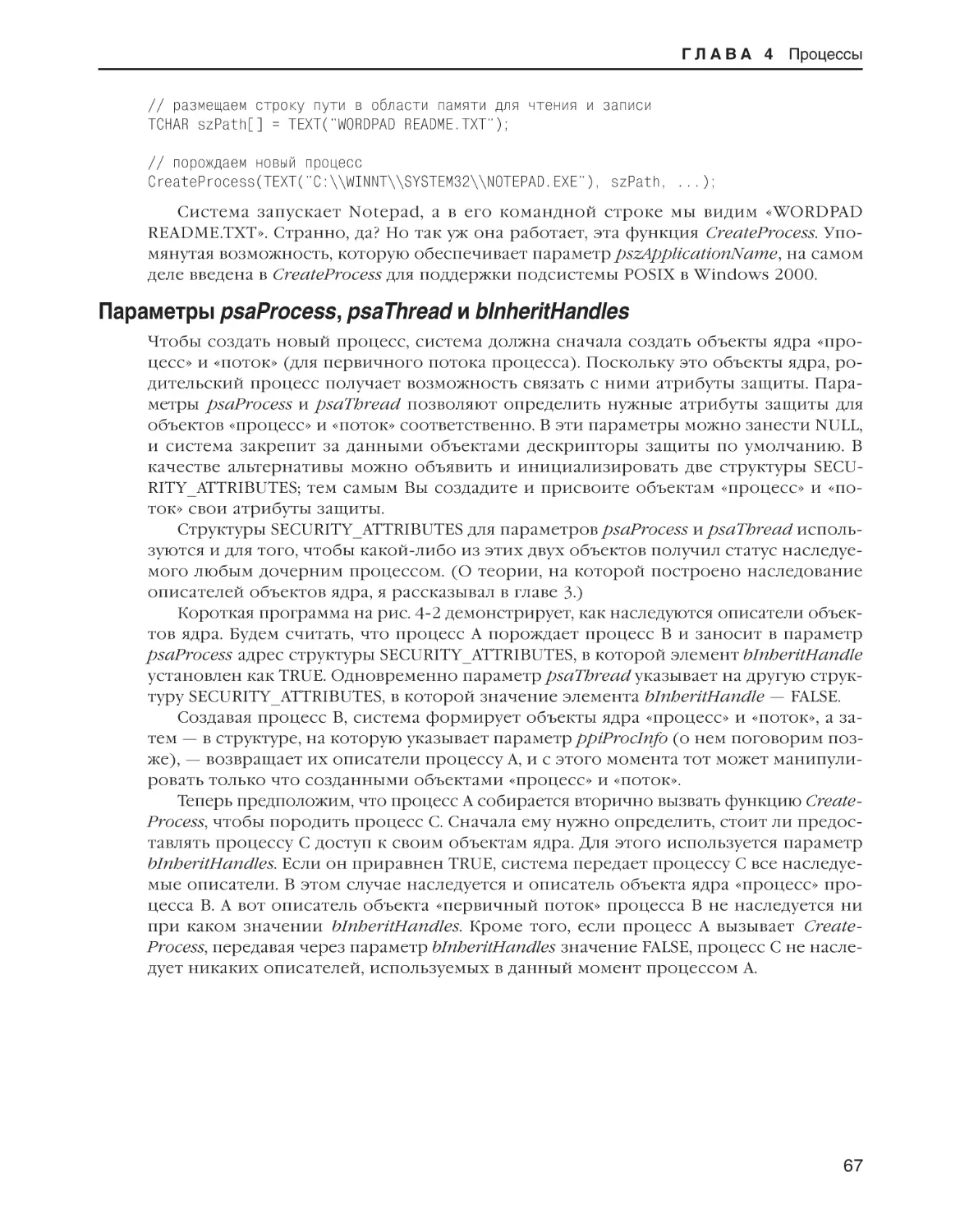

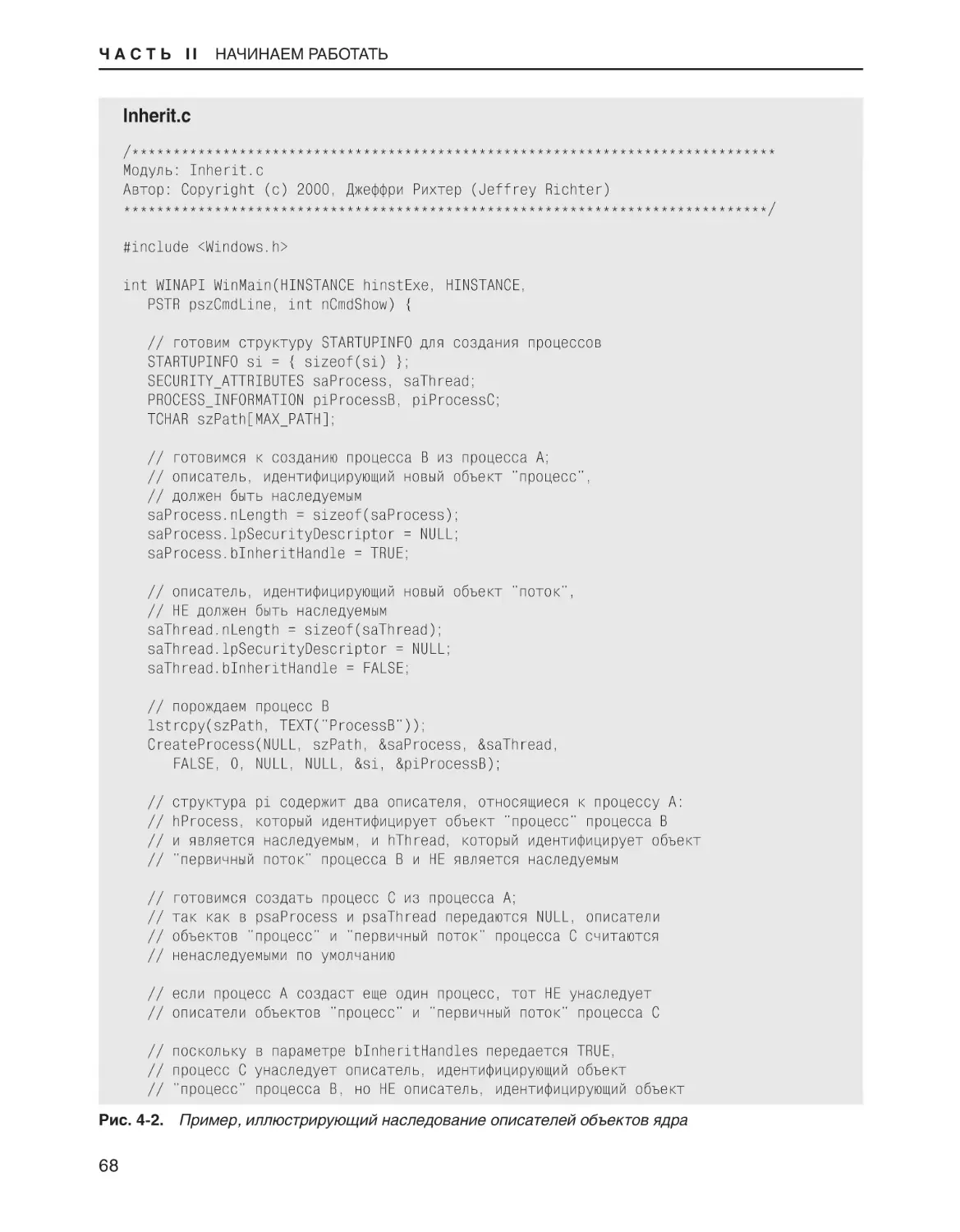

Параметры psaProcess, psaThread и bInheritHandles . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 67

Параметр fdwCreate . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 69

Параметр pvEnvironment . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 71

Параметр pszCurDir . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 71

Параметр psiStartInfo . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 71

Параметр ppiProcInfo . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 75

Завершение процесса . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 77

Возврат управления входной функцией первичного потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 77

Функция ExitProcess . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 77

Функция TerminateProcess . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 79

Когда все потоки процесса уходят . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 79

Что происходит при завершении процесса . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 80

Дочерние процессы . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 80

Запуск обособленных дочерних процессов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 82

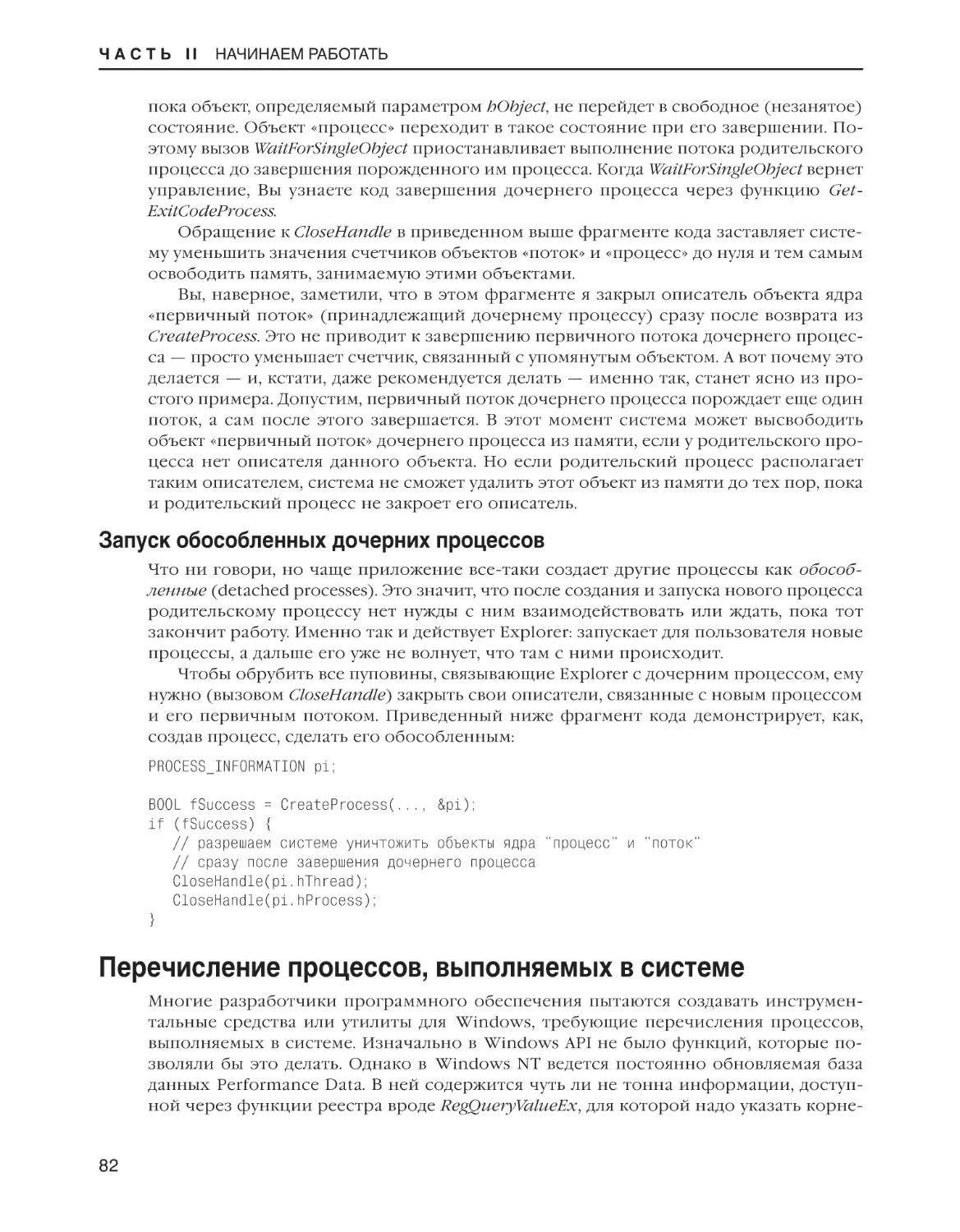

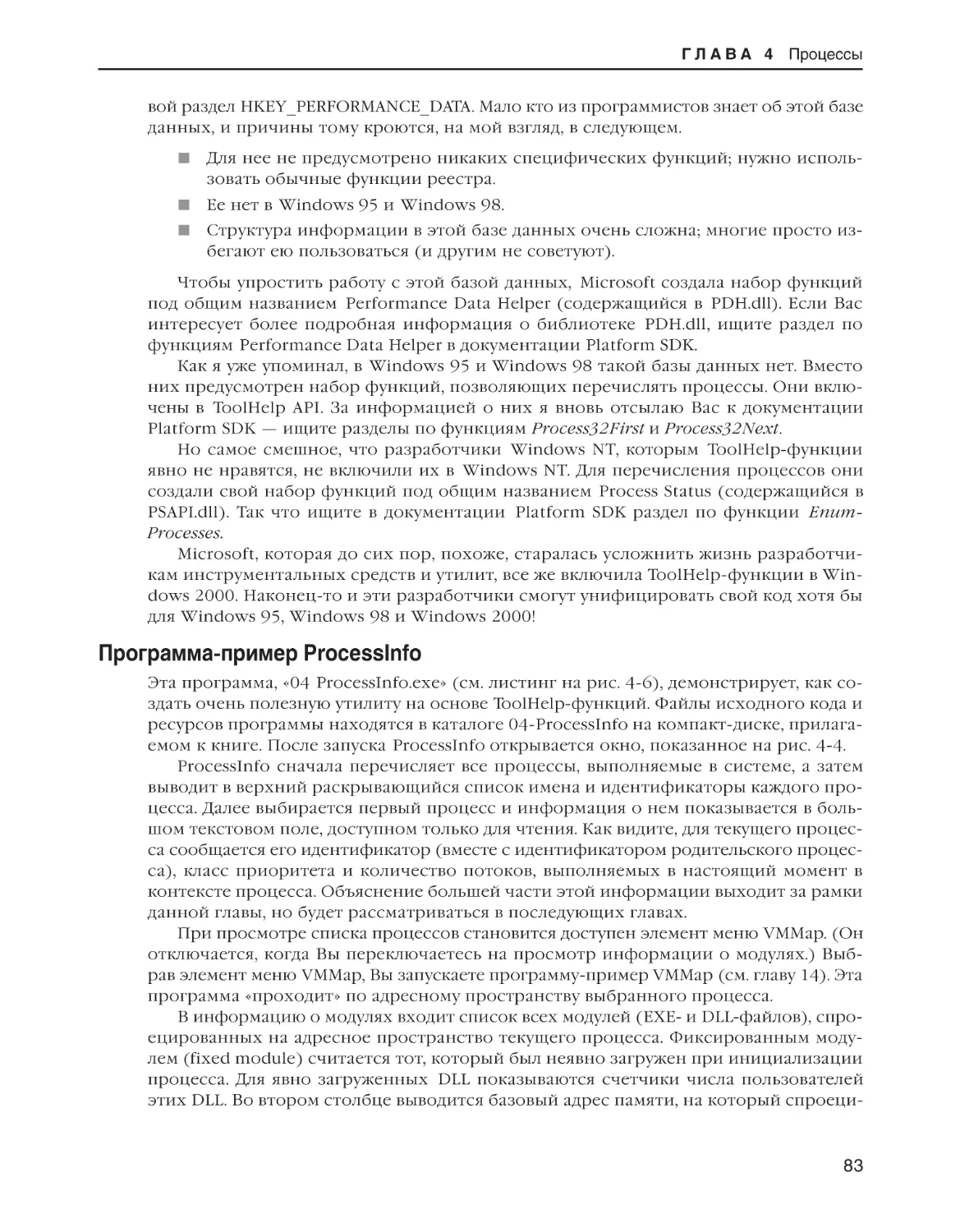

Перечисление процессов, выполняемых в системе . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 82

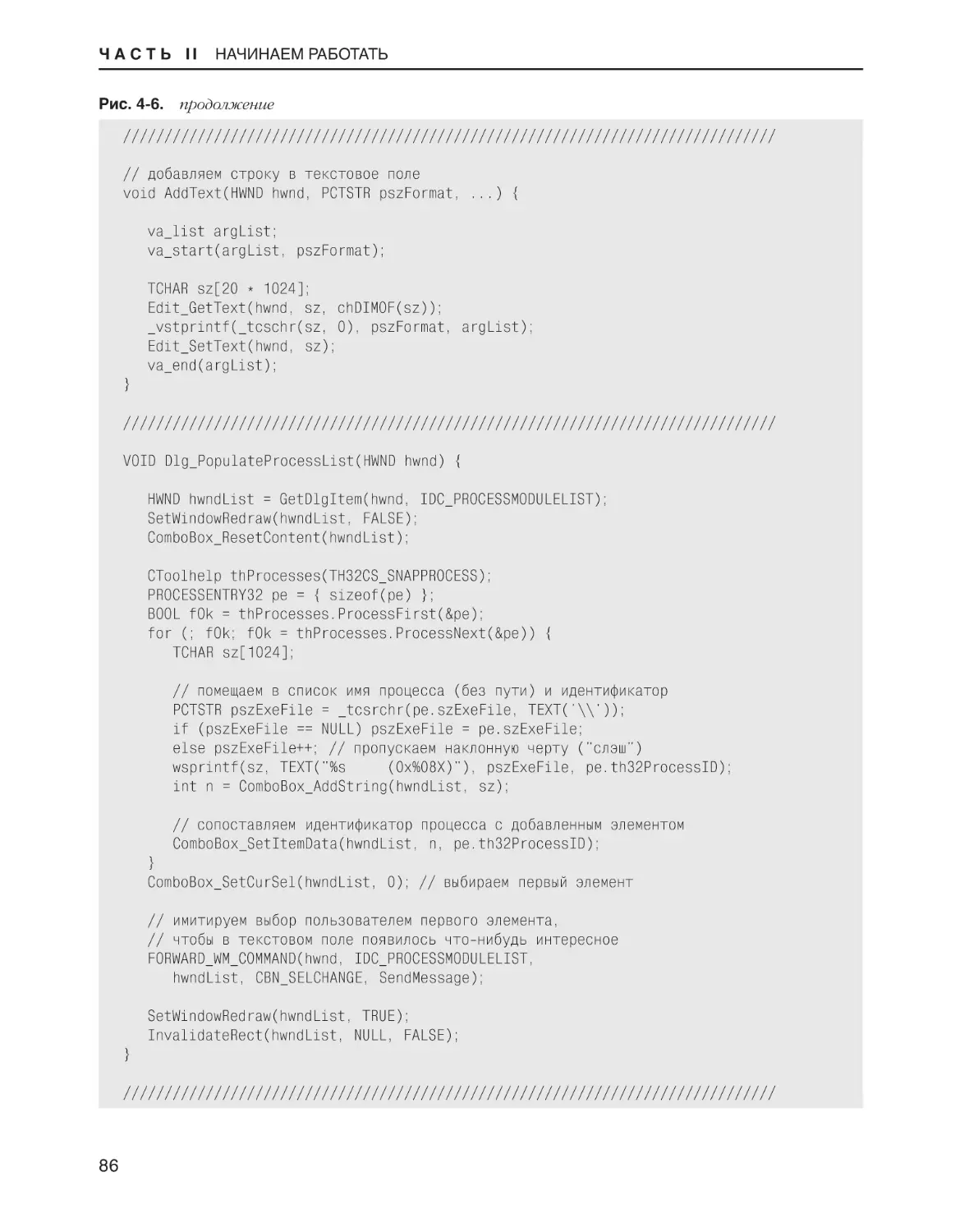

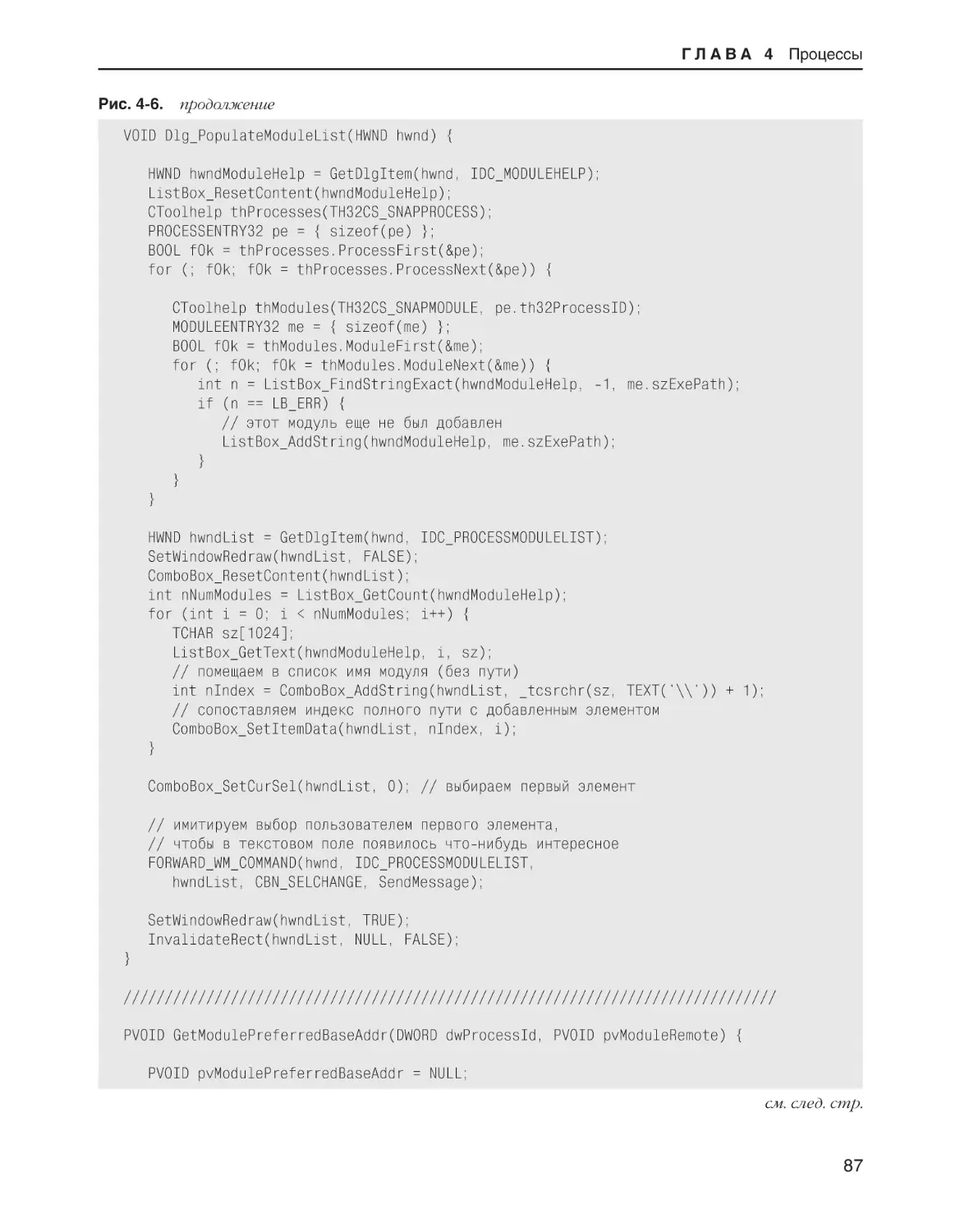

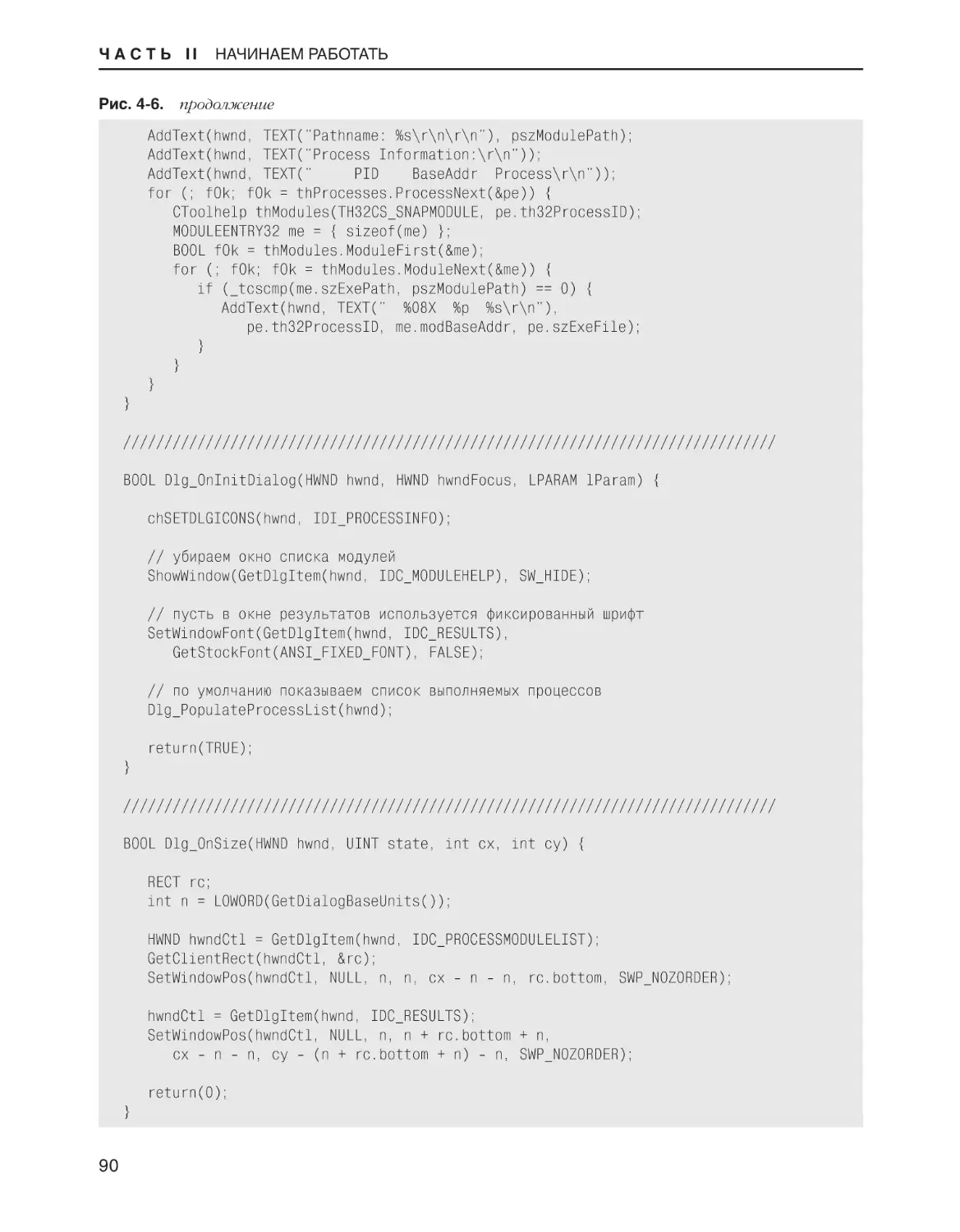

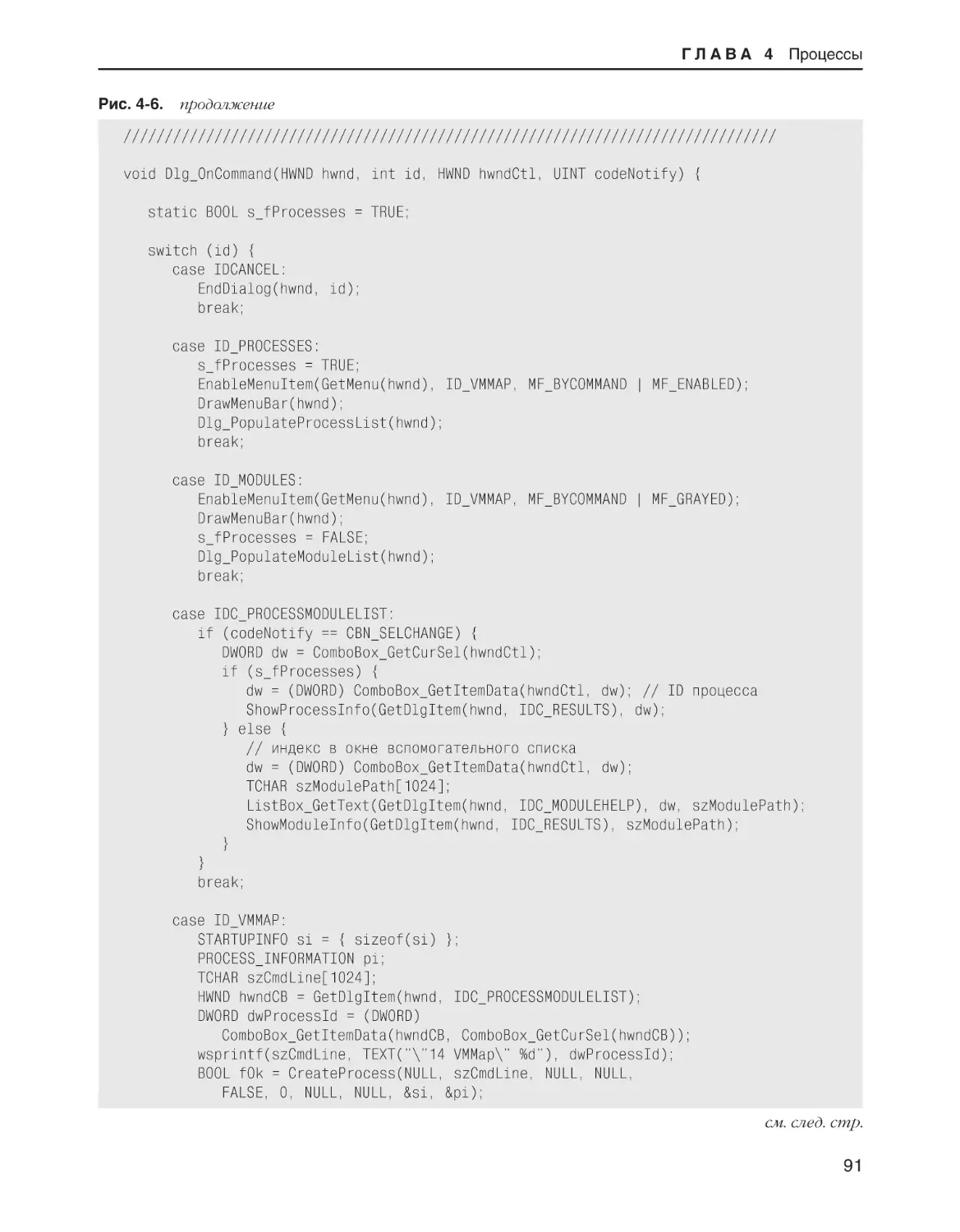

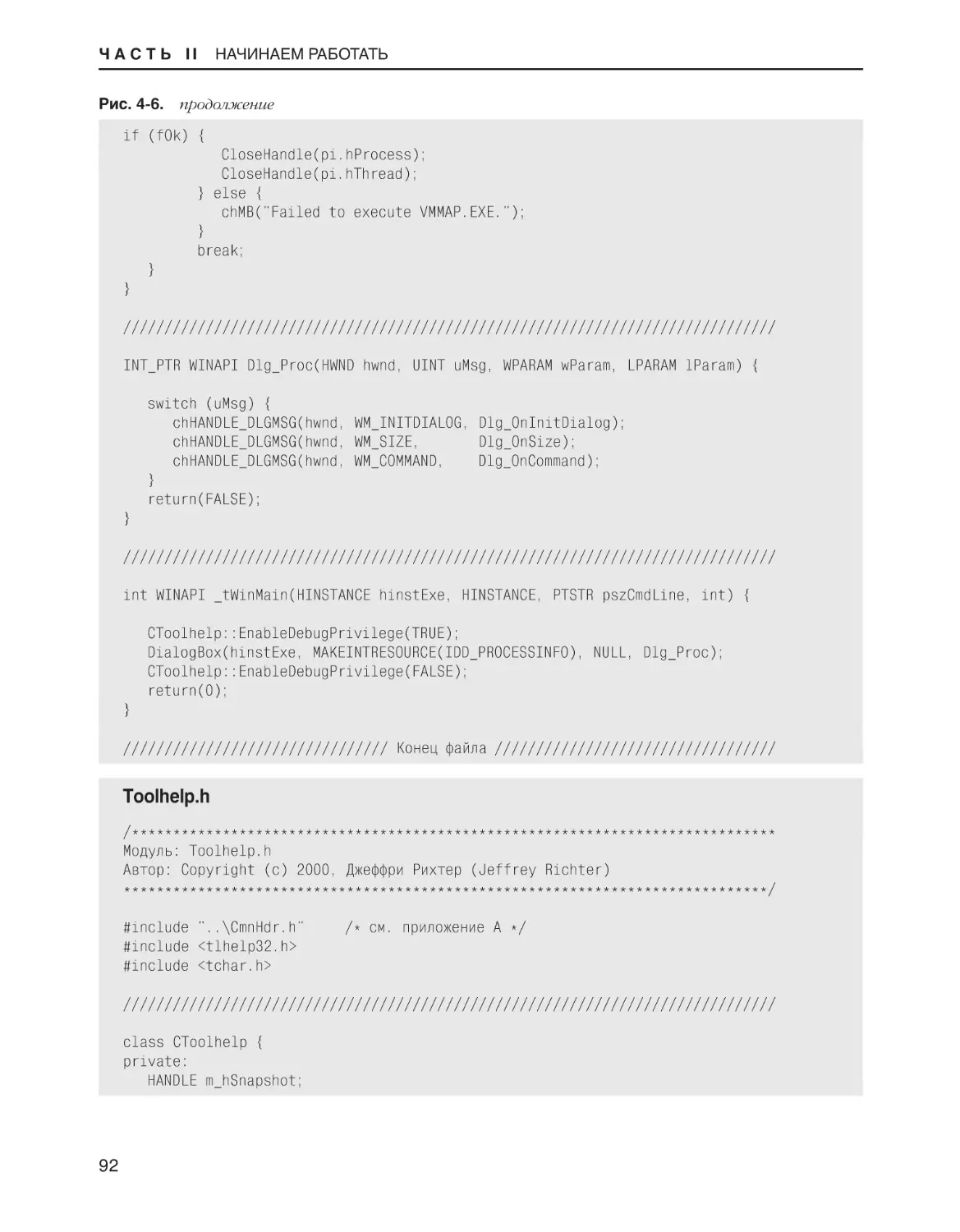

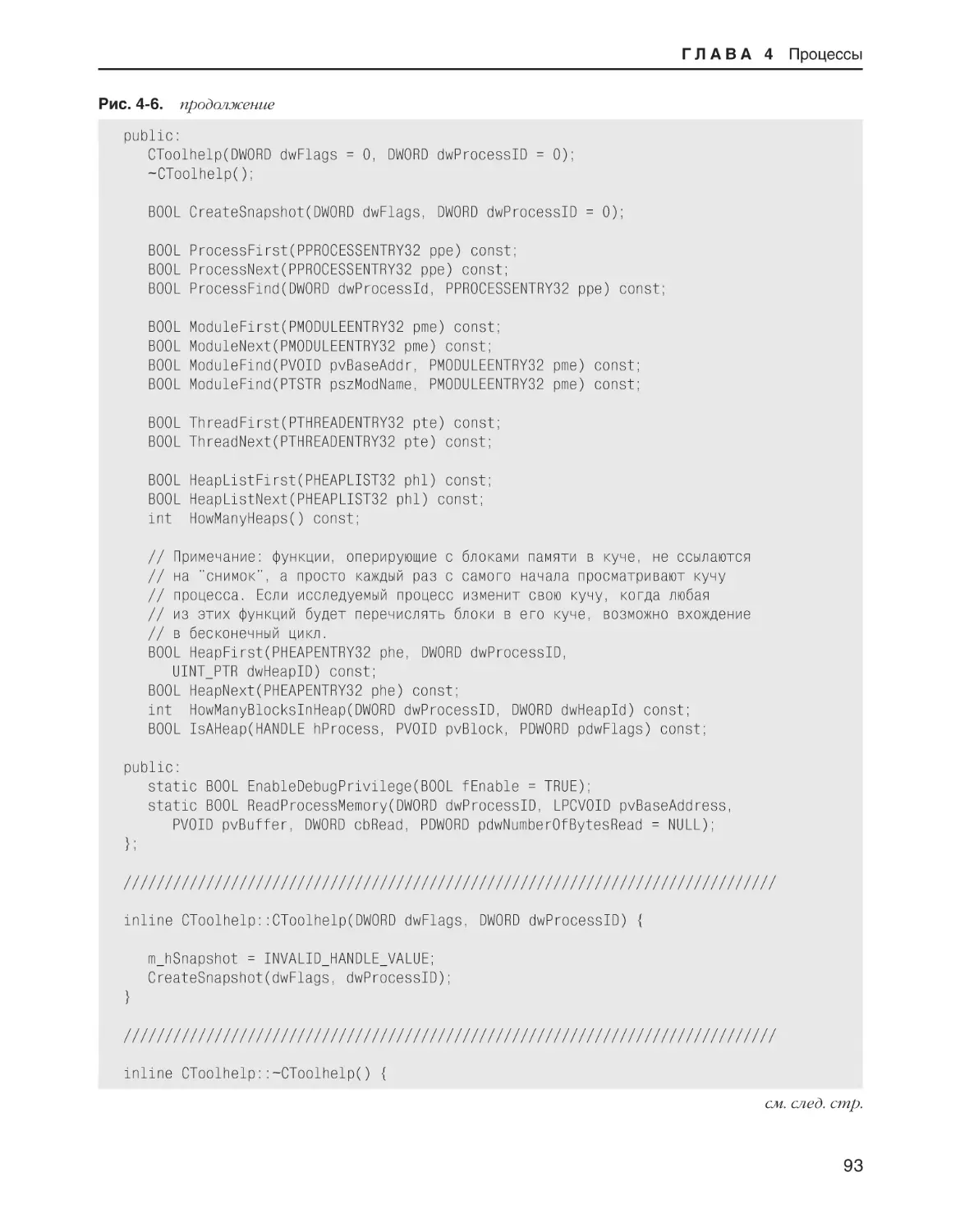

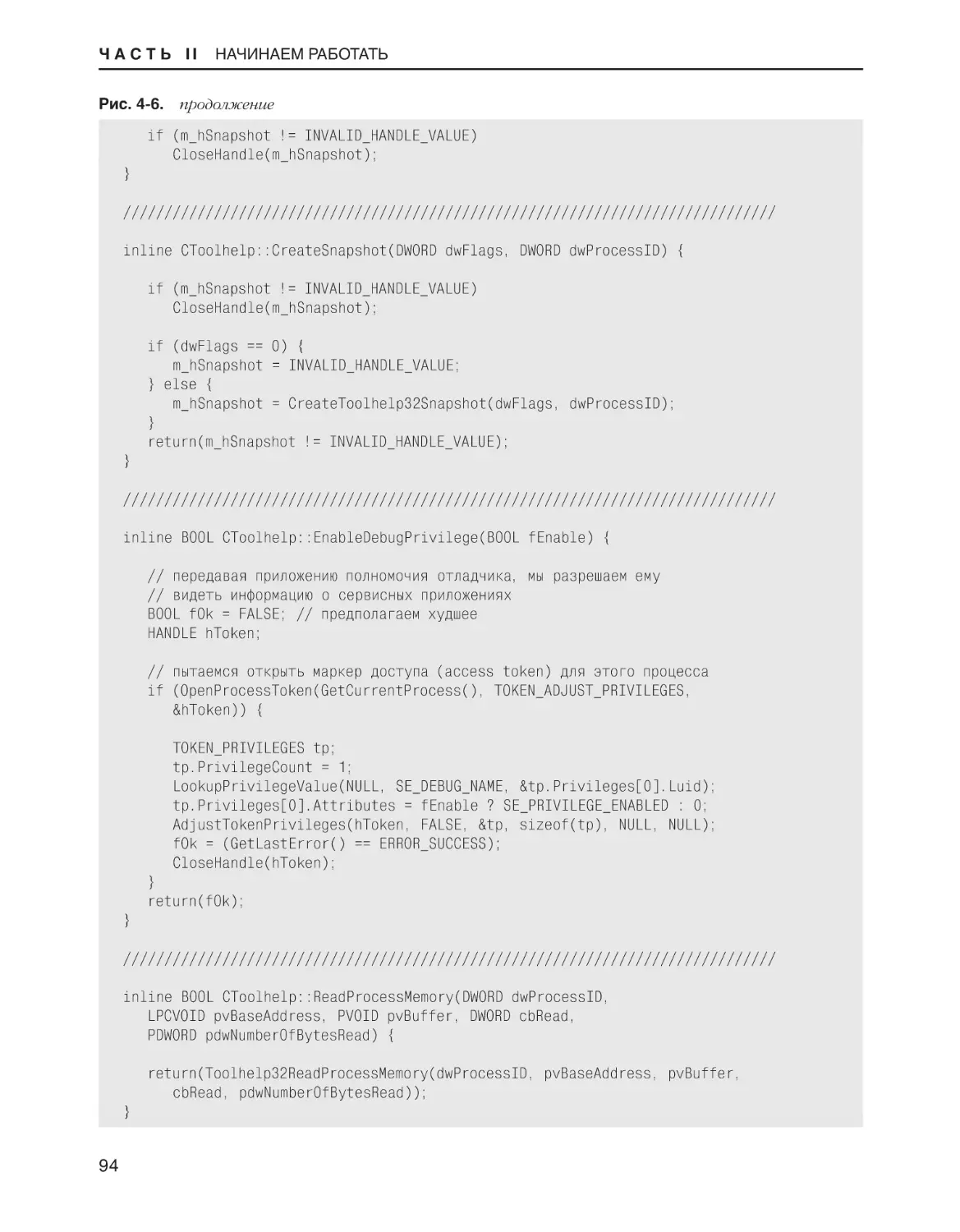

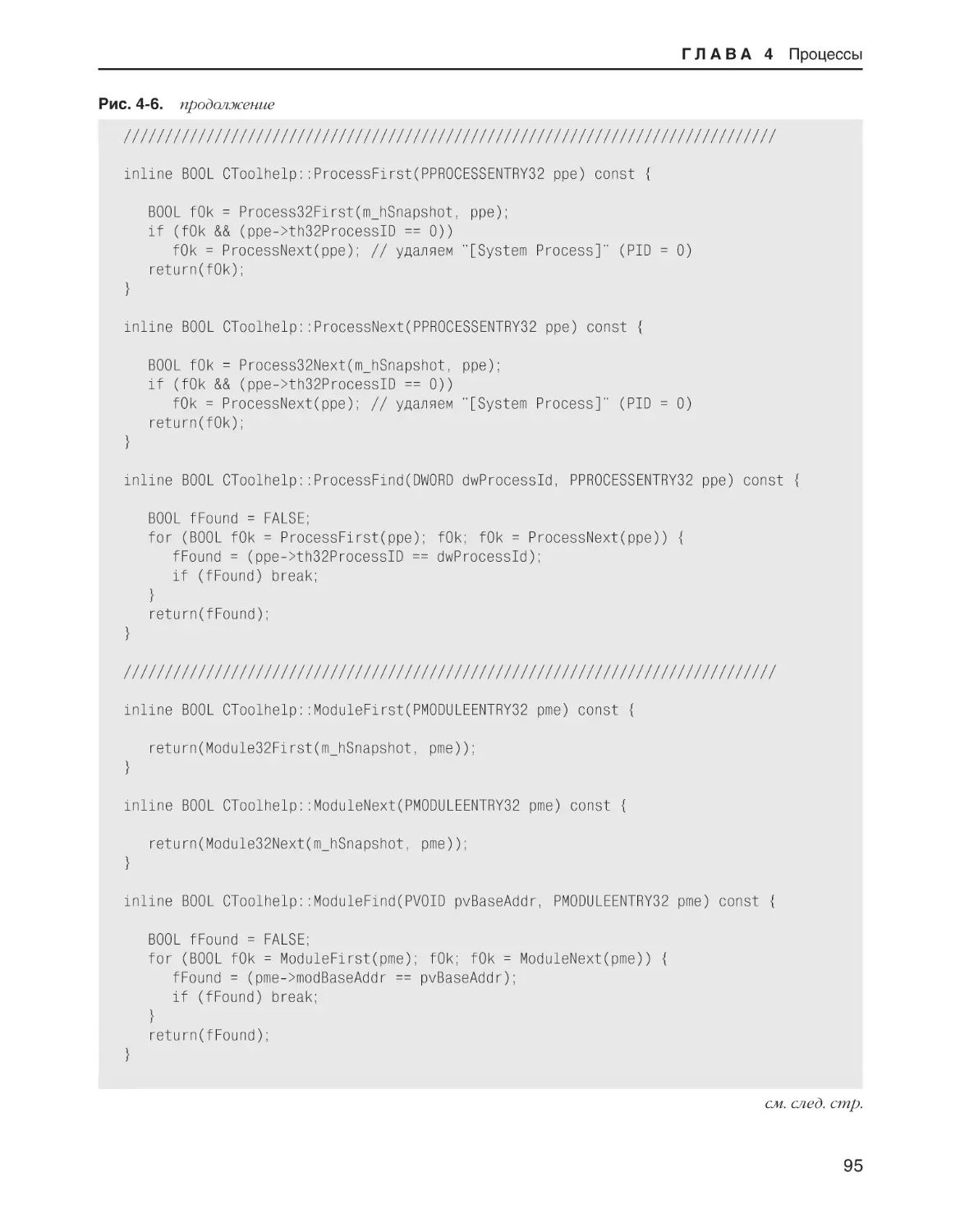

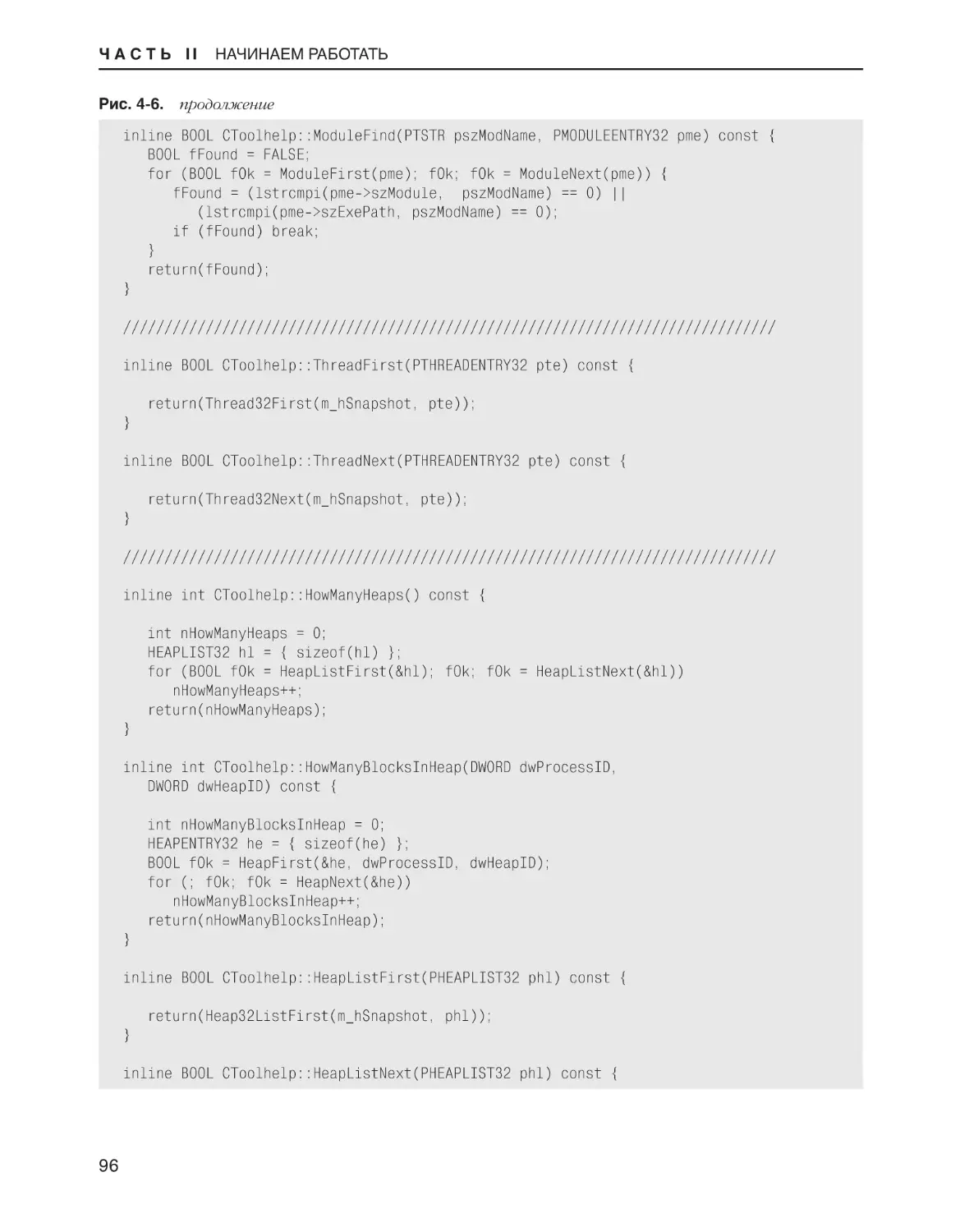

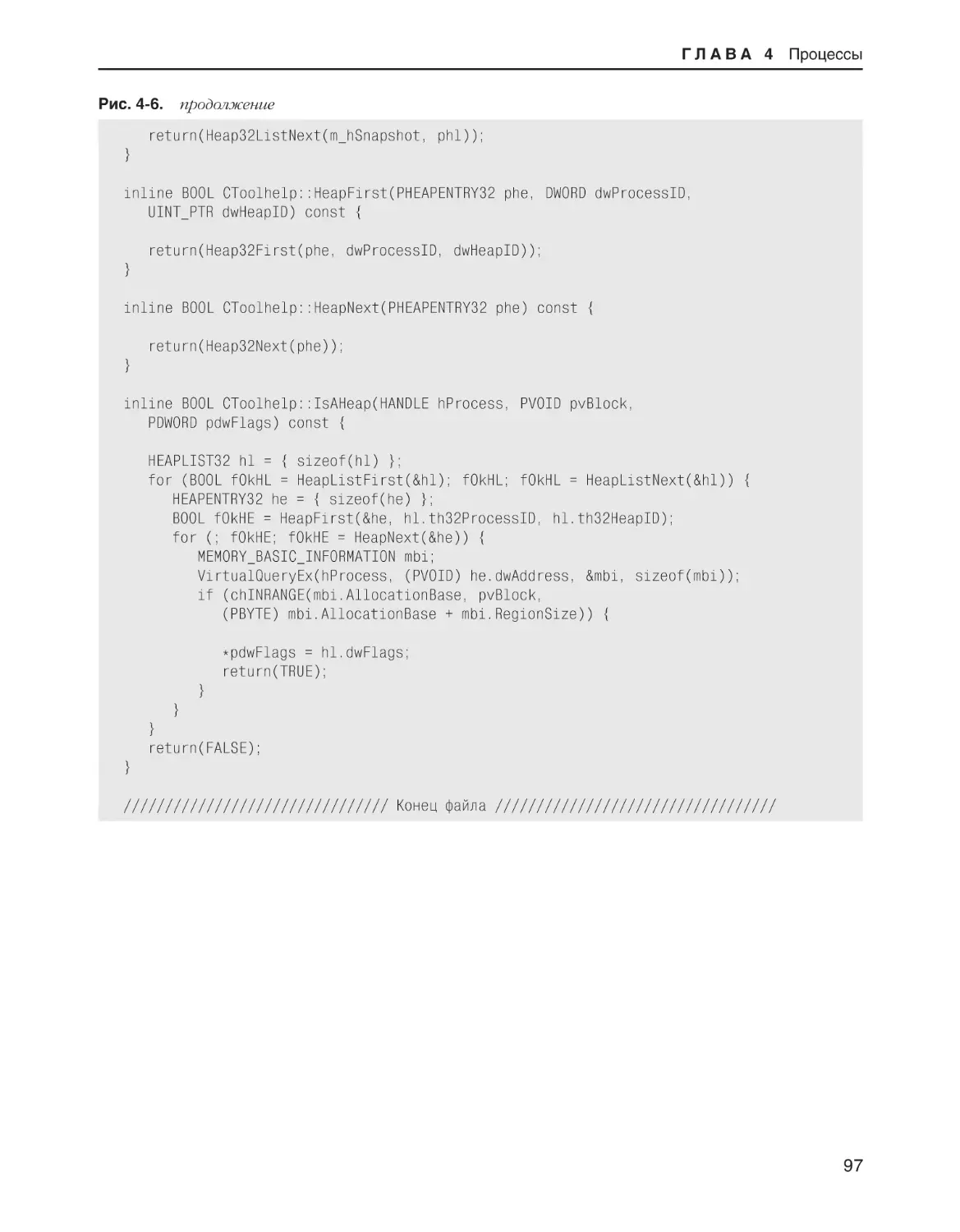

Программа-пример ProcessInfo . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 83

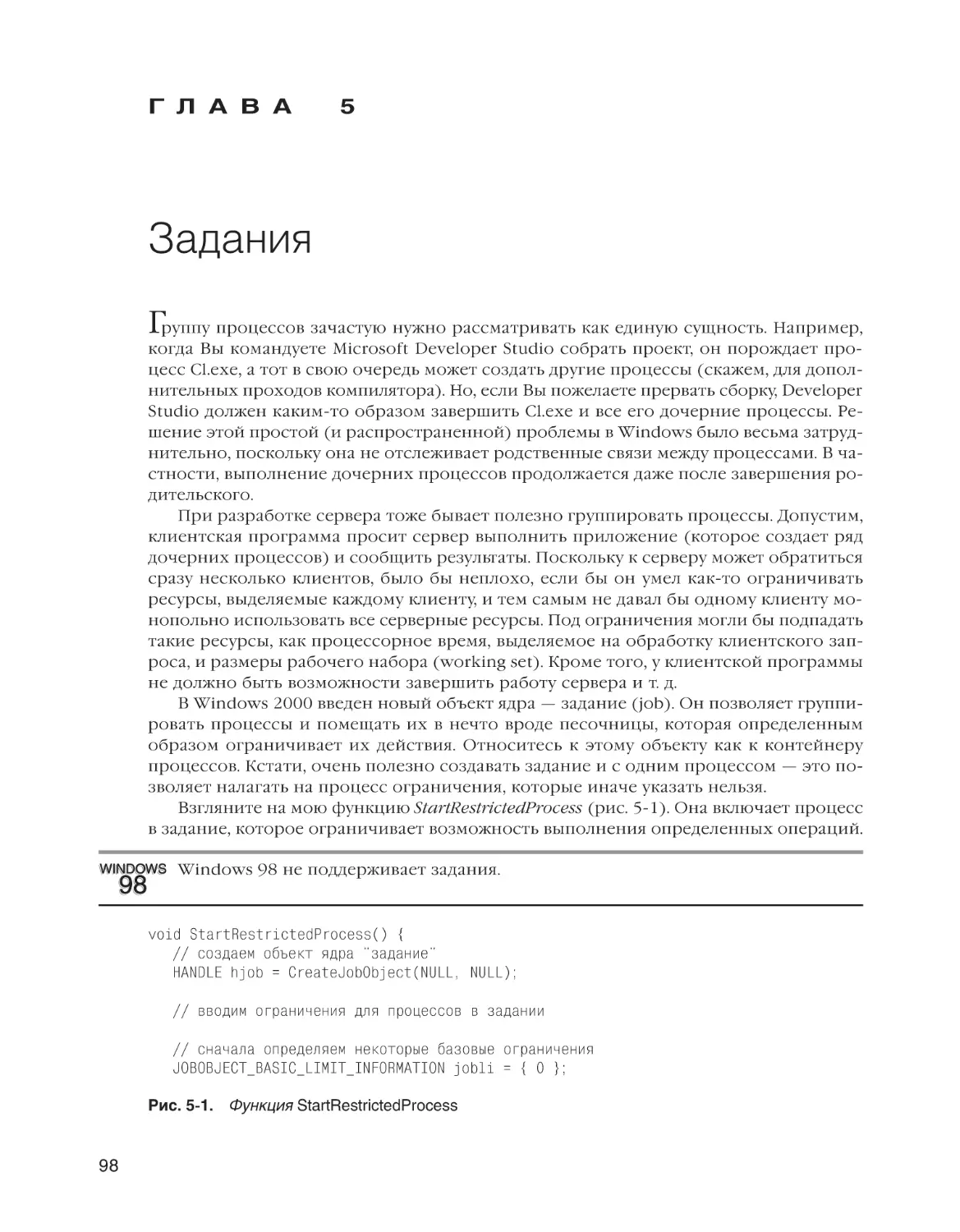

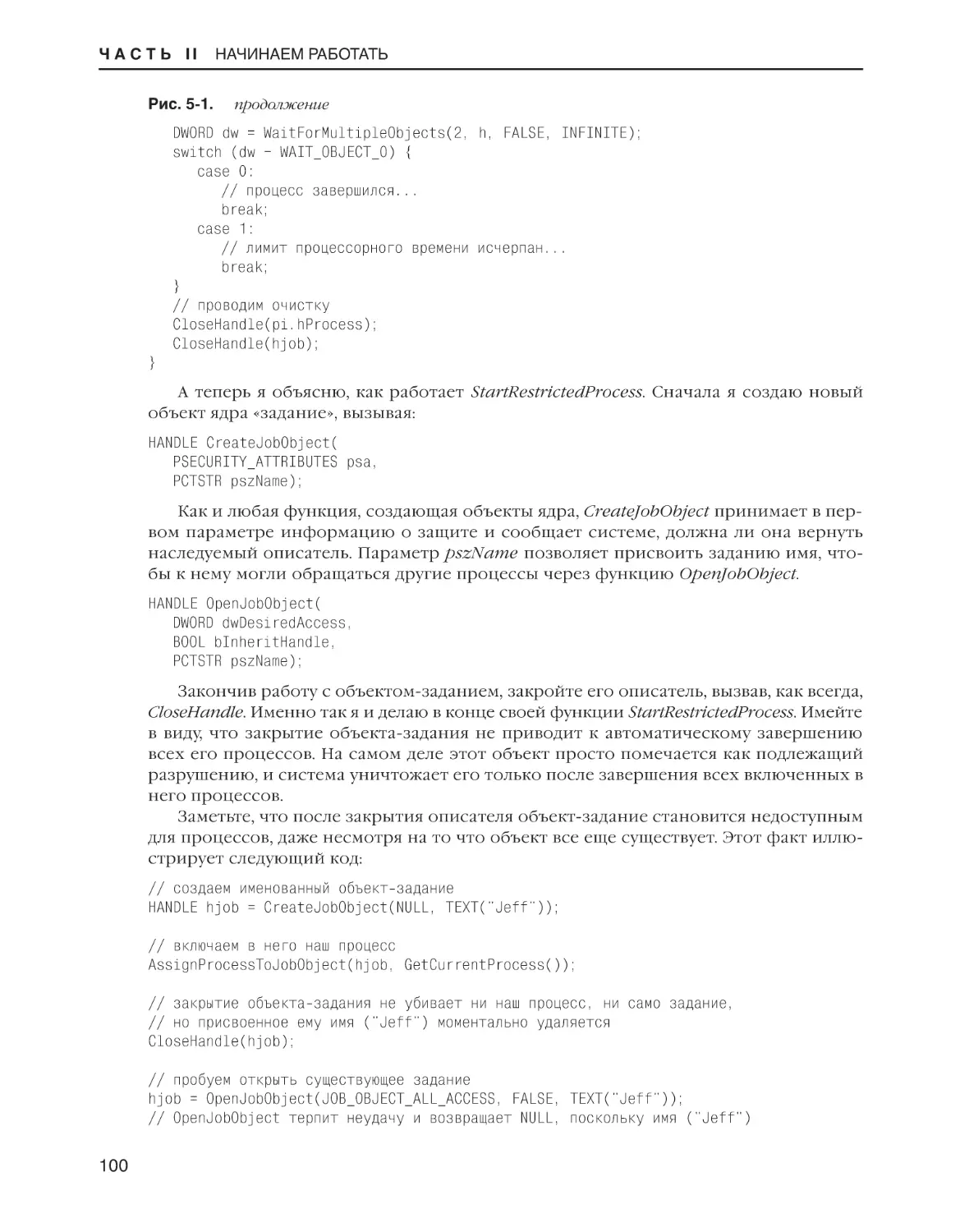

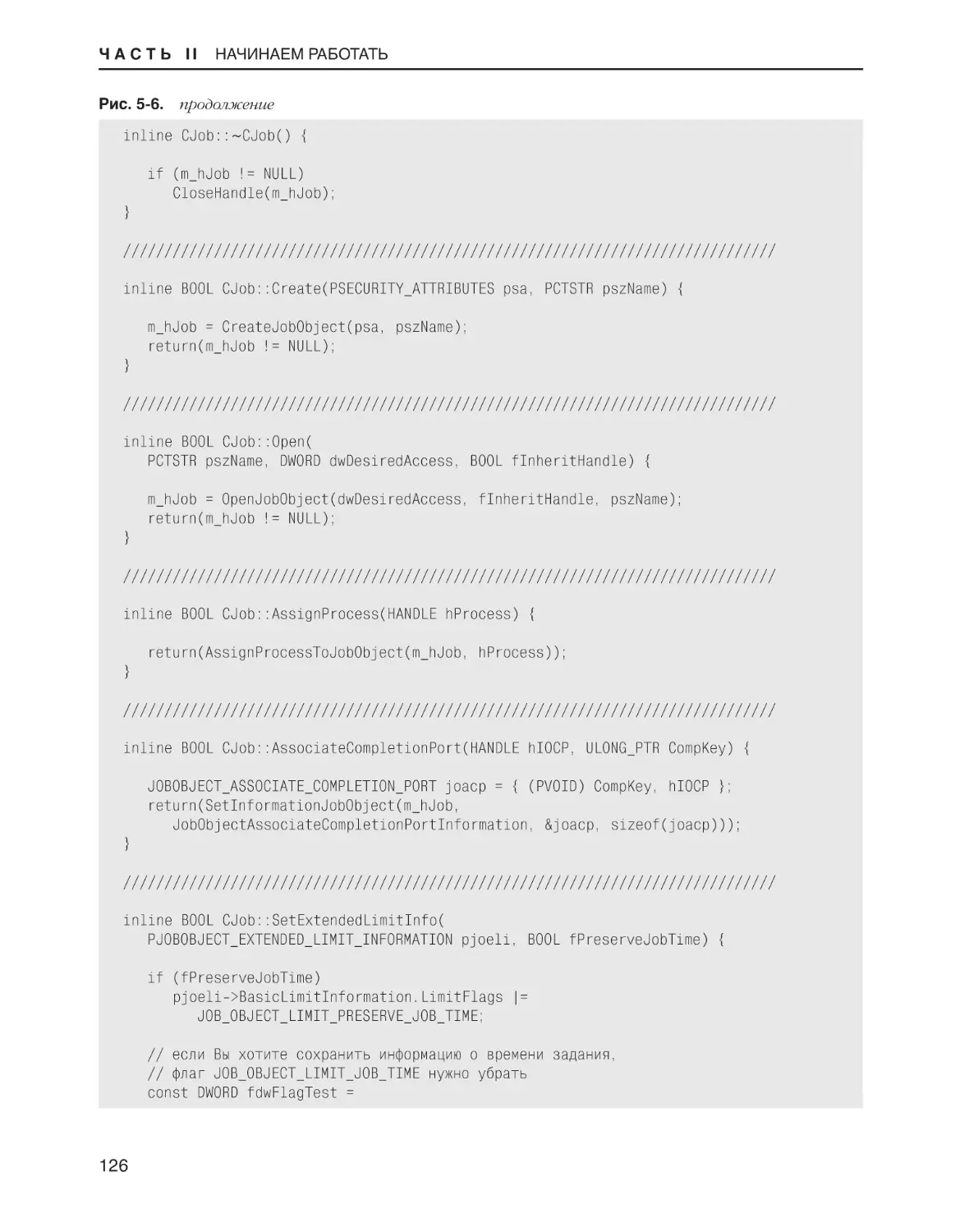

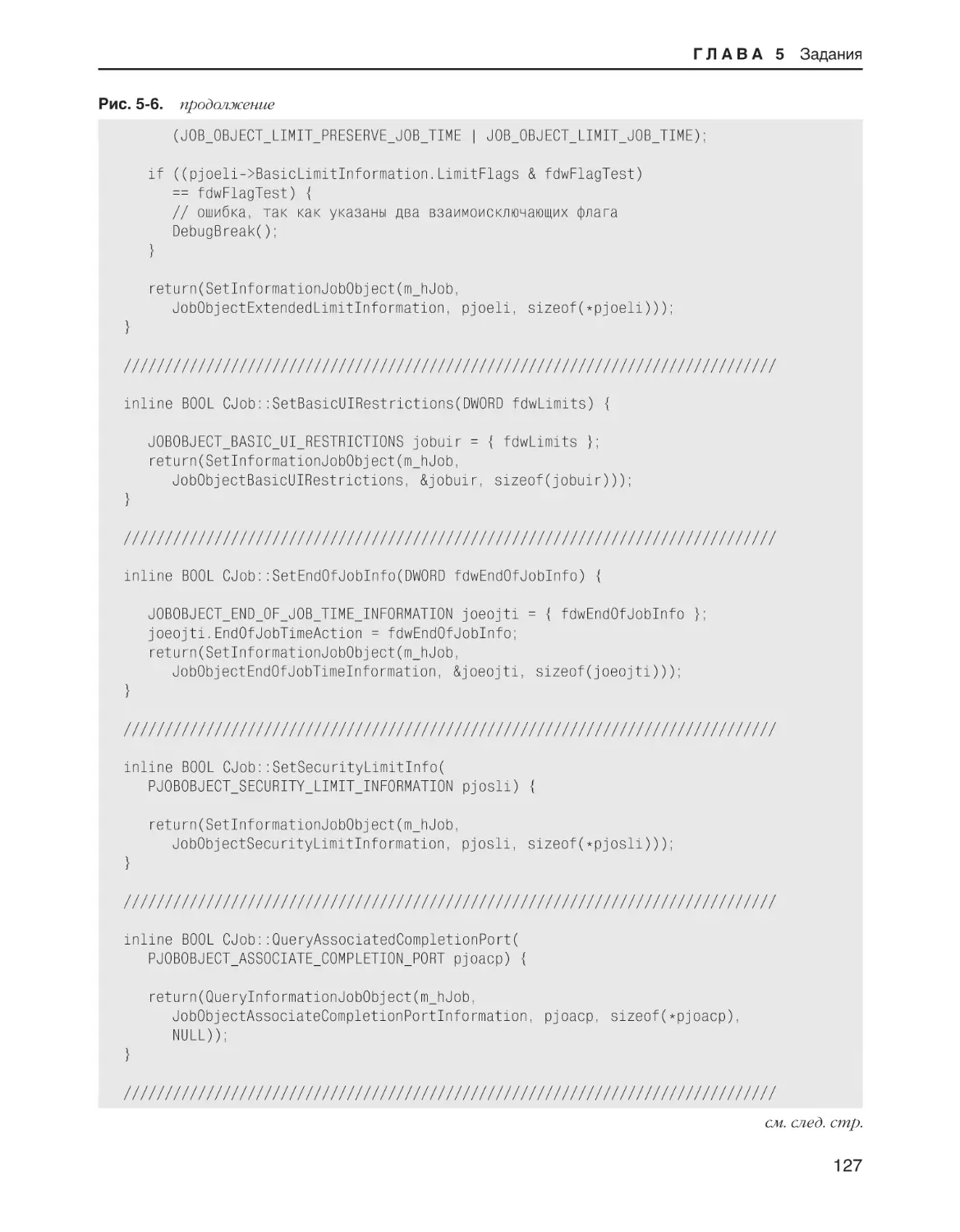

ГЛАВА 5 Задания . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 98

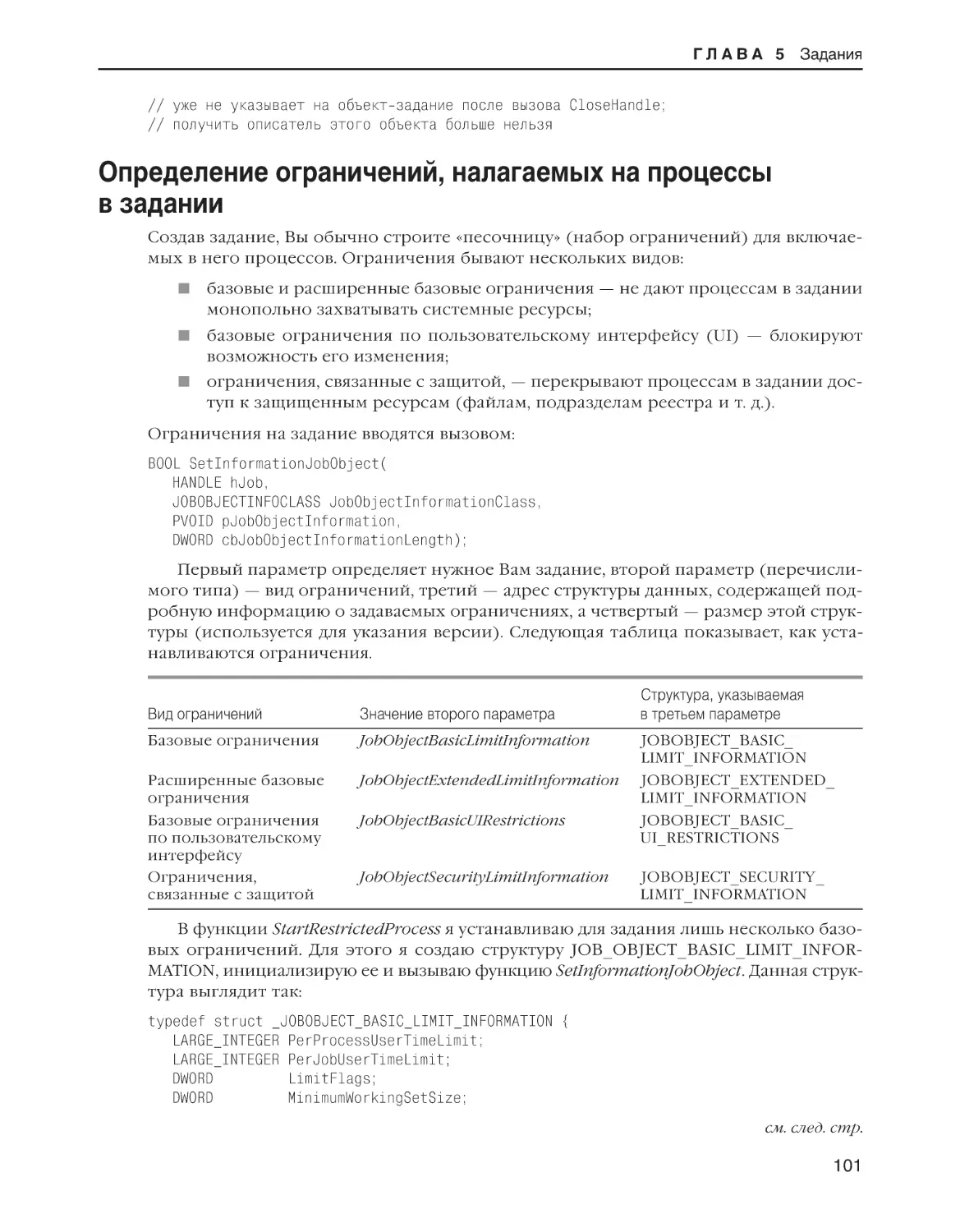

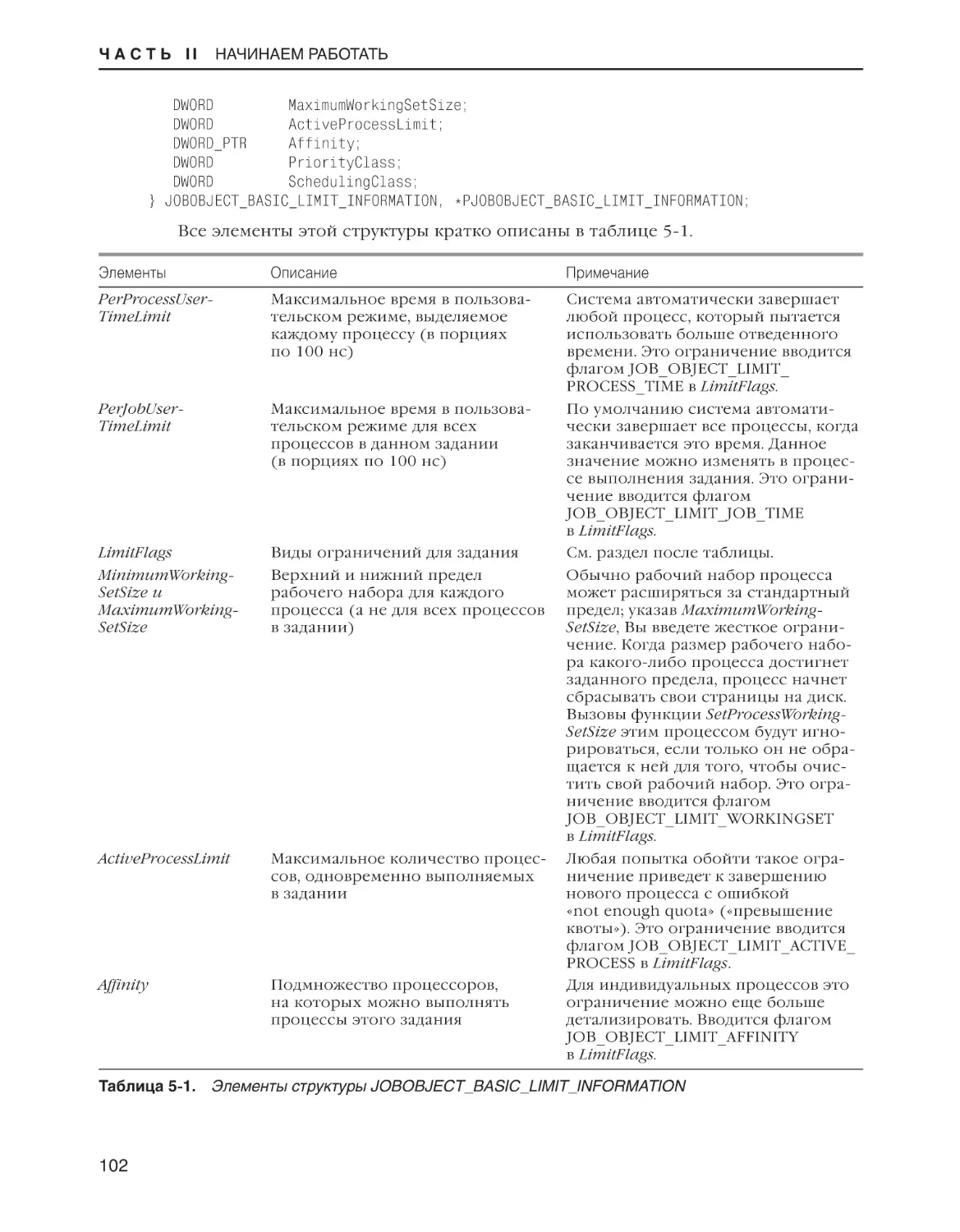

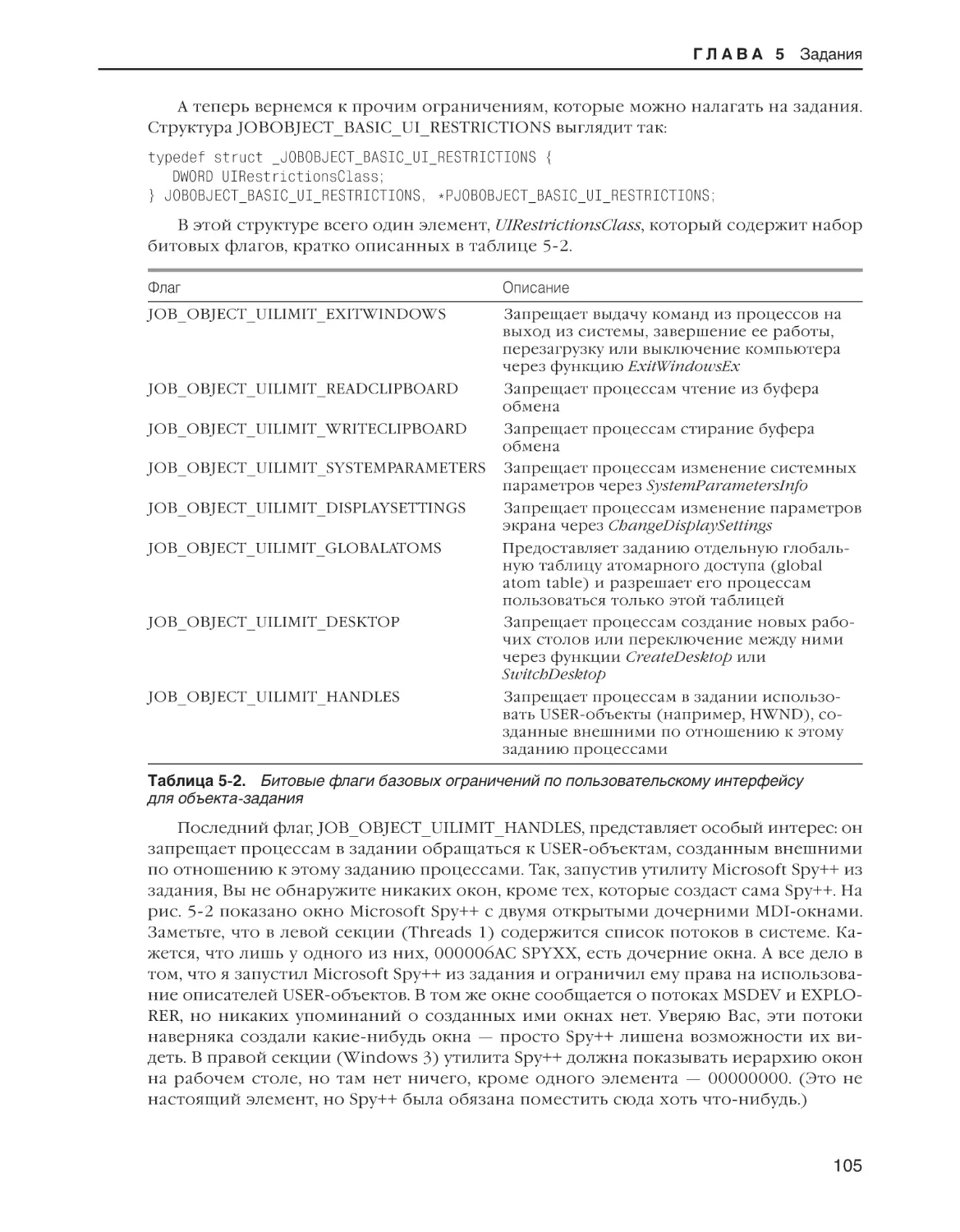

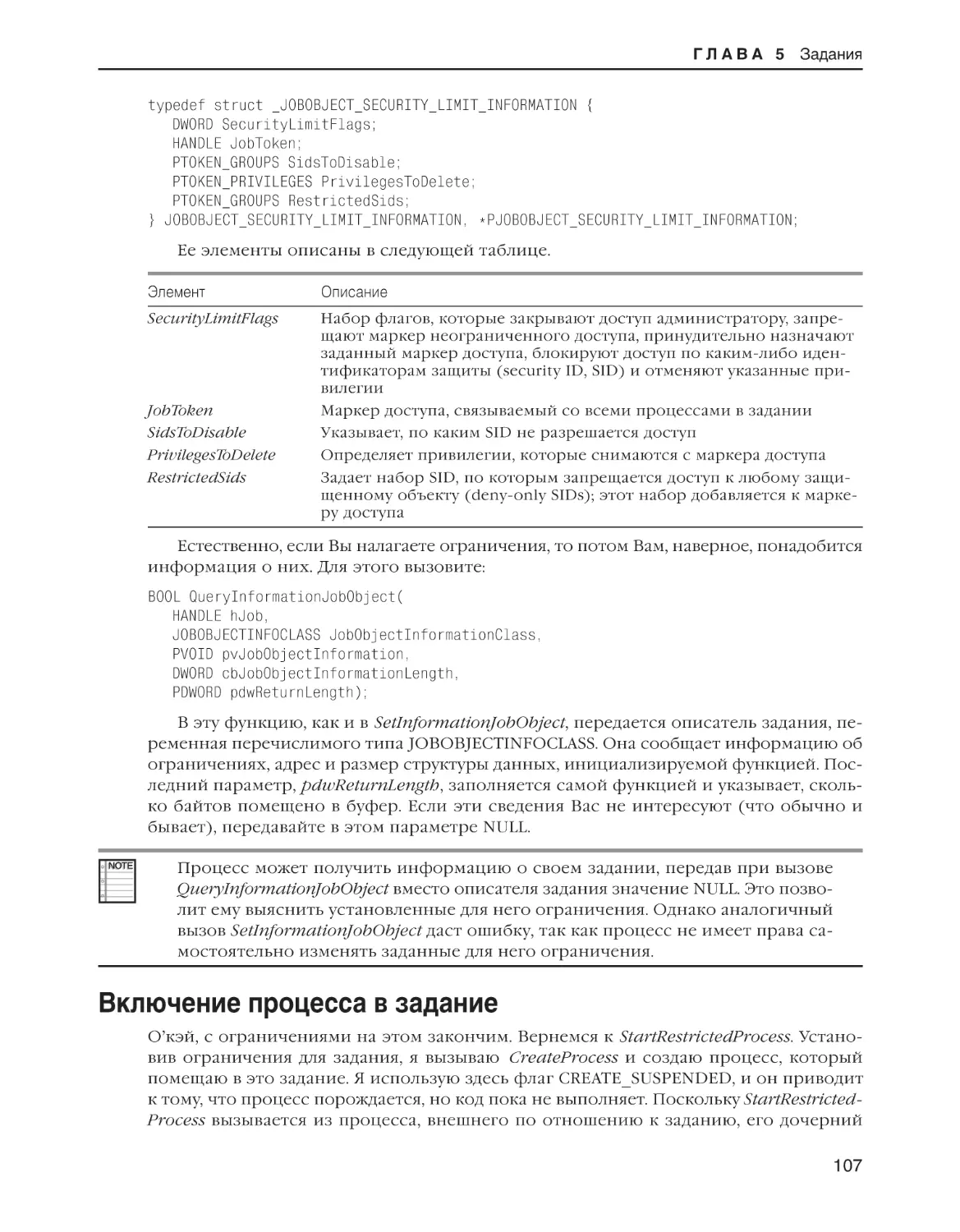

Определение ограничений, налагаемых на процессы в задании . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Включение процесса в задание . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Завершение всех процессов в задании . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

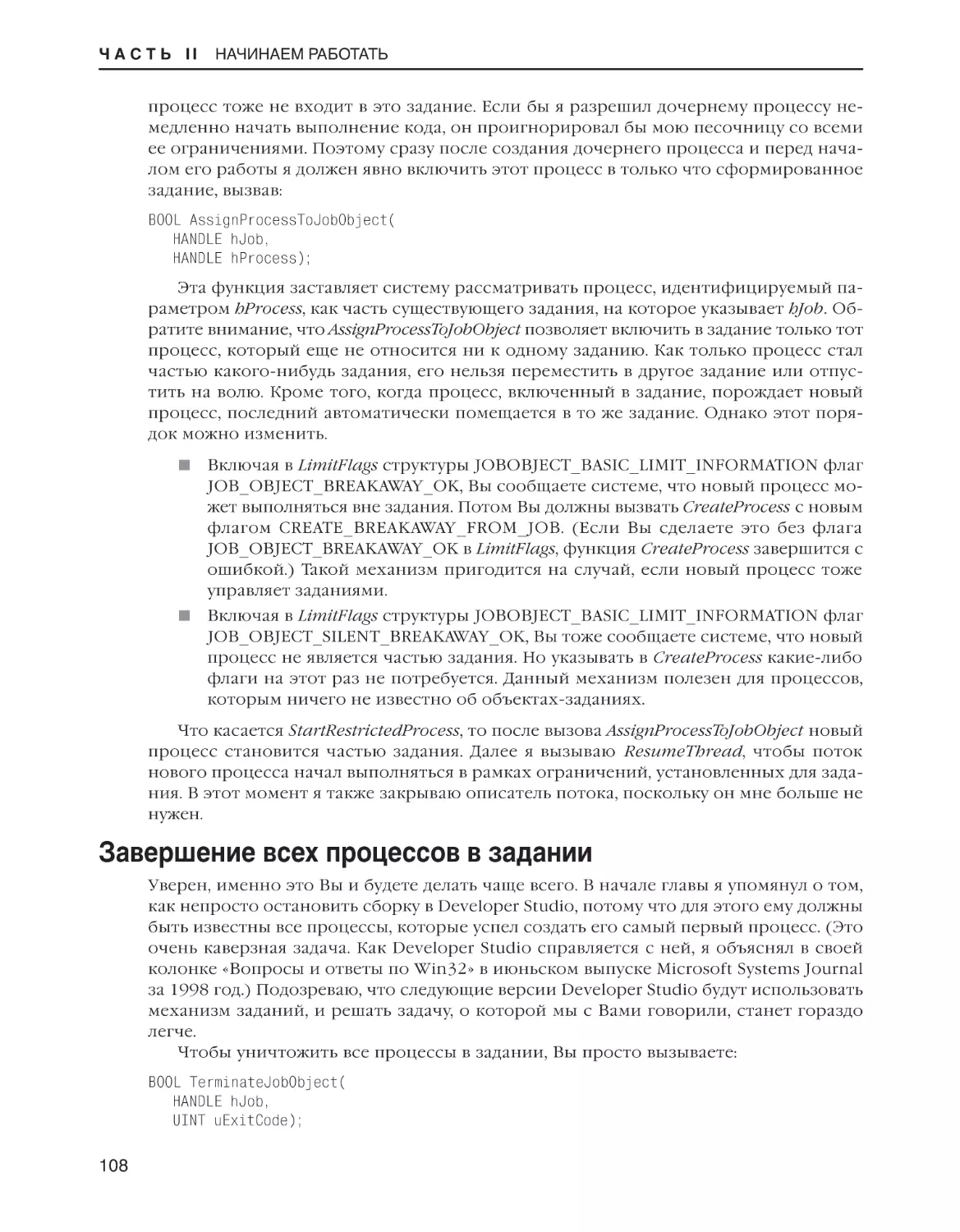

Получение статистической информации о задании . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

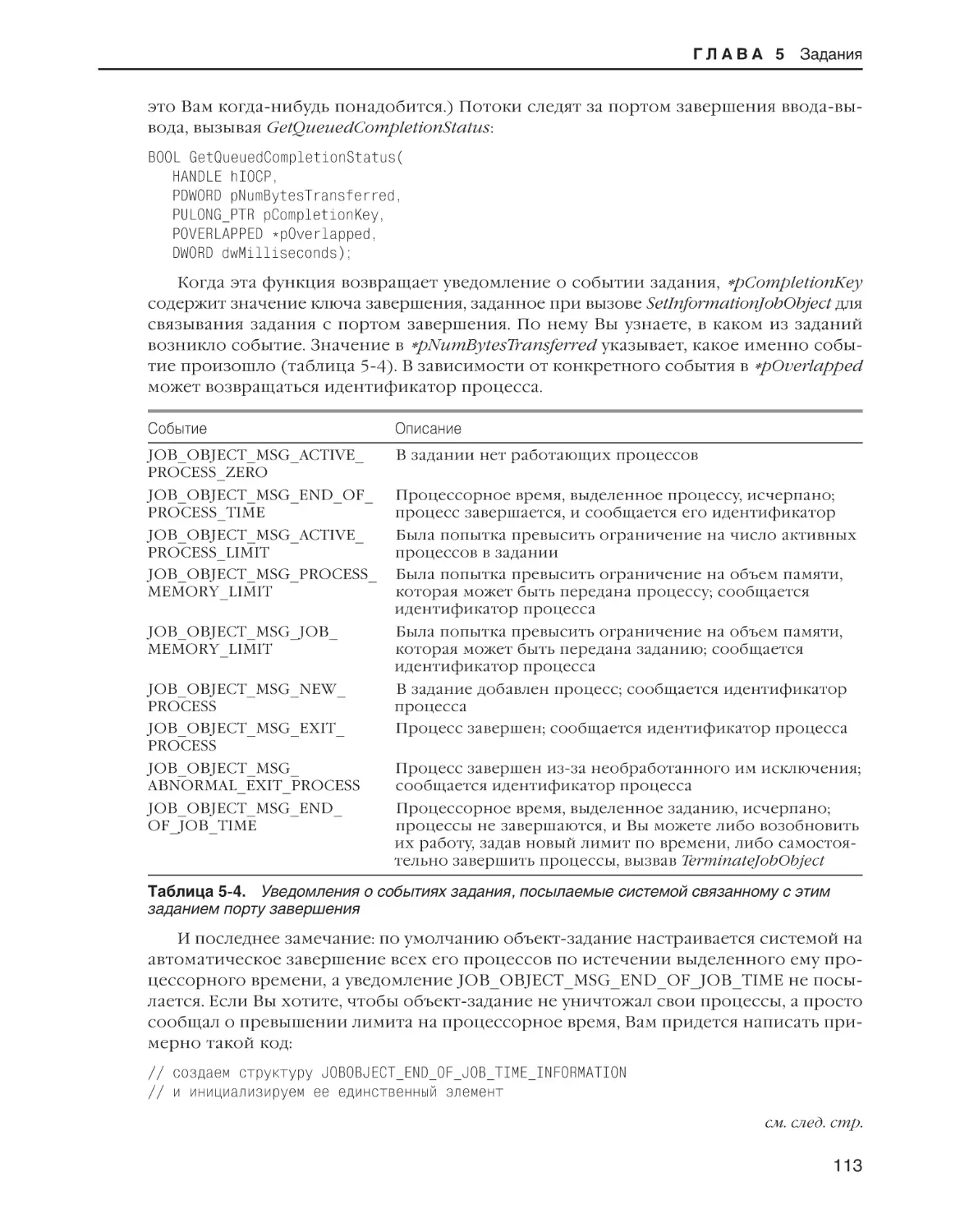

Уведомления заданий . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

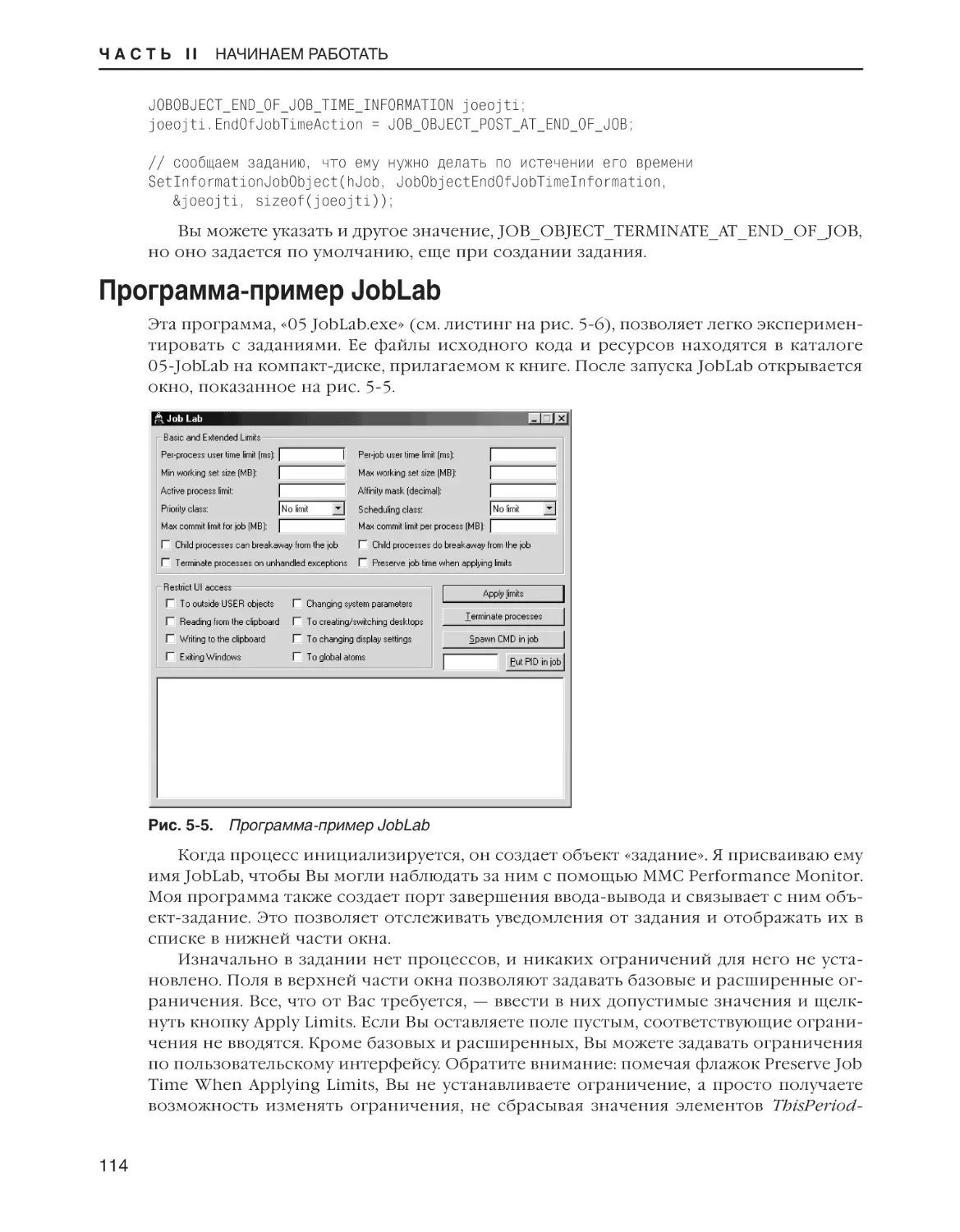

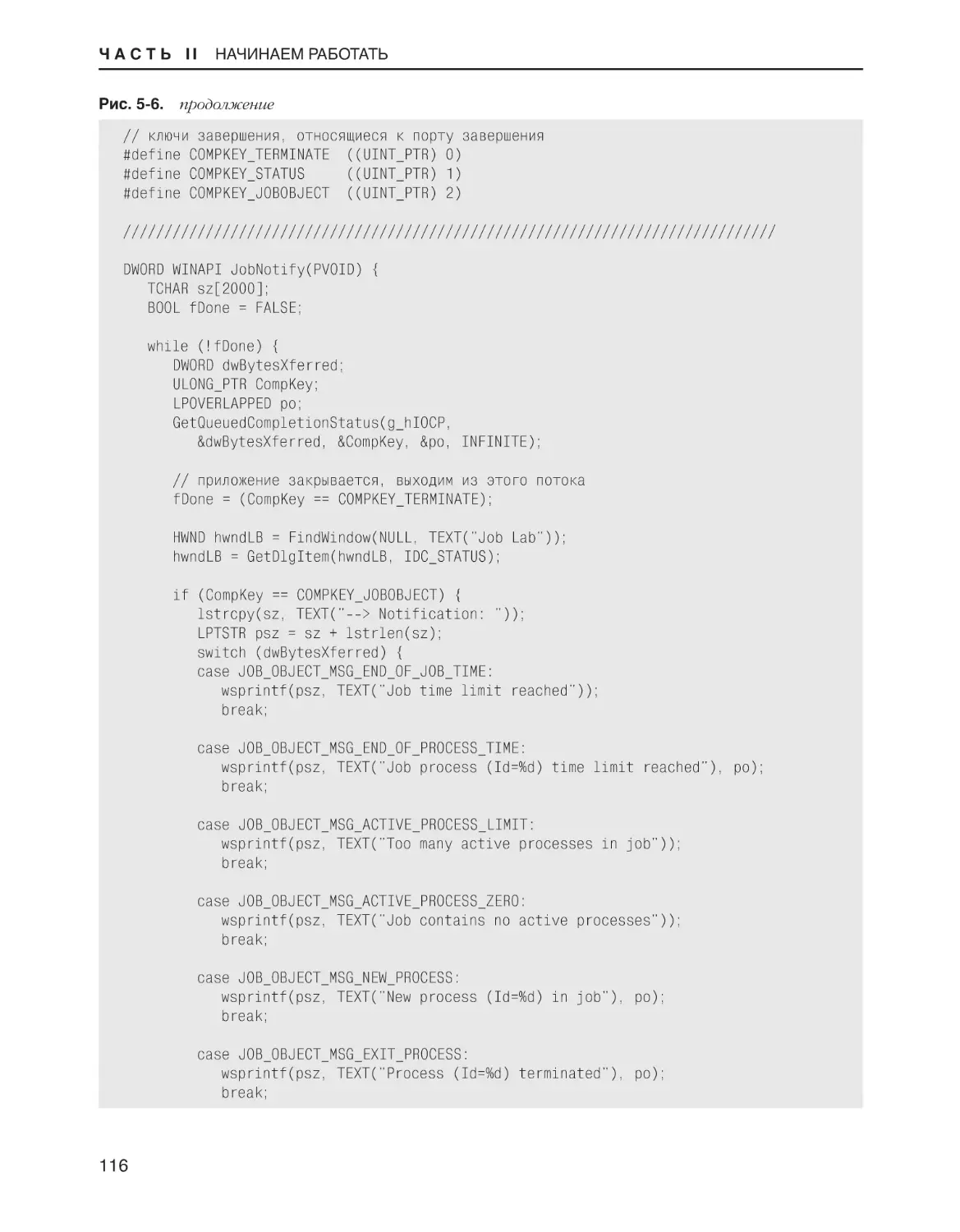

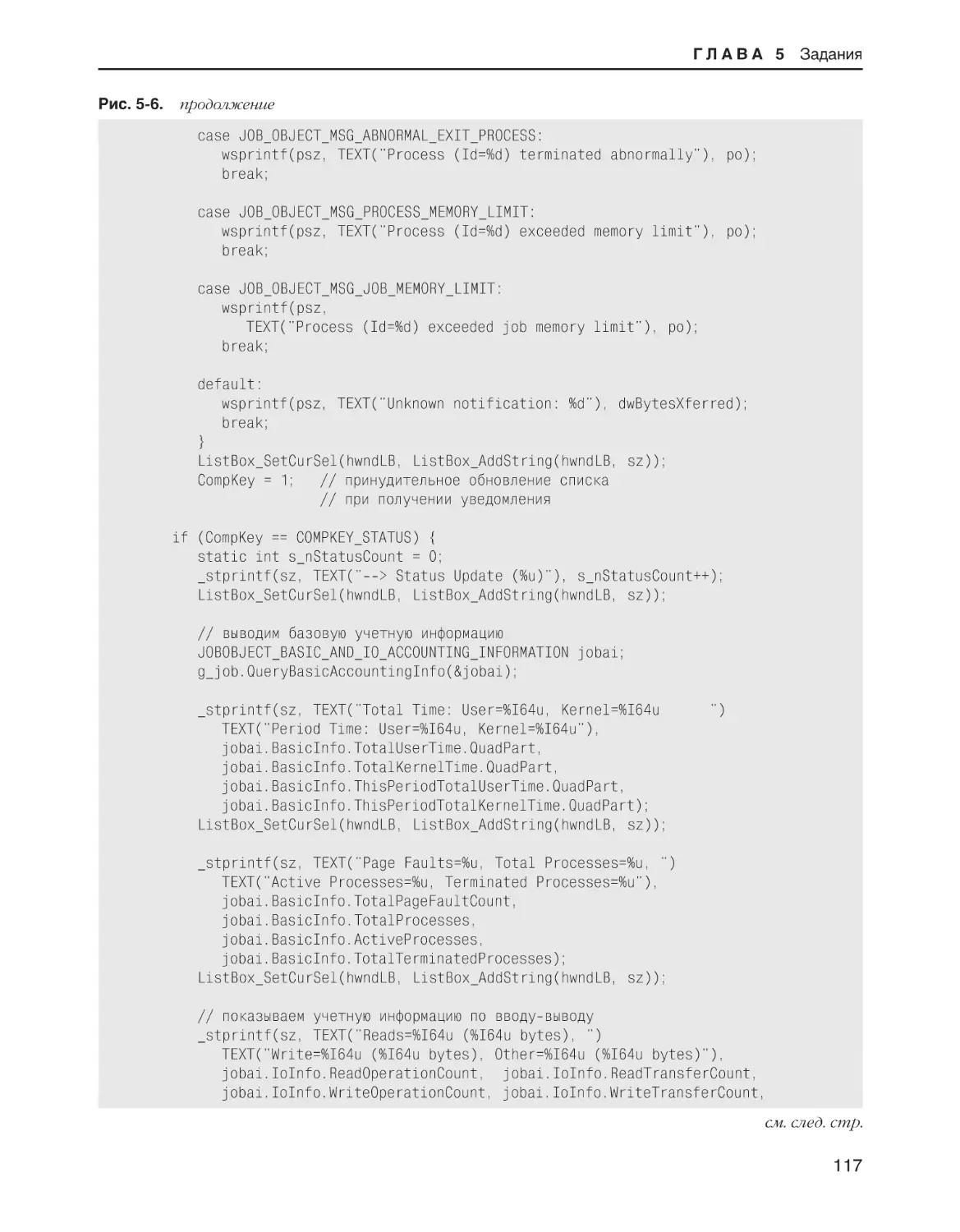

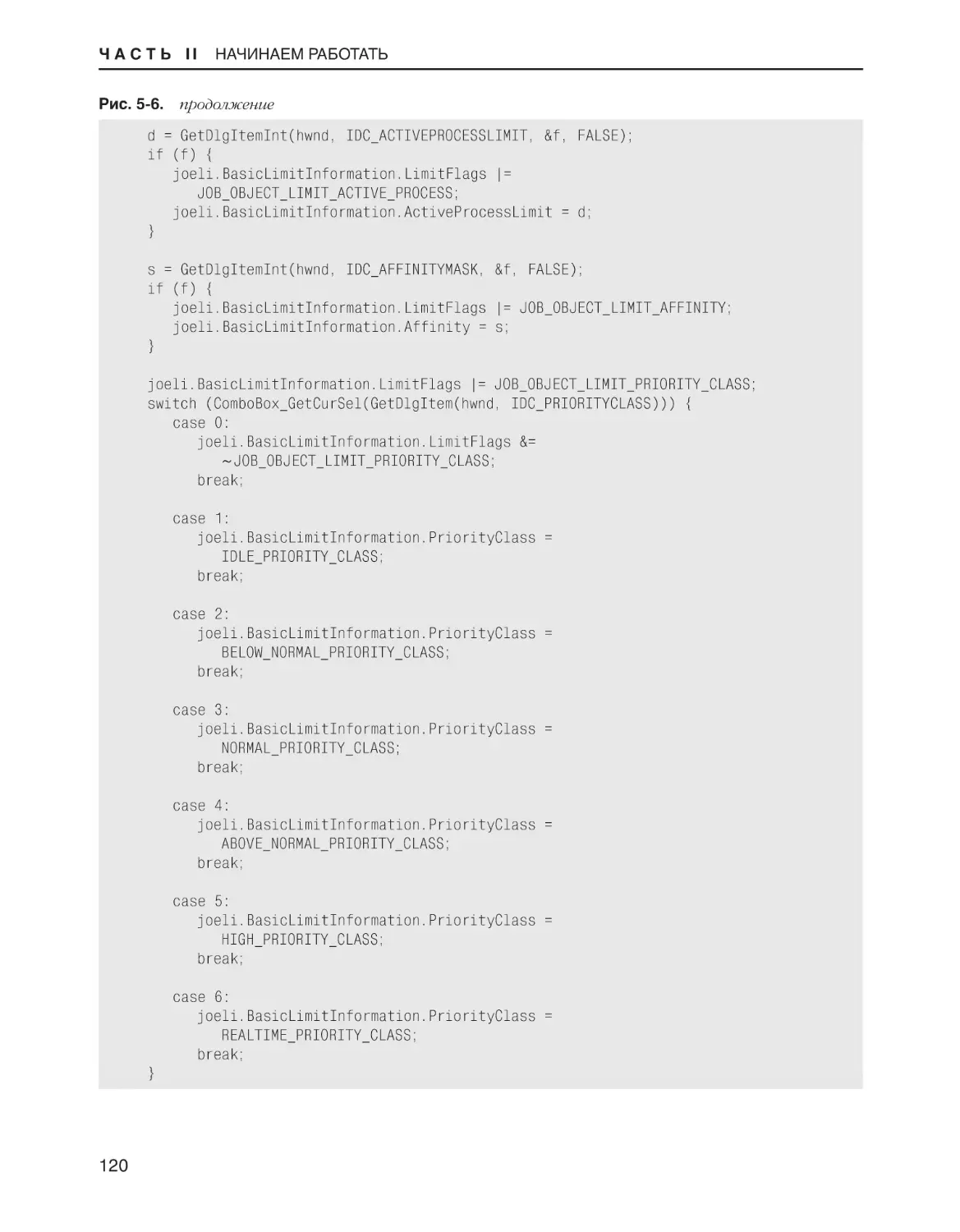

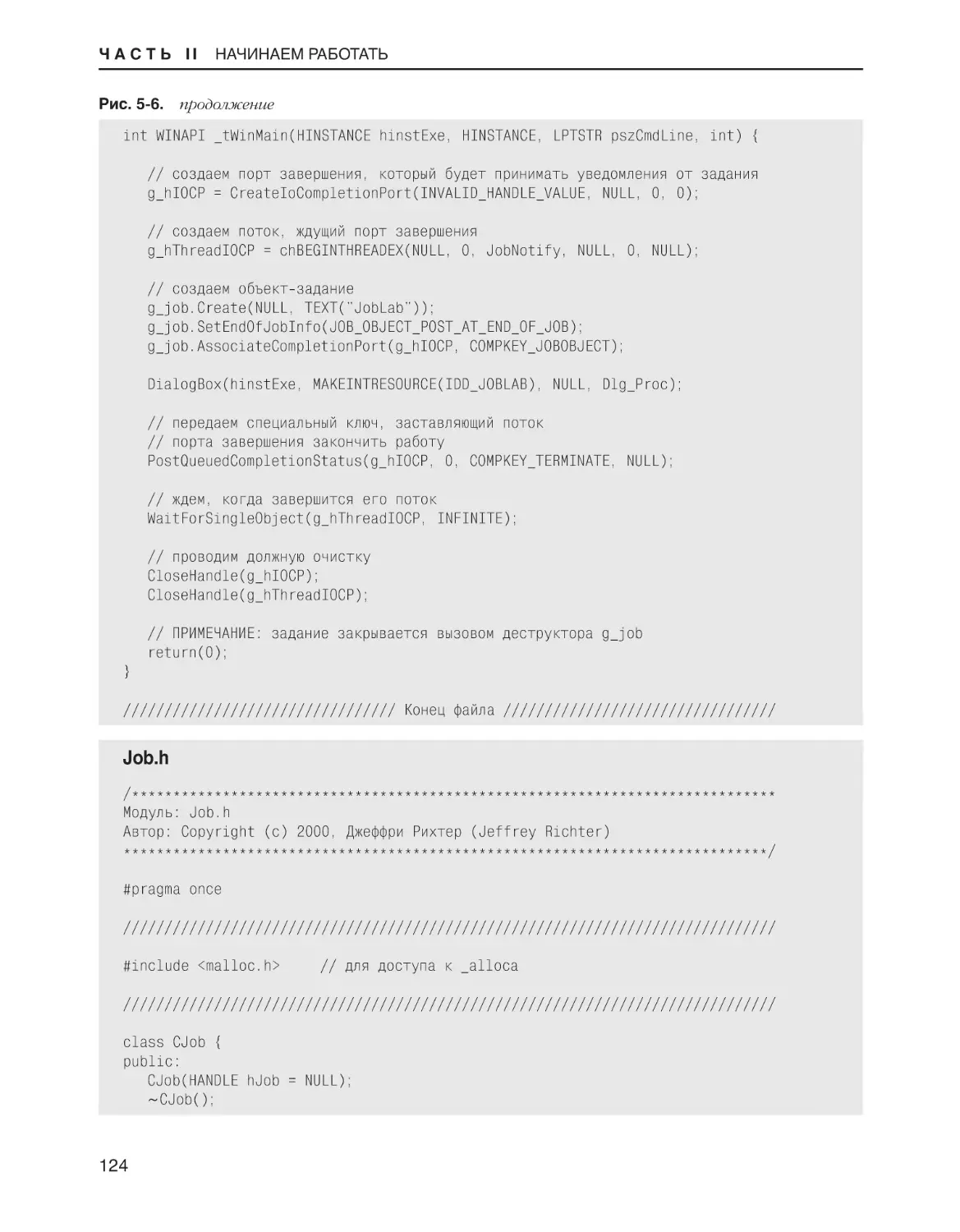

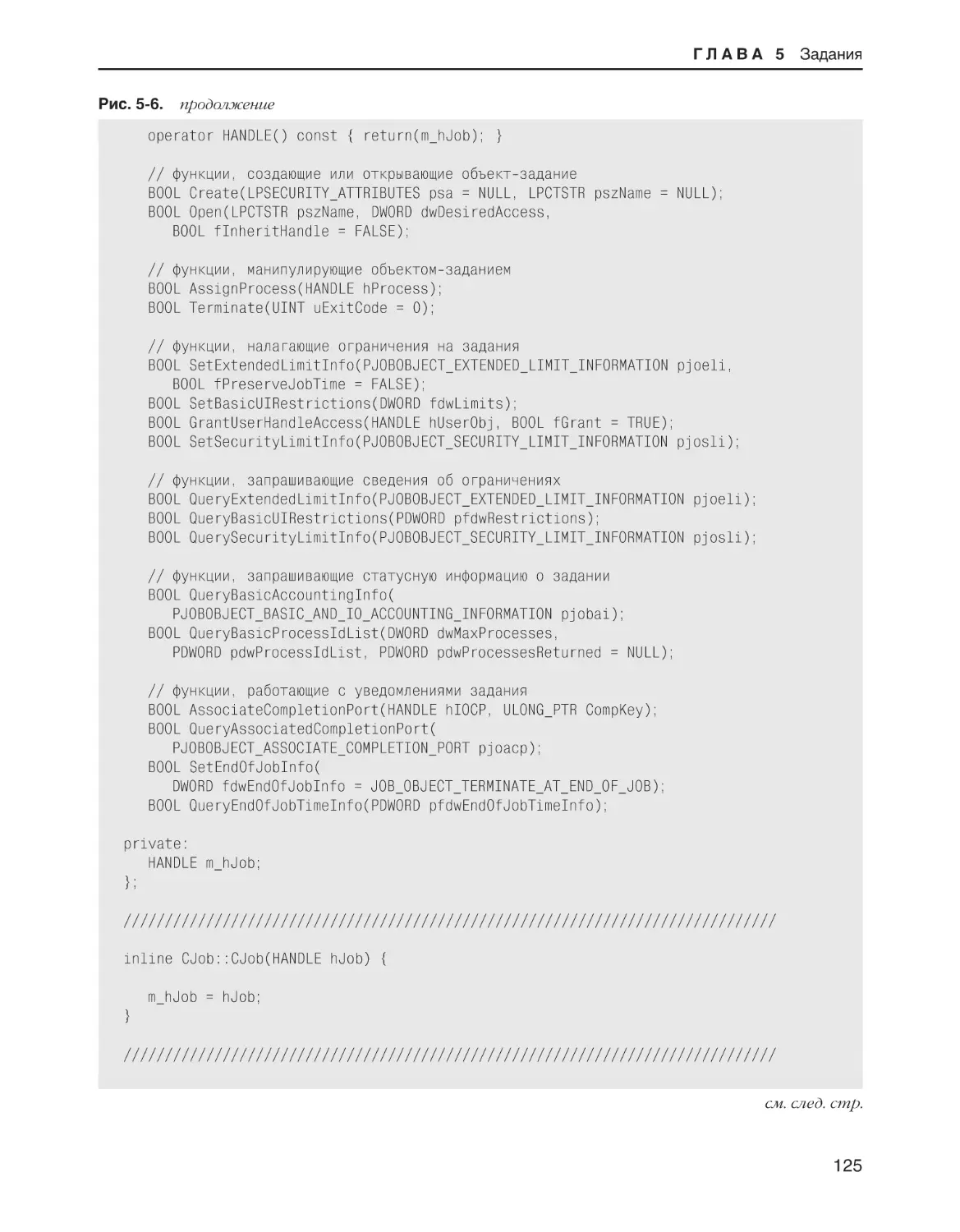

Программа-пример JobLab . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

101

107

108

109

112

114

ГЛАВА 6 Базовые сведения о потоках . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 130

В каких случаях потоки создаются . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

И в каких случаях потоки не создаются . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Ваша первая функция потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Функция CreateThread . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Параметр psa . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Параметр cbStack . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

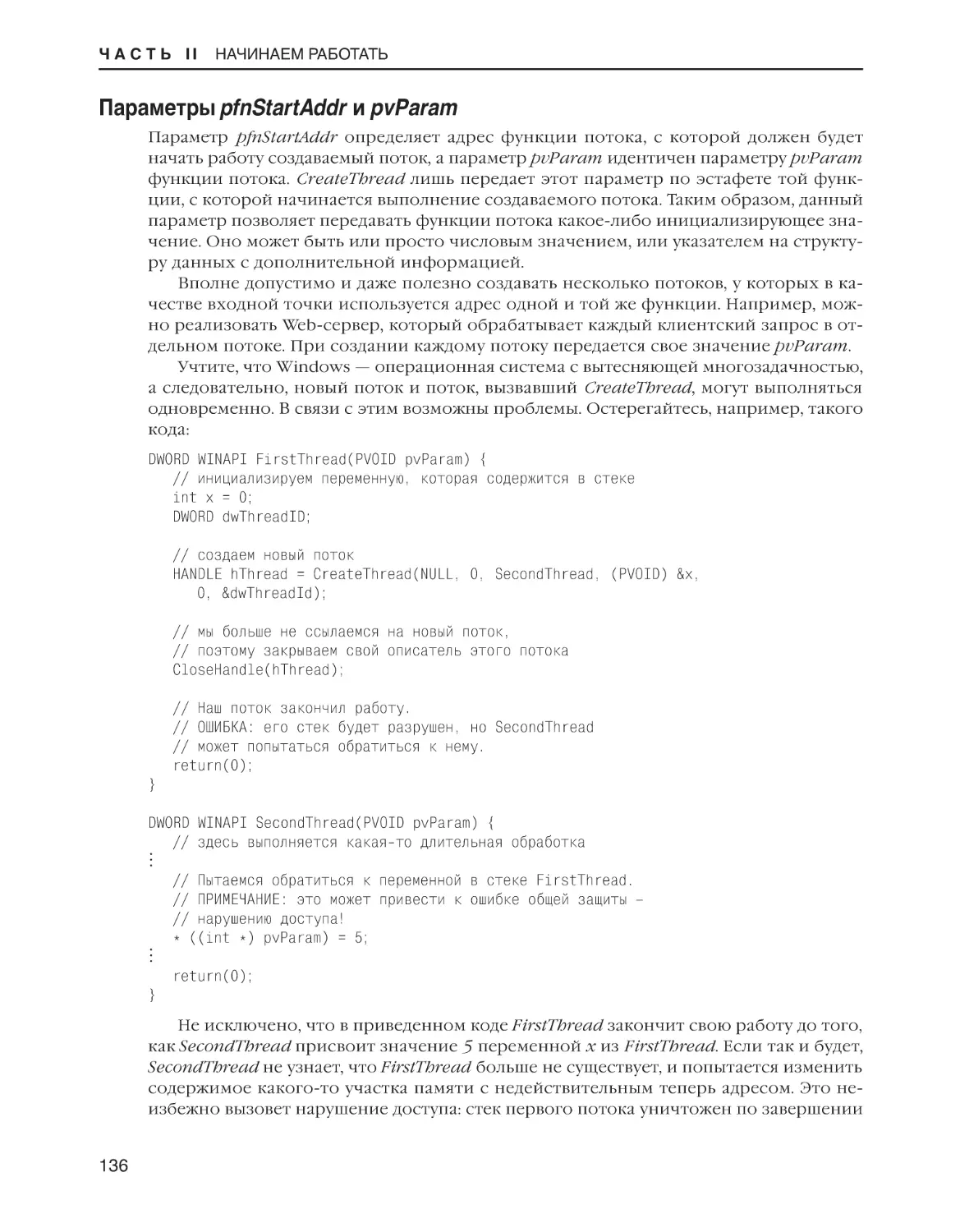

Параметры pfnStartAddr и pvParam . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Параметр fdwCreate . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Параметр pdwThreadID . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Завершение потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Возврат управления функцией потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Функция ExitThread . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Функция TerminateThread . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Если завершается процесс . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Что происходит при завершении потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

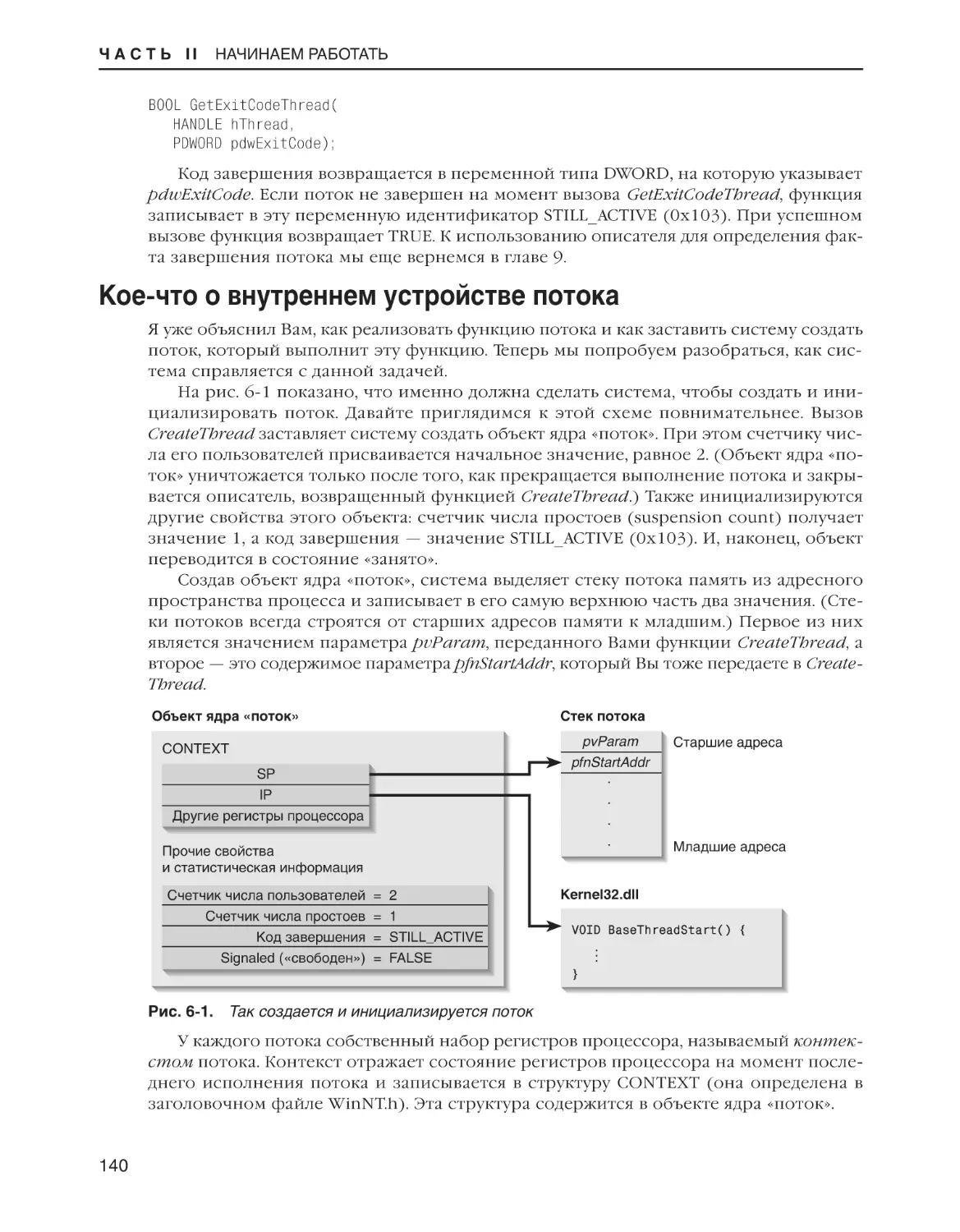

Кое-что о внутреннем устройстве потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

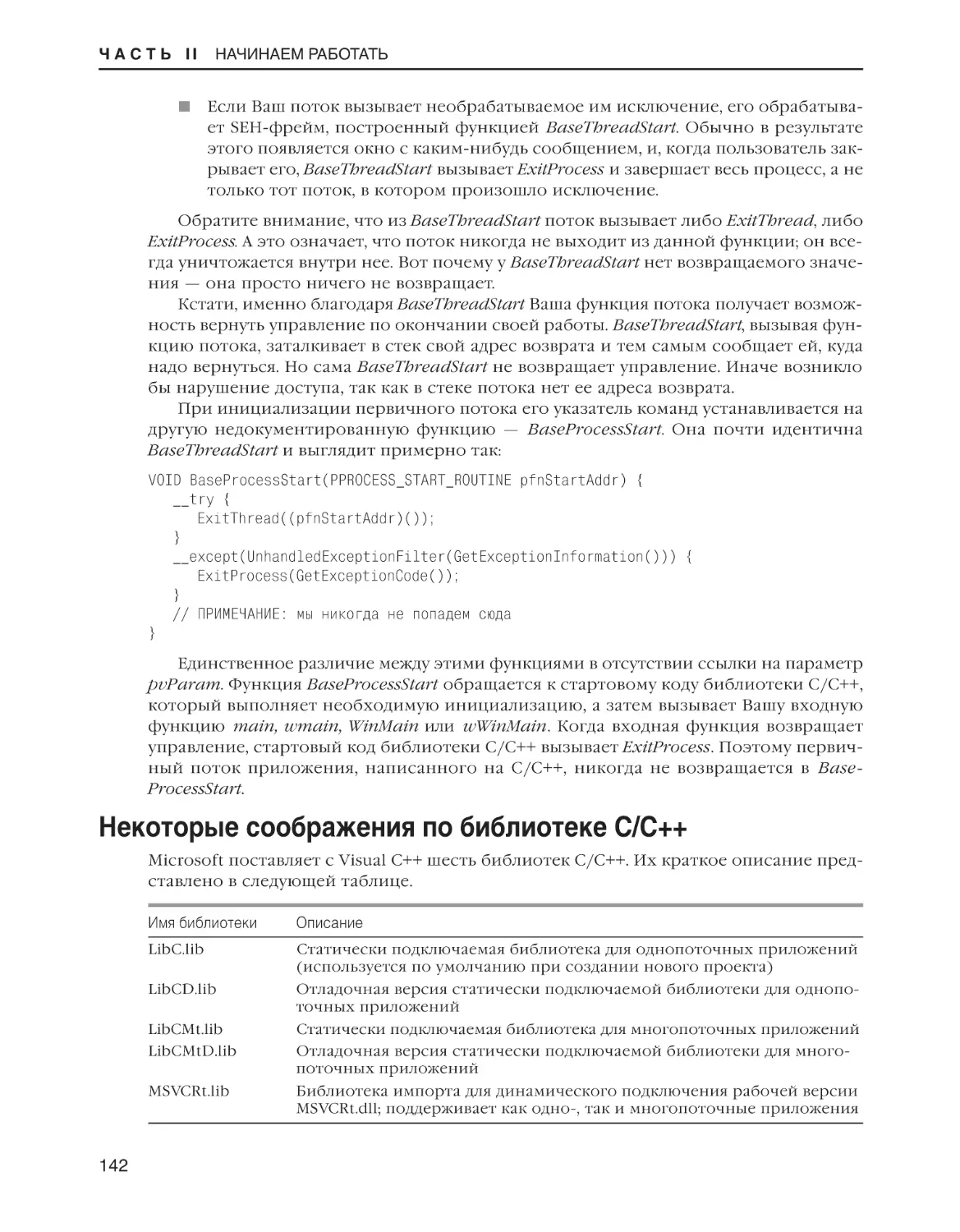

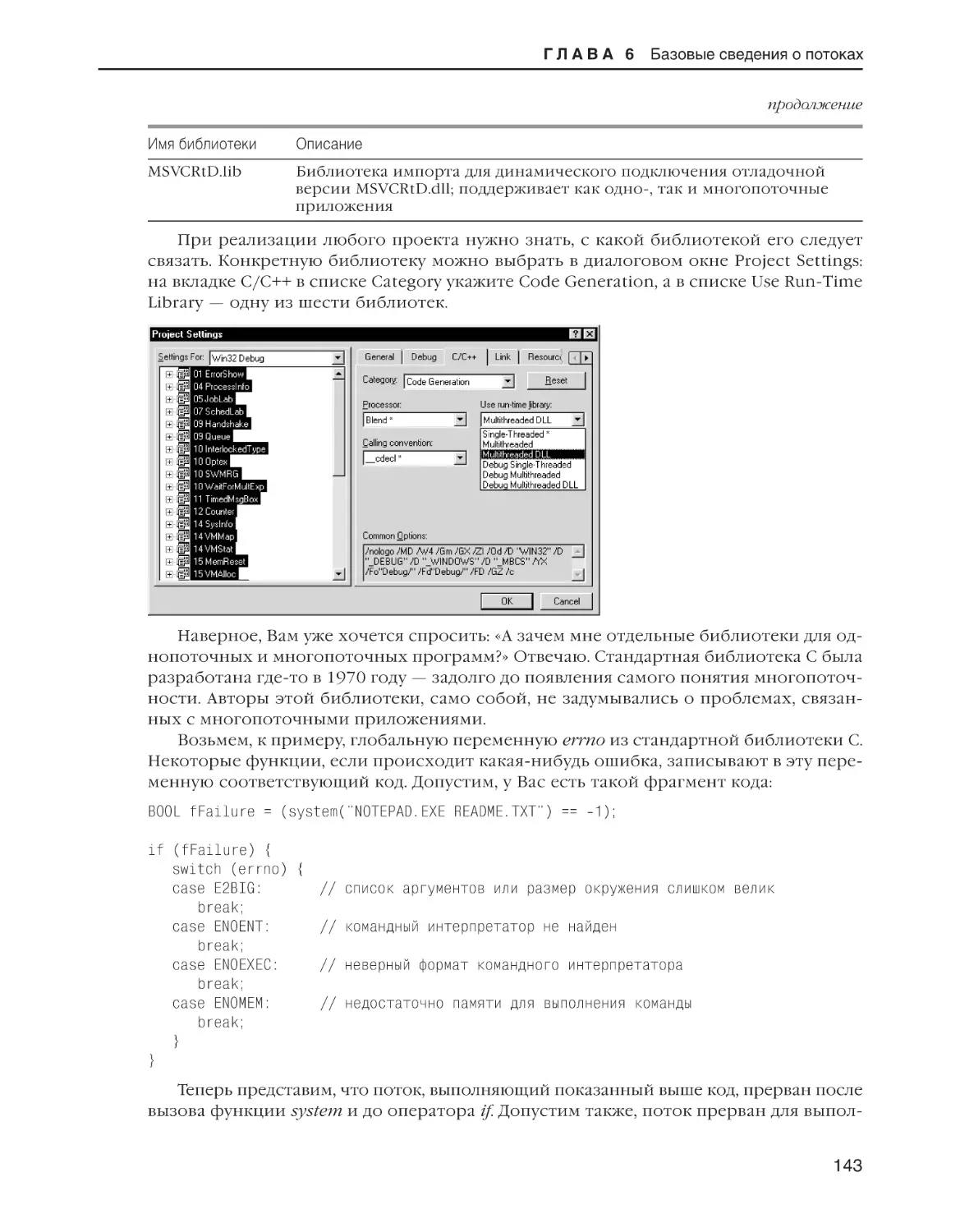

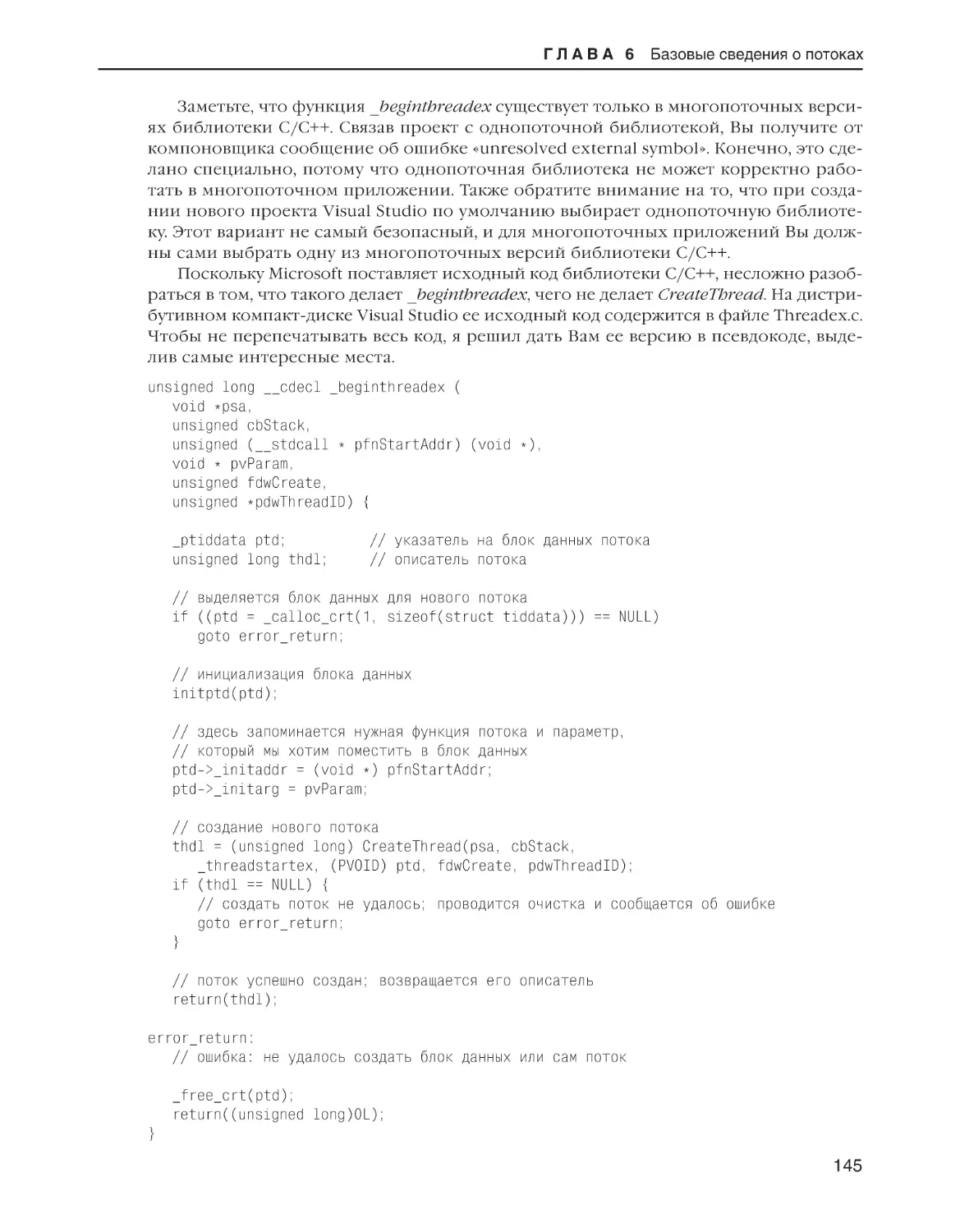

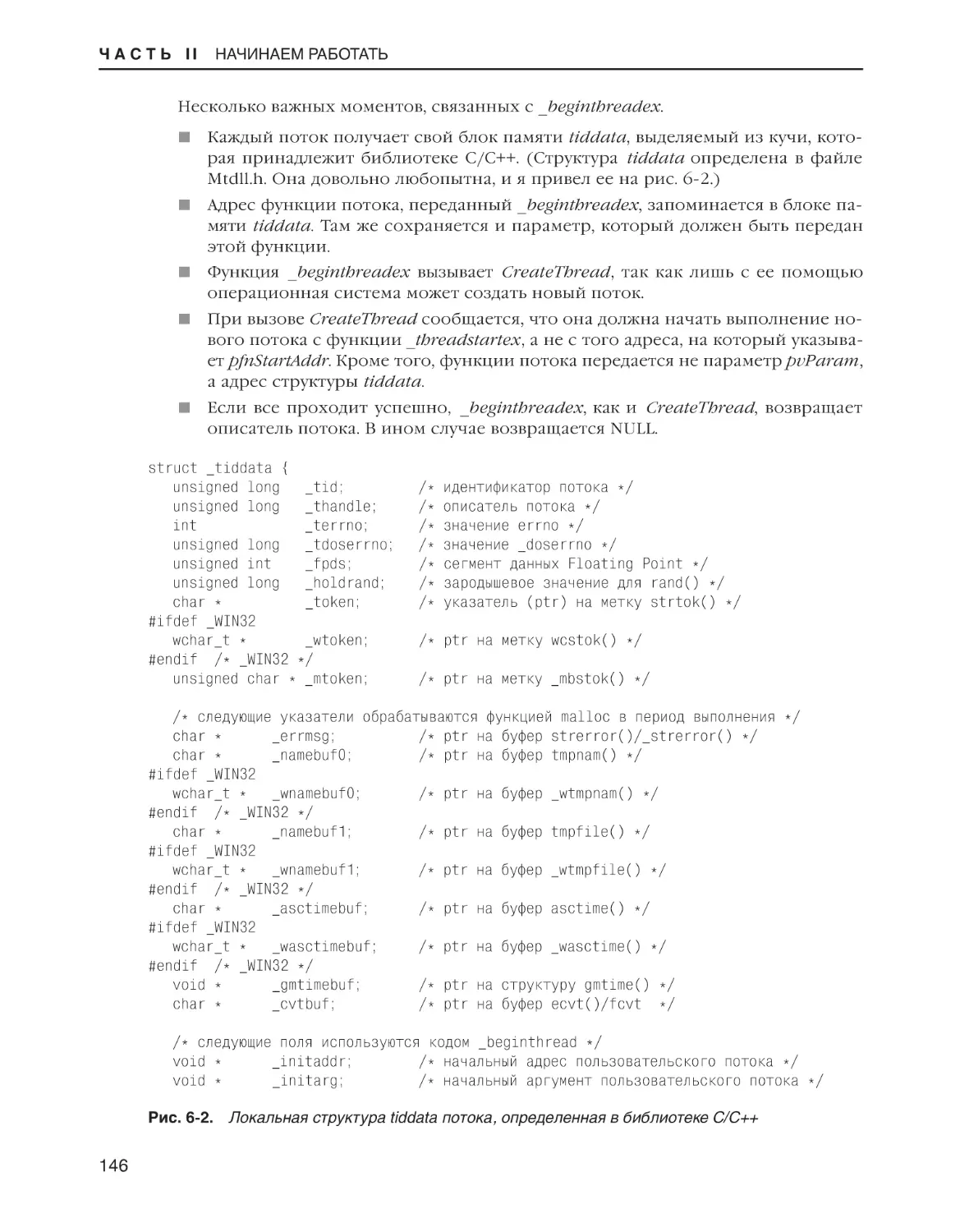

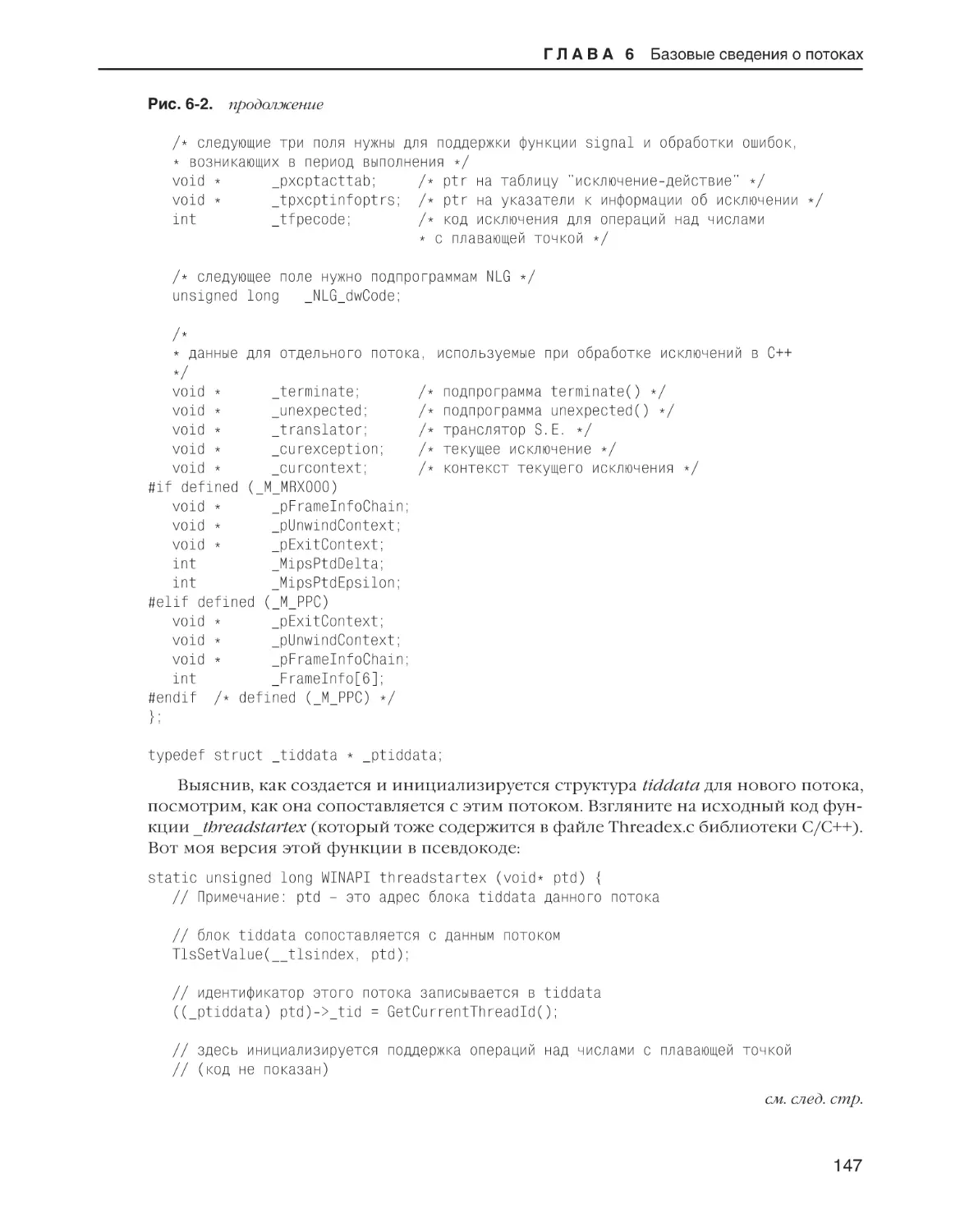

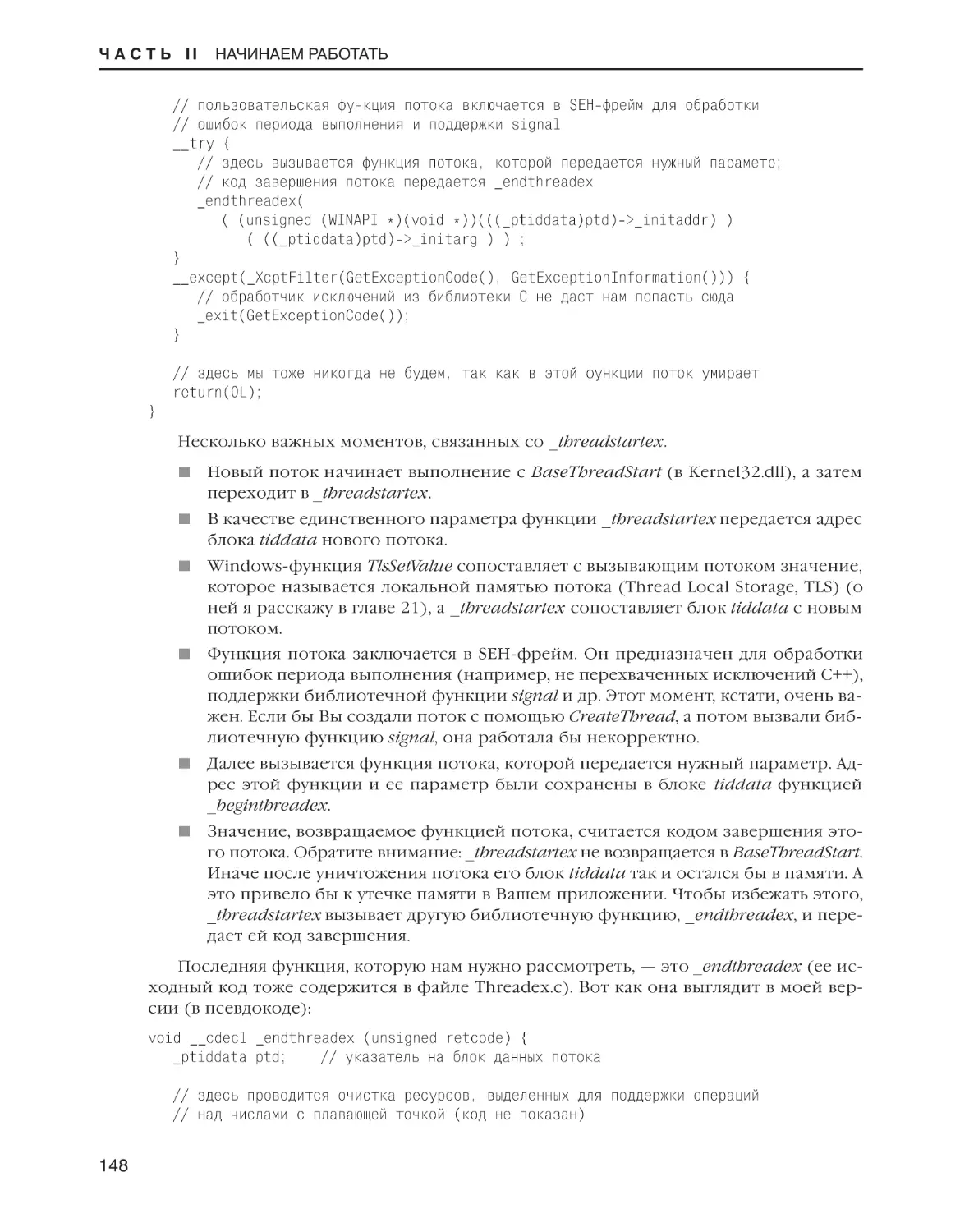

Некоторые соображения по библиотеке C/C++ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Ой, вместо _beginthreadex я по ошибке вызвал CreateThread . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

VI

131

132

133

134

135

135

136

137

137

137

138

138

138

139

139

140

142

150

Оглавление

Библиотечные функции, которые лучше не вызывать . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 151

Как узнать о себе . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 152

Преобразование псевдоописателя в настоящий описатель . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 152

ГЛАВА 7 Планирование потоков, приоритет и привязка к процессорам . . . . . . . 155

Приостановка и возобновление потоков . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Приостановка и возобновление процессов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Функция Sleep . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Переключение потоков . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

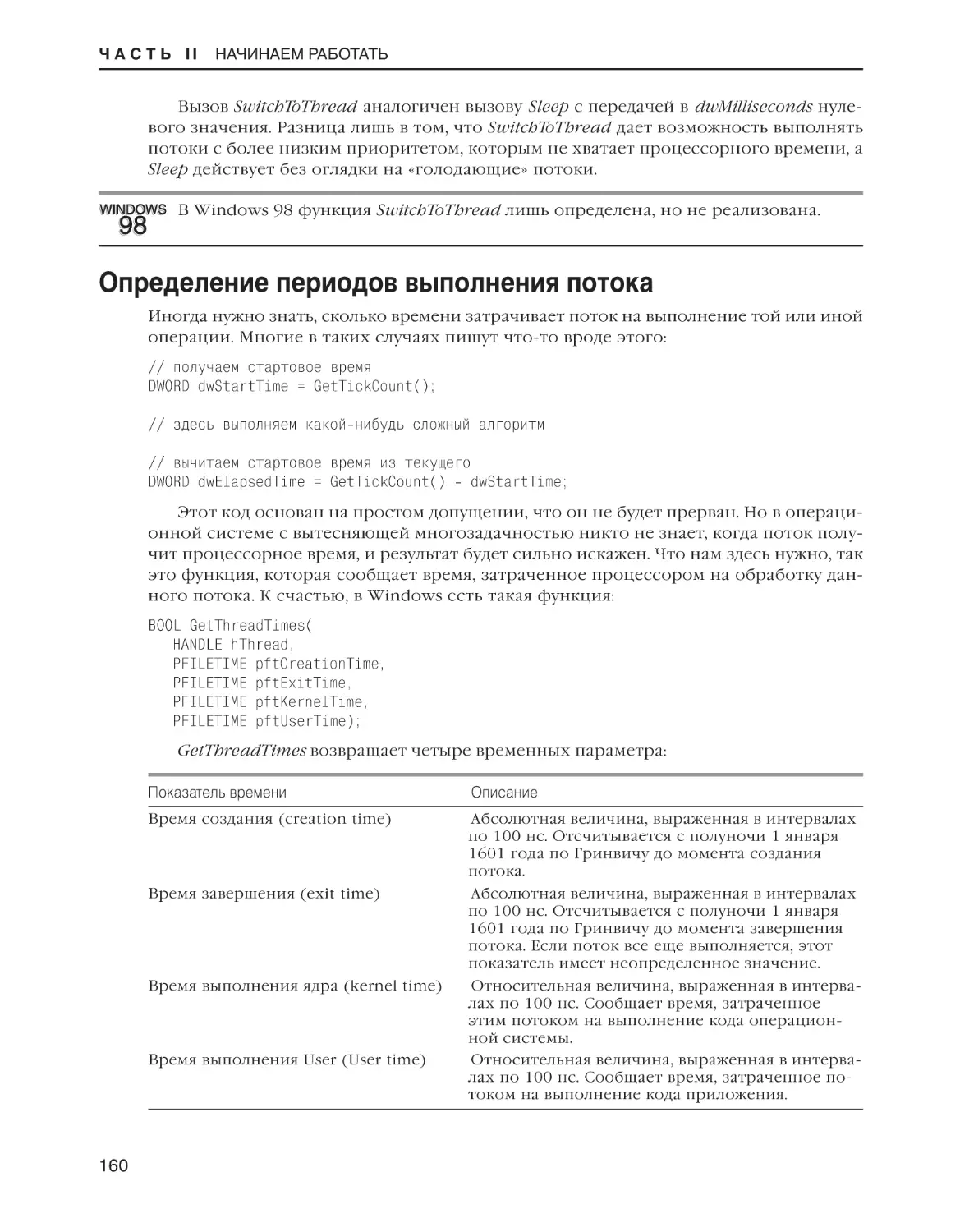

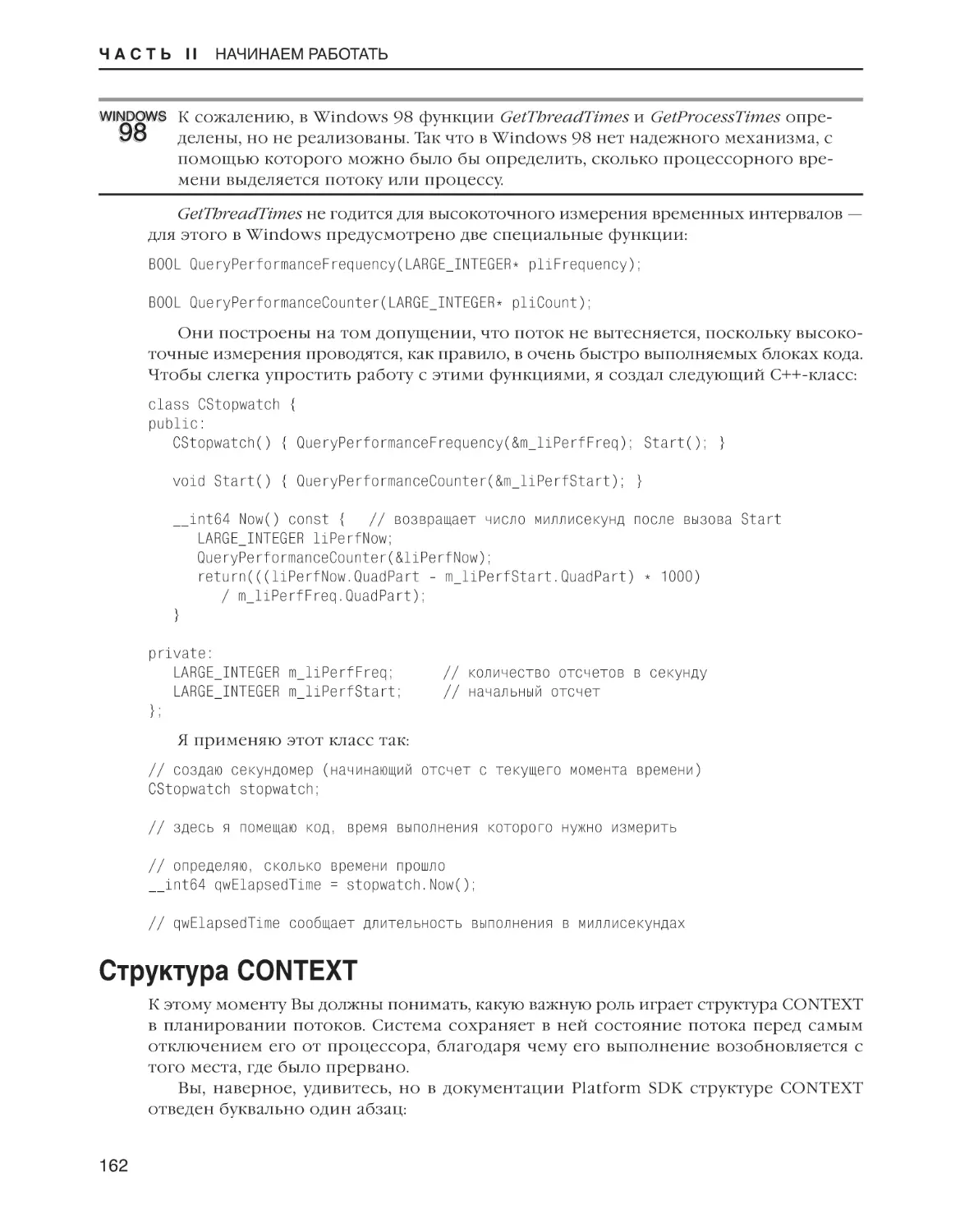

Определение периодов выполнения потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

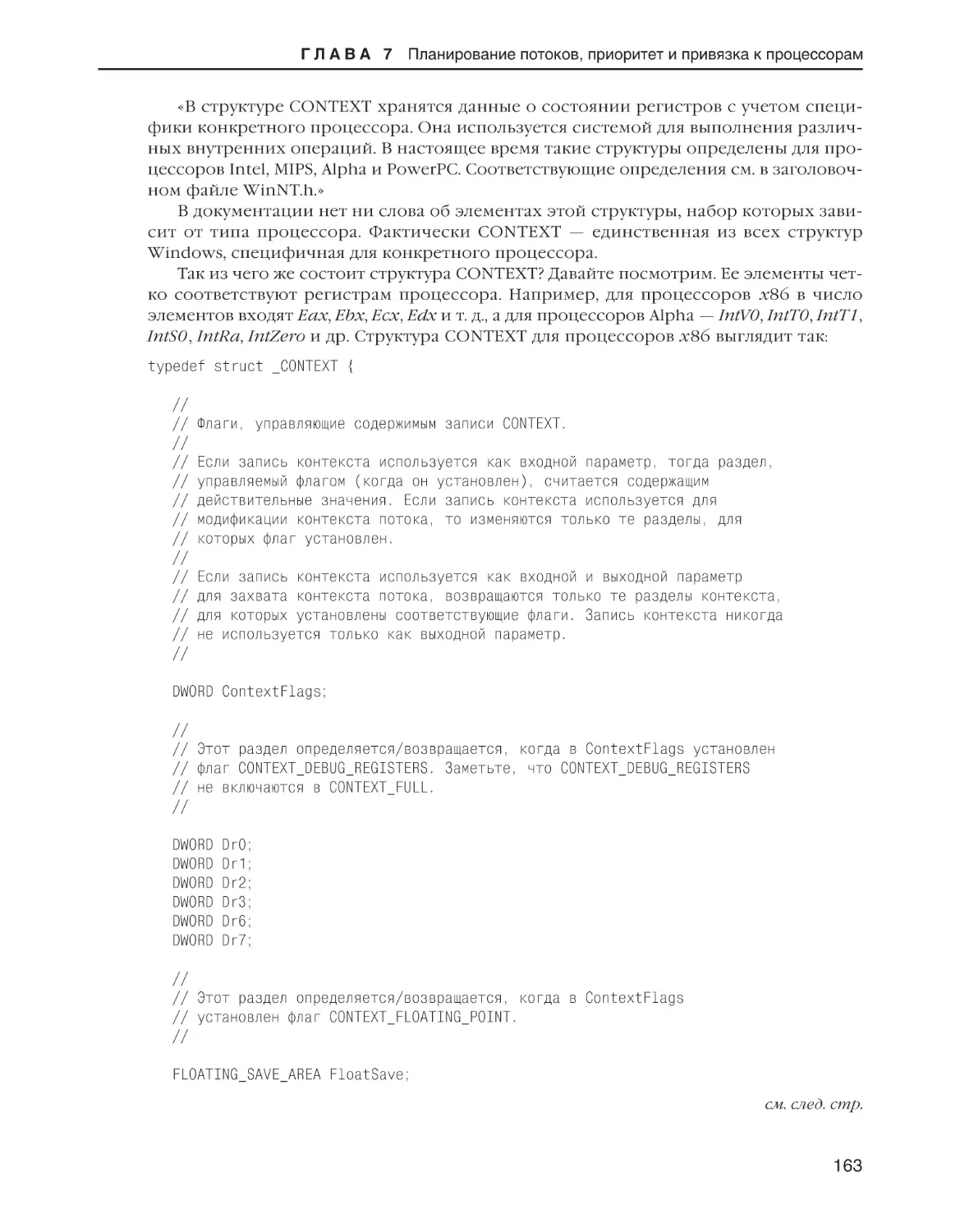

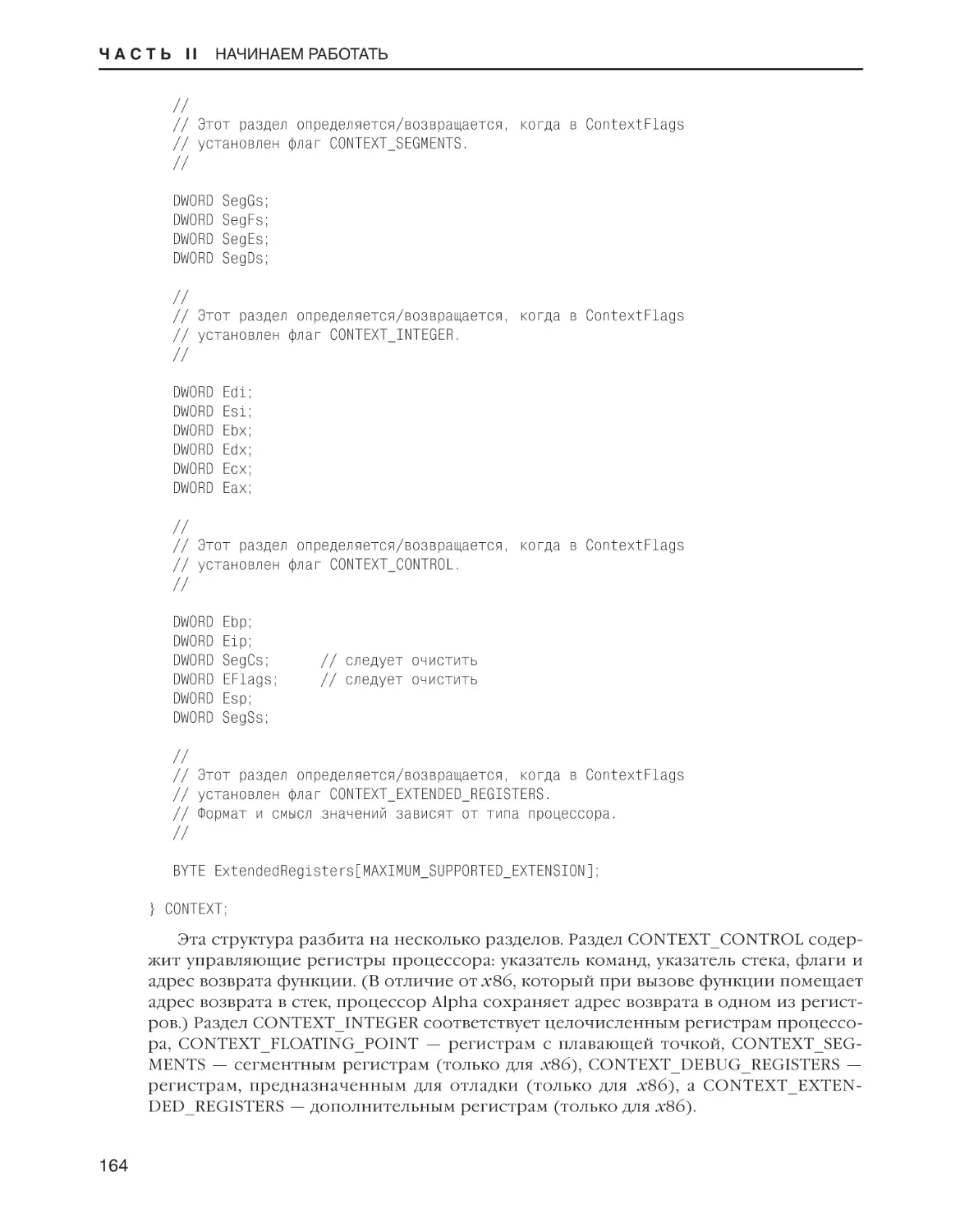

Структура CONTEXT . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Приоритеты потоков . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Абстрагирование приоритетов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Программирование приоритетов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

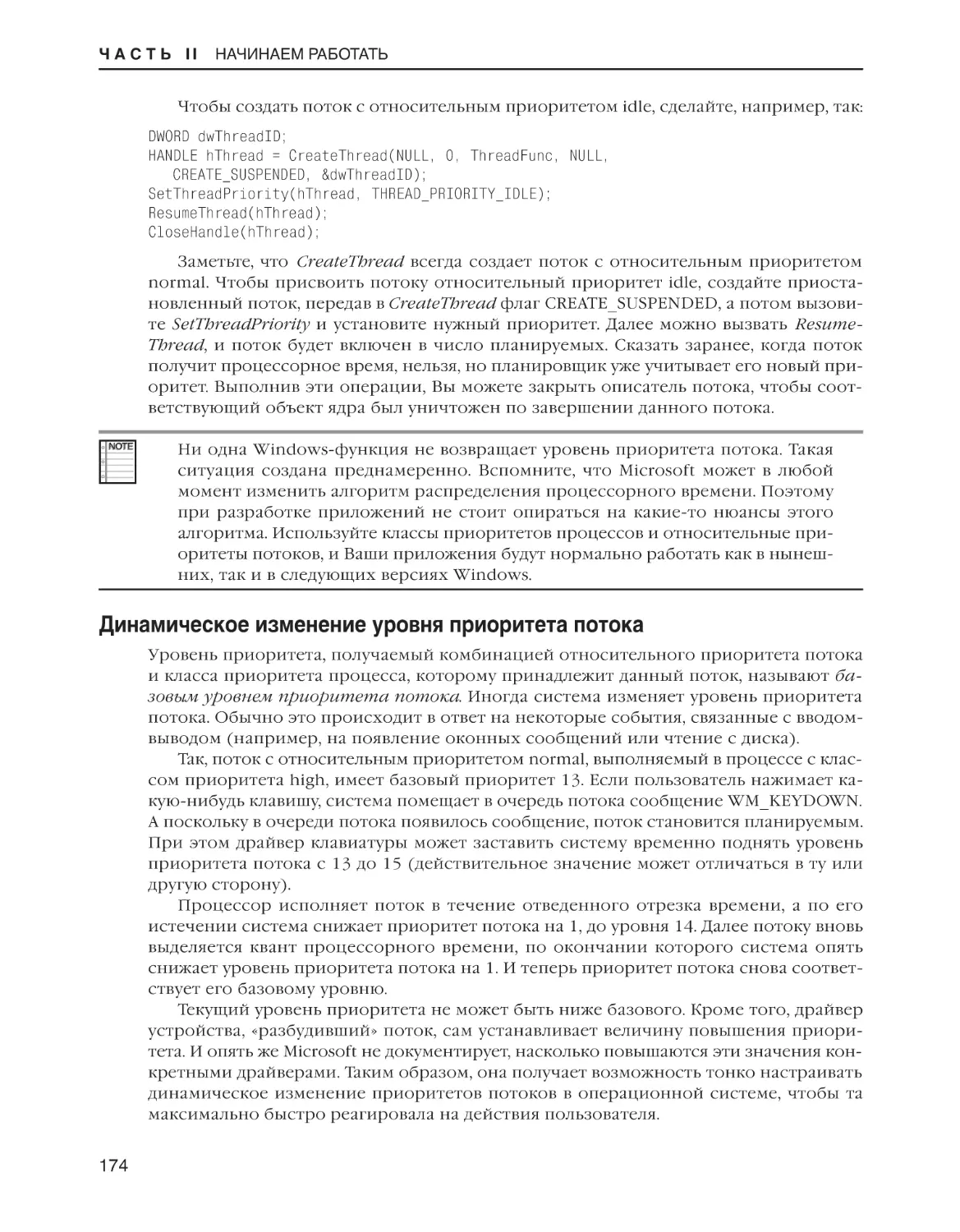

Динамическое изменение уровня приоритета потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

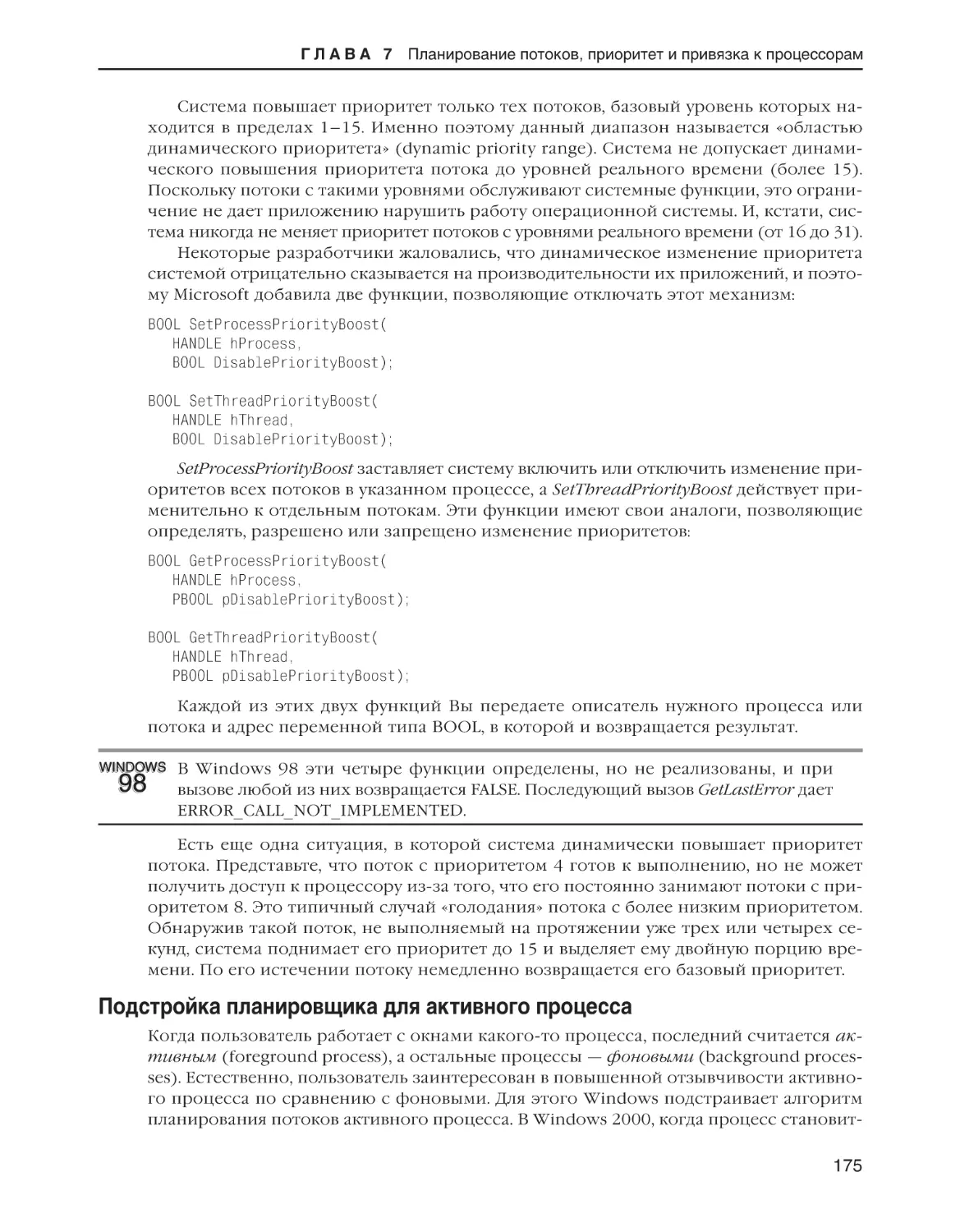

Подстройка планировщика для активного процесса . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

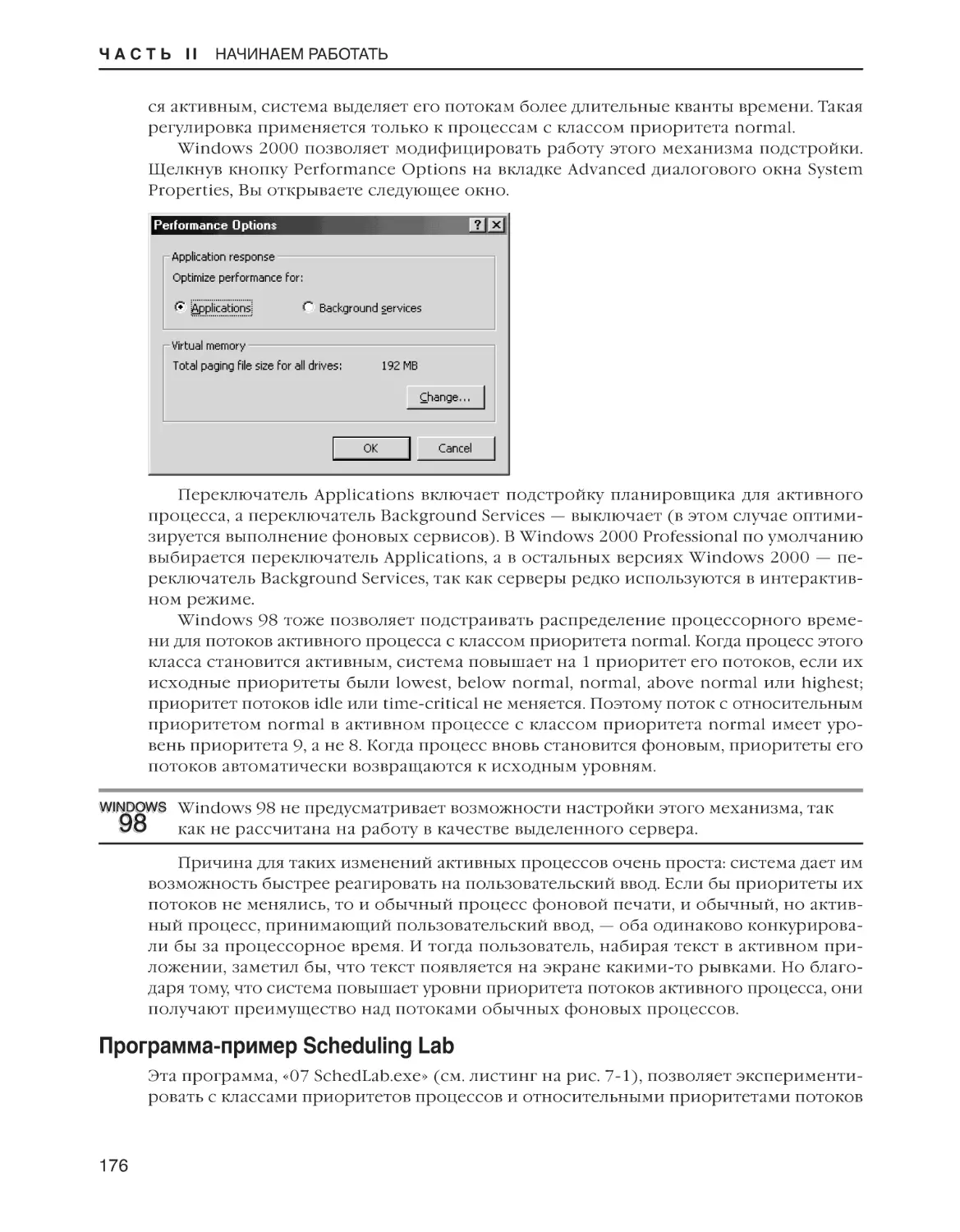

Программа-пример Scheduling Lab . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

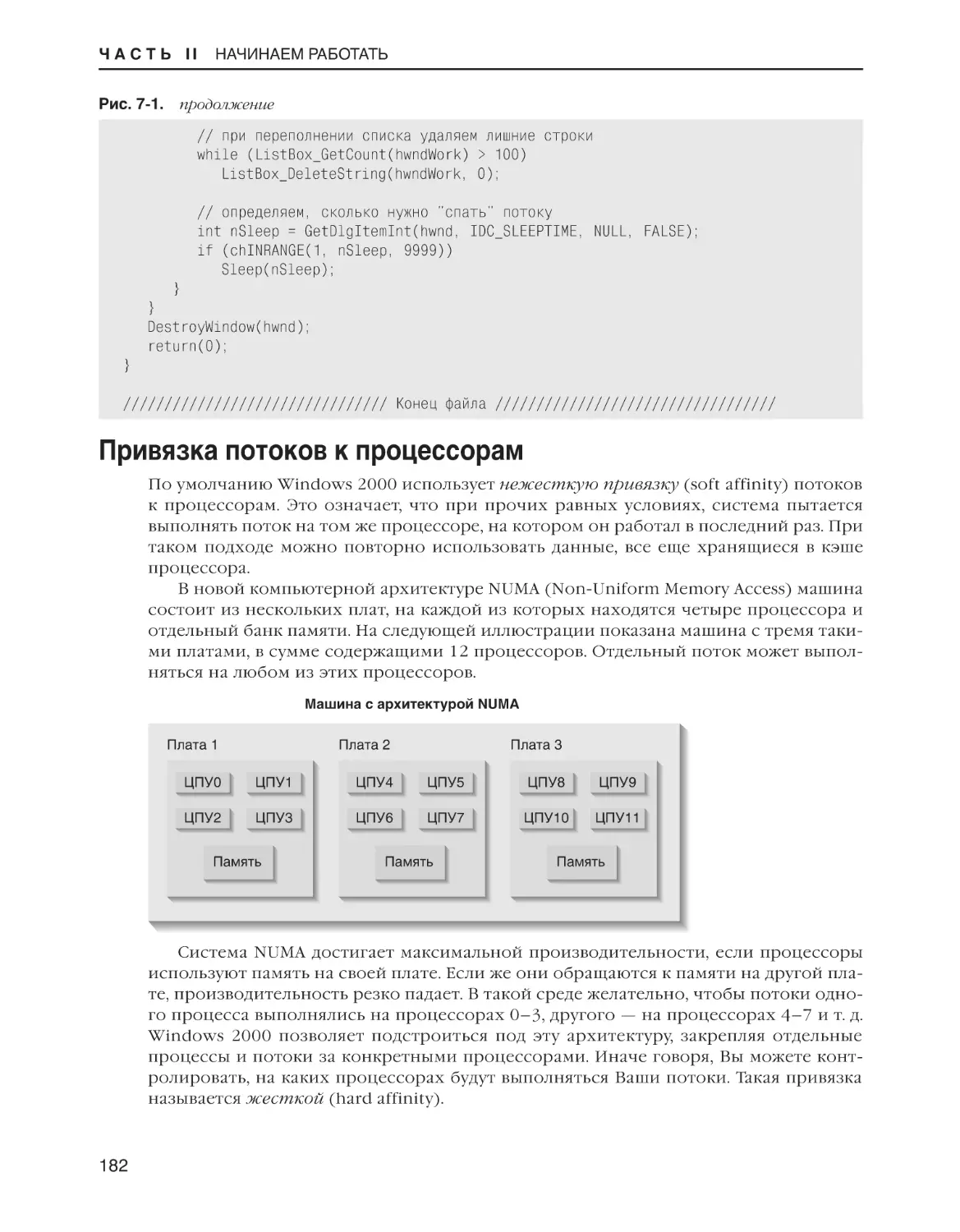

Привязка потоков к процессорам . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

ГЛАВА 8

156

157

159

159

160

162

167

168

171

174

175

176

182

Синхронизация потоков в пользовательском режиме . . . . . . . . . . . . 187

Атомарный доступ: семейство Interlocked-функций . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Кэш-линии . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Более сложные методы синхронизации потоков . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Худшее, что можно сделать . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Критические секции . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Критические секции: важное дополнение . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Критические секции и спин-блокировка . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Критические секции и обработка ошибок . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

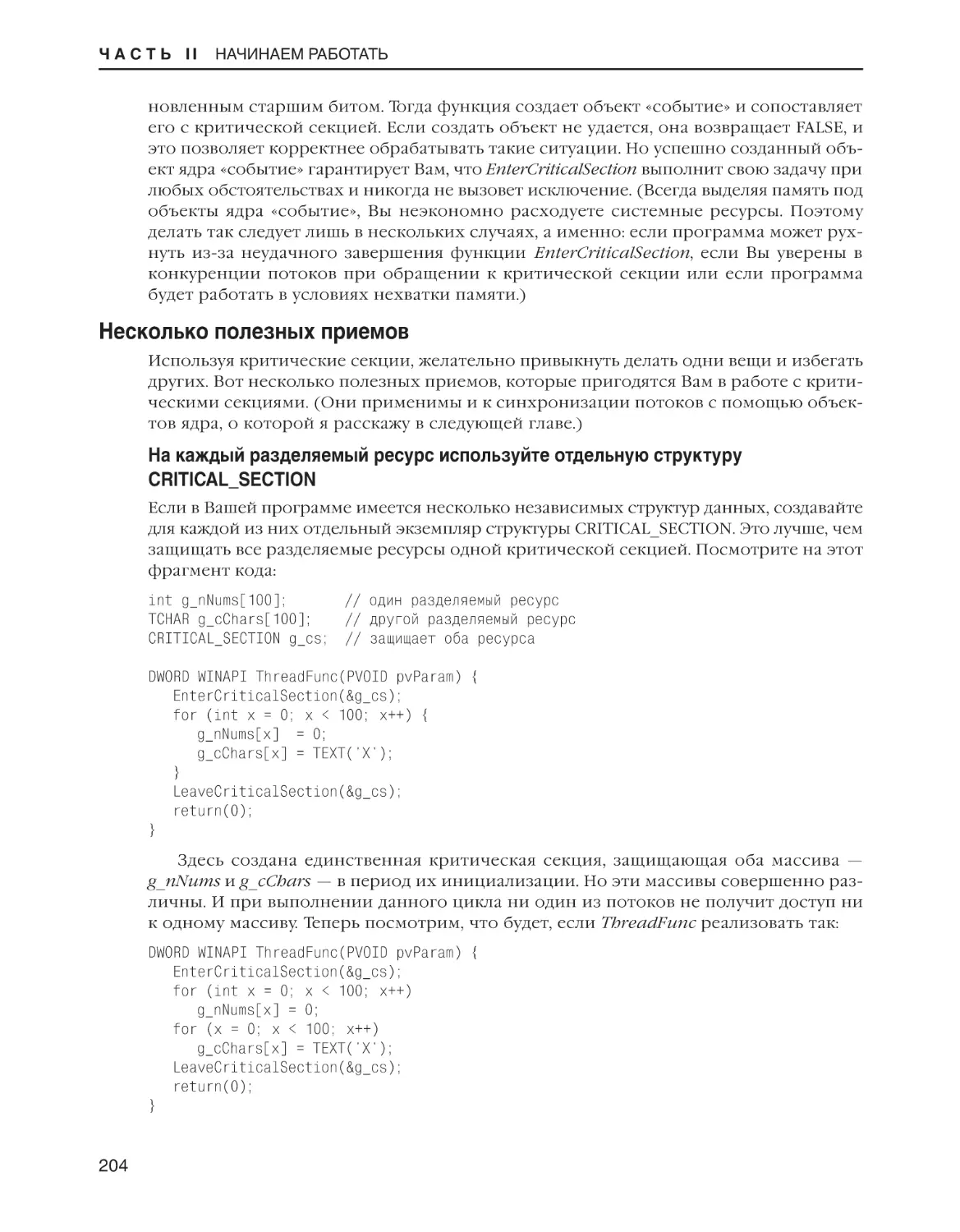

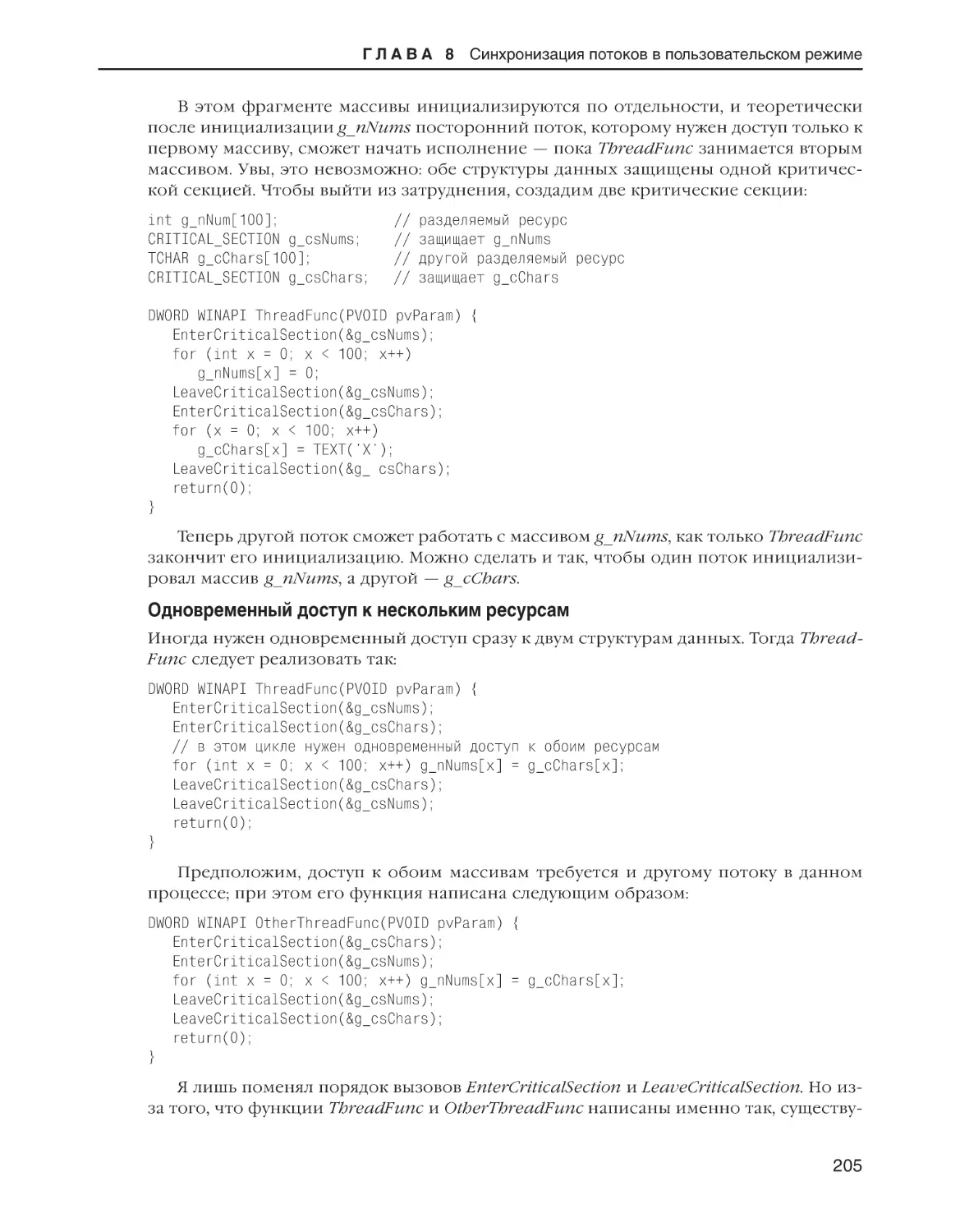

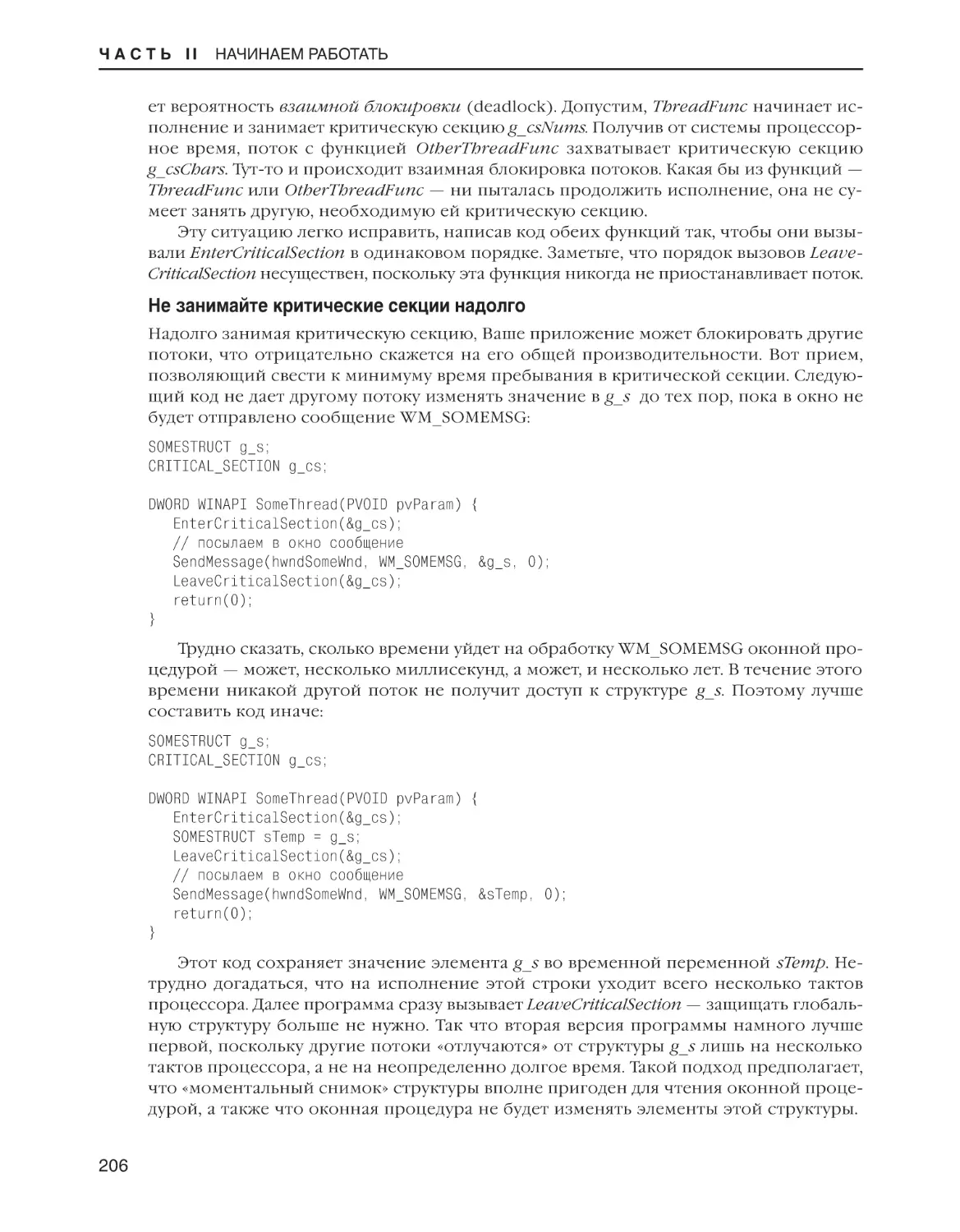

Несколько полезных приемов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

187

193

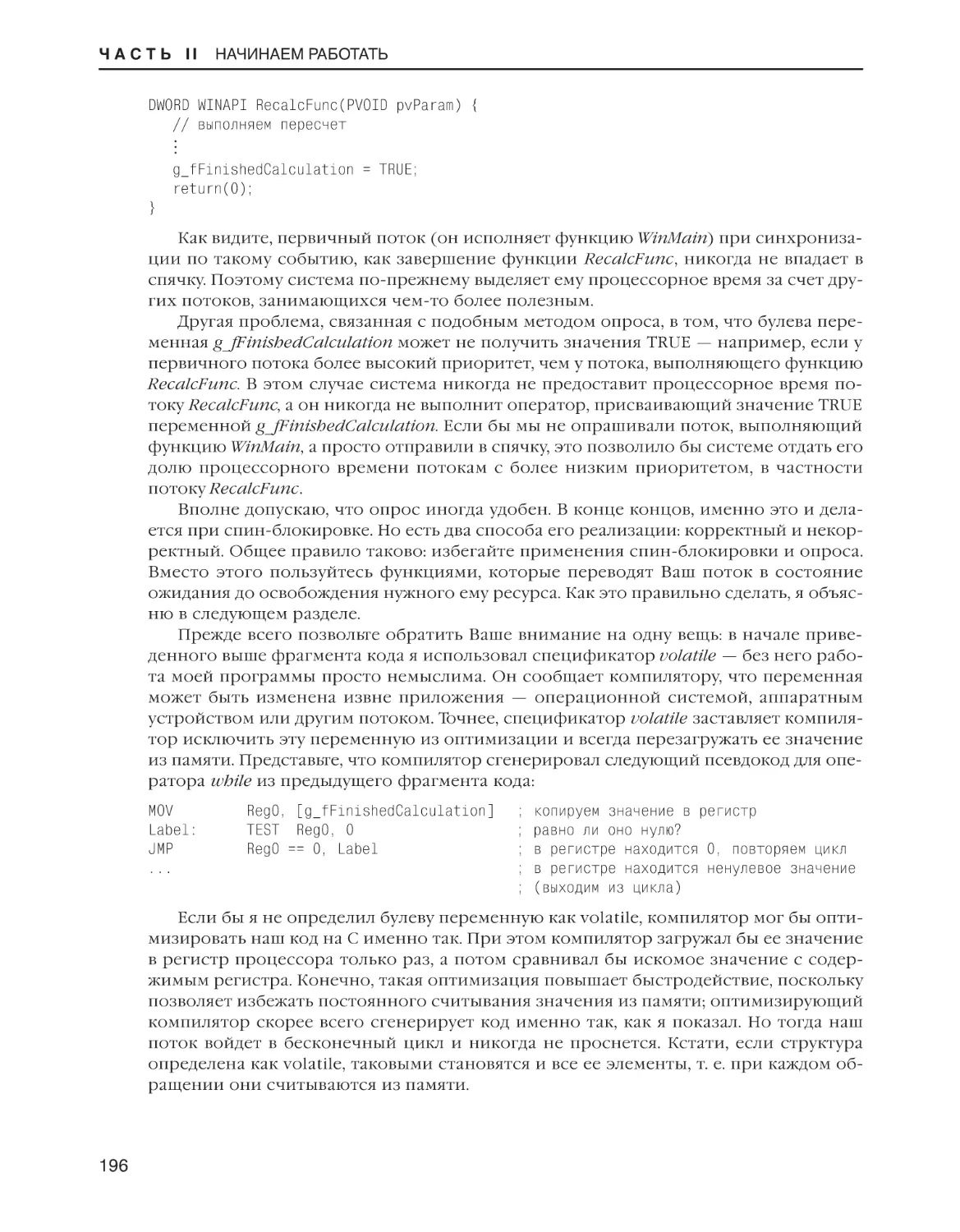

195

195

197

200

202

203

204

ГЛАВА 9 Синхронизация потоков с использованием объектов ядра . . . . . . . . 207

Wait-функции . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Побочные эффекты успешного ожидания . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

События . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

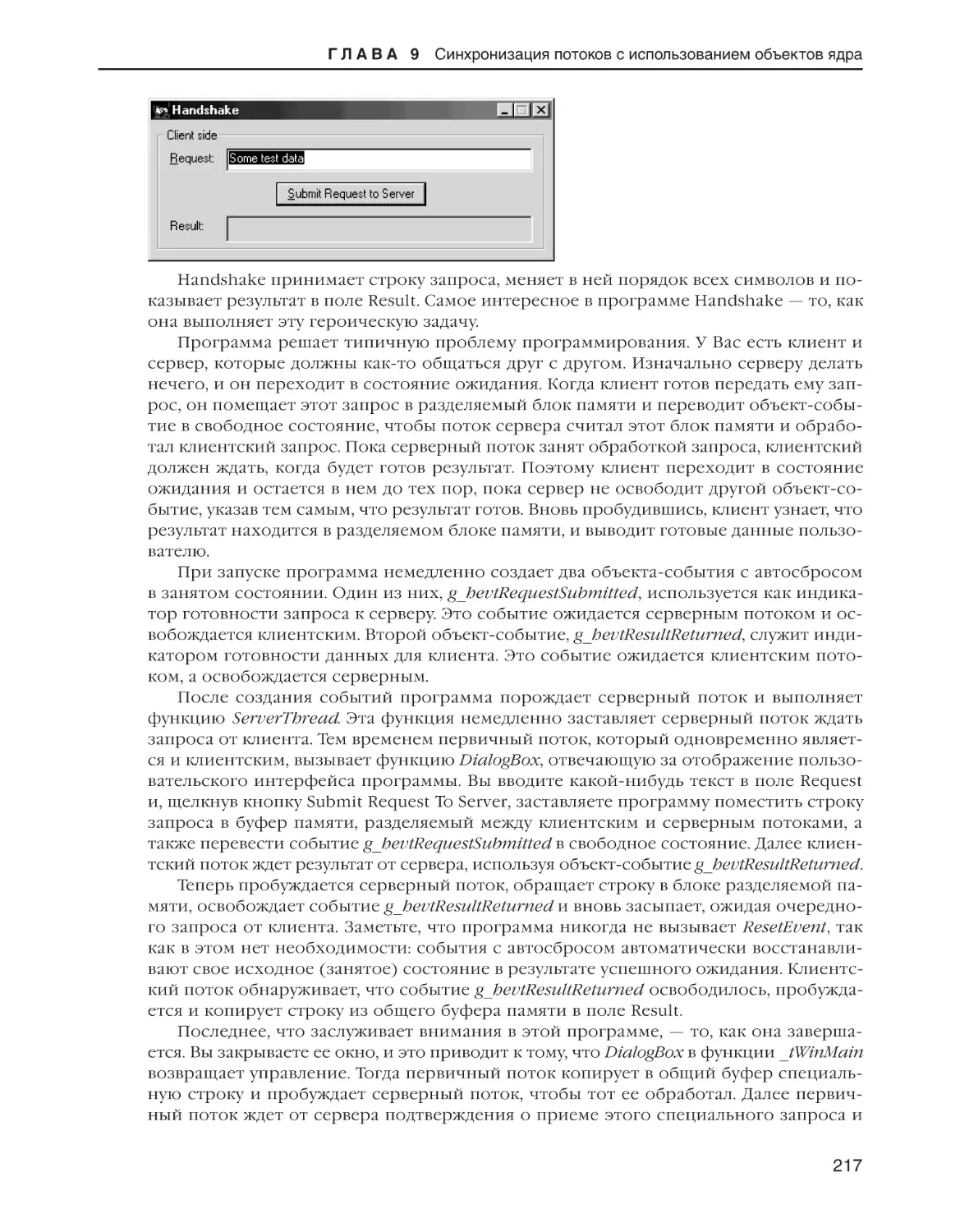

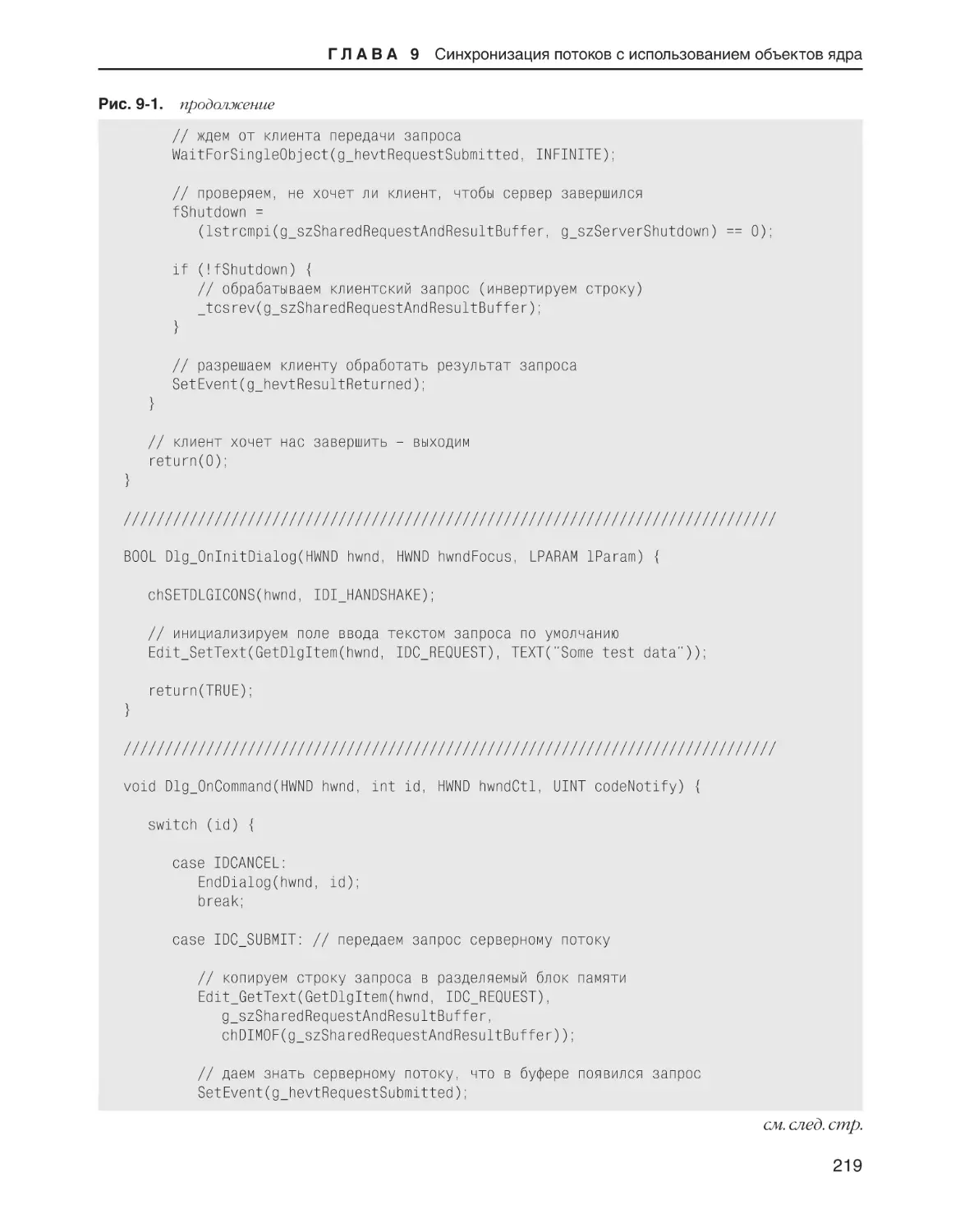

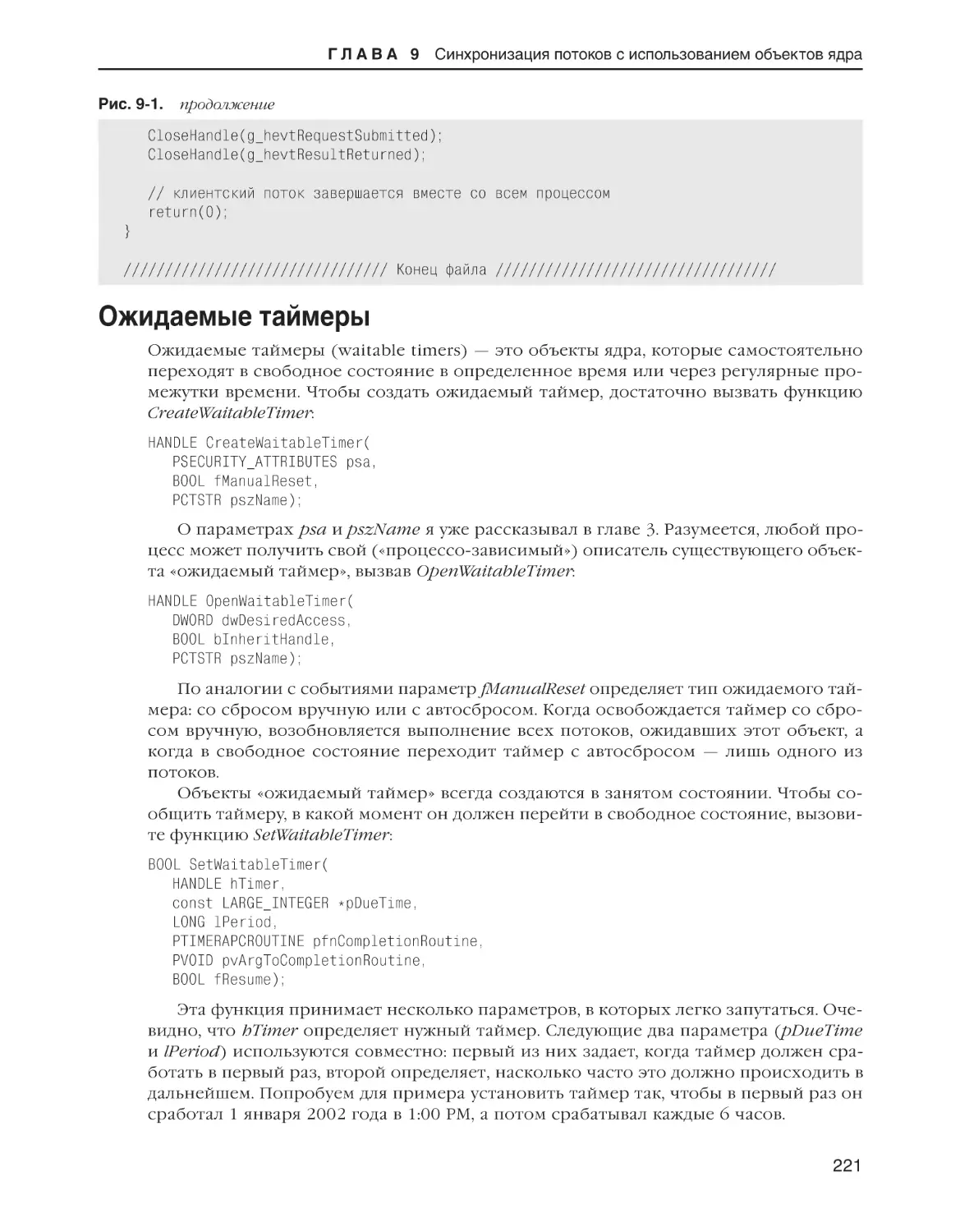

Программа-пример Handshake . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

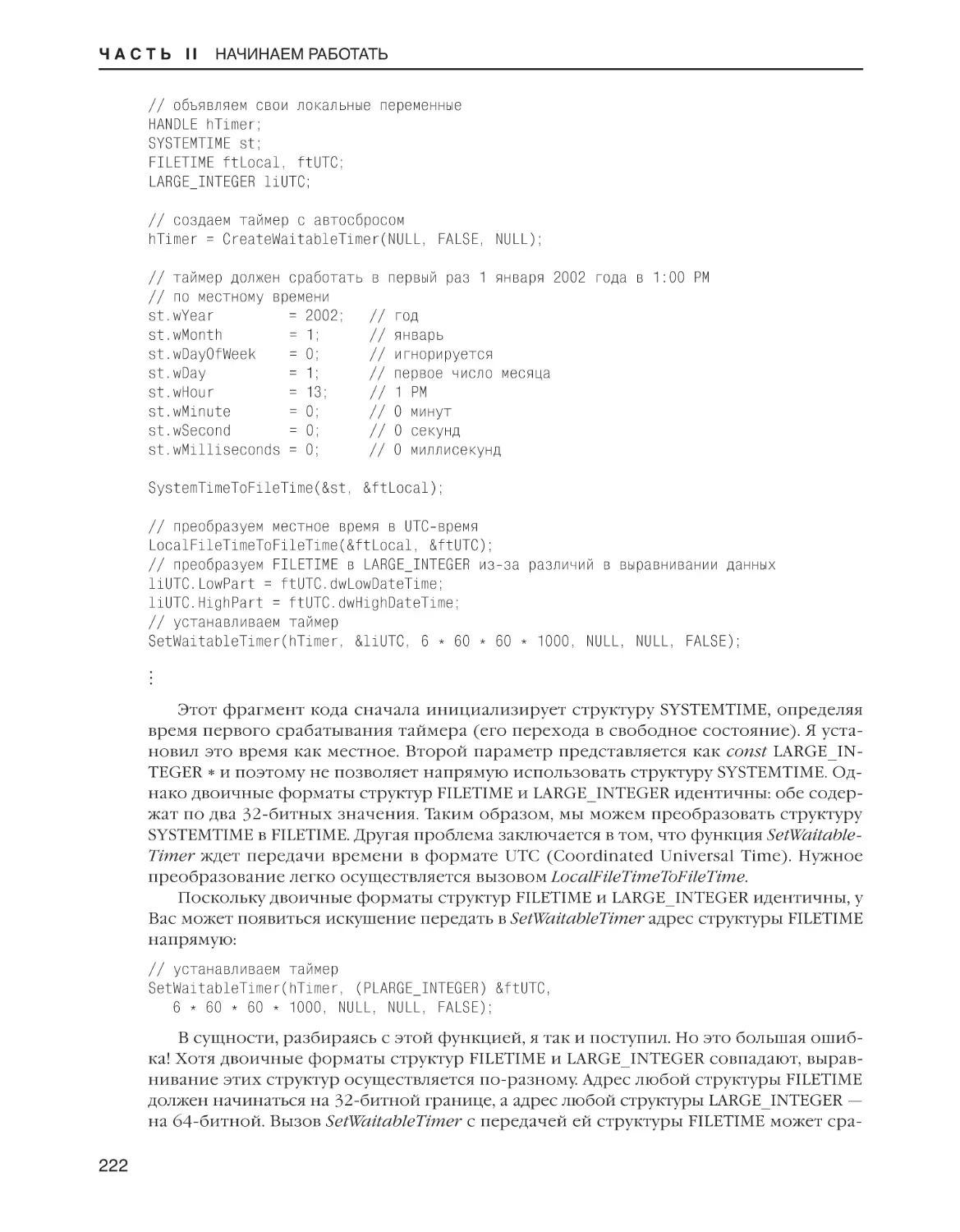

Ожидаемые таймеры . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Ожидаемые таймеры и APC-очередь . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

И еще кое-что о таймерах . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Семафоры . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Мьютексы . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Мьютексы и критические секции . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

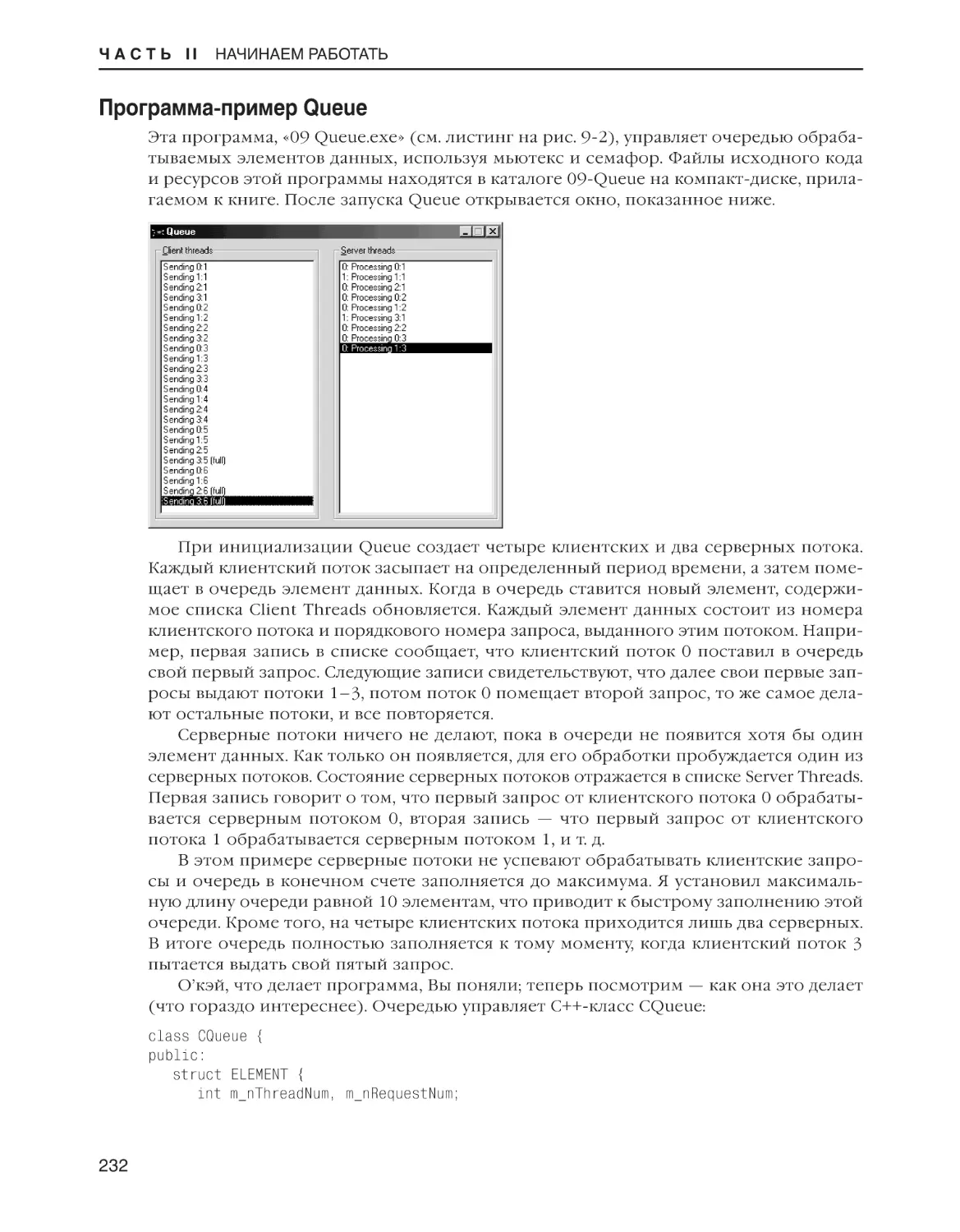

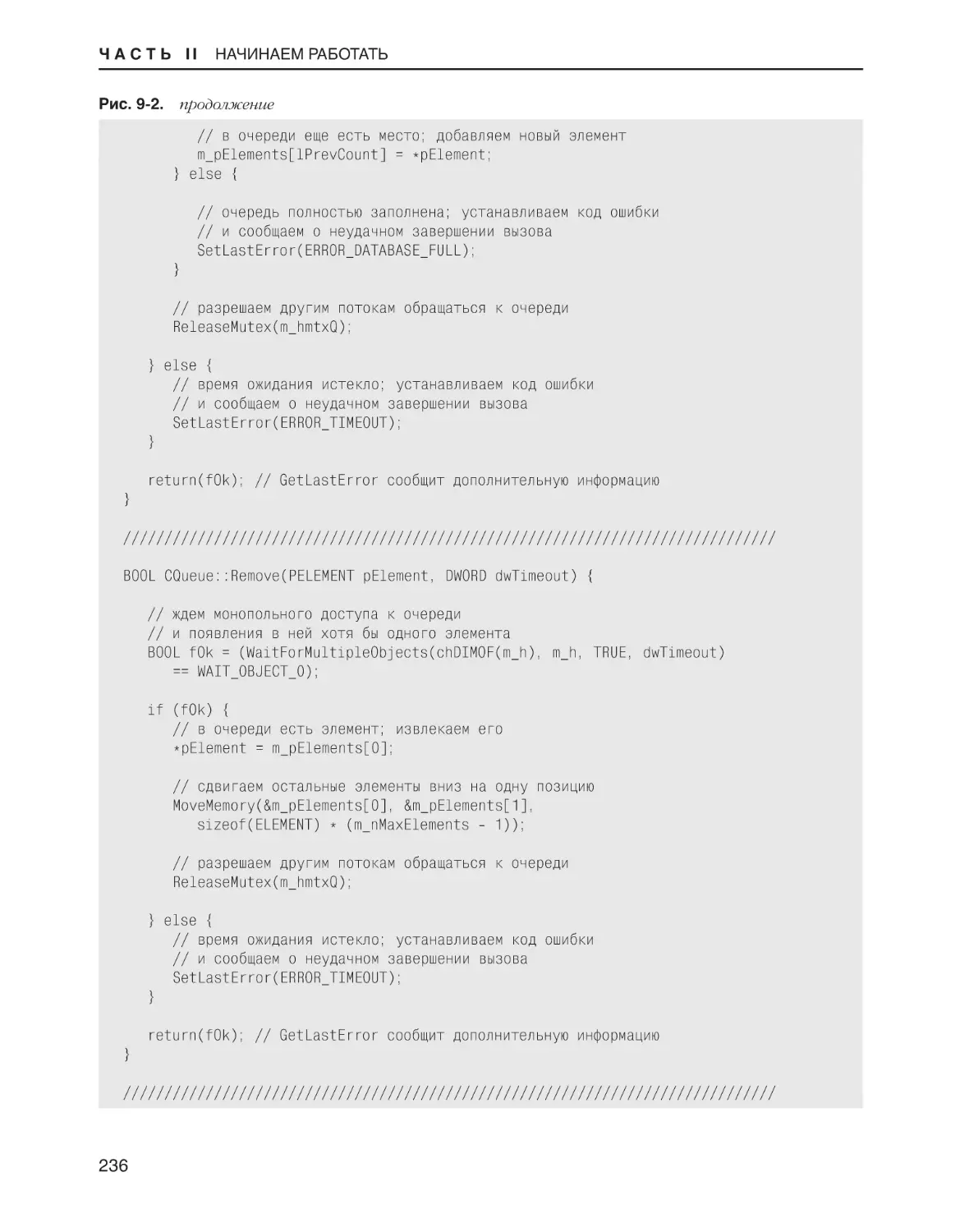

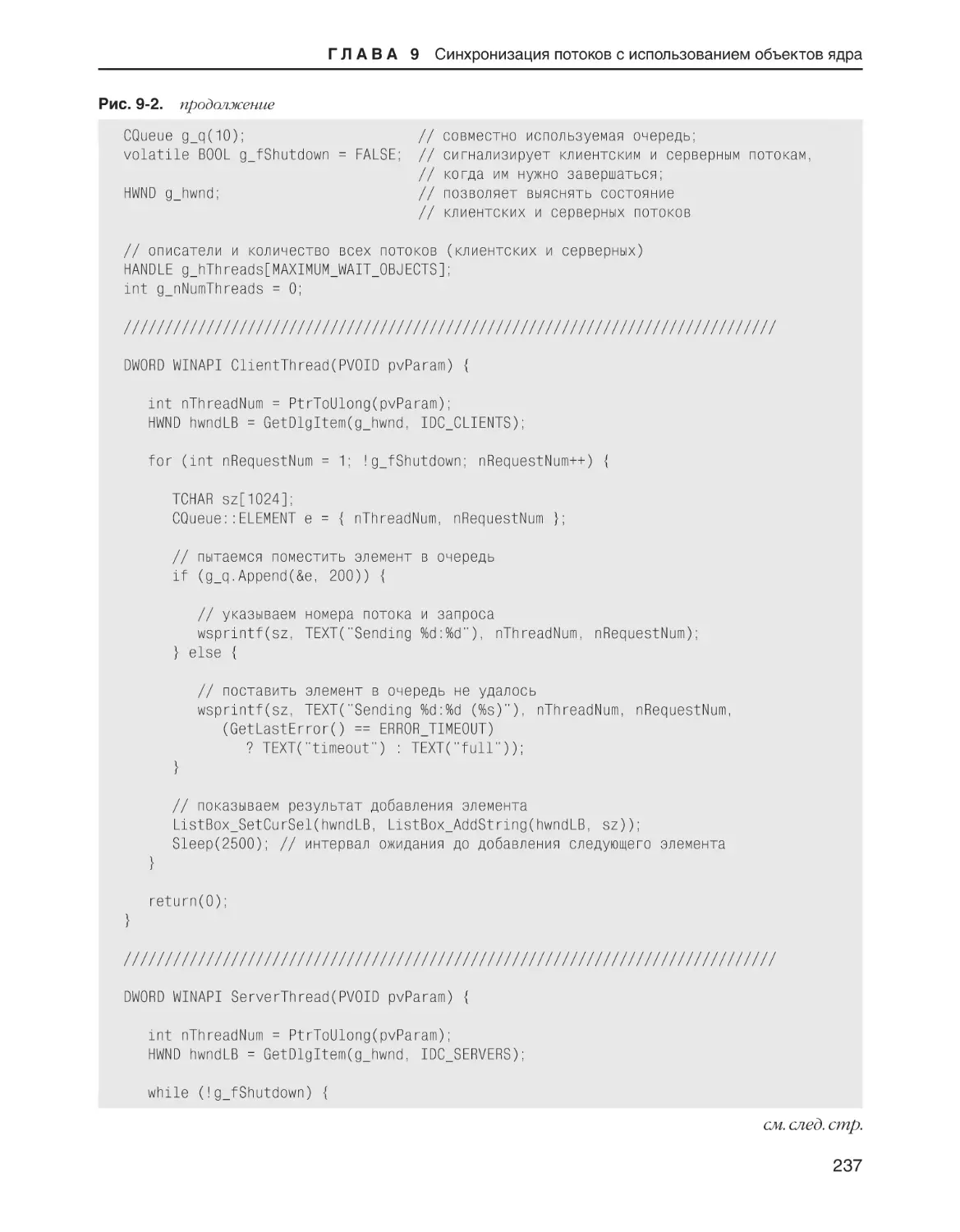

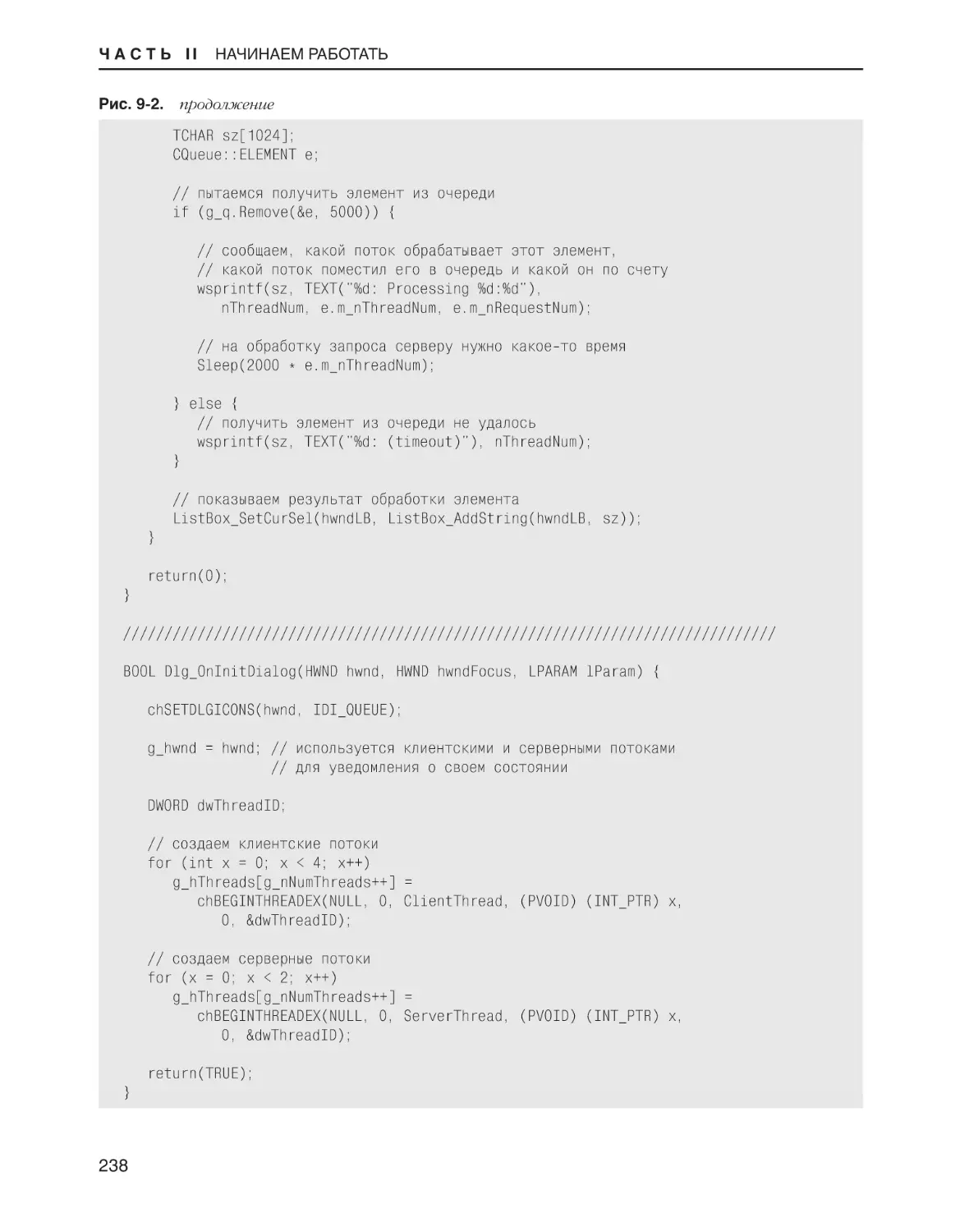

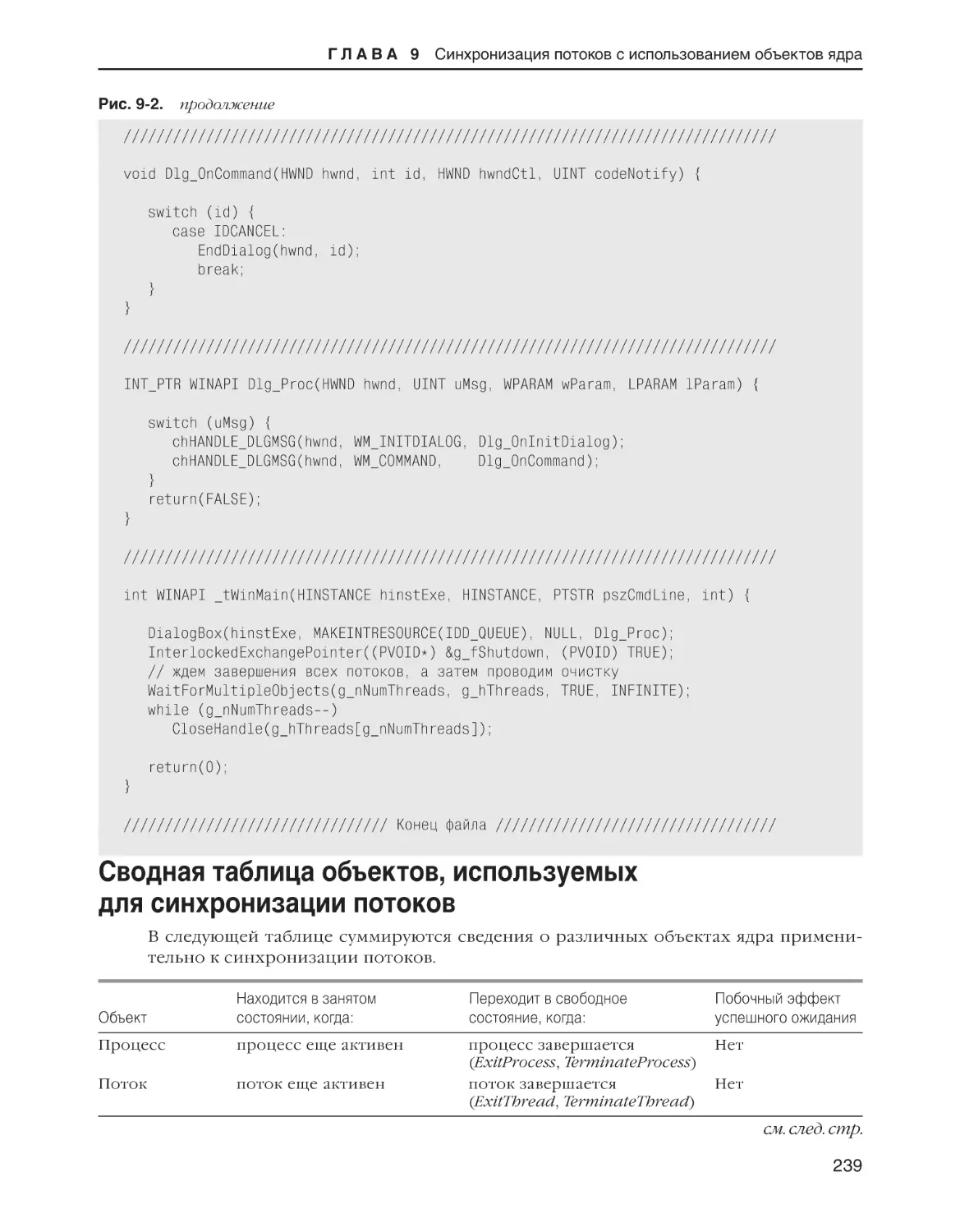

Программа-пример Queue . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

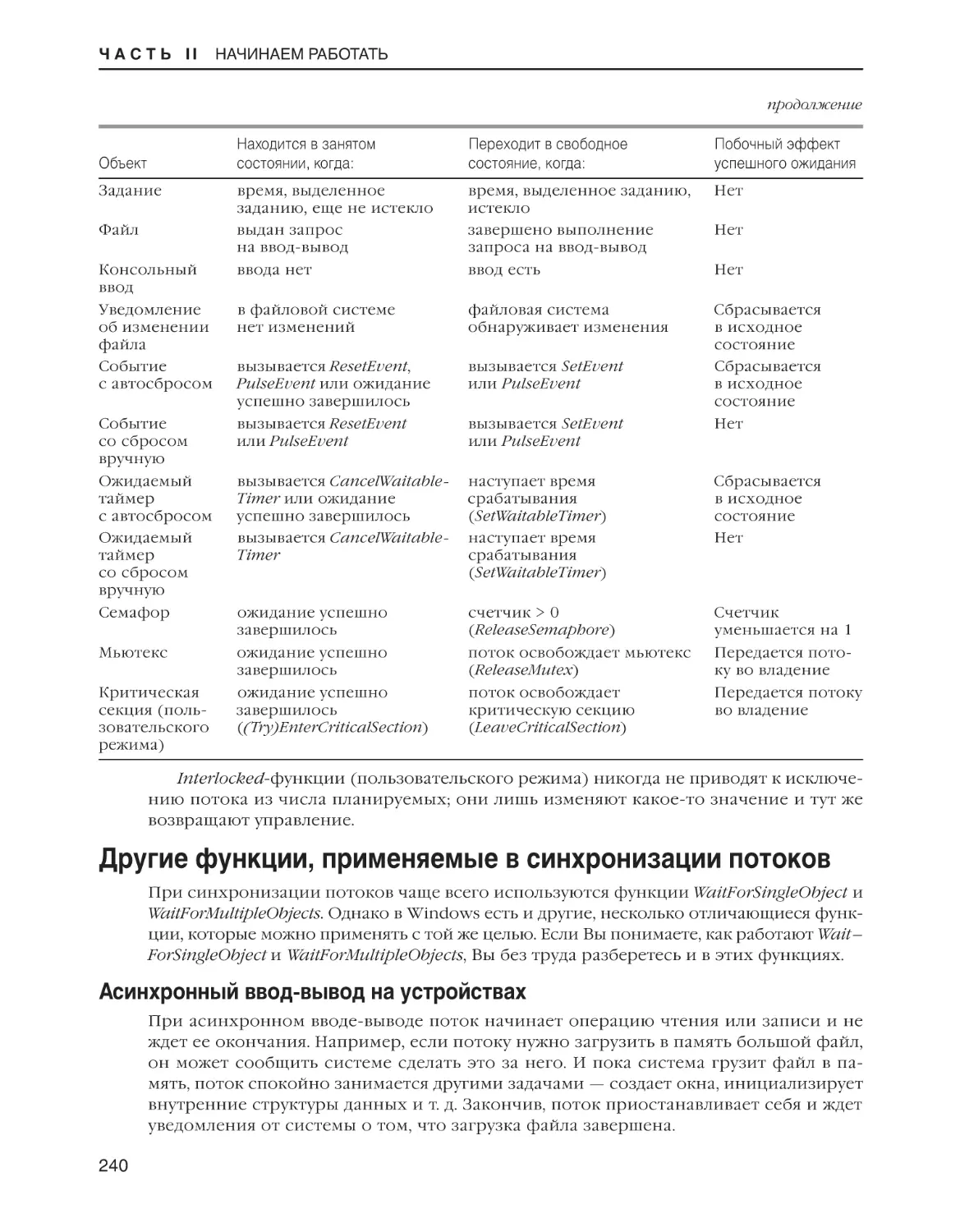

Сводная таблица объектов, используемых для синхронизации потоков . . . . . . . . . . . . . . . . . . . . . . . .

Другие функции, применяемые в синхронизации потоков . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Асинхронный ввод-вывод на устройствах . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Функция WaitForInputIdle . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Функция MsgWaitForMultipleObjects(Ex) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Функция WaitForDebugEvent . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Функция SignalObjectAndWait . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

ГЛАВА 10

209

211

213

216

221

224

226

227

229

231

232

239

240

240

241

242

242

242

Полезные средства для синхронизации потоков . . . . . . . . . . . . . . . . 245

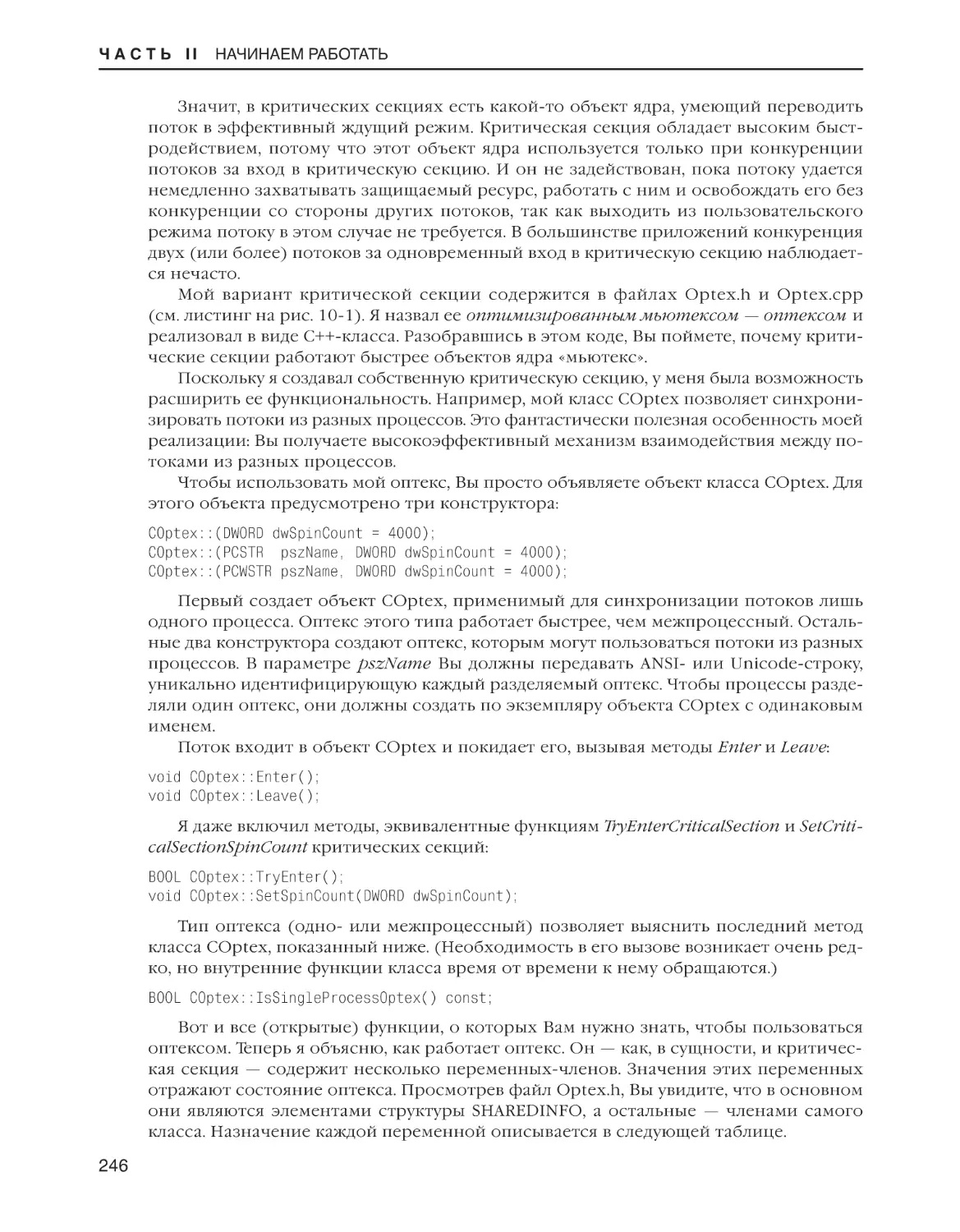

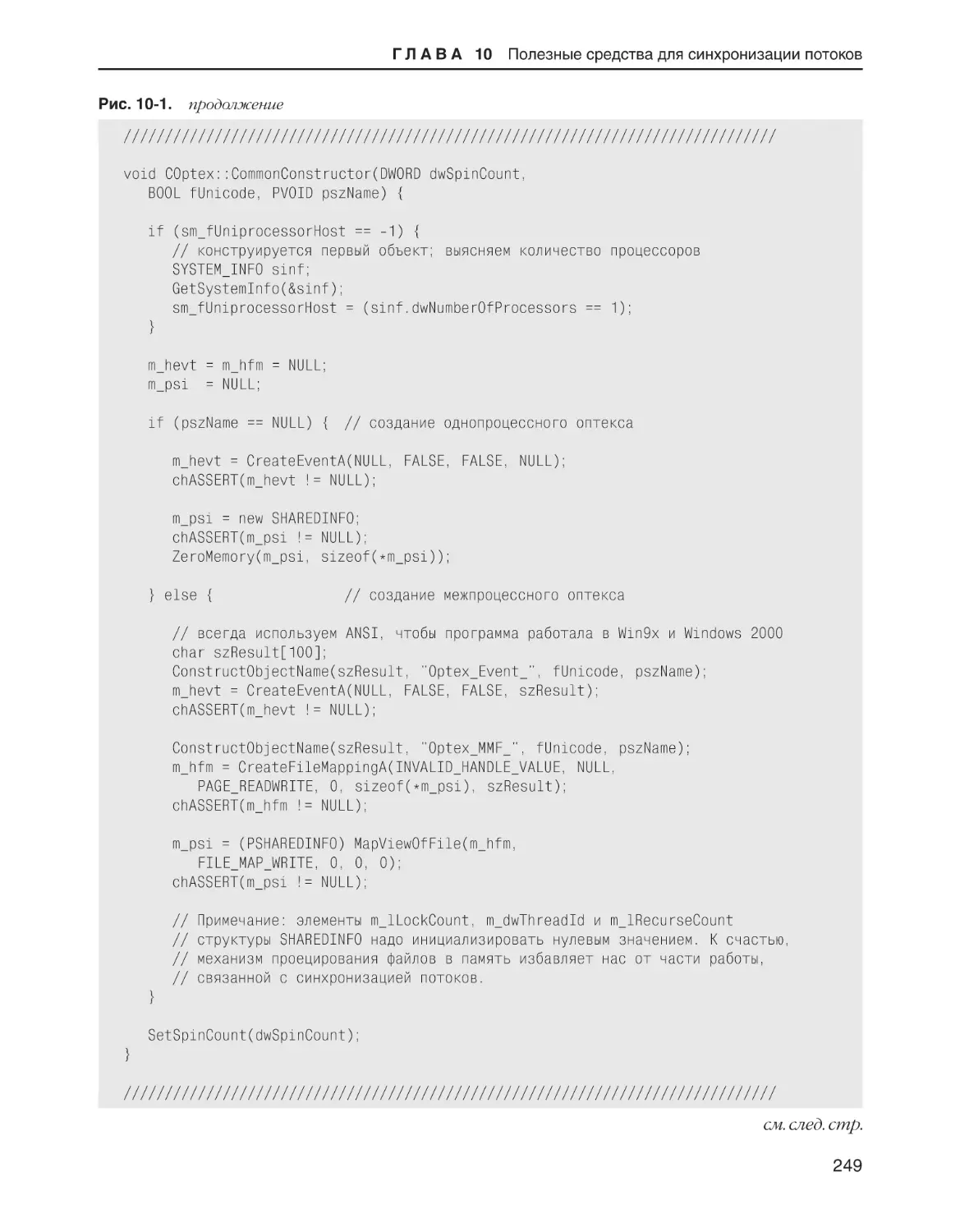

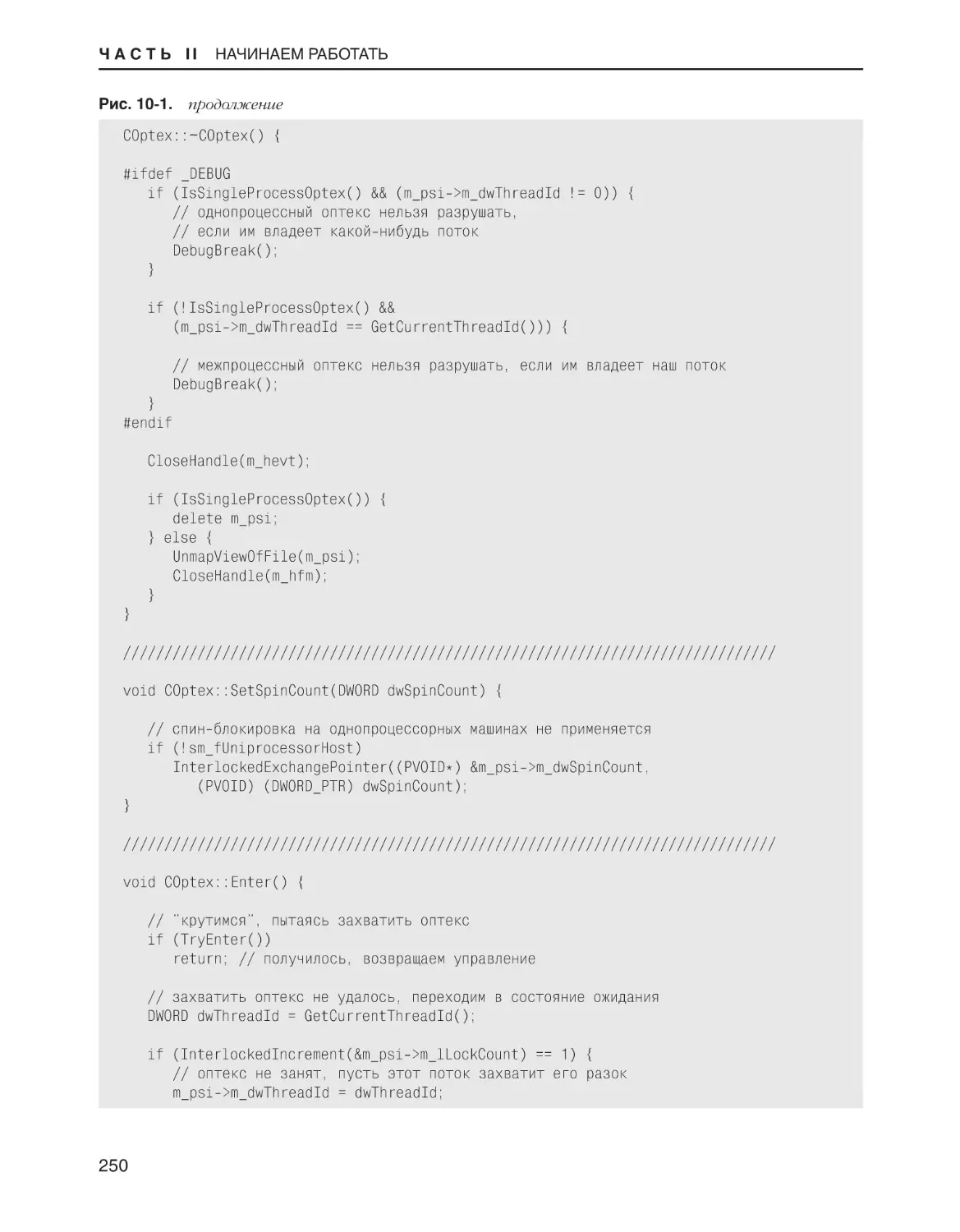

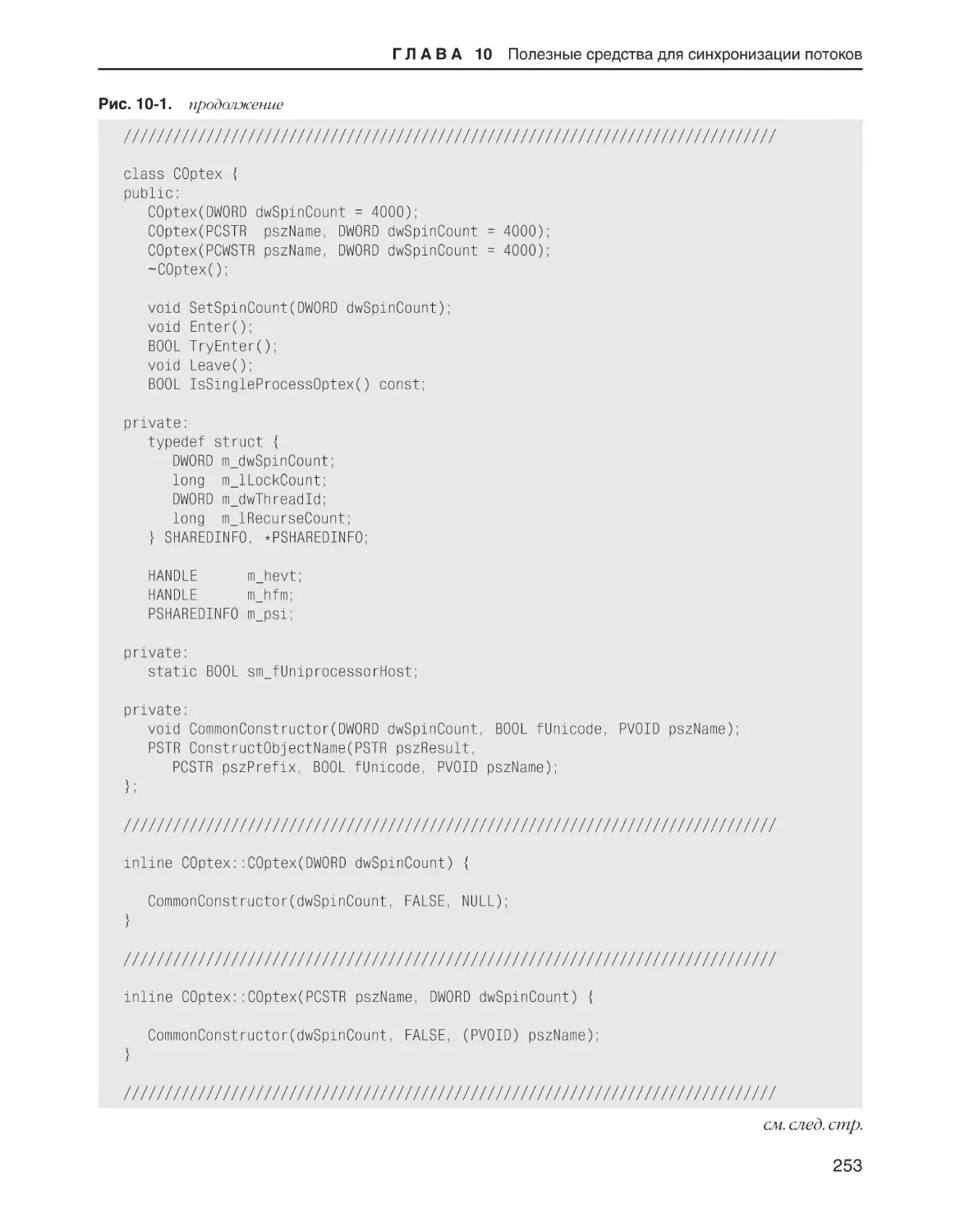

Реализация критической секции: объект-оптекс . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

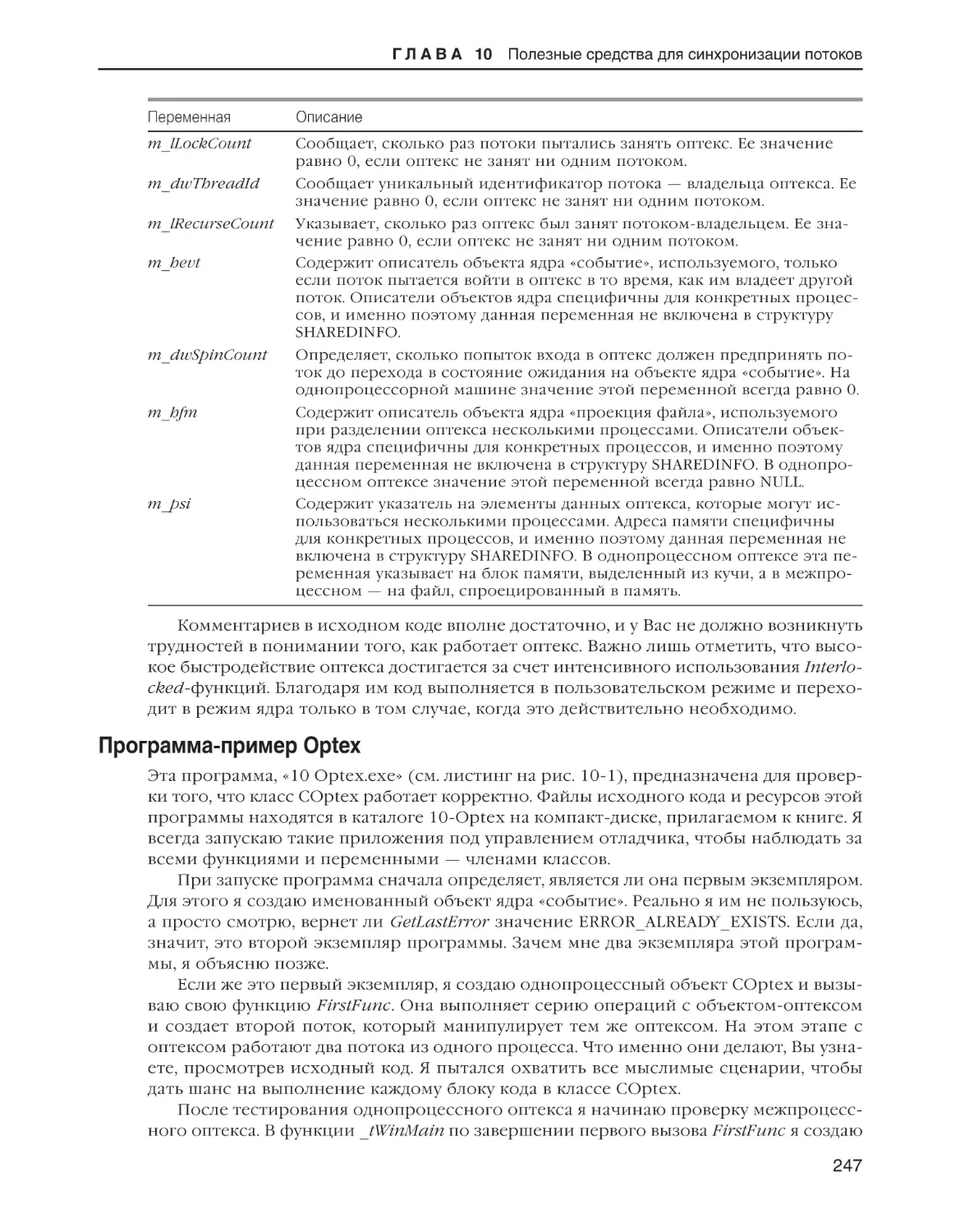

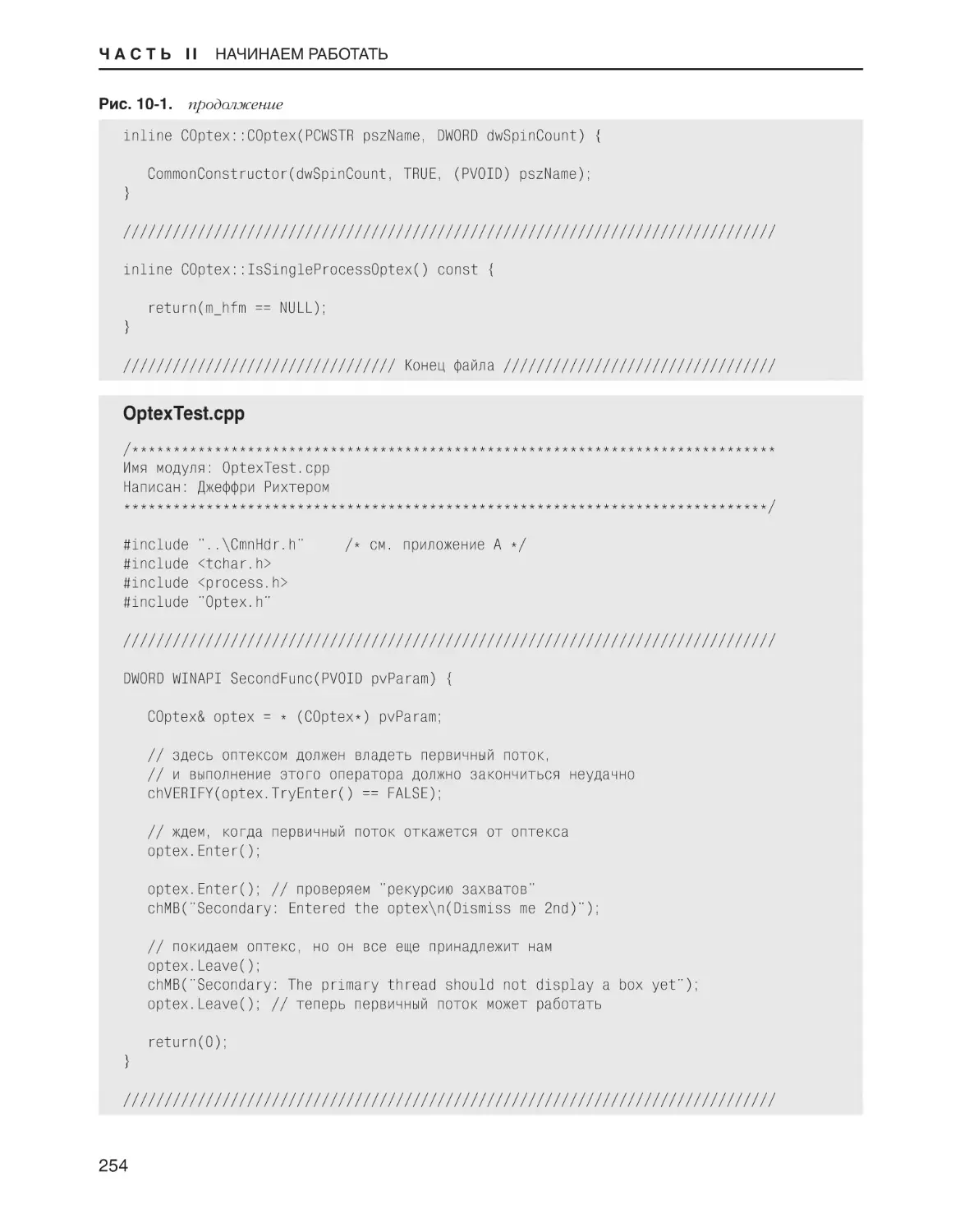

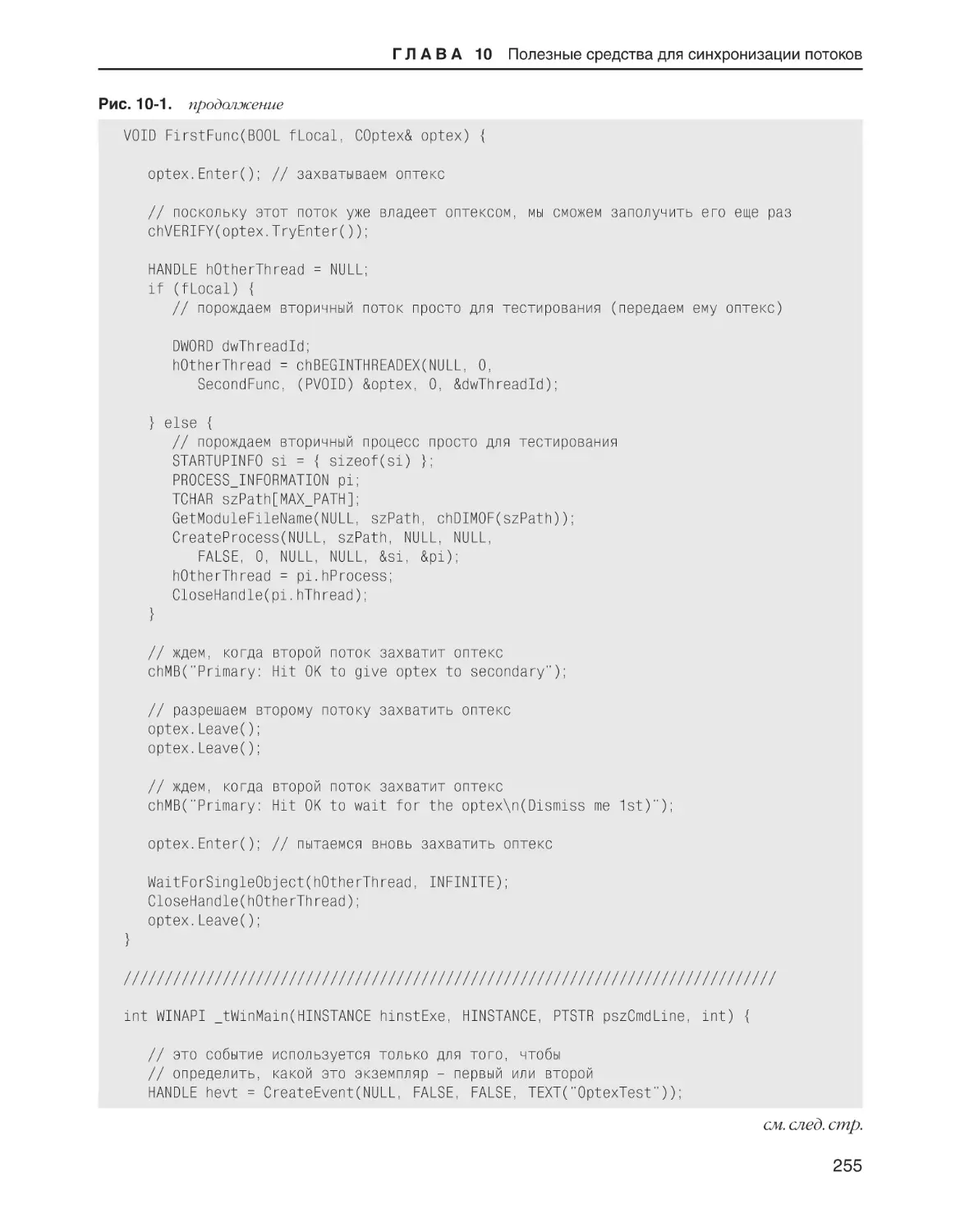

Программа-пример Optex . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

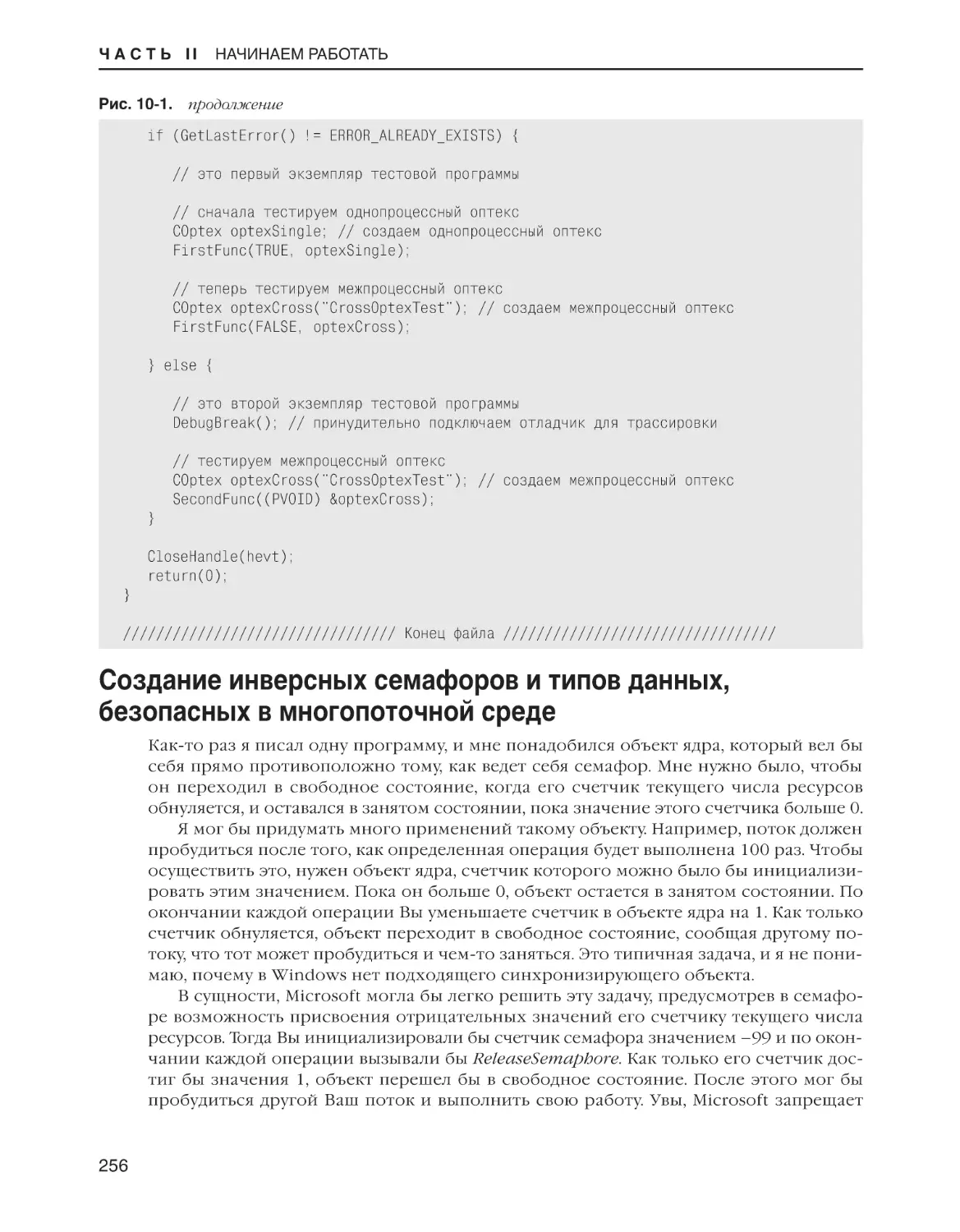

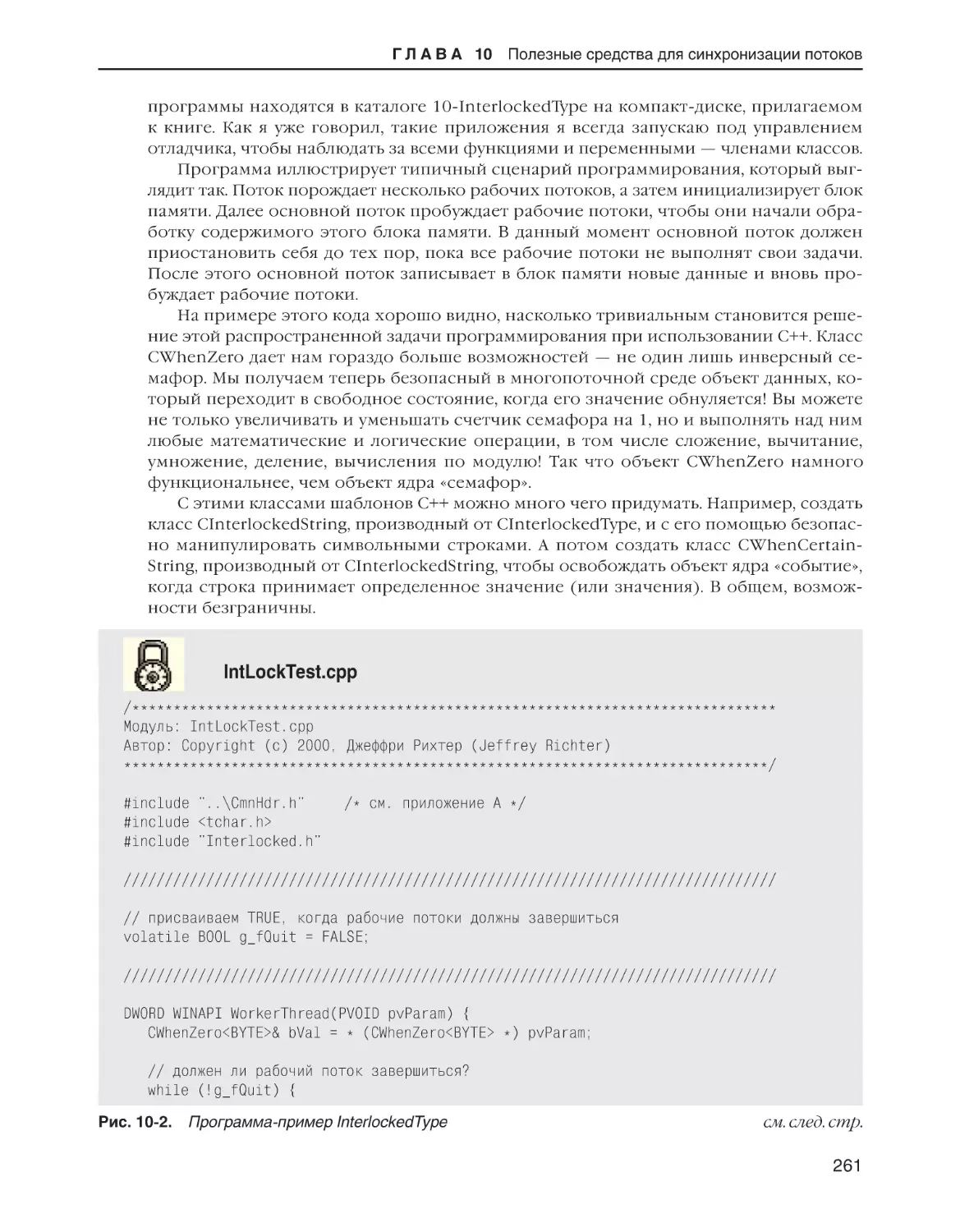

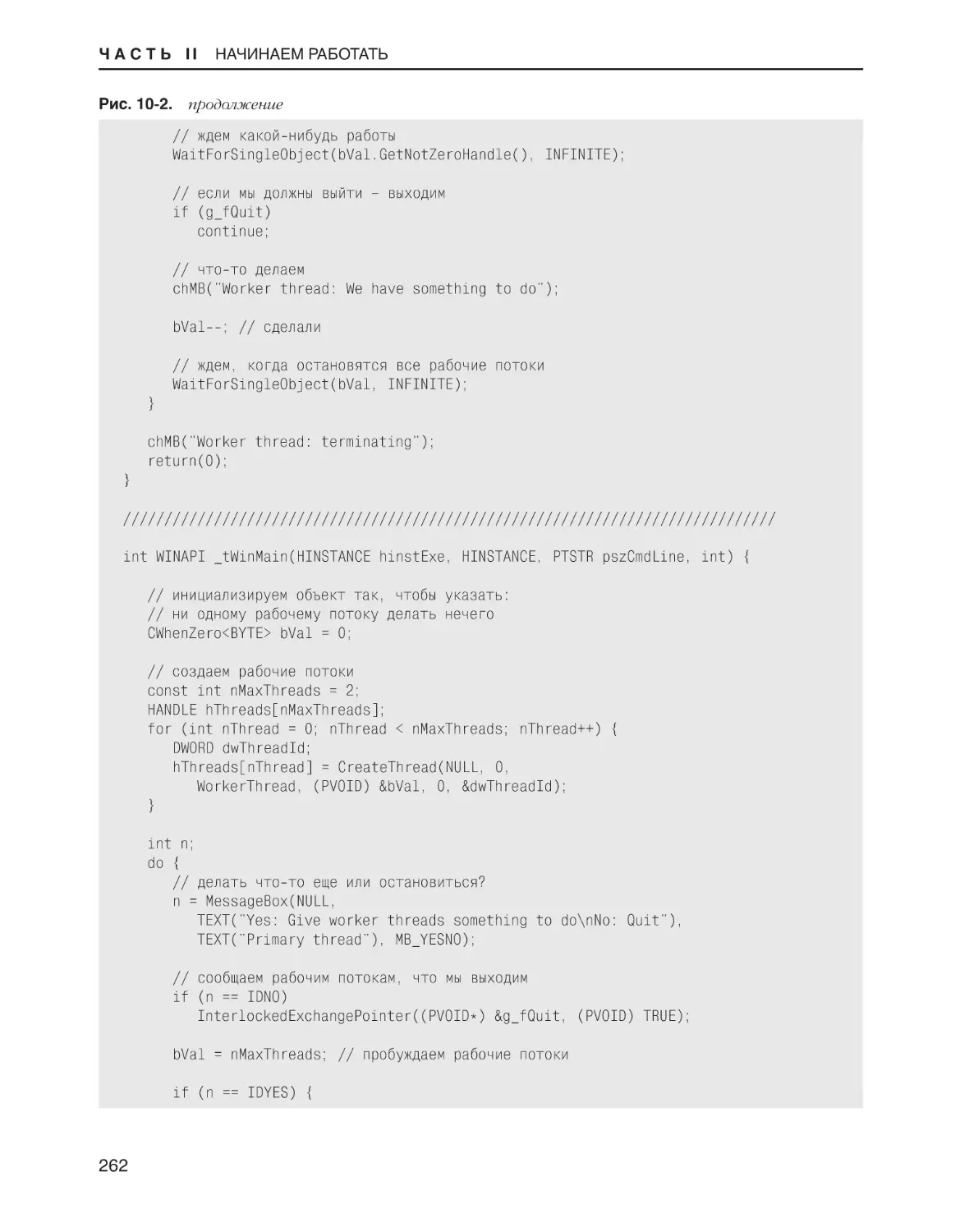

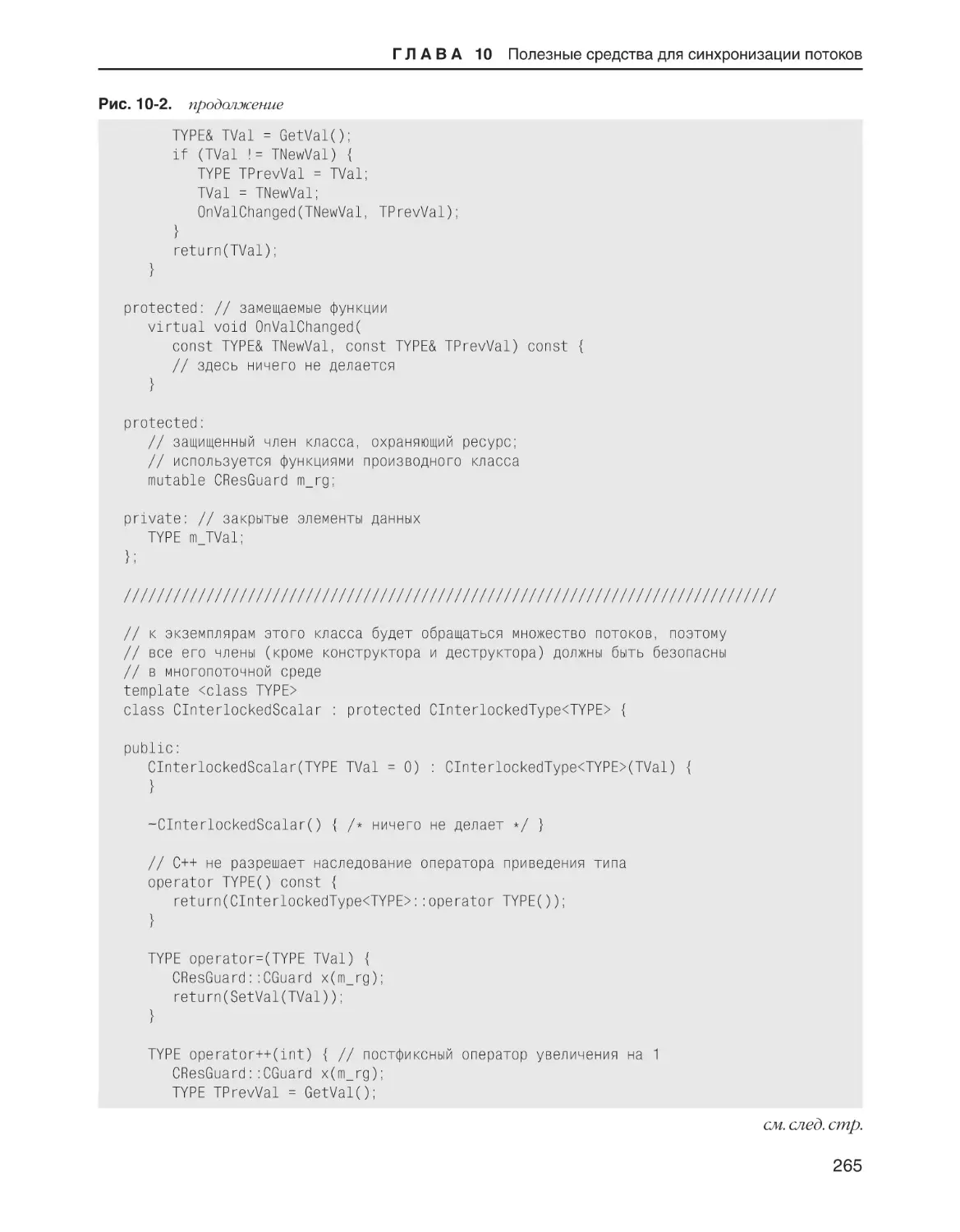

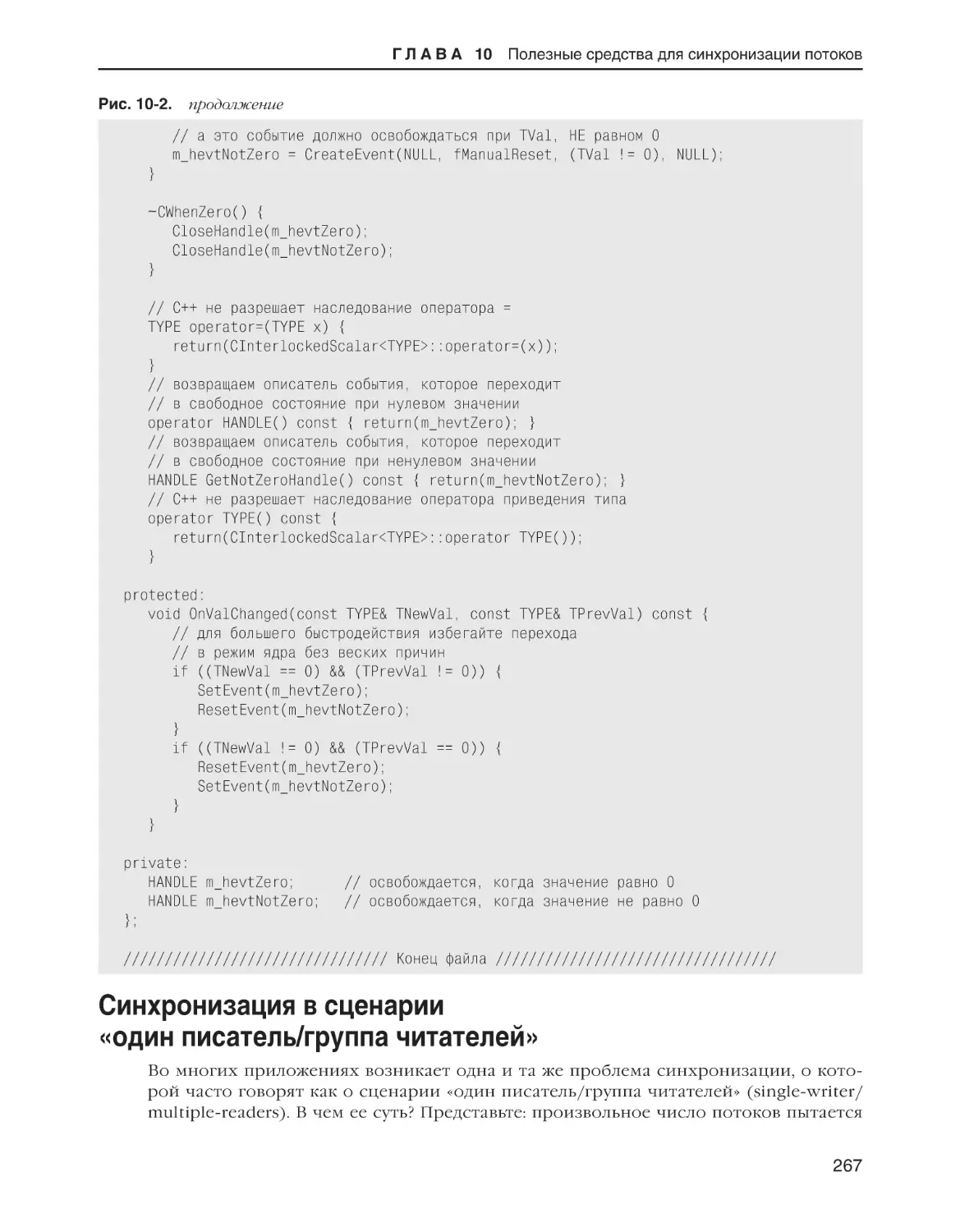

Создание инверсных семафоров и типов данных, безопасных в многопоточной среде . . . . . .

Программа-пример InterlockedType . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

245

247

256

260

VII

Windows для профессионалов

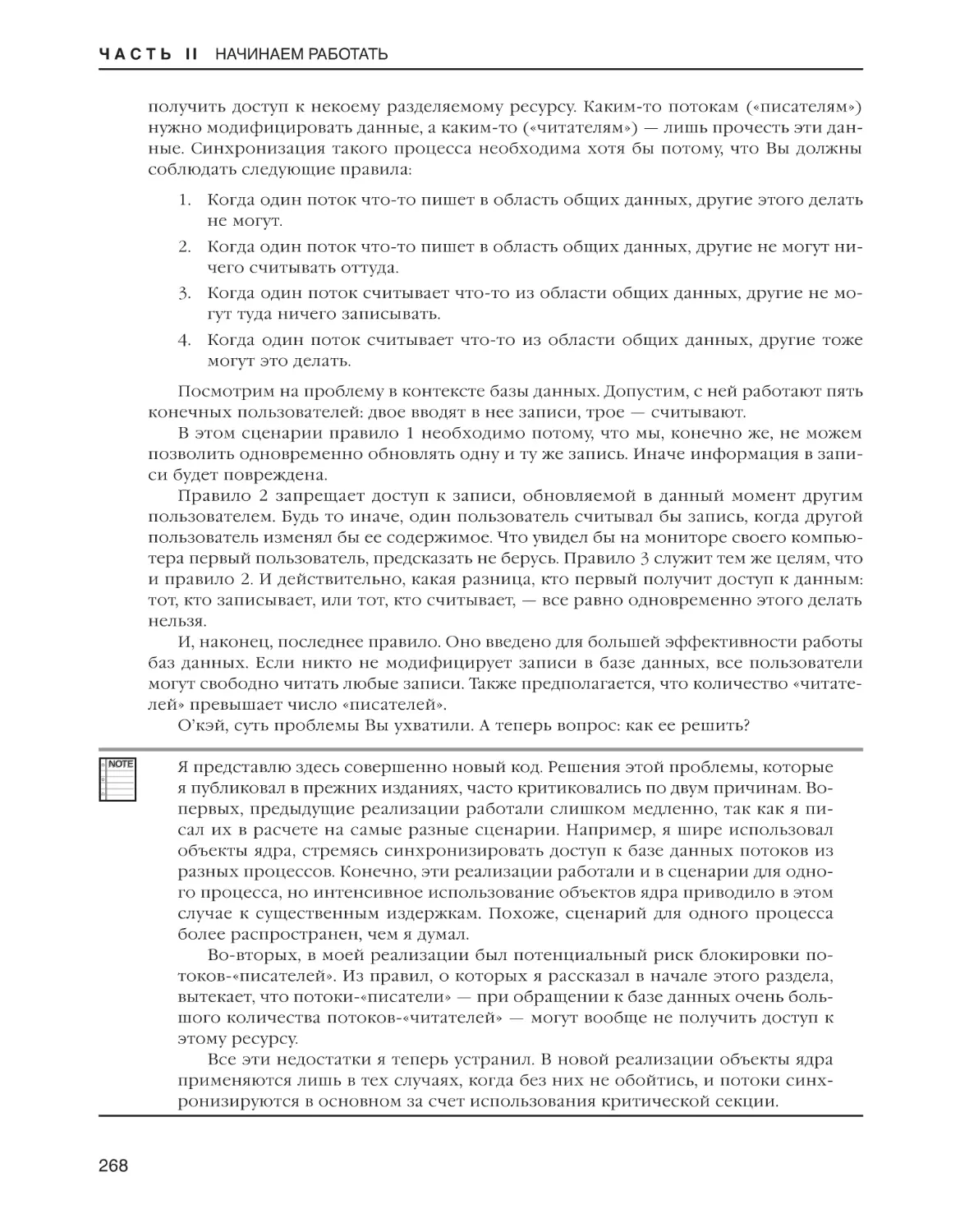

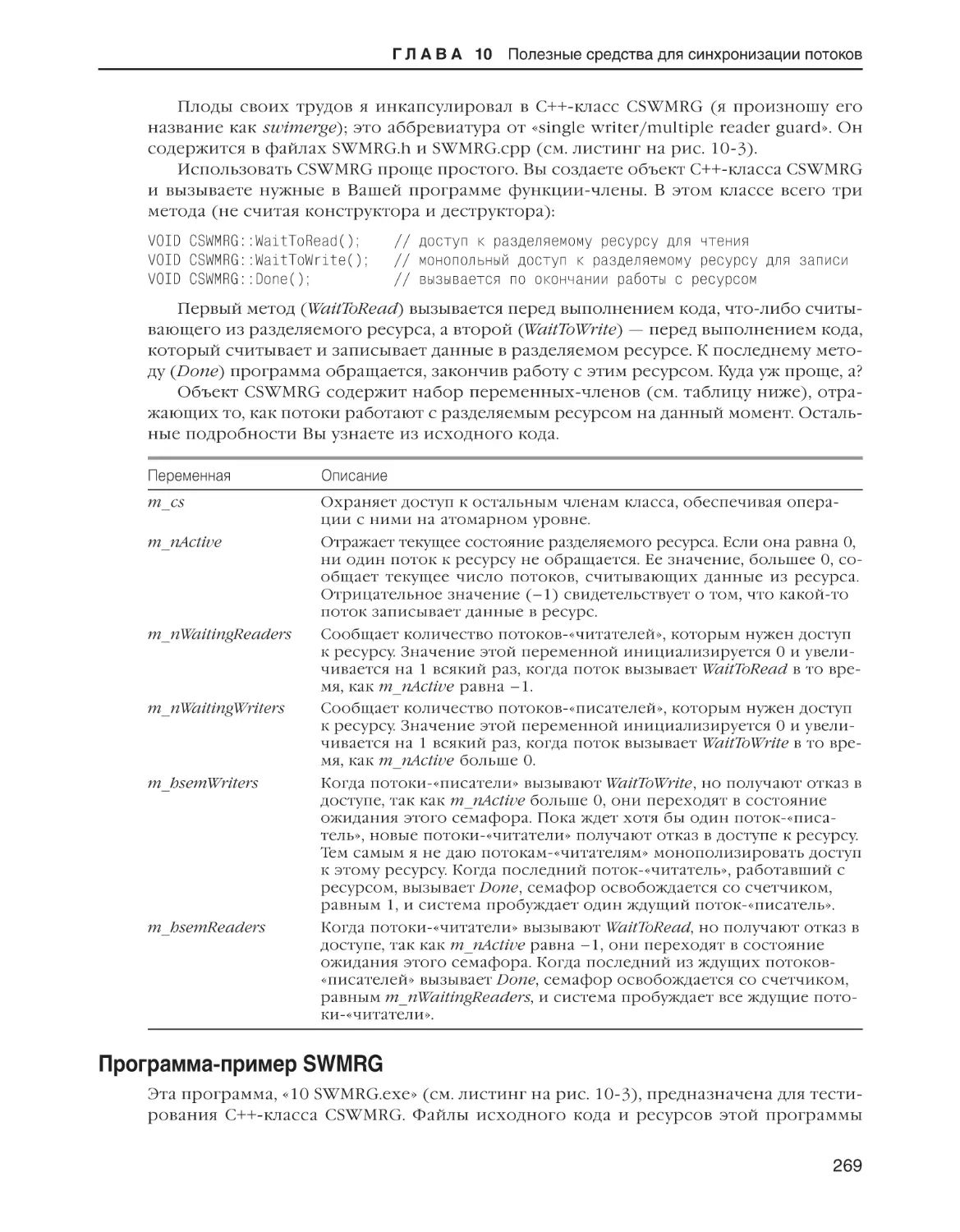

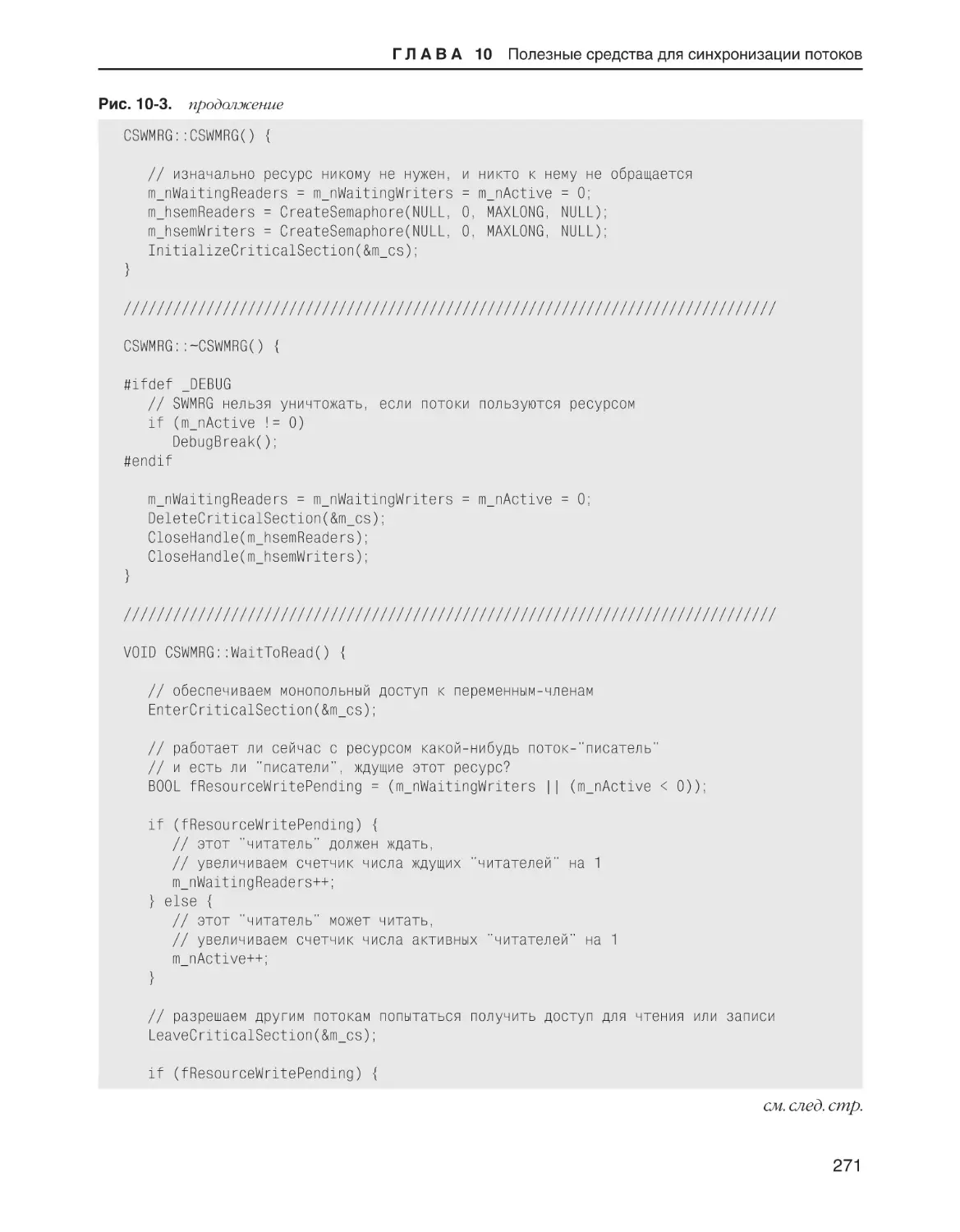

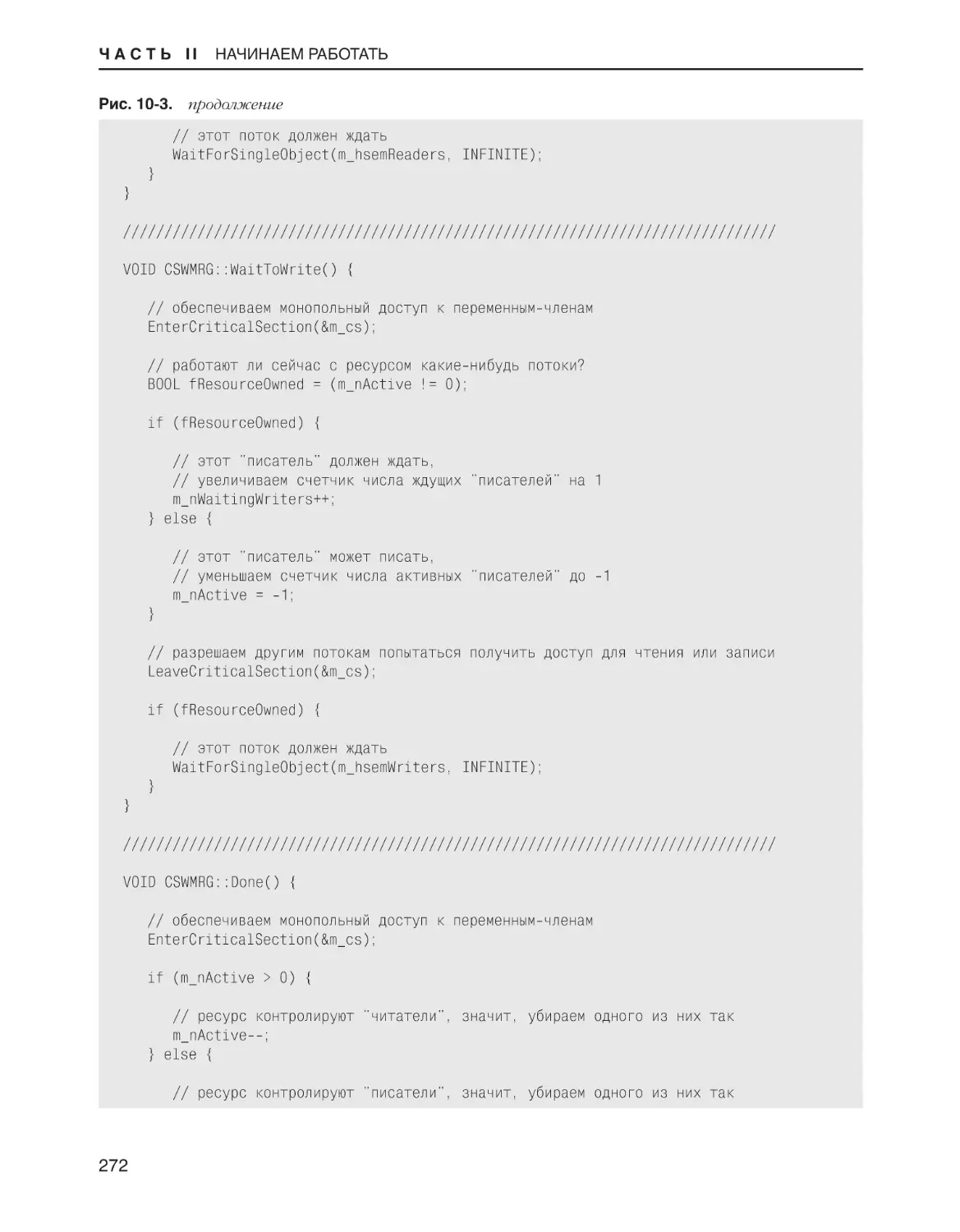

Синхронизация в сценарии «один писатель/группа читателей» . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Программа-пример SWMRG . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

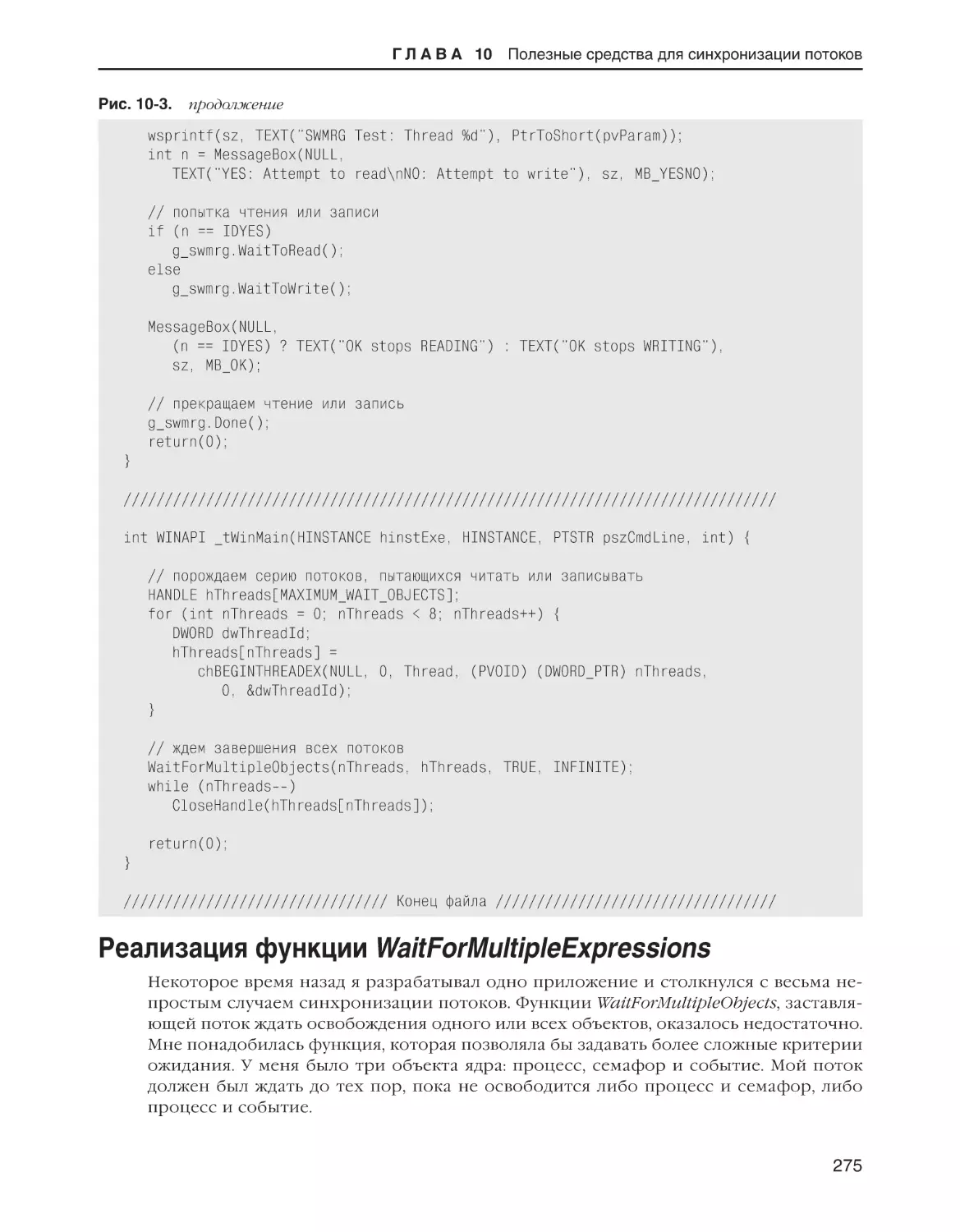

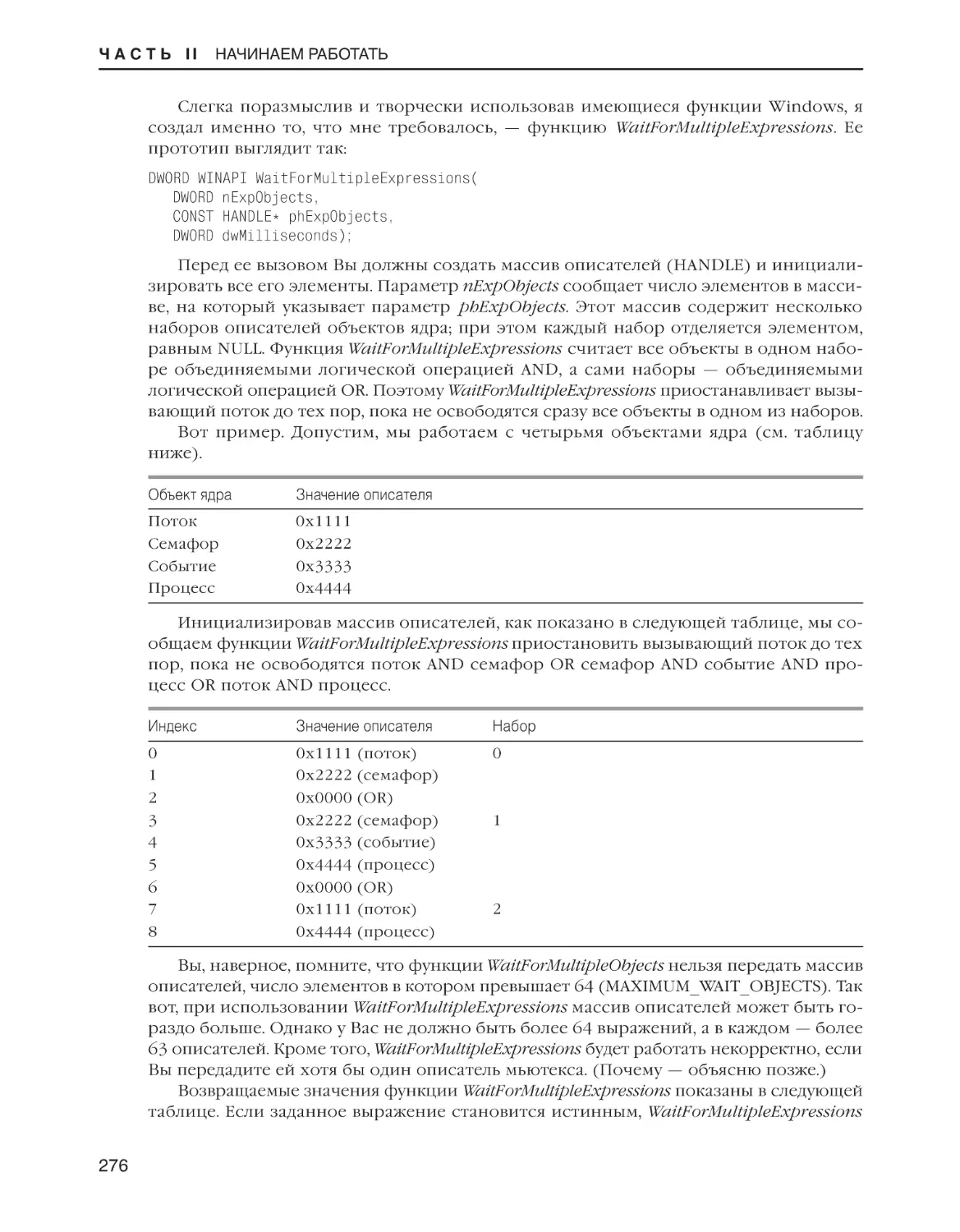

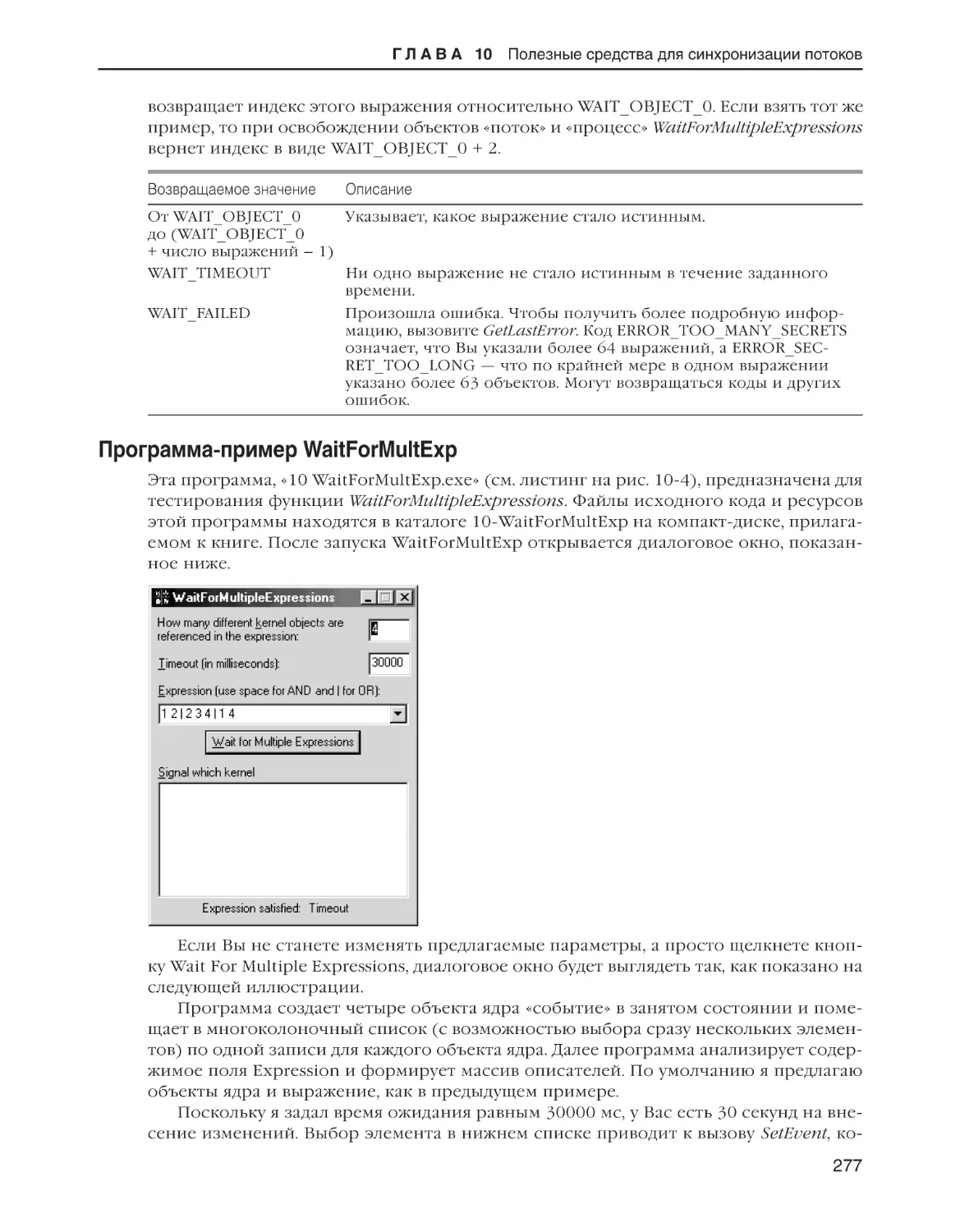

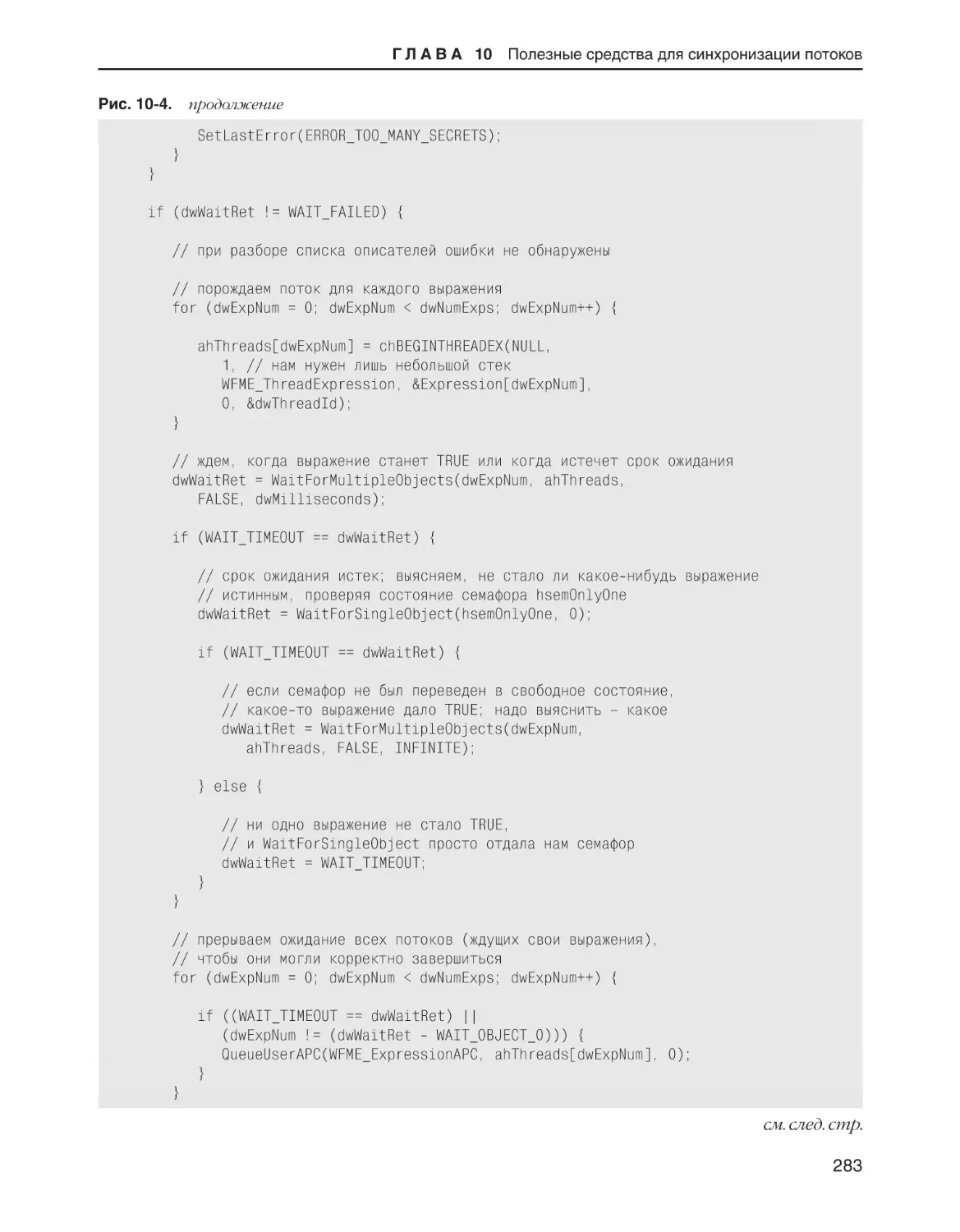

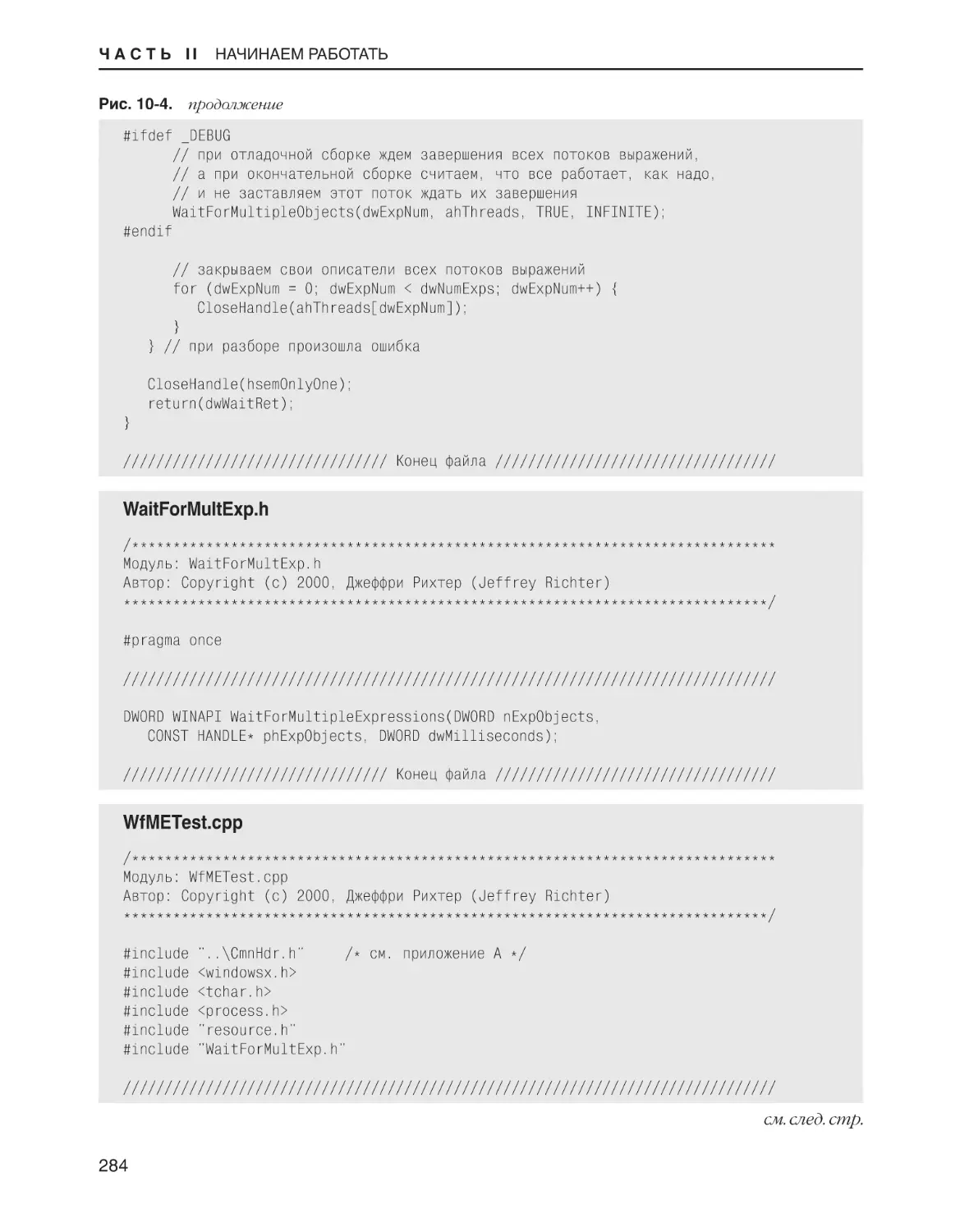

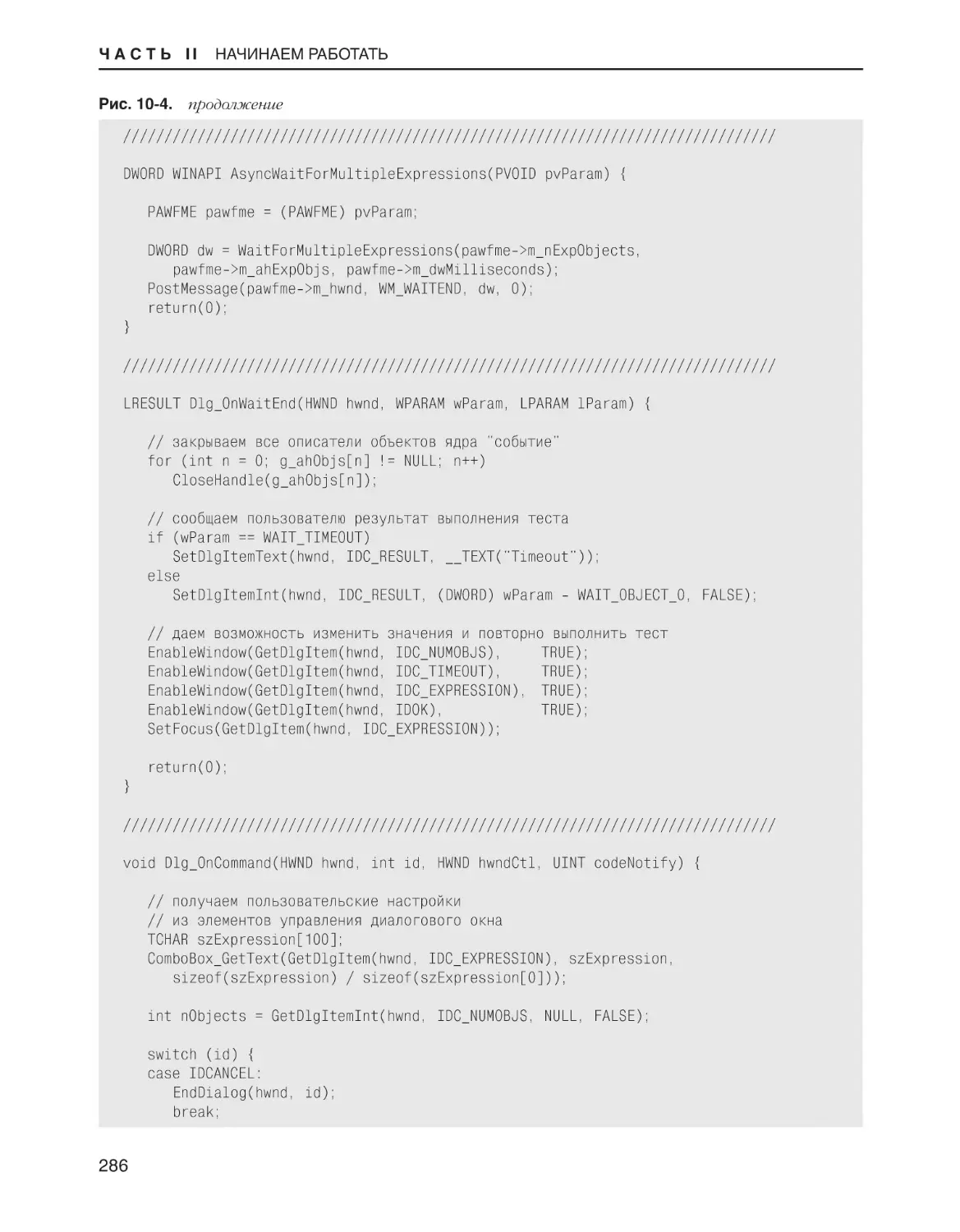

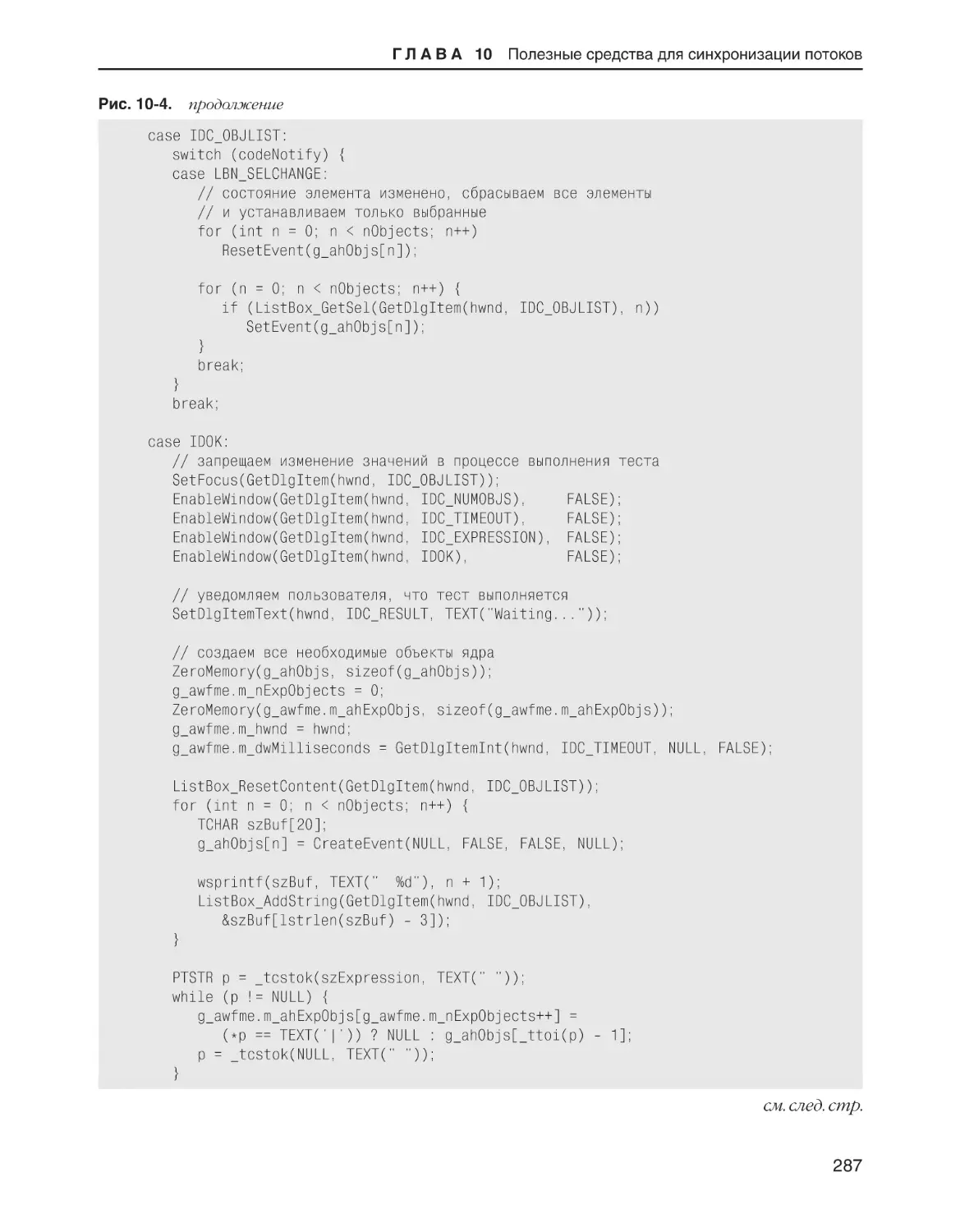

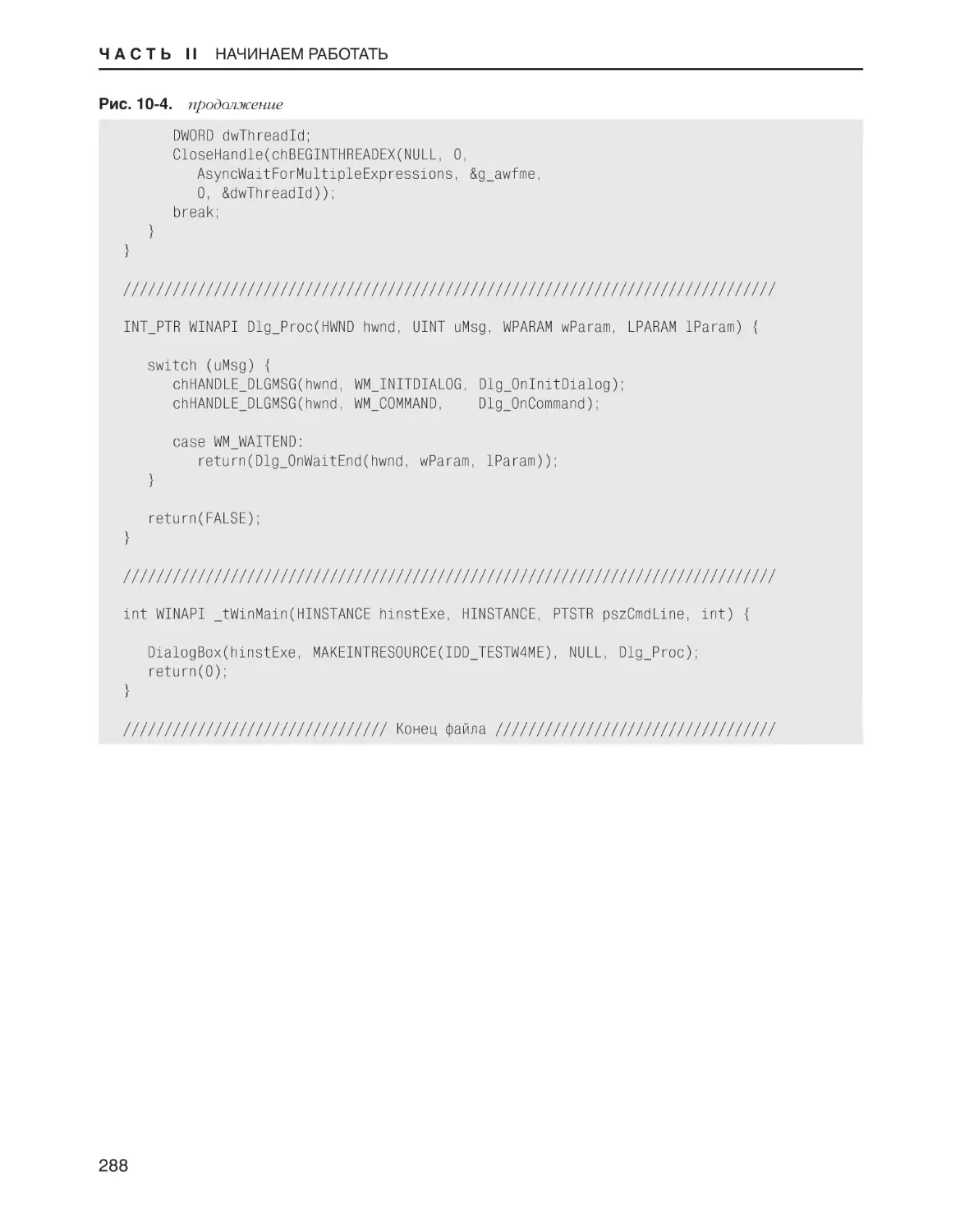

Реализация функции WaitForMultipleExpressions . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Программа-пример WaitForMultExp . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

267

269

275

277

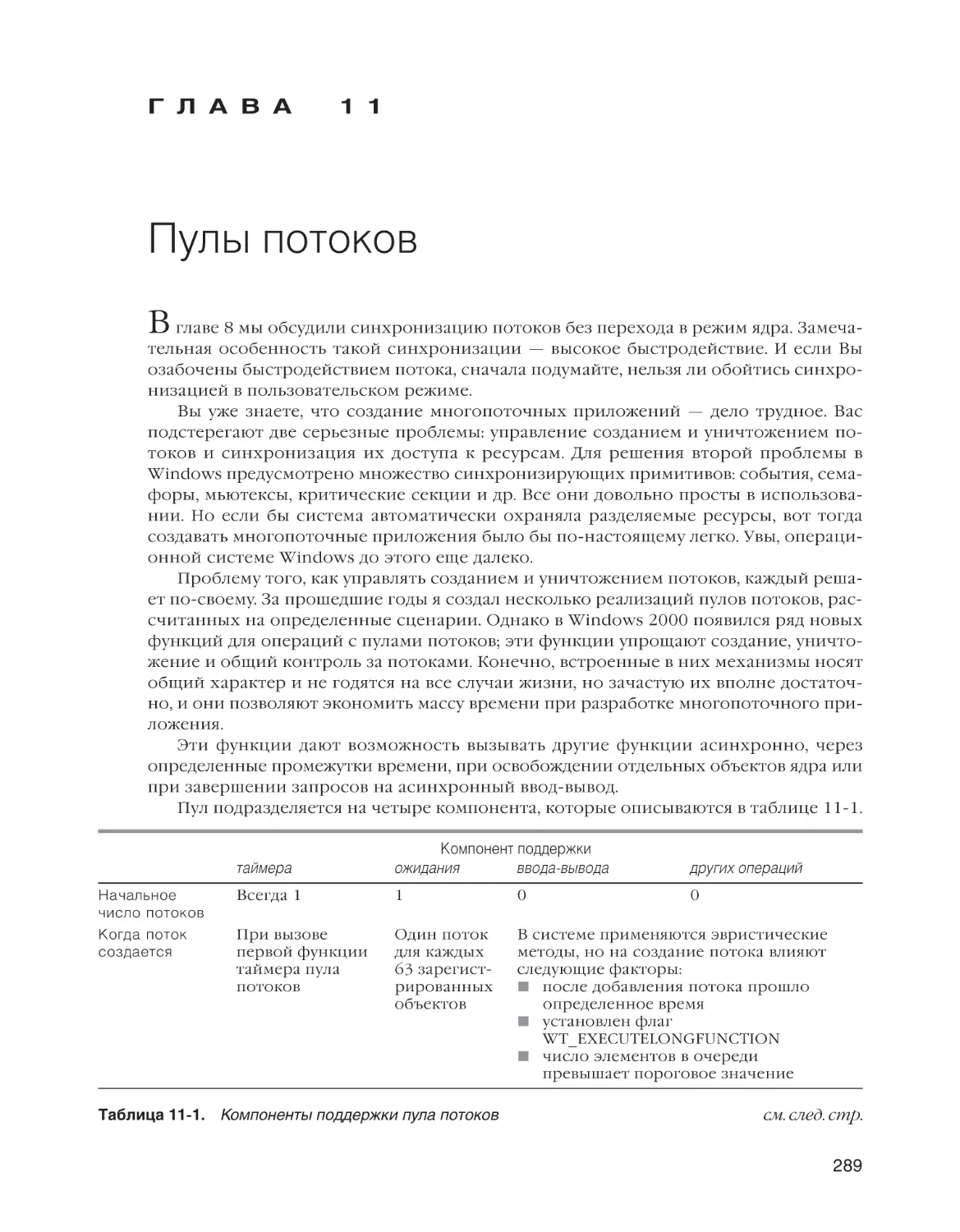

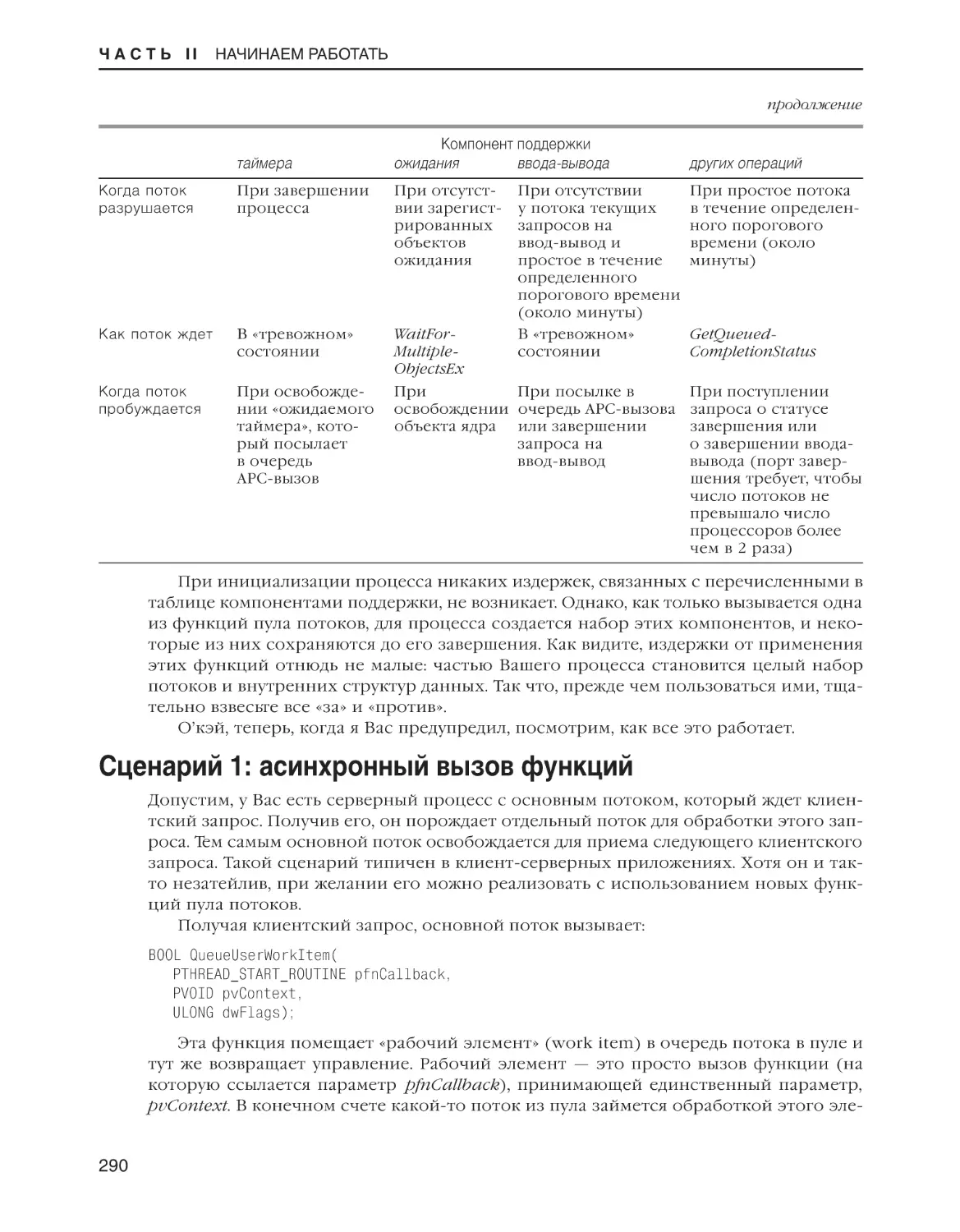

ГЛАВА 11 Пулы потоков . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 289

Сценарий 1: асинхронный вызов функций . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Сценарий 2: вызов функций через определенные интервалы времени . . . . . . . . . . . . . . . . . . . . . . . . . .

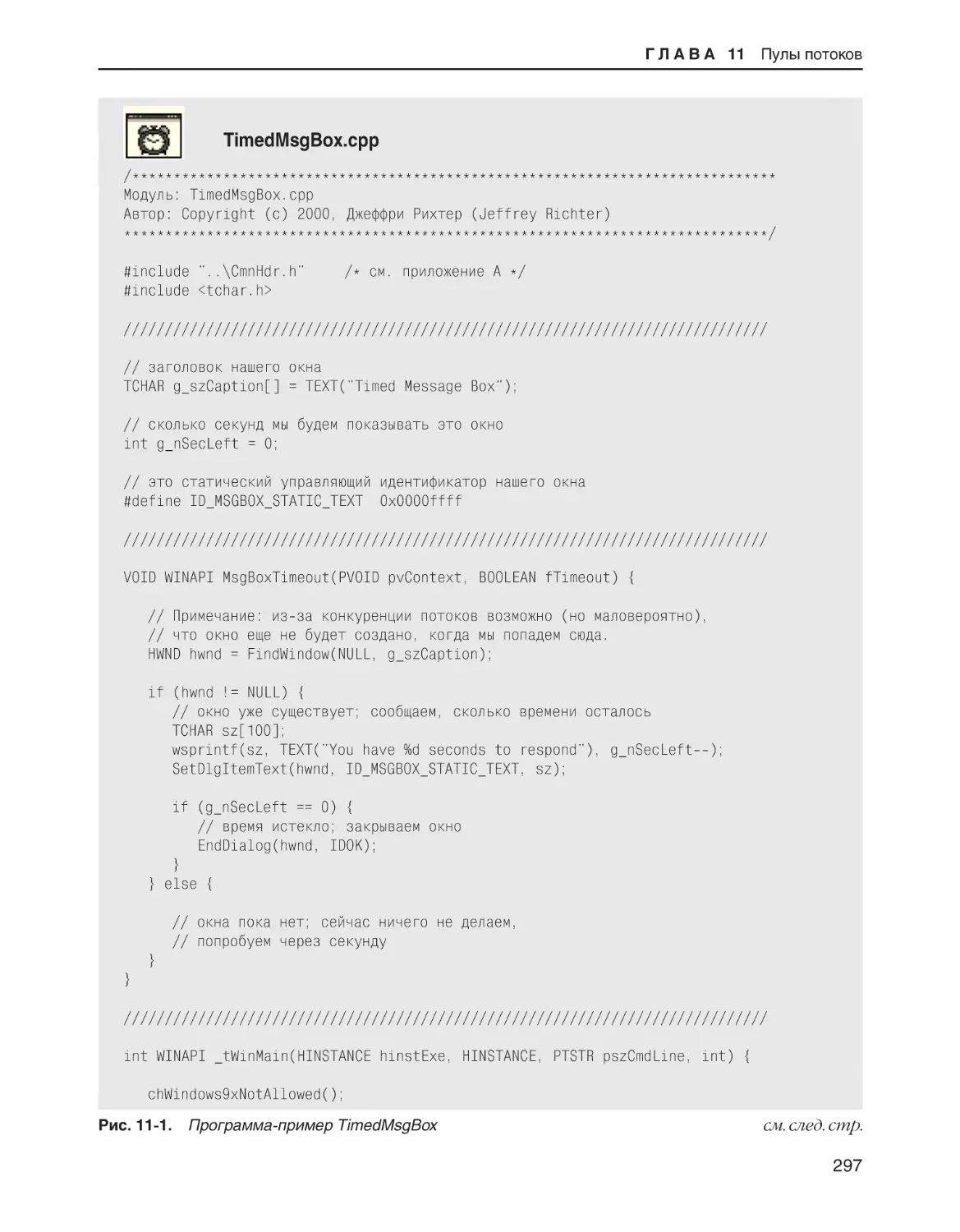

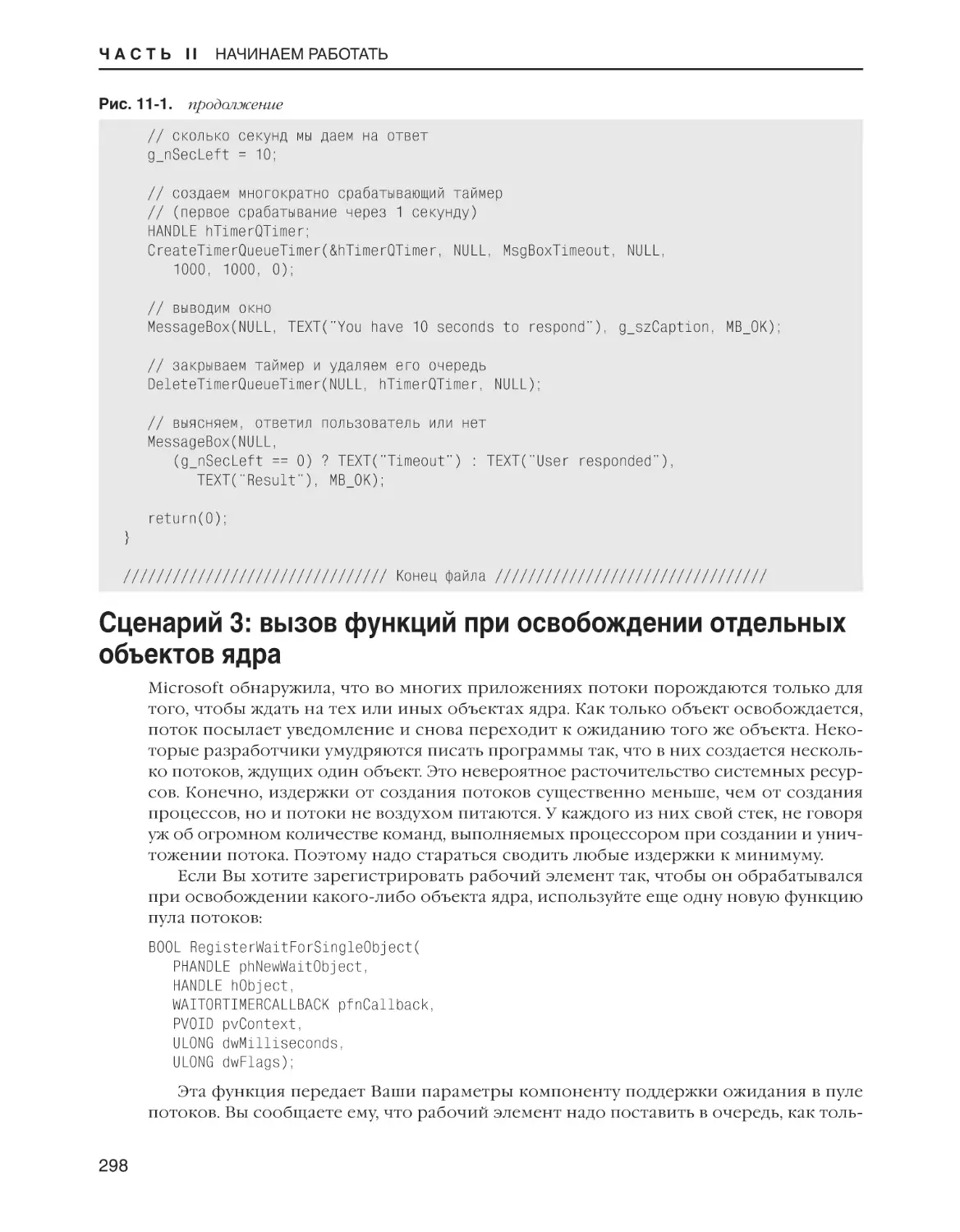

Программа-пример TimedMsgBox . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Сценарий 3: вызов функций при освобождении отдельных объектов ядра . . . . . . . . . . . . . . . . . . . . .

Сценарий 4: вызов функций по завершении запросов на асинхронный ввод-вывод . . . . . . . . . . .

290

292

296

298

300

ГЛАВА 12 Волокна . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 303

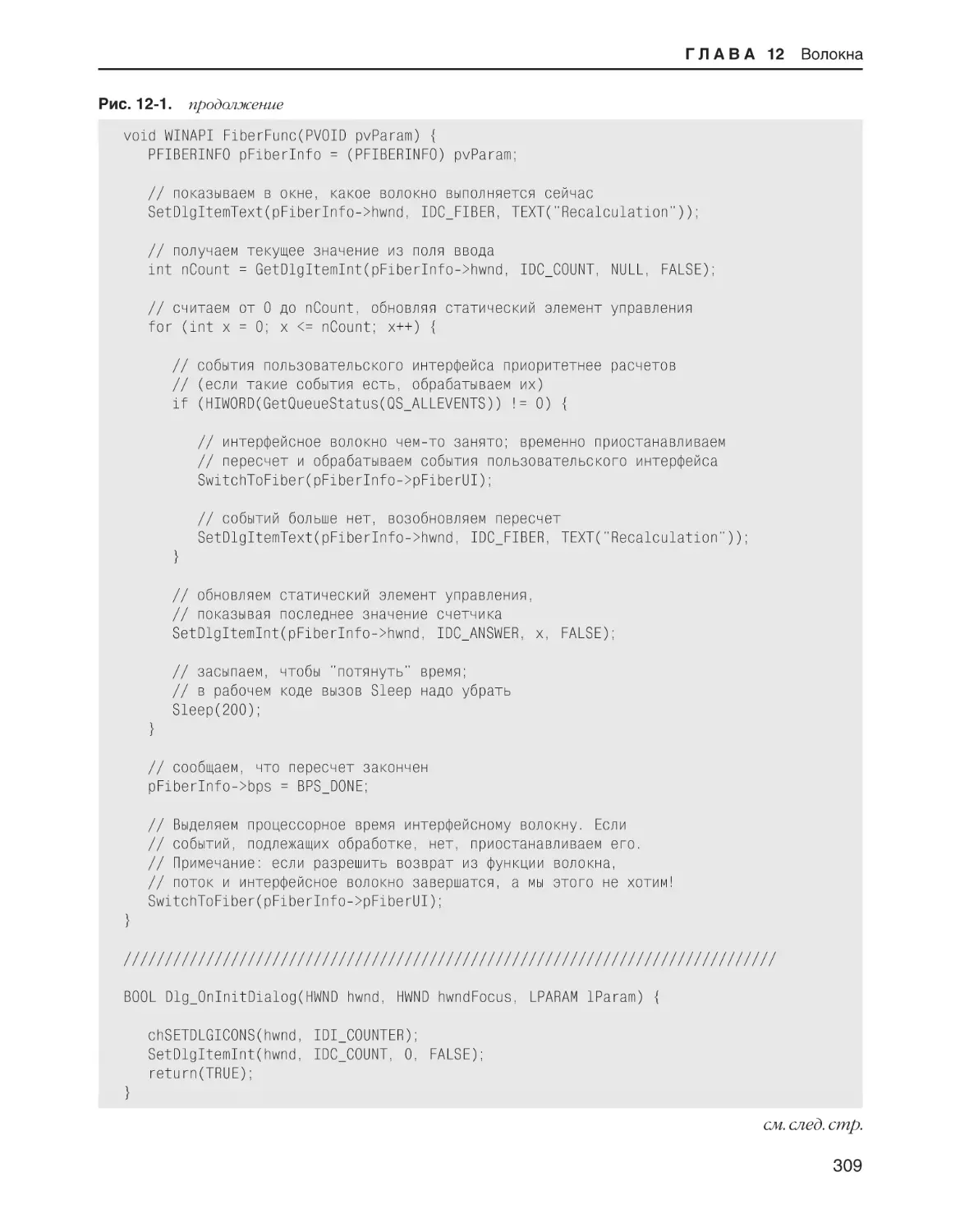

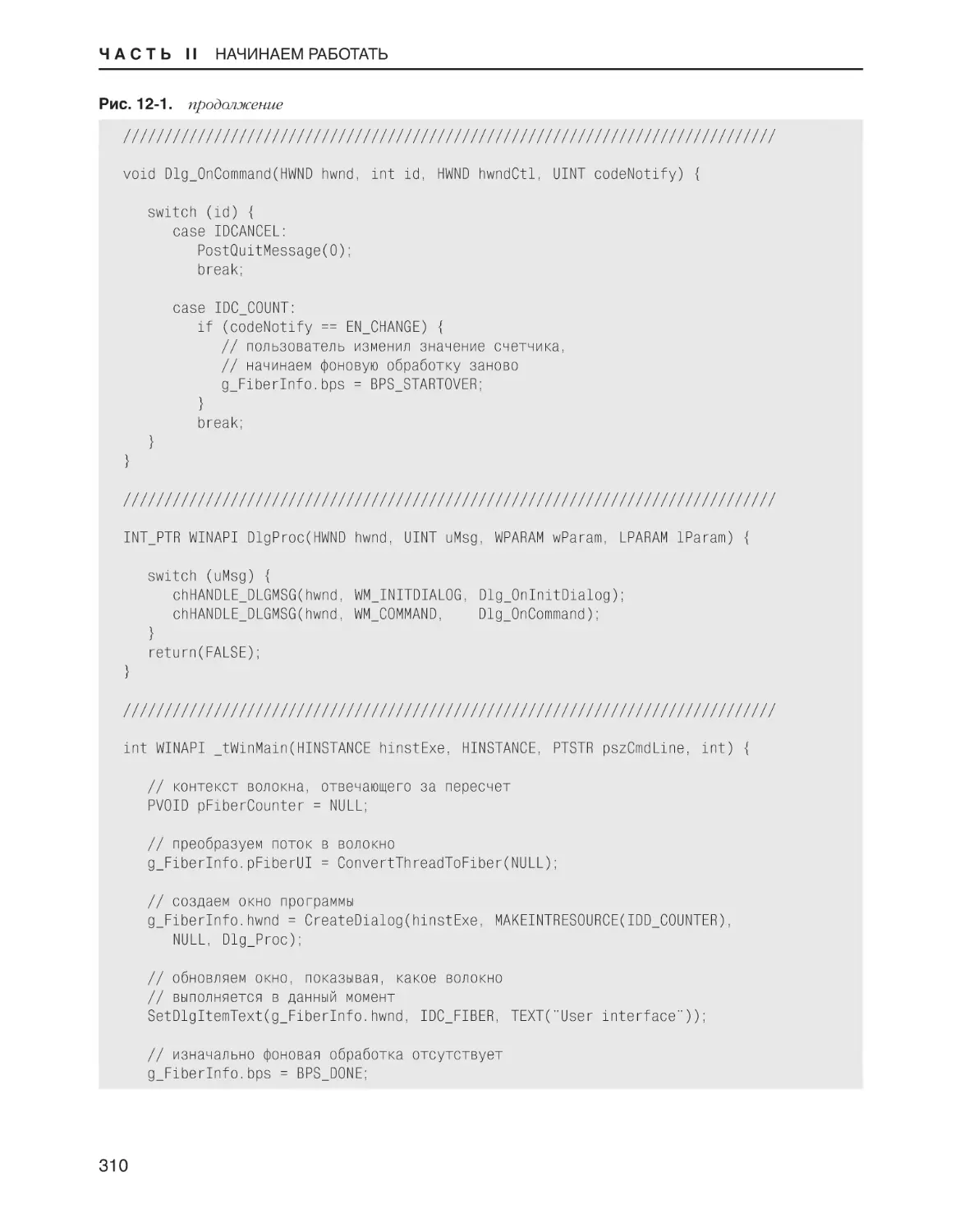

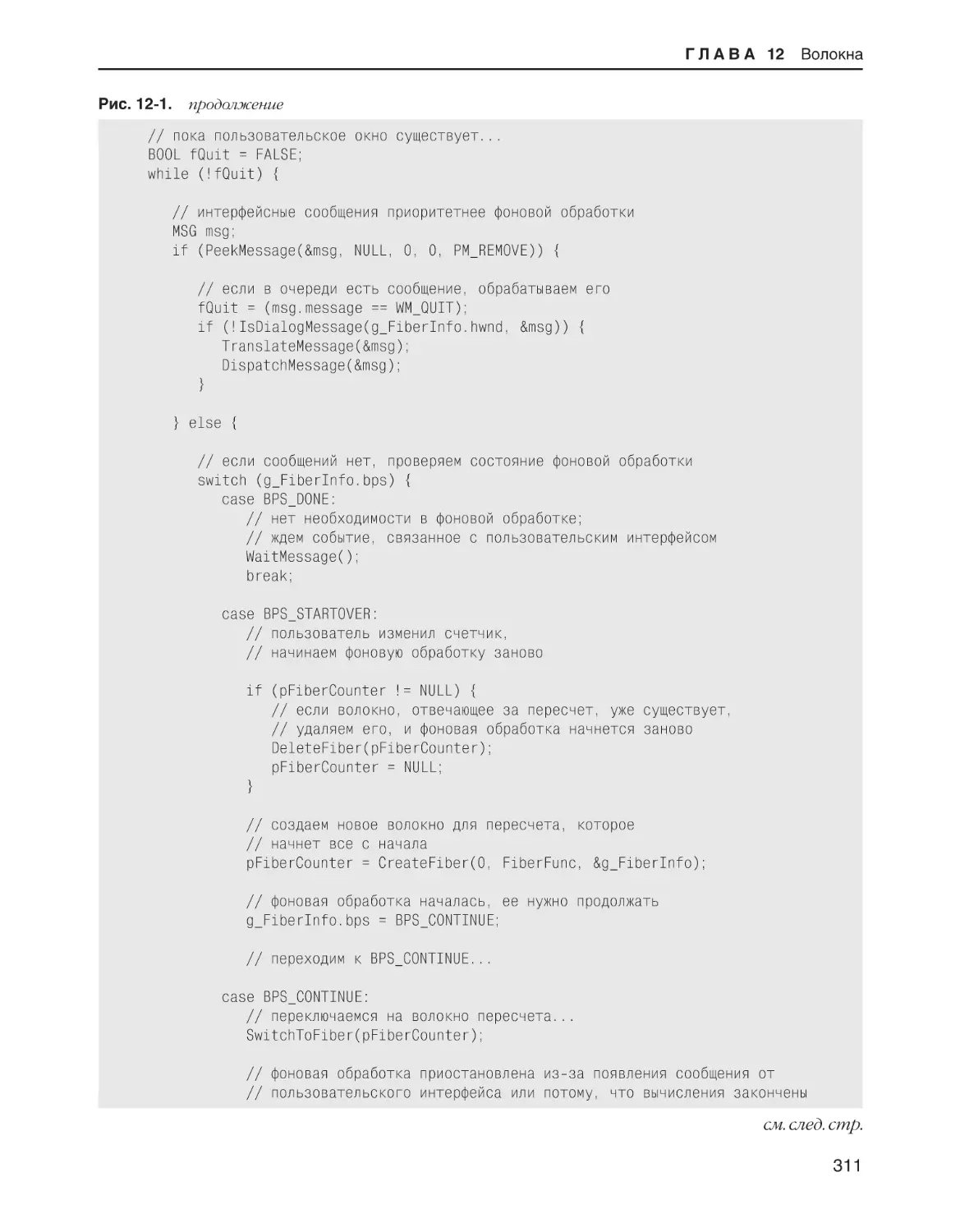

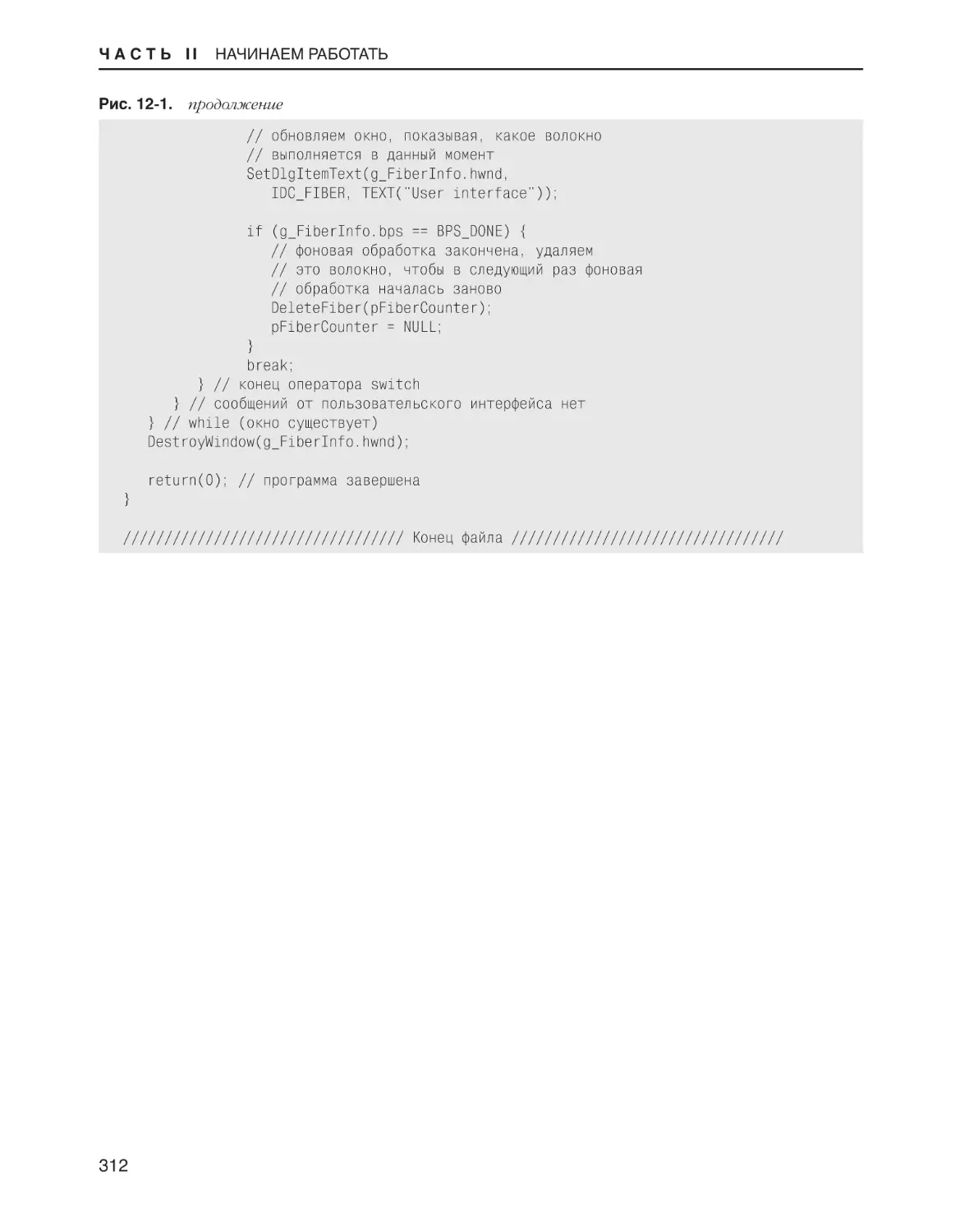

Работа с волокнами . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 303

Программа-пример Counter . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 306

Ч А С Т Ь

I I I

УПРАВЛЕНИЕ ПАМЯТЬЮ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 313

ГЛАВА 13 Архитектура памяти в Windows . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 314

Виртуальное адресное пространство процесса . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

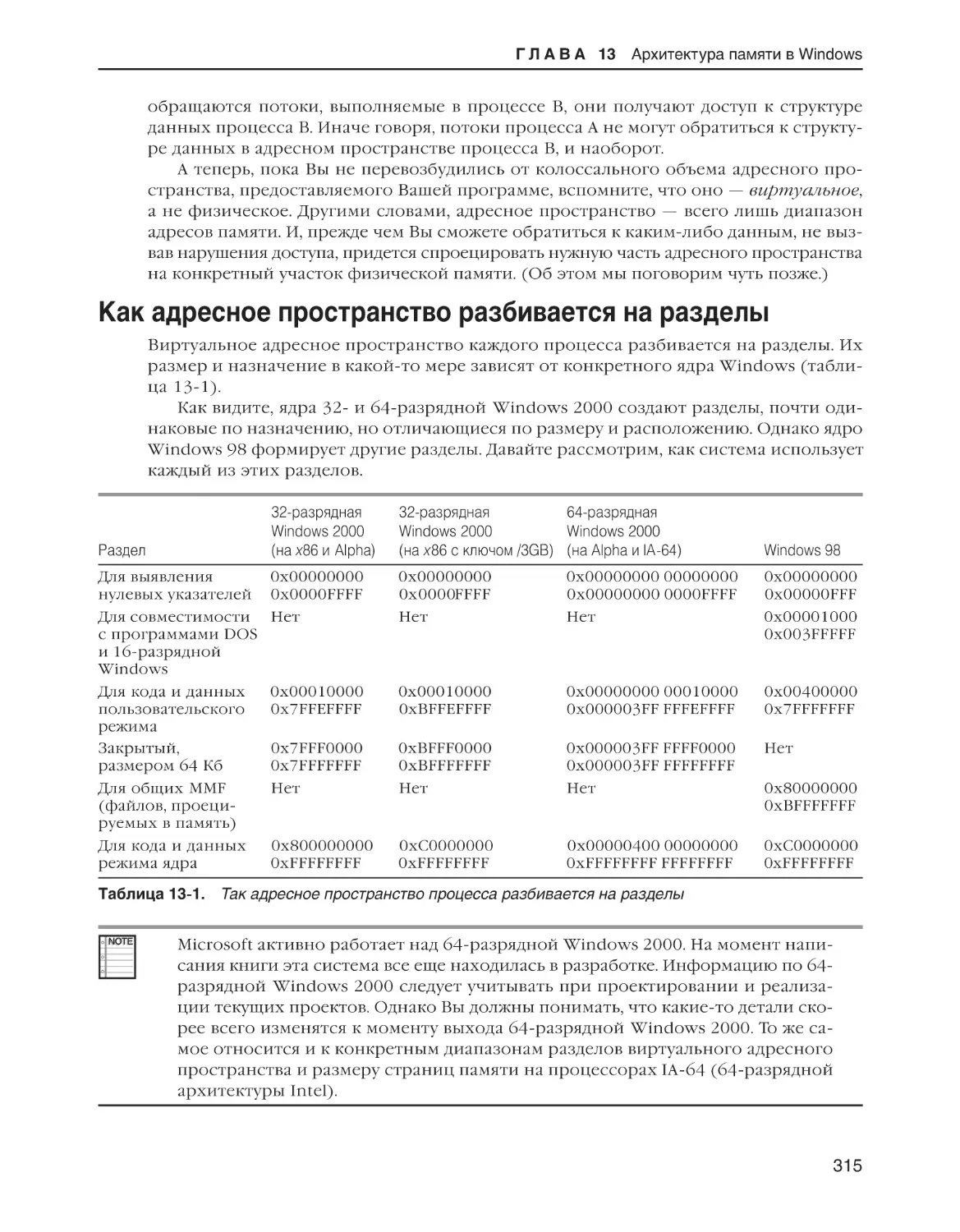

Как адресное пространство разбивается на разделы . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Раздел для выявления нулевых указателей (Windows 2000 и Windows 98) . . . . . . . . . . . . . . .

Раздел для совместимости с программами DOS и 16-разрядной Windows

(только Windows 98) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Раздел для кода и данных пользовательского режима (Windows 2000 и Windows 98) . .

Закрытый раздел размером 64 Кб (только Windows 2000) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Раздел для общих MMF (только Windows 98) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Раздел для кода и данных режима ядра (Windows 2000 и Windows 98) . . . . . . . . . . . . . . . . . . .

Регионы в адресном пространстве . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Передача региону физической памяти . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Физическая память и страничный файл . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Физическая память в страничном файле не хранится . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Атрибуты защиты . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Защита типа «копирование при записи» . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Специальные флаги атрибутов защиты . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

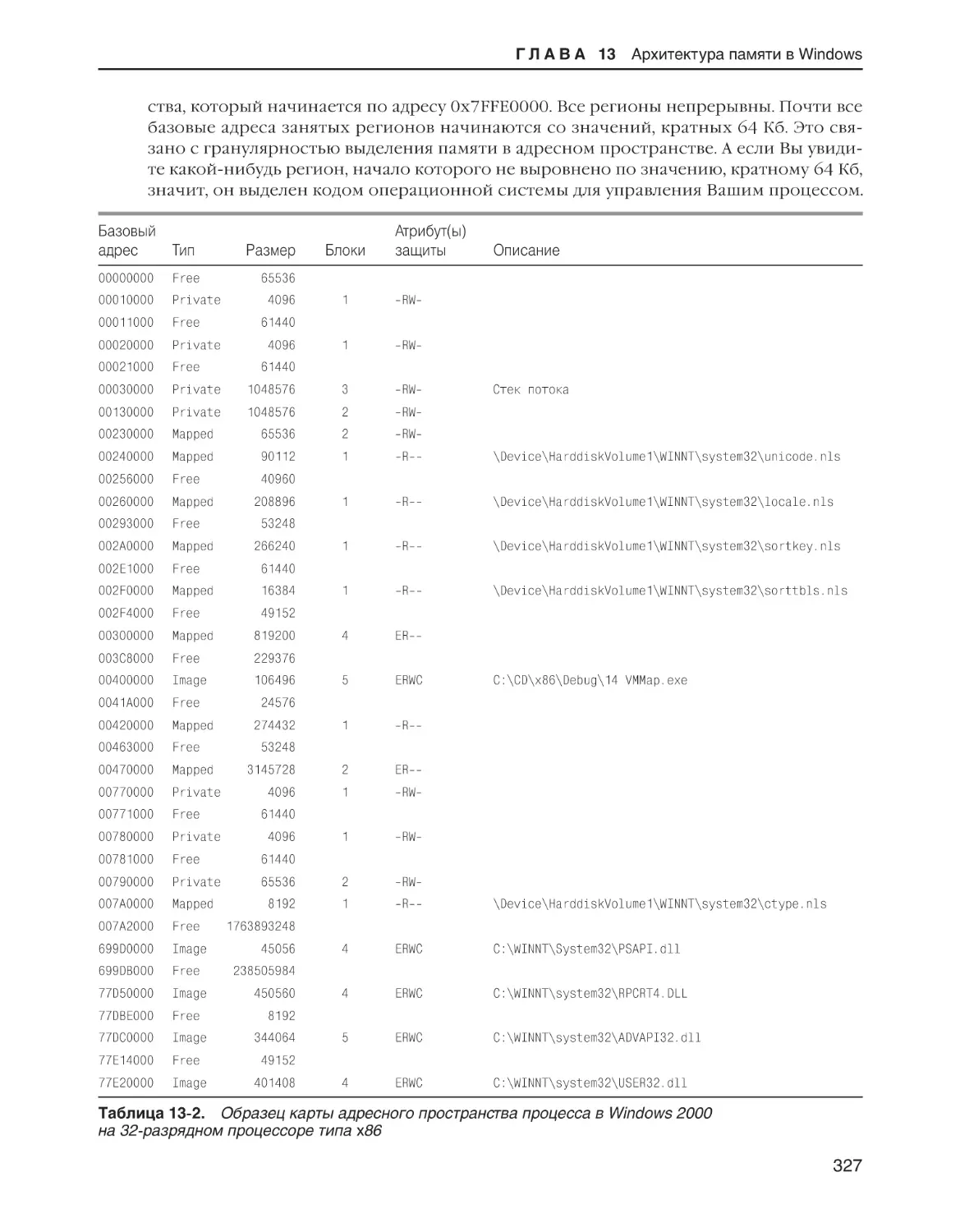

Подводя итоги . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

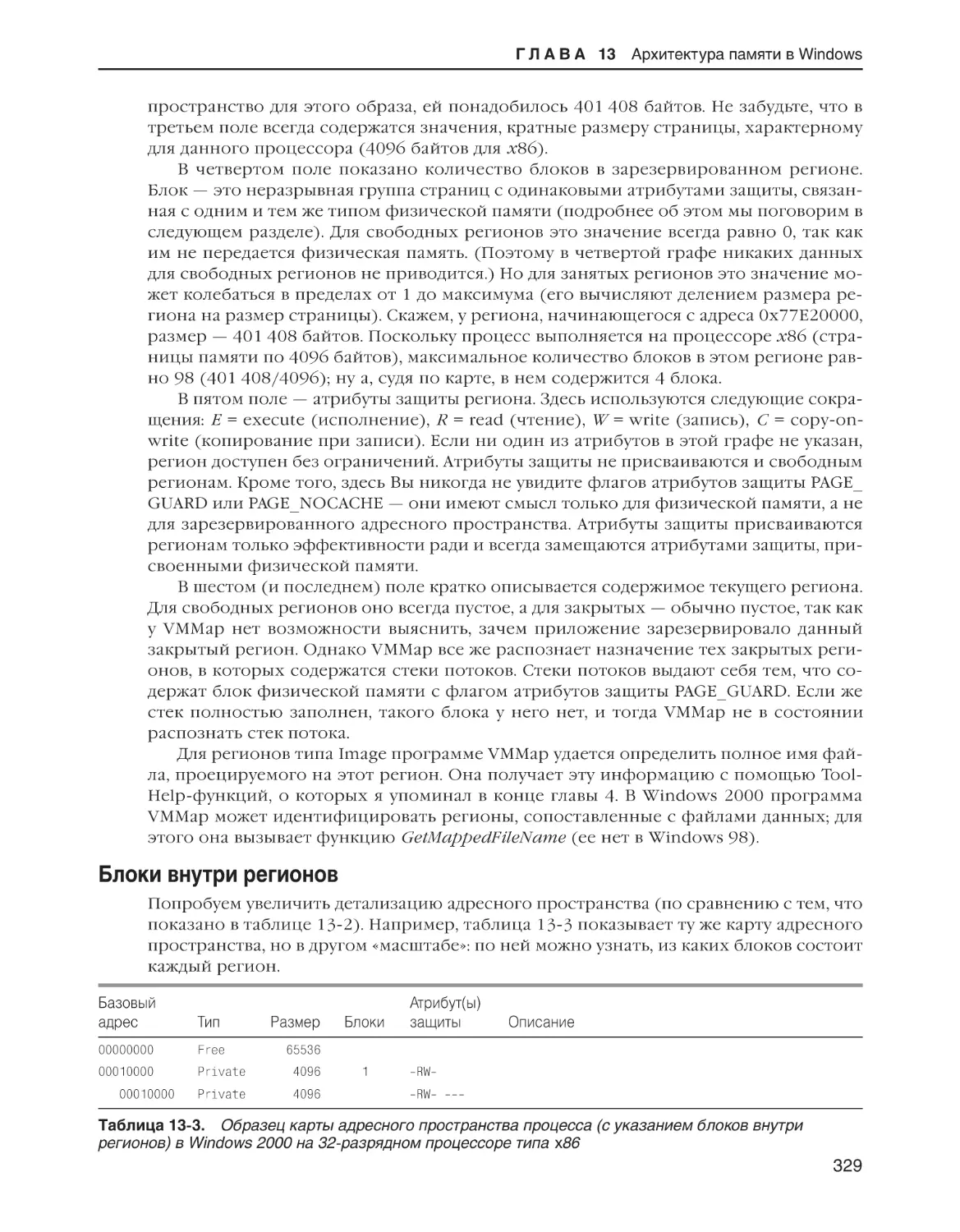

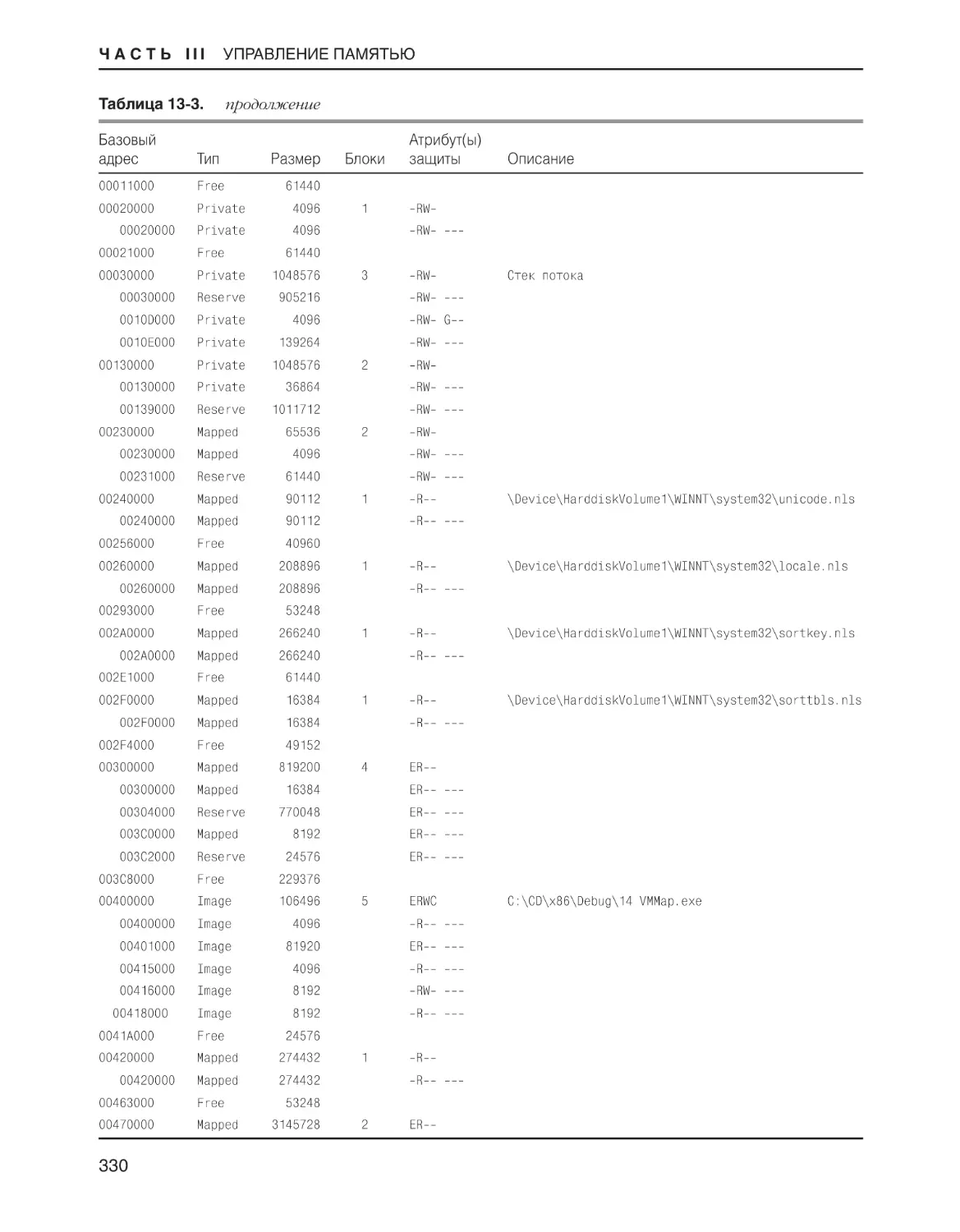

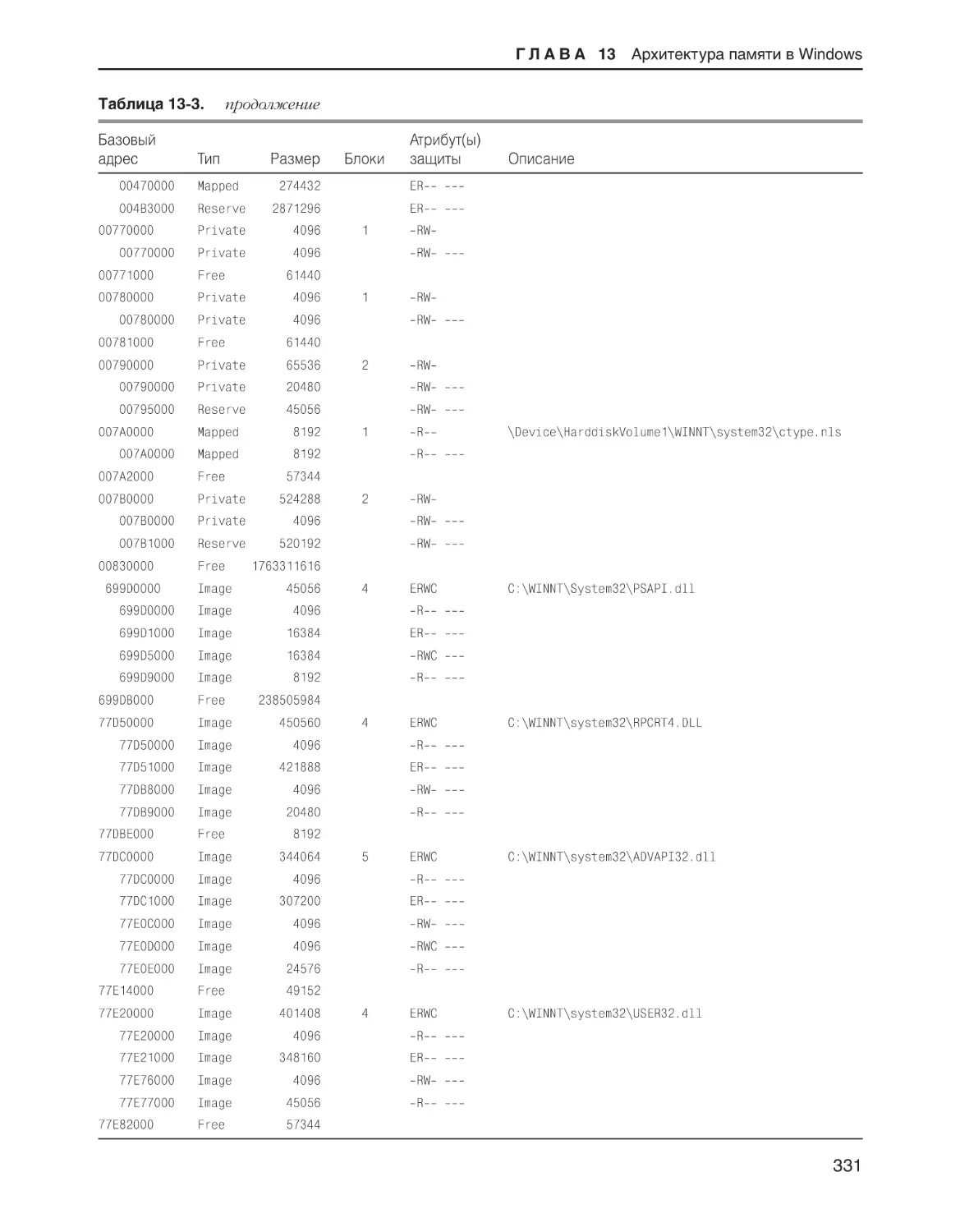

Блоки внутри регионов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

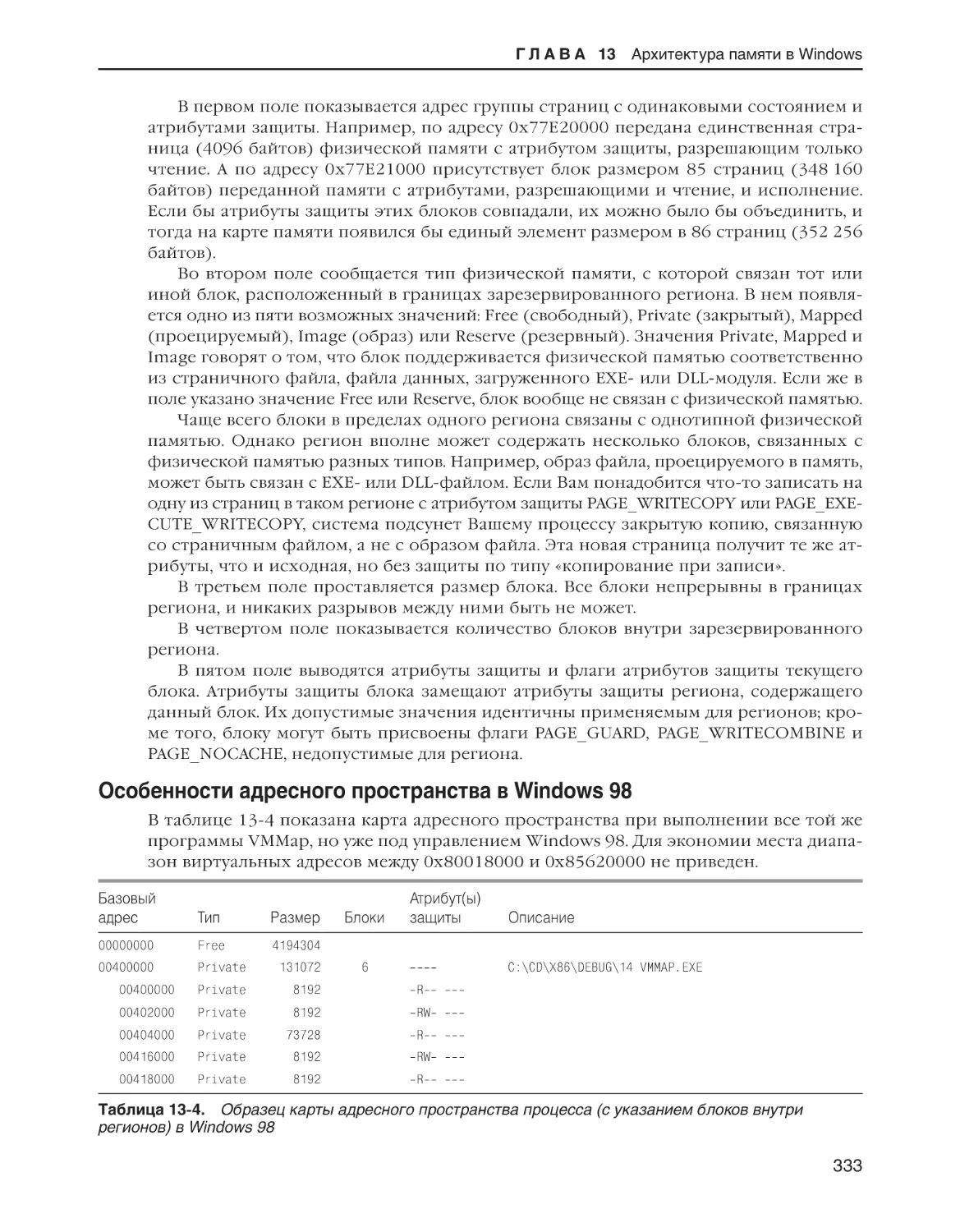

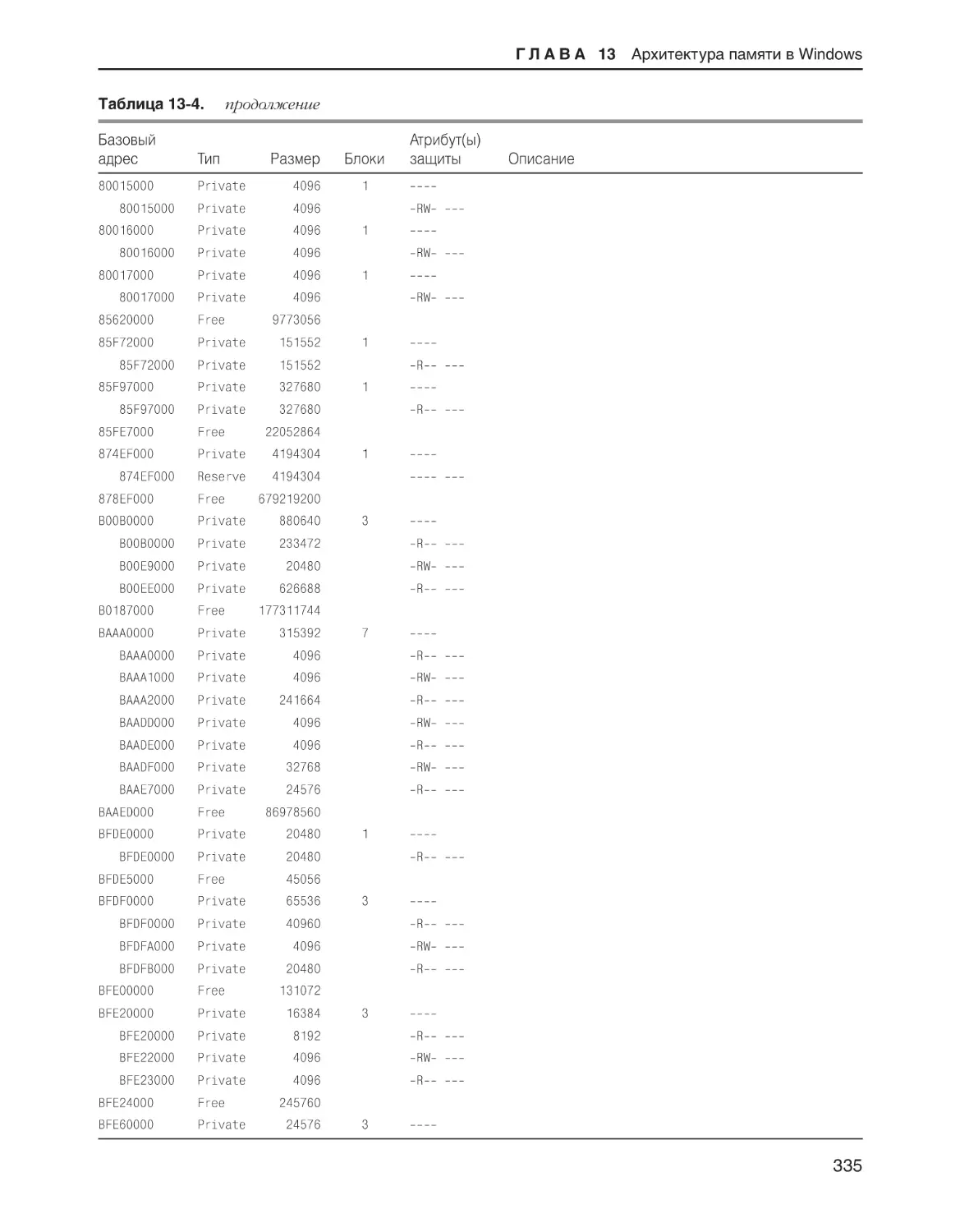

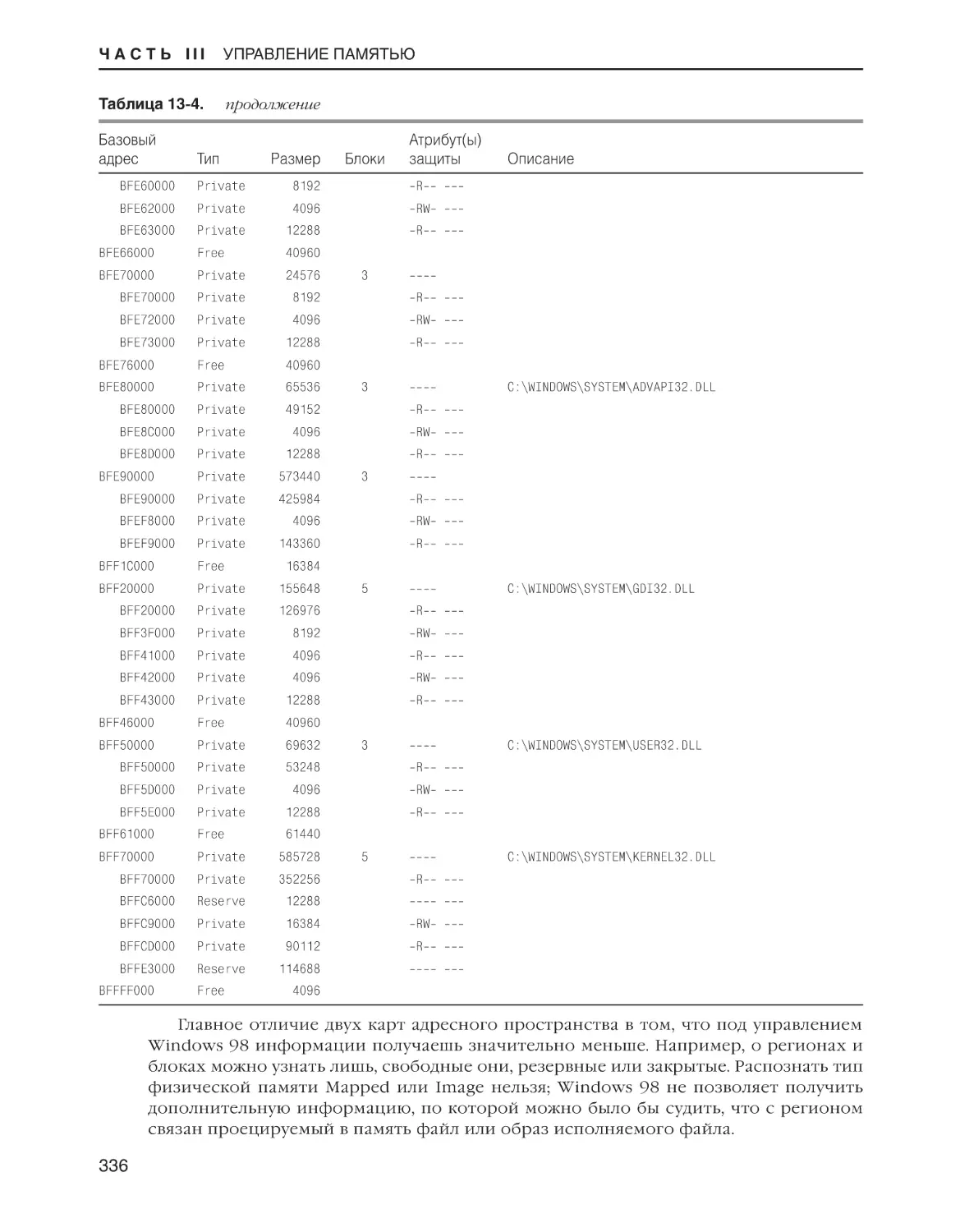

Особенности адресного пространства в Windows 98 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Выравнивание данных . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

314

315

316

316

316

318

319

319

319

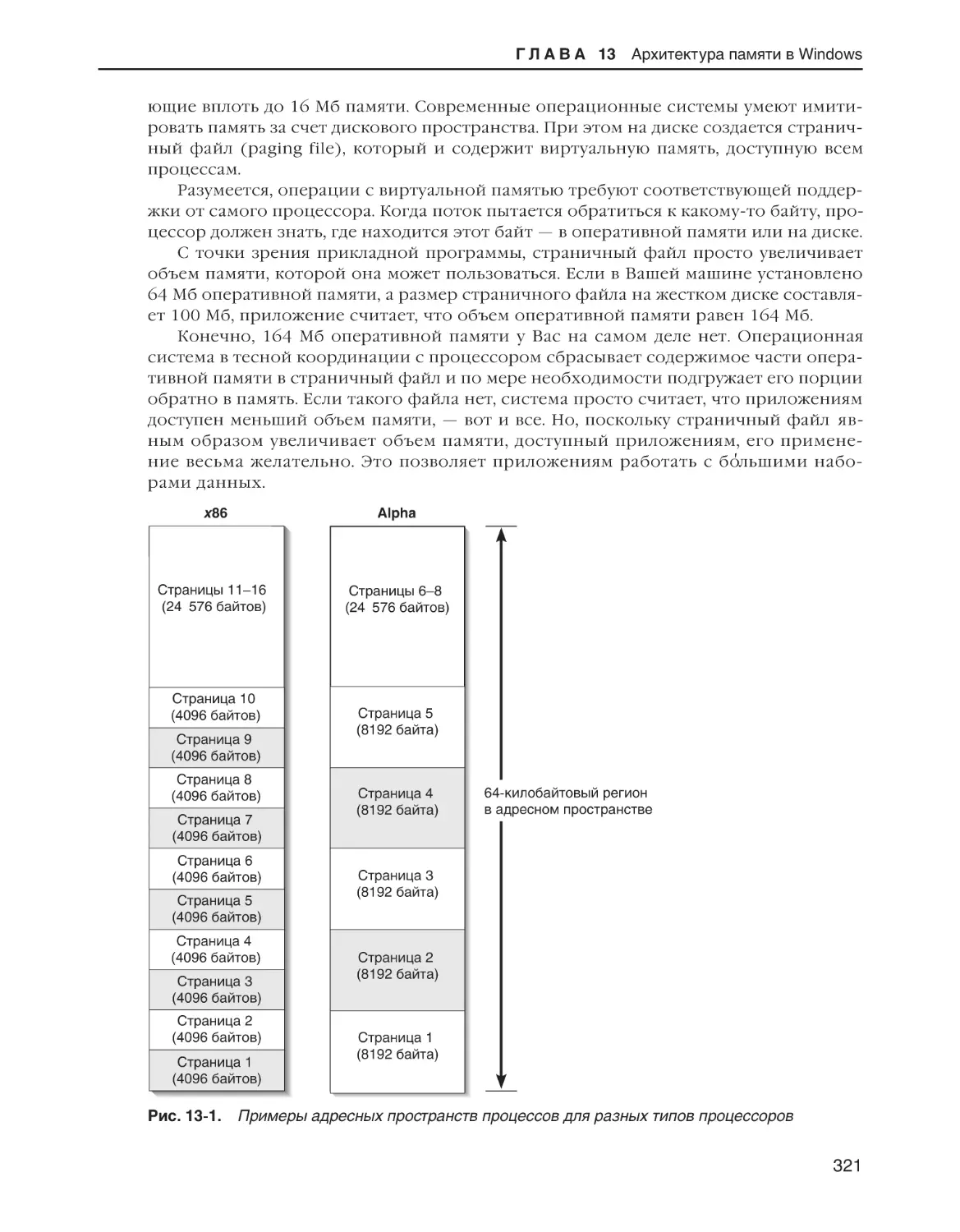

320

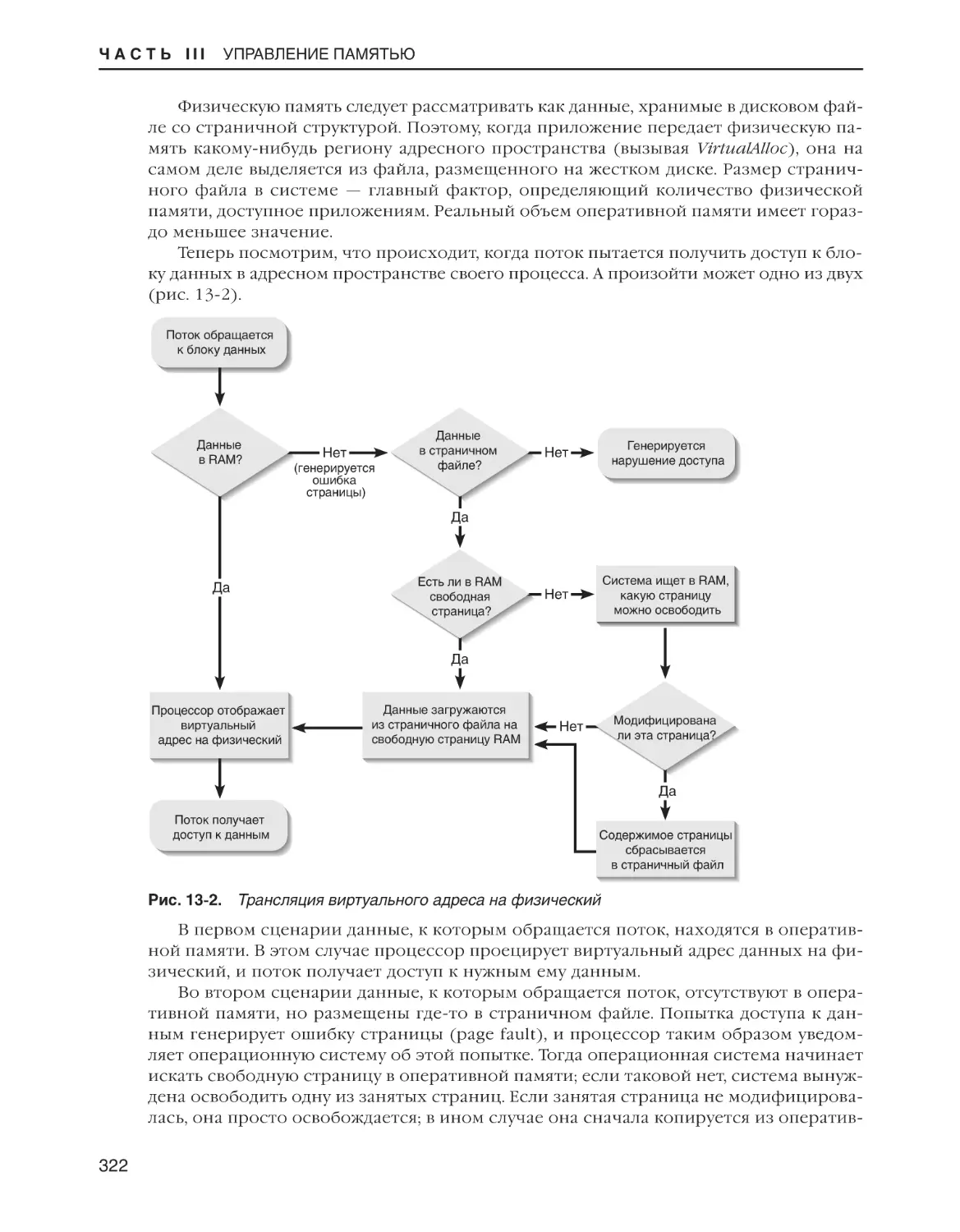

320

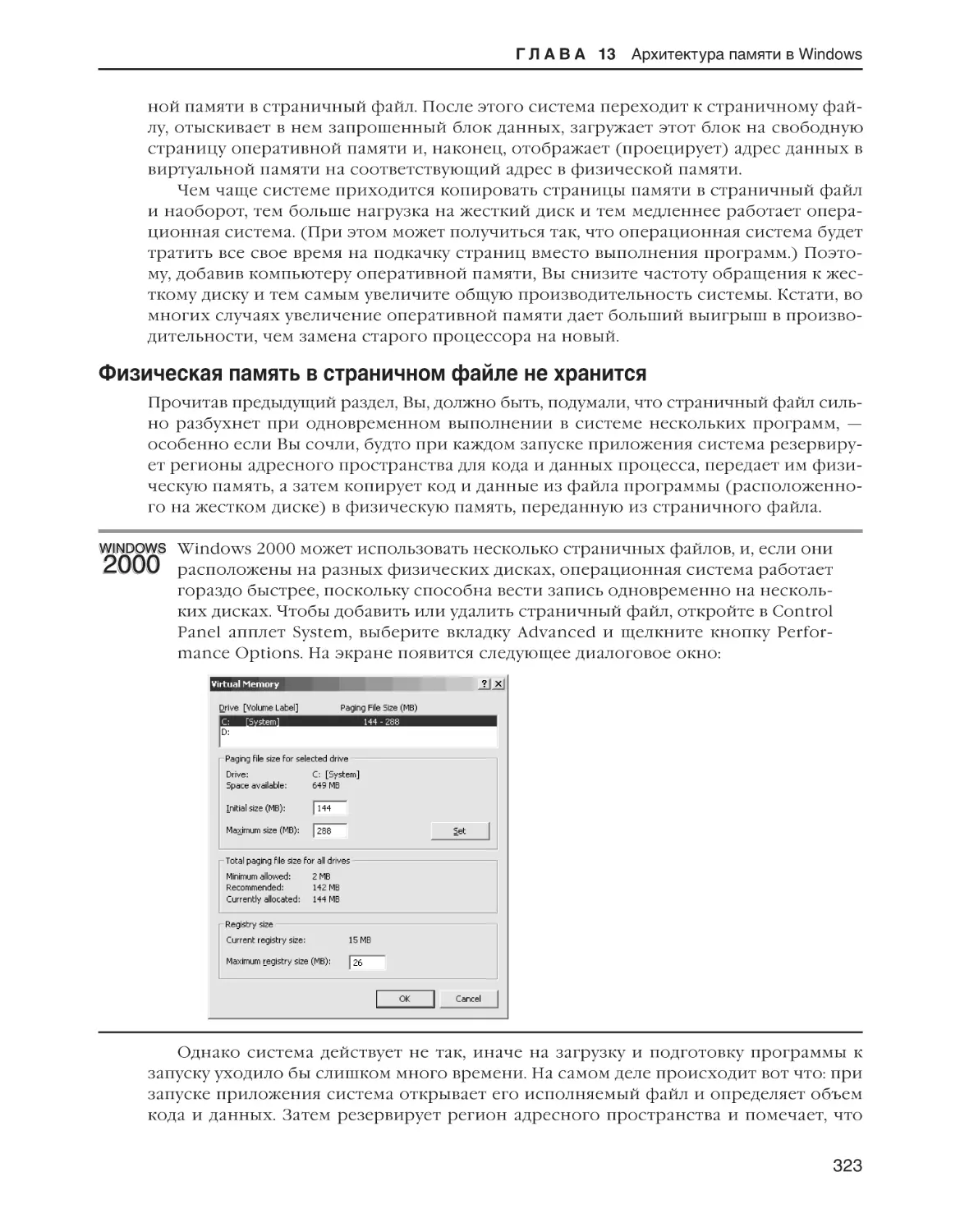

323

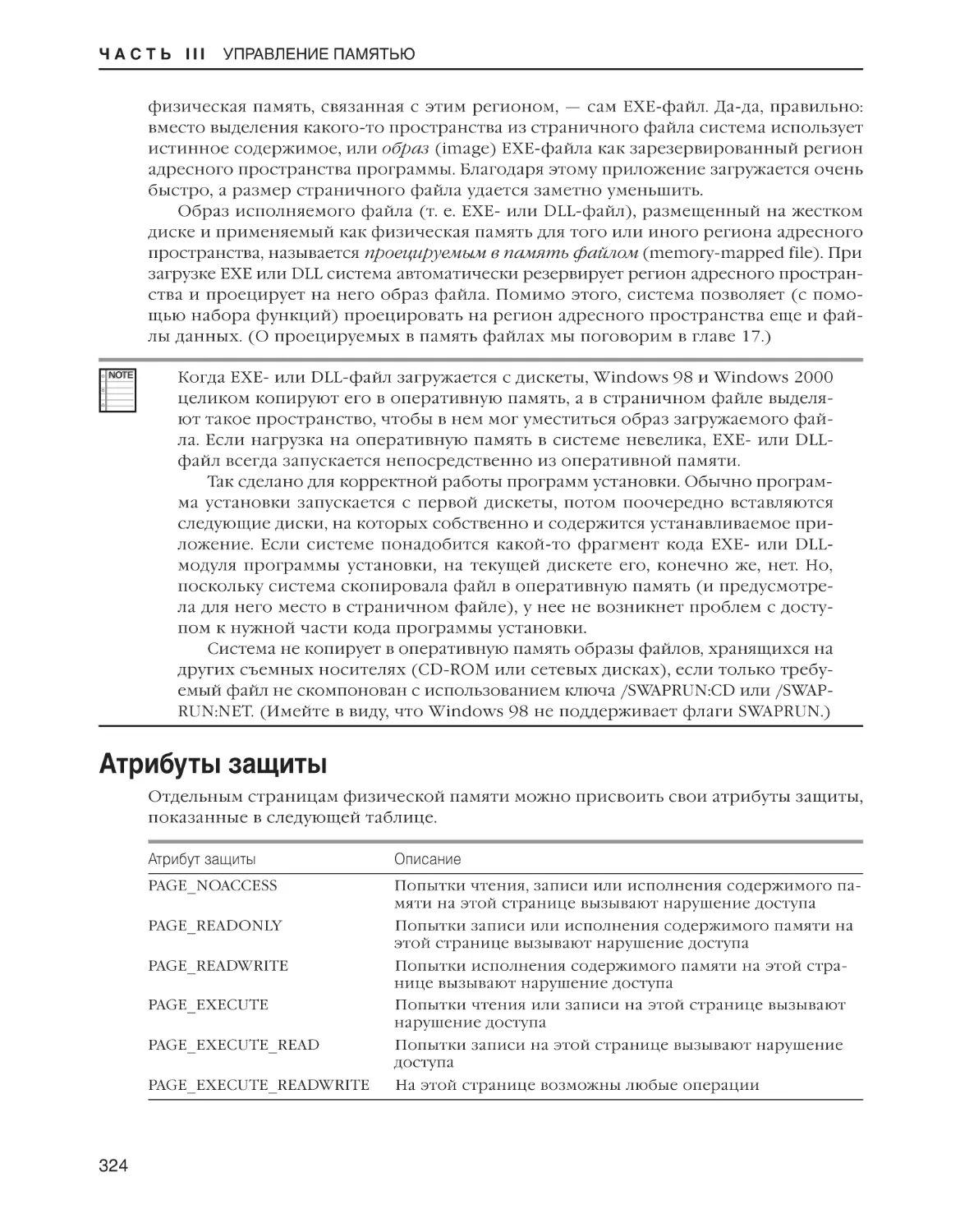

324

325

326

326

329

333

337

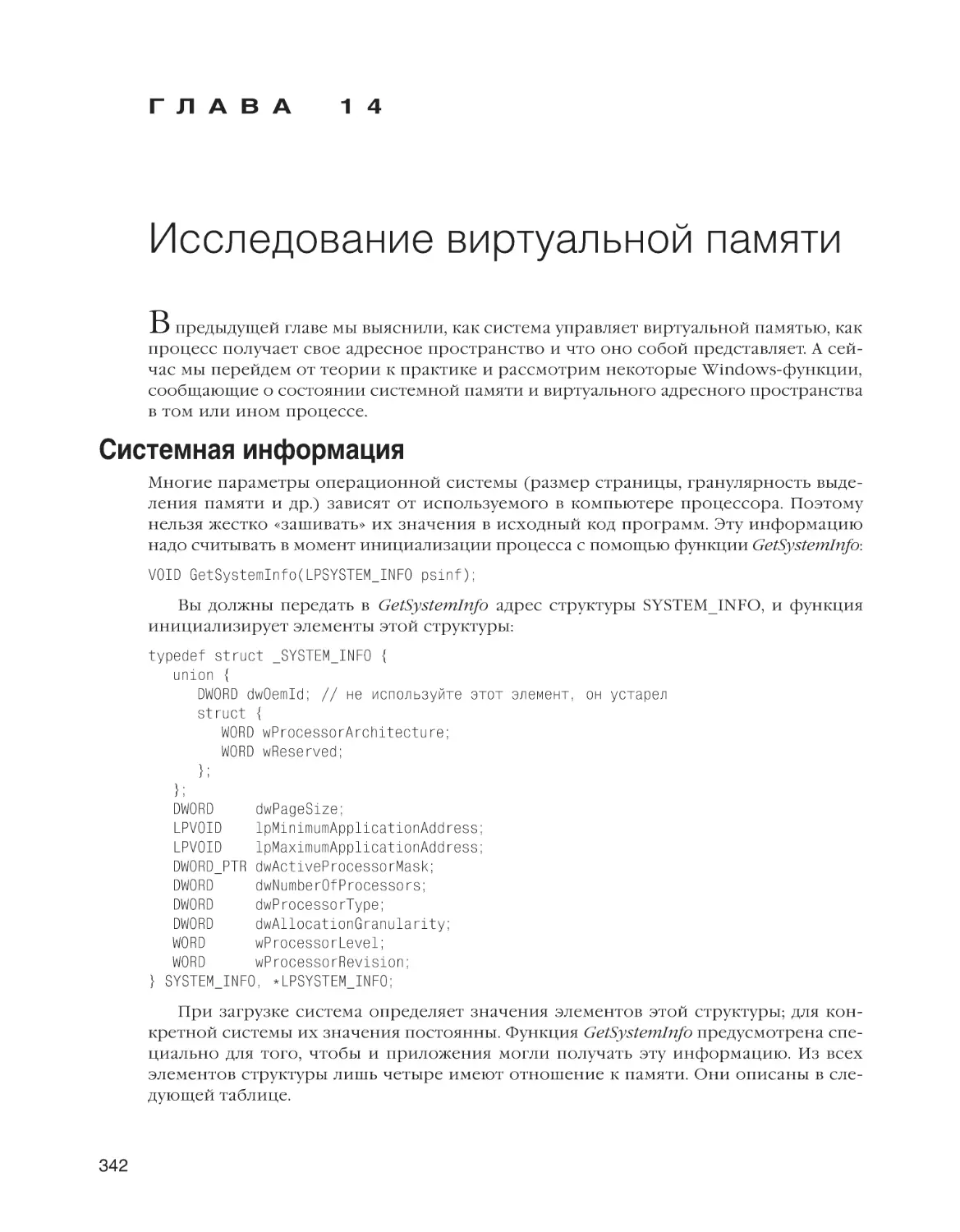

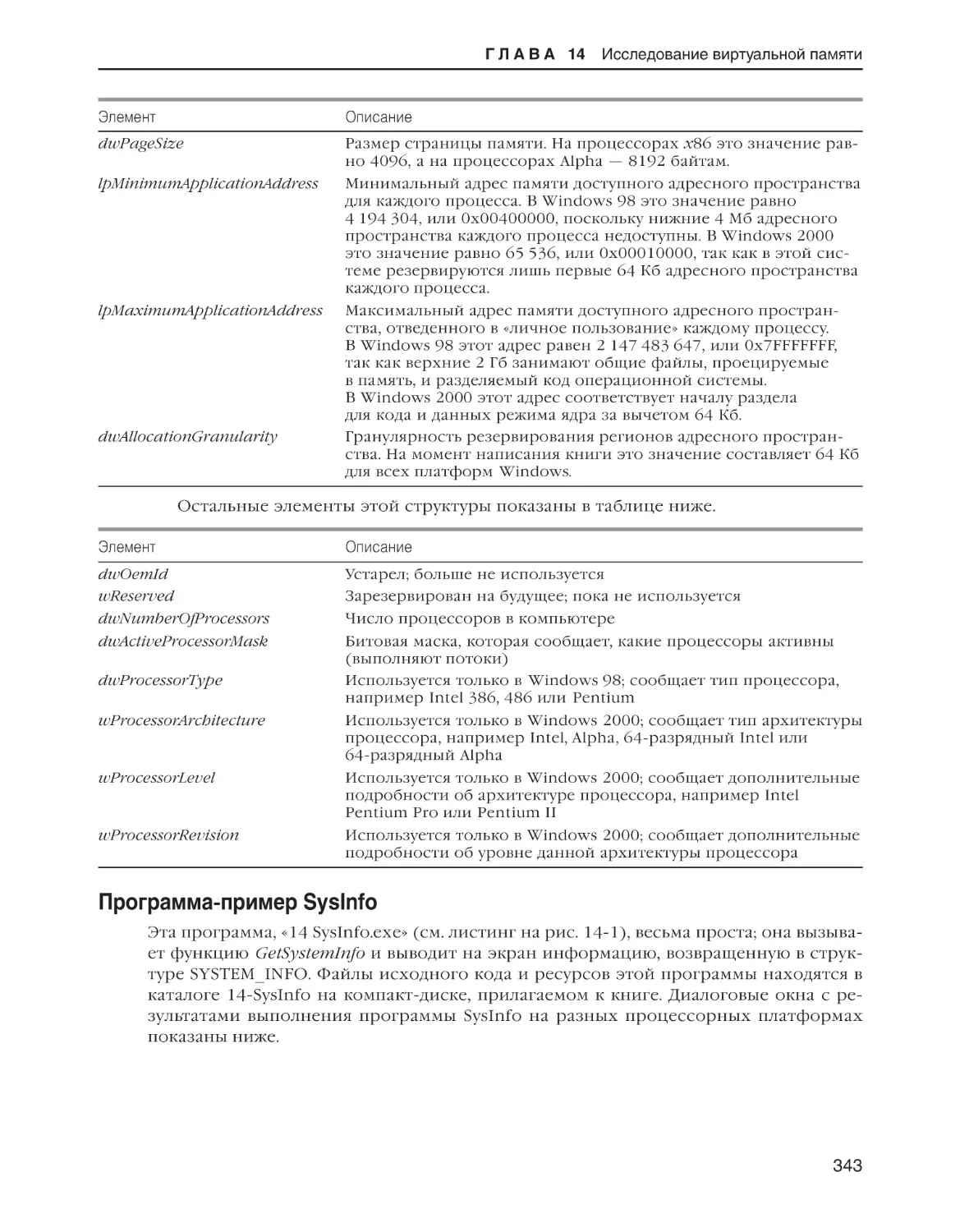

ГЛАВА 14 Исследование виртуальной памяти . . . . . . . . . . . . . . . . . . . . . . . . . . 342

Системная информация . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

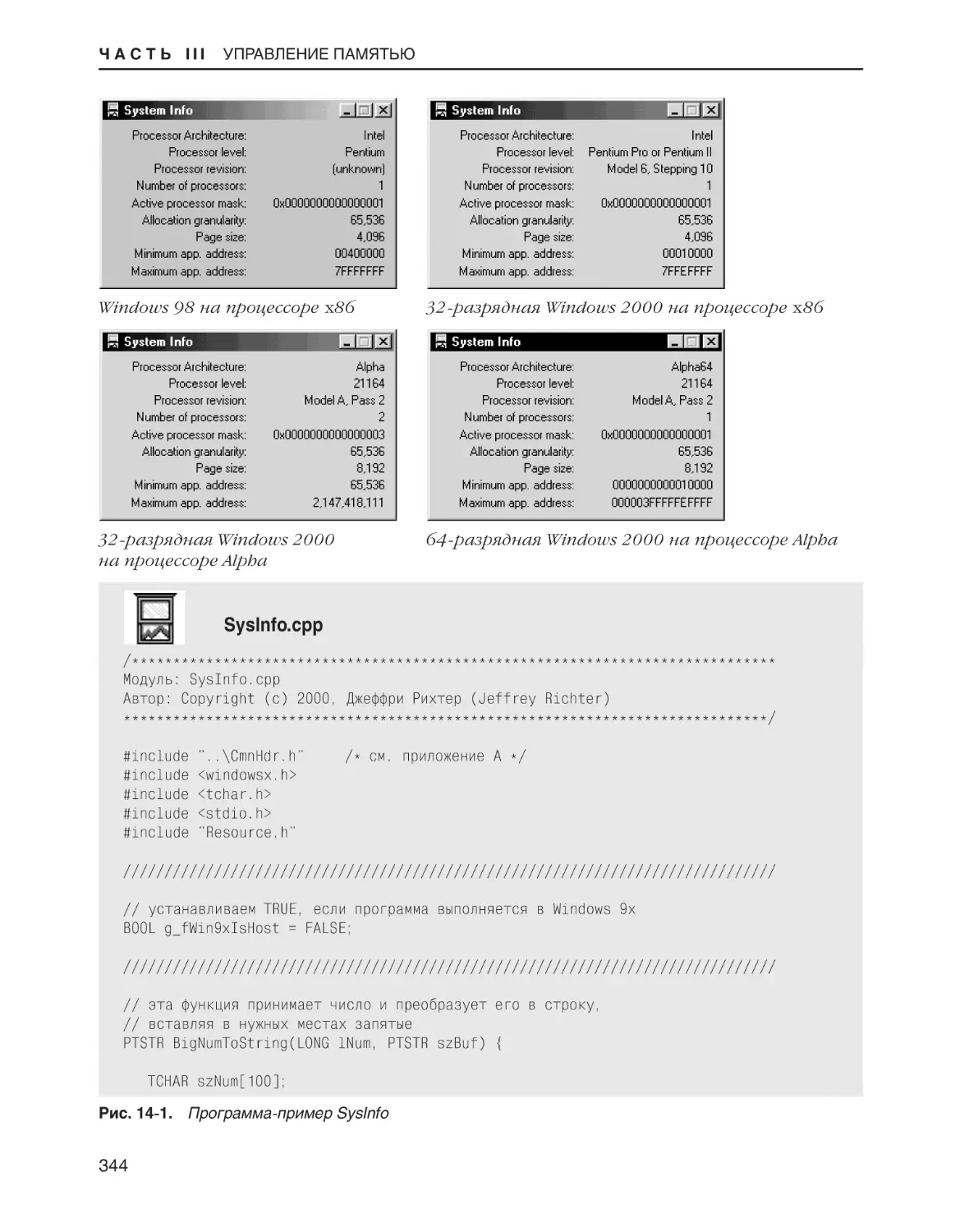

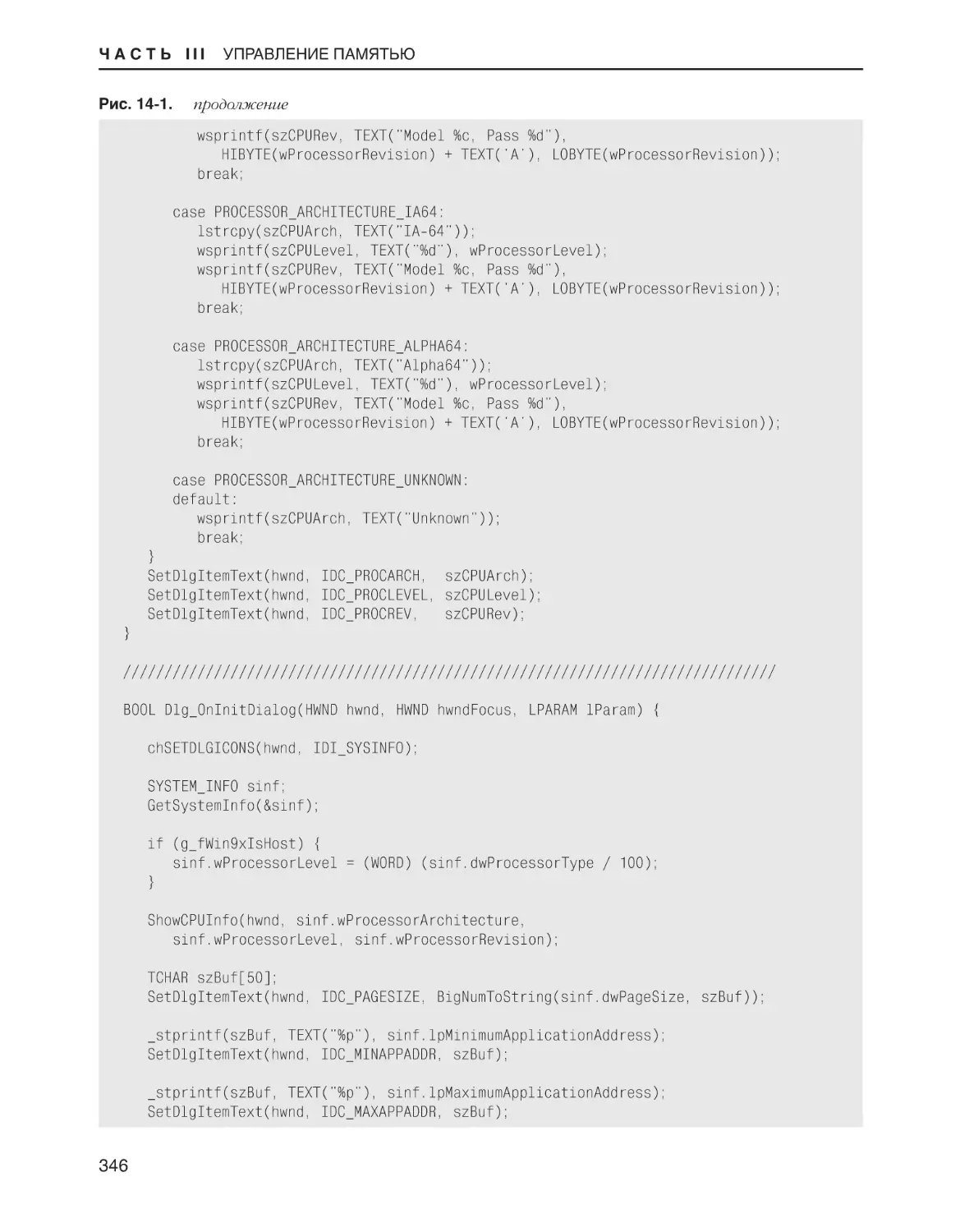

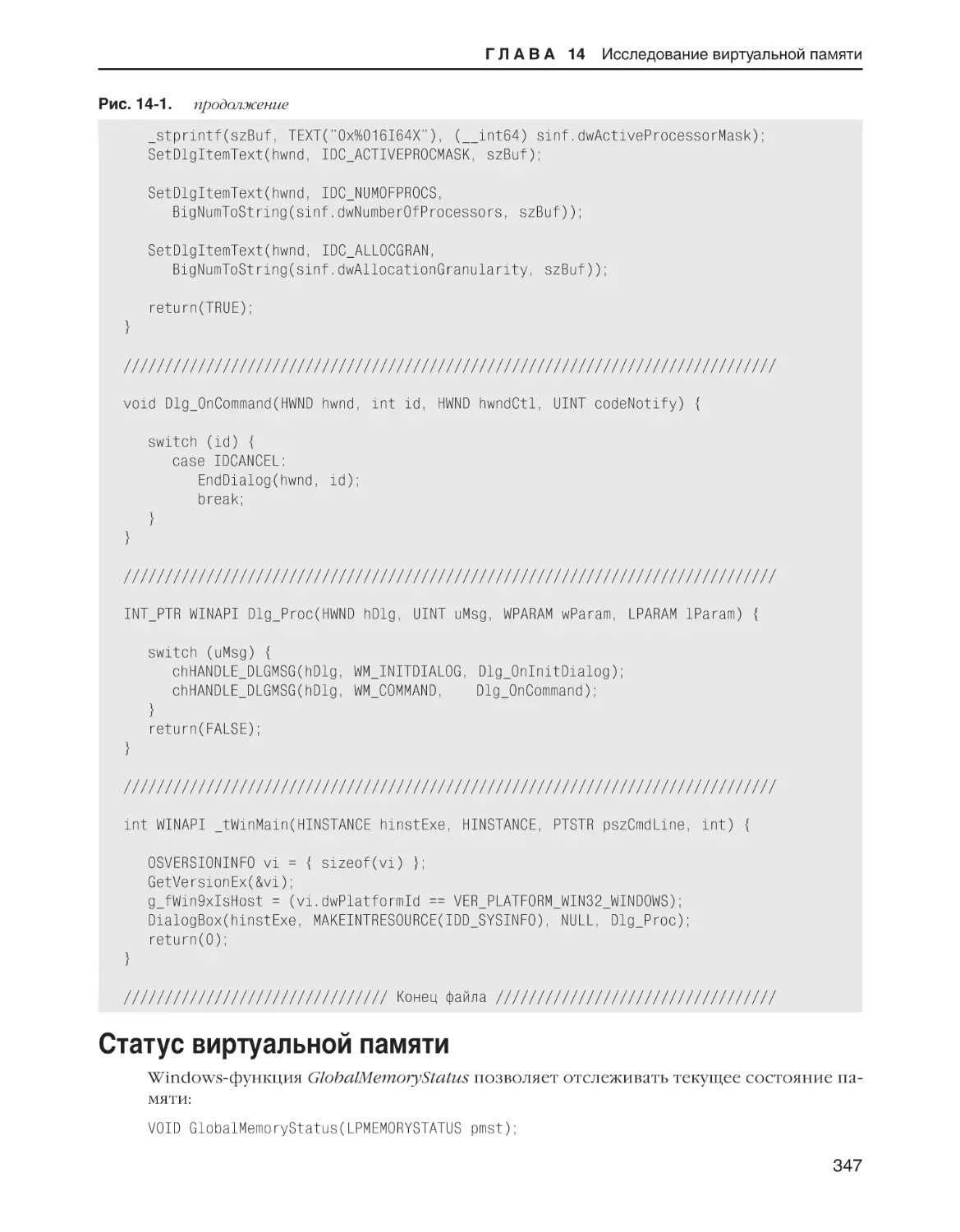

Программа-пример SysInfo . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

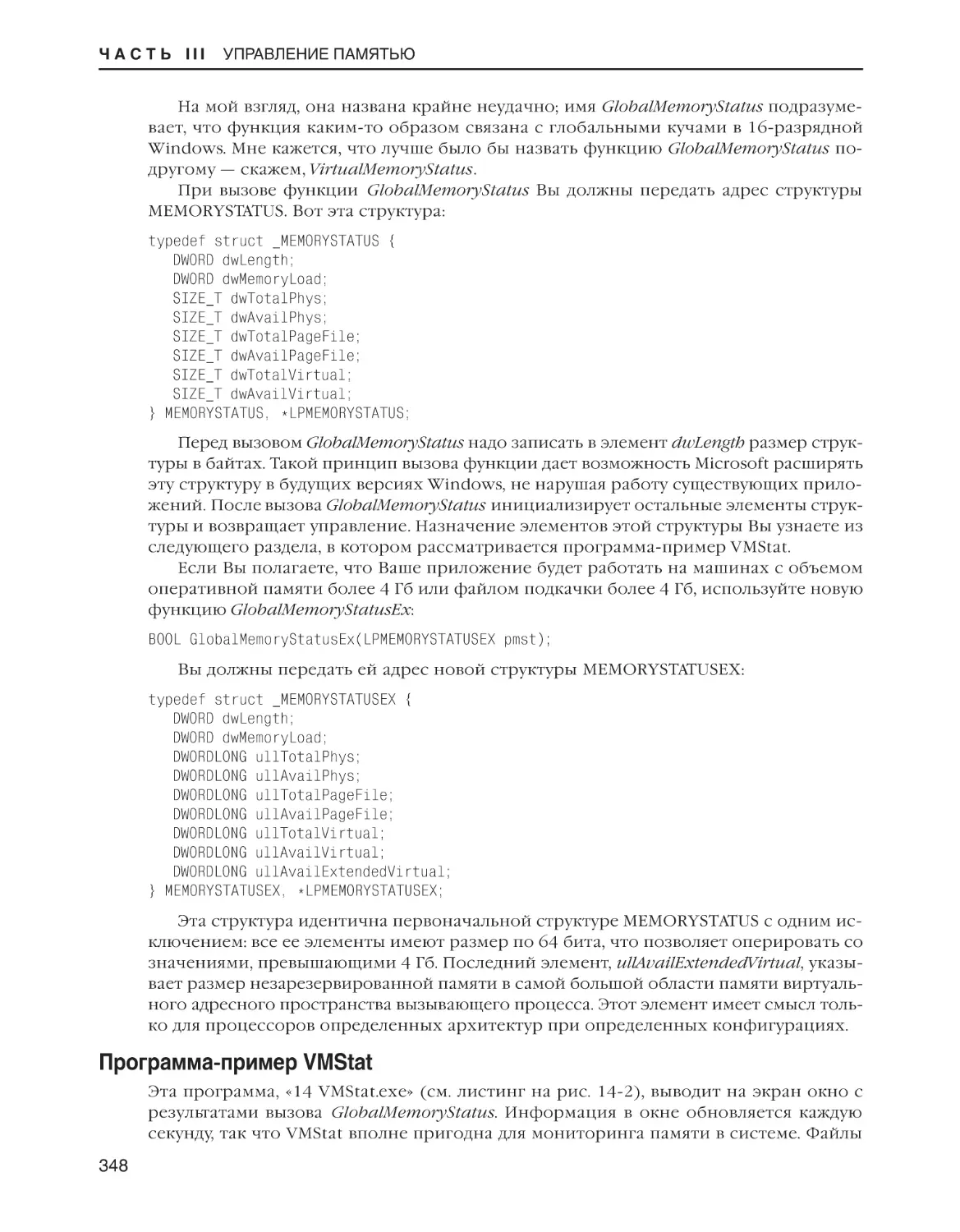

Статус виртуальной памяти . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

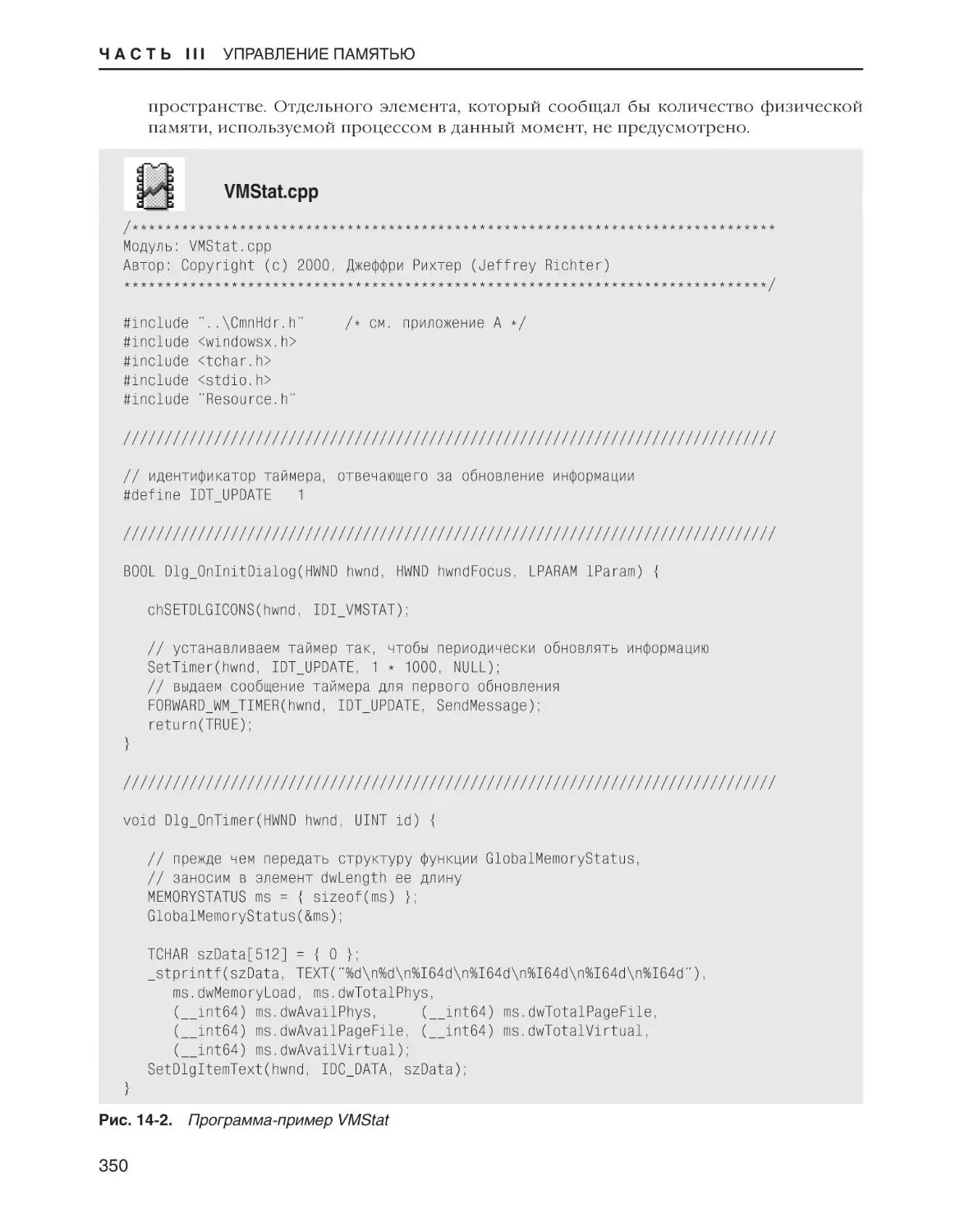

Программа-пример VMStat . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Определение состояния адресного пространства . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Функция VMQuery . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

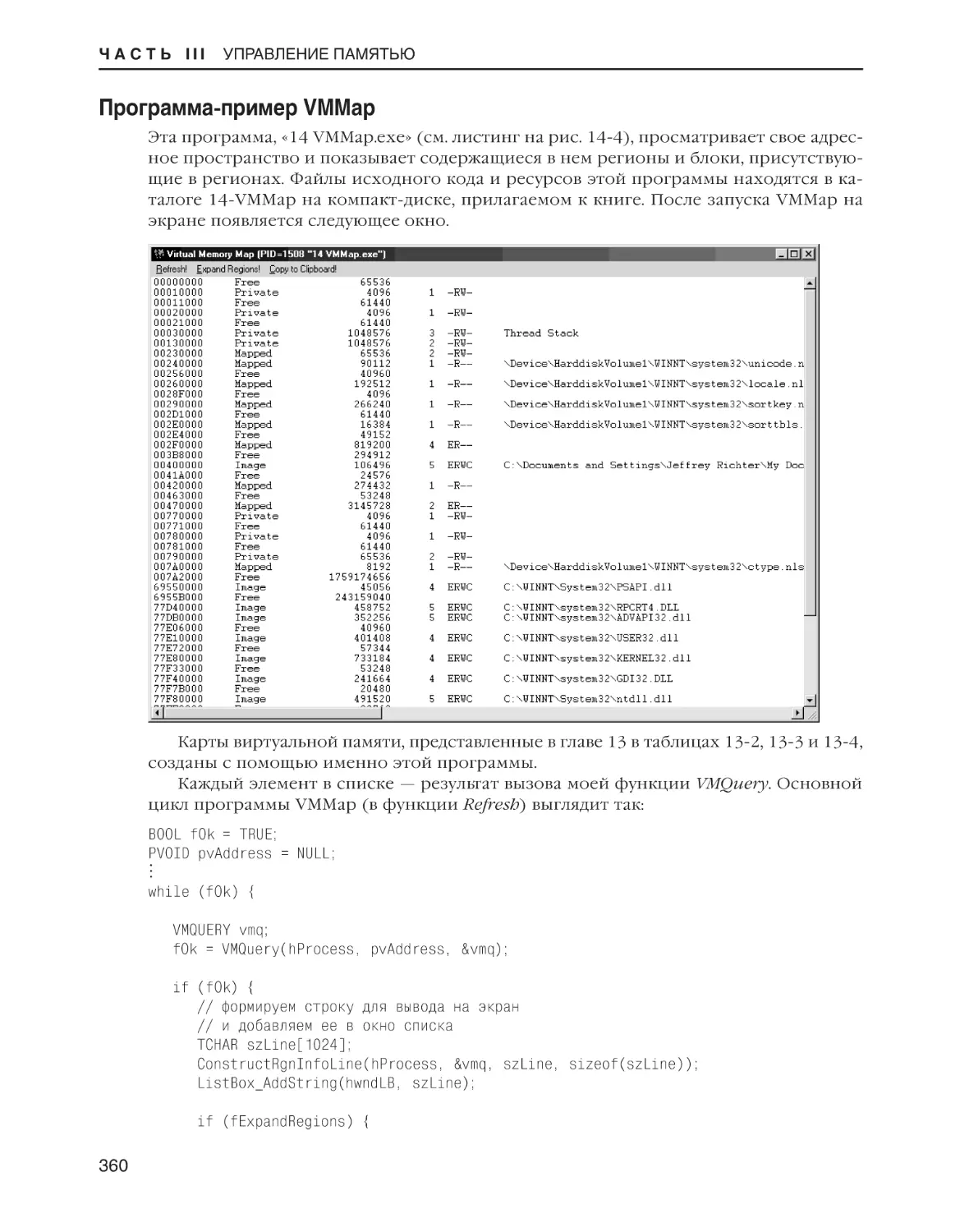

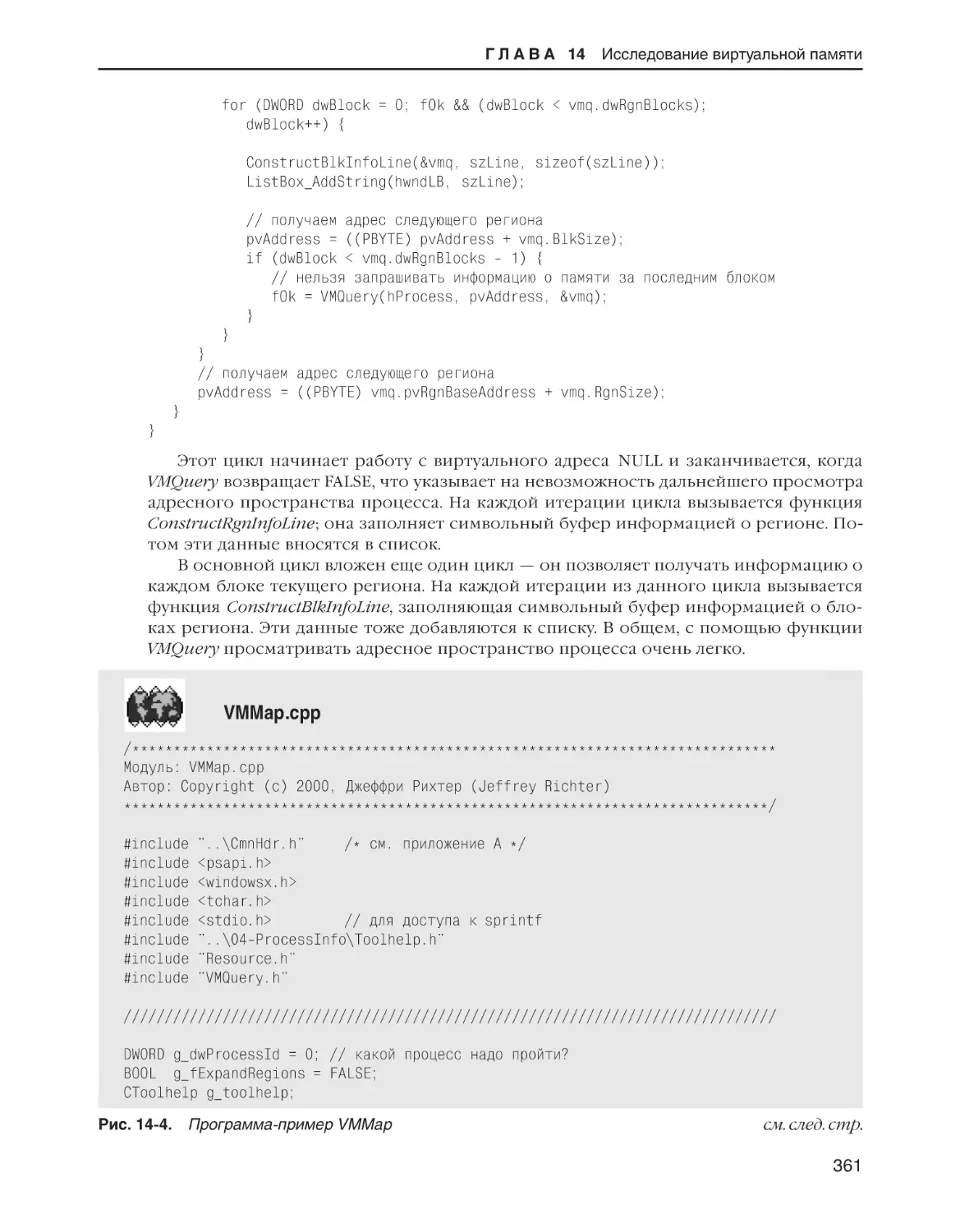

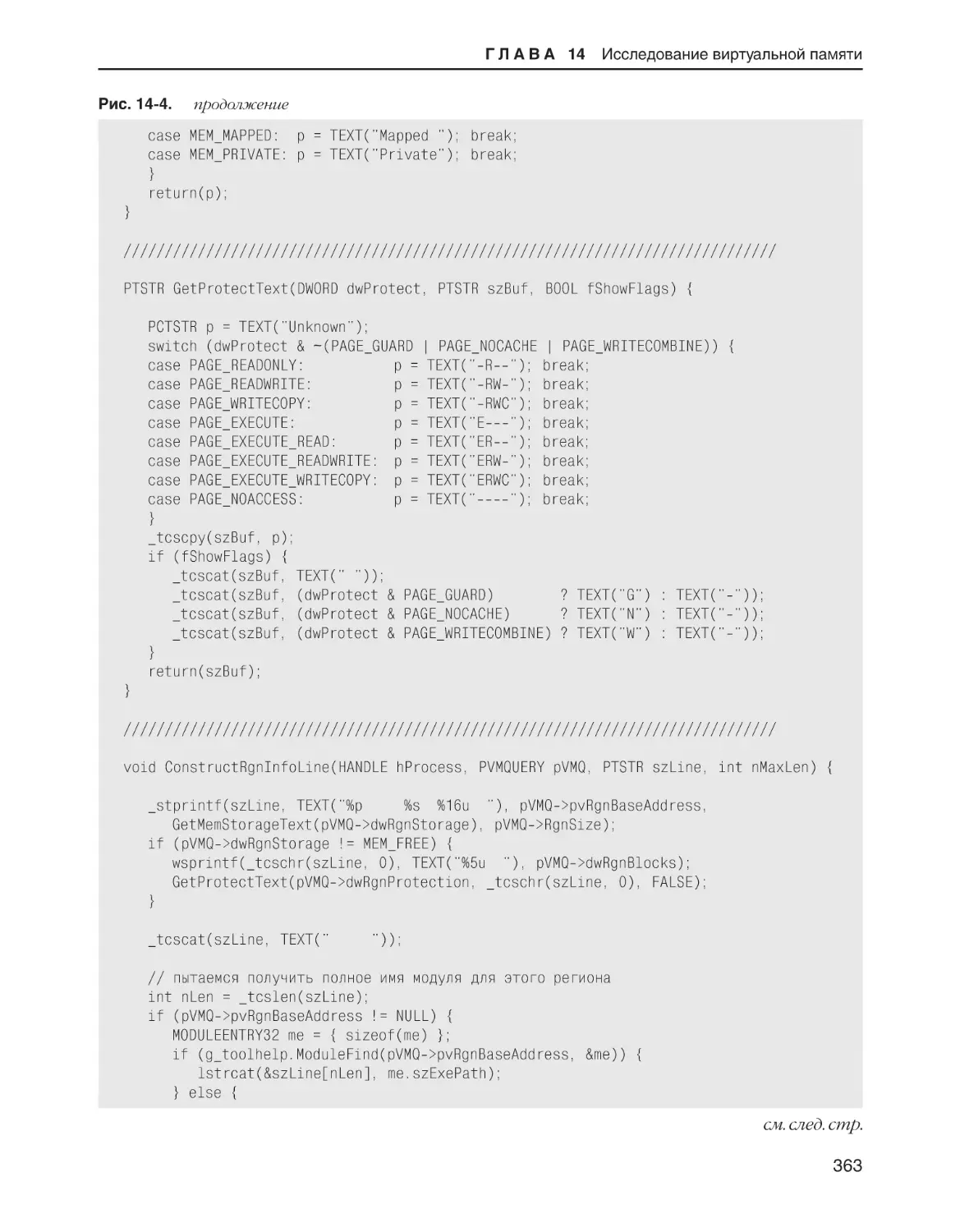

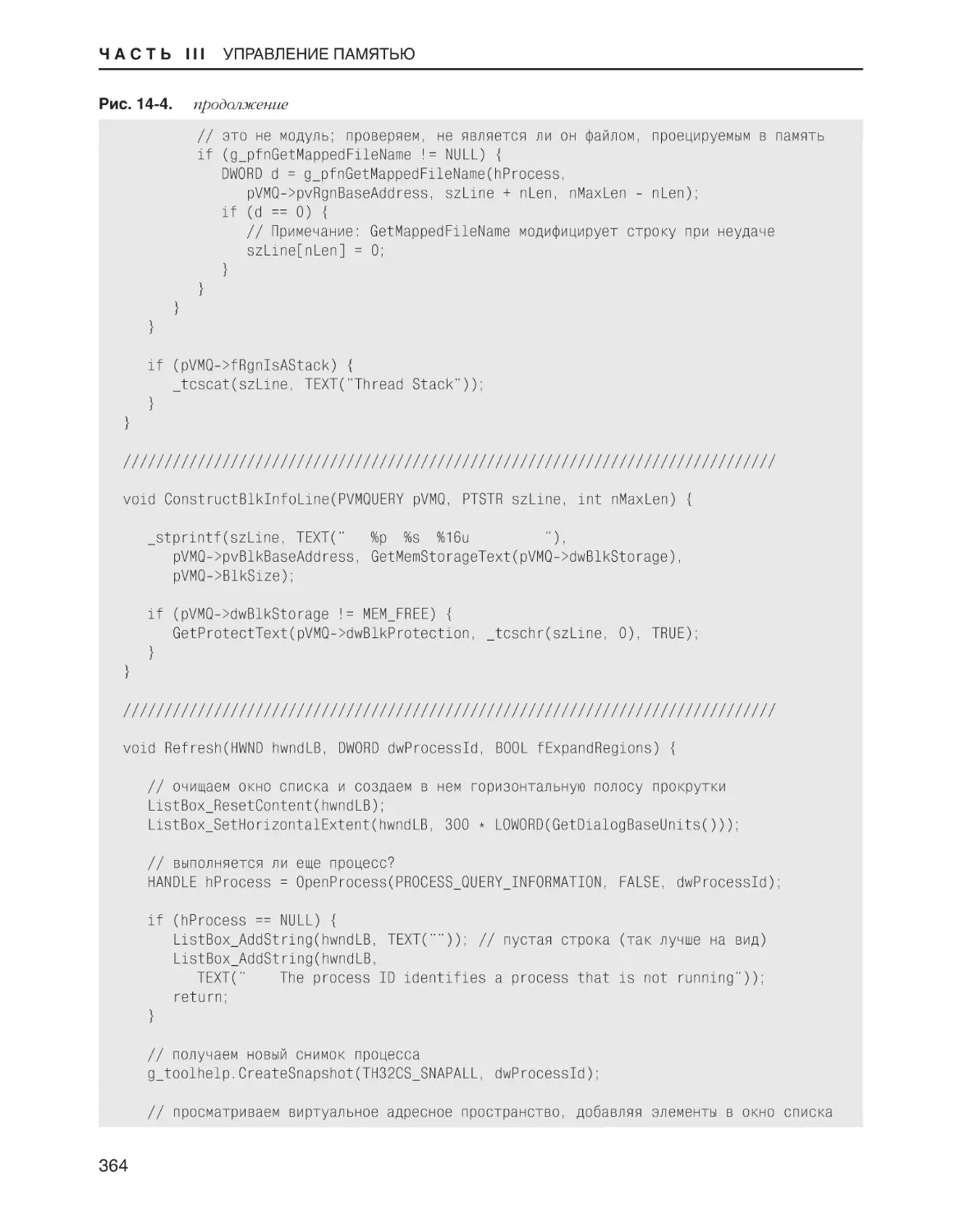

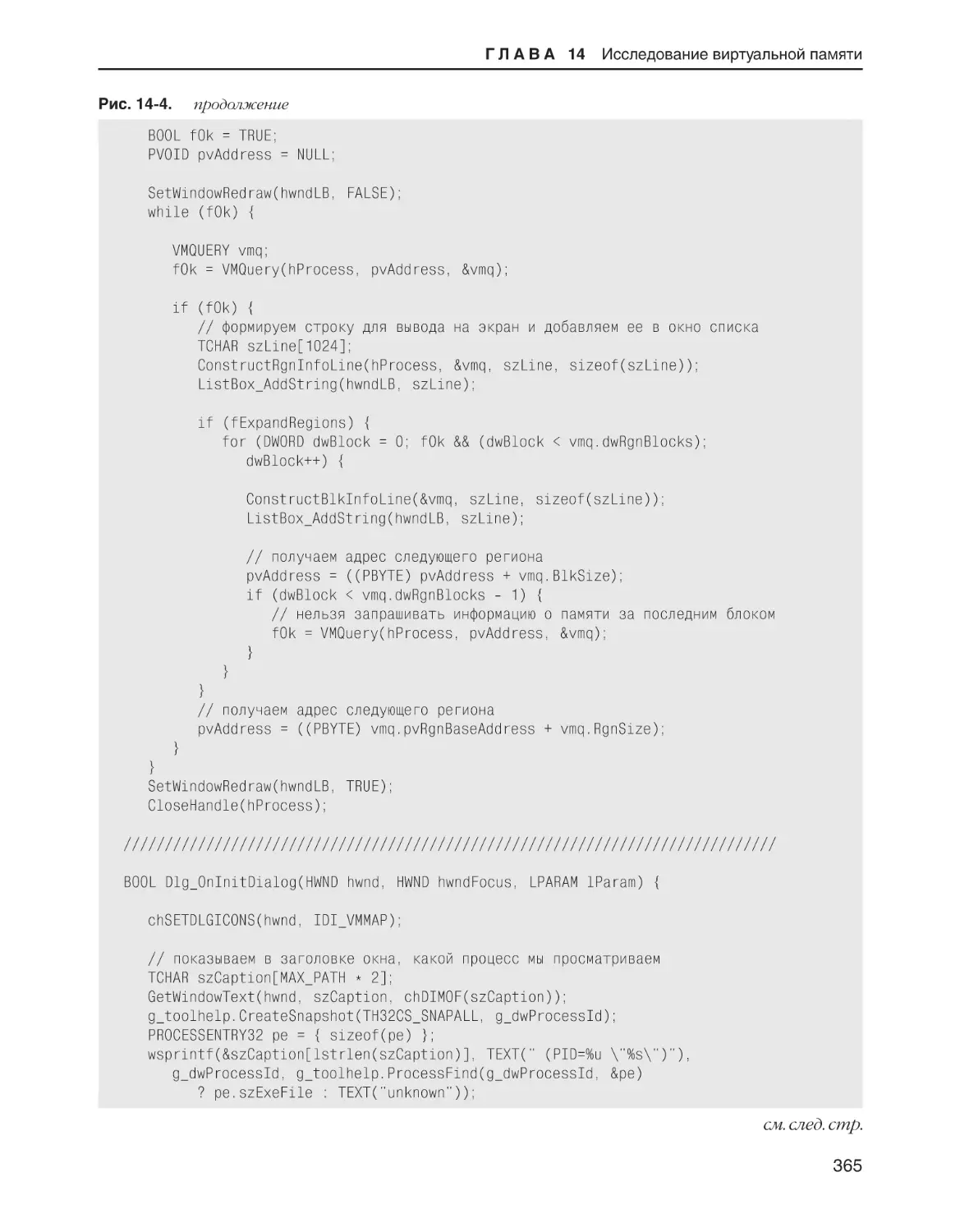

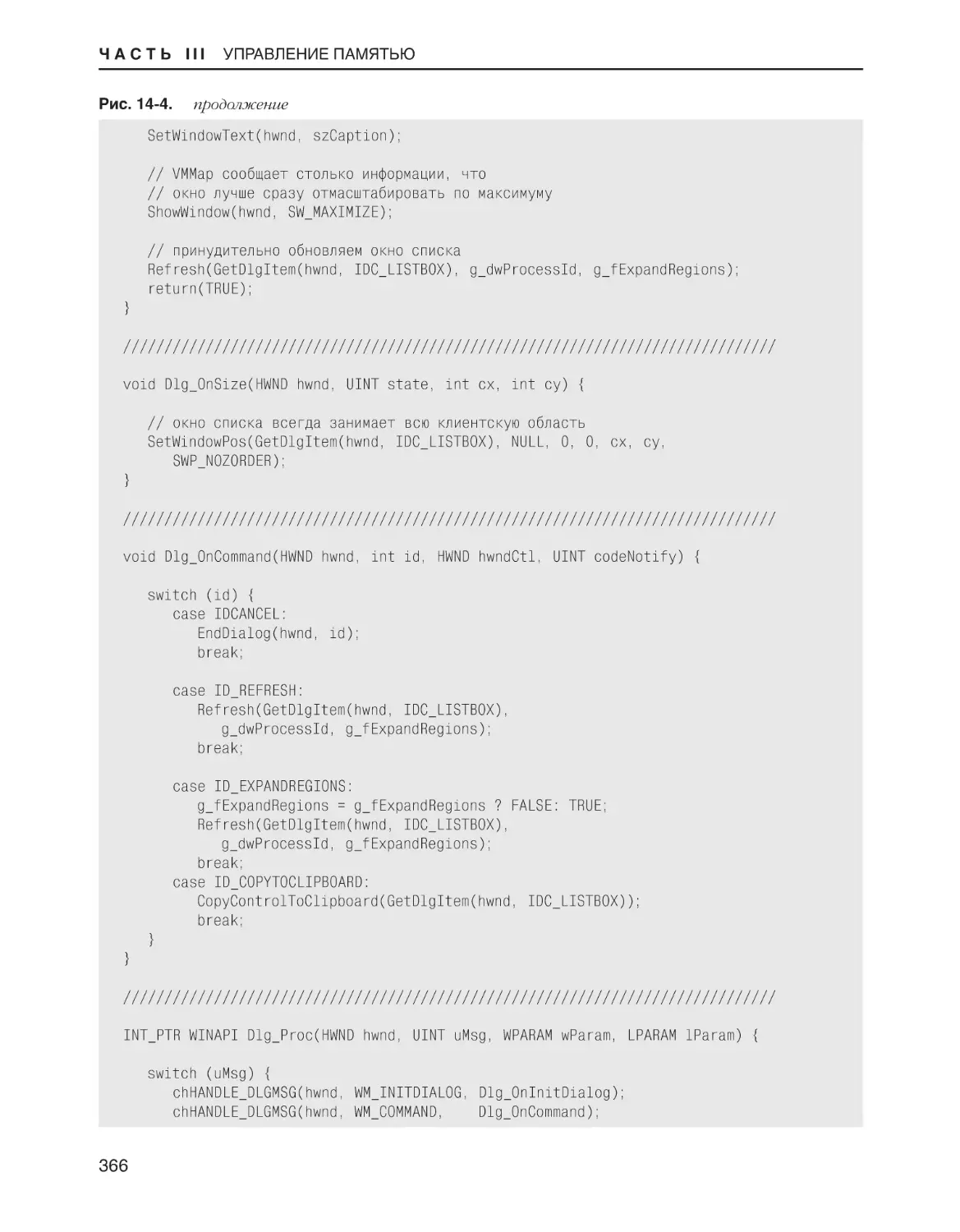

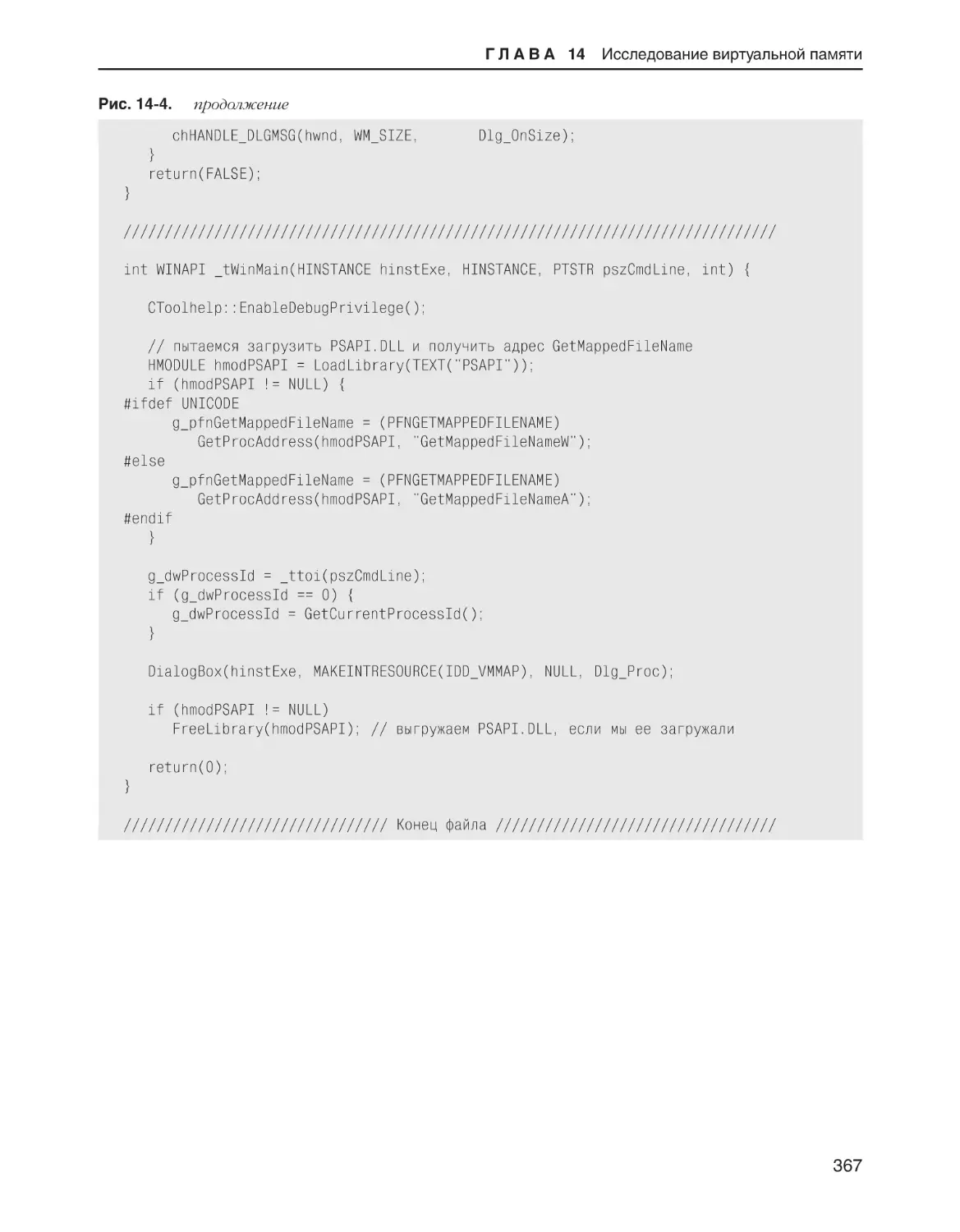

Программа-пример VMMap . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

342

343

347

348

351

353

360

ГЛАВА 15 Использование виртуальной памяти в приложениях . . . . . . . . . . . . 368

Резервирование региона в адресном пространстве . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Передача памяти зарезервированному региону . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Резервирование региона с одновременной передачей физической памяти . . . . . . . . . . . . . . . . . . . .

В какой момент региону передают физическую память . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

VIII

368

370

370

371

Оглавление

Возврат физической памяти и освобождение региона . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

В какой момент физическую память возвращают системе . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

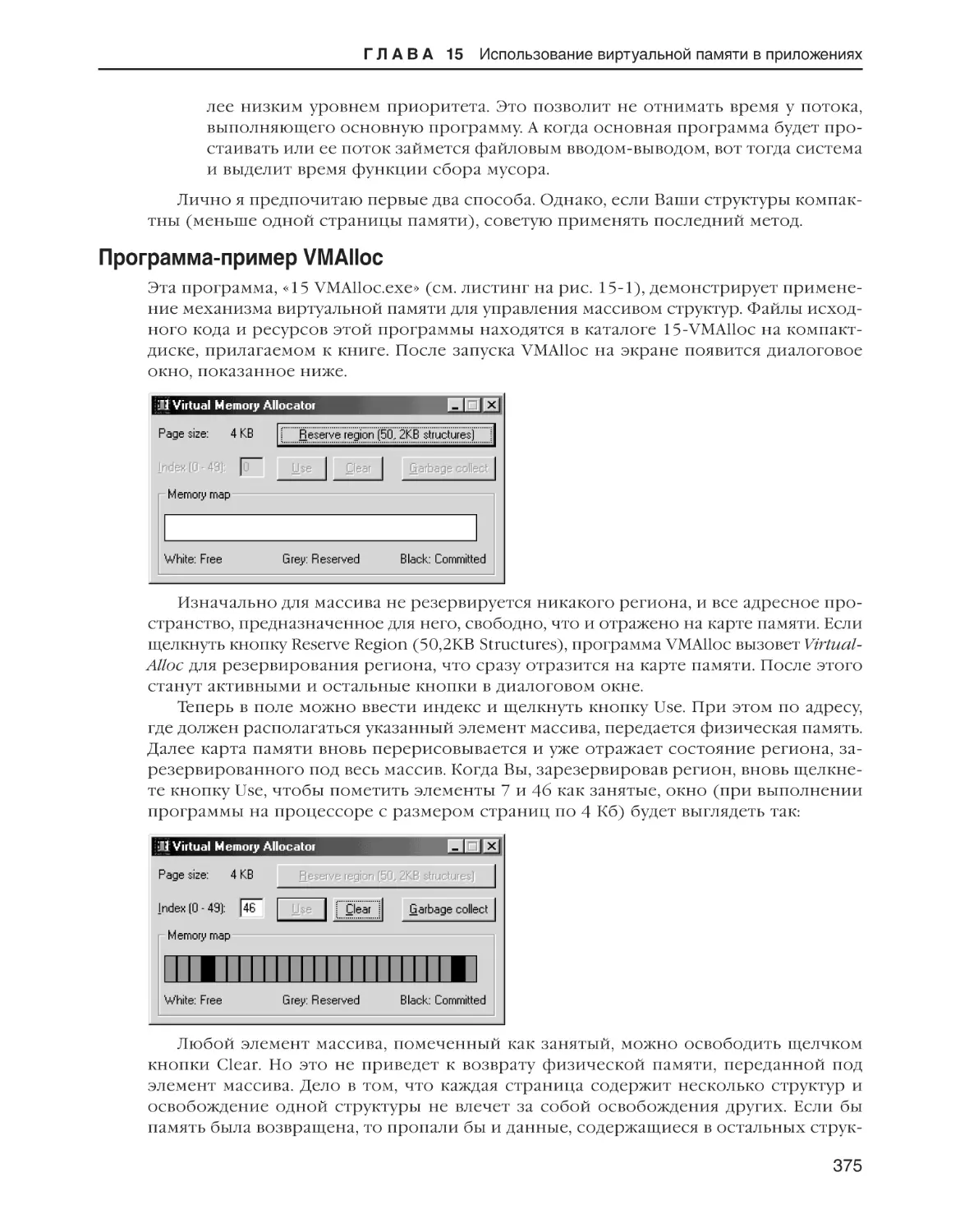

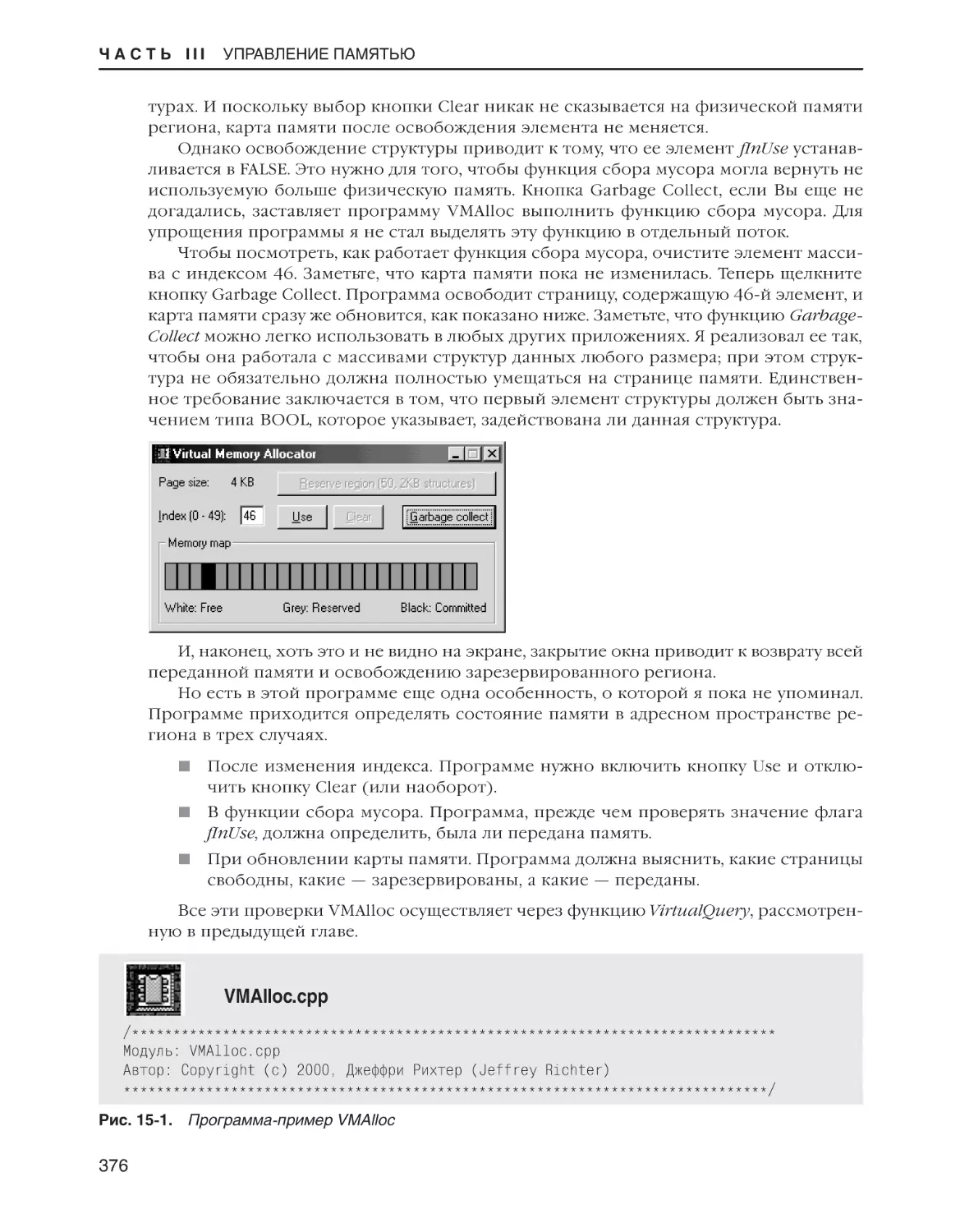

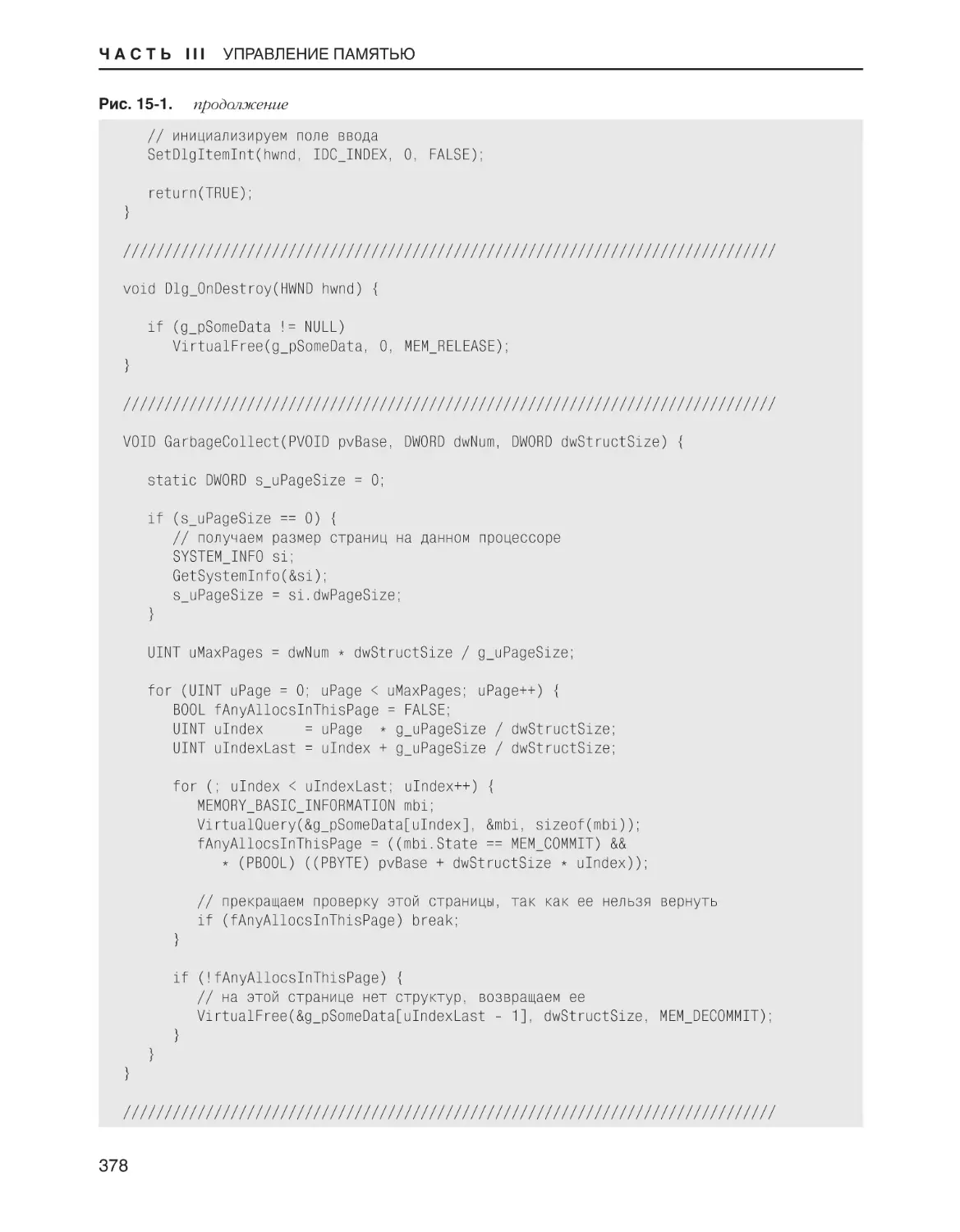

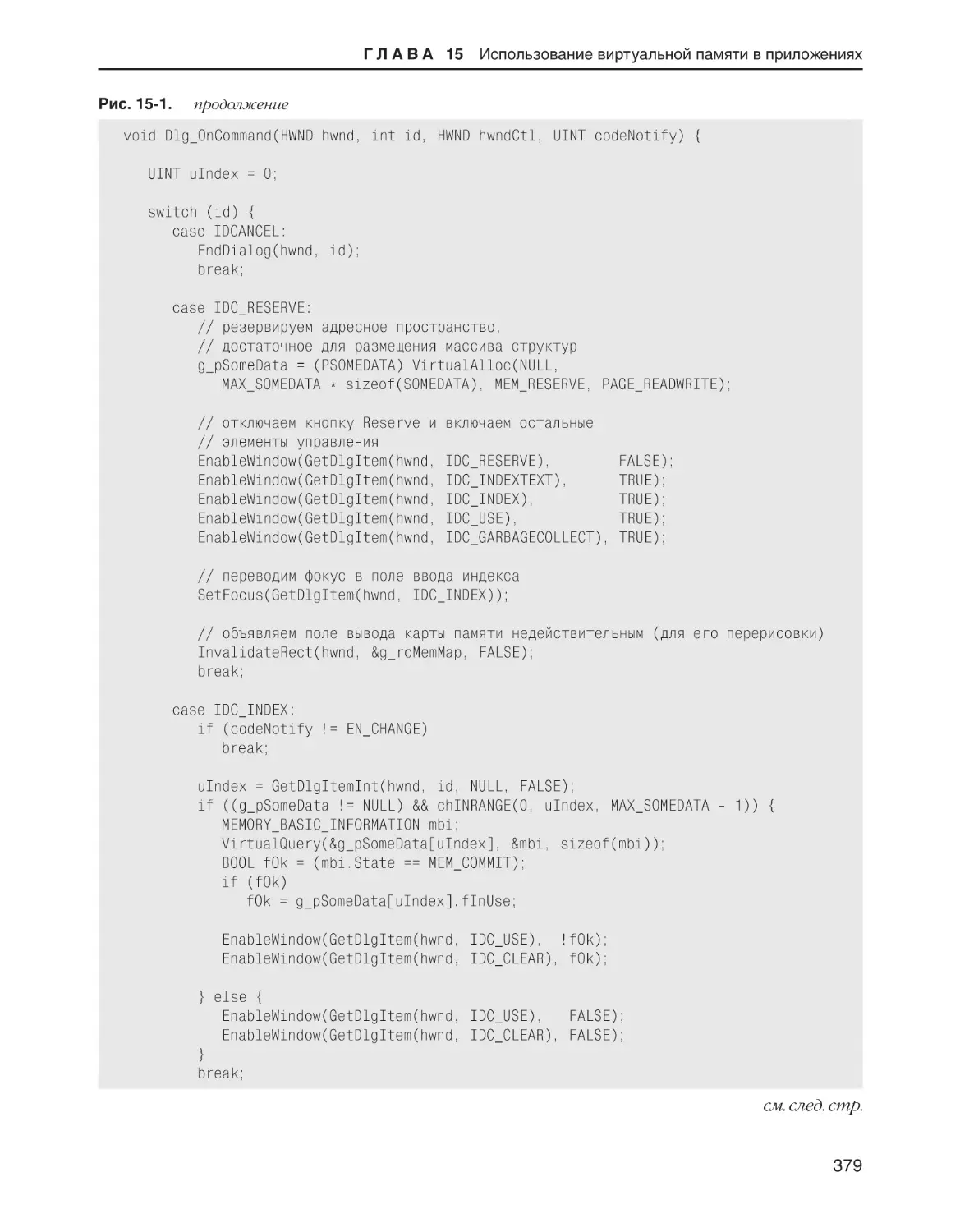

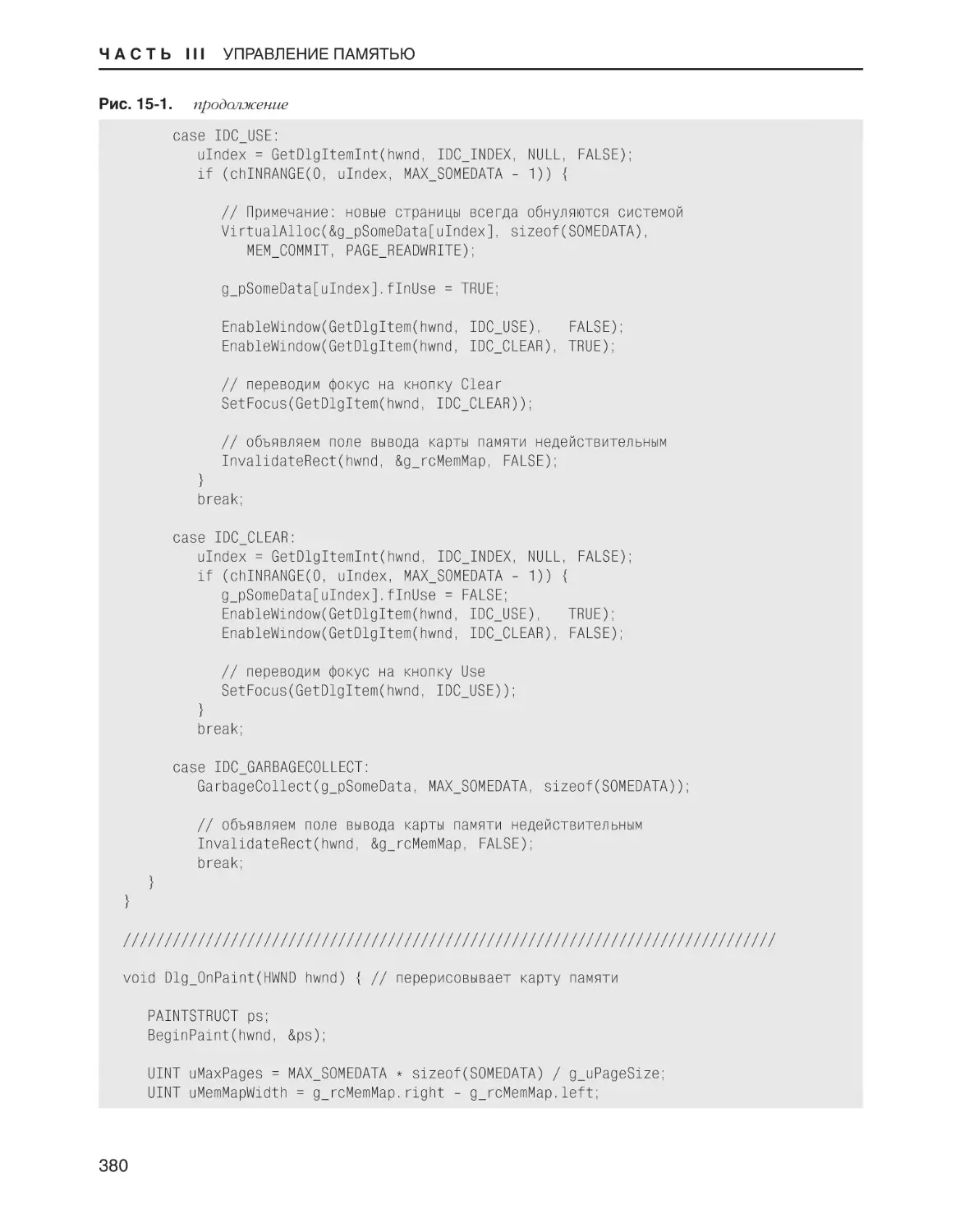

Программа-пример VMAlloc . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

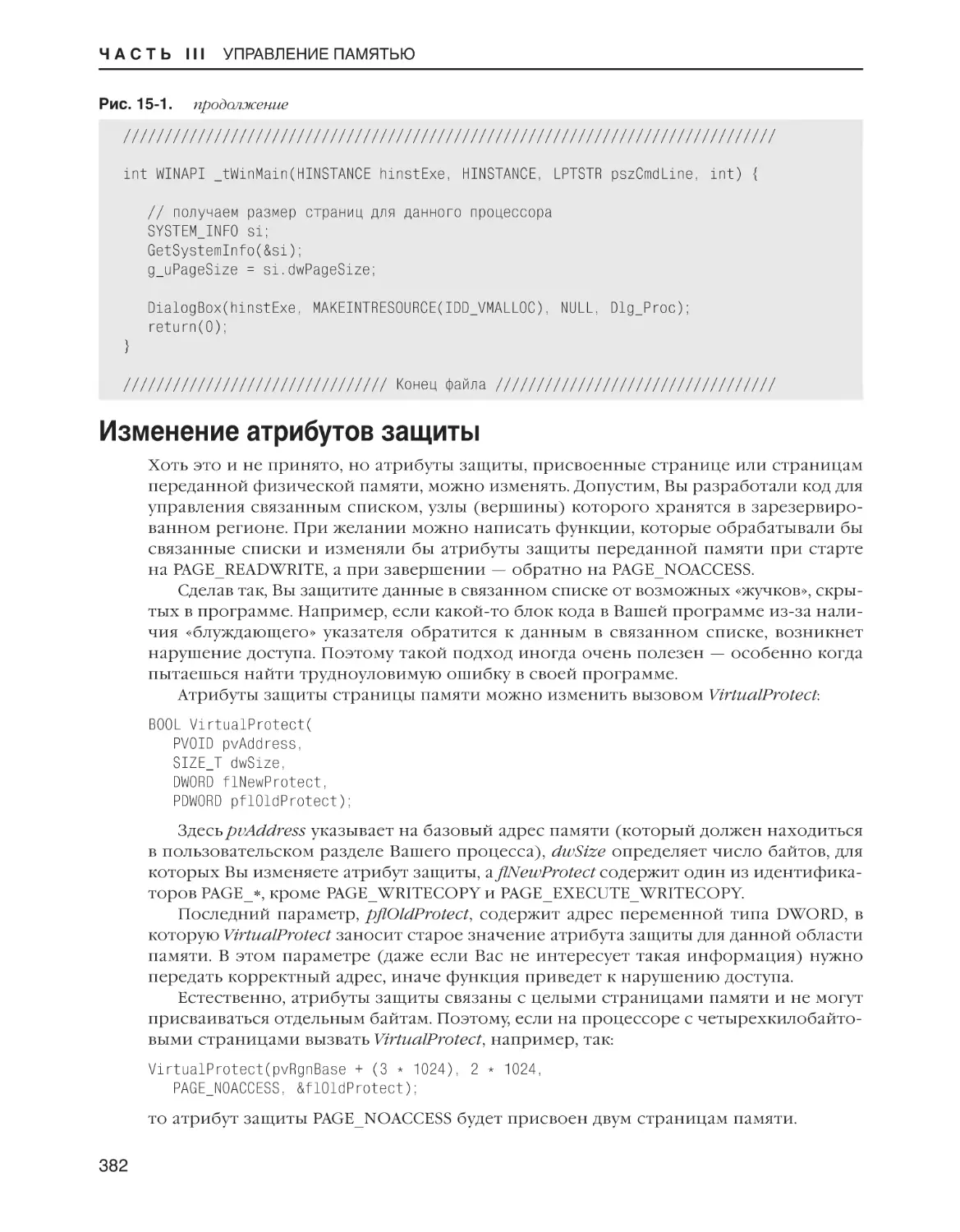

Изменение атрибутов защиты . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Сброс содержимого физической памяти . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

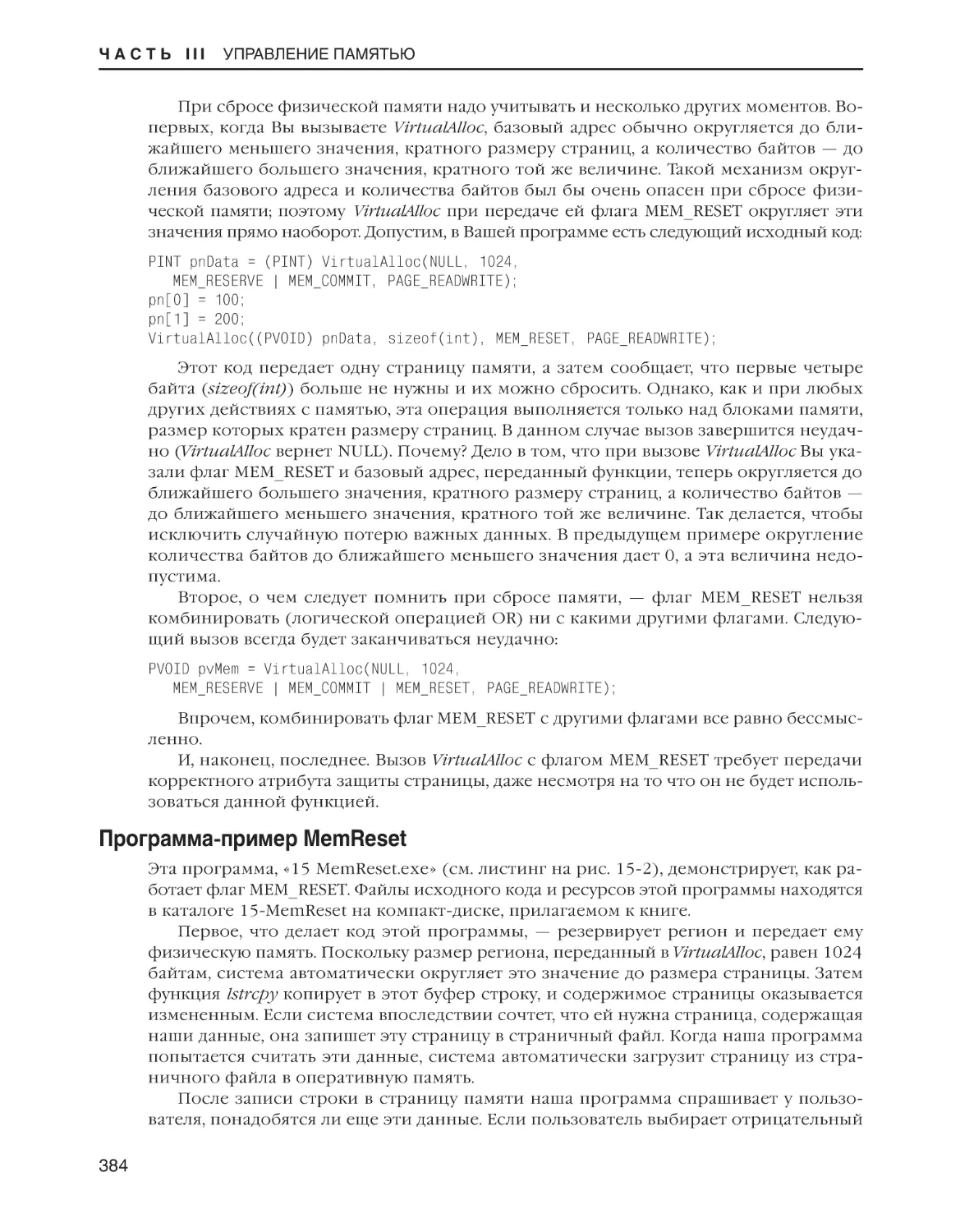

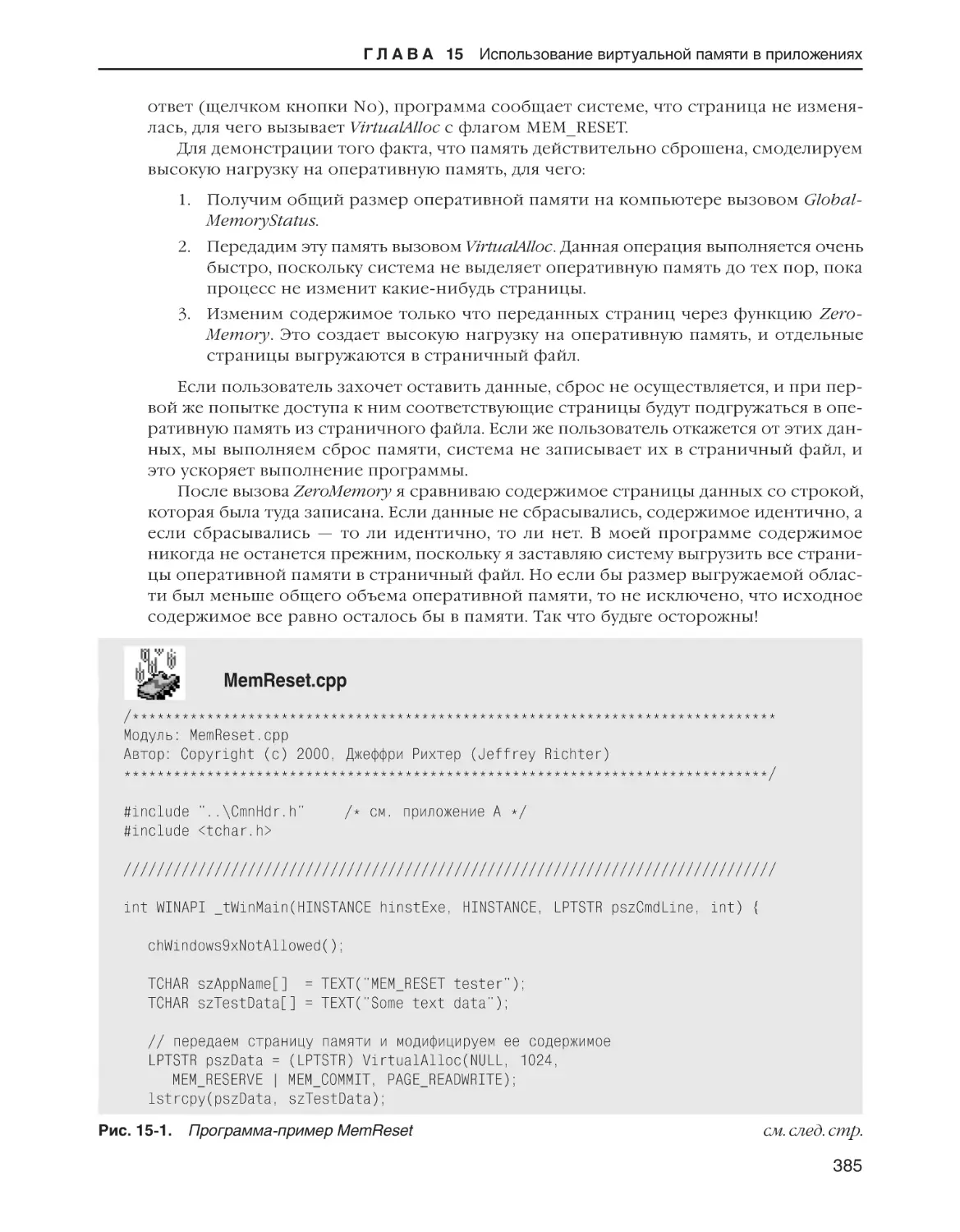

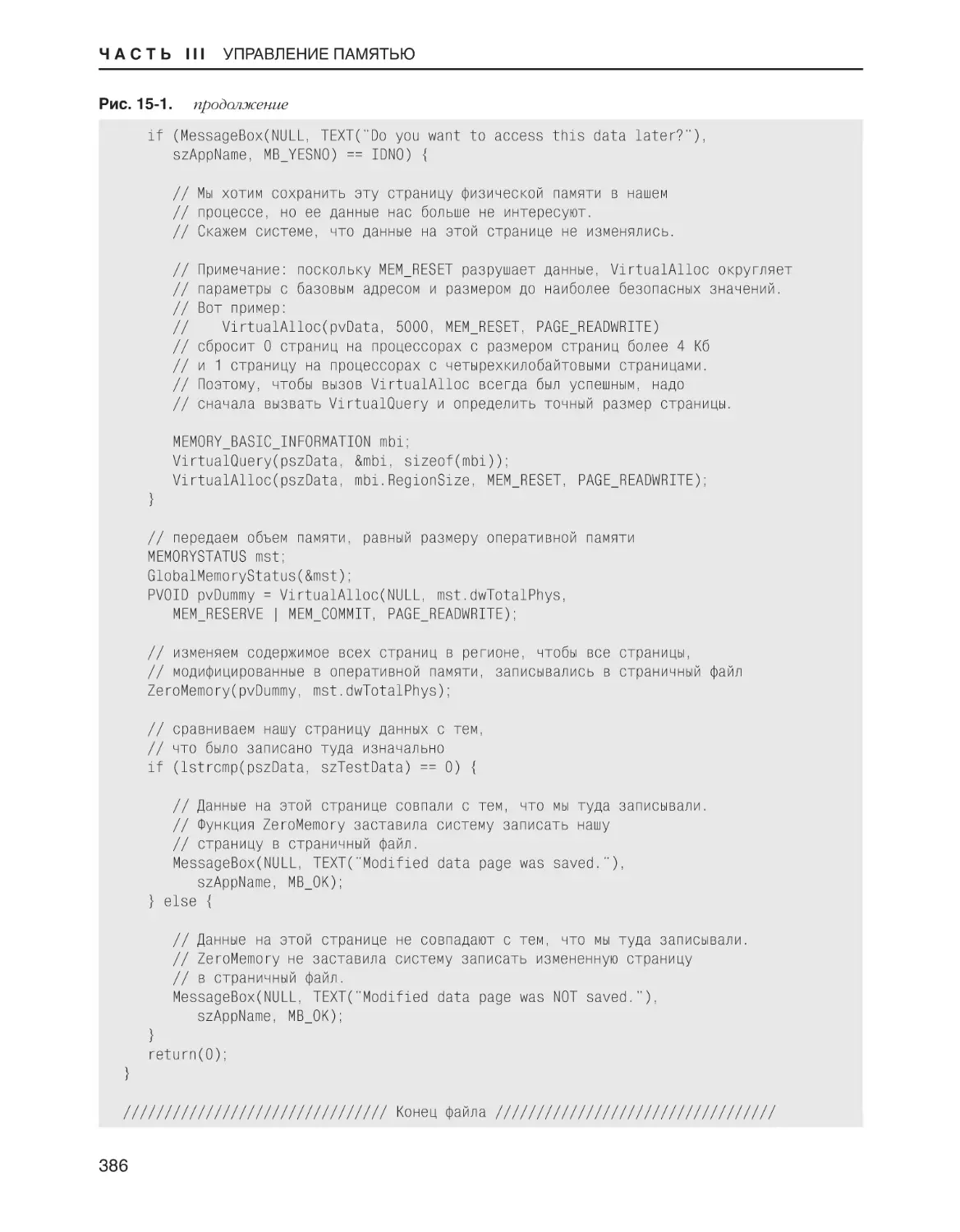

Программа-пример MemReset . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

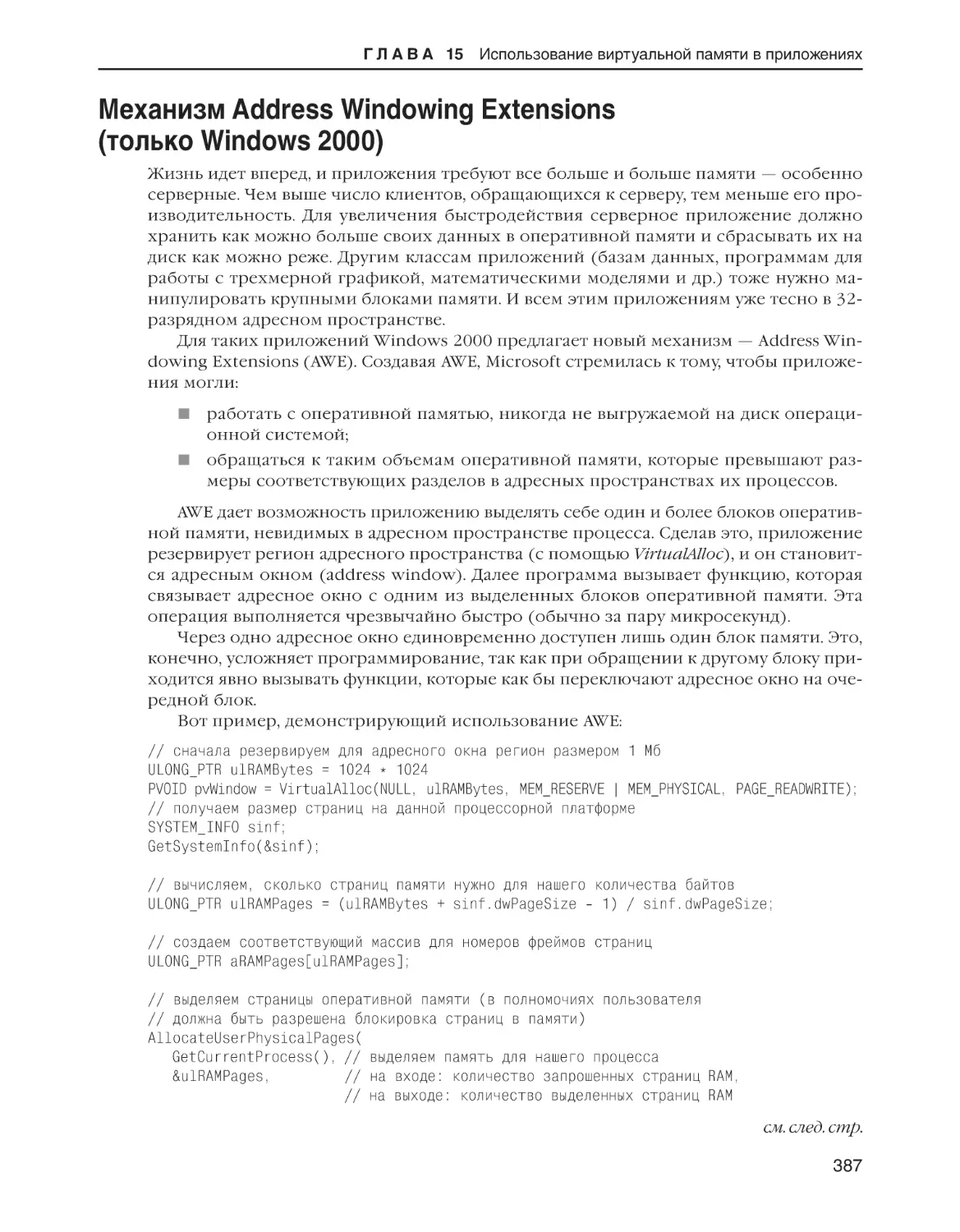

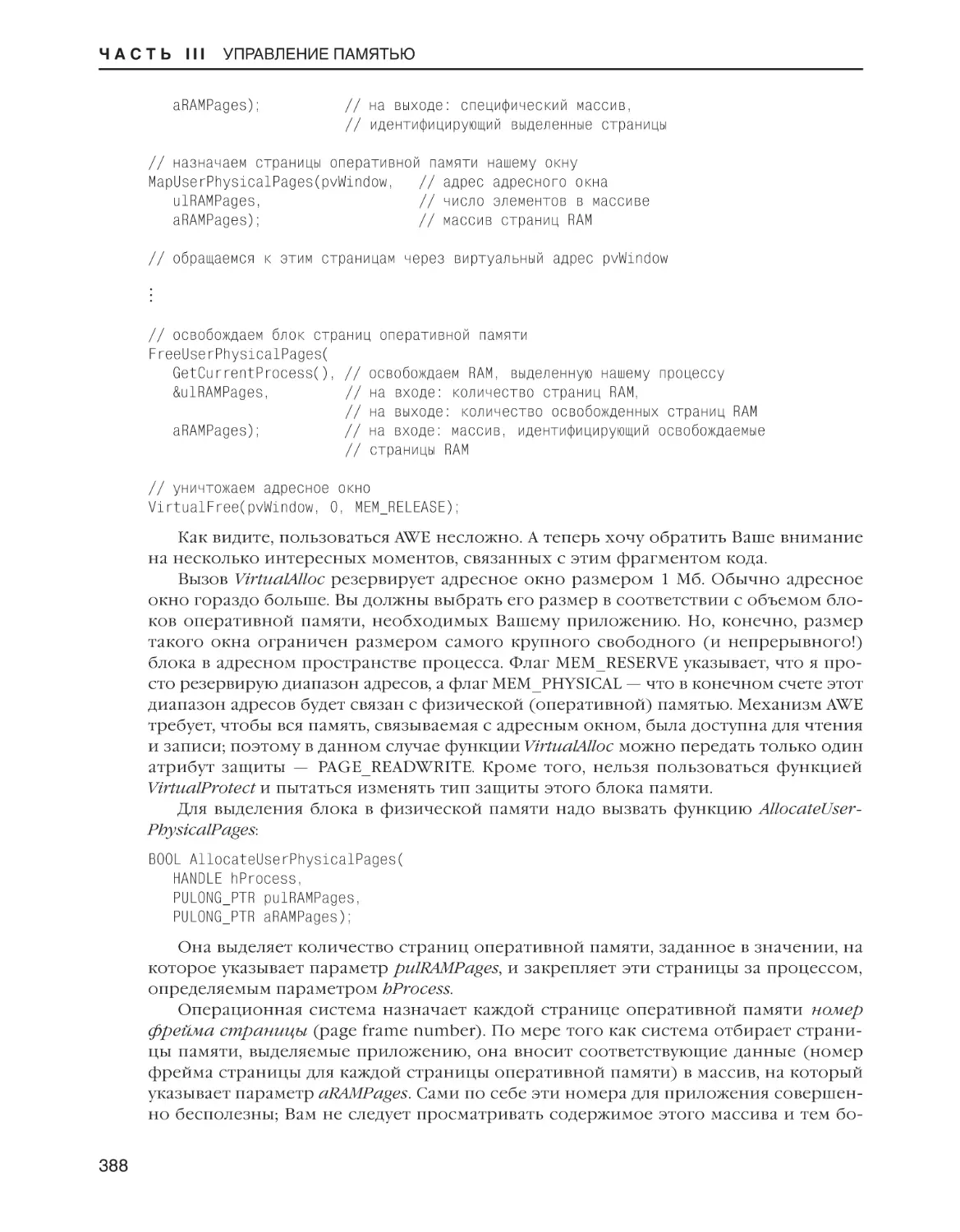

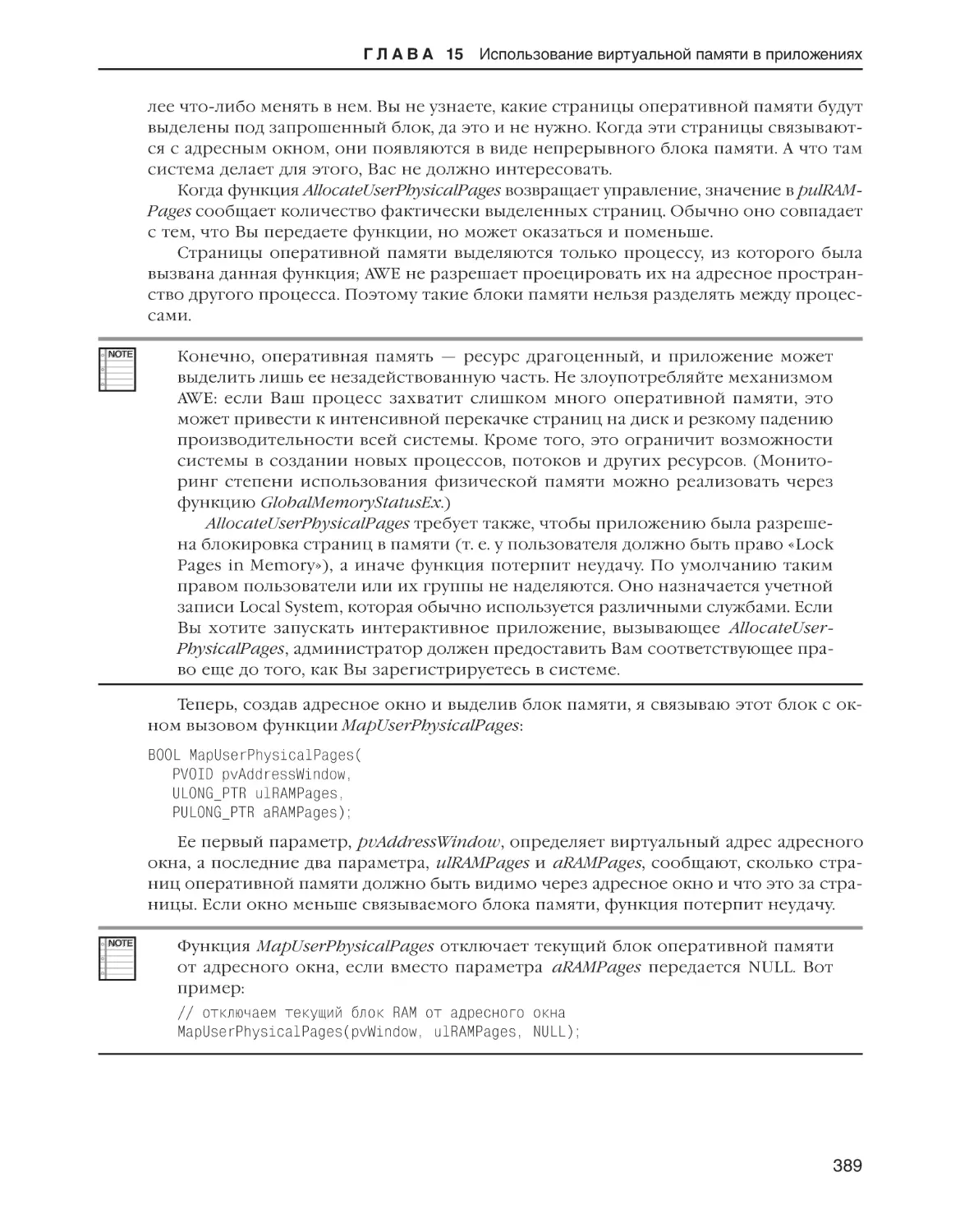

Механизм Address Windowing Extensions (только Windows 2000) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

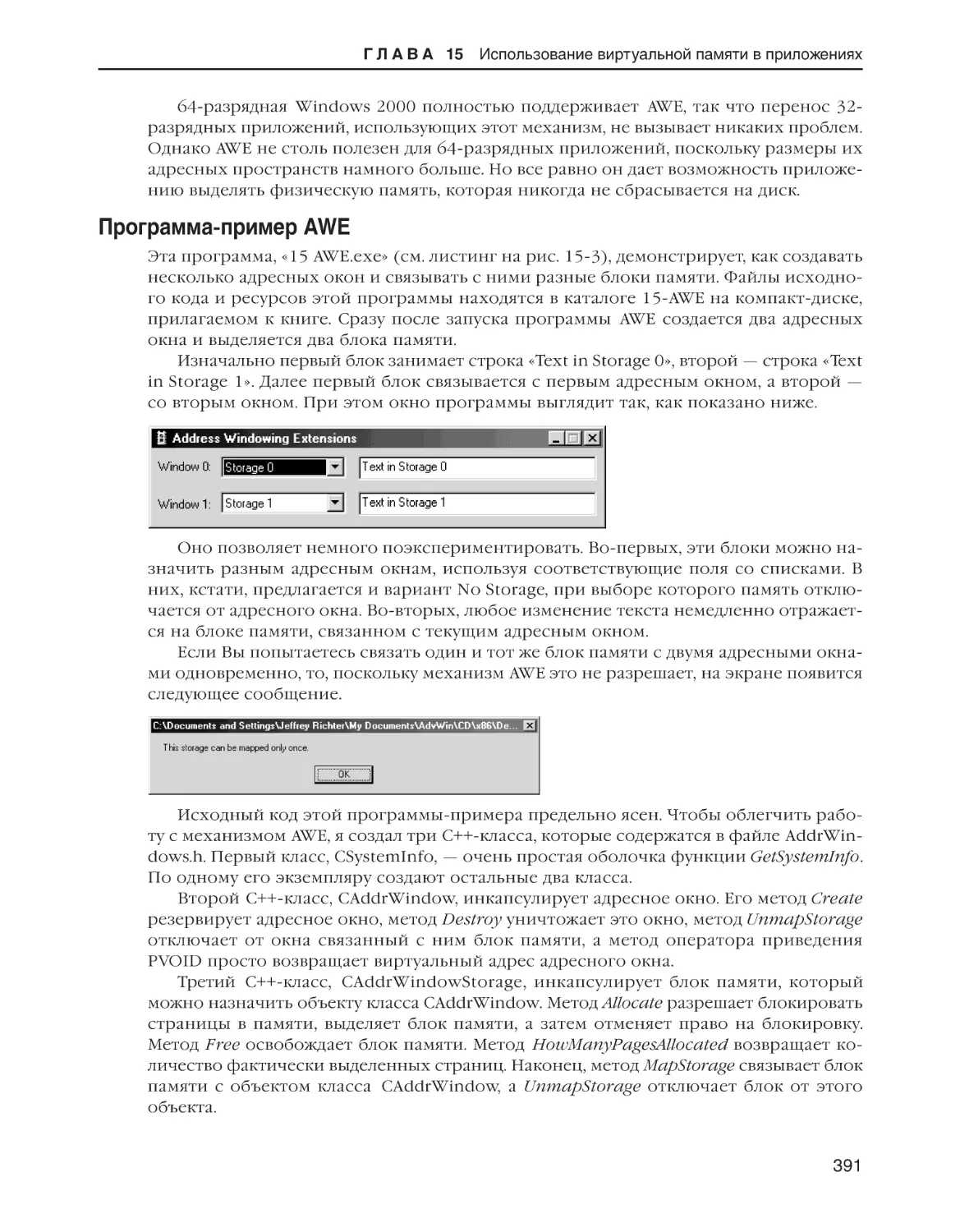

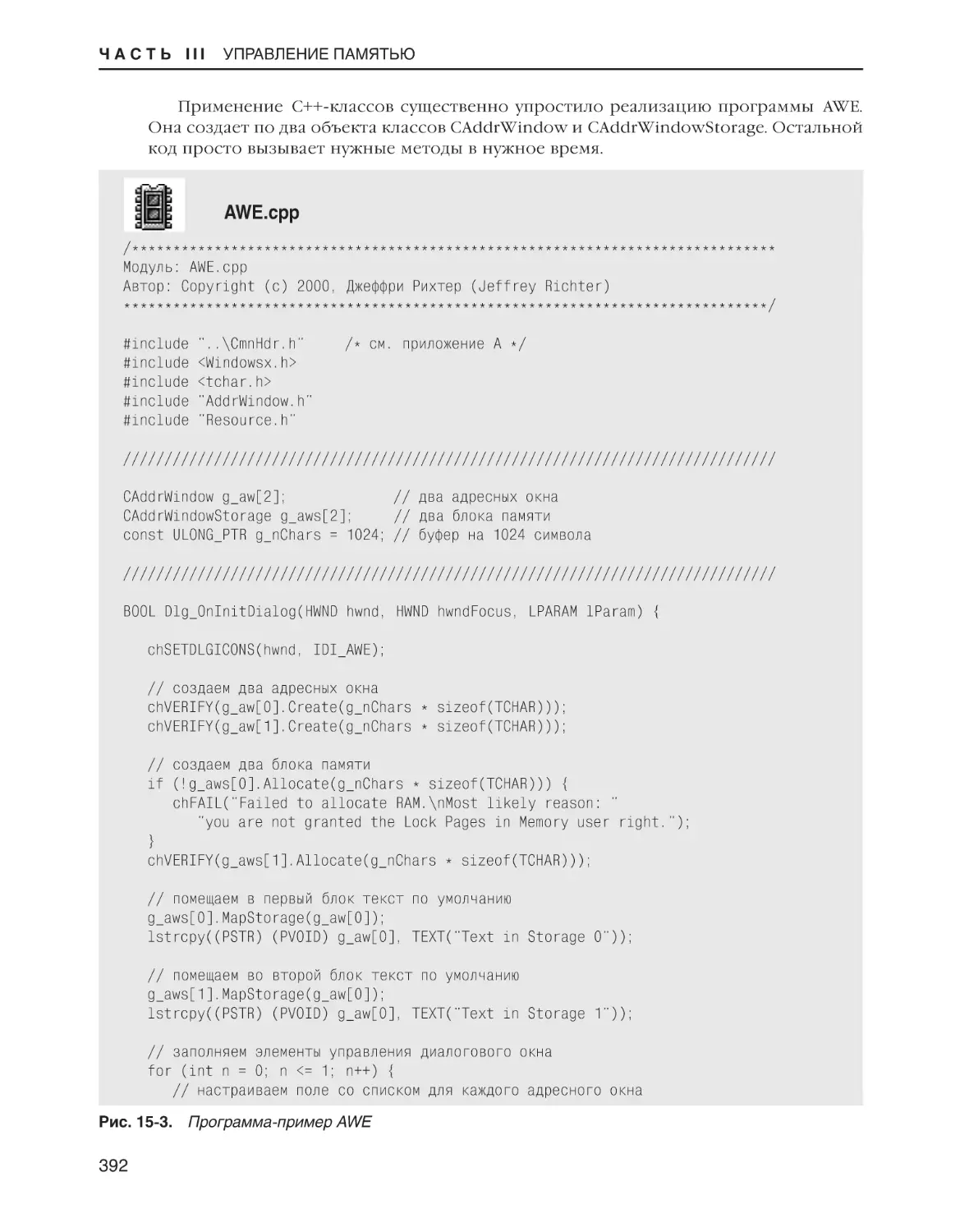

Программа-пример AWE . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

ГЛАВА 16

373

374

375

382

383

384

387

391

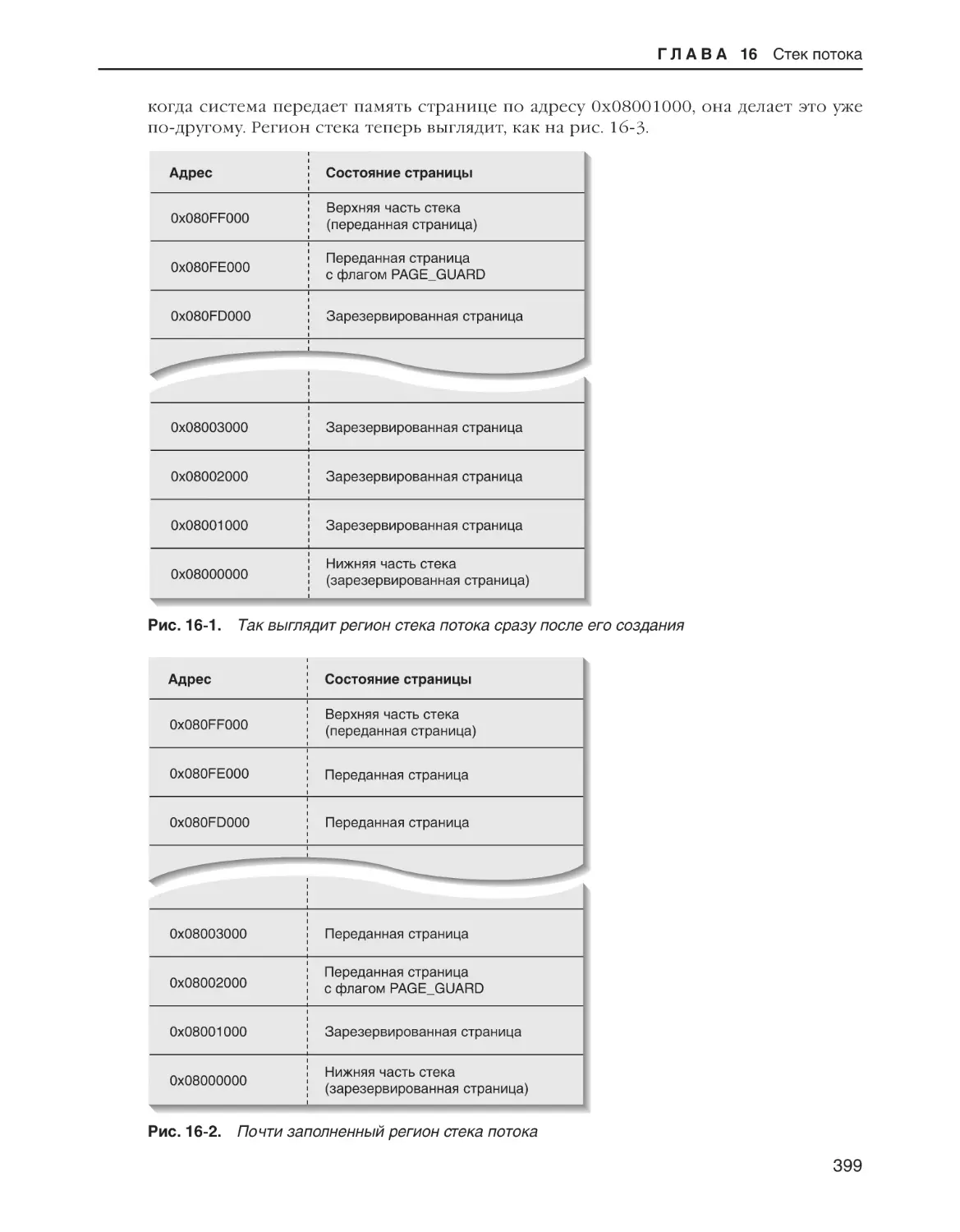

Стек потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 398

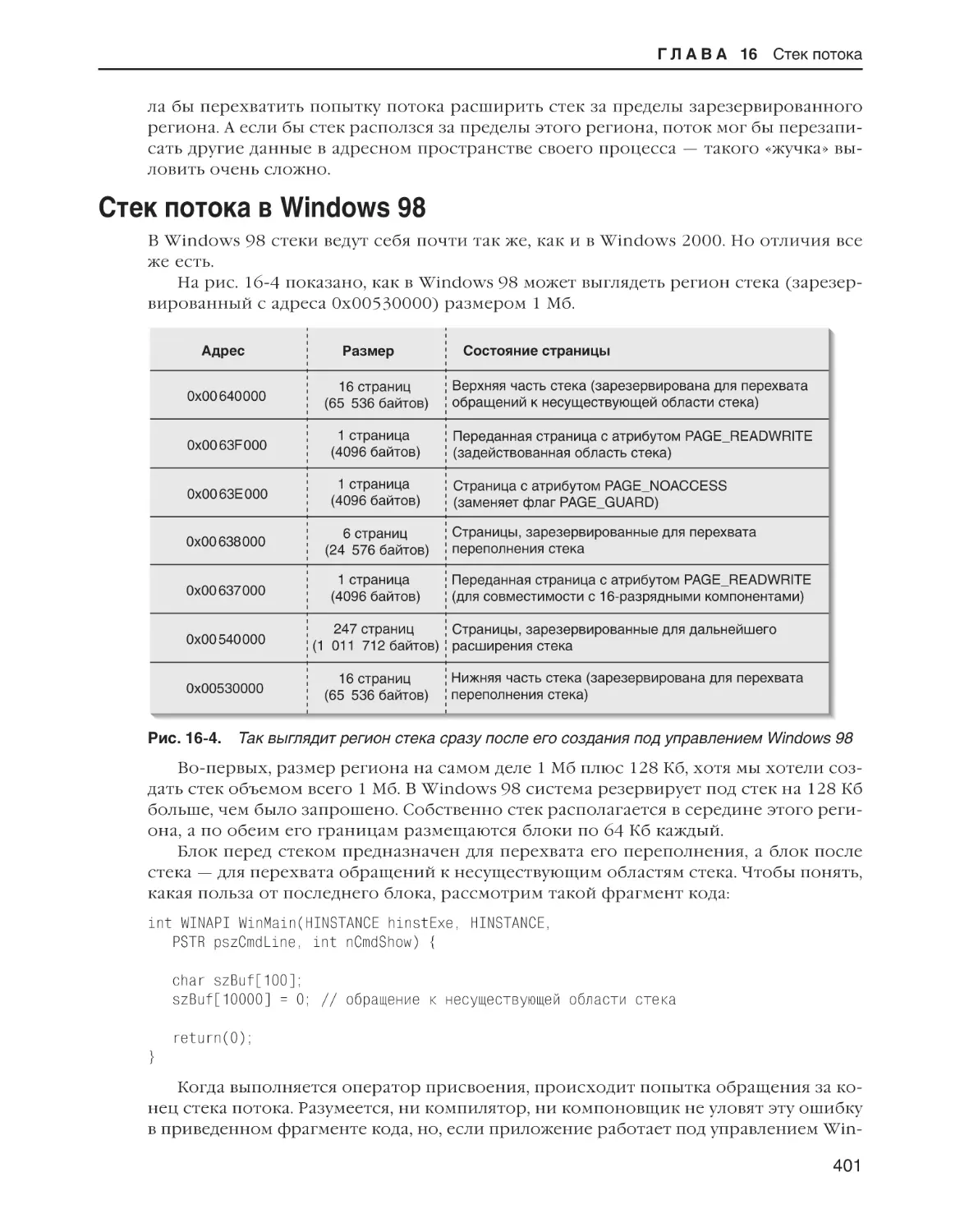

Стек потока в Windows 98 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 401

Функция из библиотеки C/C++ для контроля стека . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 403

Программа-пример Summation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 404

ГЛАВА 17

Проецируемые в память файлы . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 409

Проецирование в память EXE- и DLL-файлов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

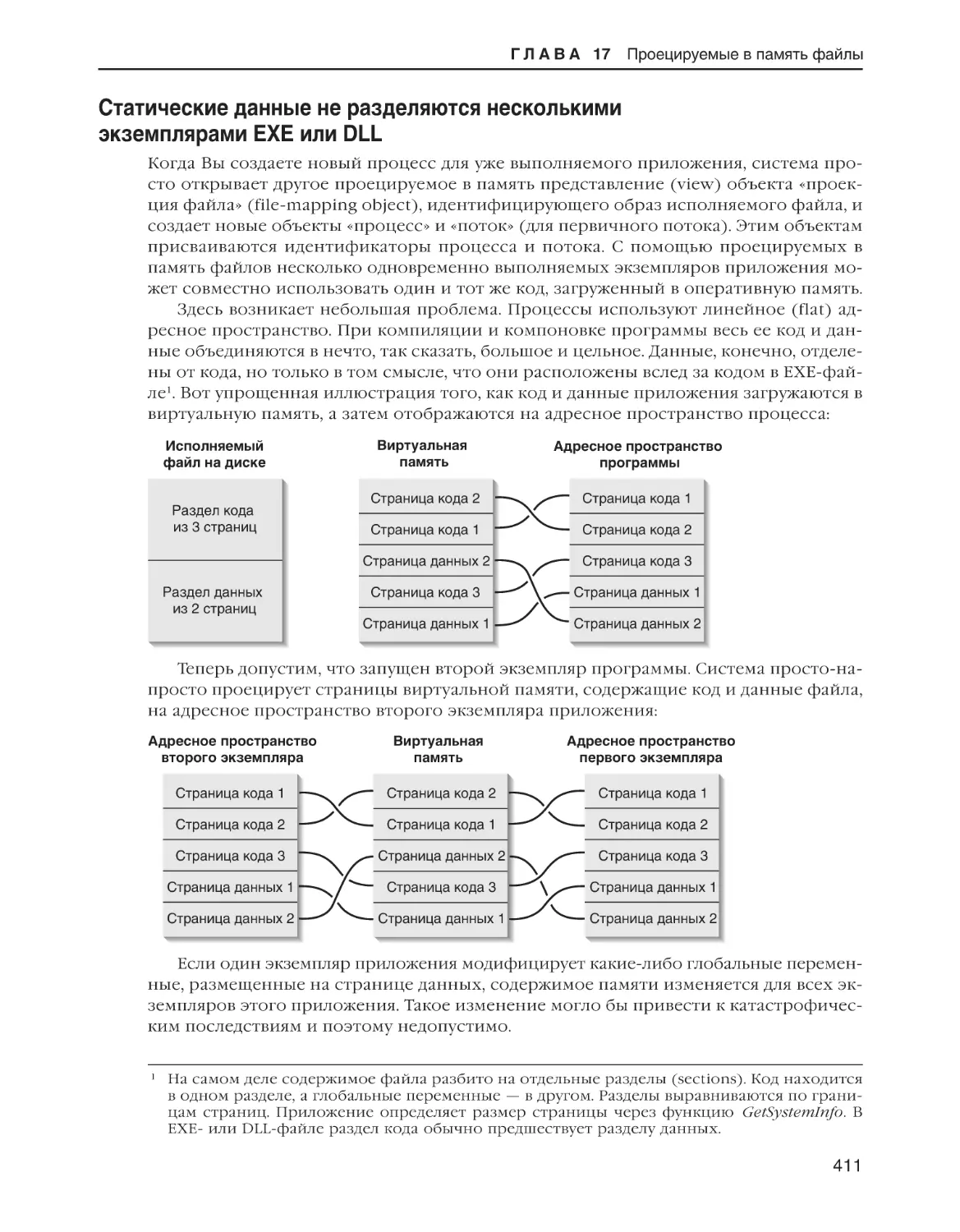

Статические данные не разделяются несколькими экземплярами EXE или DLL . . . . . . . . .

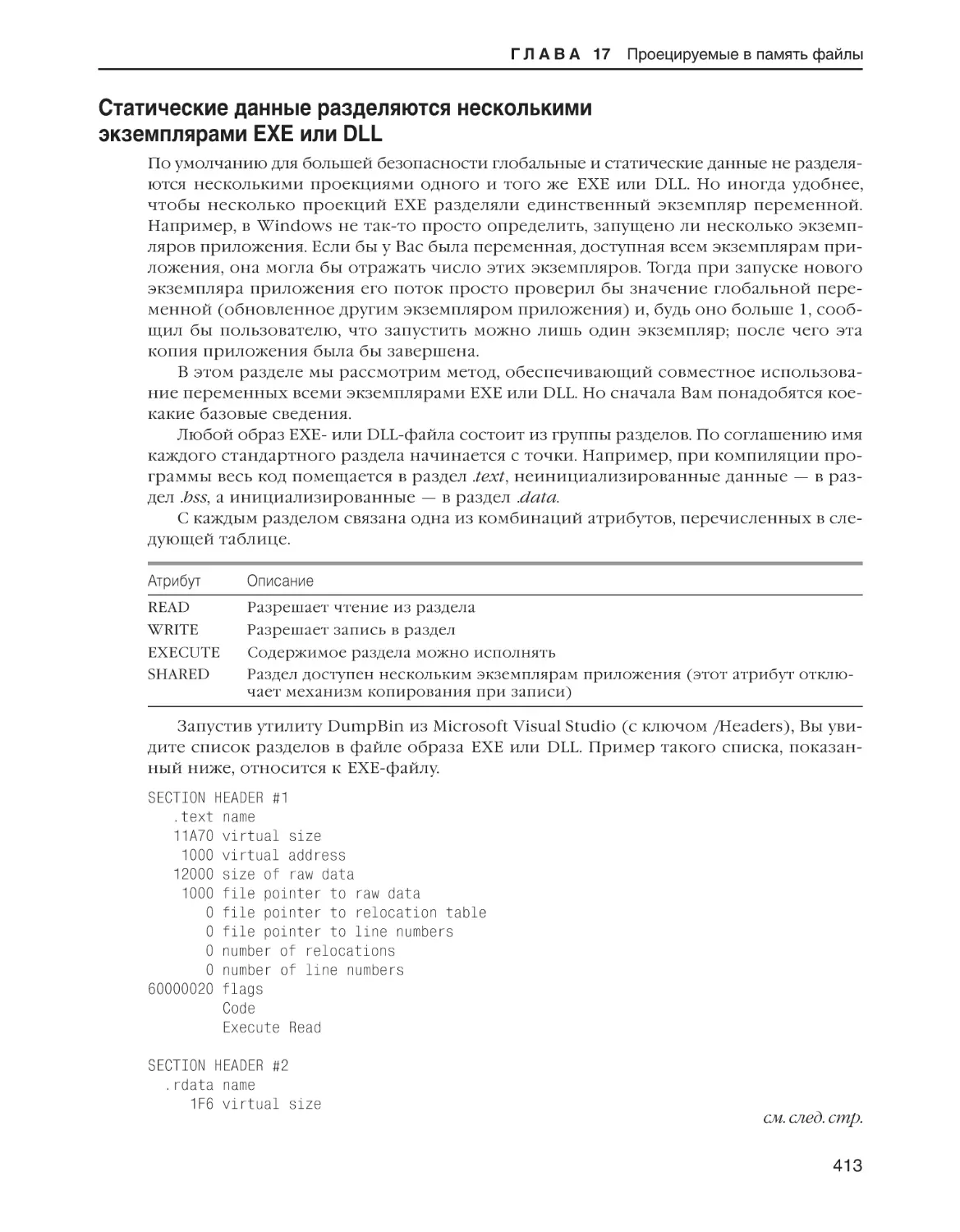

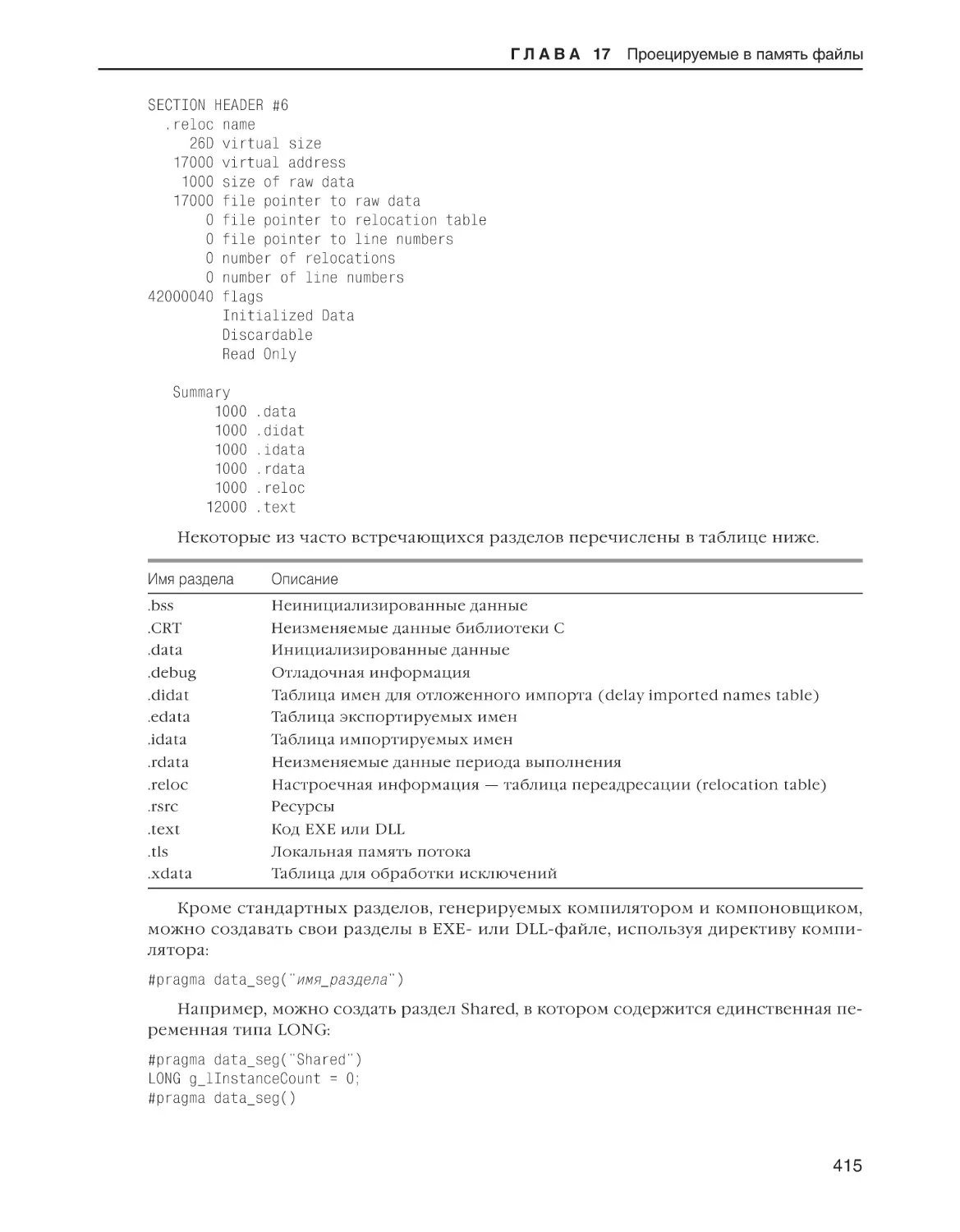

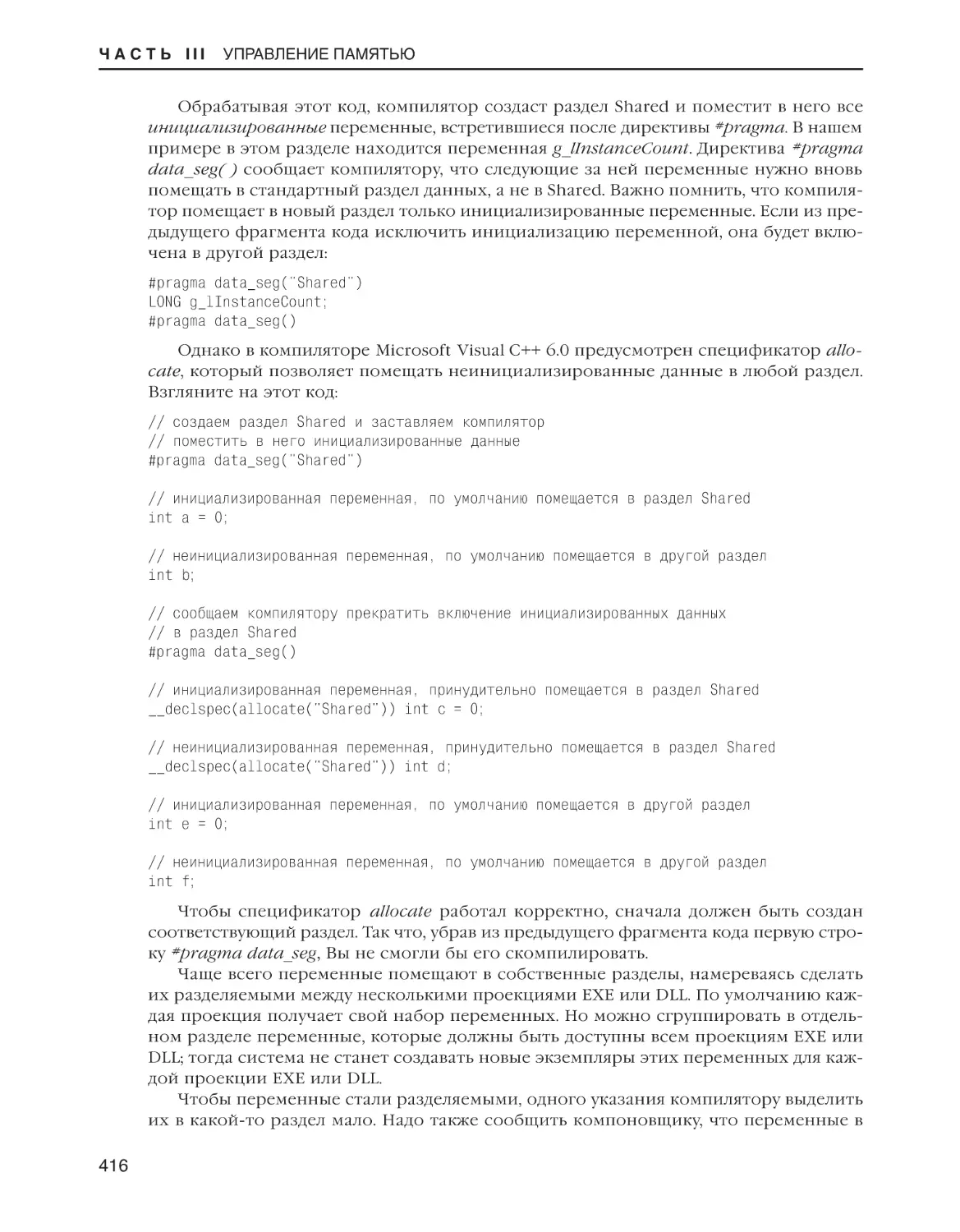

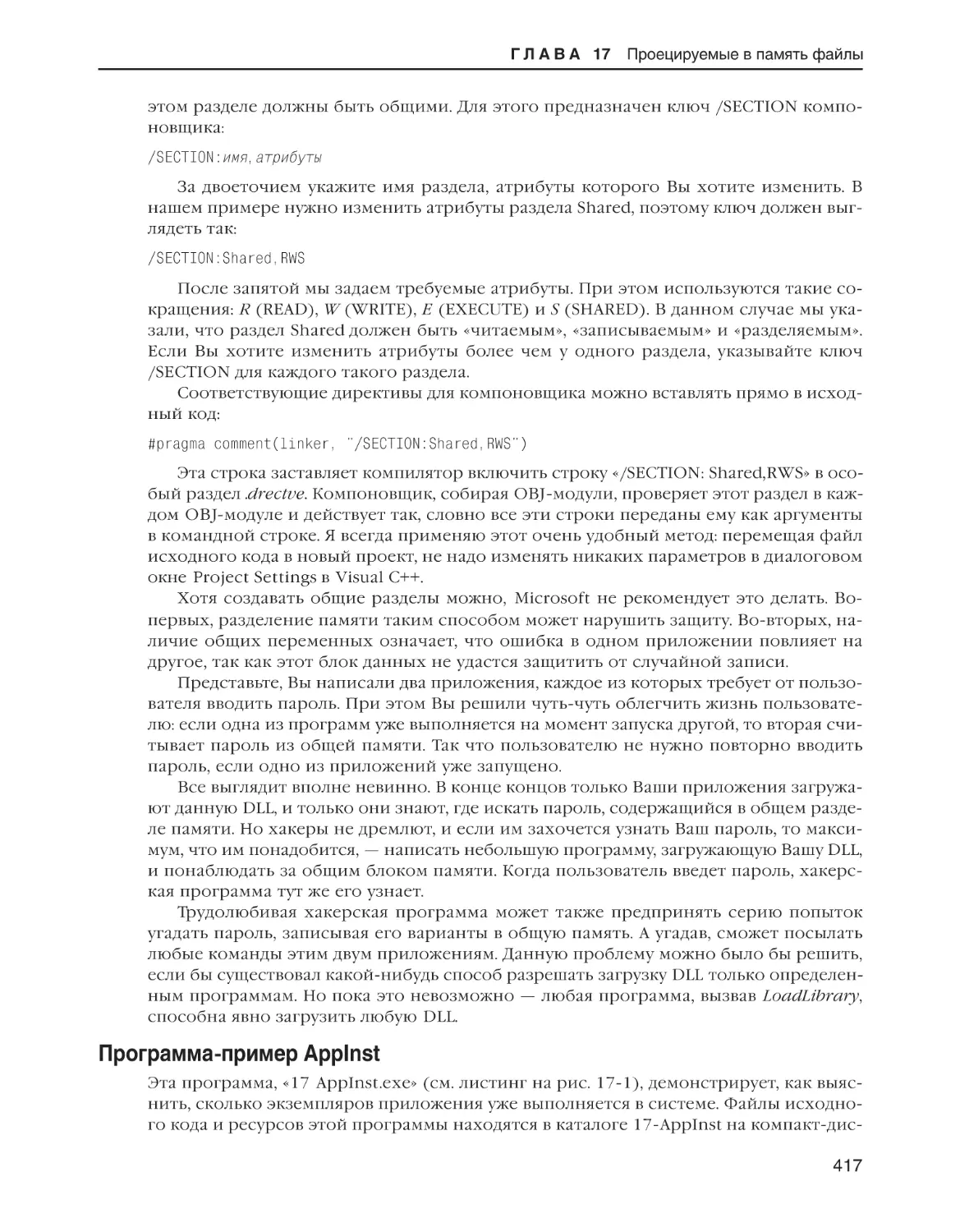

Статические данные разделяются несколькими экземплярами EXE или DLL . . . . . . . . . . . .

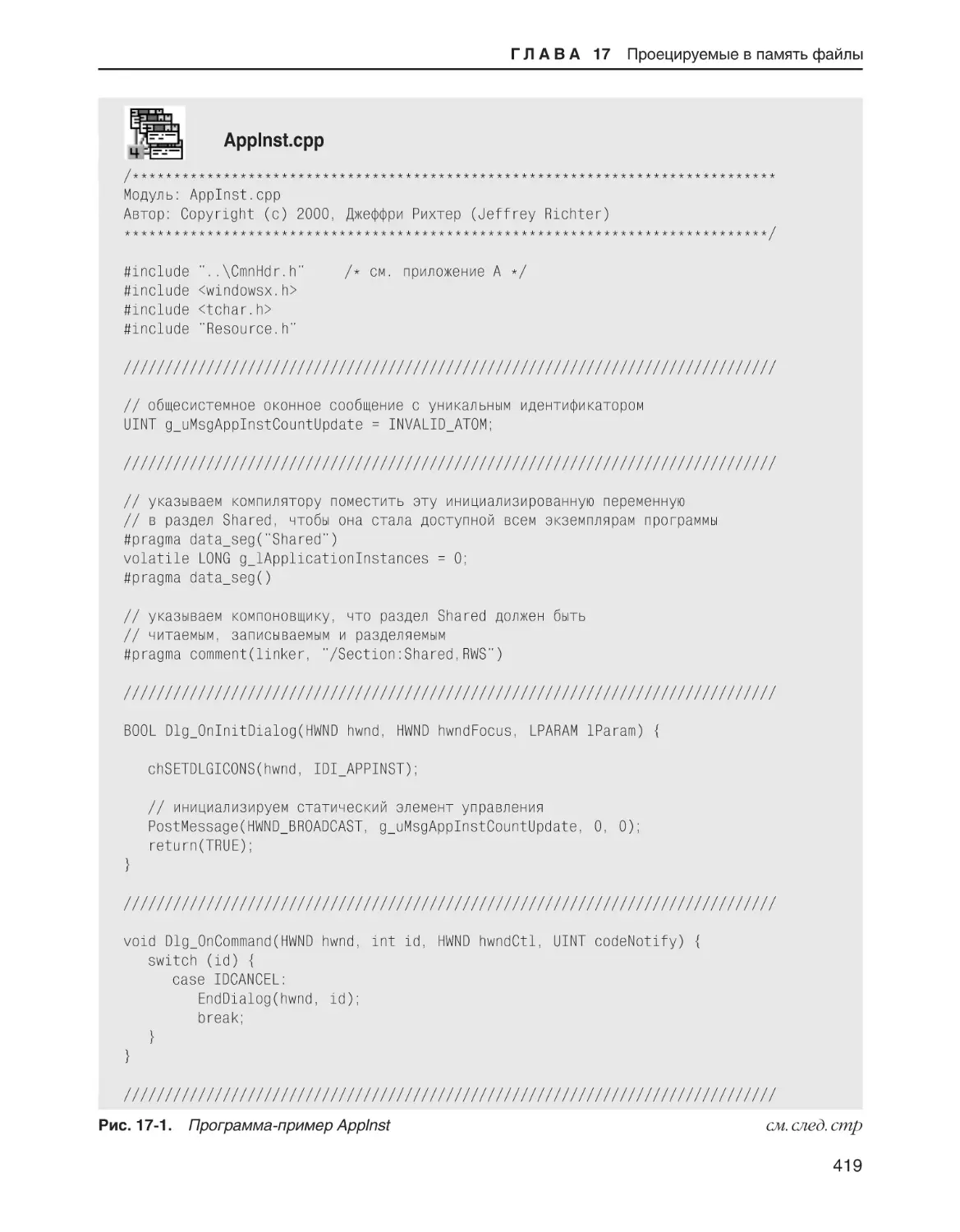

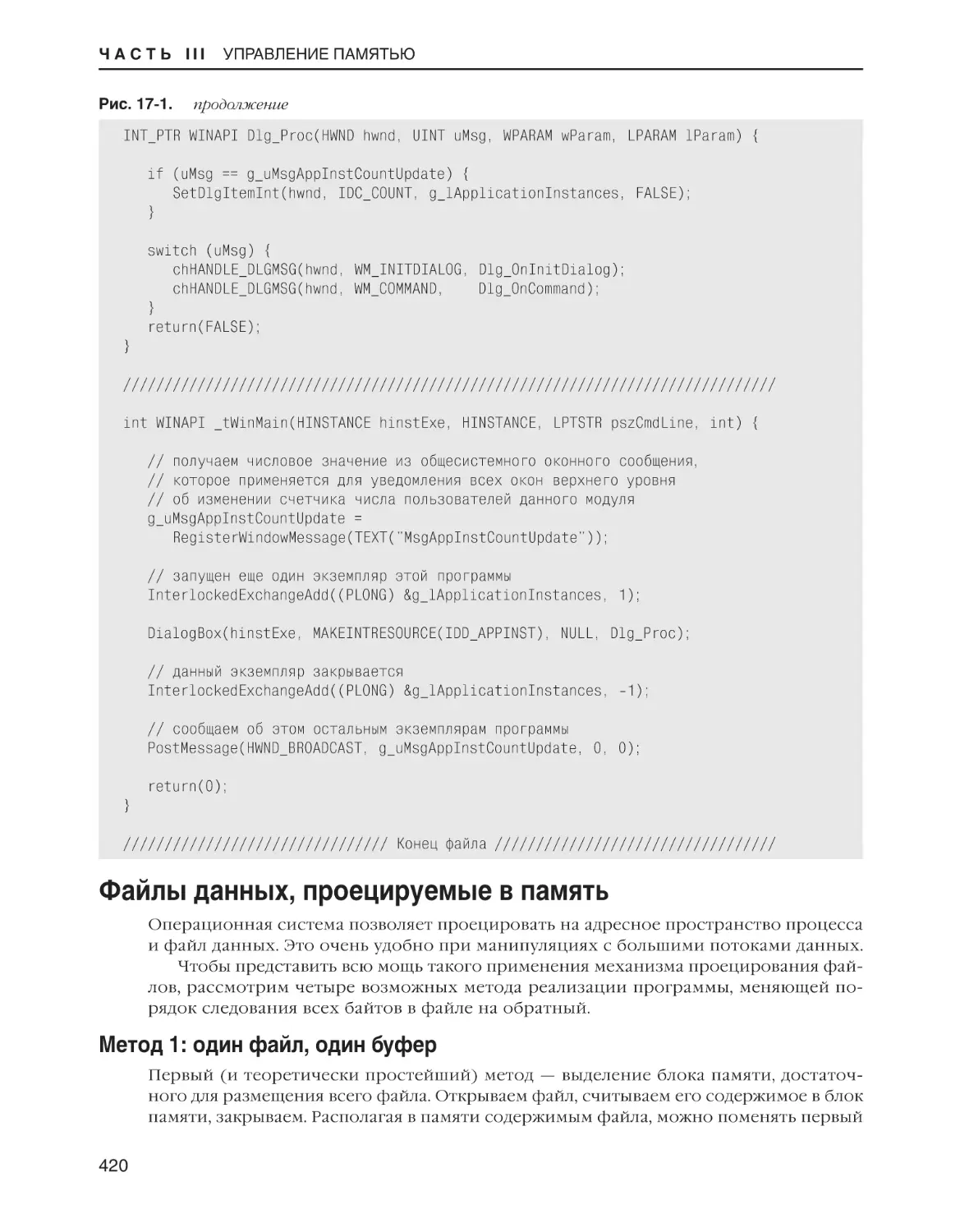

Программа-пример AppInst . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Файлы данных, проецируемые в память . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Метод 1: один файл, один буфер . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Метод 2: два файла, один буфер . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Метод 3: один файл, два буфера . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Метод 4: один файл и никаких буферов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Использование проецируемых в память файлов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

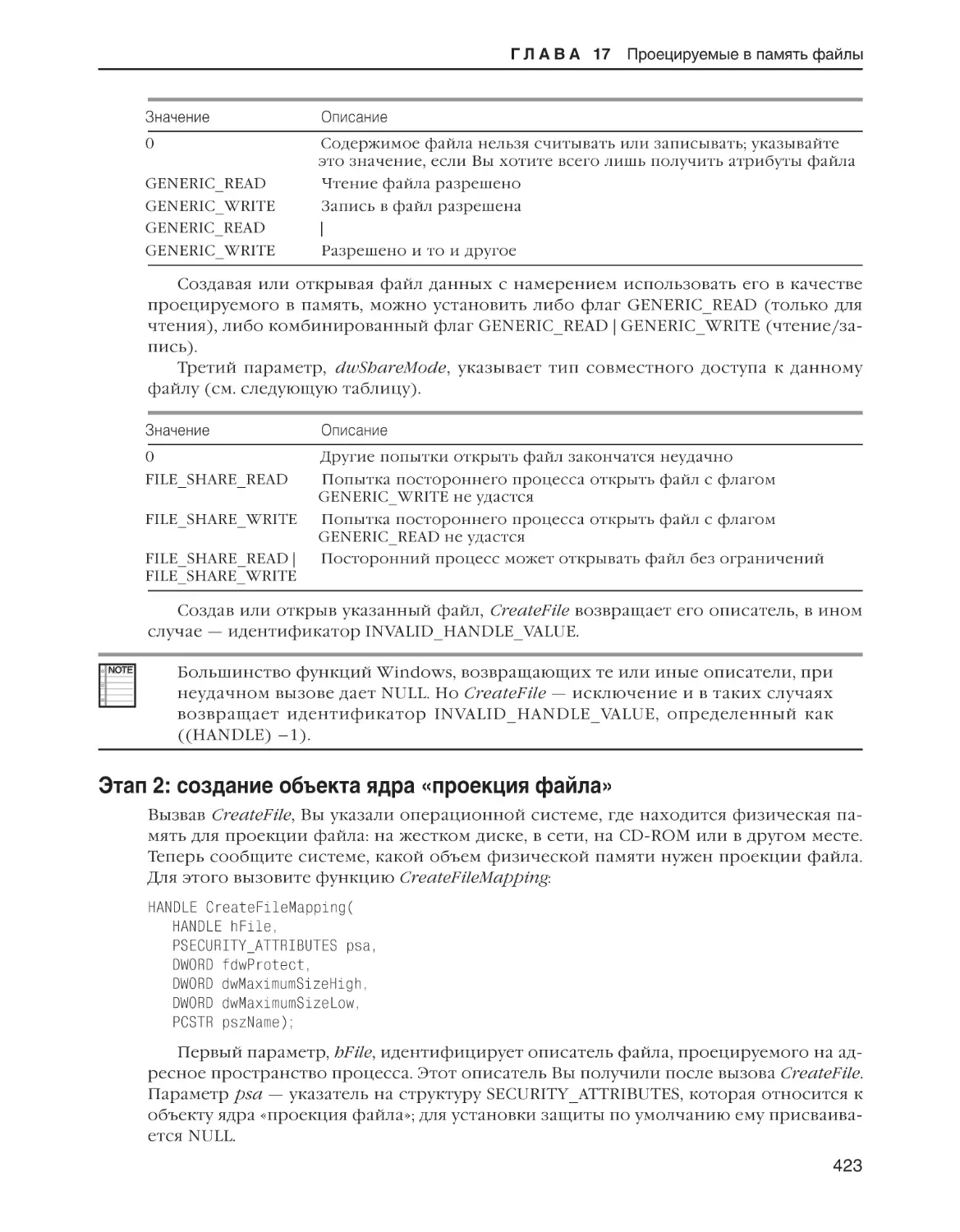

Этап 1: создание или открытие объекта ядра «файл» . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

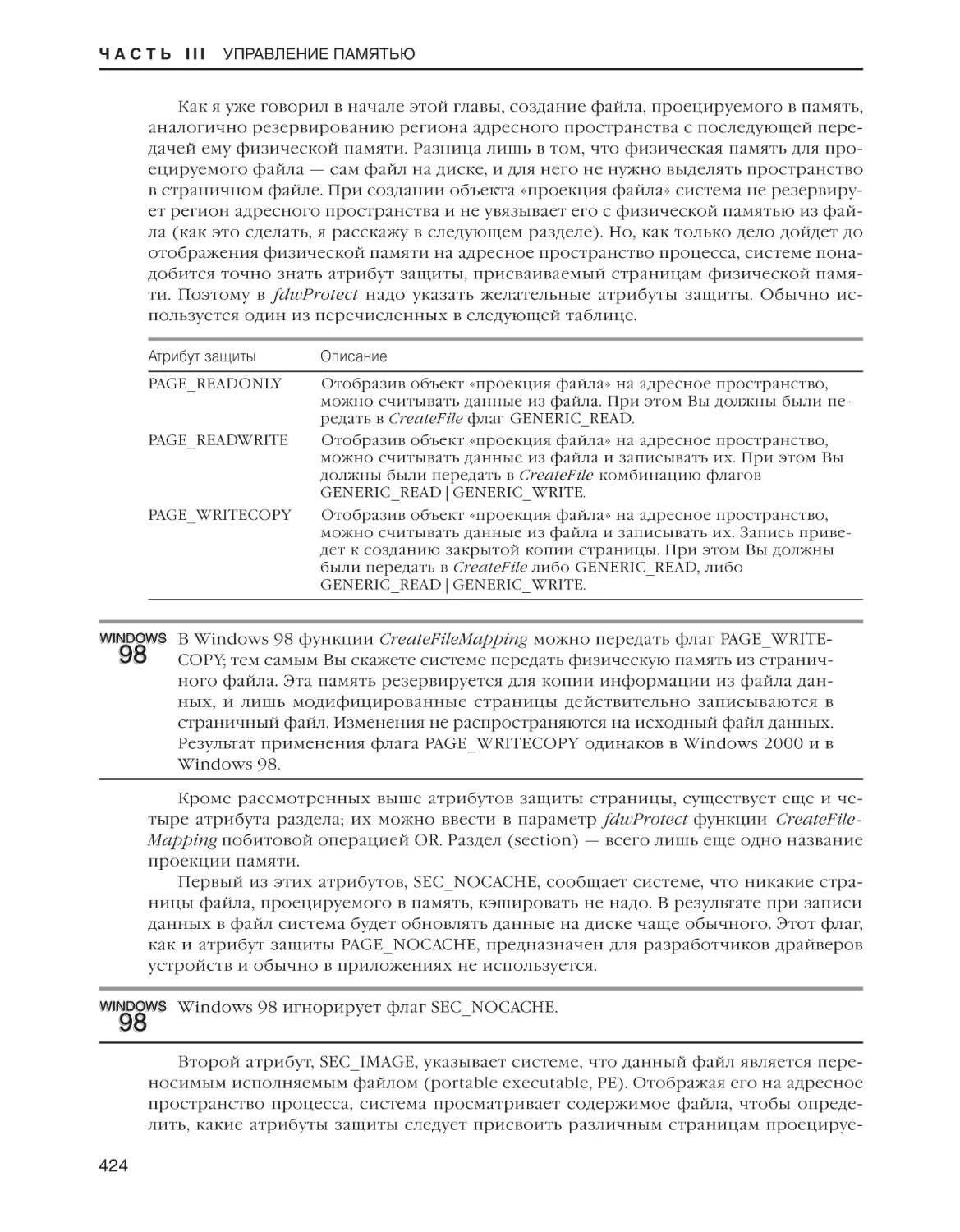

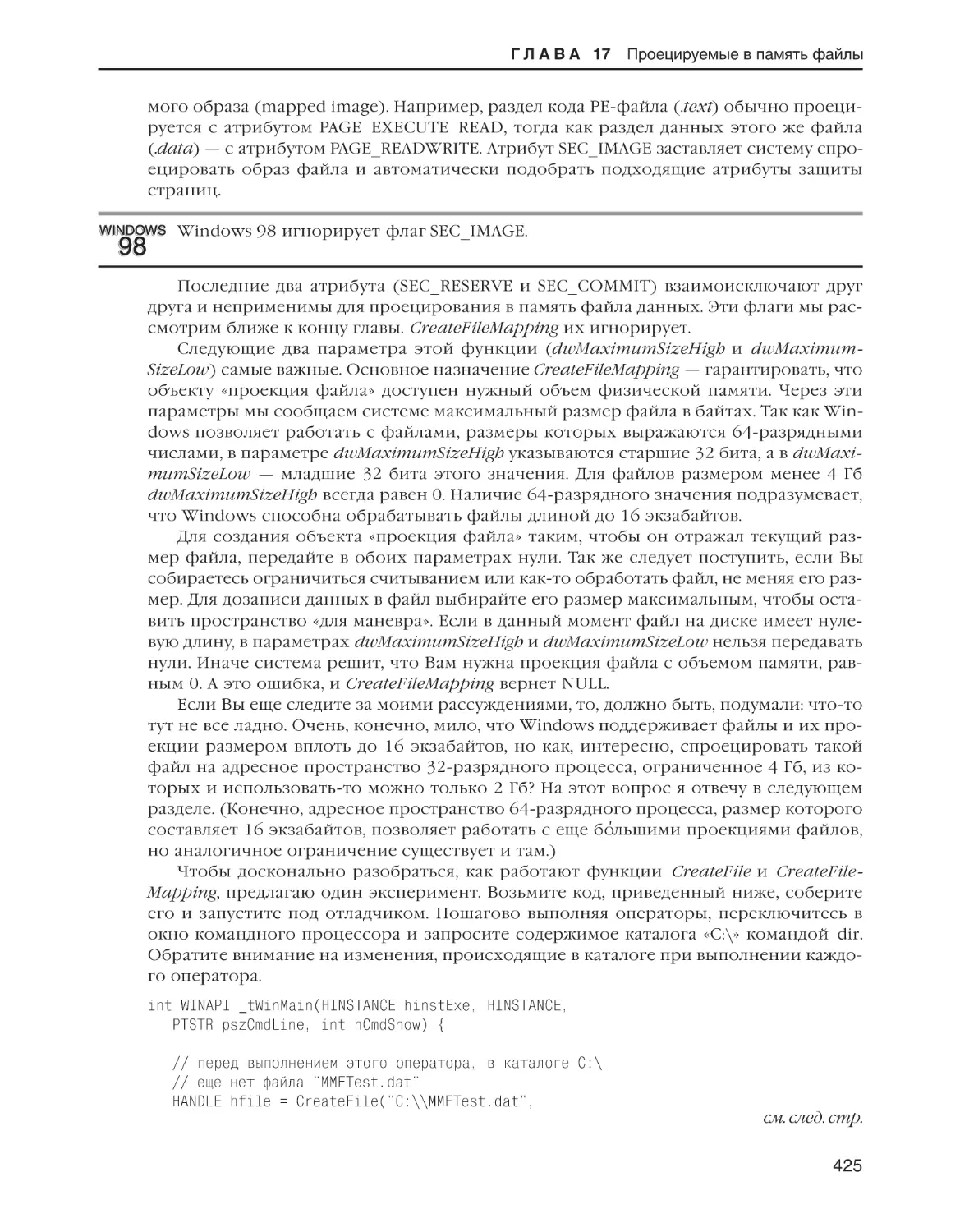

Этап 2: создание объекта ядра «проекция файла» . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

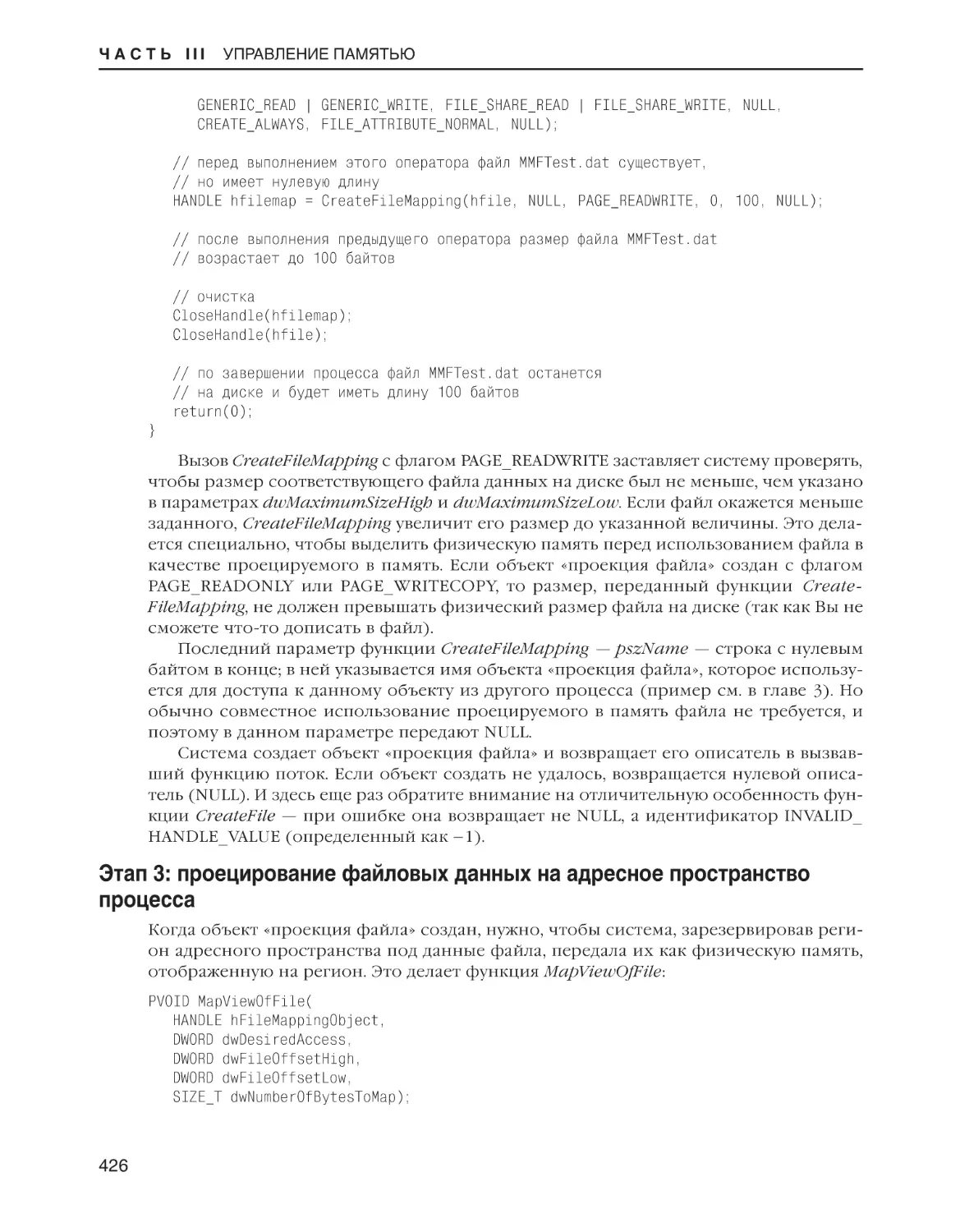

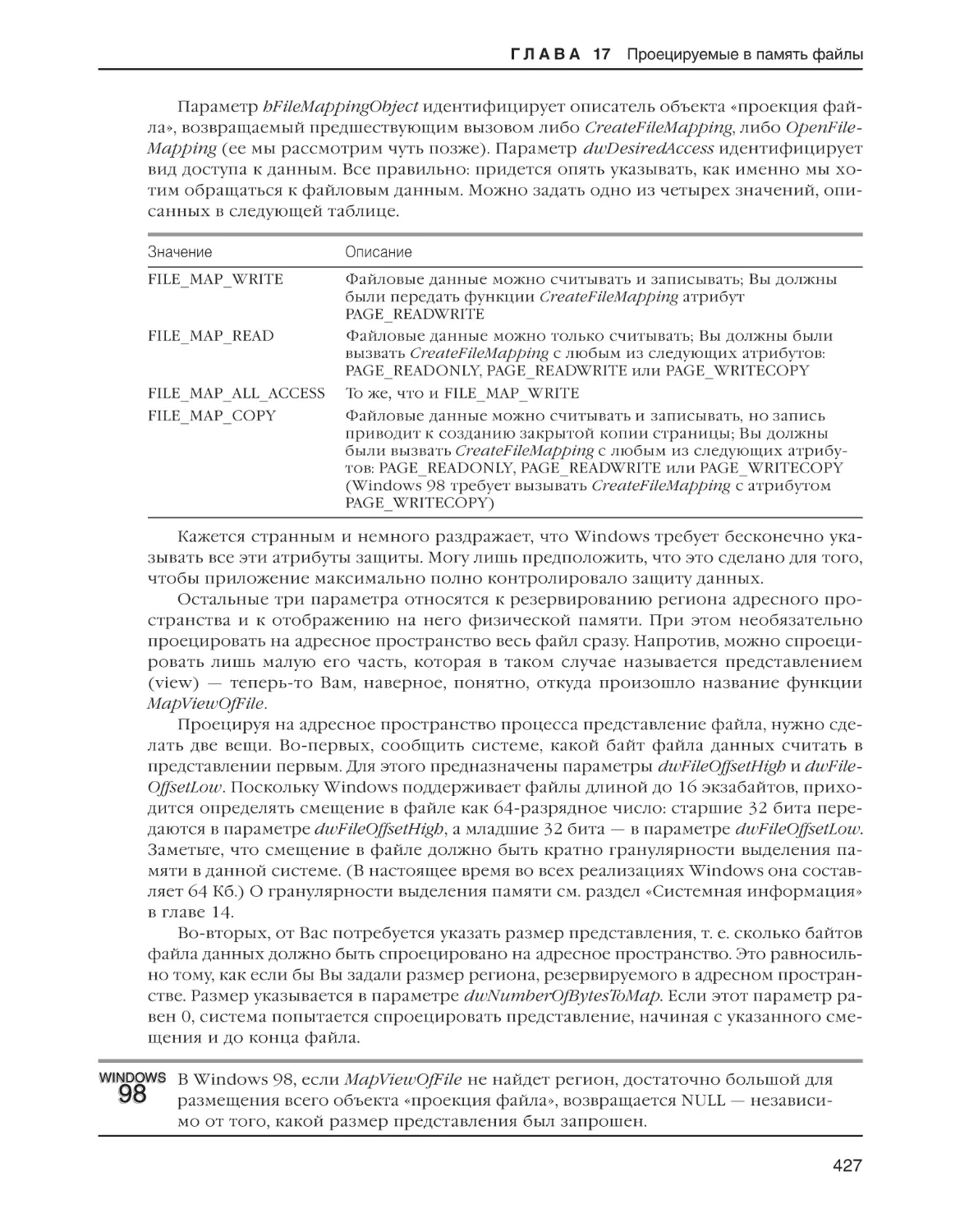

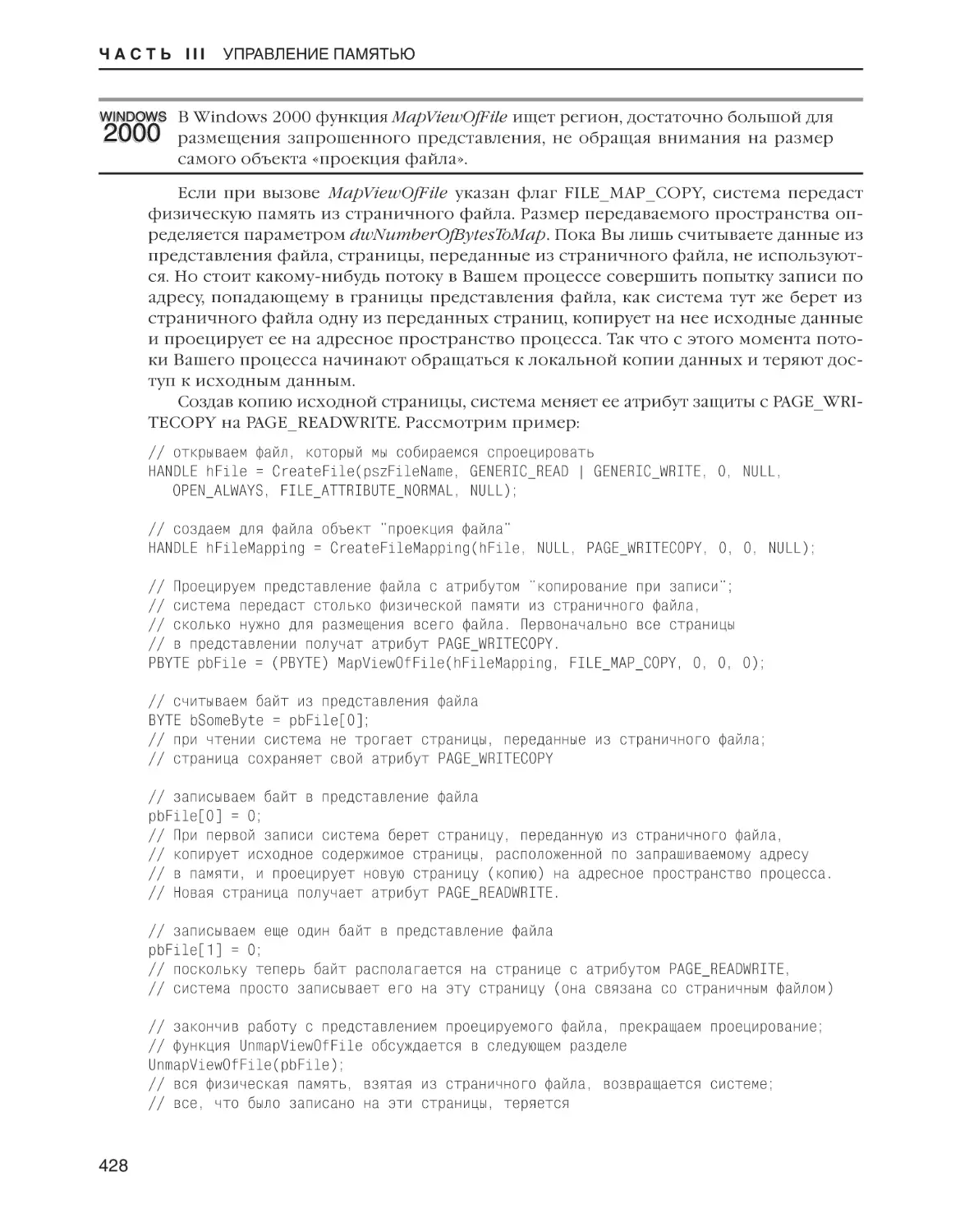

Этап 3: проецирование файловых данных на адресное пространство процесса . . . . . . . .

Этап 4: отключение файла данных от адресного пространства процесса . . . . . . . . . . . . . . . .

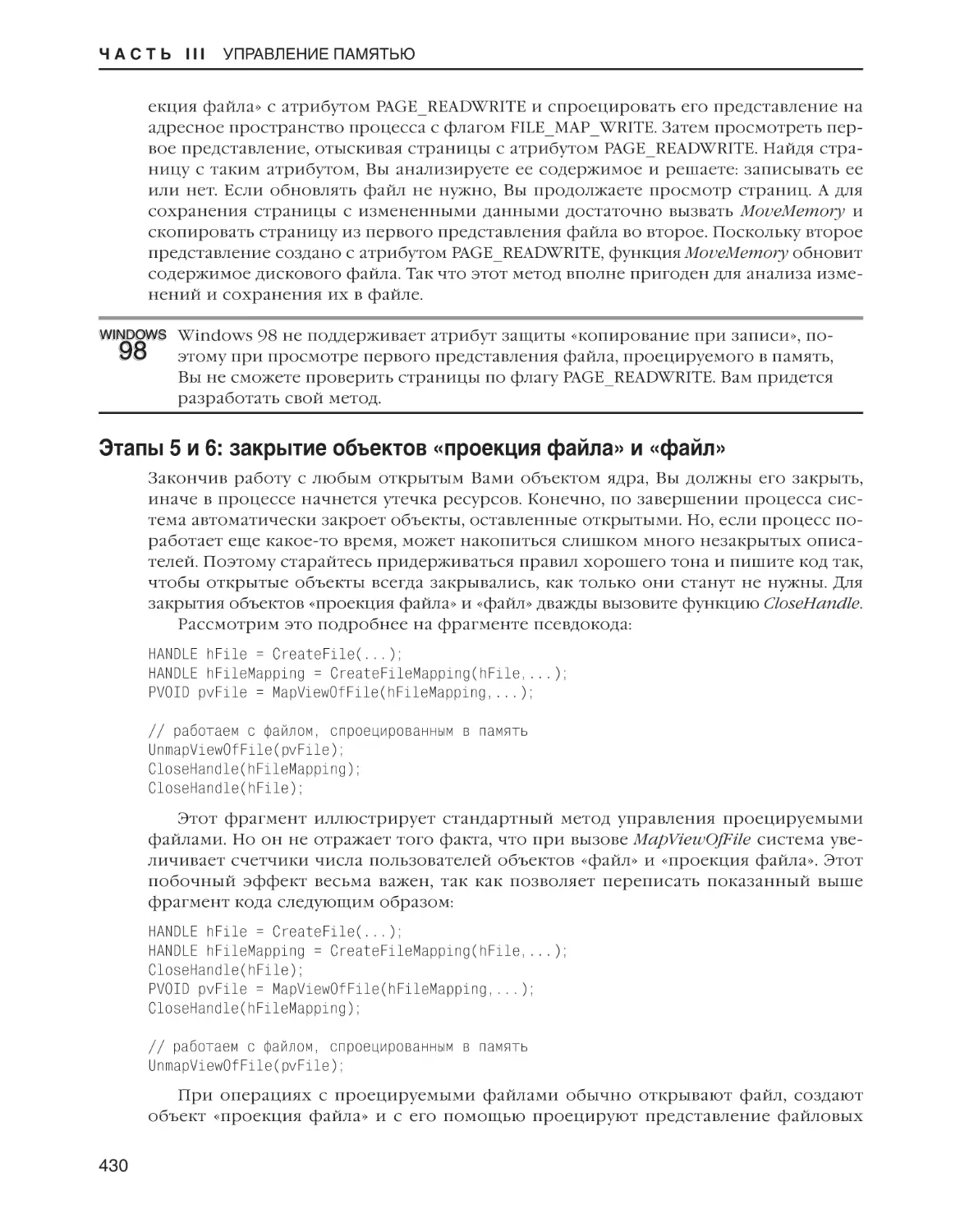

Этапы 5 и 6: закрытие объектов «проекция файла» и «файл» . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

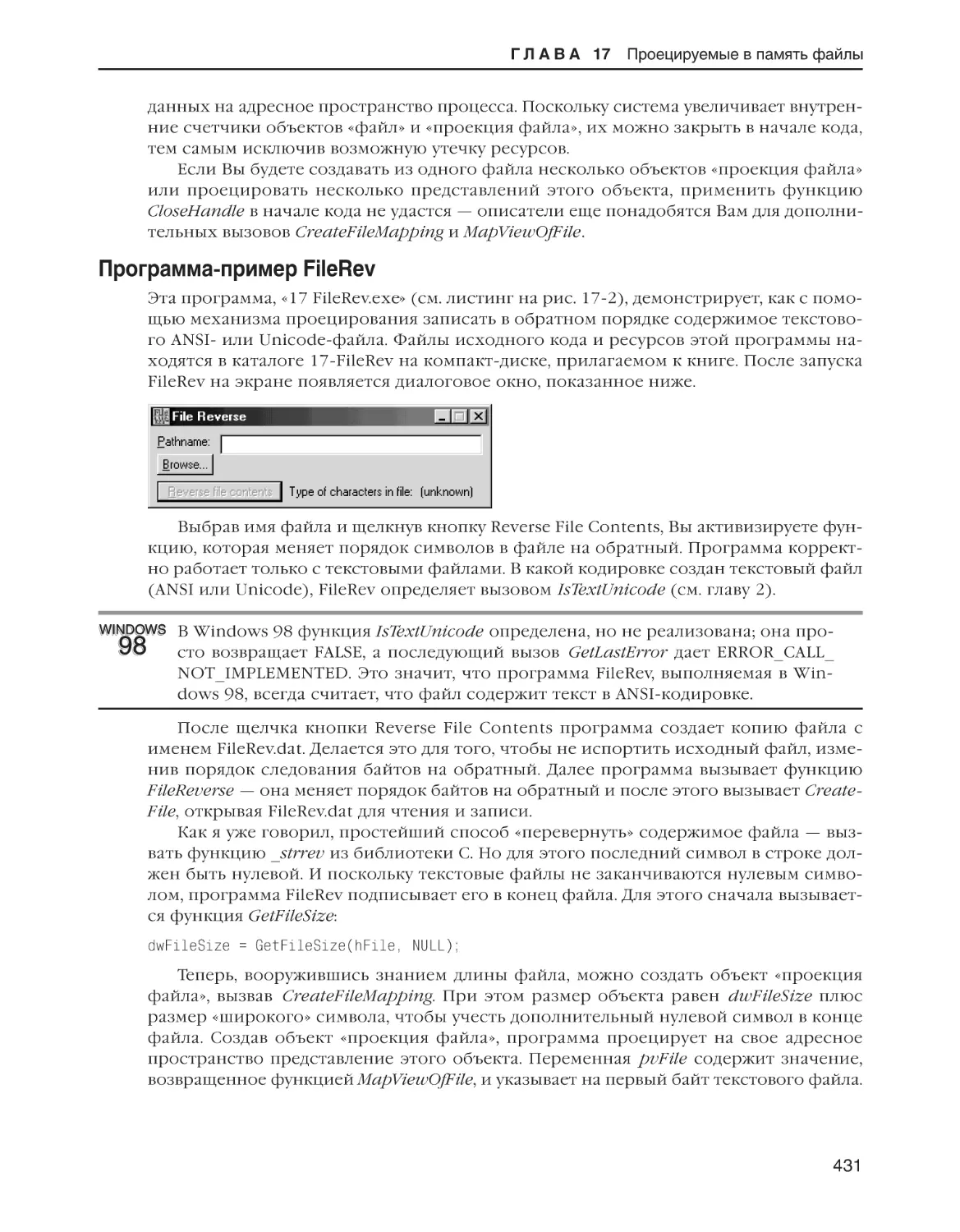

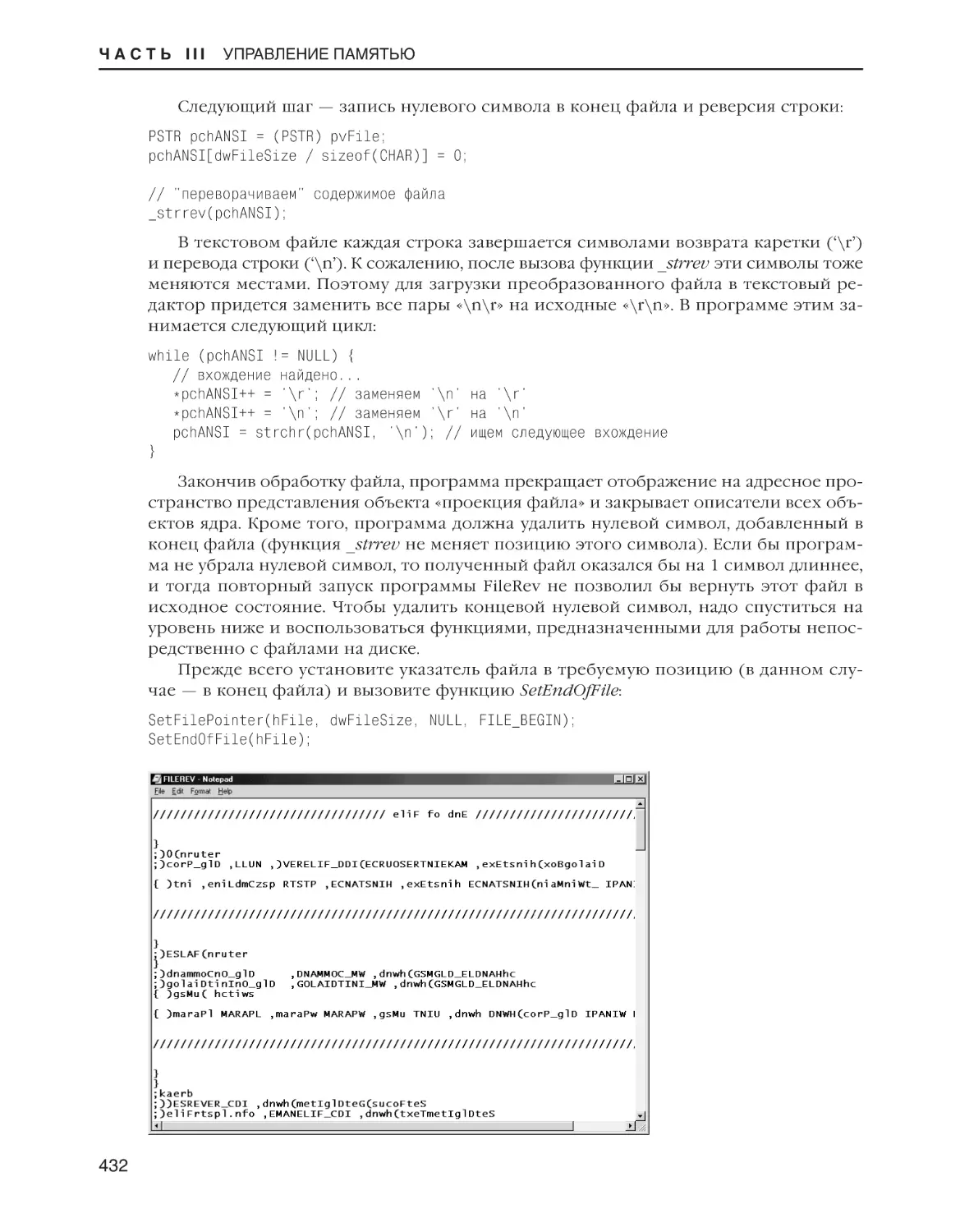

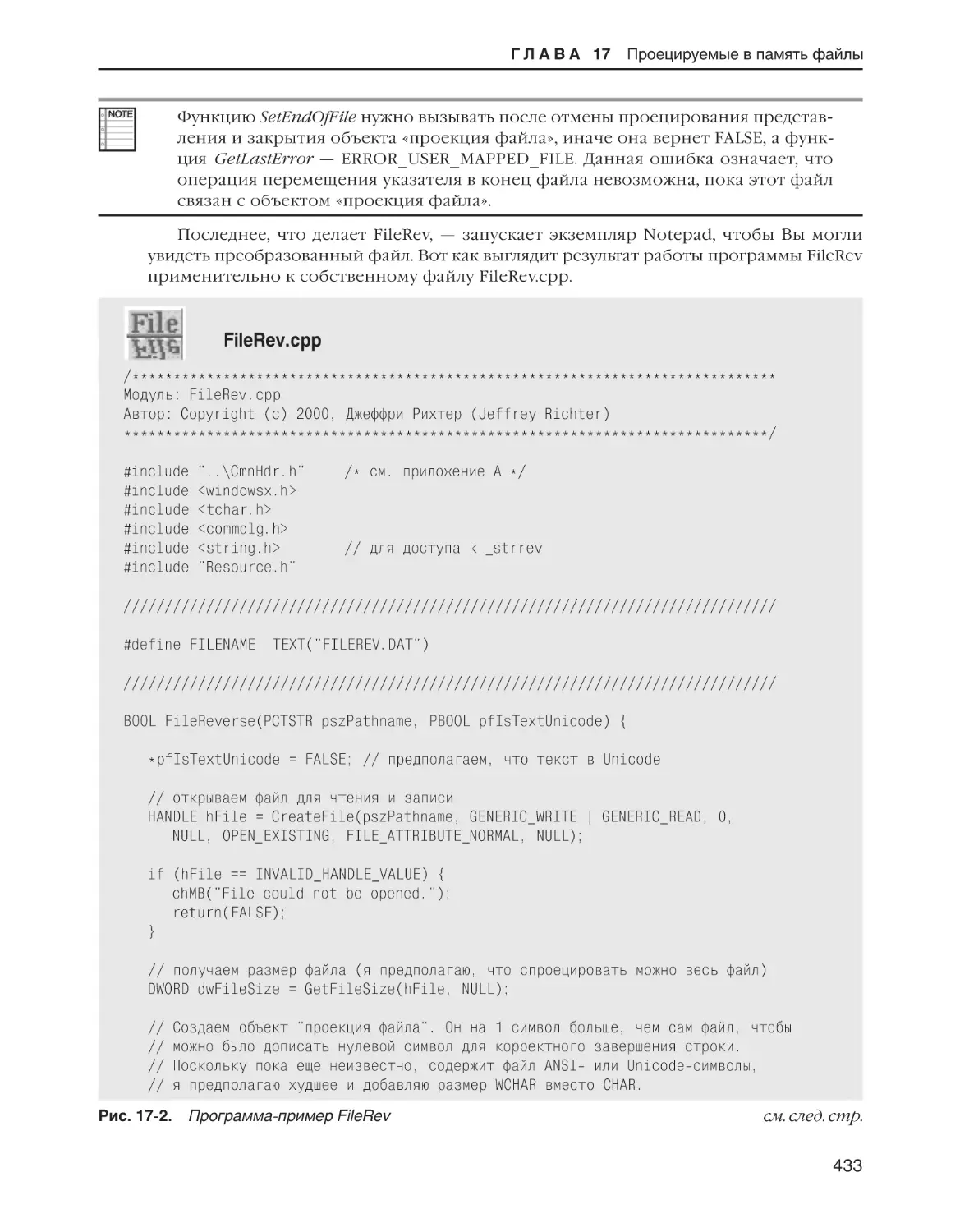

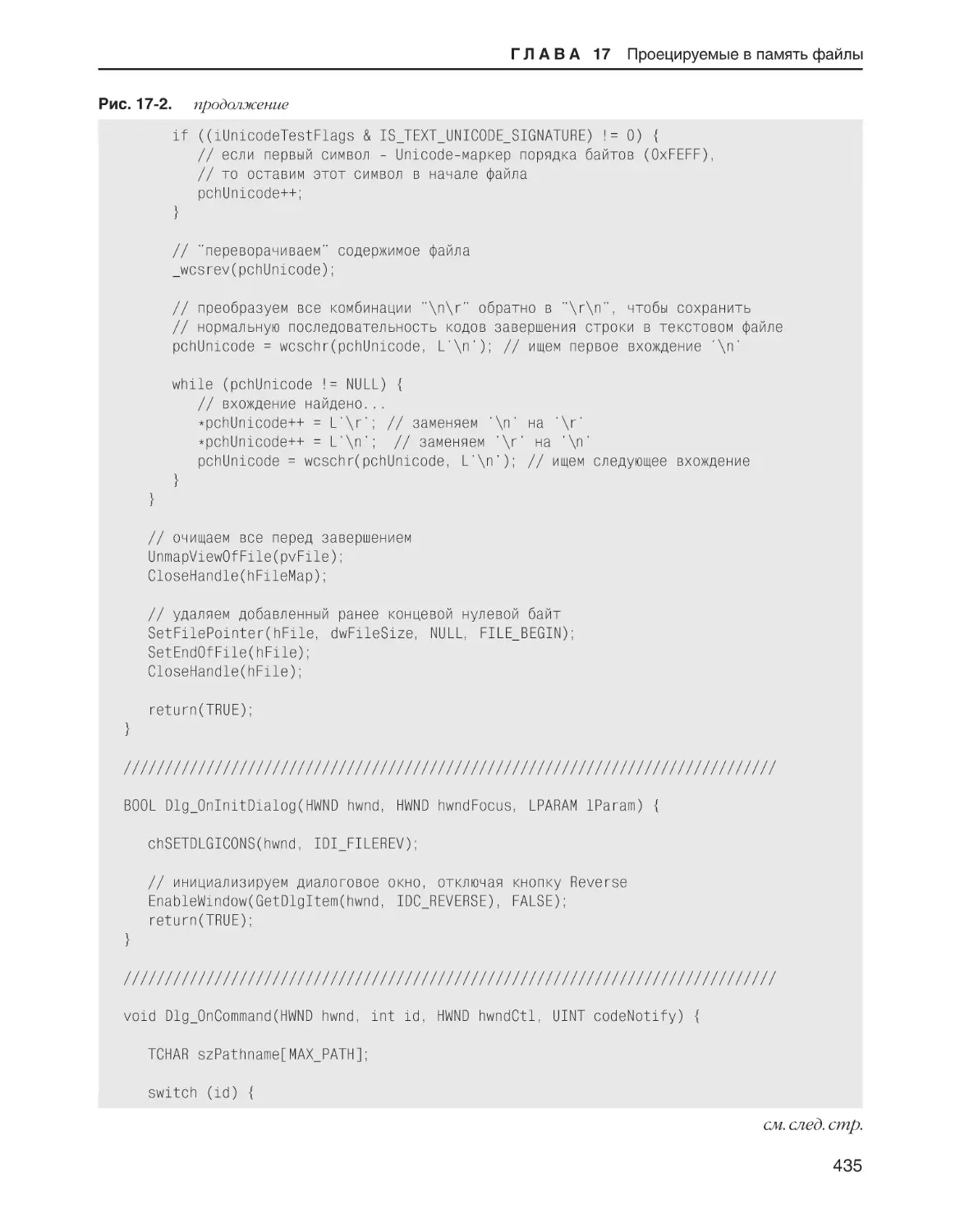

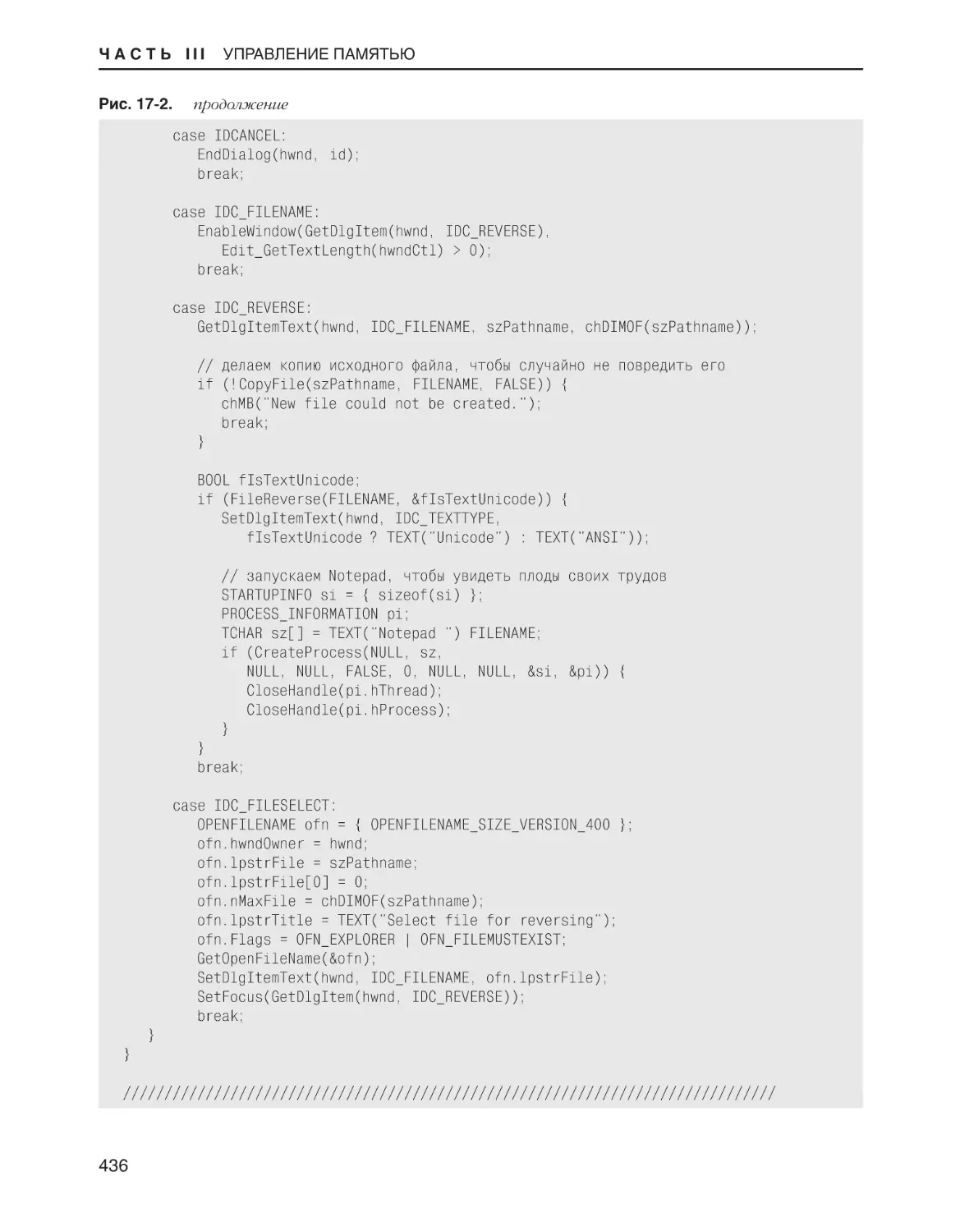

Программа-пример FileRev . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

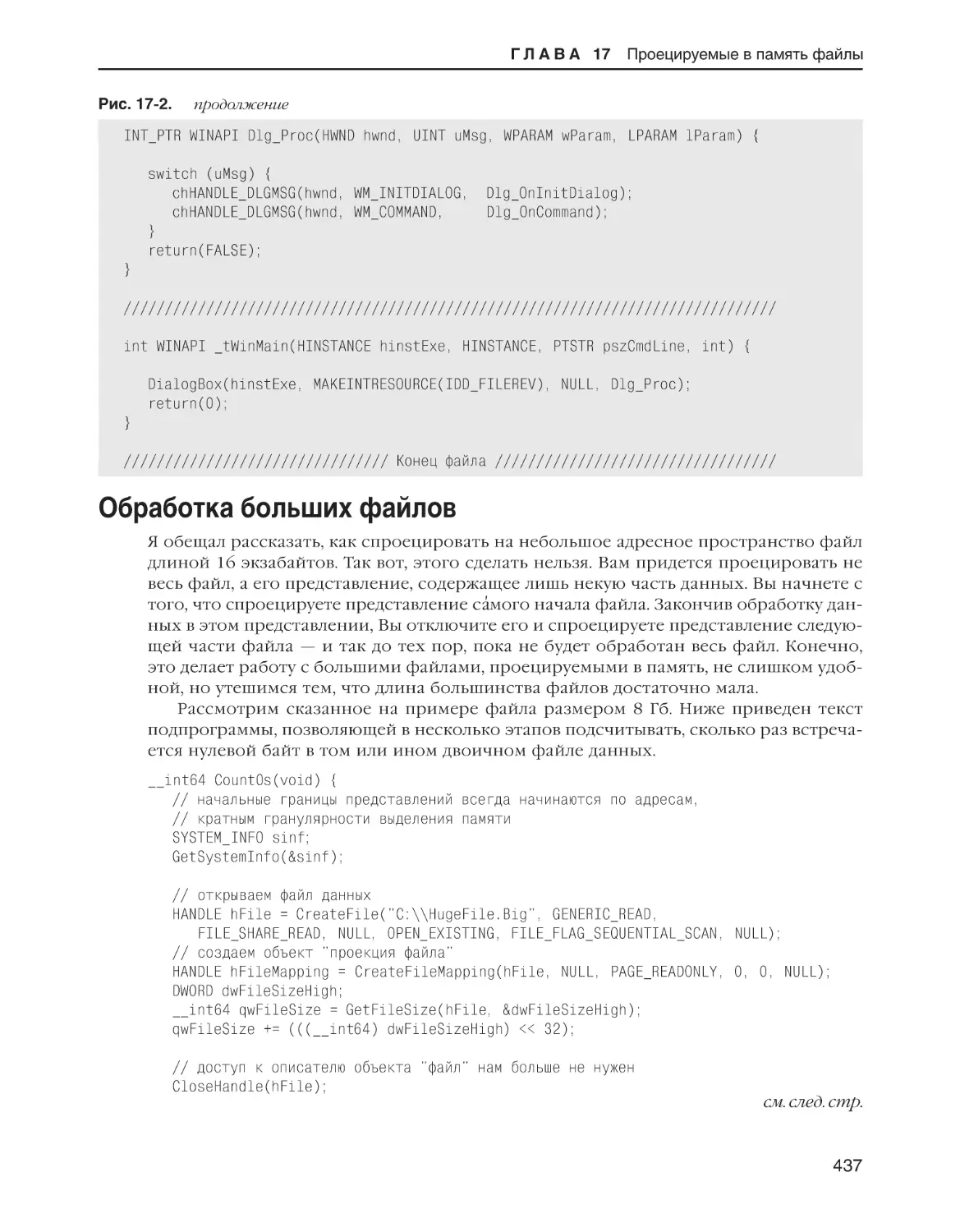

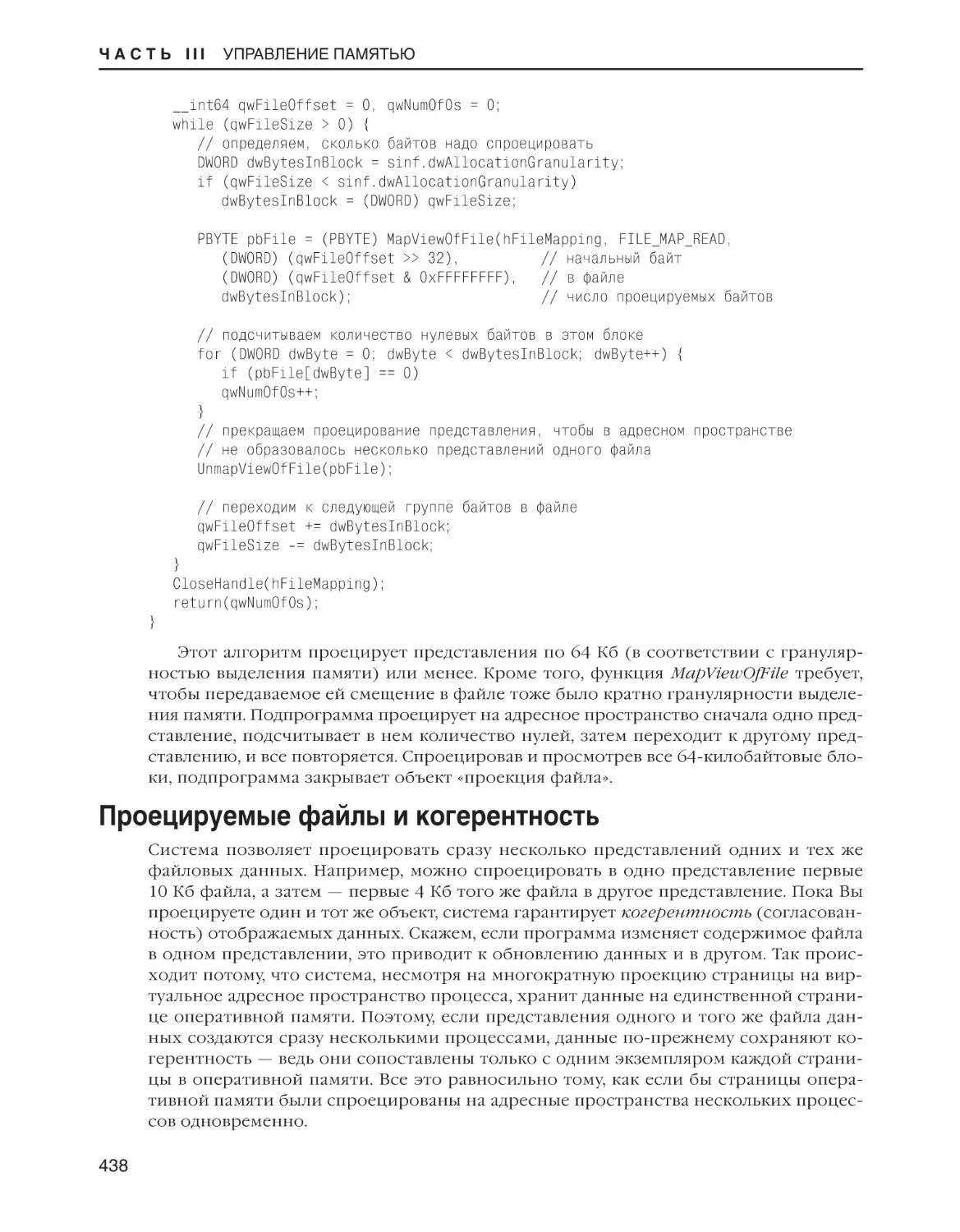

Обработка больших файлов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Проецируемые файлы и когерентность . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Базовый адрес файла, проецируемого в память . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Особенности проецирования файлов на разных платформах . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Совместный доступ процессов к данным через механизм проецирования . . . . . . . . . . . . . . . . . . . . .

Файлы, проецируемые на физическую память из страничного файла . . . . . . . . . . . . . . . . . . . . . . . . . . .

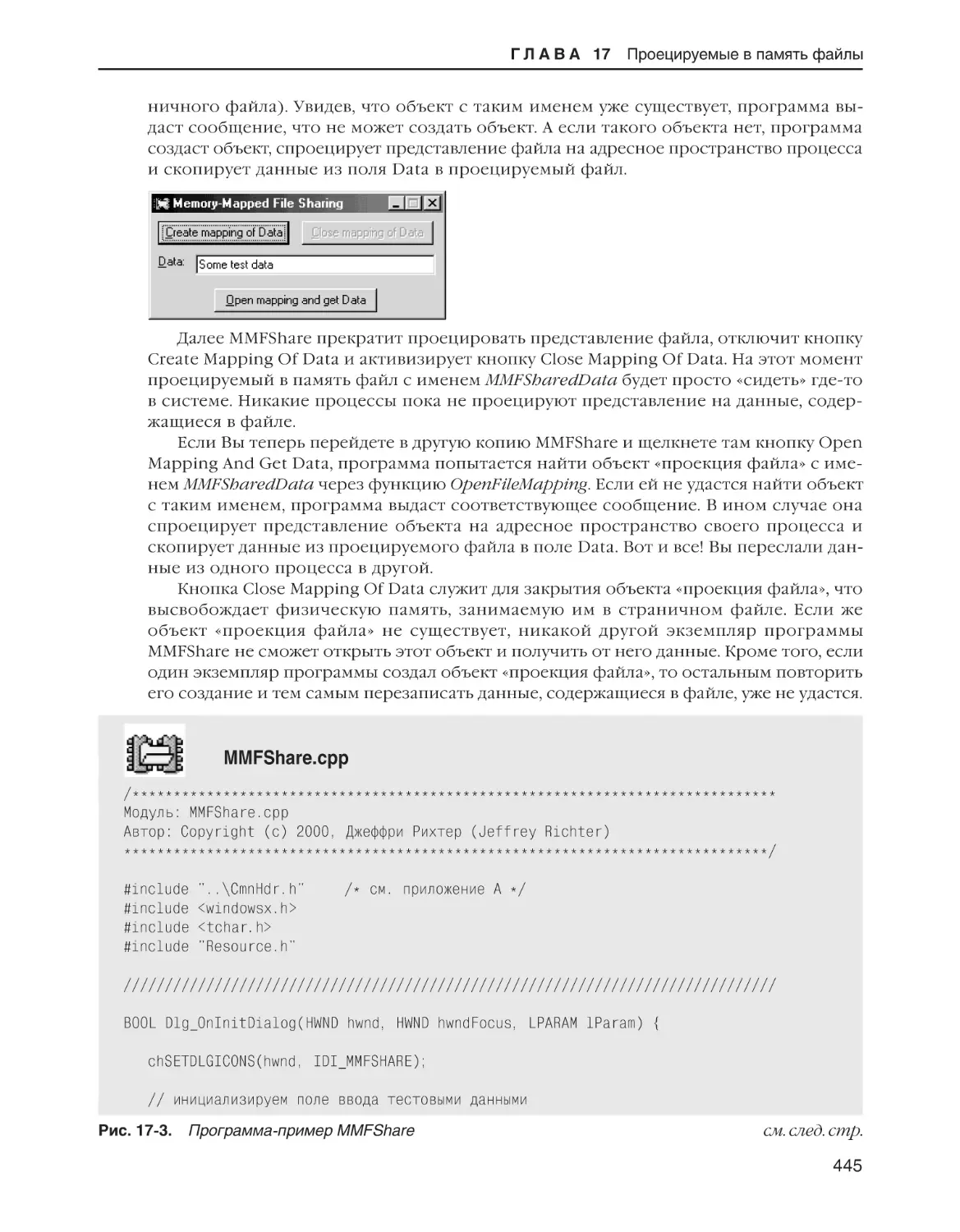

Программа-пример MMFShare . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Частичная передача физической памяти проецируемым файлам . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

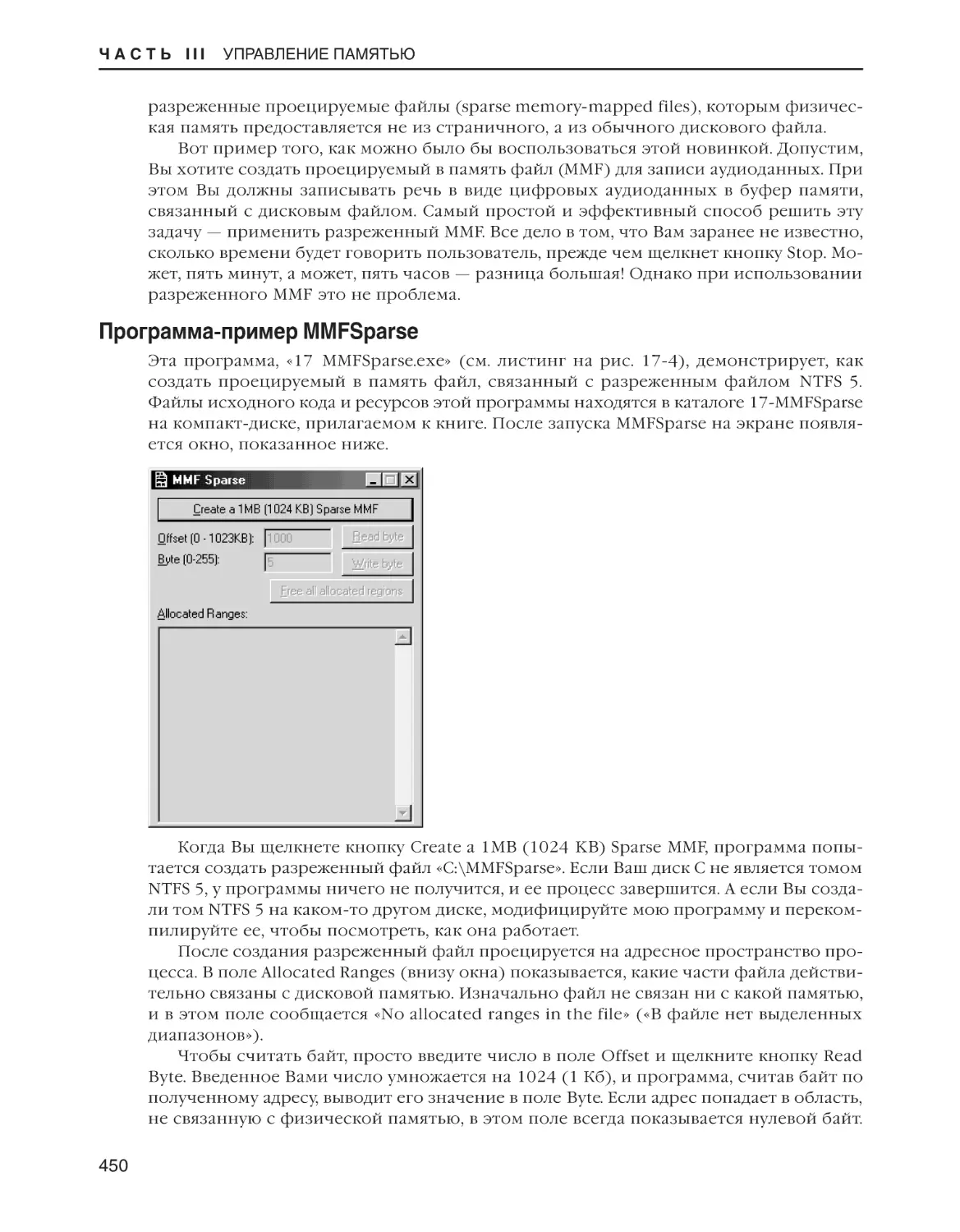

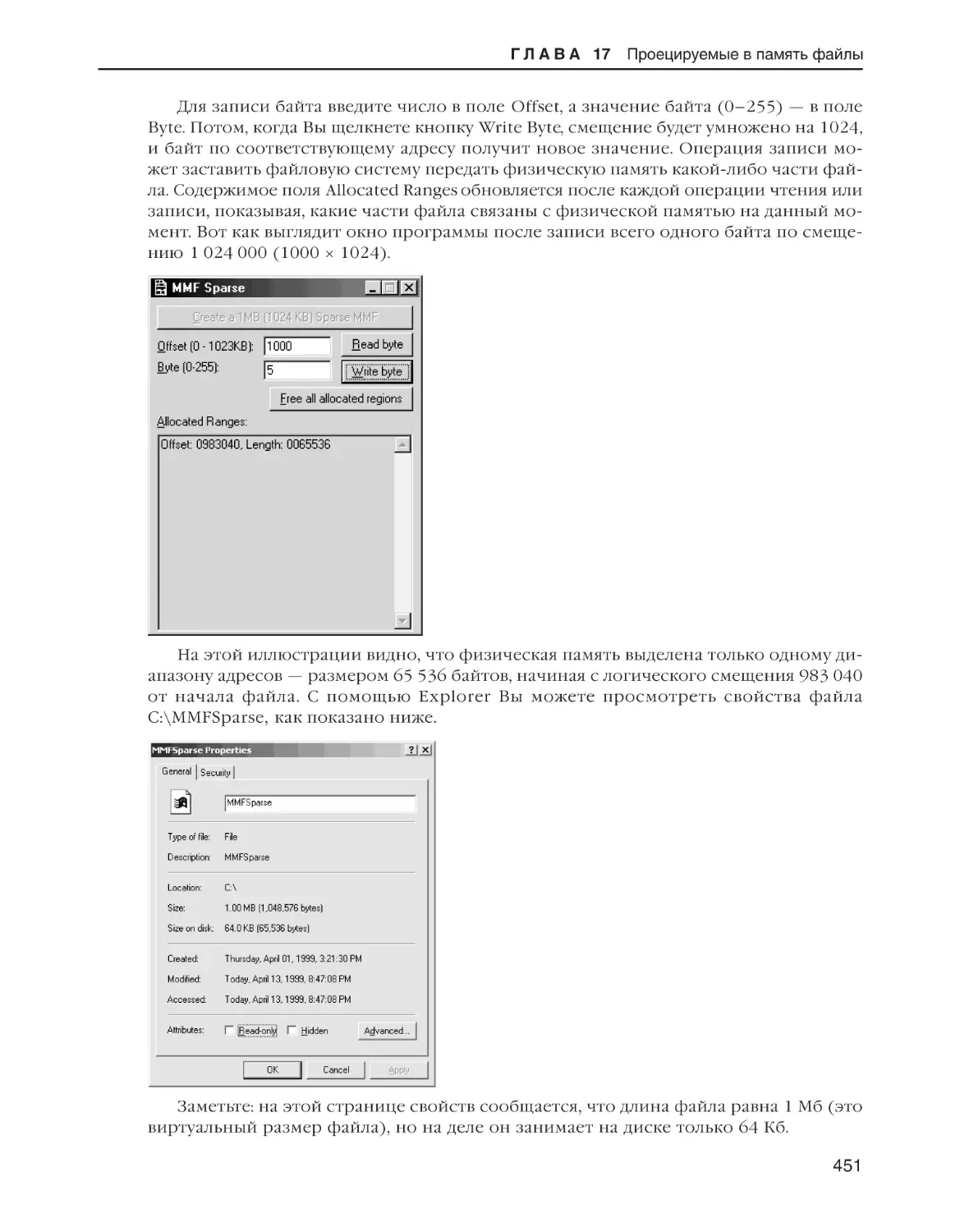

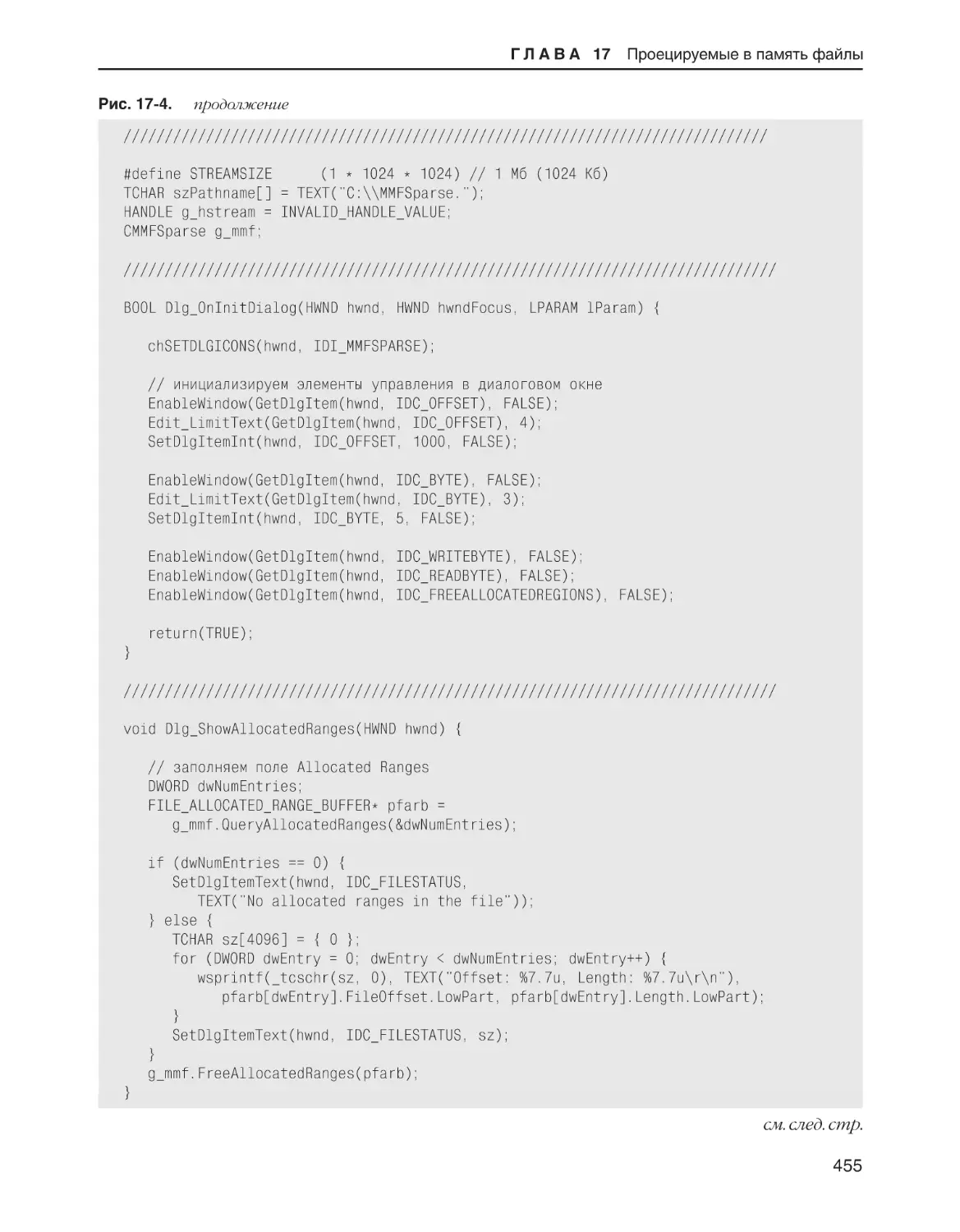

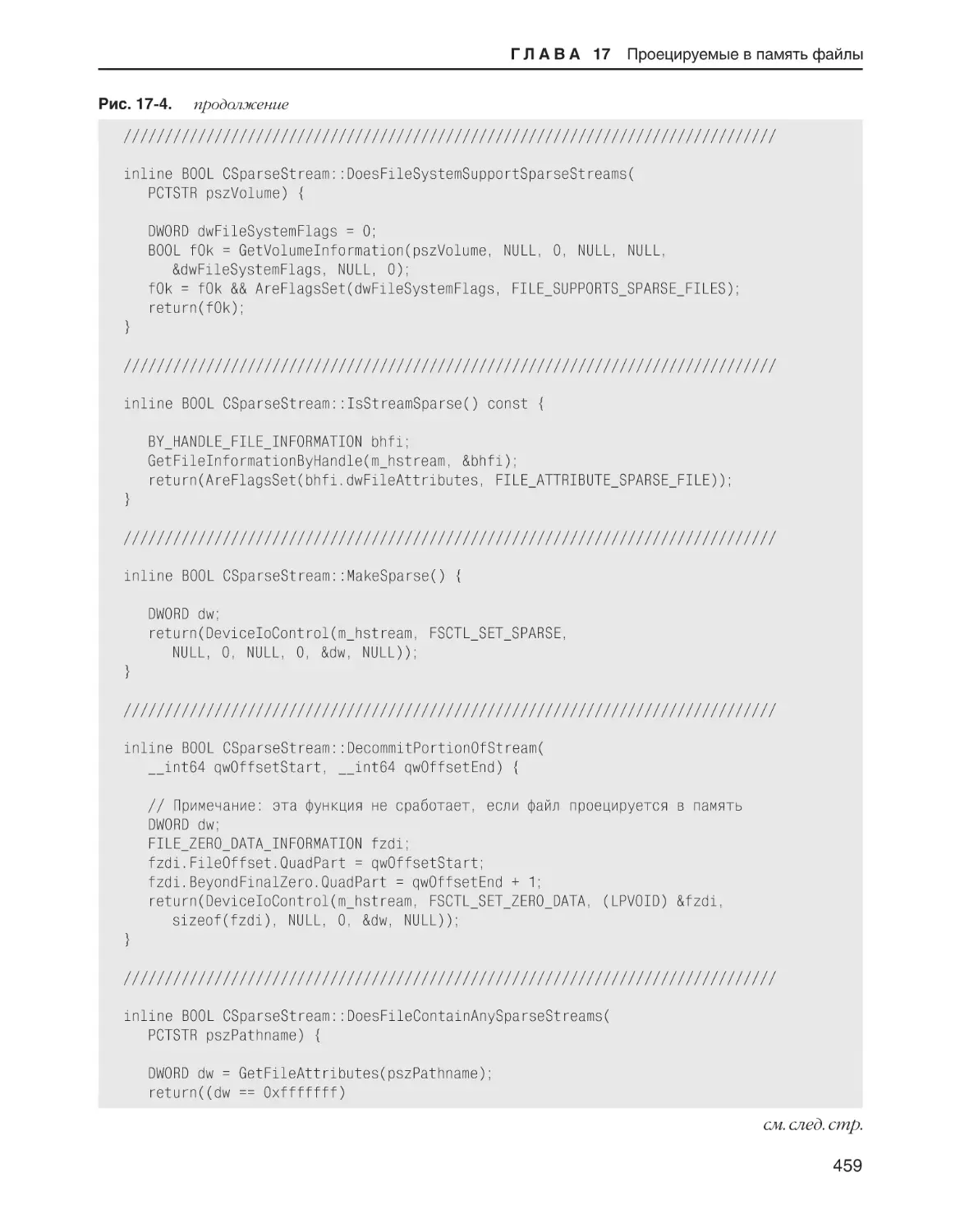

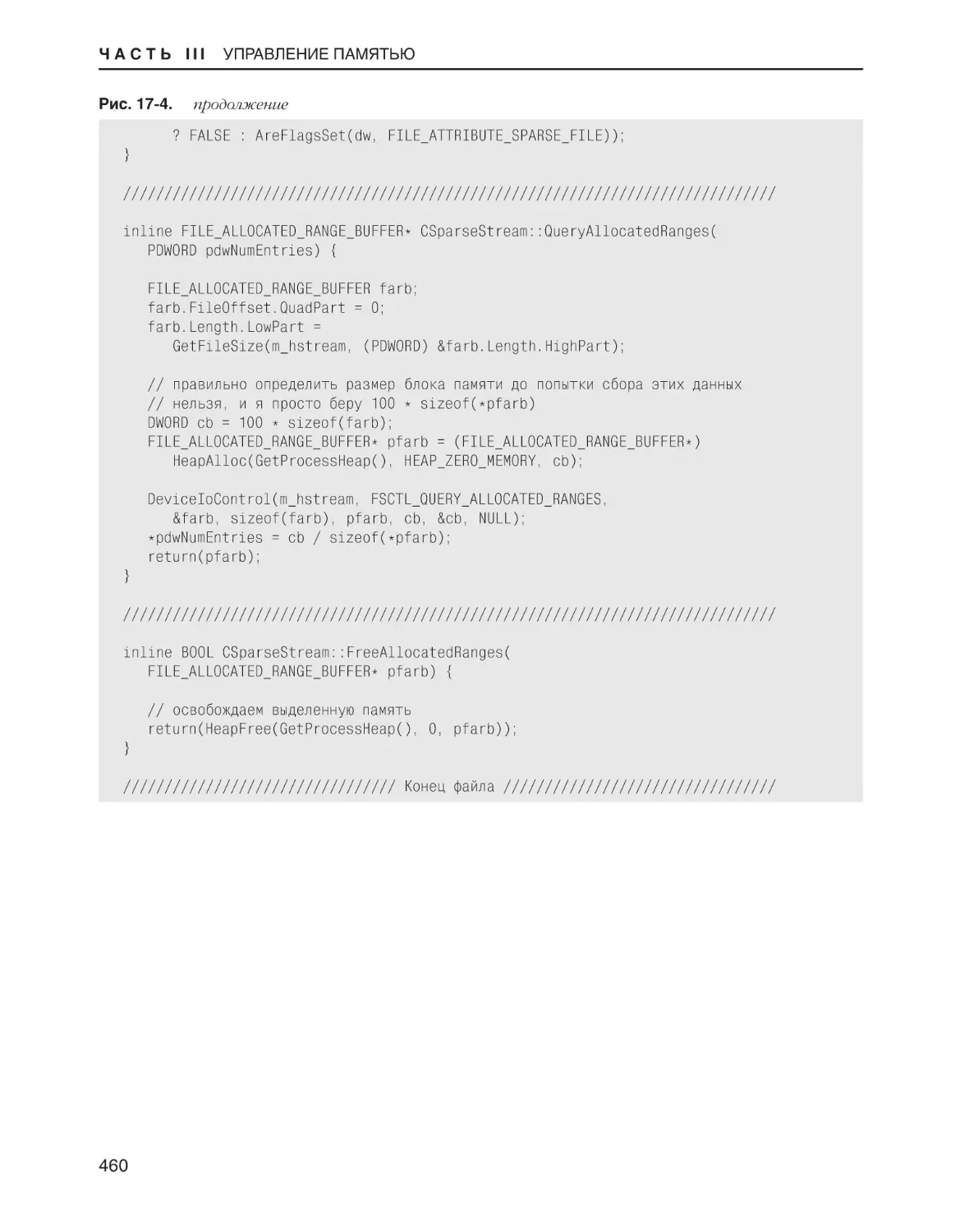

Программа-пример MMFSparse . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

ГЛАВА 18

409

411

413

417

420

420

421

421

422

422

422

423

426

429

430

431

437

438

439

441

443

443

444

448

450

Динамически распределяемая память . . . . . . . . . . . . . . . . . . . . . . . . 461

Стандартная куча процесса . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Дополнительные кучи в процессе . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

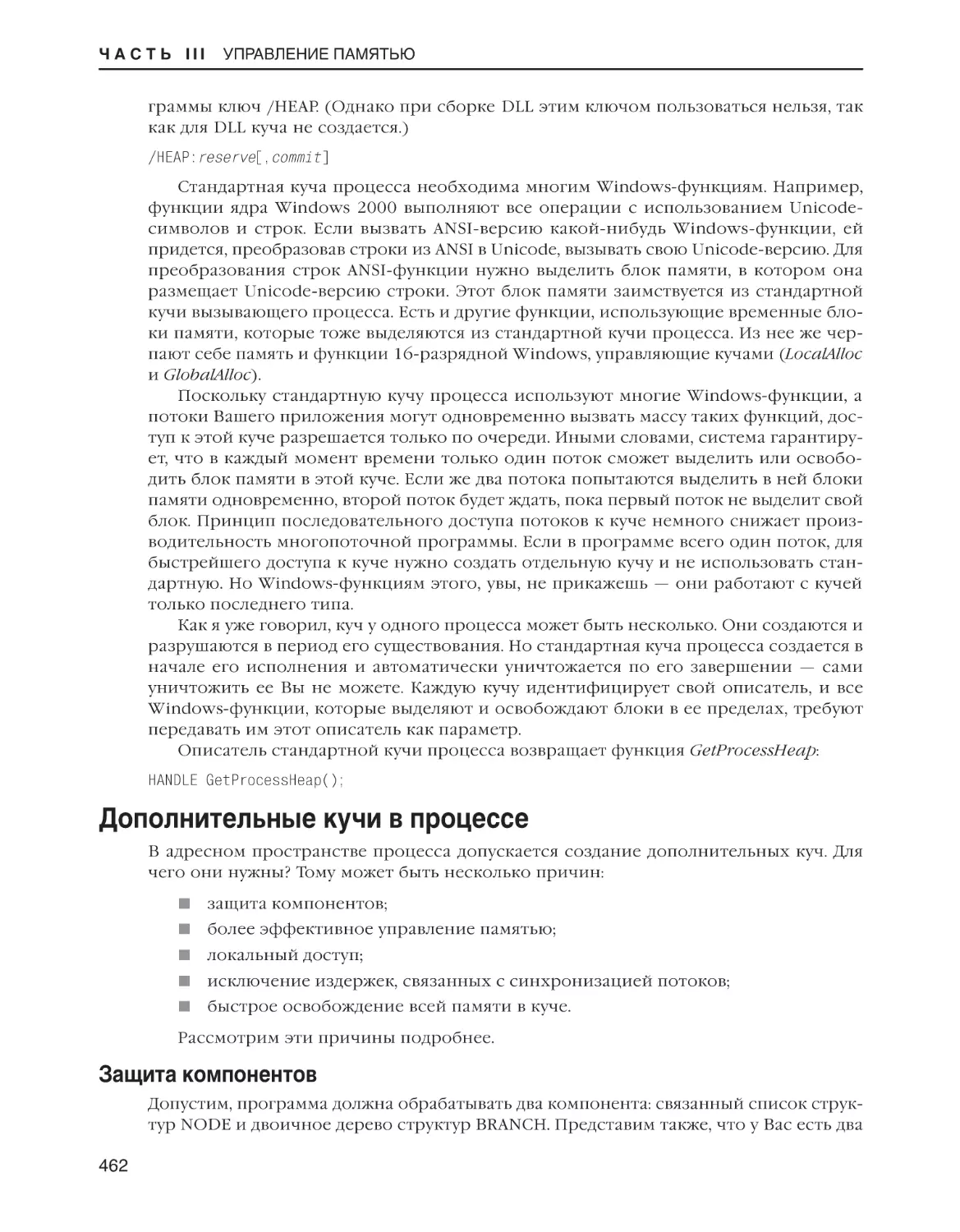

Защита компонентов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

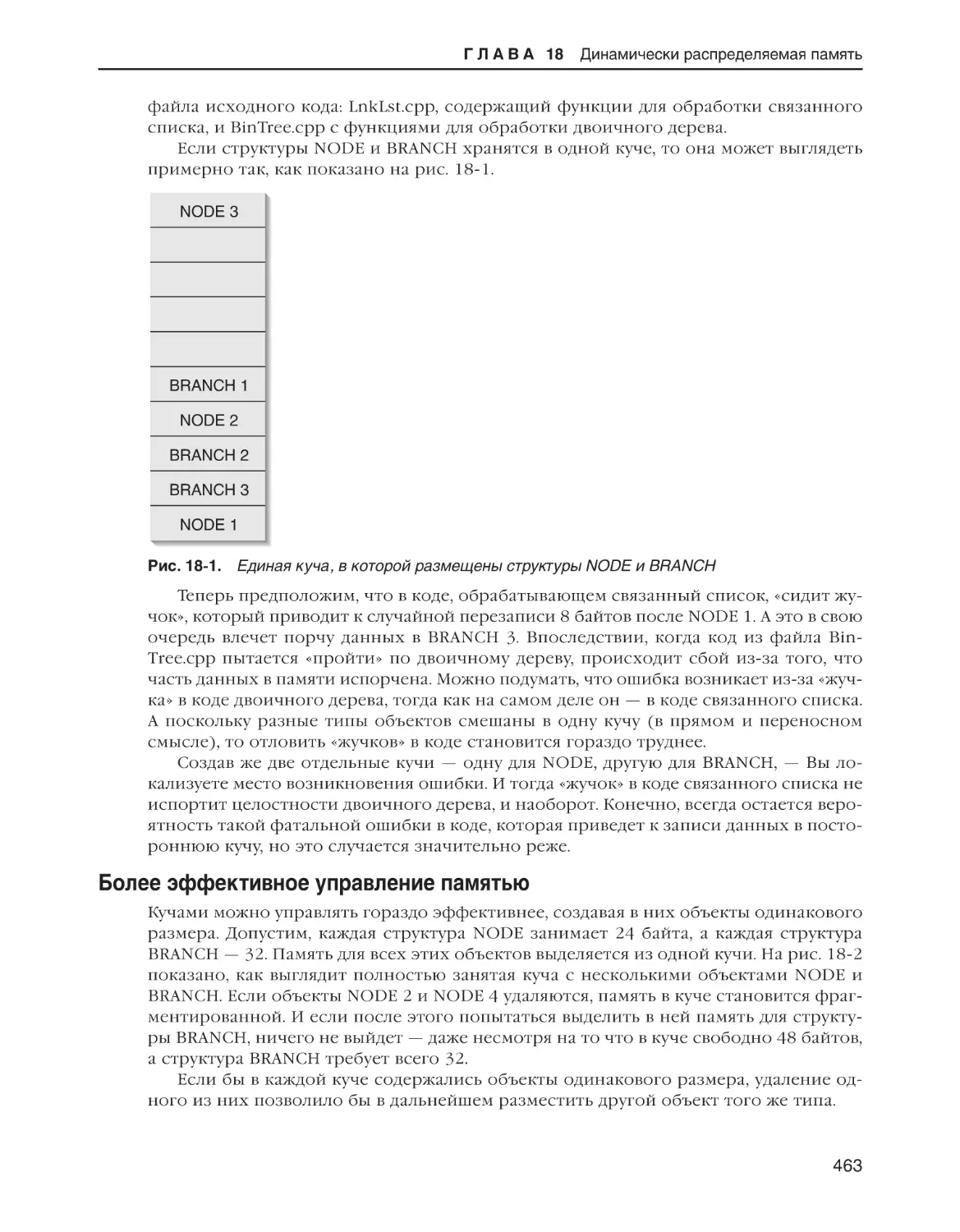

Более эффективное управление памятью . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Локальный доступ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Исключение издержек, связанных с синхронизацией потоков . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Быстрое освобождение всей памяти в куче . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Создание дополнительной кучи . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

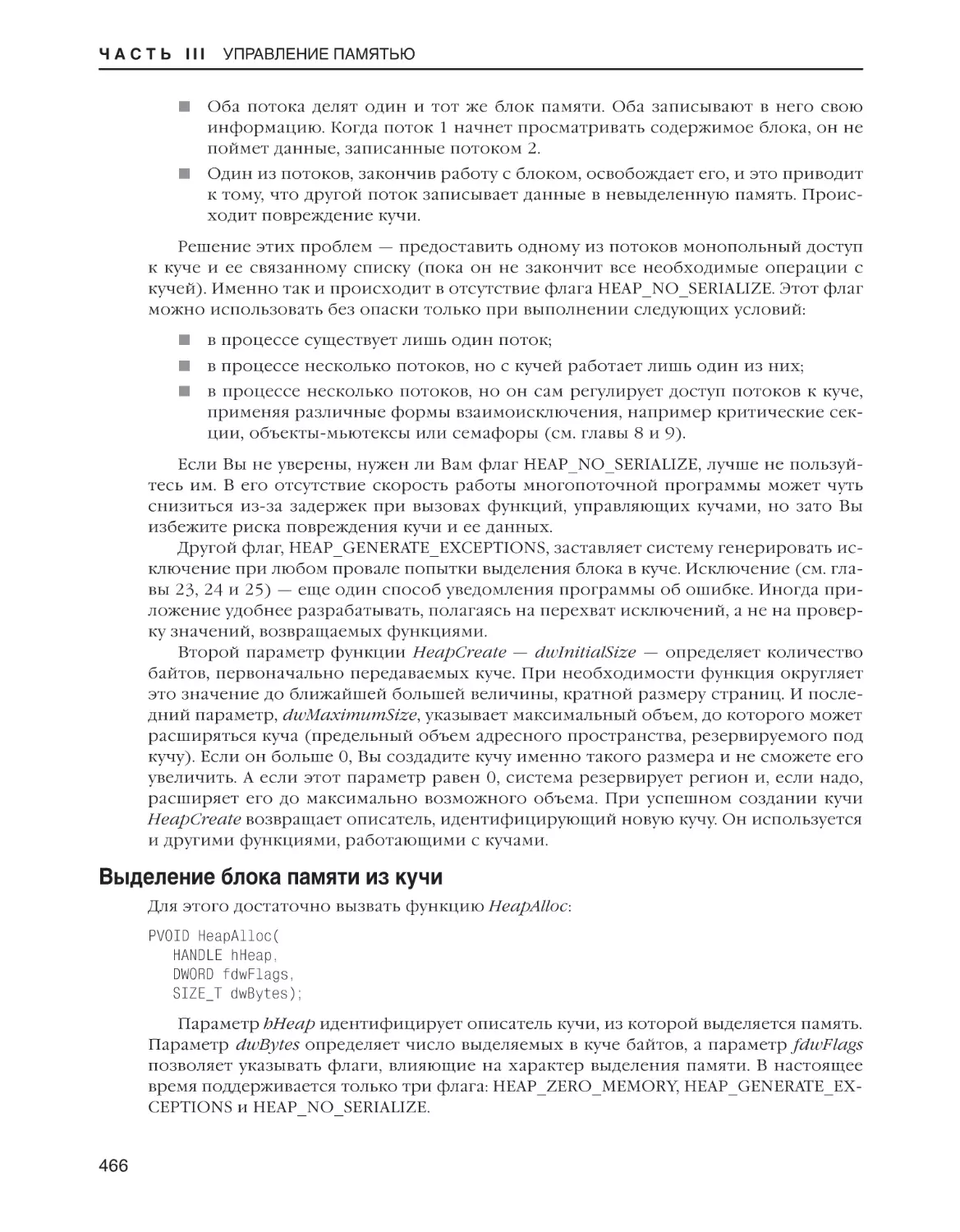

Выделение блока памяти из кучи . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

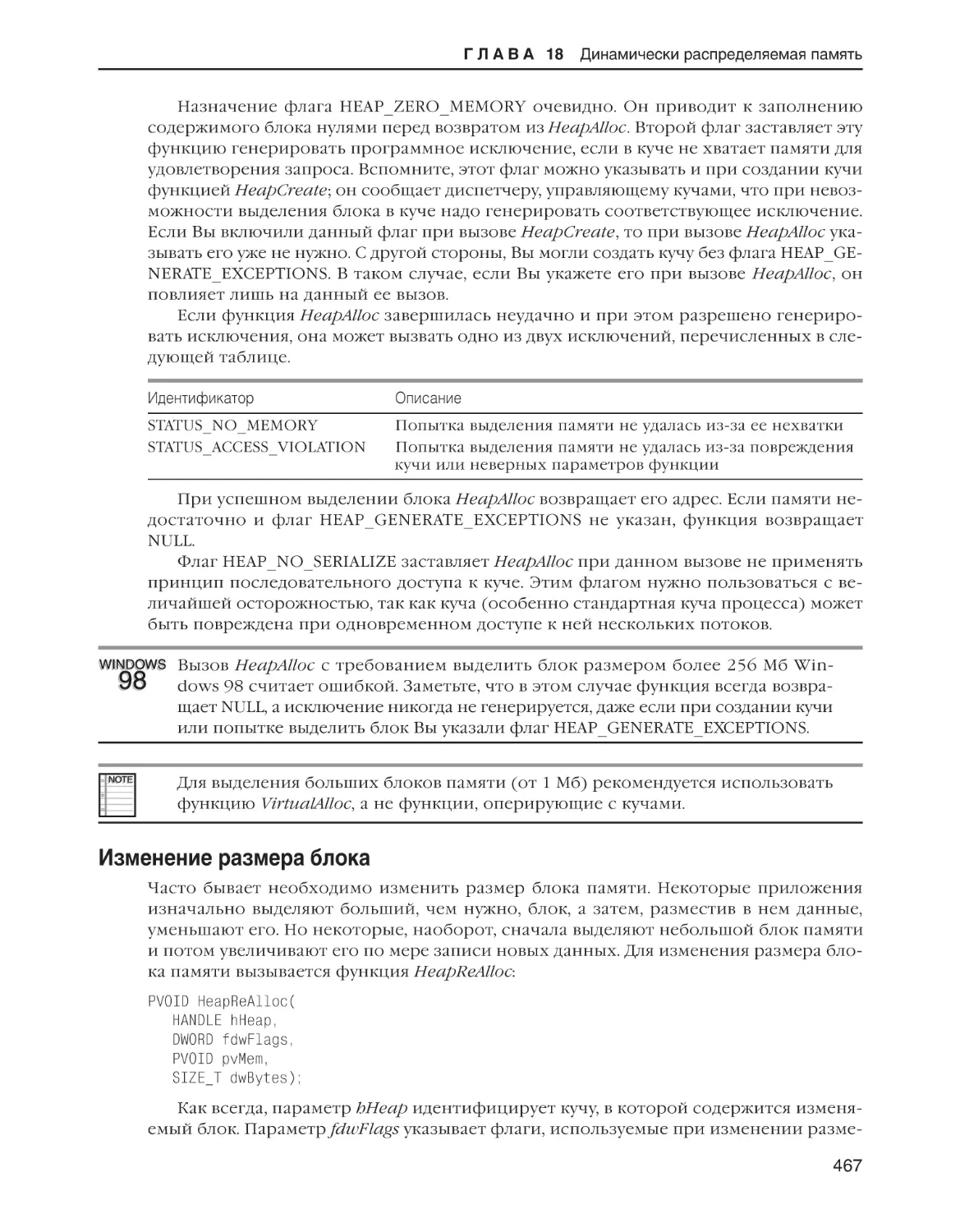

Изменение размера блока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

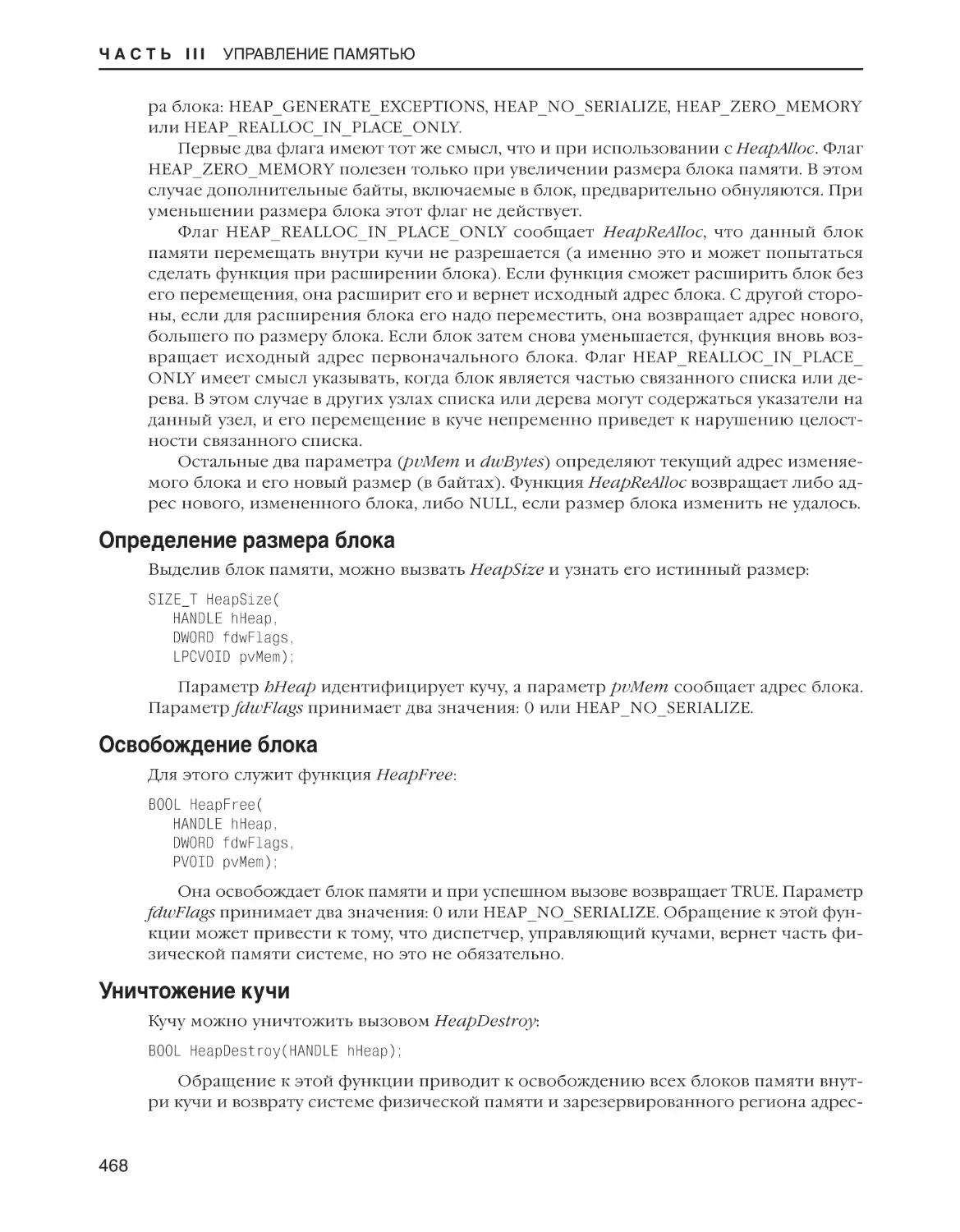

Определение размера блока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Освобождение блока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

461

462

462

463

464

464

465

465

466

467

468

468

IX

Windows для профессионалов

Уничтожение кучи . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 468

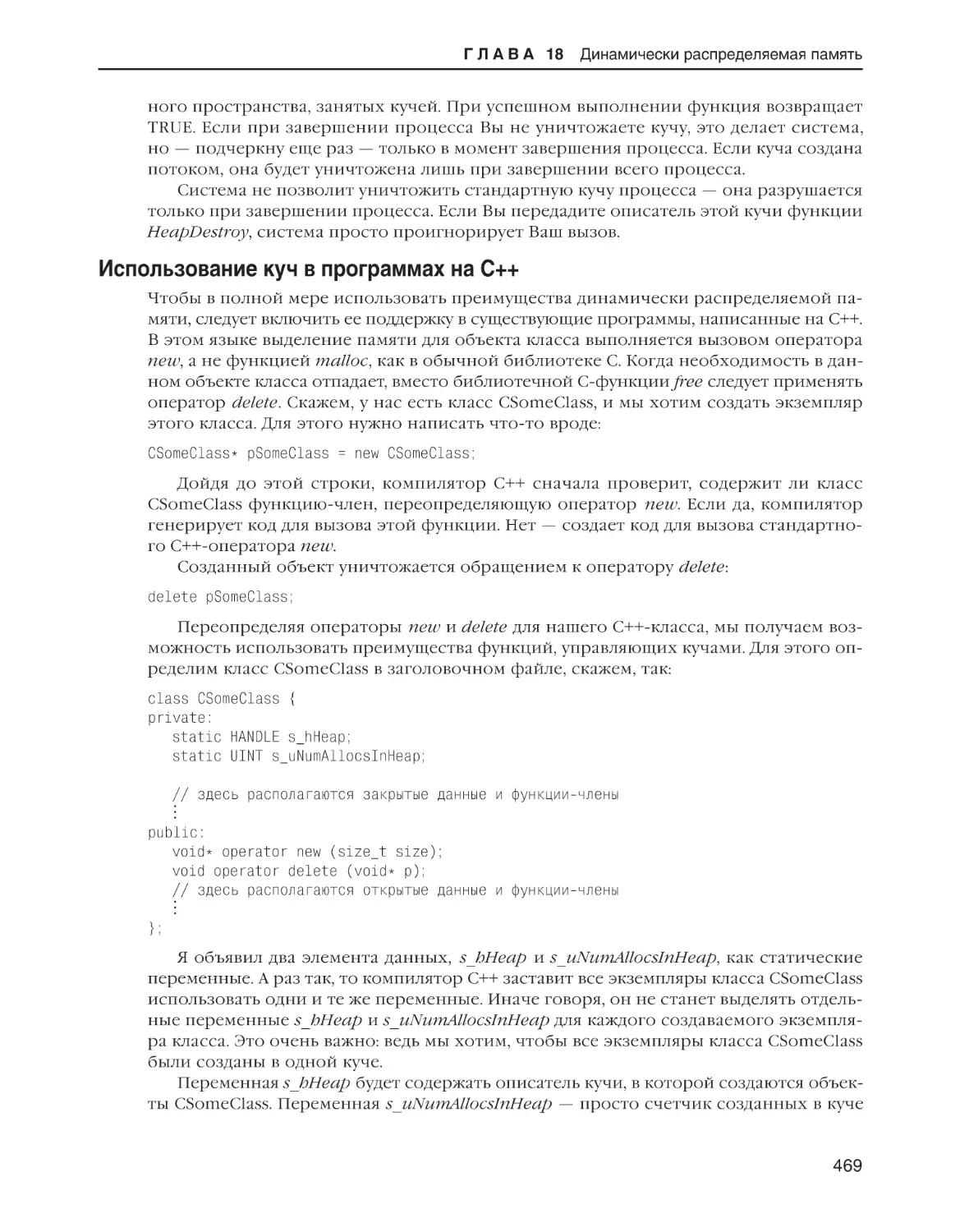

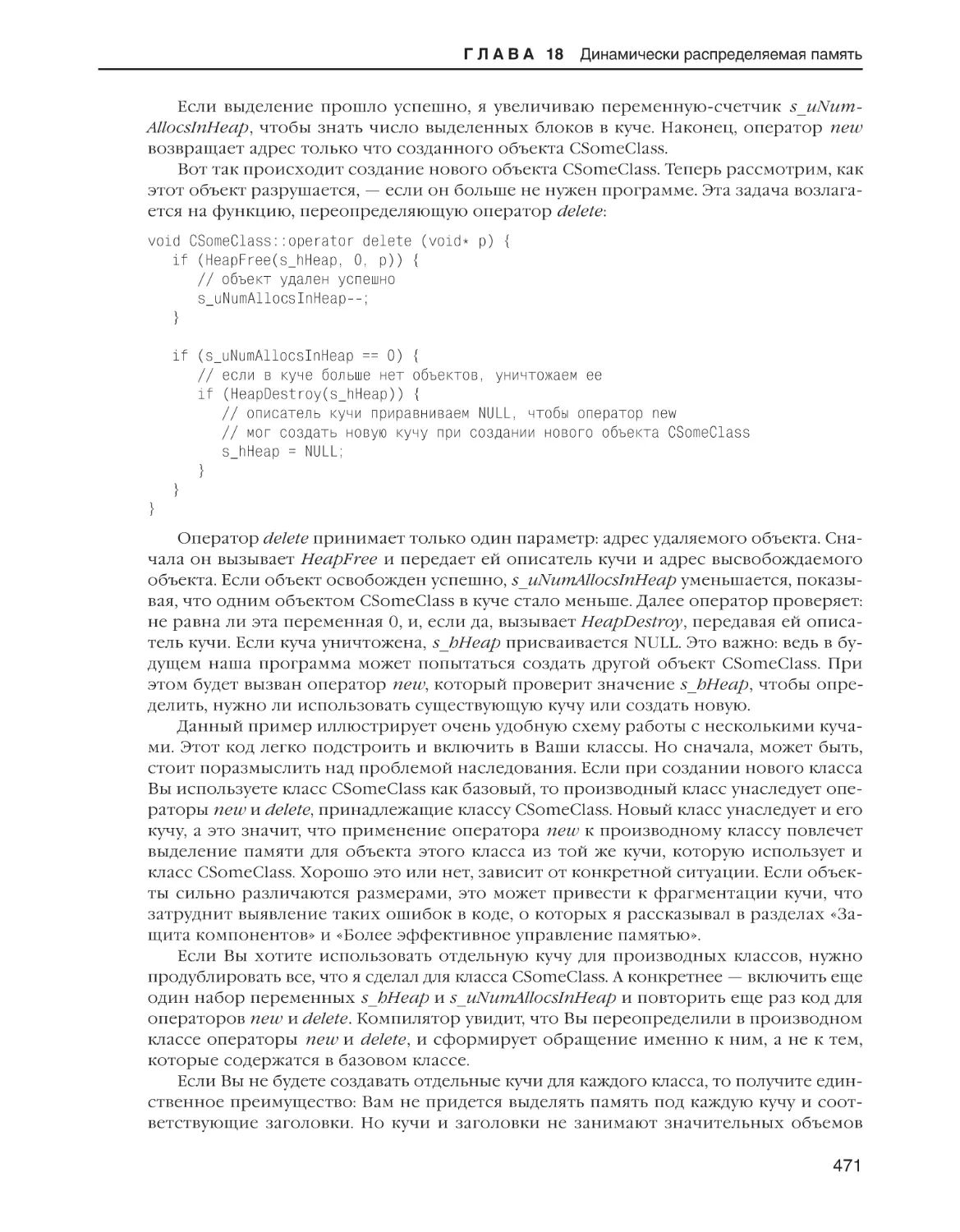

Использование куч в программах на C++ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 469

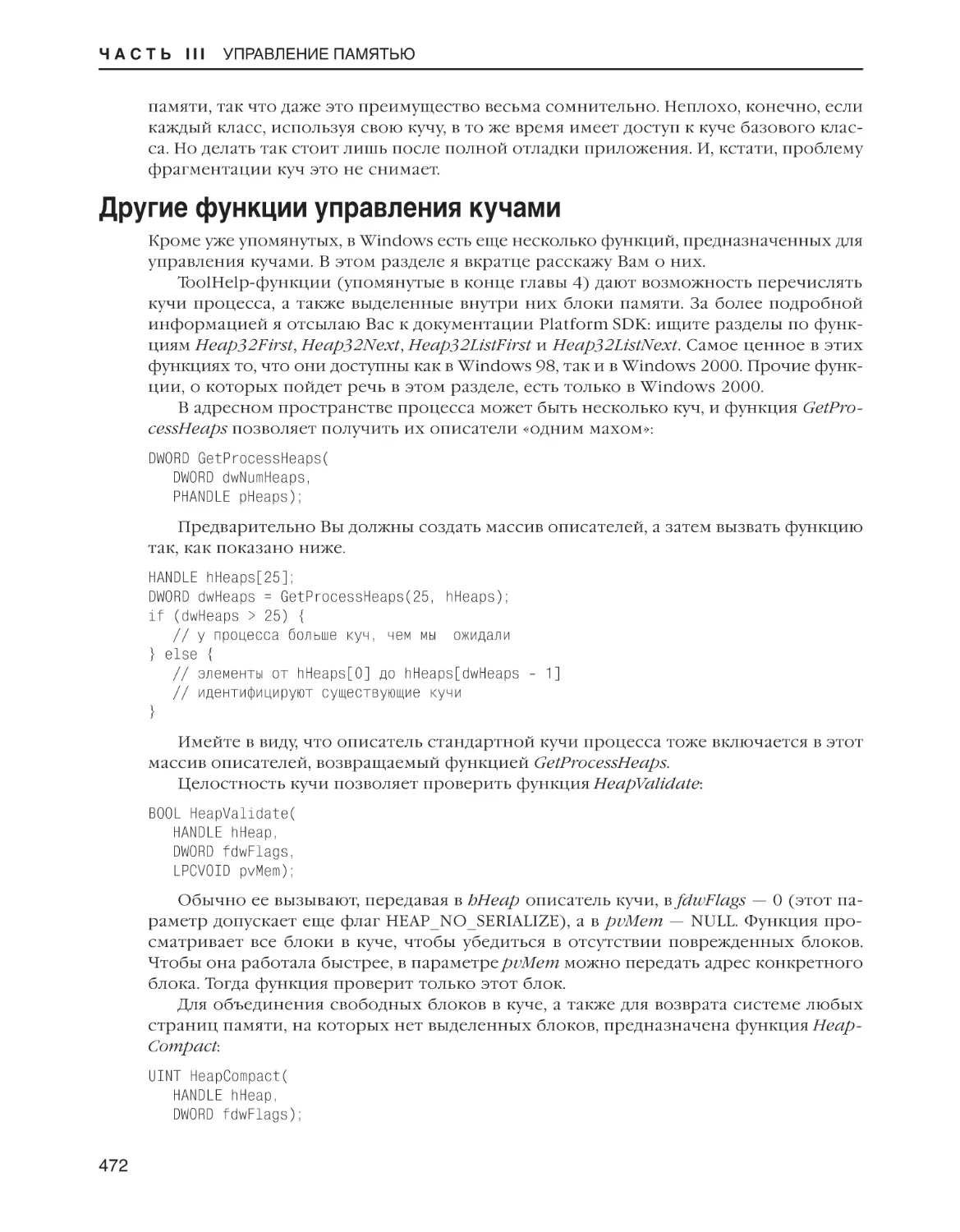

Другие функции управления кучами . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 472

Ч А С Т Ь

I V

ДИНАМИЧЕСКИ ПОДКЛЮЧАЕМЫЕ БИБЛИОТЕКИ . . . . . . . . . . . . . . . . . . . 475

ГЛАВА 19 DLL: основы . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 476

DLL и адресное пространство процесса . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

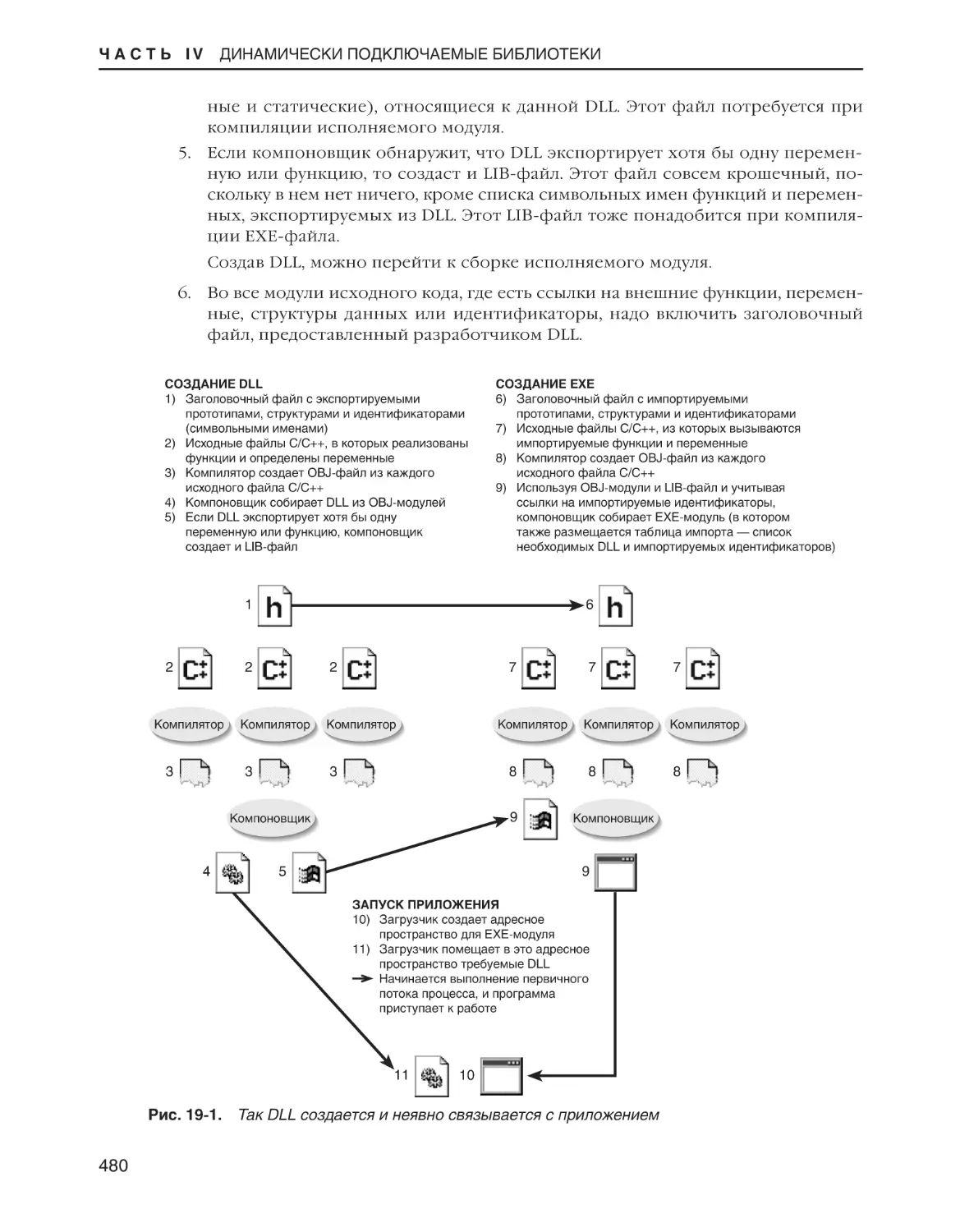

Общая картина . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

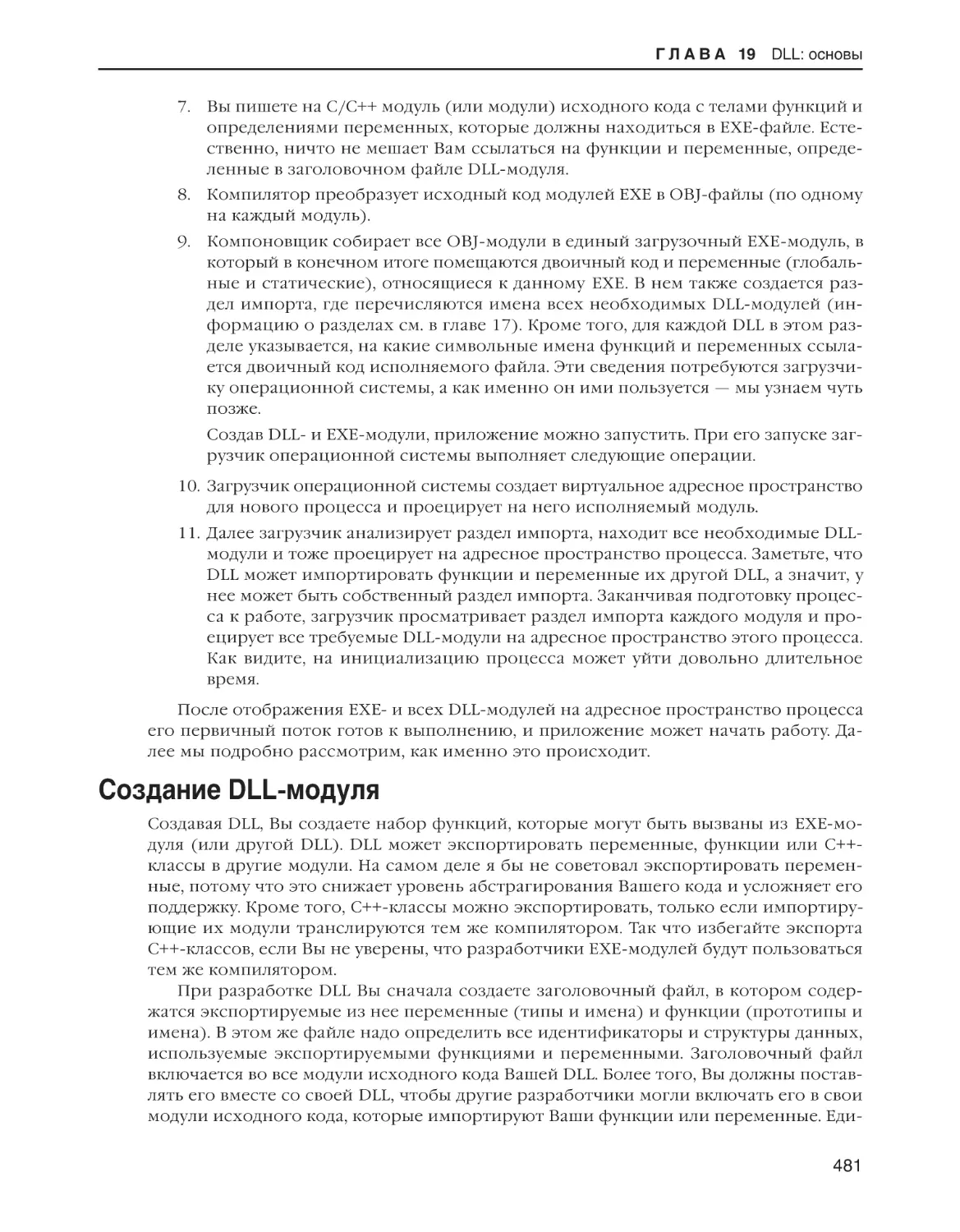

Создание DLL-модуля . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Что такое экспорт . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Создание DLL для использования с другими средствами разработки

(отличными от Visual C++) . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

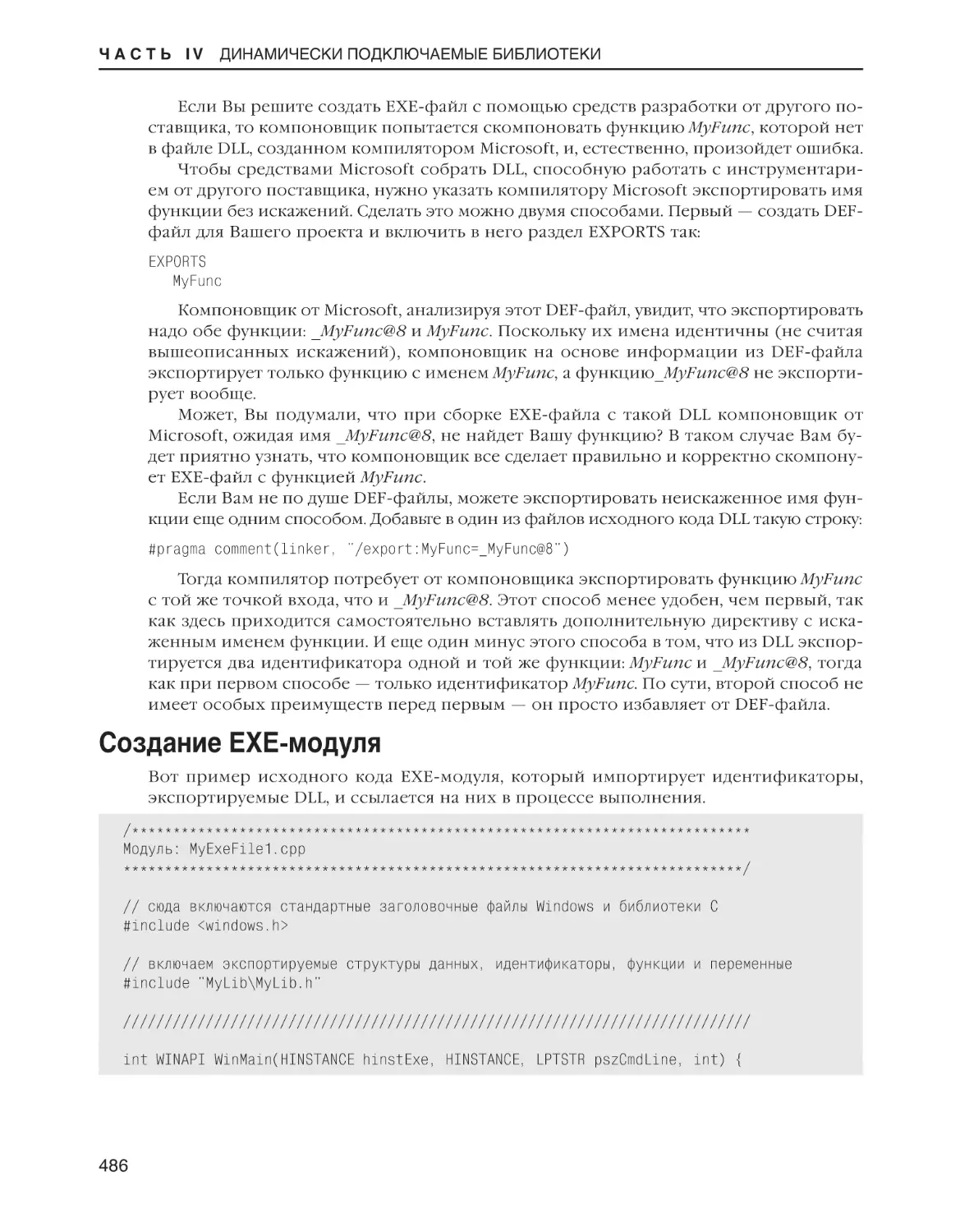

Создание EXE-модуля . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

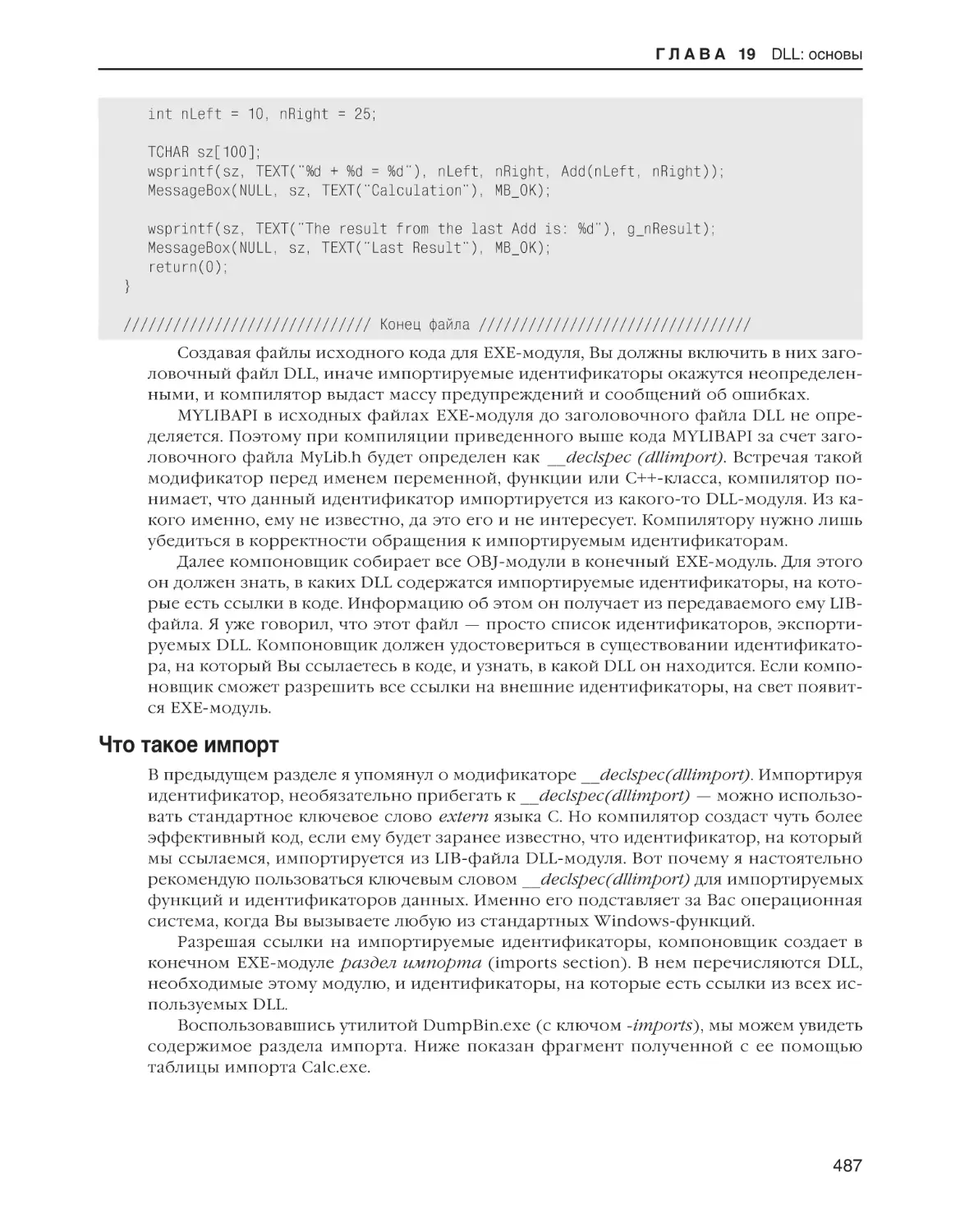

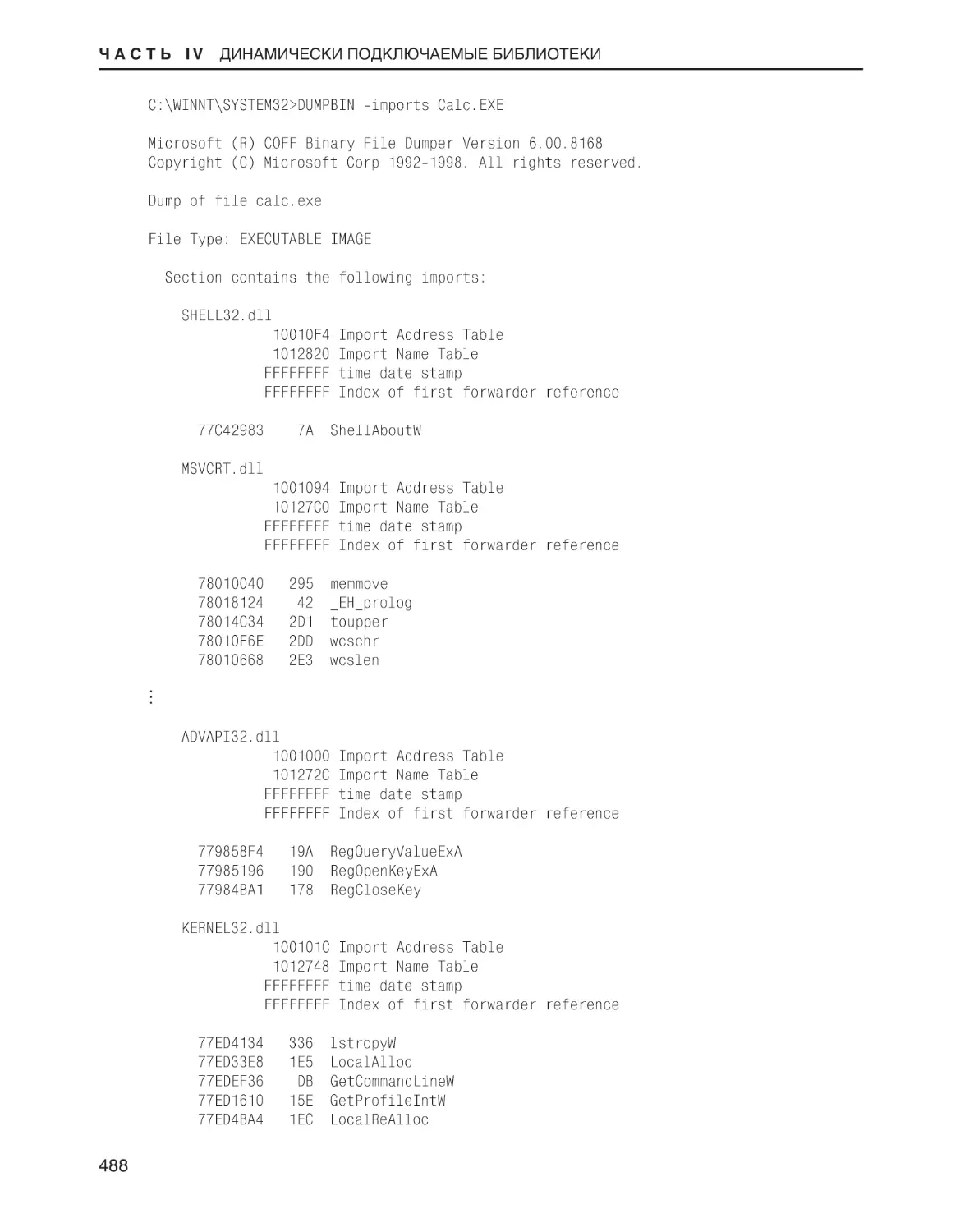

Что такое импорт . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

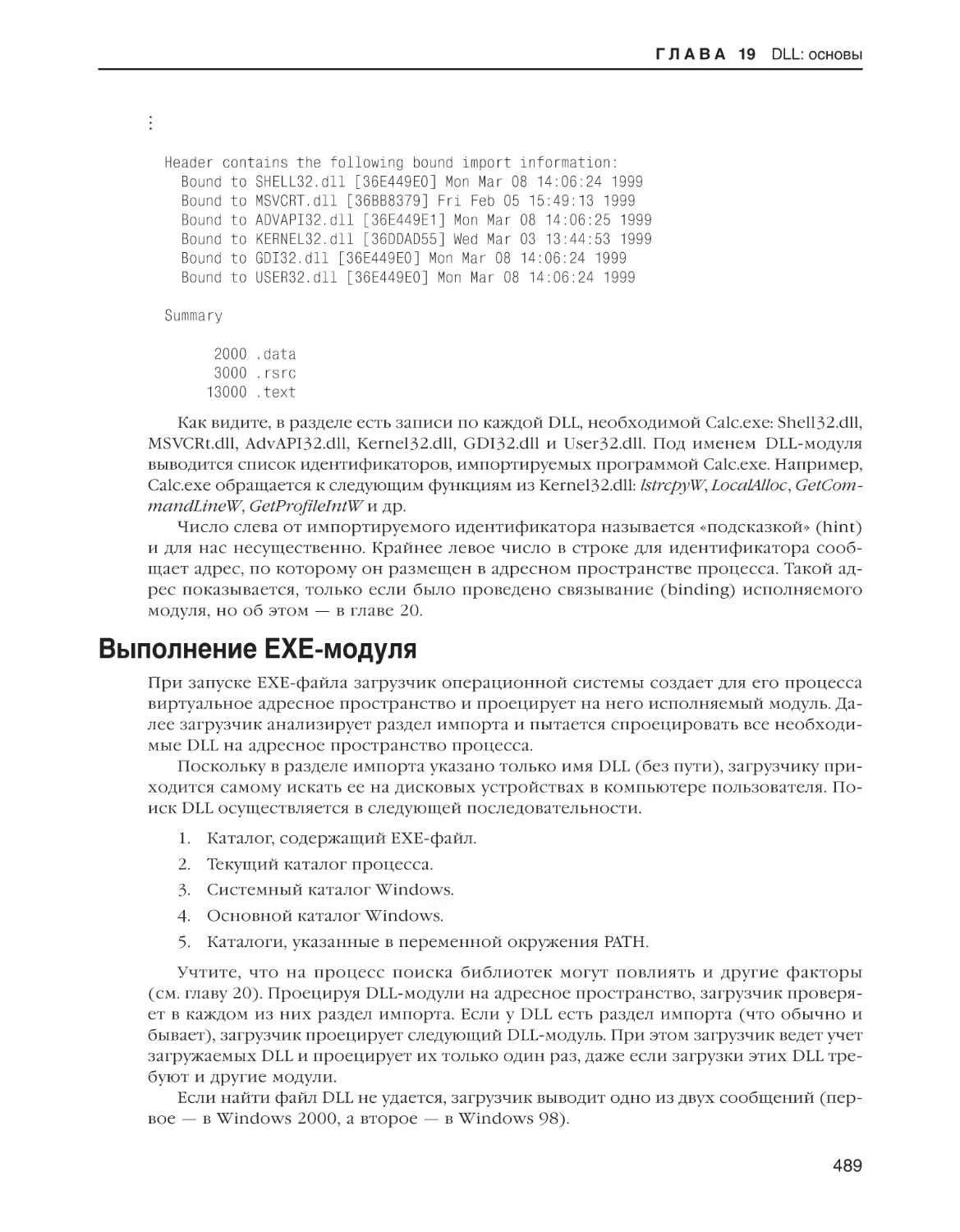

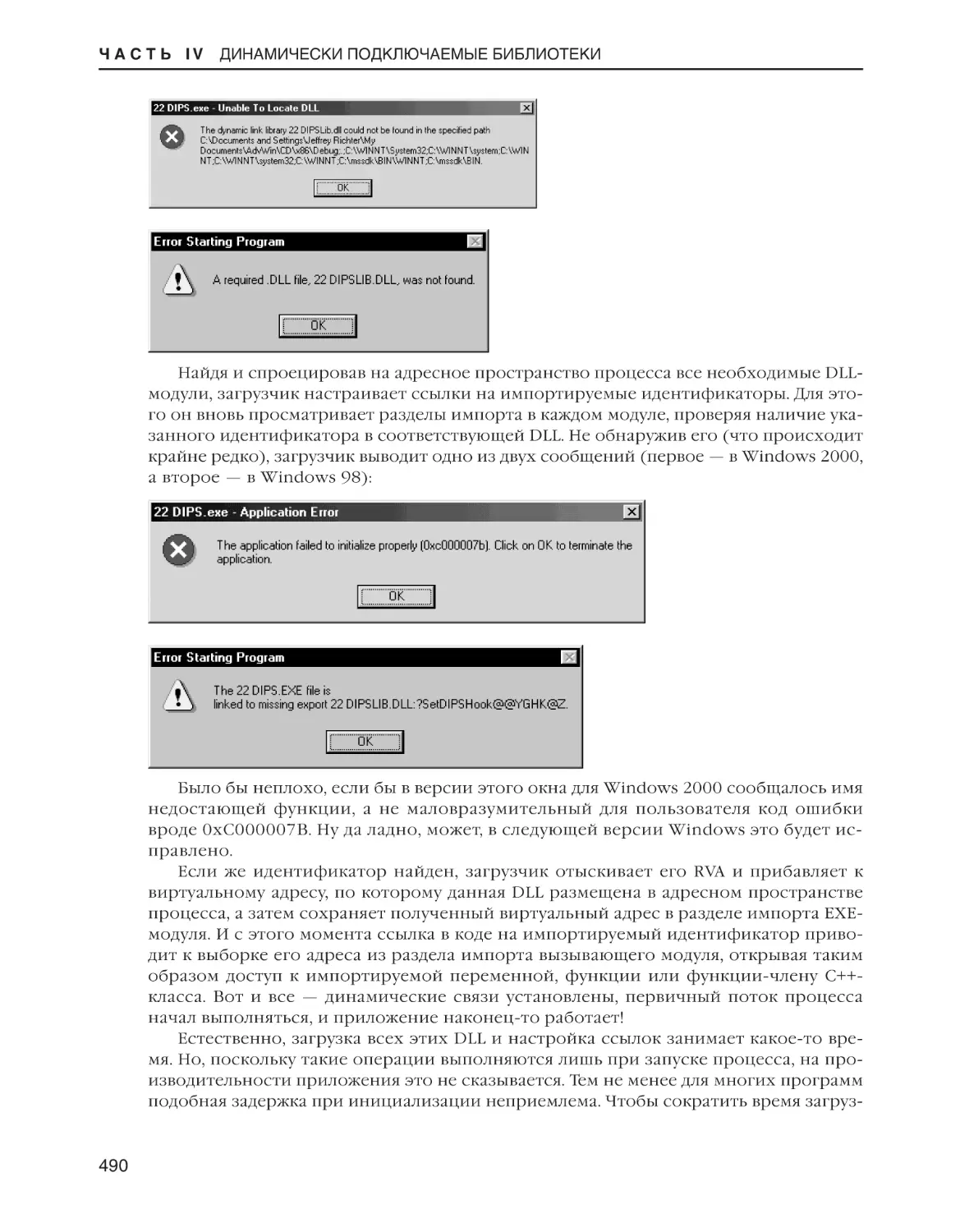

Выполнение EXE-модуля . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

477

479

481

483

485

486

487

489

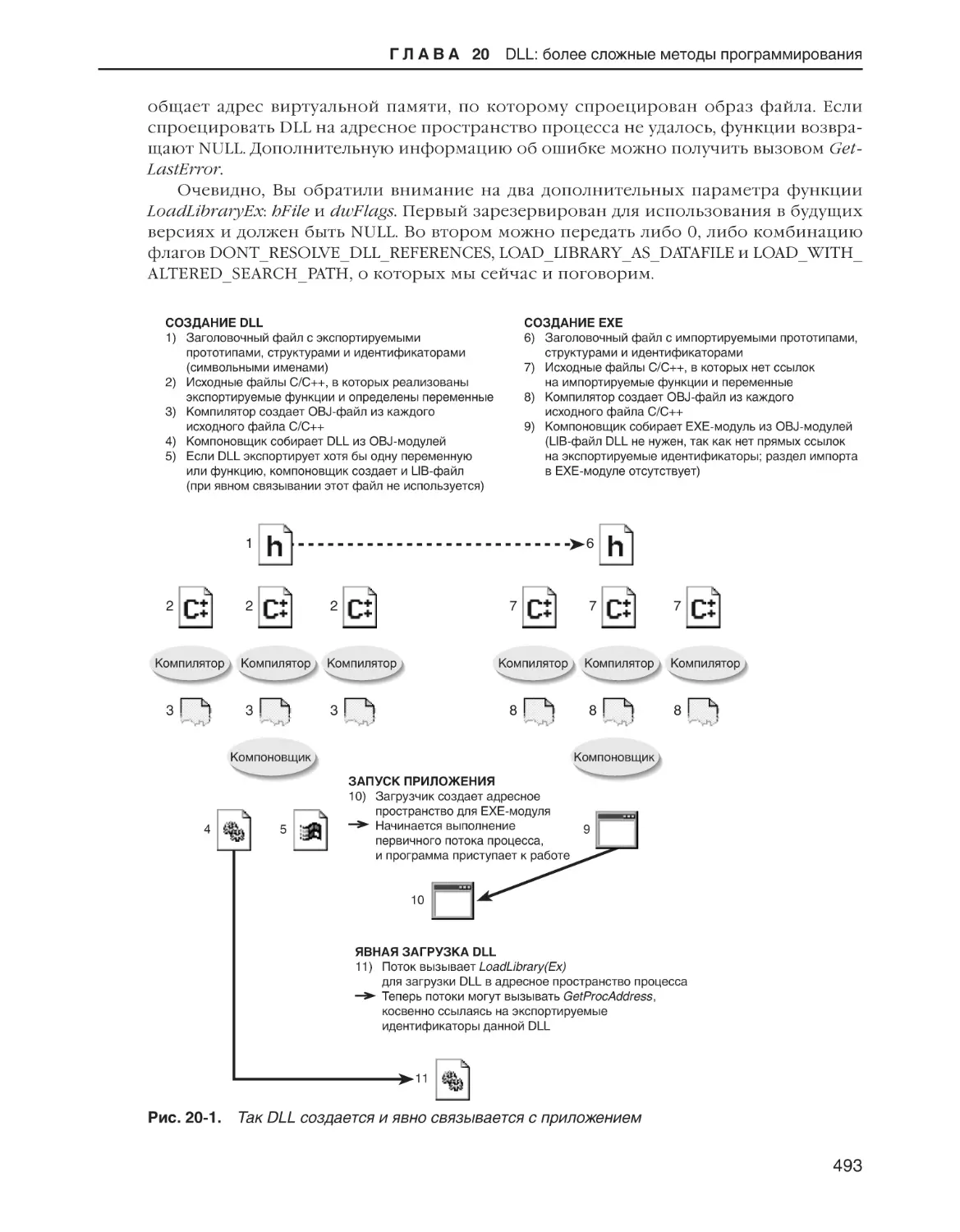

ГЛАВА 20 DLL: более сложные методы программирования . . . . . . . . . . . . . . . 492

Явная загрузка DLL и связывание идентификаторов . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Явная загрузка DLL . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

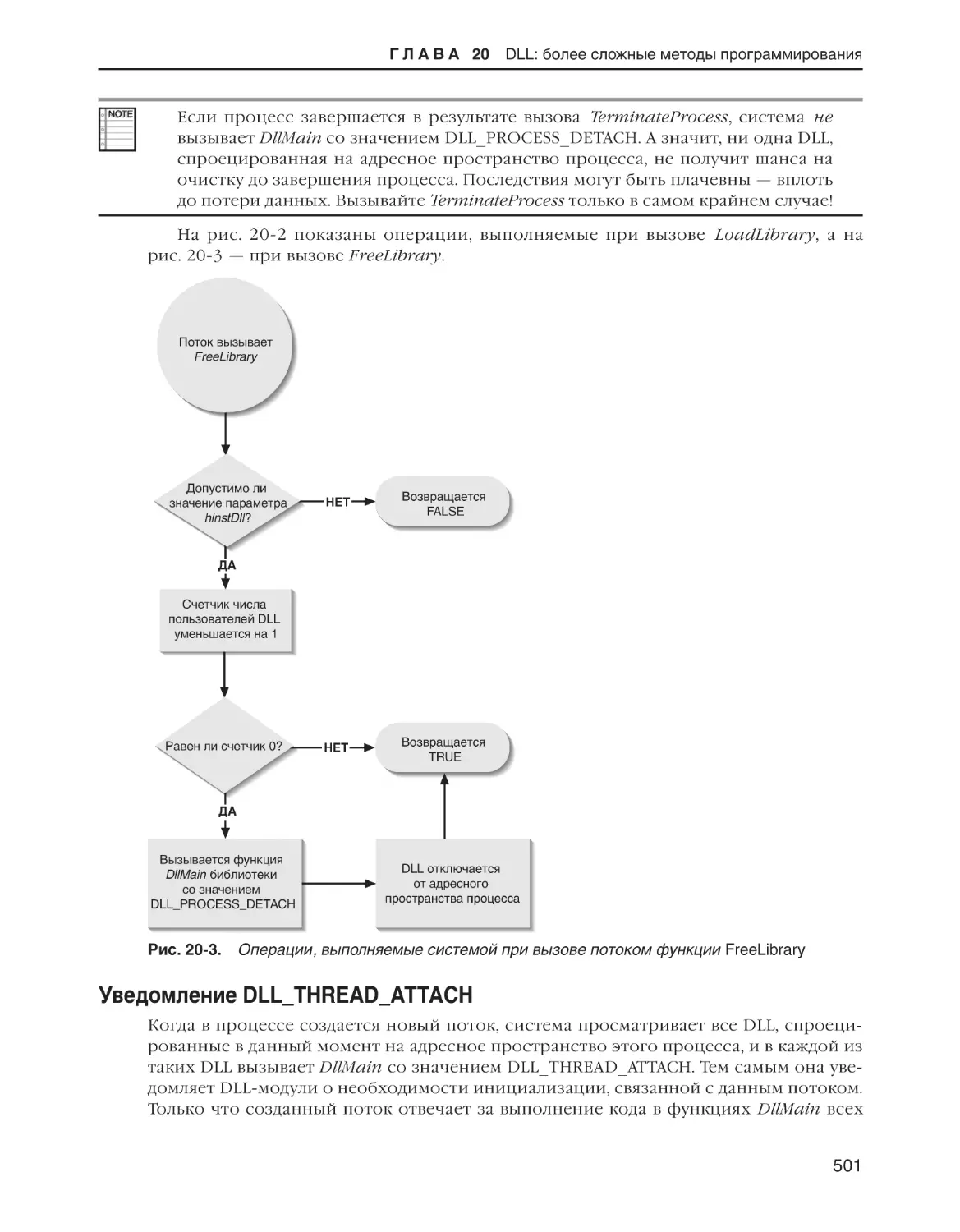

Явная выгрузка DLL . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Явное подключение экспортируемого идентификатора . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

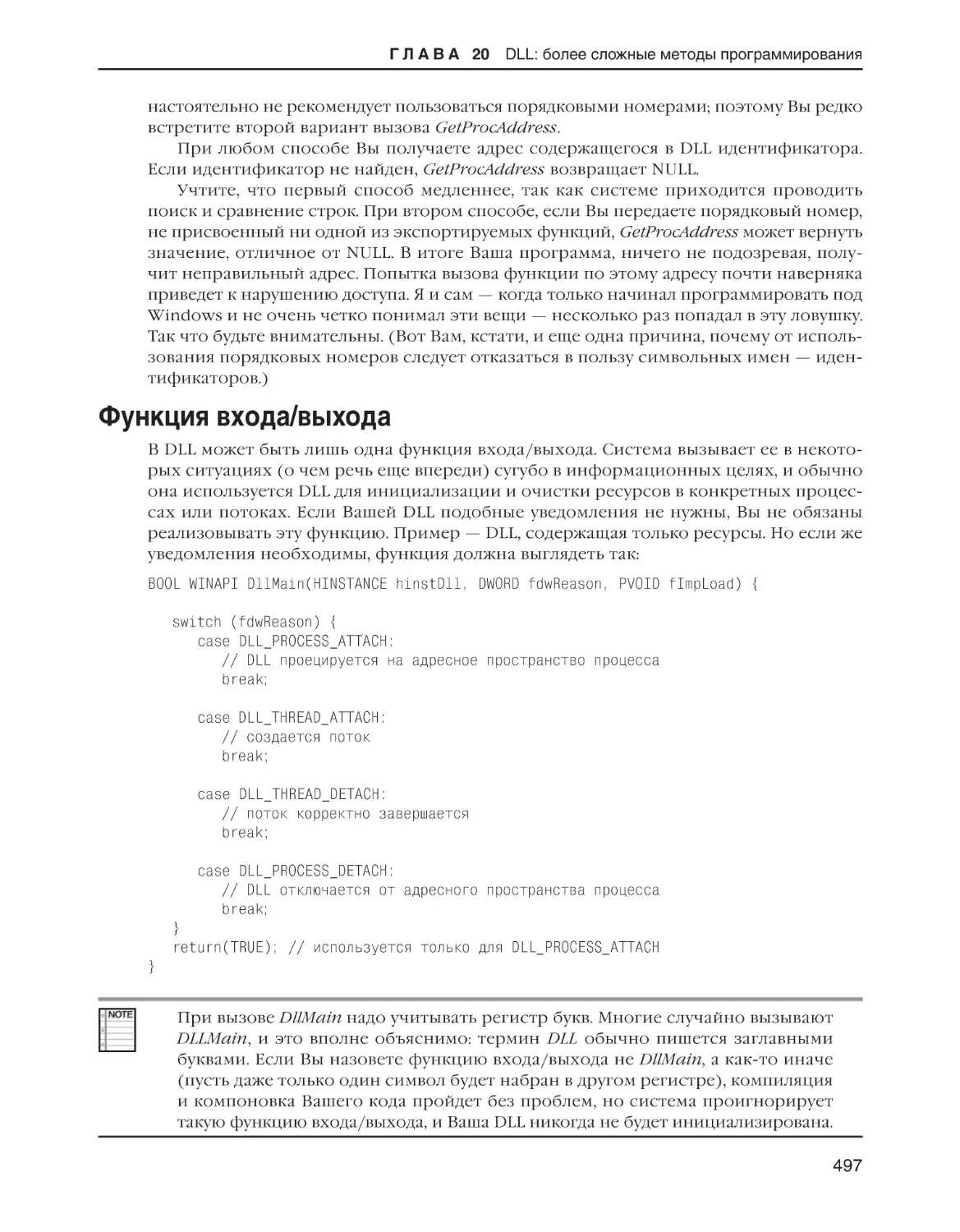

Функция входа/выхода . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

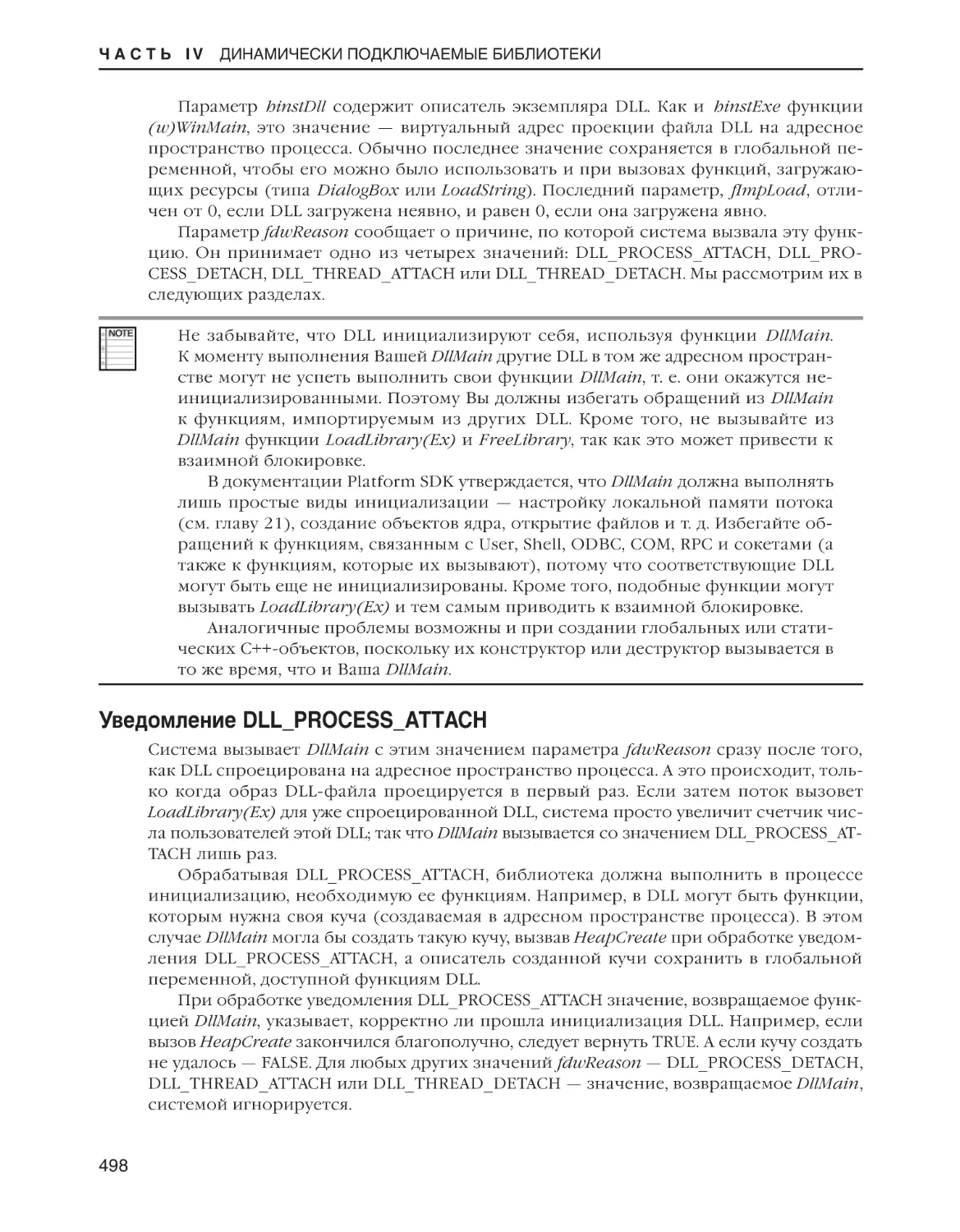

Уведомление DLL_PROCESS_ATTACH . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Уведомление DLL_PROCESS_DETACH . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Уведомление DLL_THREAD_ATTACH . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Уведомление DLL_THREAD_DETACH . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Как система упорядочивает вызовы DllMain . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Функция DllMain и библиотека C/C++ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Отложенная загрузка DLL . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

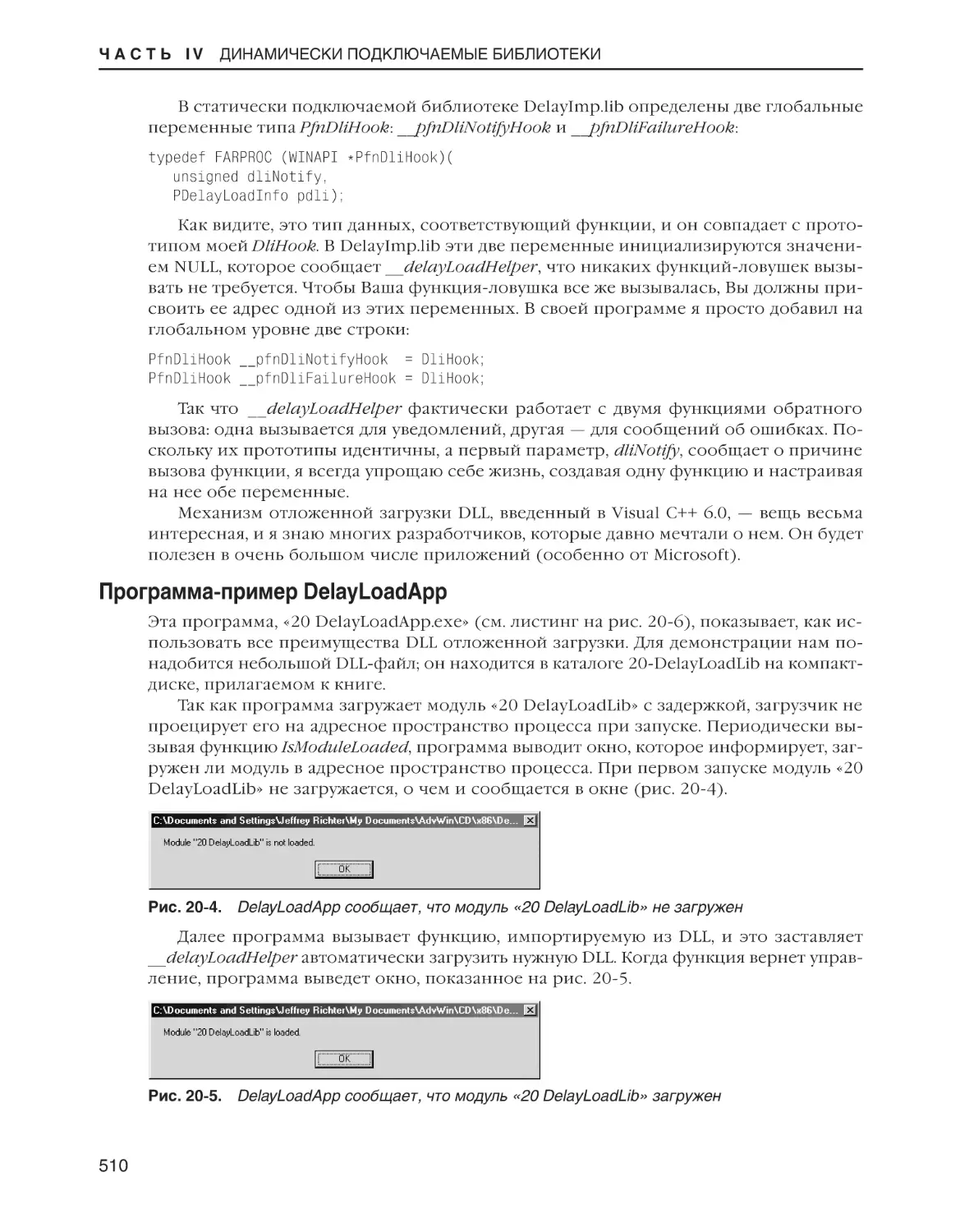

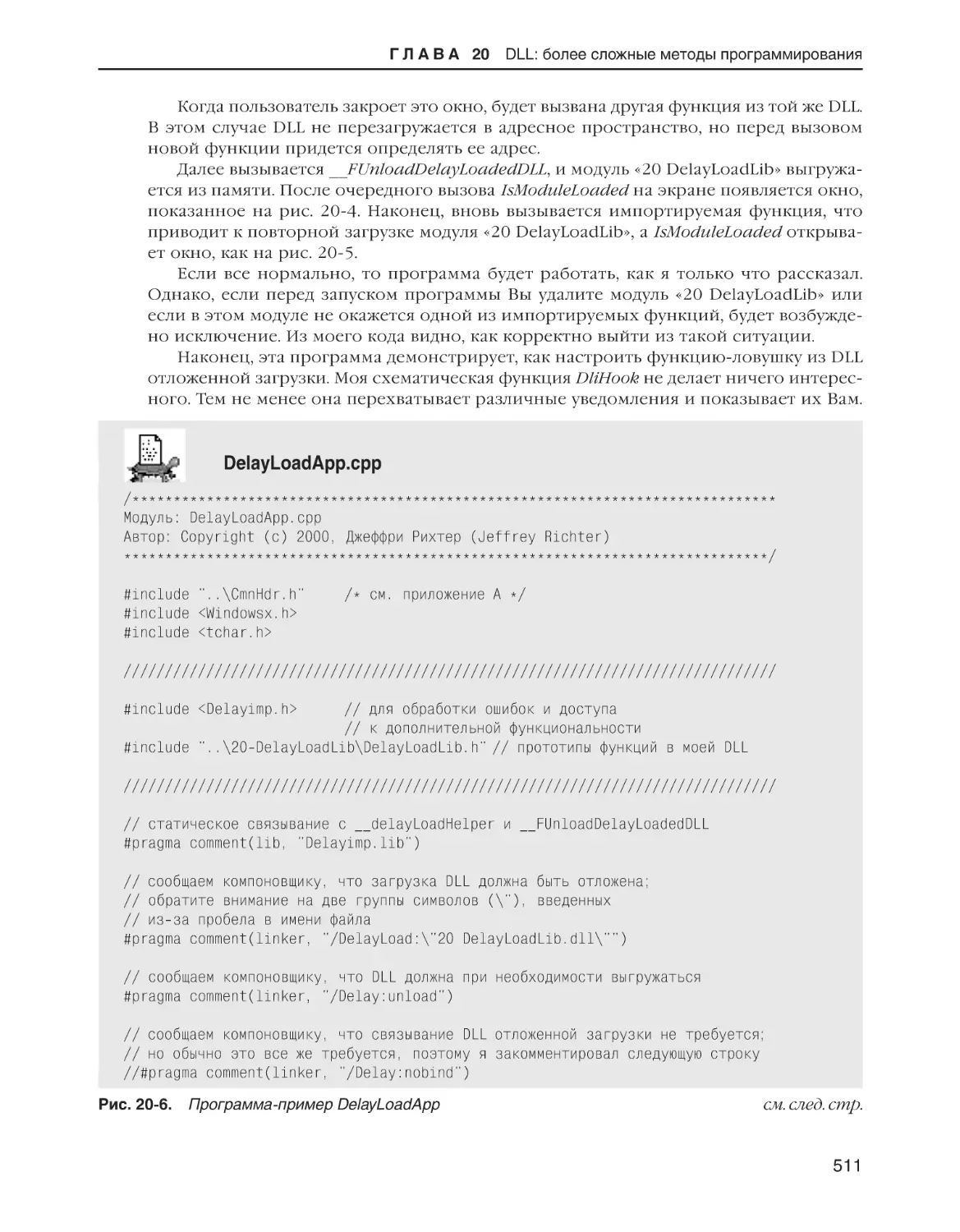

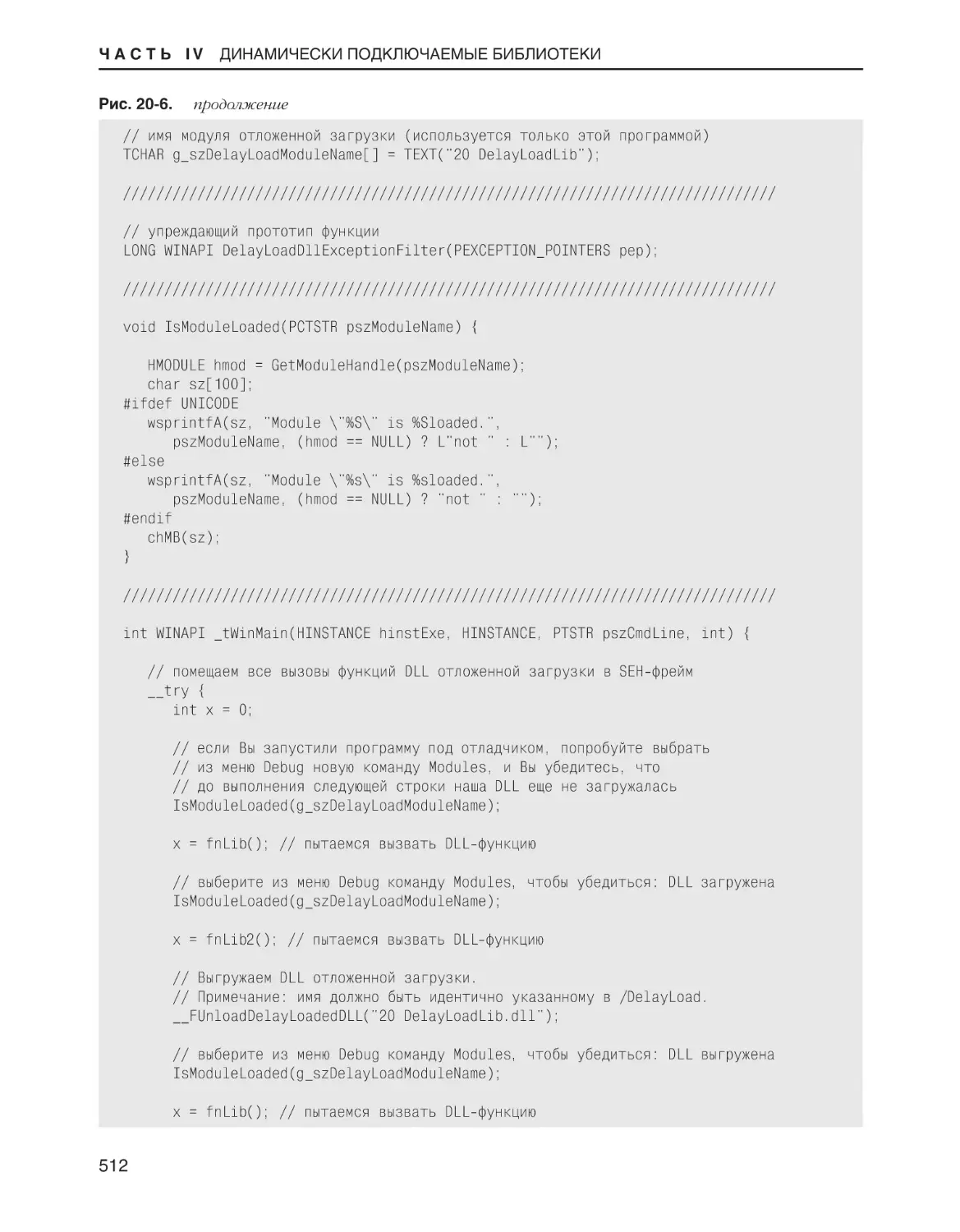

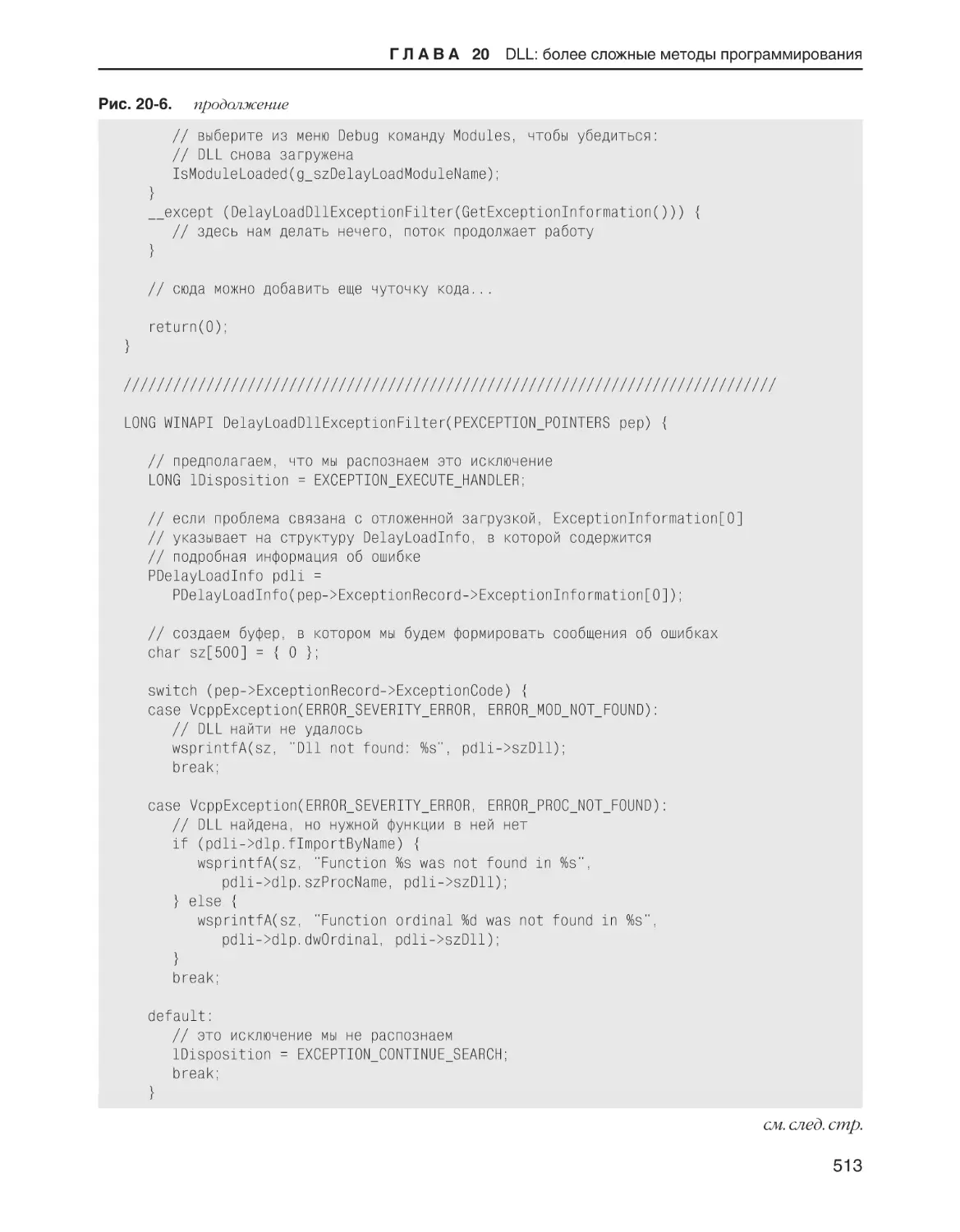

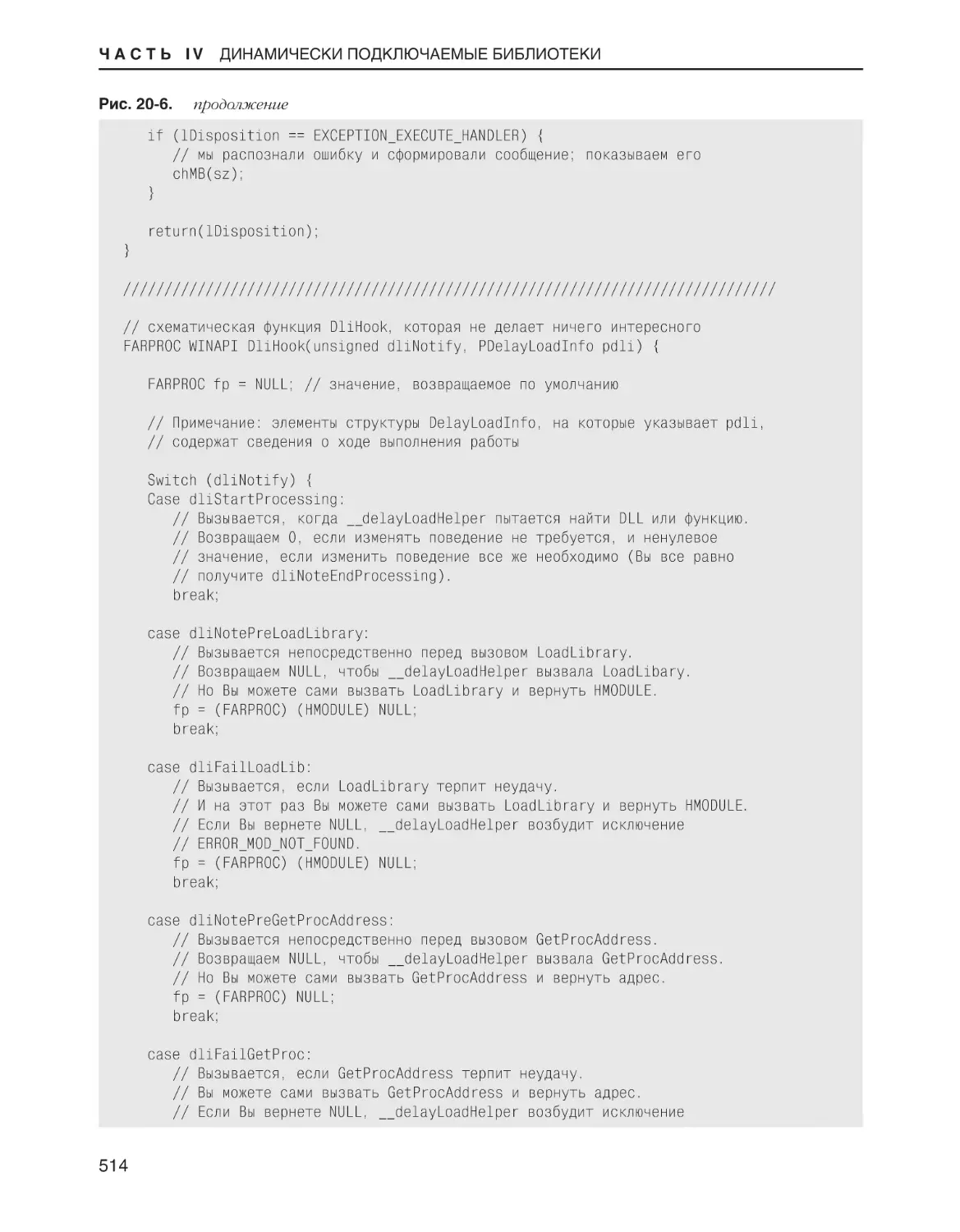

Программа-пример DelayLoadApp . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

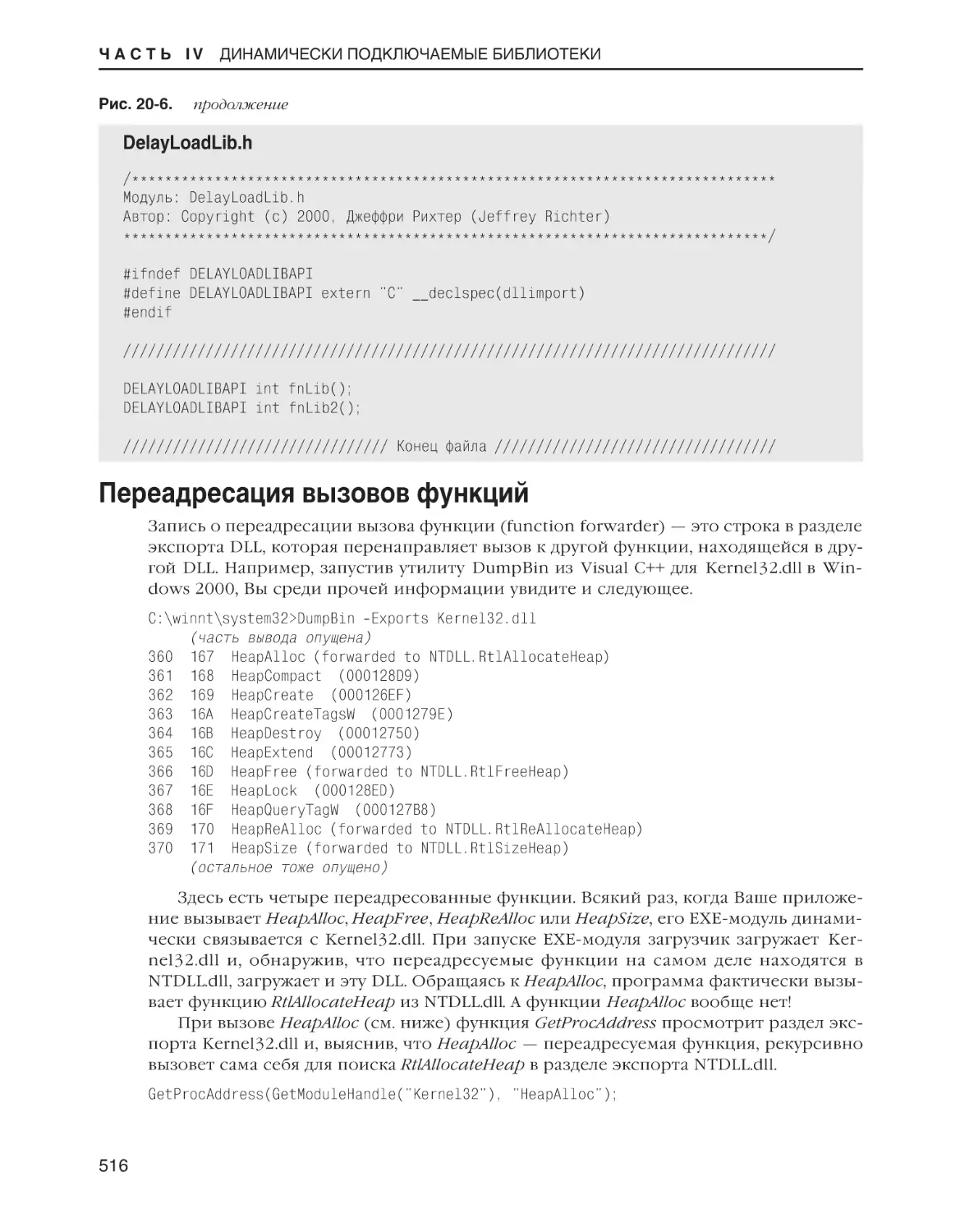

Переадресация вызовов функций . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

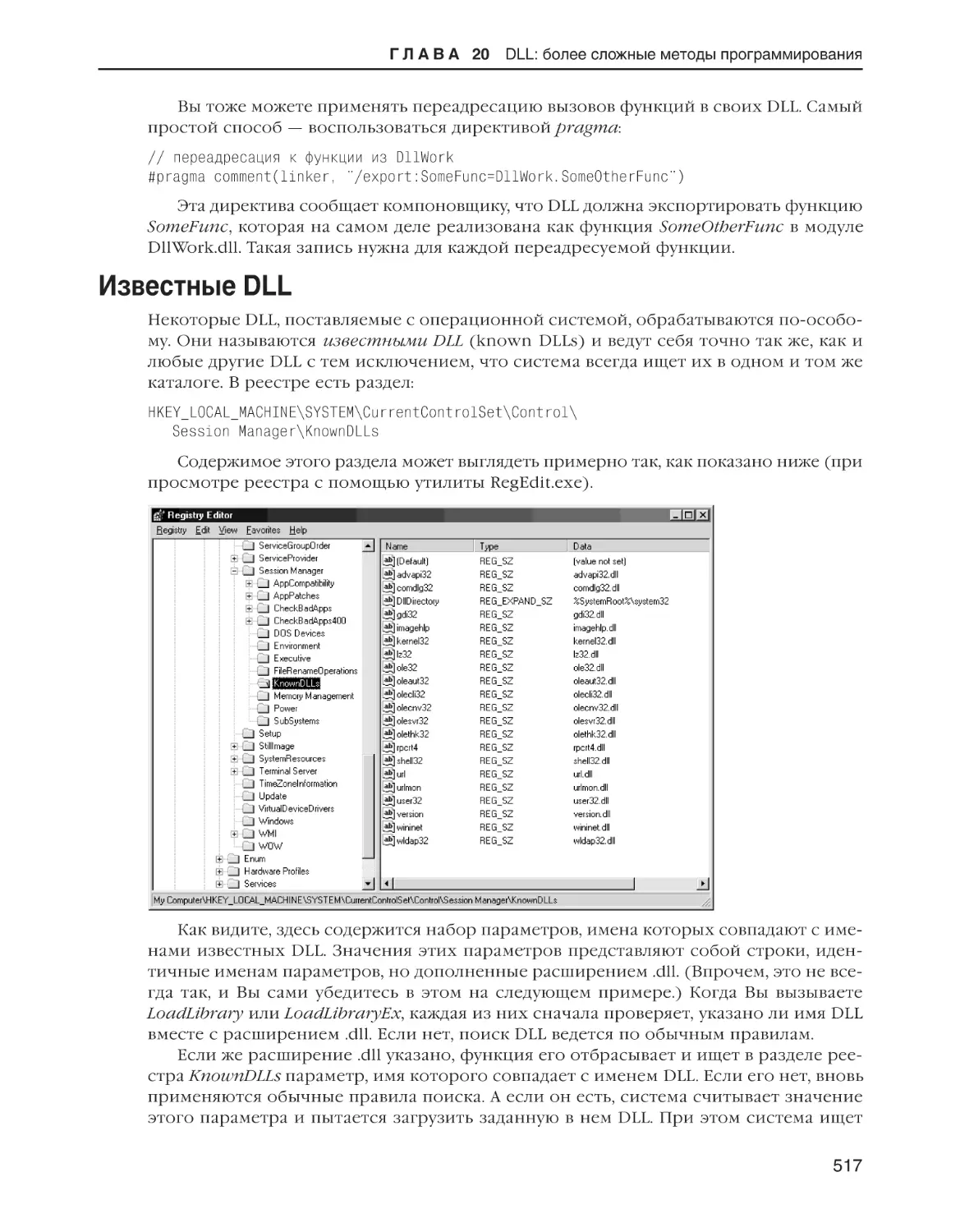

Известные DLL . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Перенаправление DLL . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

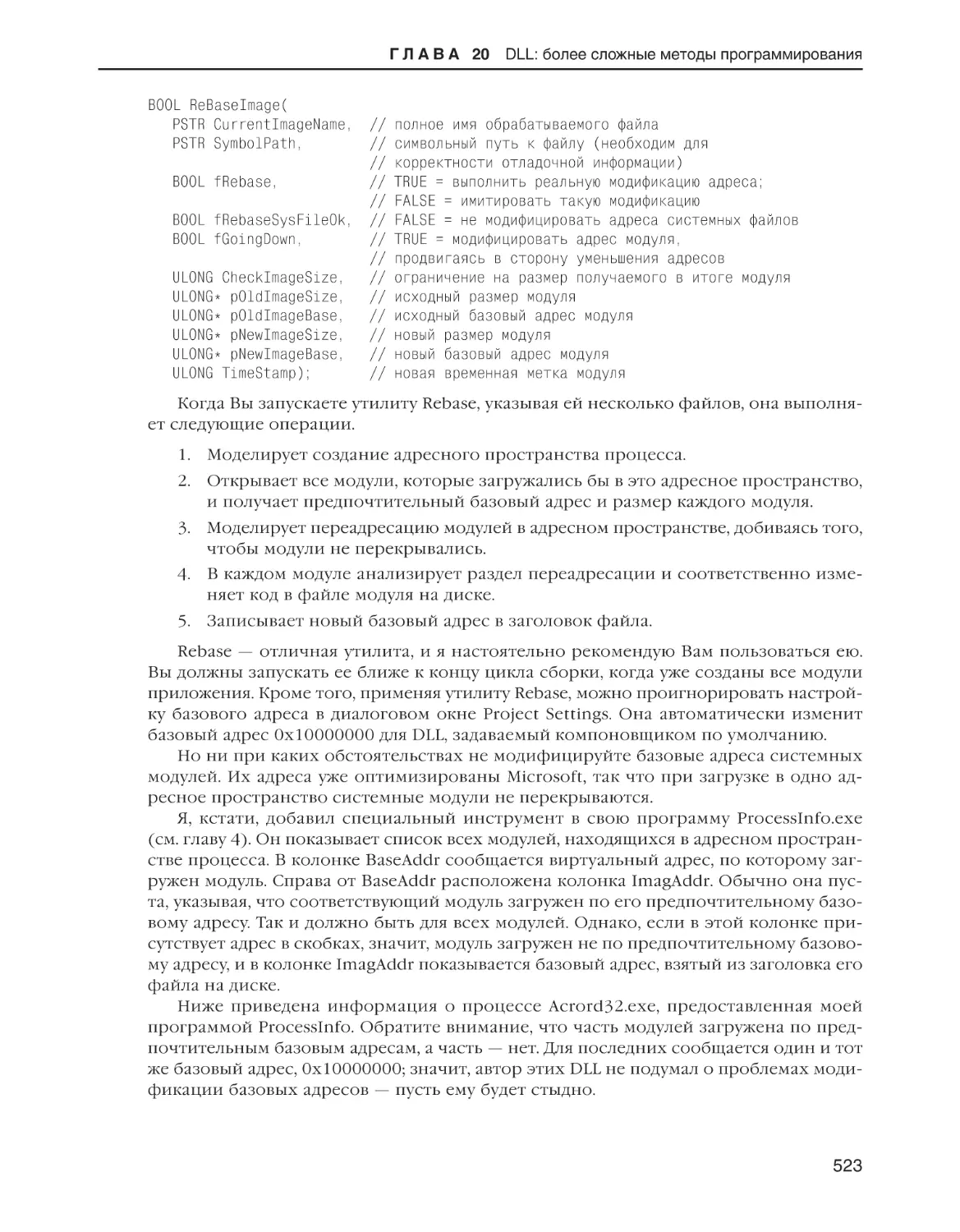

Модификация базовых адресов модулей . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Связывание модулей . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

492

492

494

496

497

498

499

501

502

503

505

506

510

516

517

518

519

524

ГЛАВА 21 Локальная память потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 527

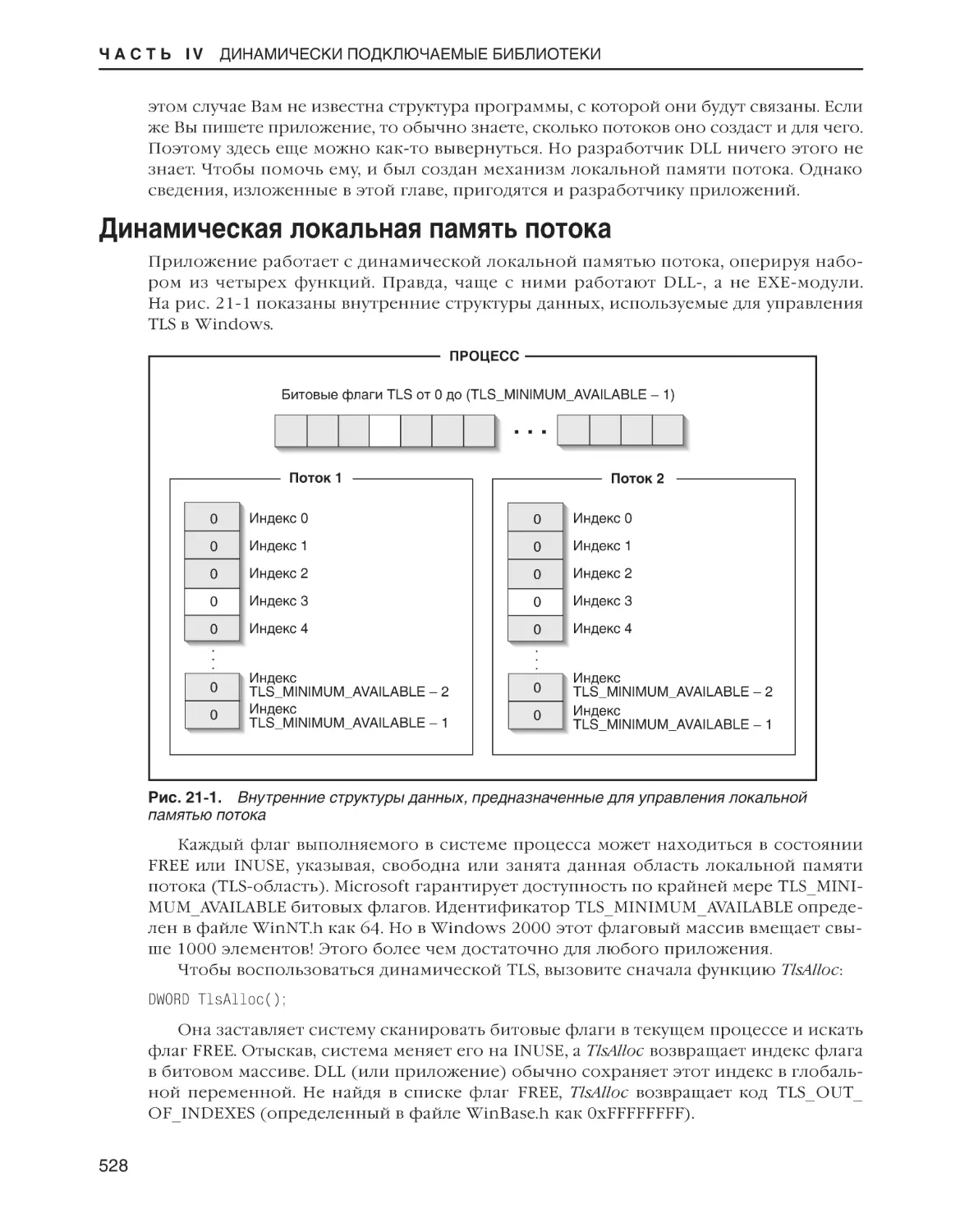

Динамическая локальная память потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 528

Использование динамической TLS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 530

Статическая локальная память потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 531

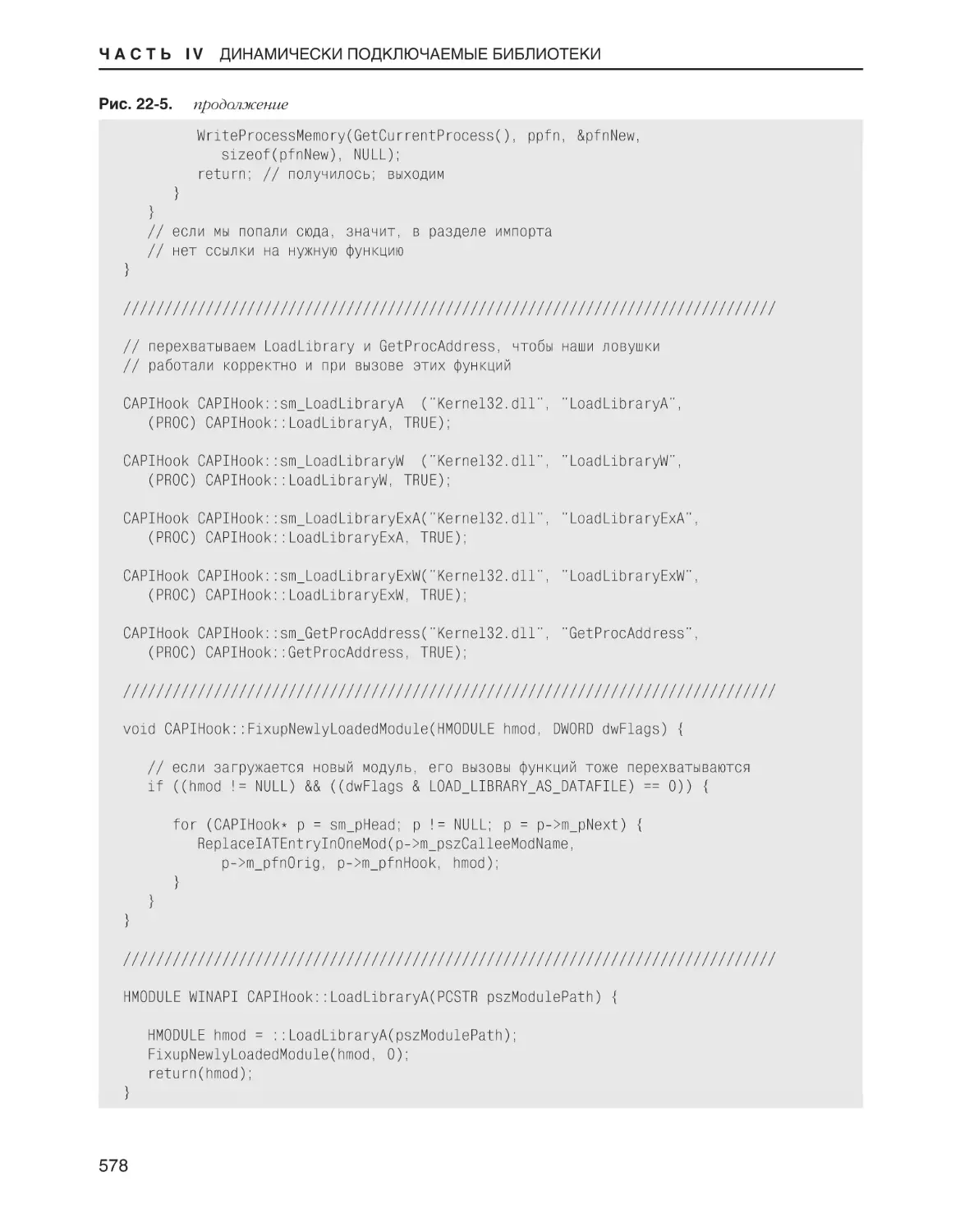

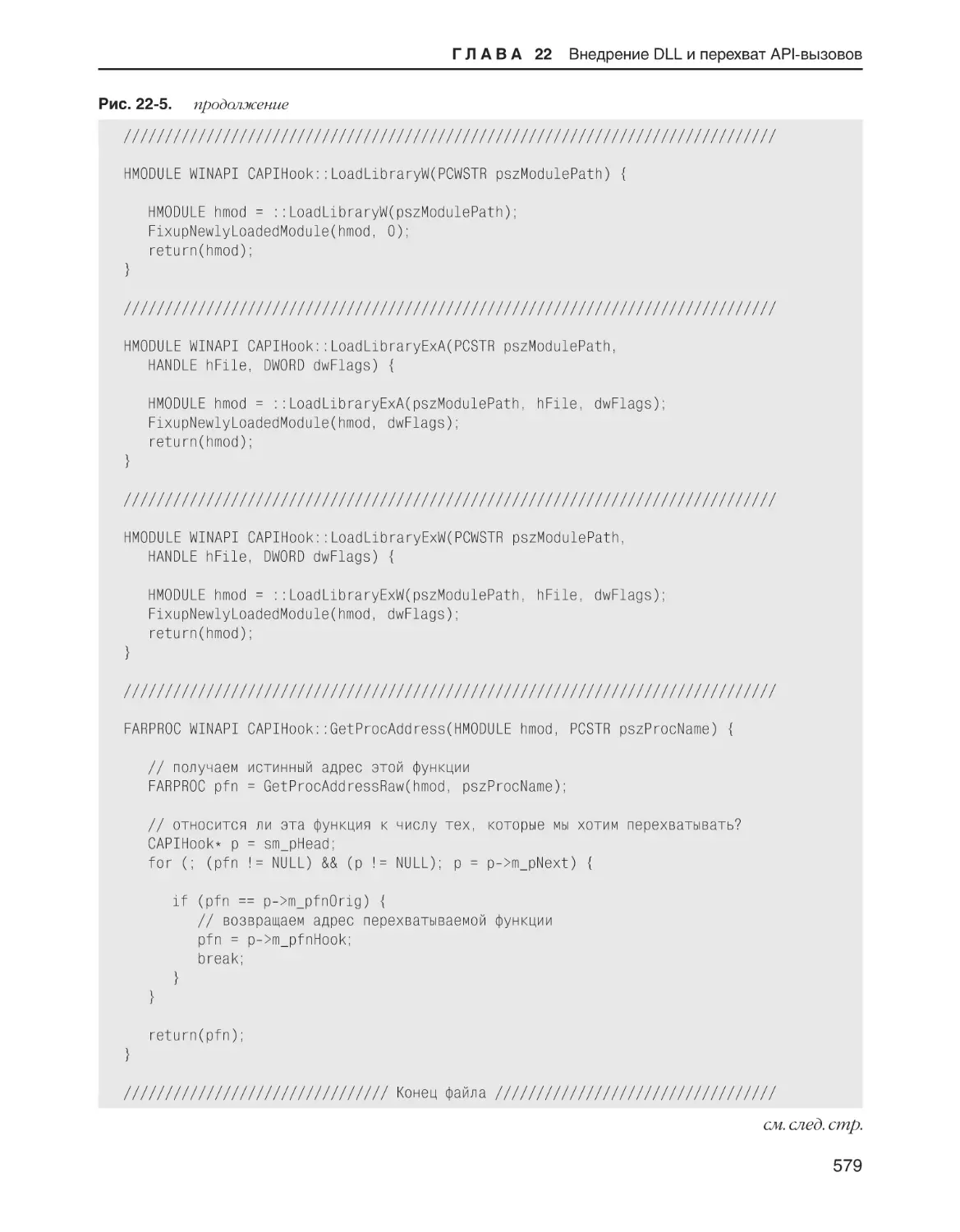

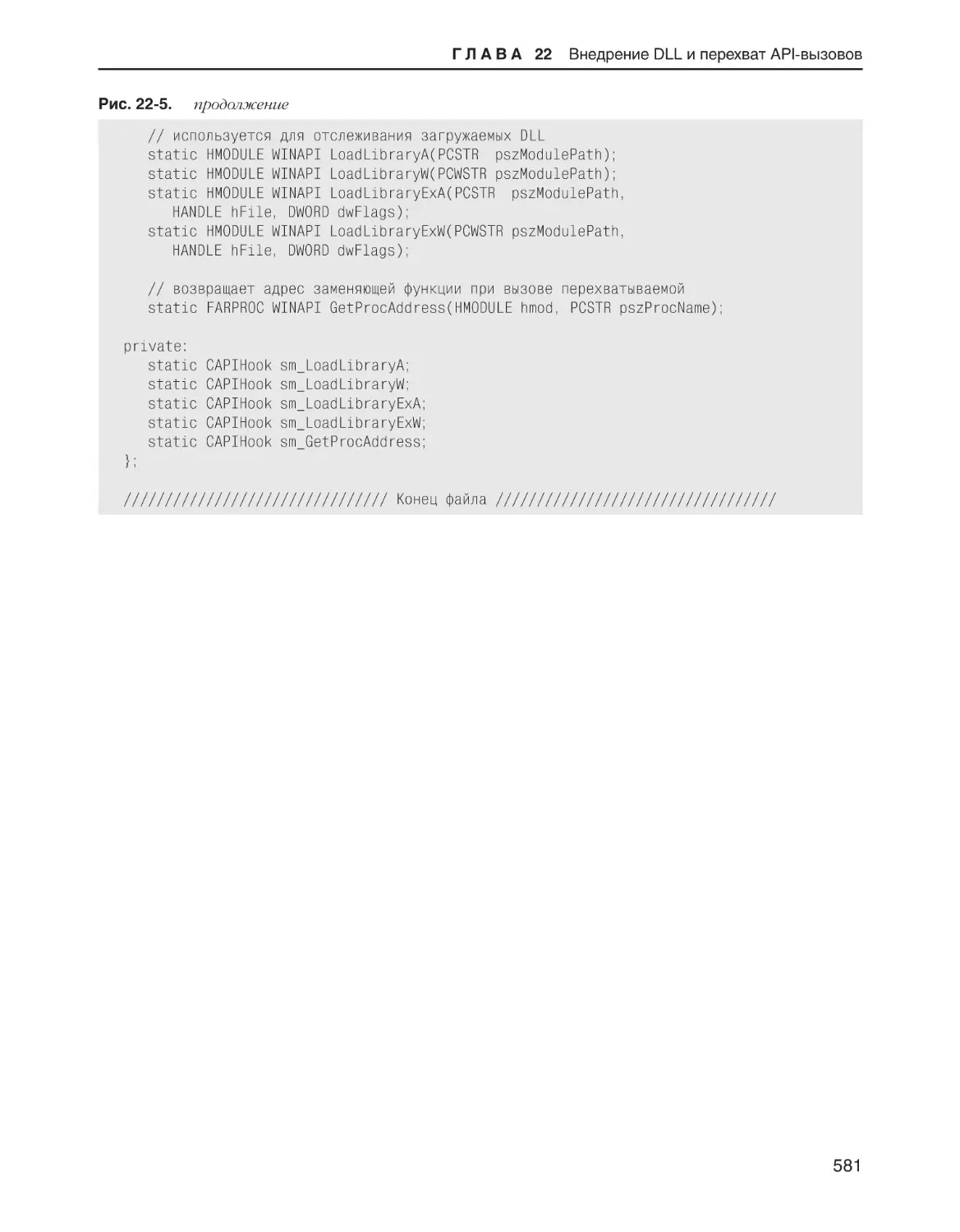

ГЛАВА 22 Внедрение DLL и перехват API-вызовов . . . . . . . . . . . . . . . . . . . . . . 533

Пример внедрения DLL . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

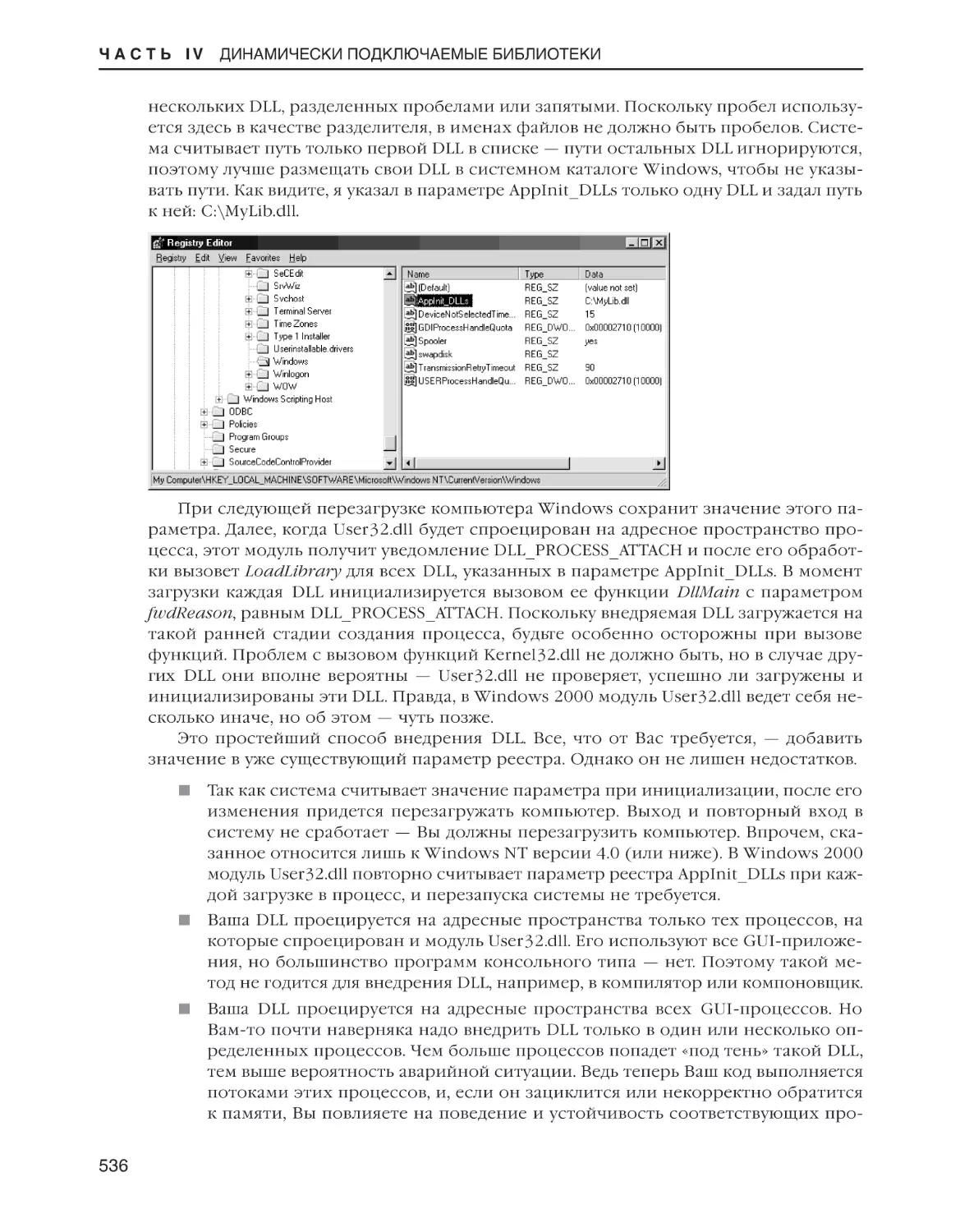

Внедрение DLL с использованием реестра . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

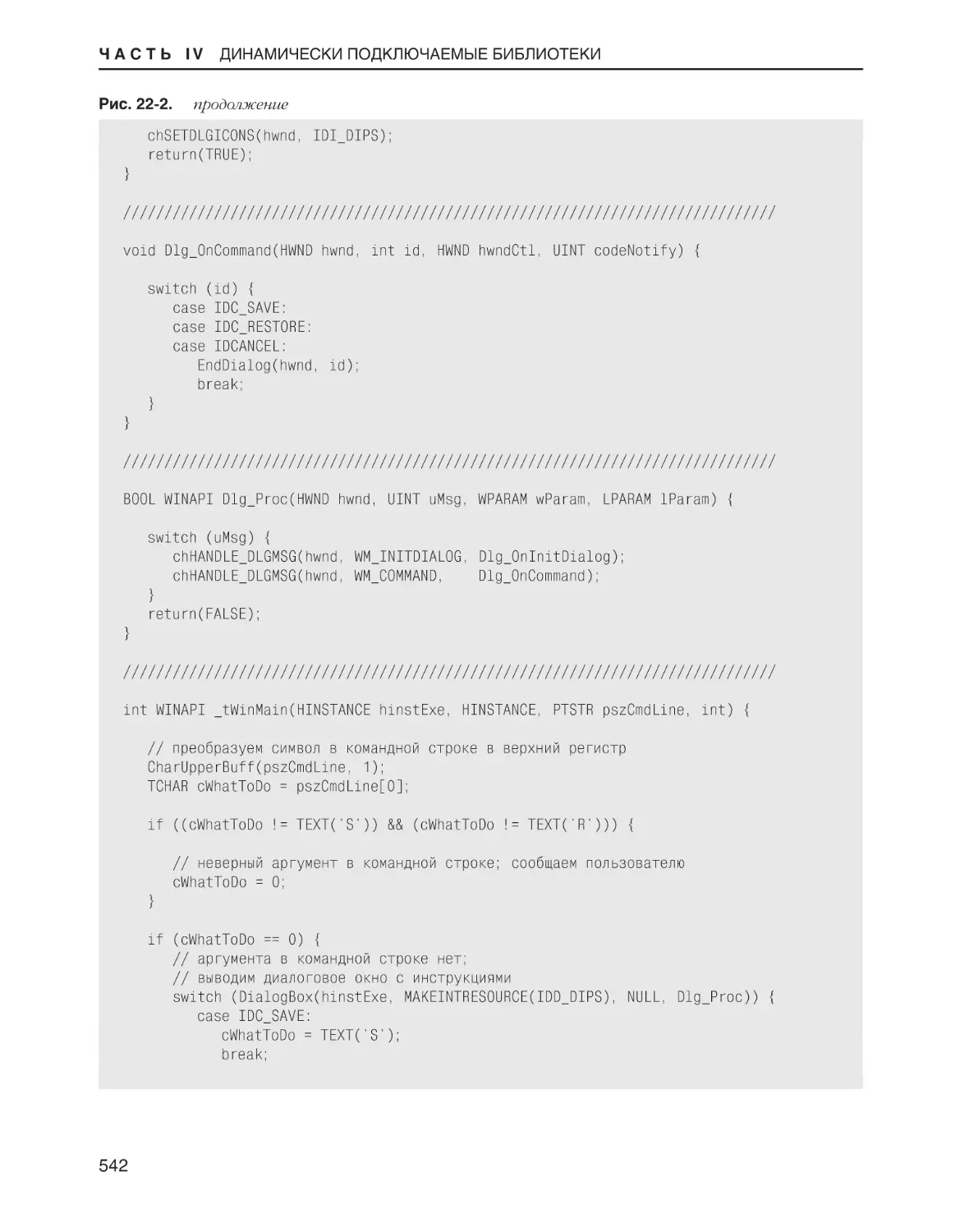

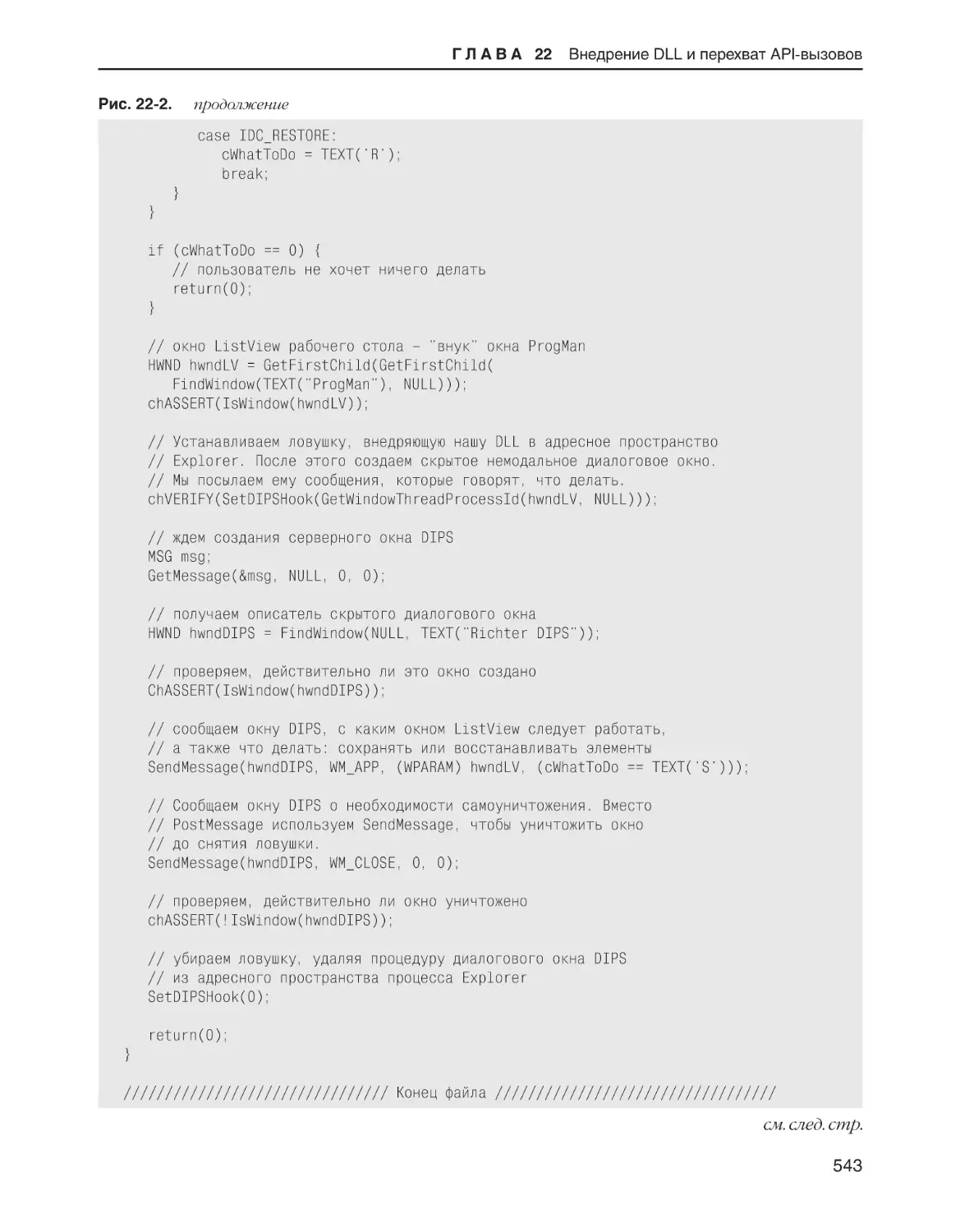

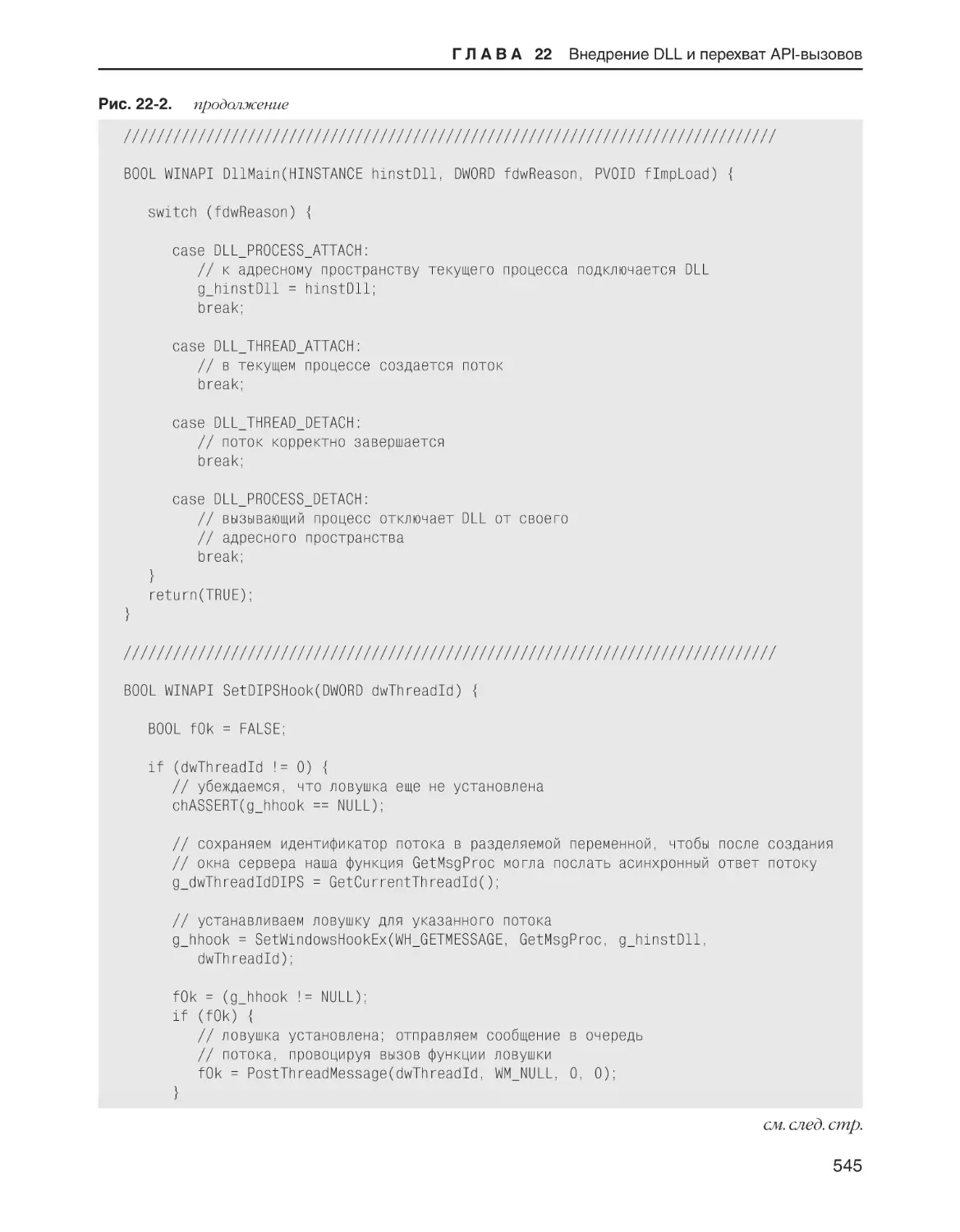

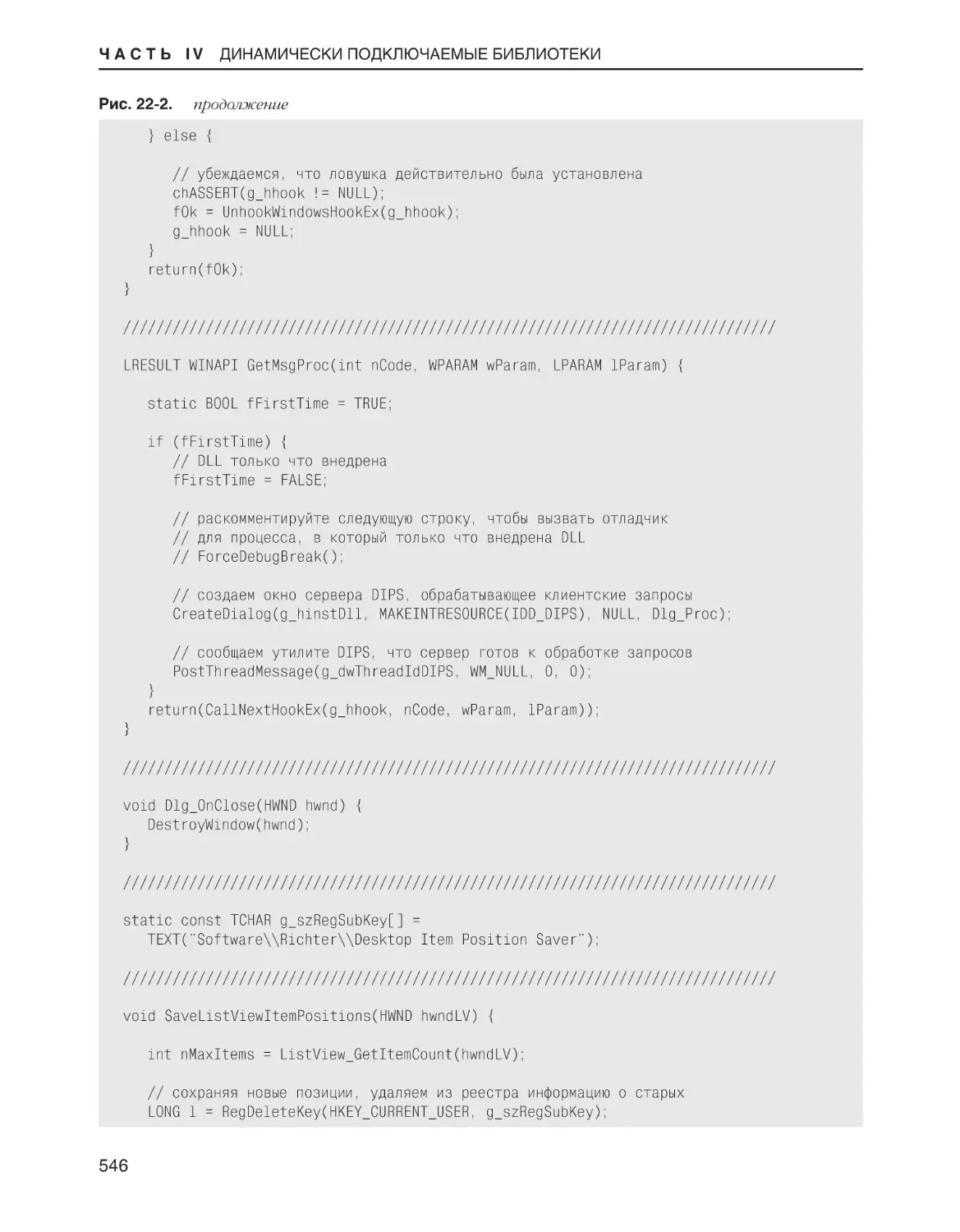

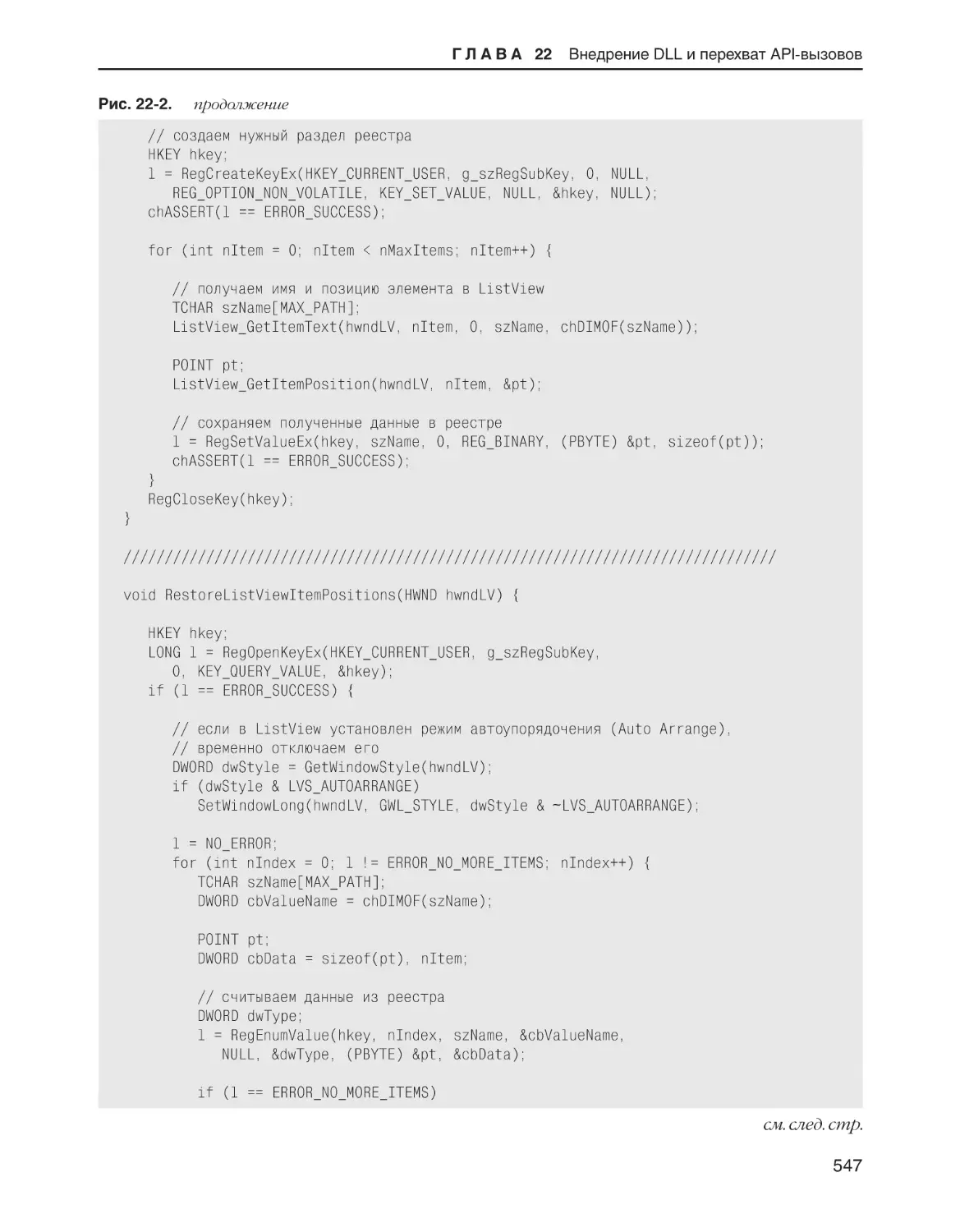

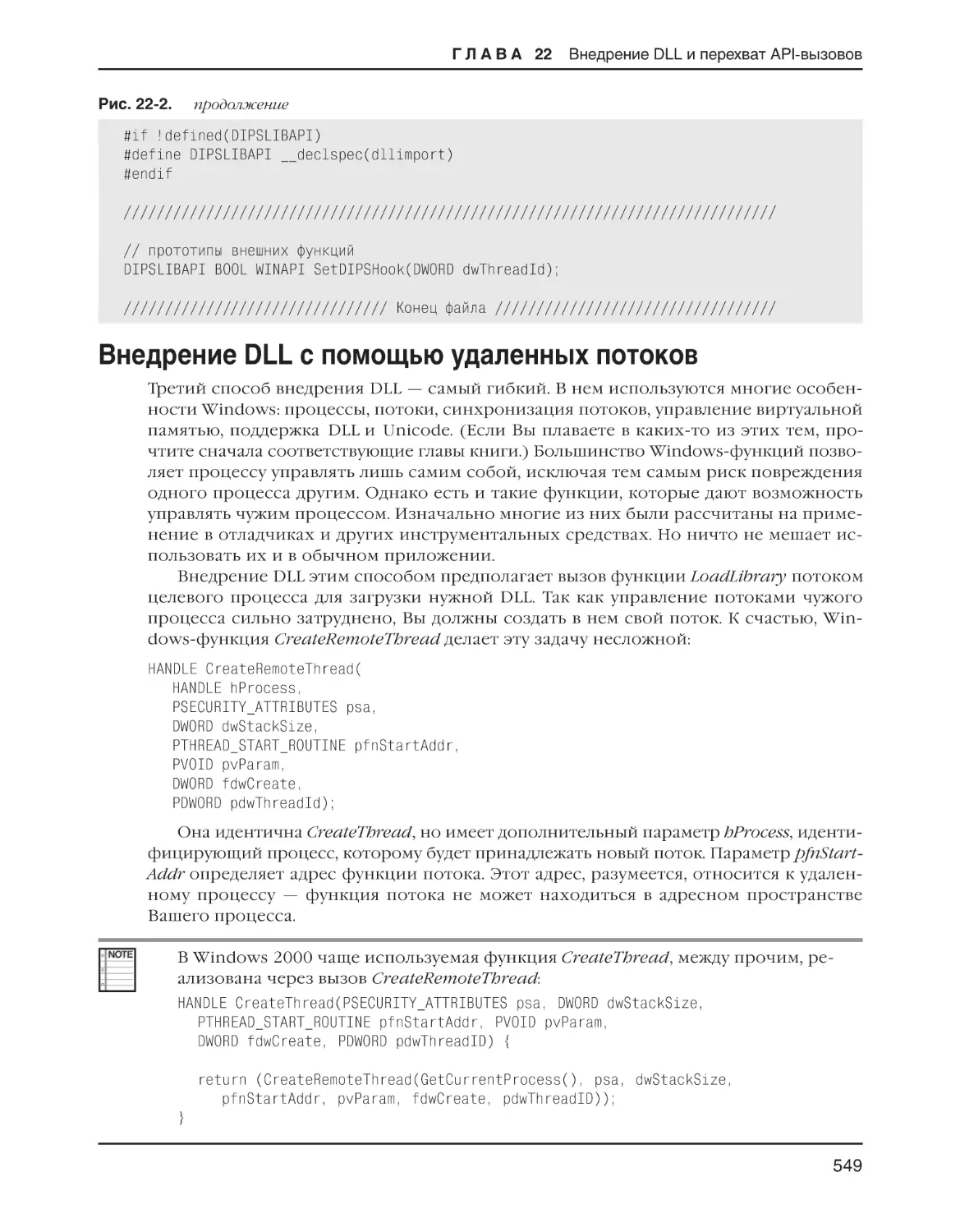

Внедрение DLL с помощью ловушек . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

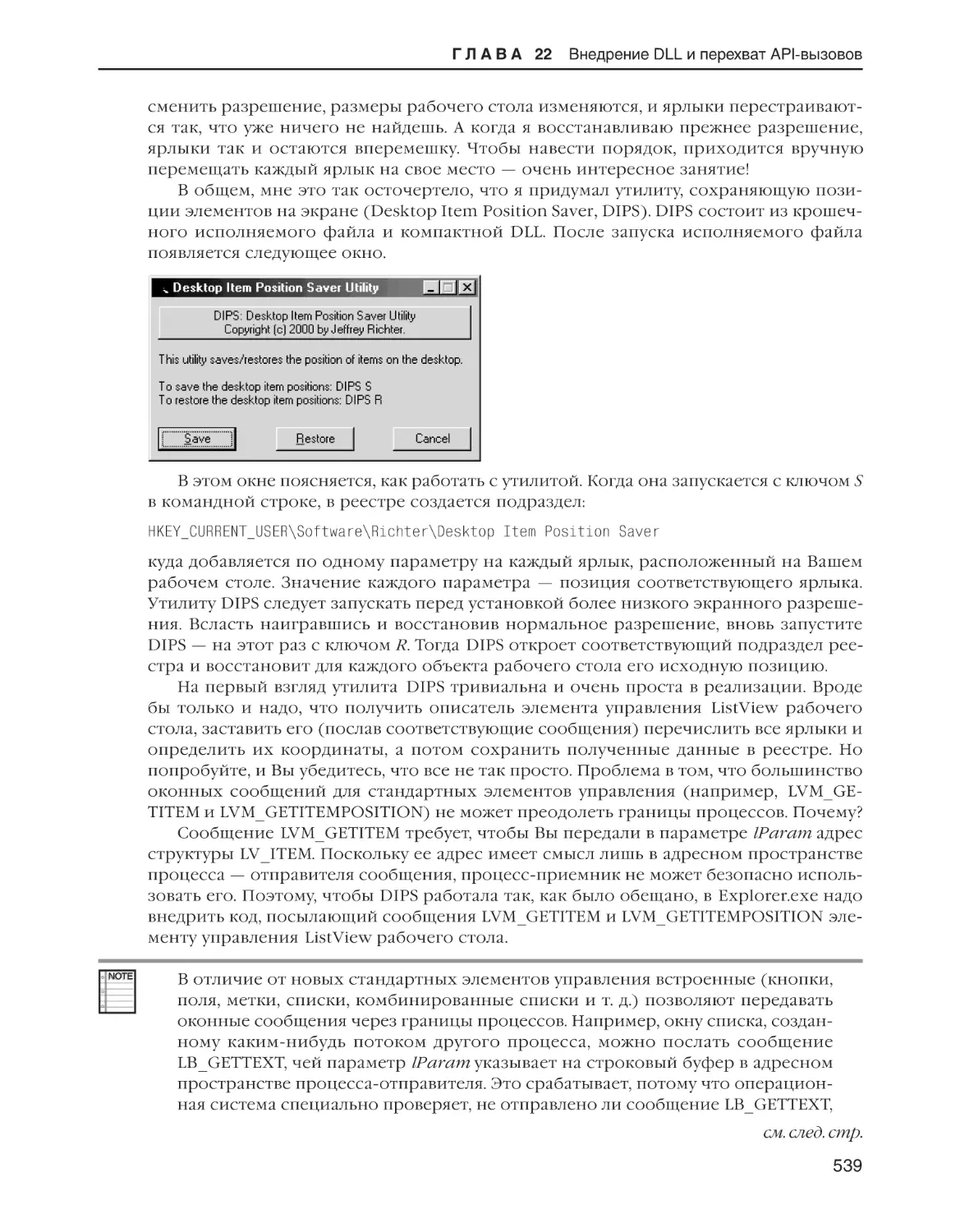

Утилита для сохранения позиций элементов на рабочем столе . . . . . . . . . . . . . . . . . . . . . . . . . . .

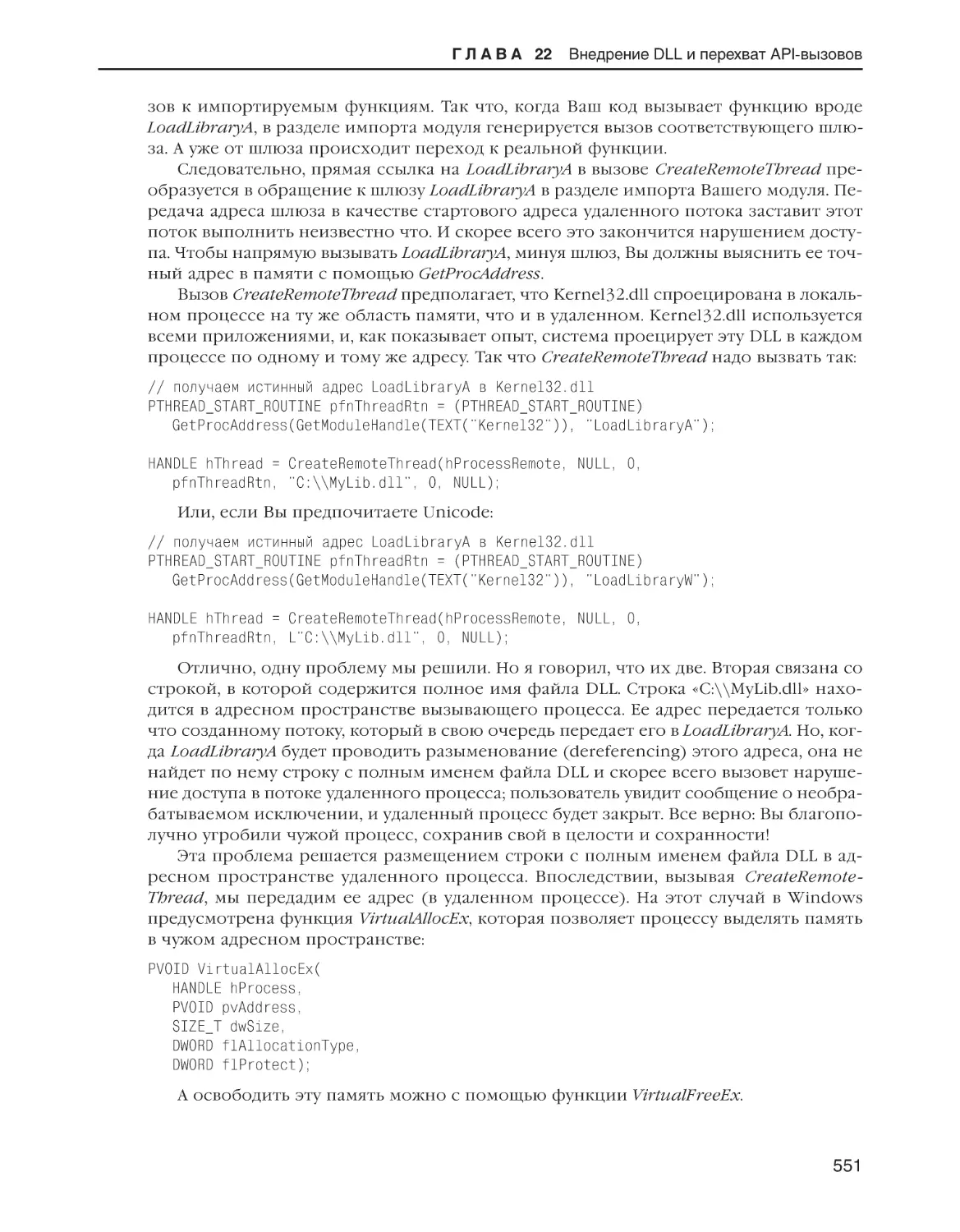

Внедрение DLL с помощью удаленных потоков . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

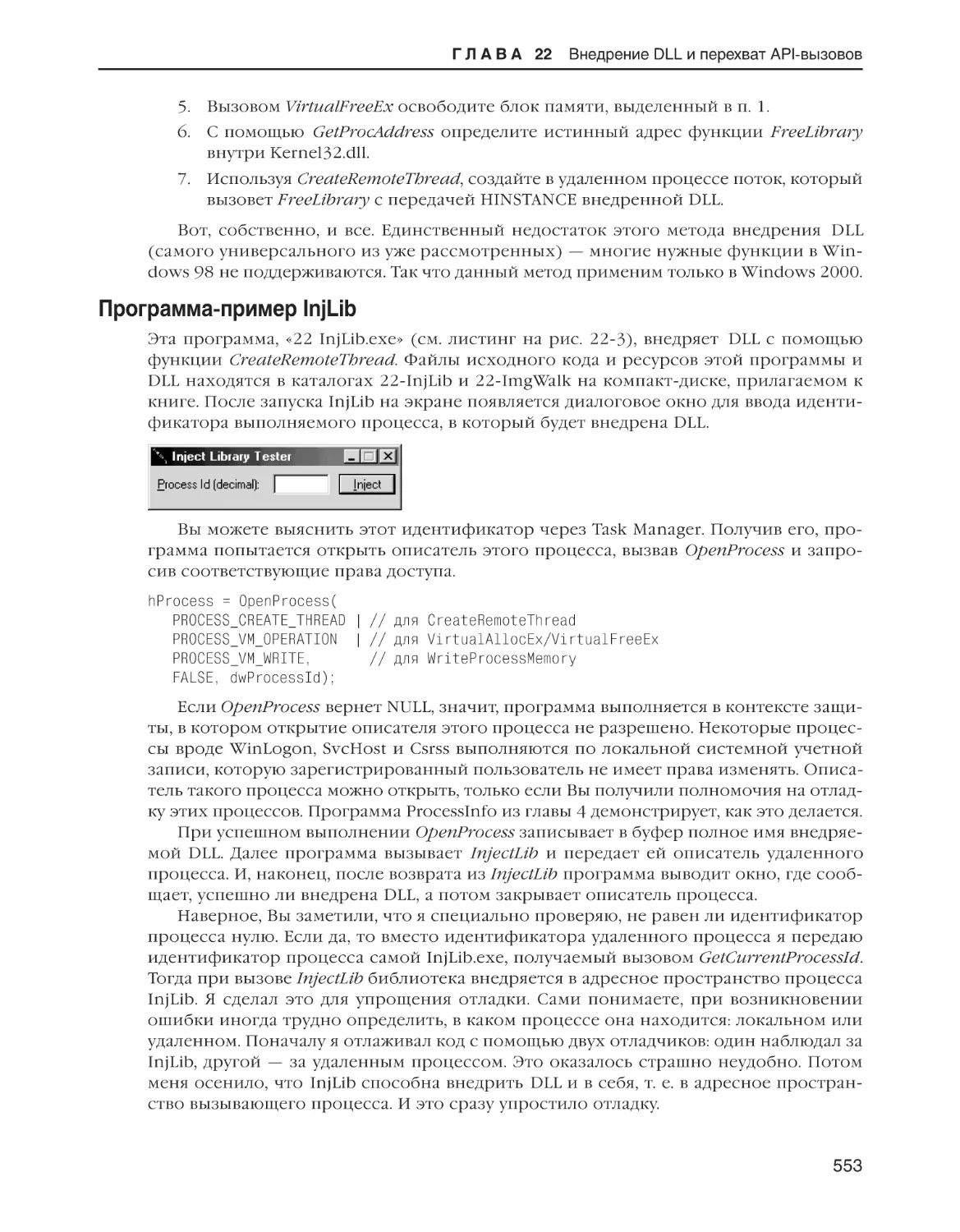

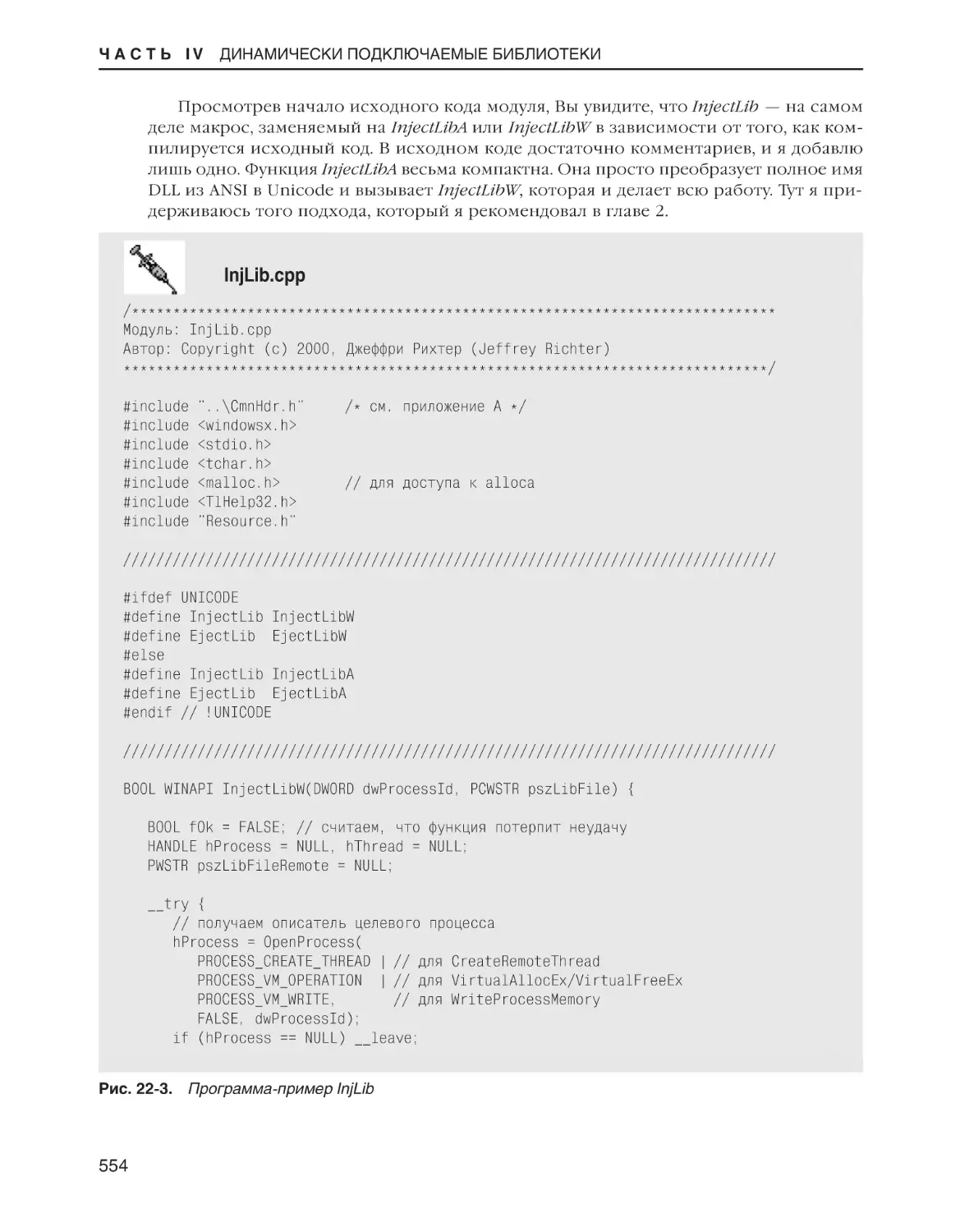

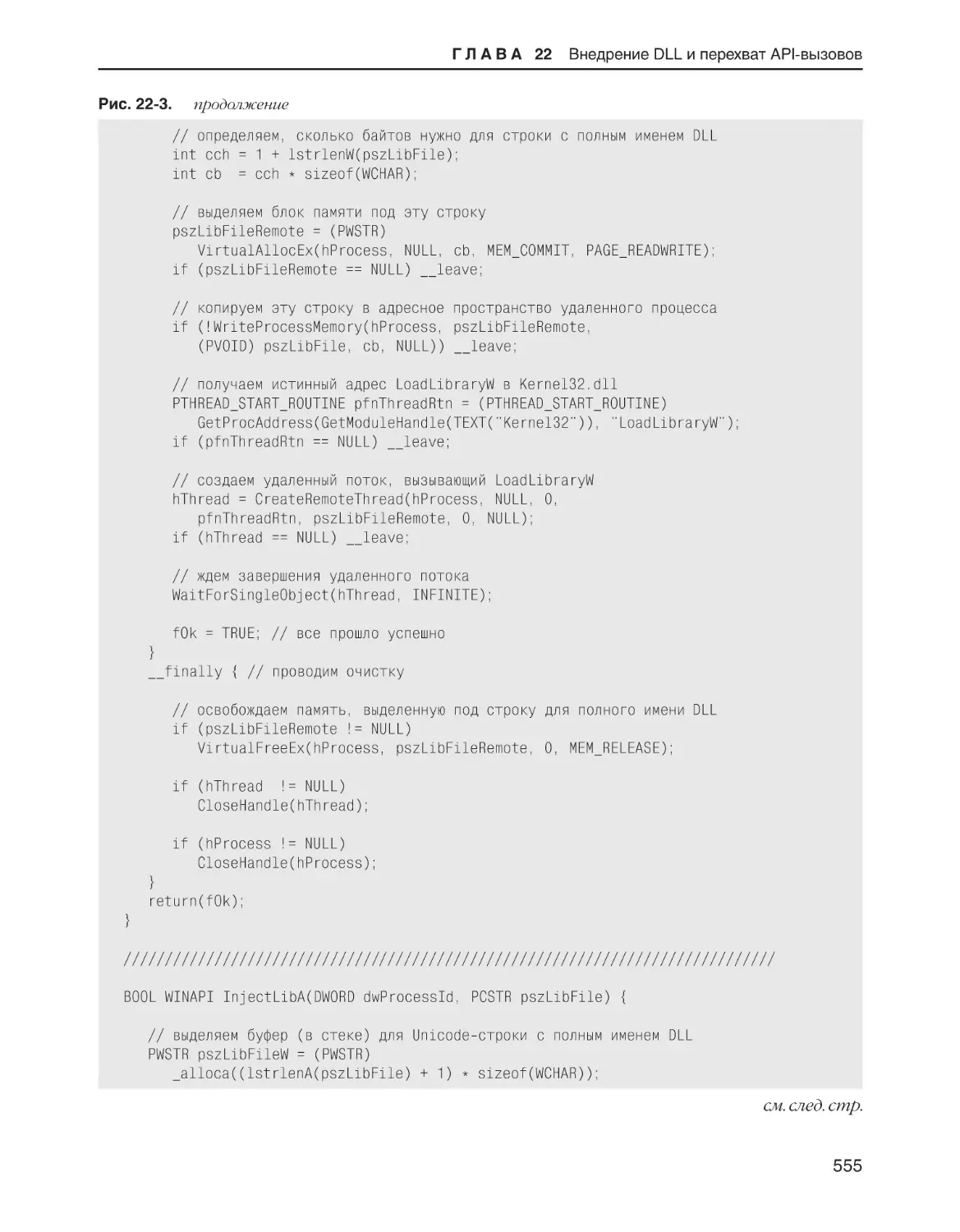

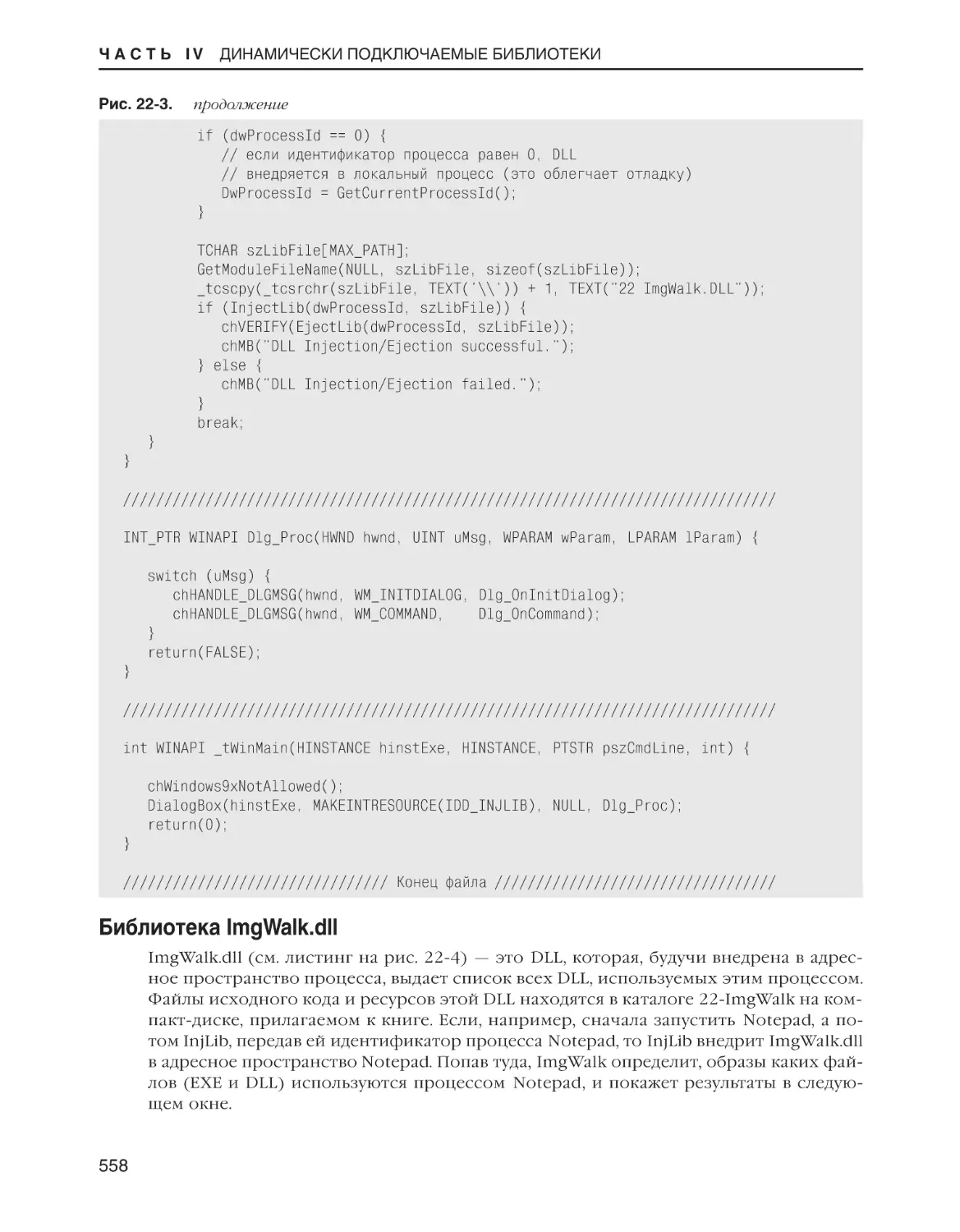

Программа-пример InjLib . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

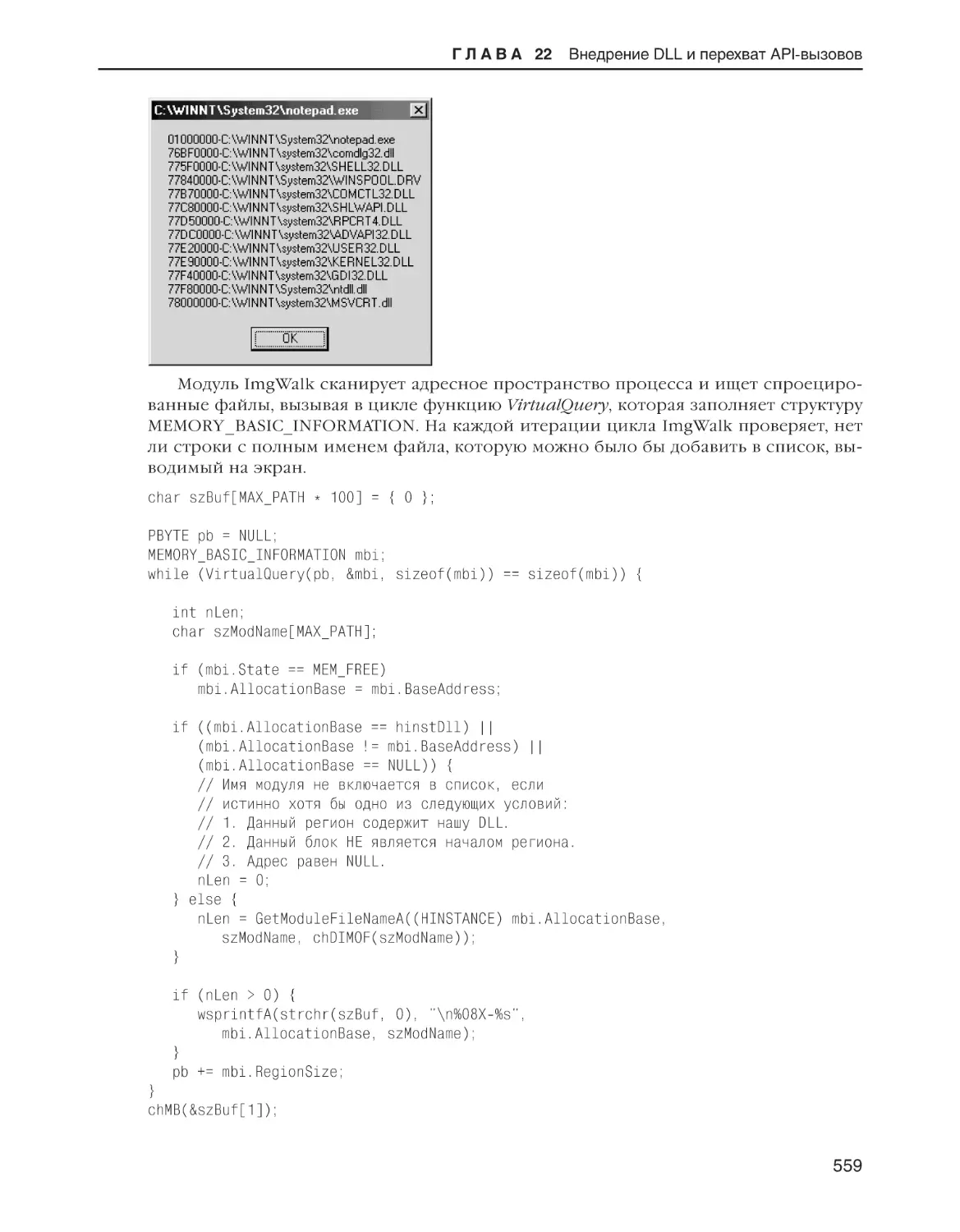

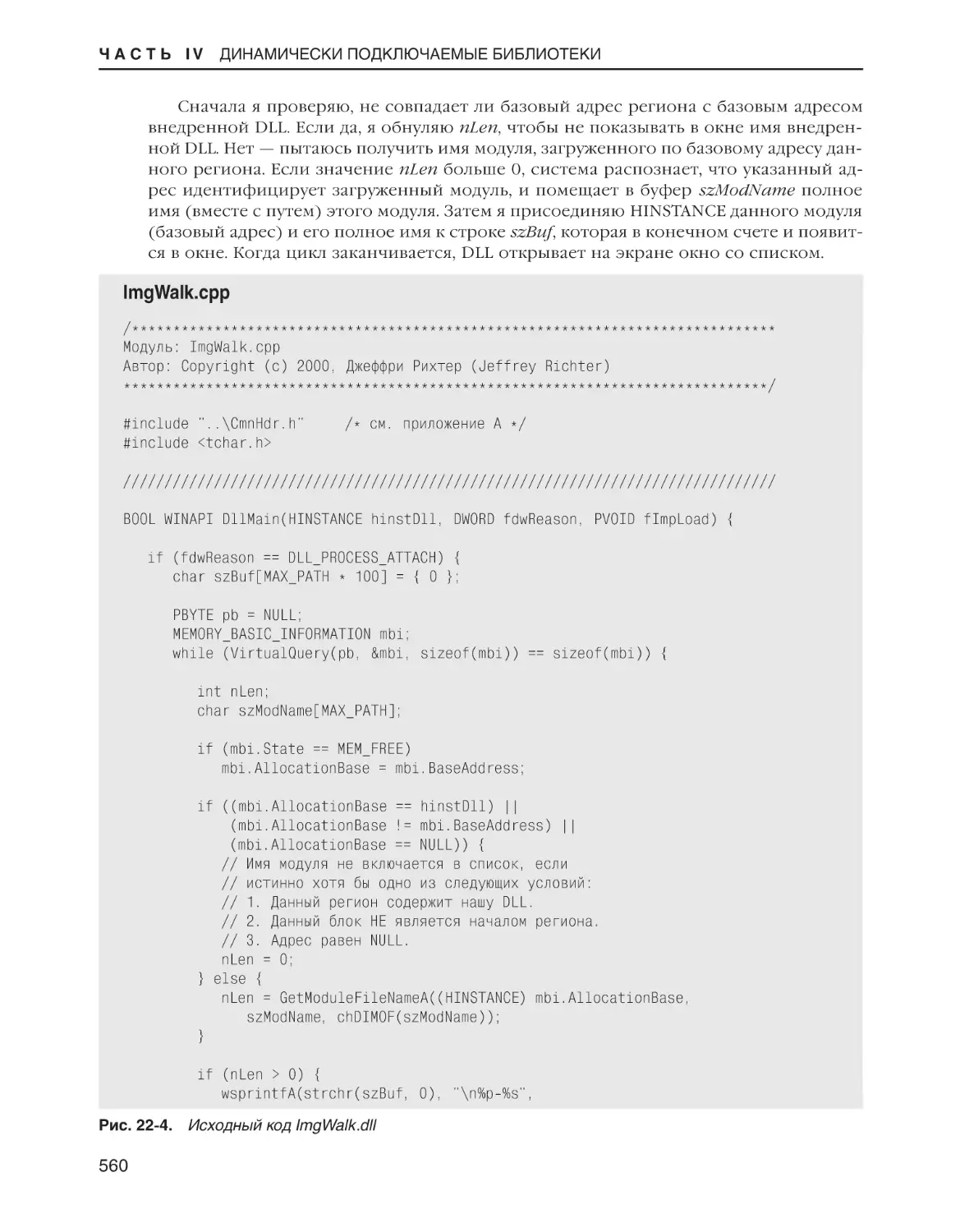

Библиотека ImgWalk.dll . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Внедрение троянской DLL . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Внедрение DLL как отладчика . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Внедрение кода в среде Windows 98 через проецируемый в память файл . . . . . . . . . . . . . . . . . . . . . . .

Внедрение кода через функцию CreateProcess . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

X

533

535

537

538

549

553

558

561

561

562

562

Оглавление

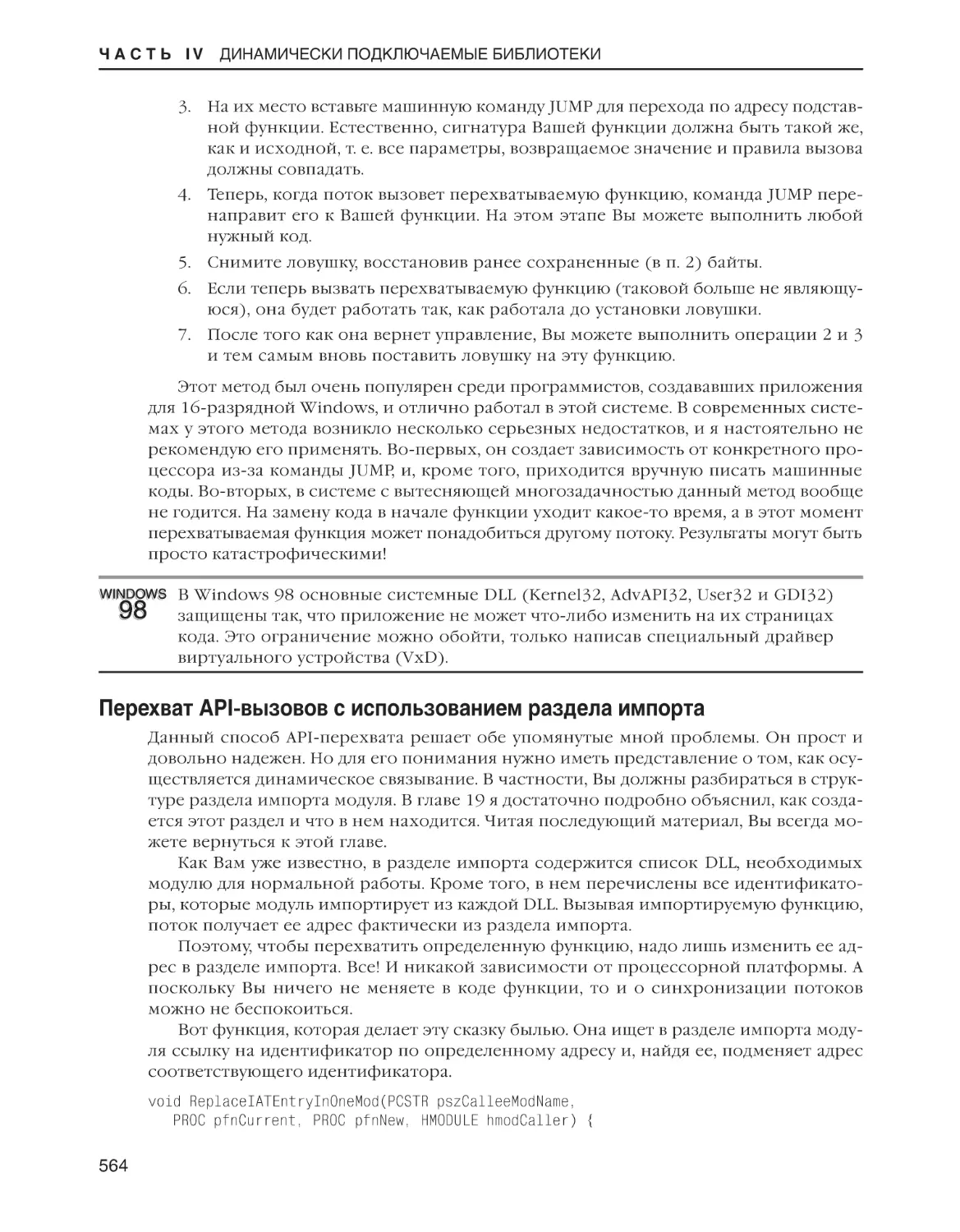

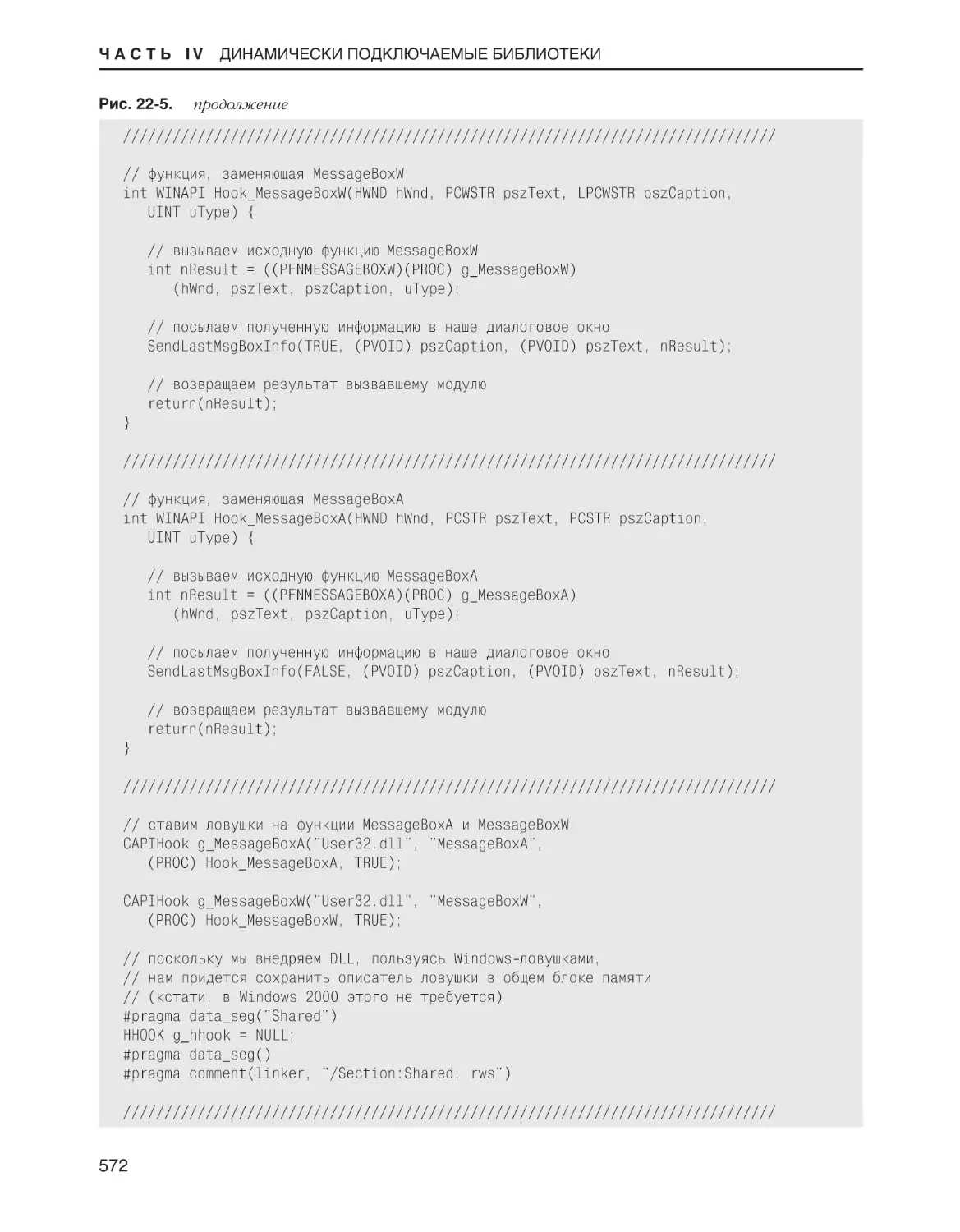

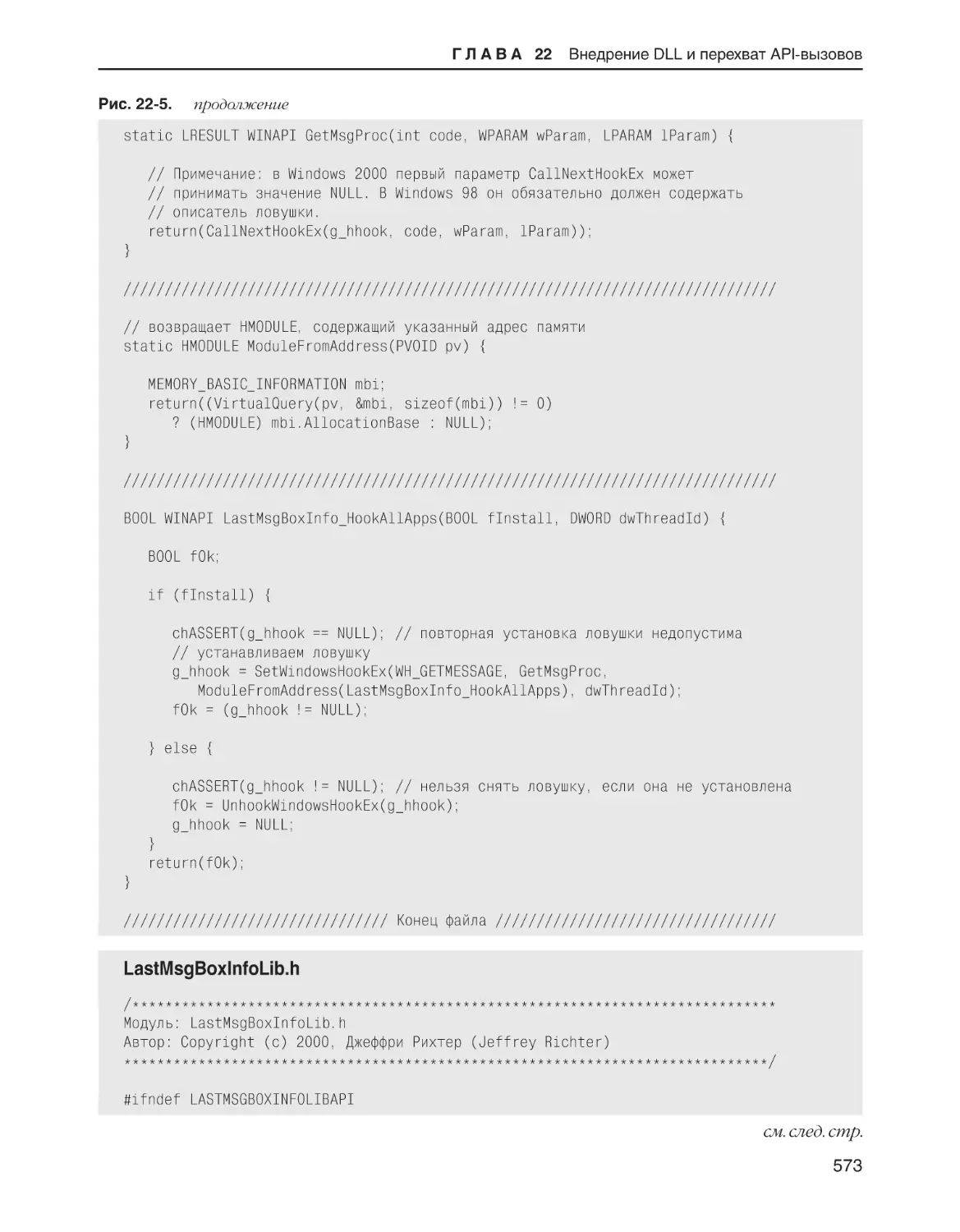

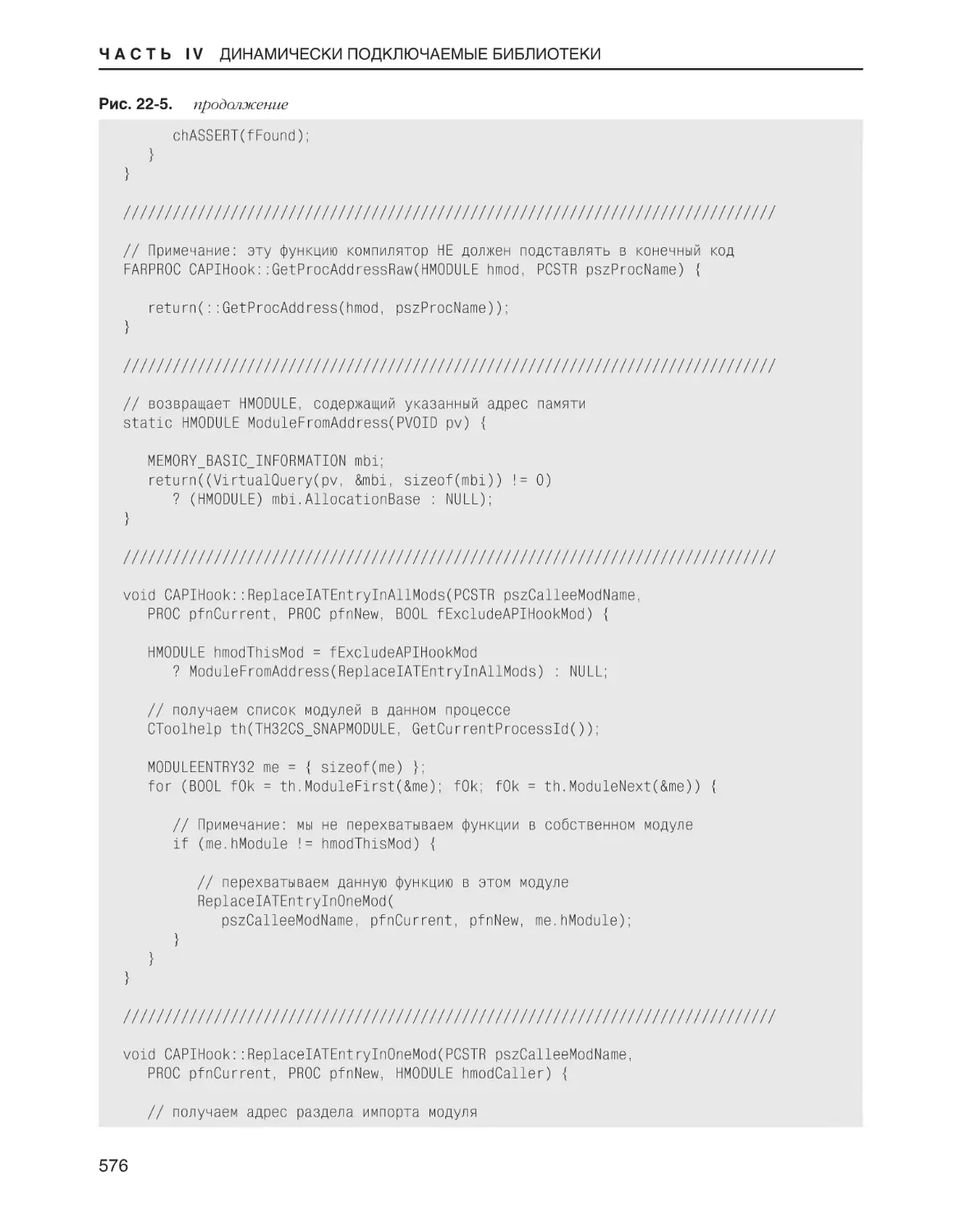

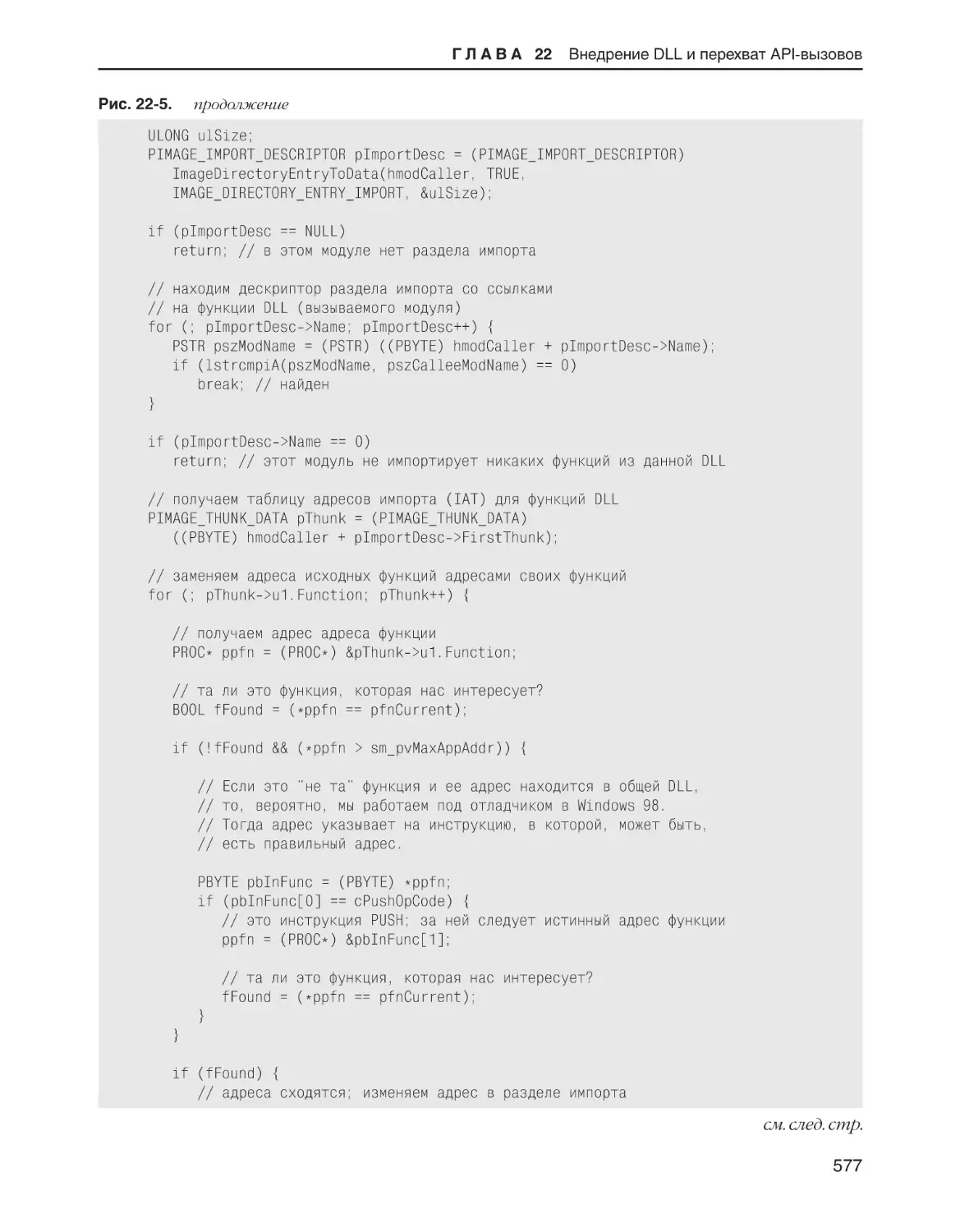

Перехват API-вызовов: пример . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Перехват API-вызовов подменой кода . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

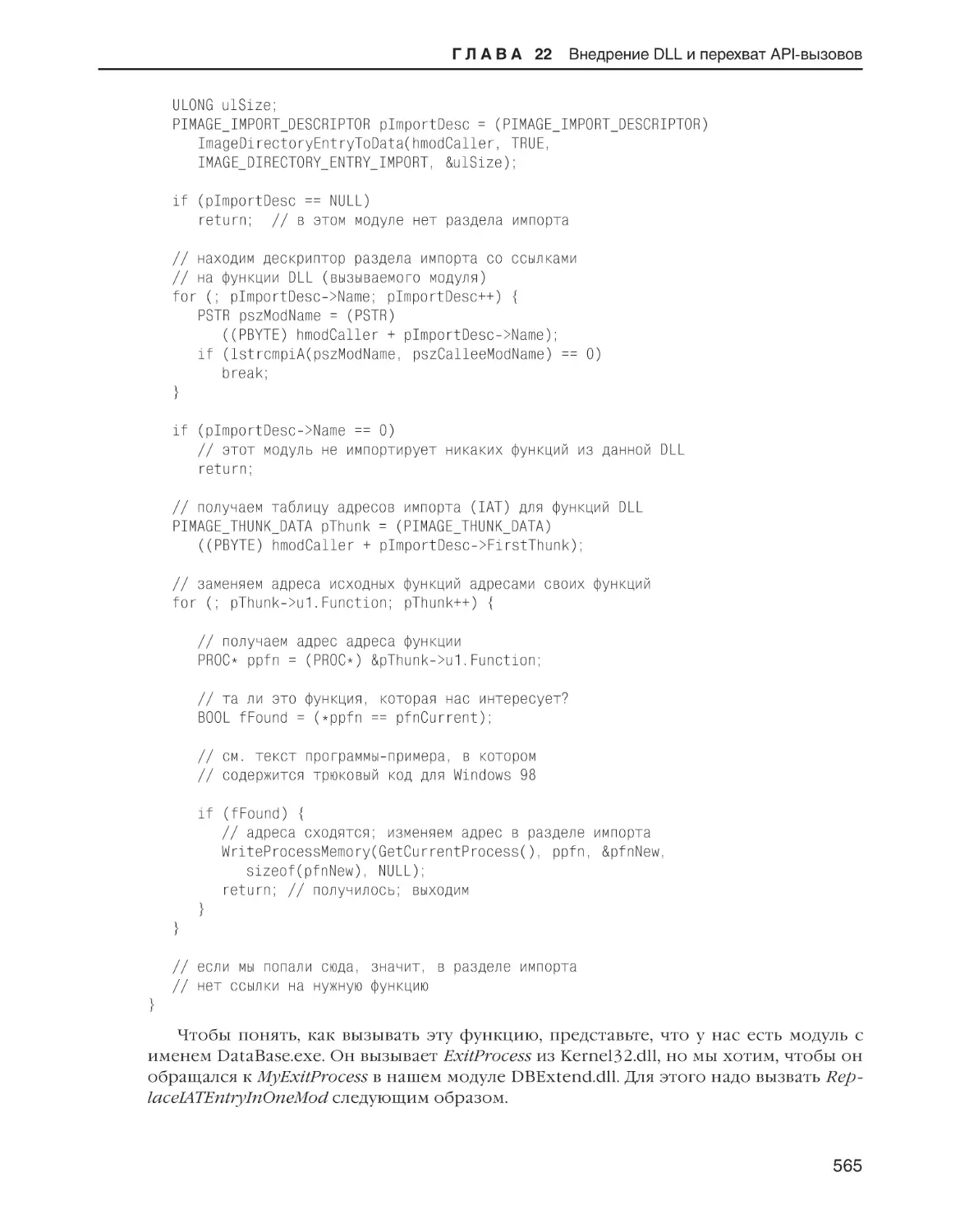

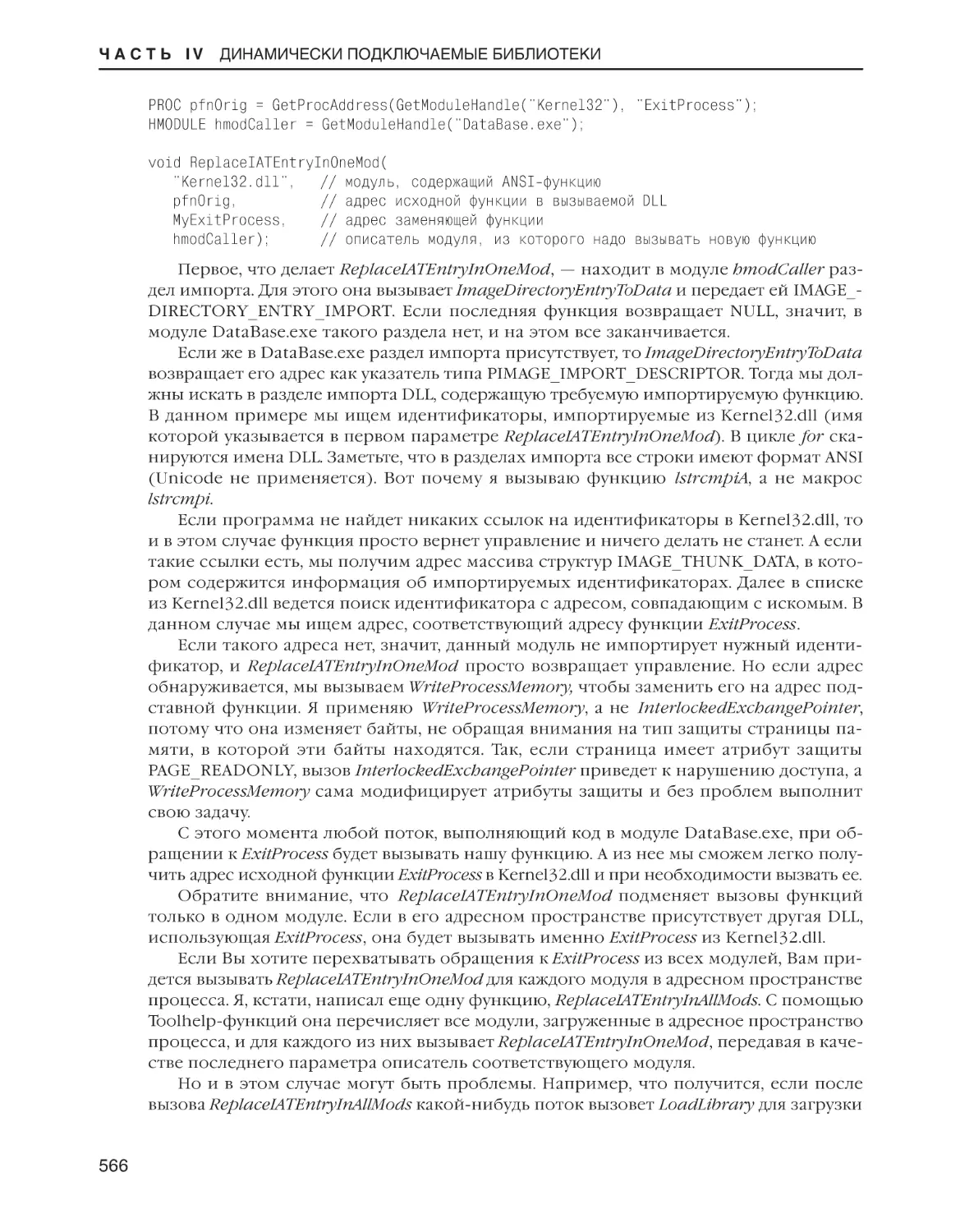

Перехват API-вызовов с использованием раздела импорта . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

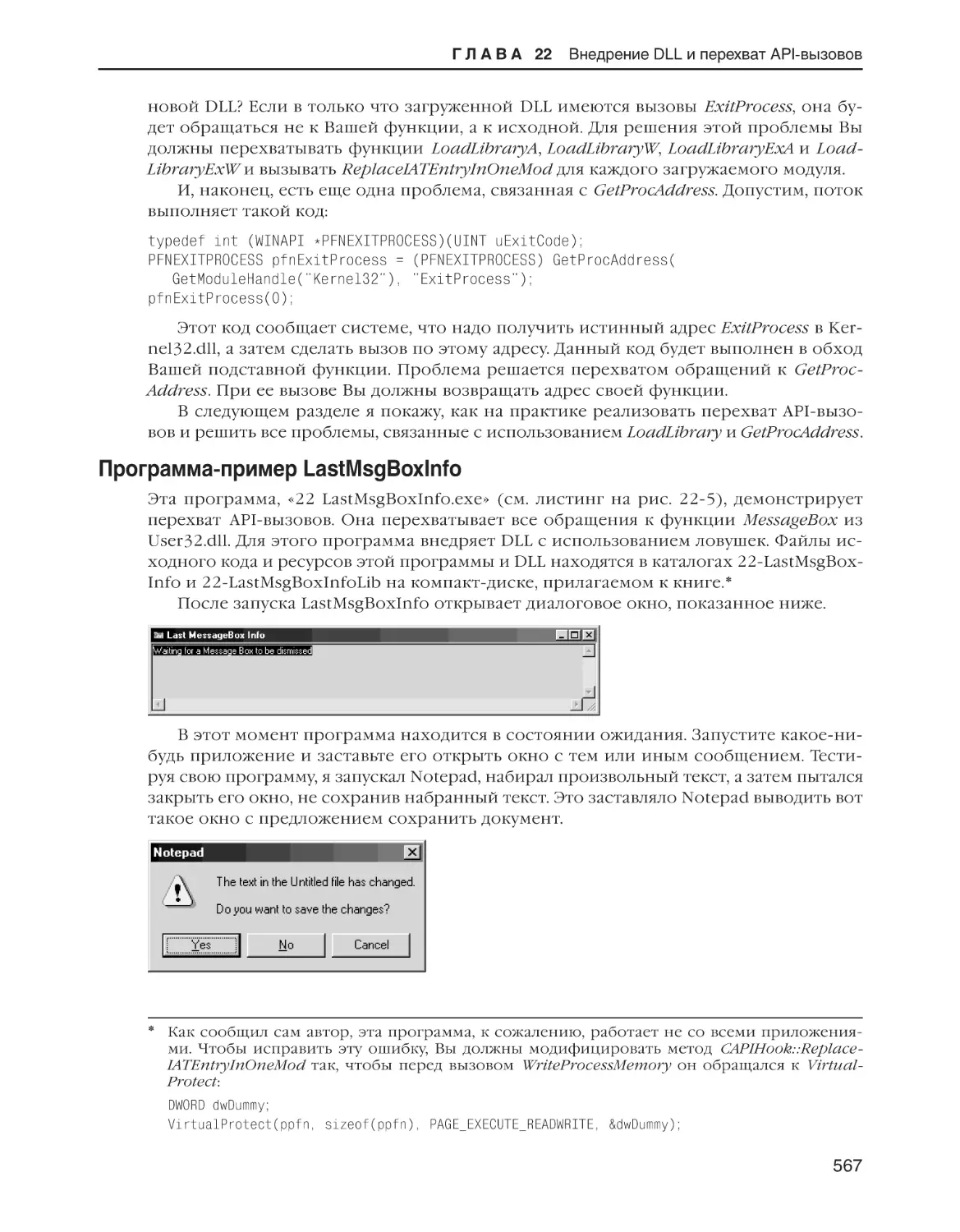

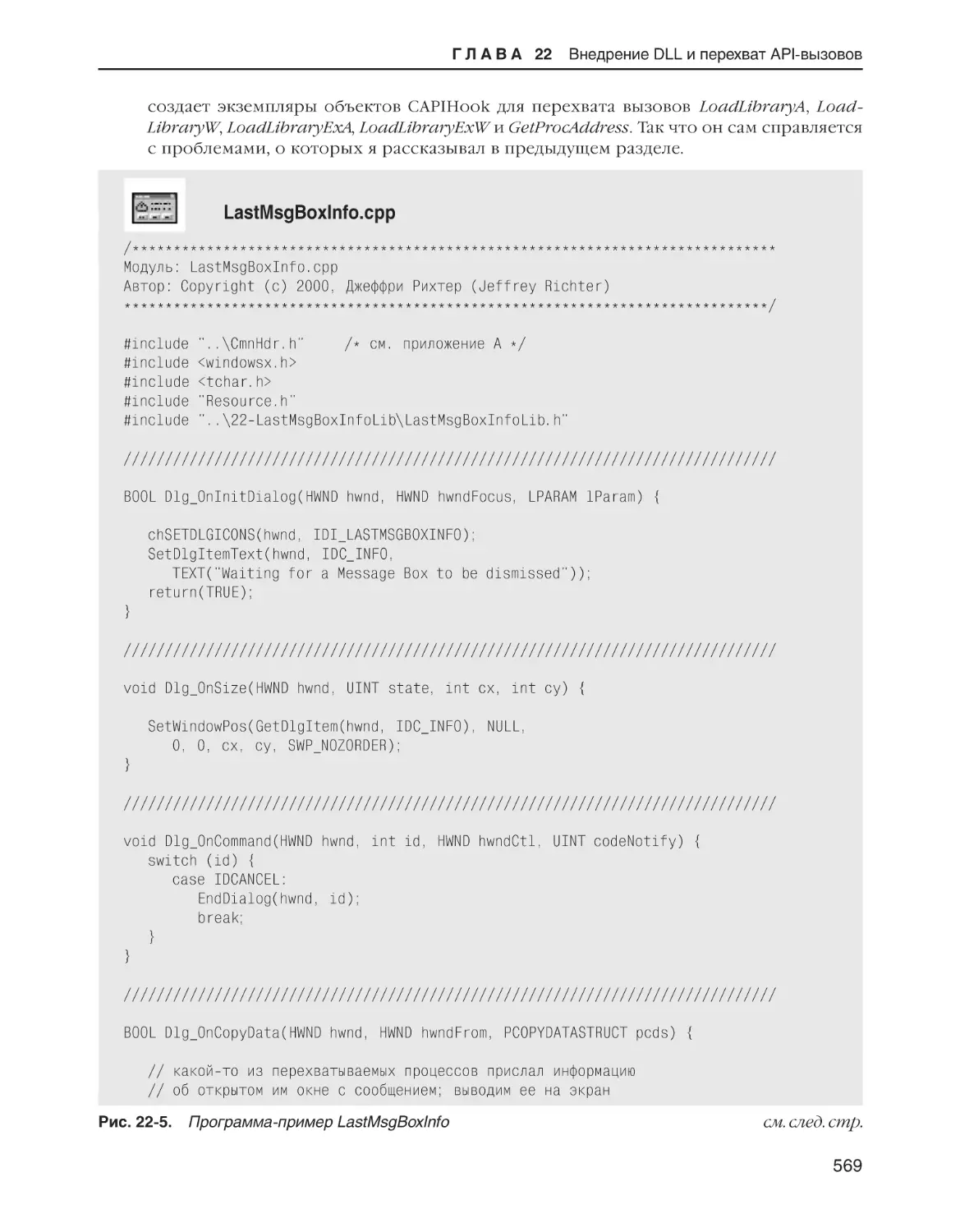

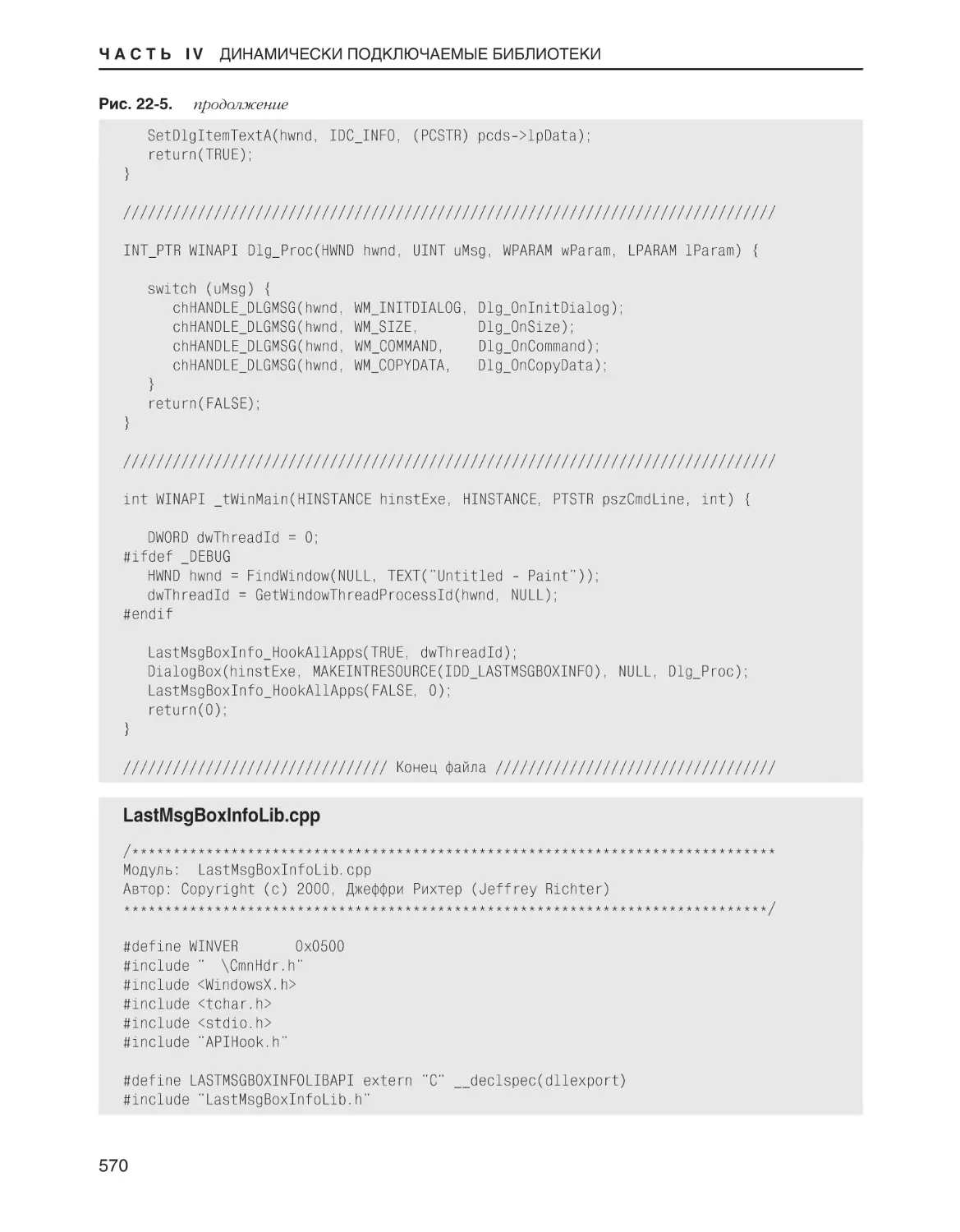

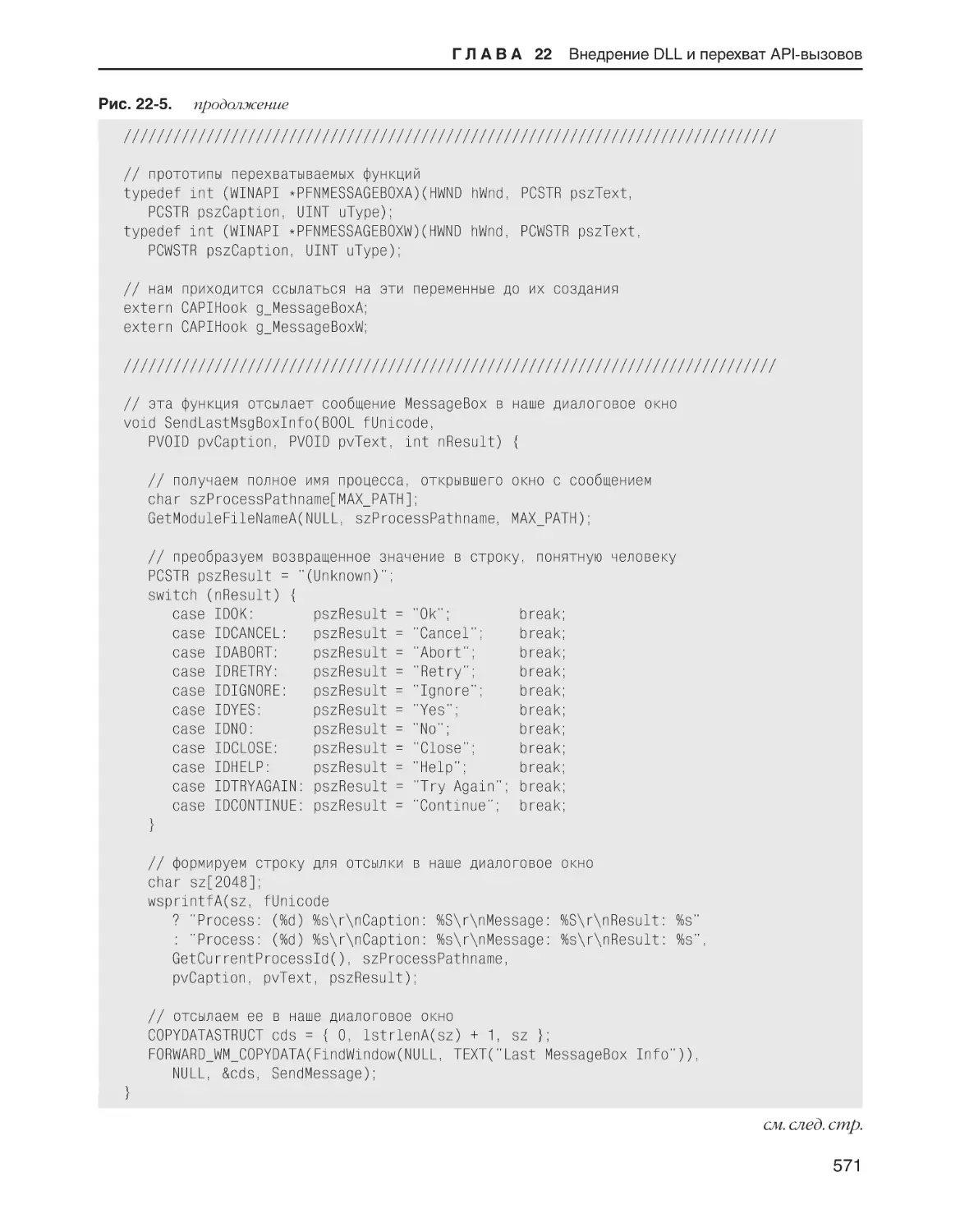

Программа-пример LastMsgBoxInfo . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Ч А С Т Ь

563

563

564

567

V

СТРУКТУРНАЯ ОБРАБОТКА ИСКЛЮЧЕНИЙ . . . . . . . . . . . . . . . . . . . . . . . . 583

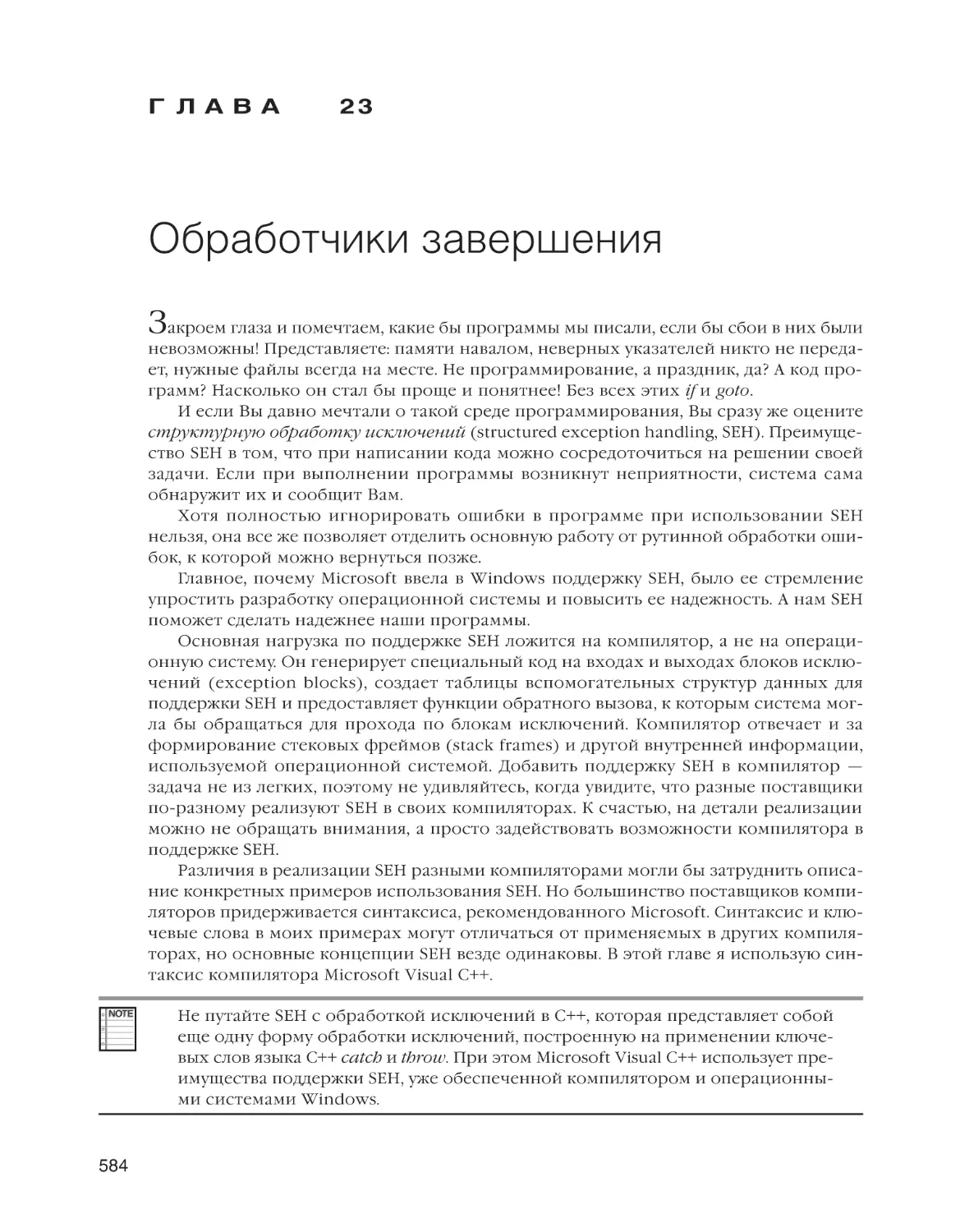

ГЛАВА 23 Обработчики завершения . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 584

Примеры использования обработчиков завершения . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

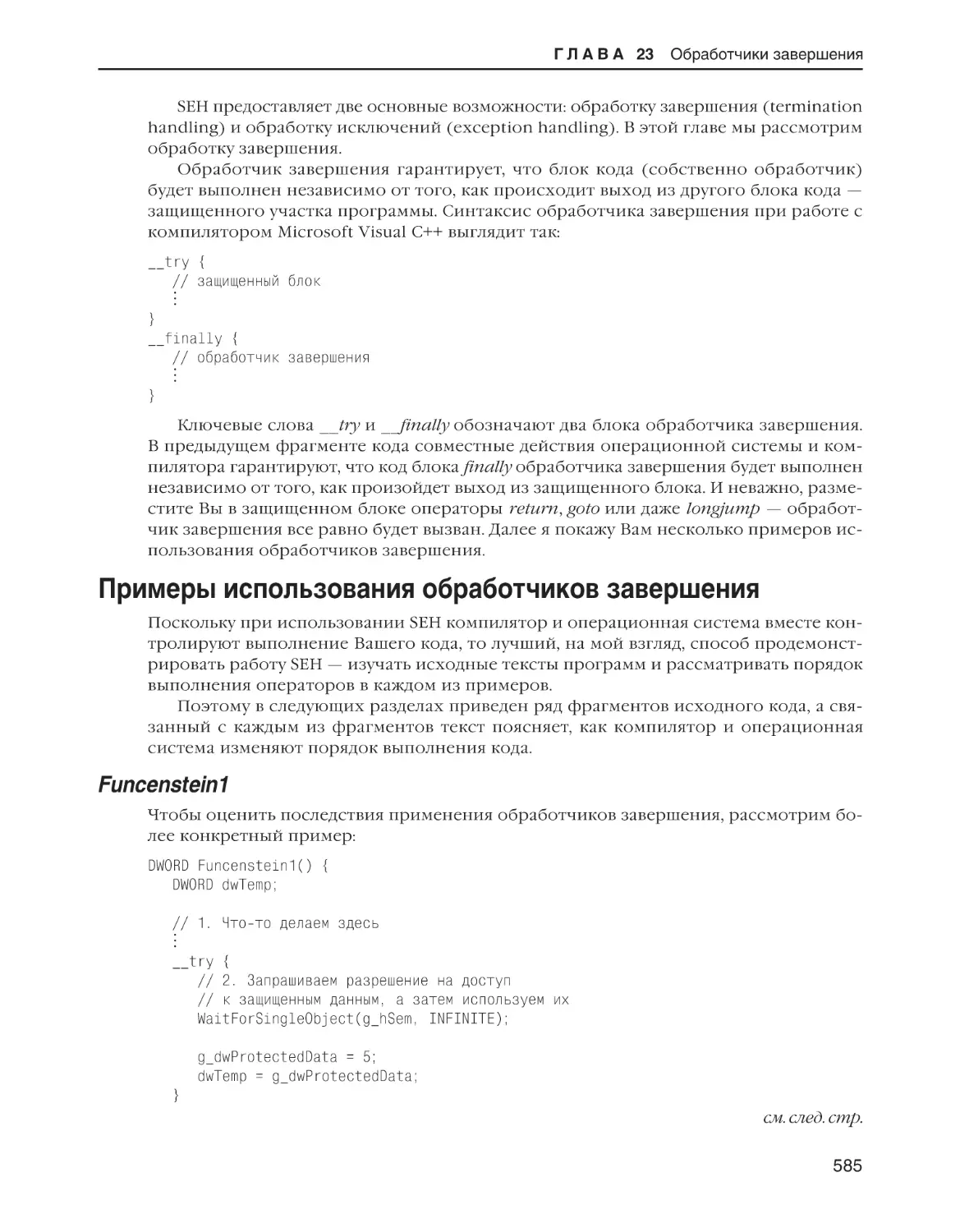

Funcenstein1 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Funcenstein2 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

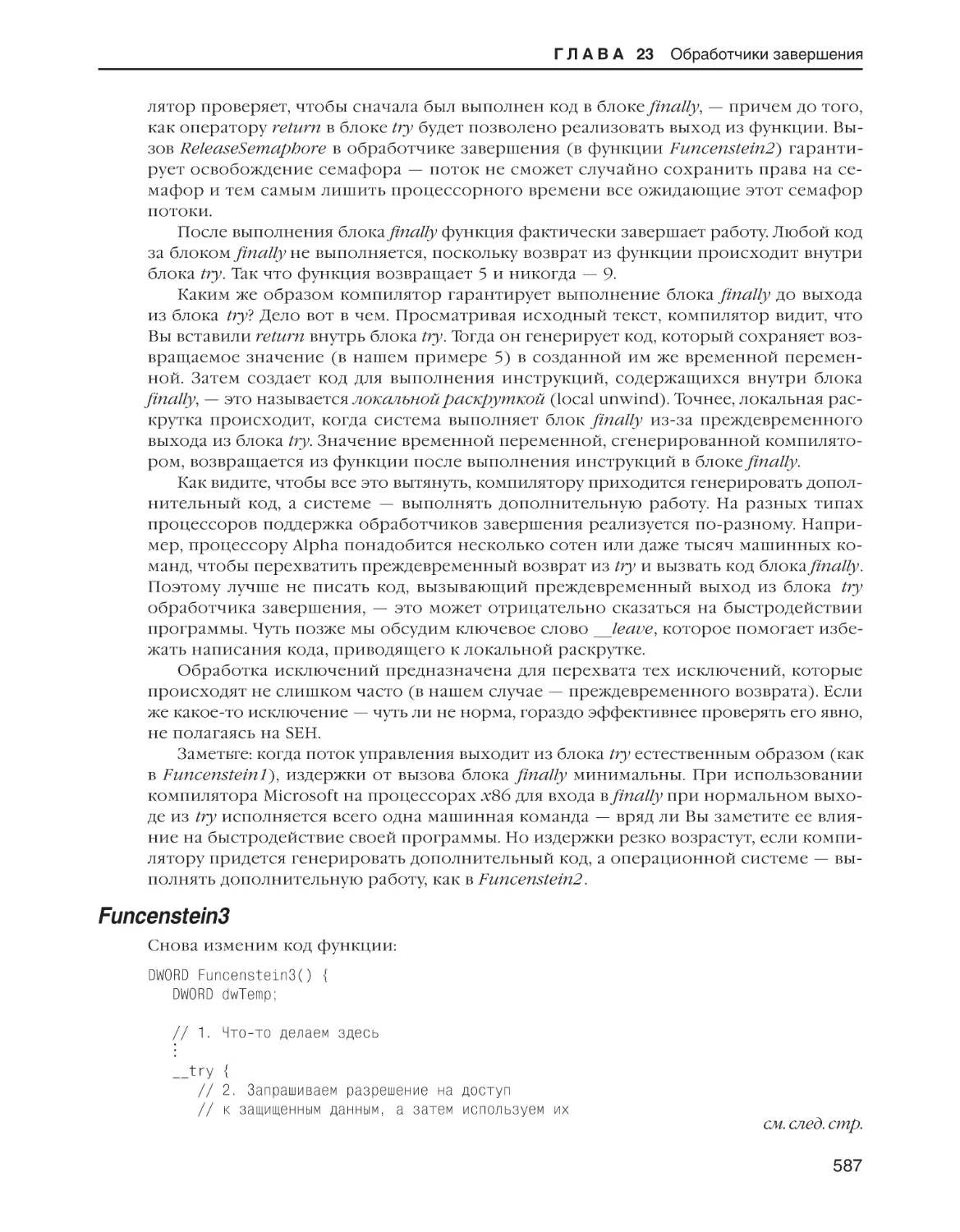

Funcenstein3 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Funcfurter1 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Проверьте себя: FuncaDoodleDoo . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

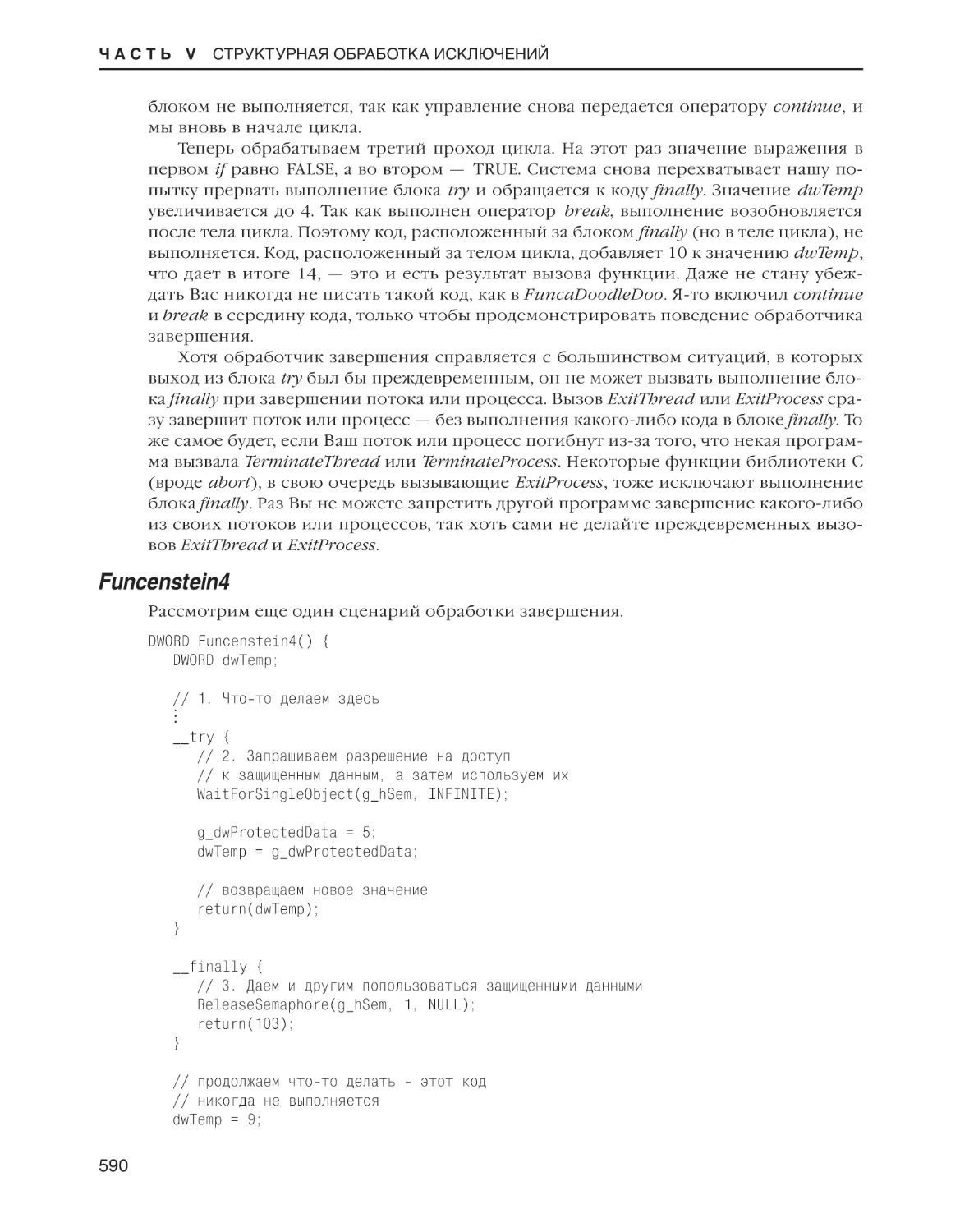

Funcenstein4 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

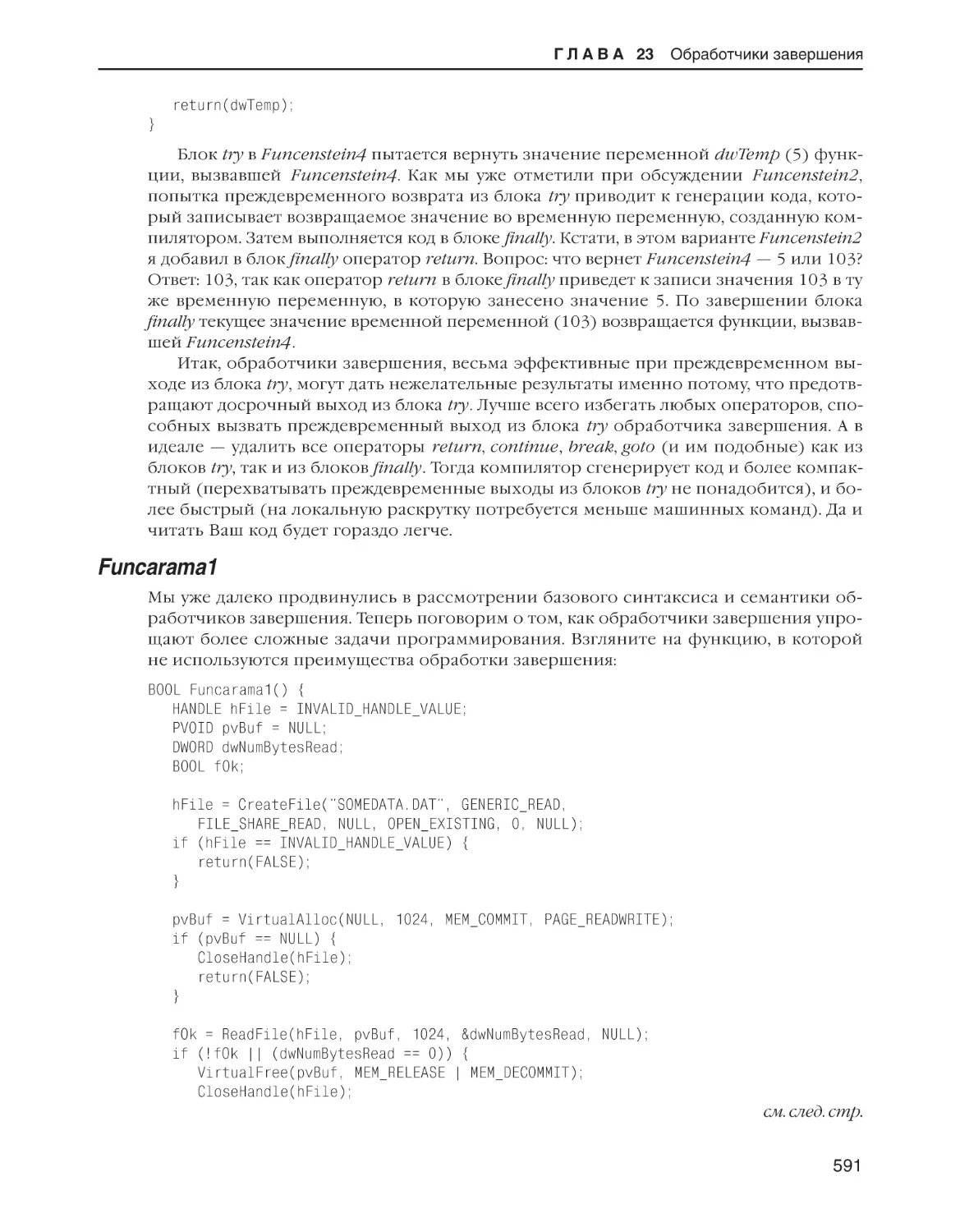

Funcarama1 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

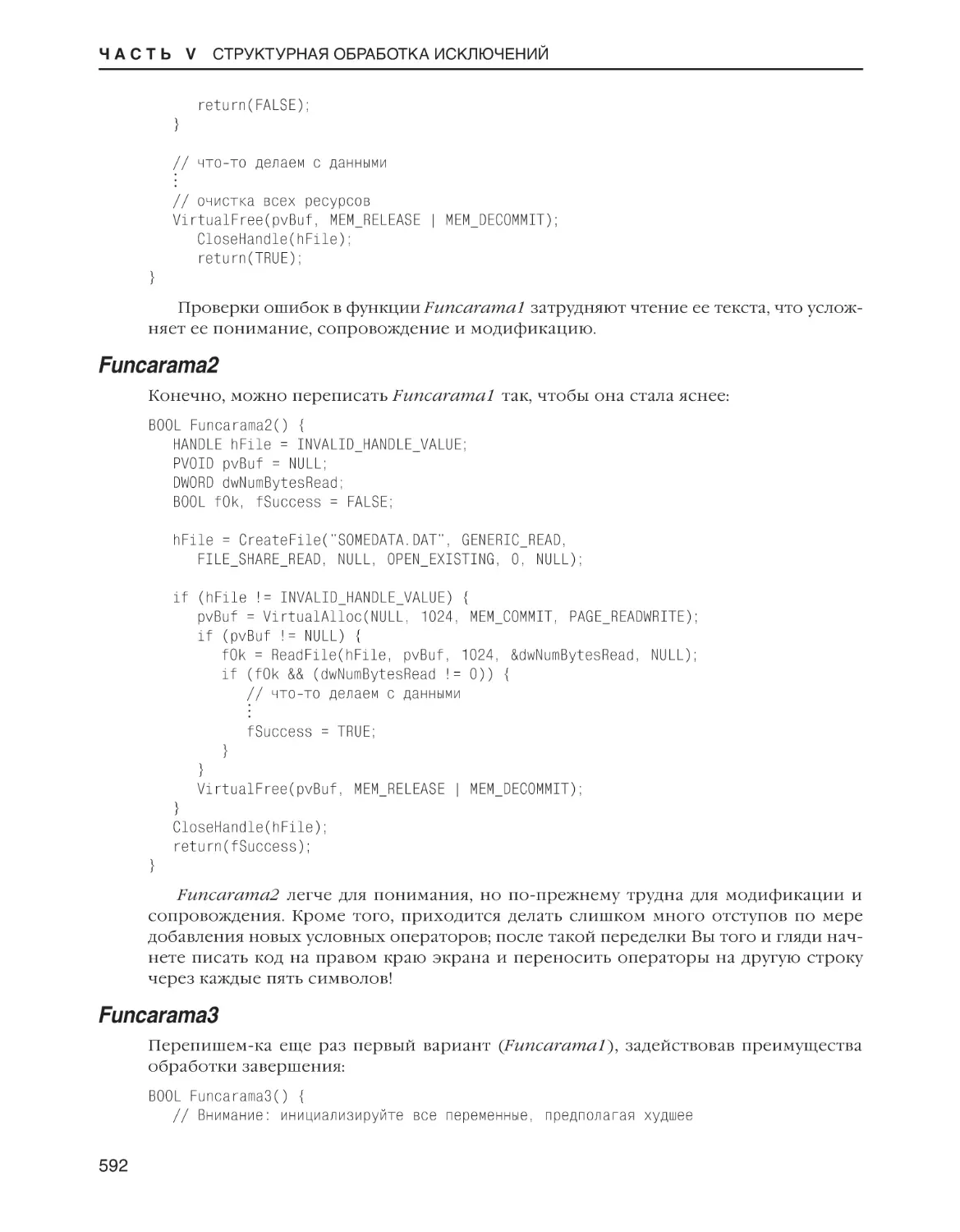

Funcarama2 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Funcarama3 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

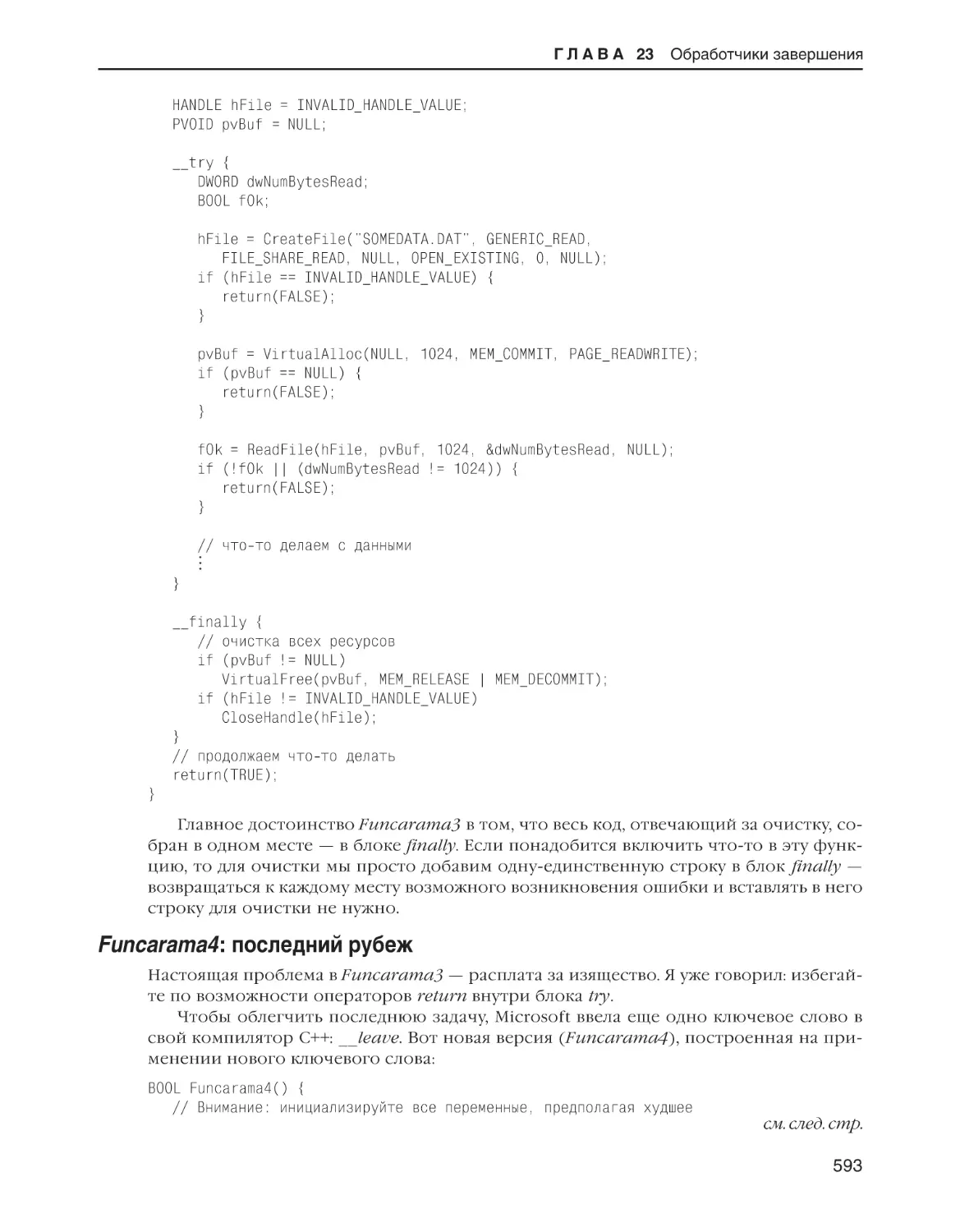

Funcarama4: последний рубеж . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

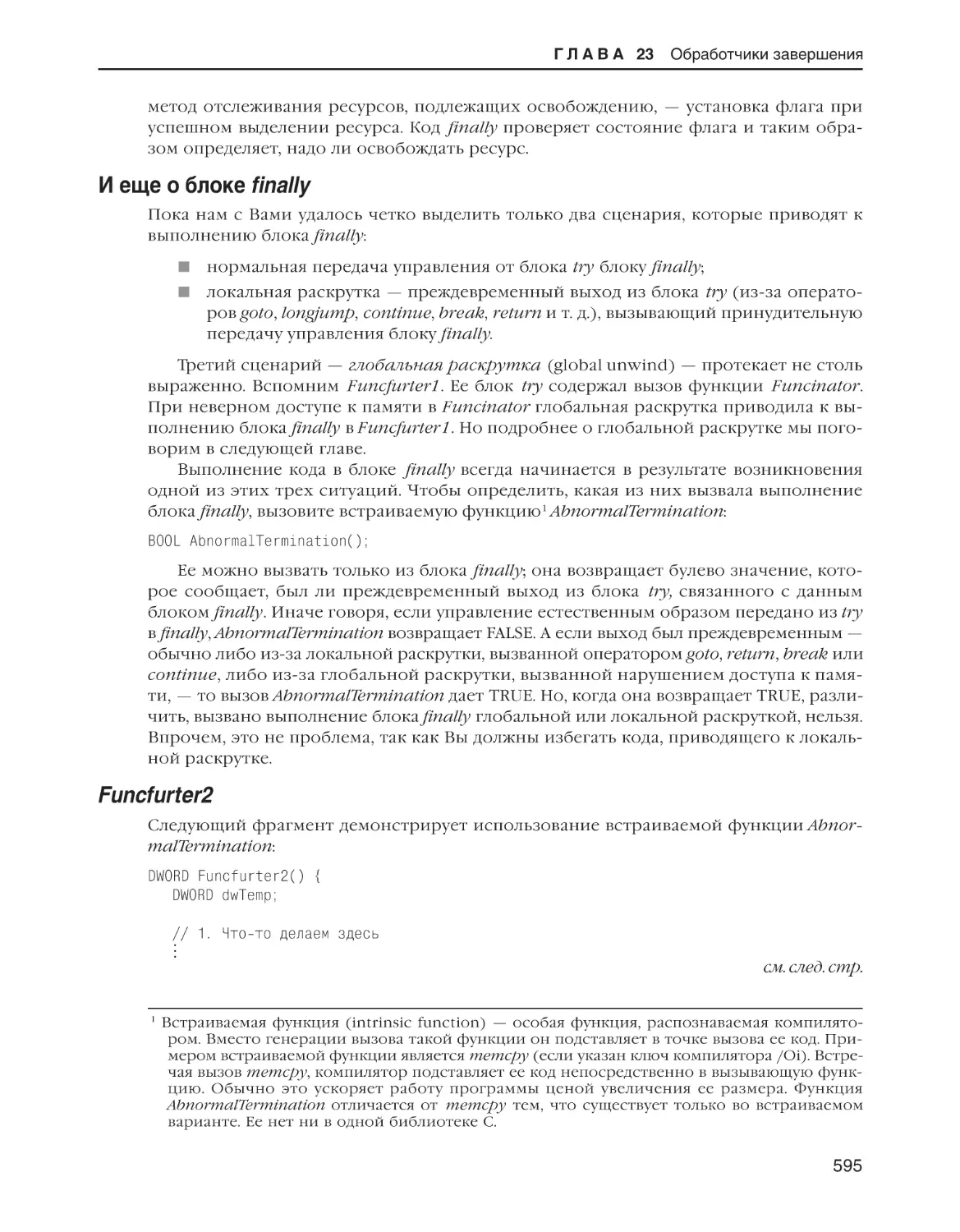

И еще о блоке finally . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Funcfurter2 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

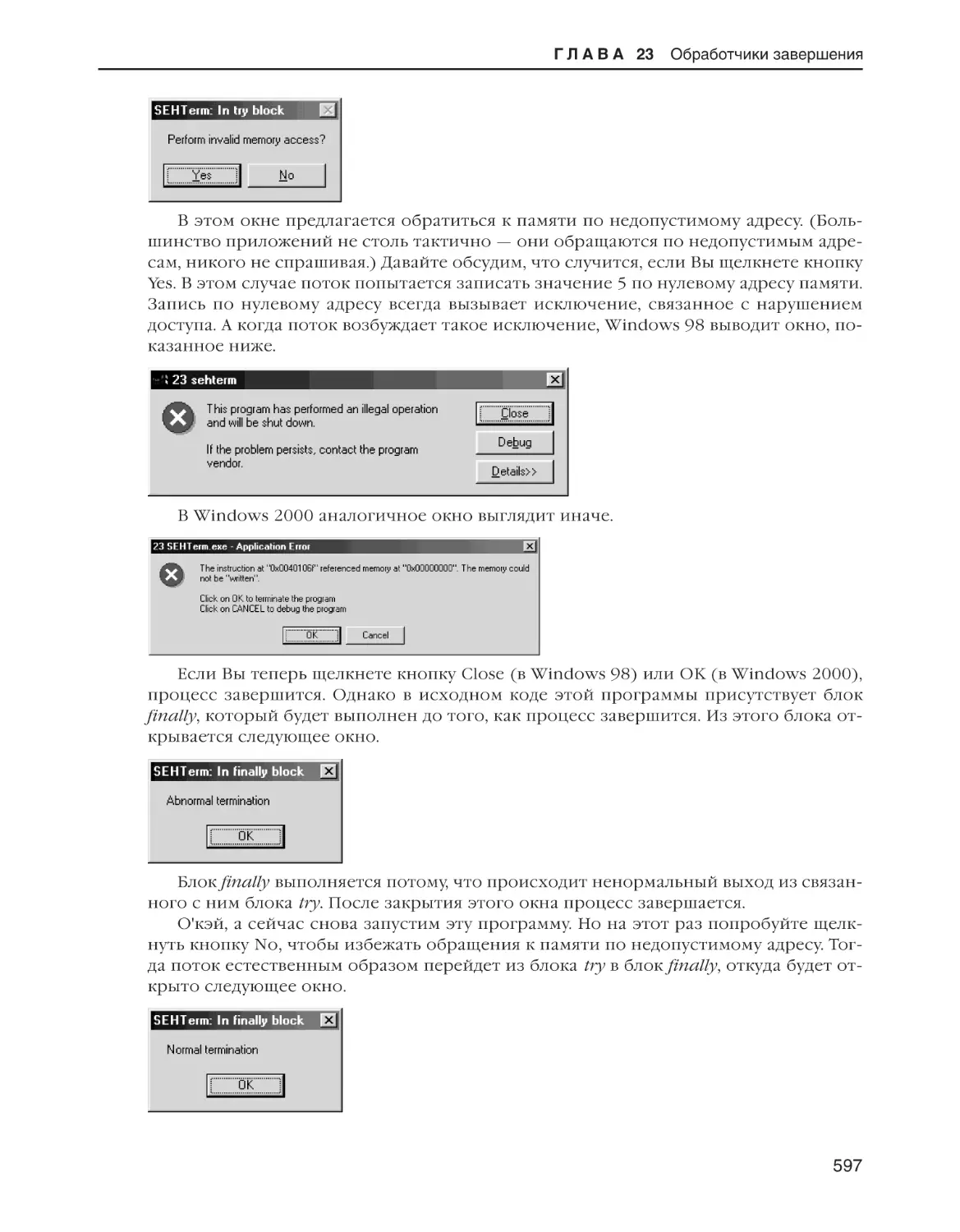

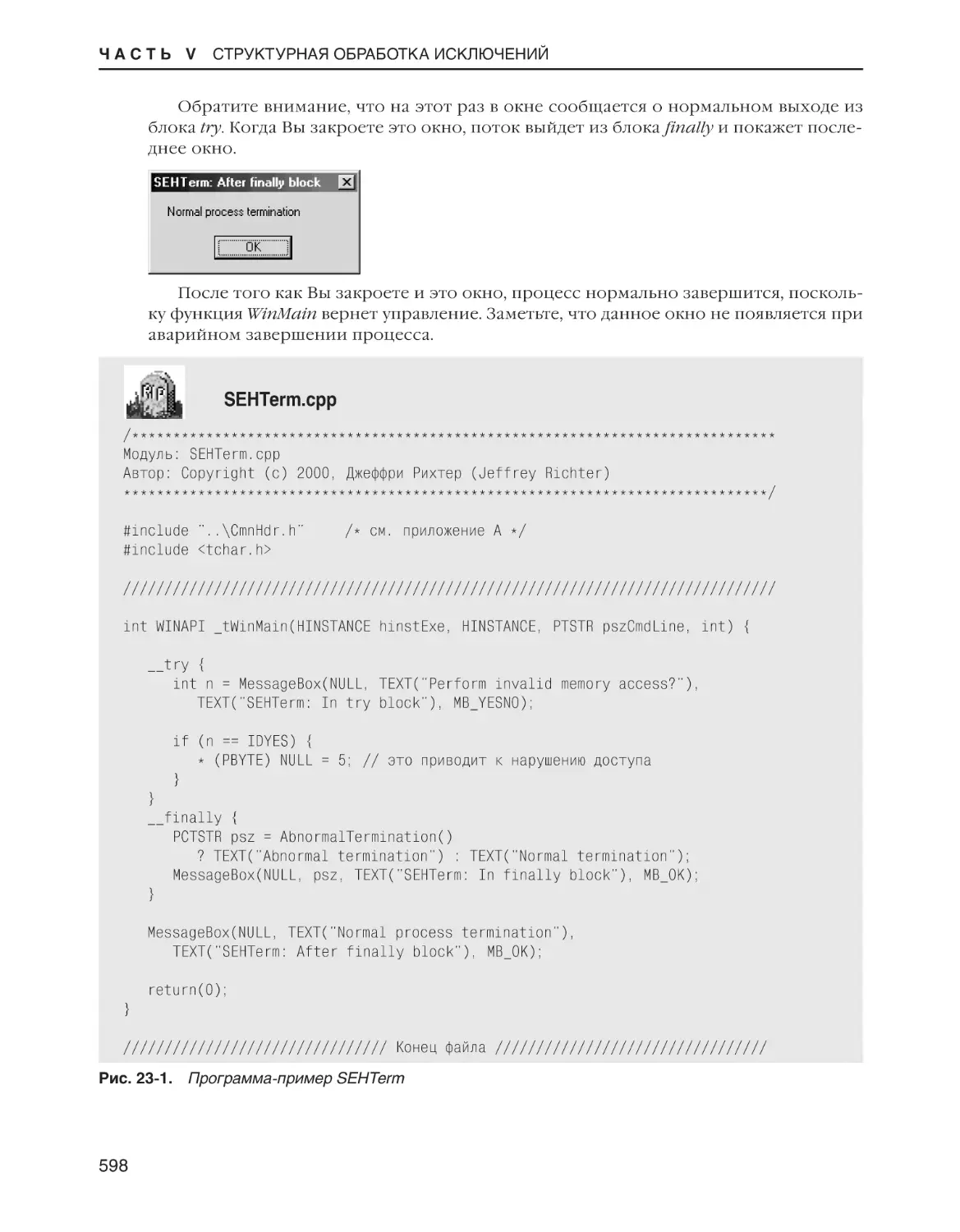

Программа-пример SEHTerm . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

585

585

586

587

588

589

590

591

592

592

593

595

595

596

ГЛАВА 24 Фильтры и обработчики исключений . . . . . . . . . . . . . . . . . . . . . . . . . 599

Примеры использования фильтров и обработчиков исключений . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Funcmeister1 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

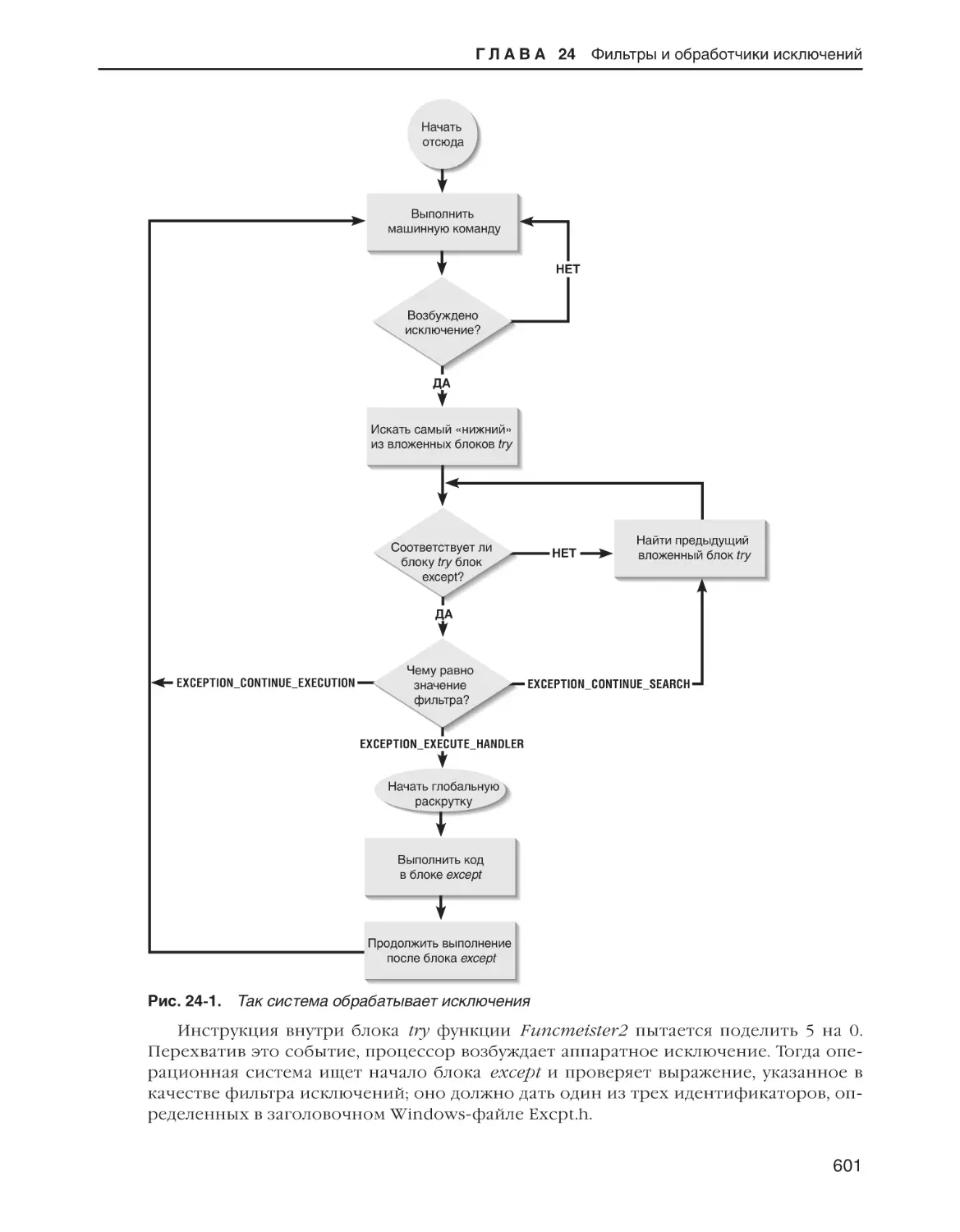

Funcmeister2 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

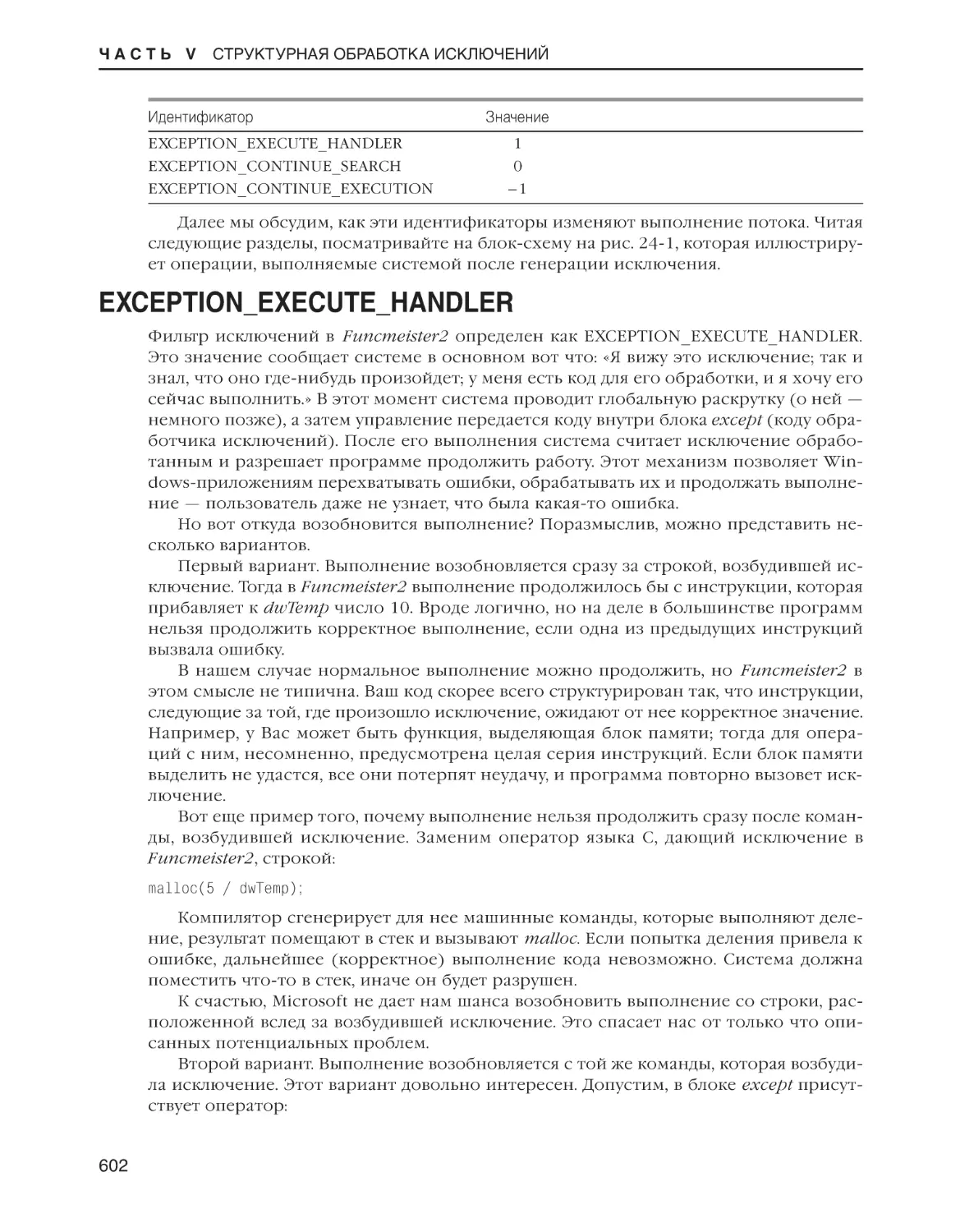

EXCEPTION_EXECUTE_HANDLER . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Некоторые полезные примеры . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Глобальная раскрутка . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Остановка глобальной раскрутки . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

EXCEPTION_CONTINUE_EXECUTION . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Будьте осторожны с EXCEPTION_CONTINUE_EXECUTION . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

EXCEPTION_CONTINUE_SEARCH . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

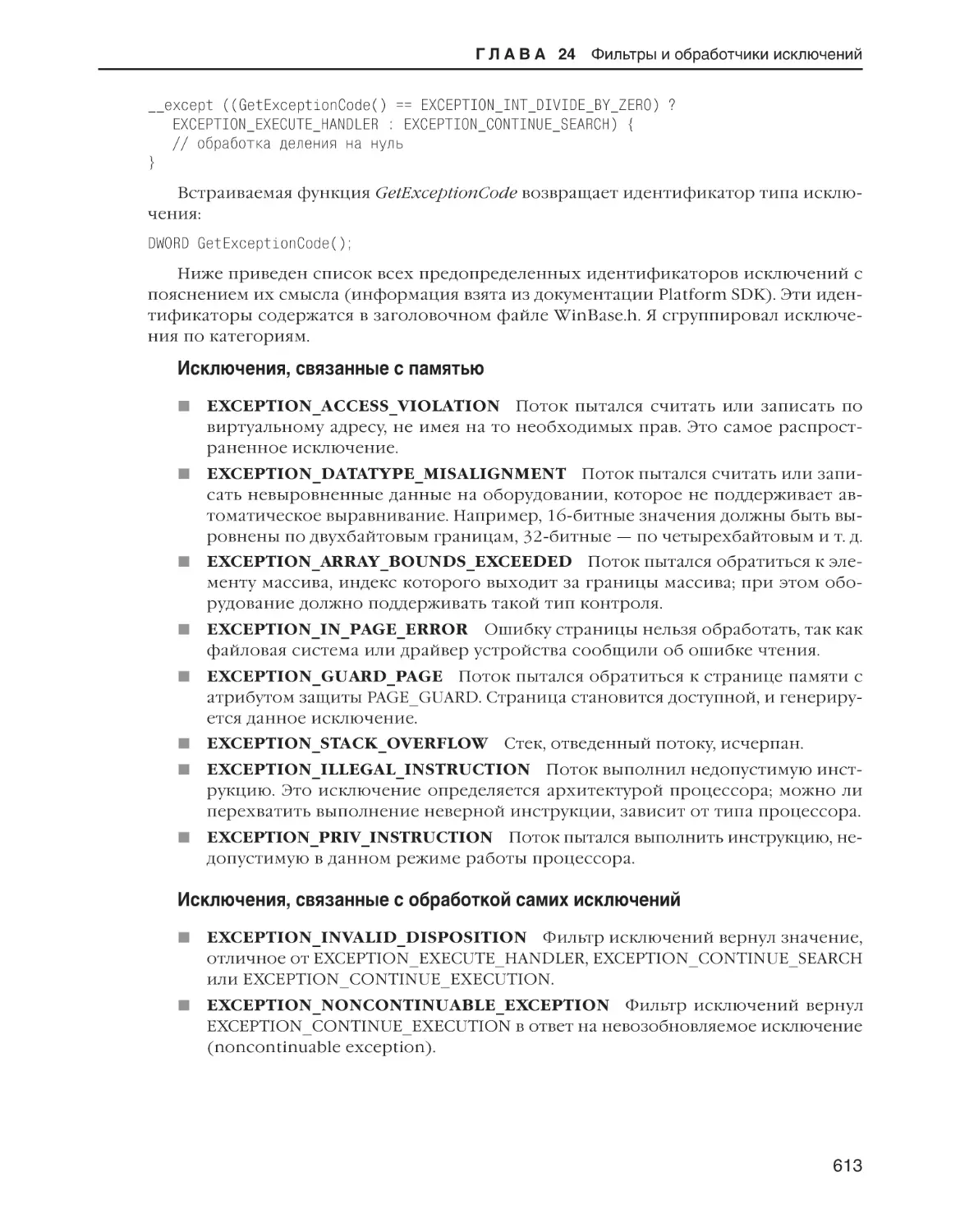

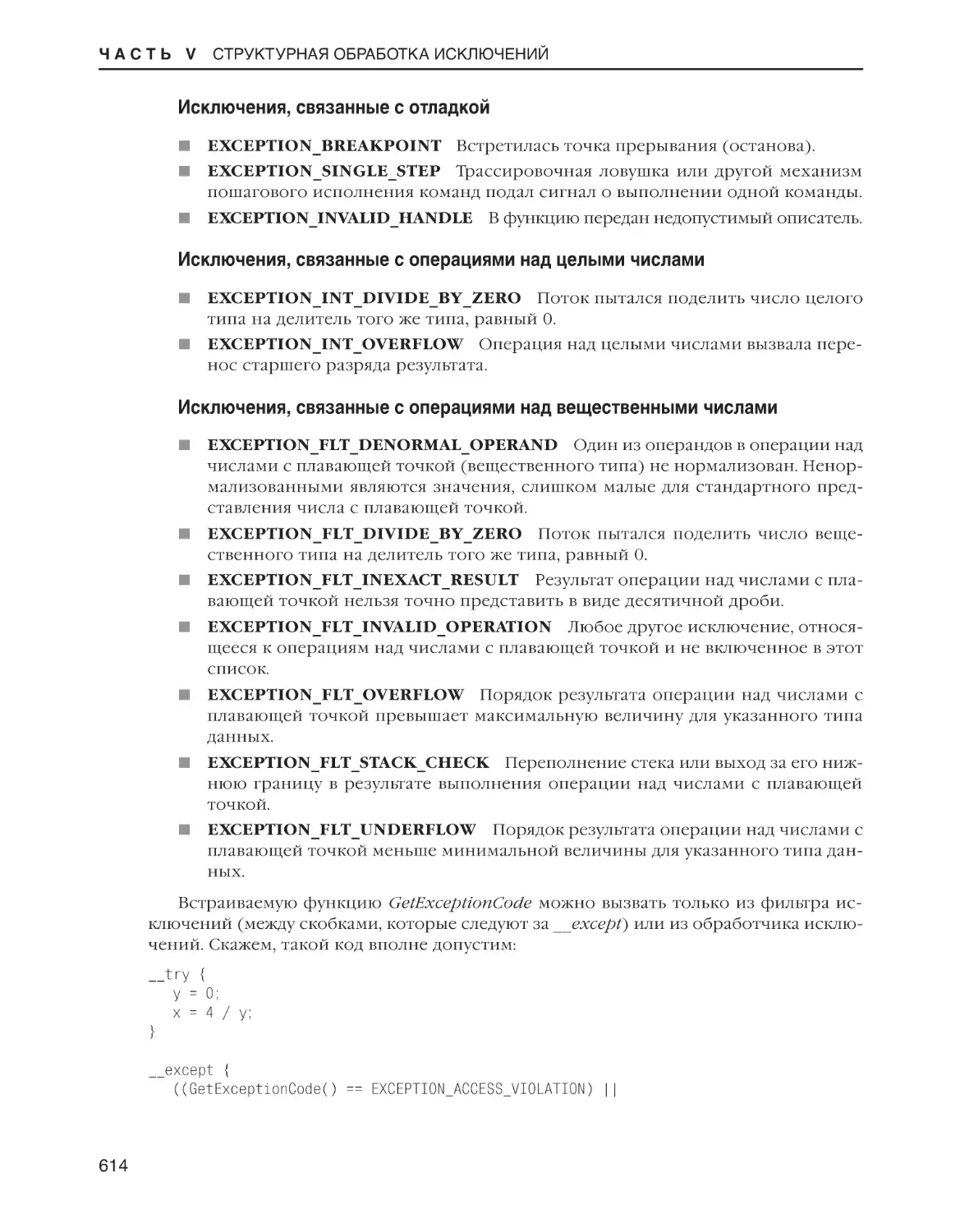

Функция GetExceptionCode . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

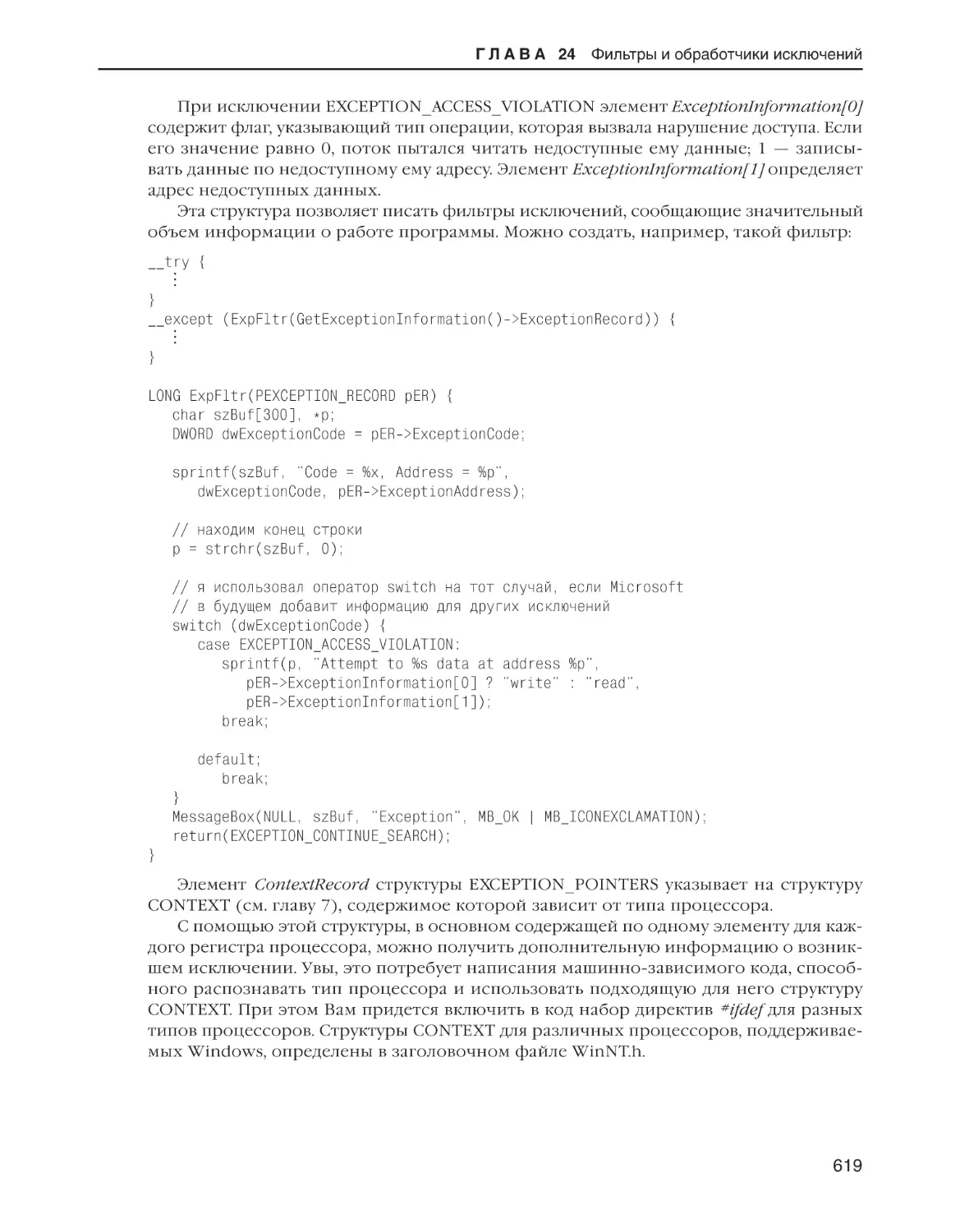

Функция GetExceptionInformation . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

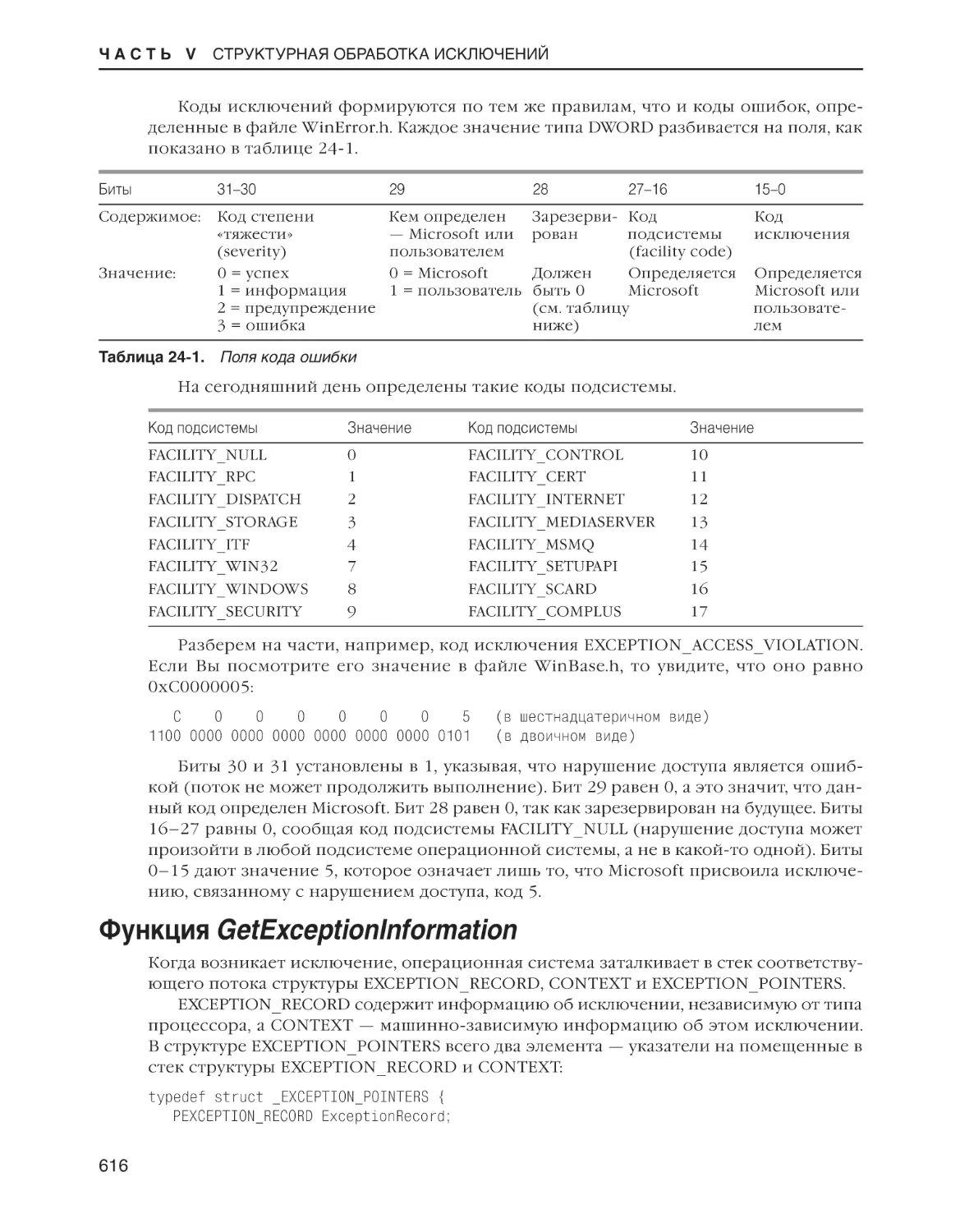

Программные исключения . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

599

600

600

602

603

605

608

609

610

611

612

616

620

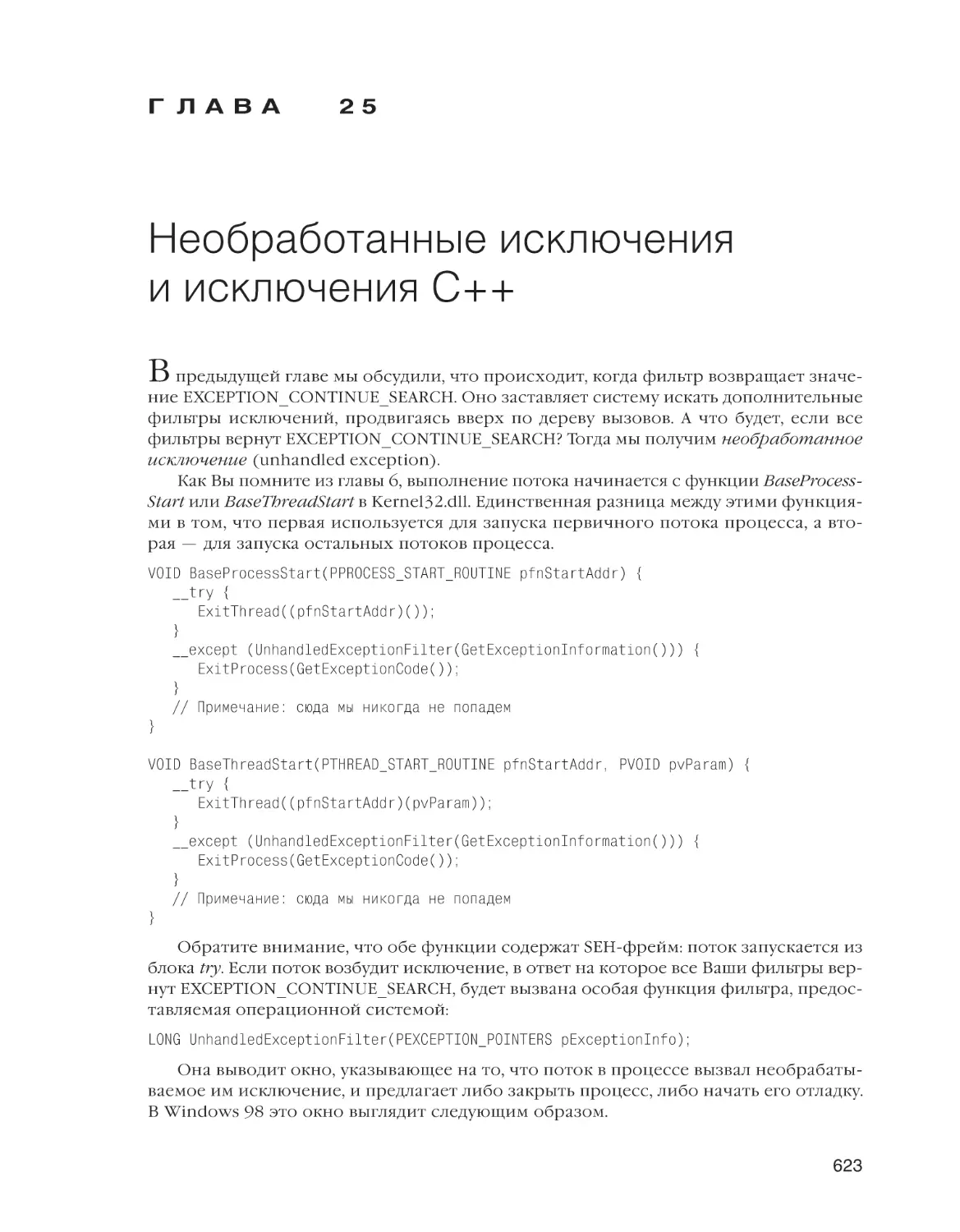

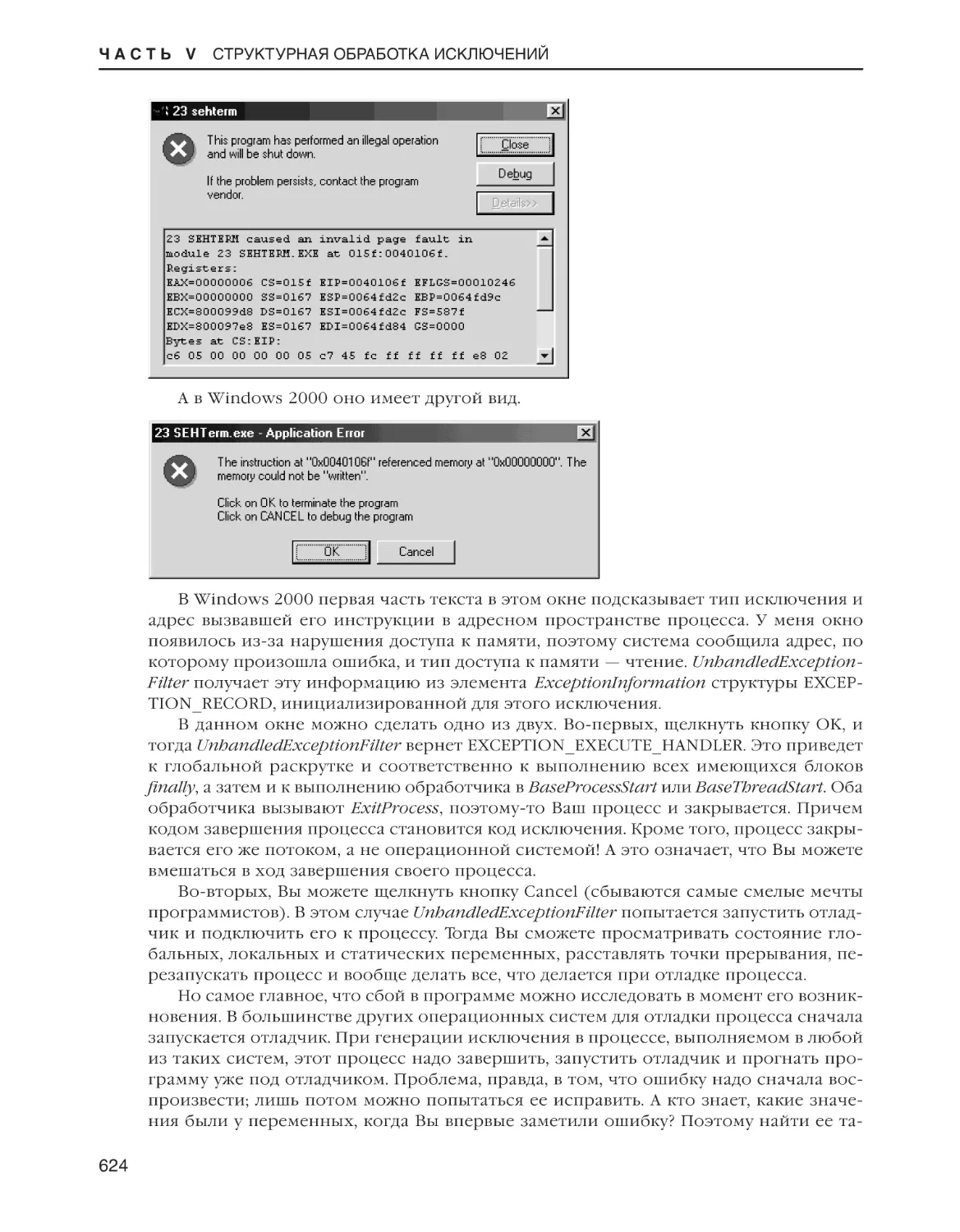

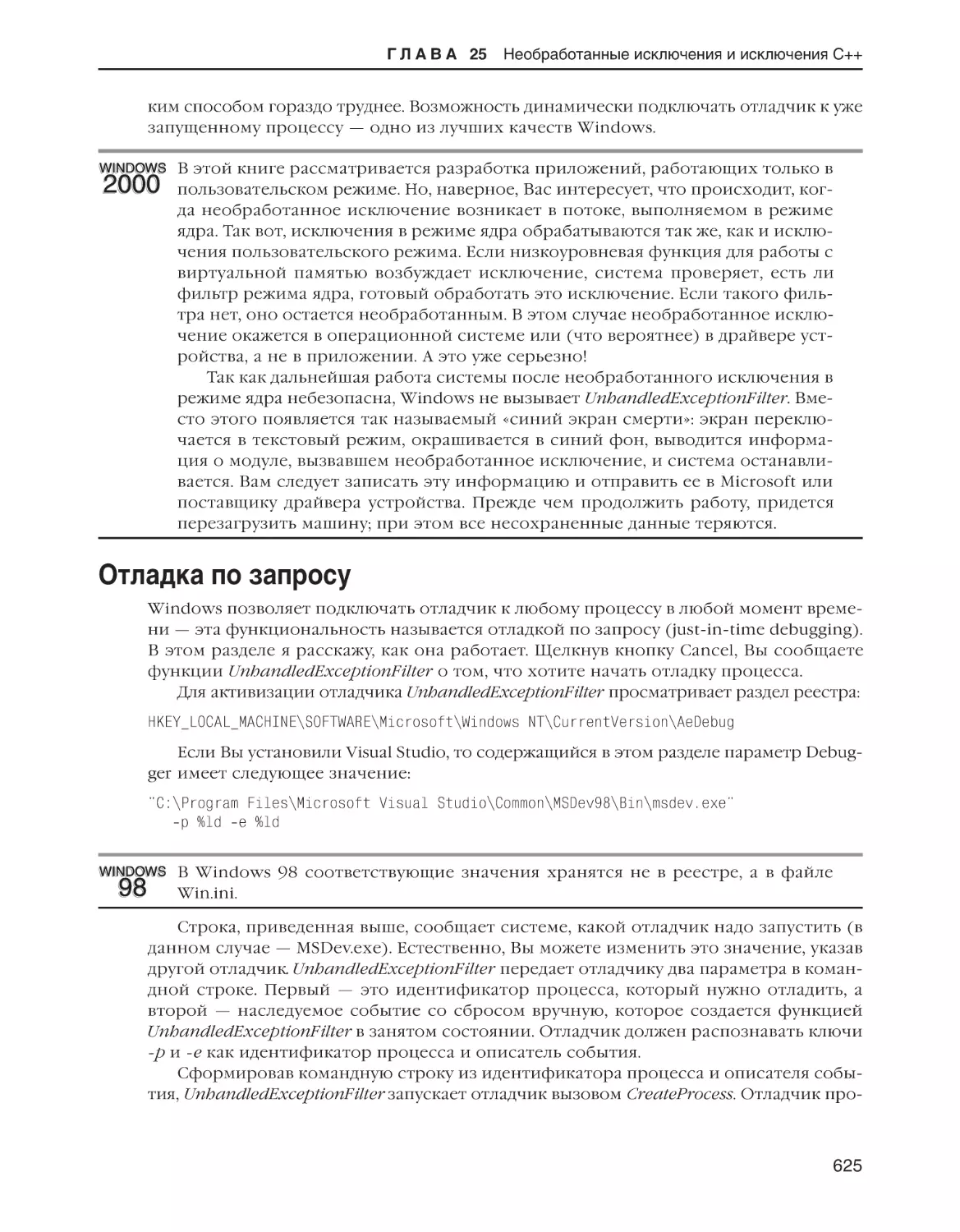

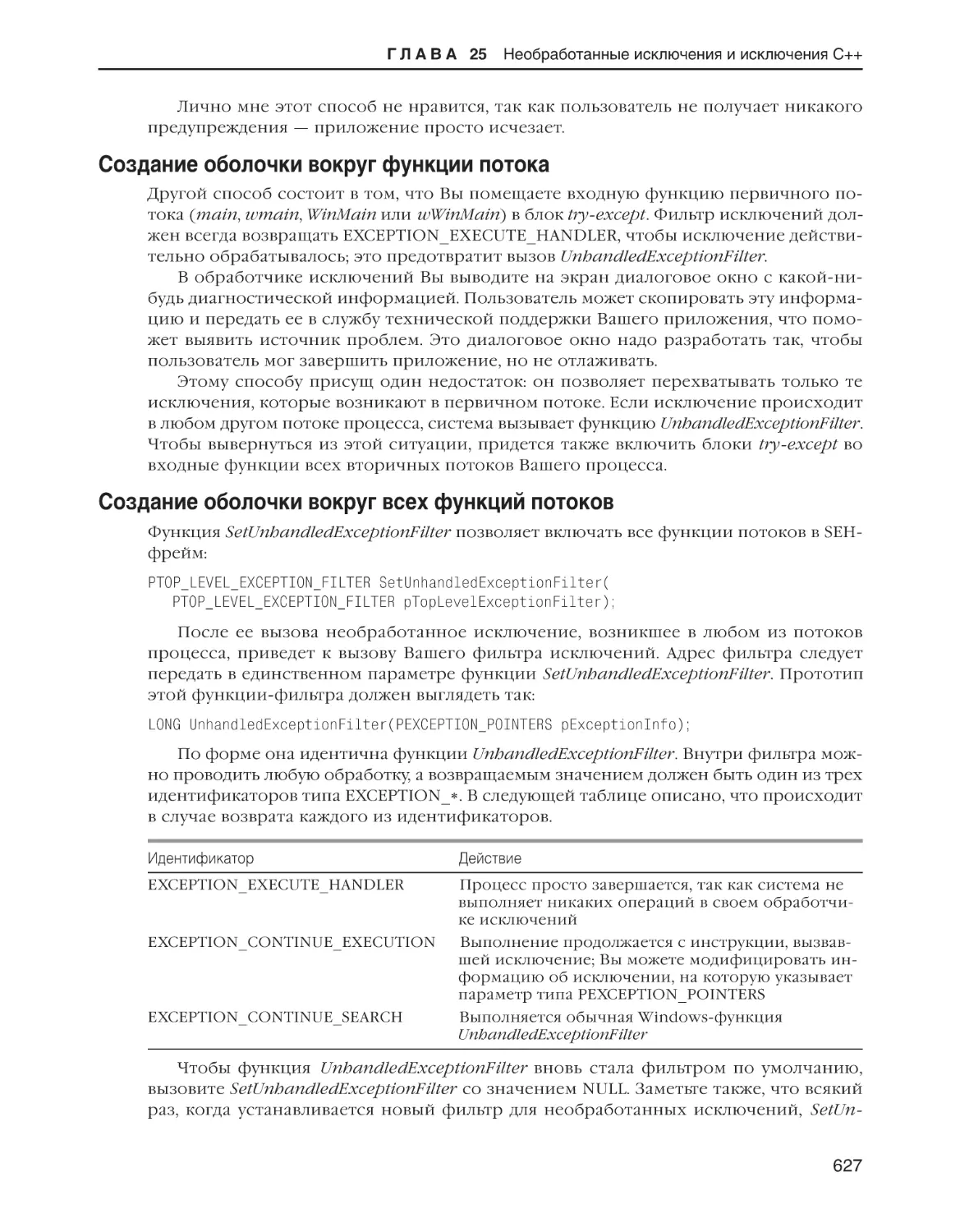

ГЛАВА 25 Необработанные исключения и исключения C++ . . . . . . . . . . . . . . . 623

Отладка по запросу . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Отключение вывода сообщений об исключении . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Принудительное завершение процесса . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Создание оболочки вокруг функции потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Создание оболочки вокруг всех функций потоков . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Автоматический вызов отладчика . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Явный вызов функции UnhandledExceptionFilter . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Функция UnhandledExceptionFilter изнутри . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

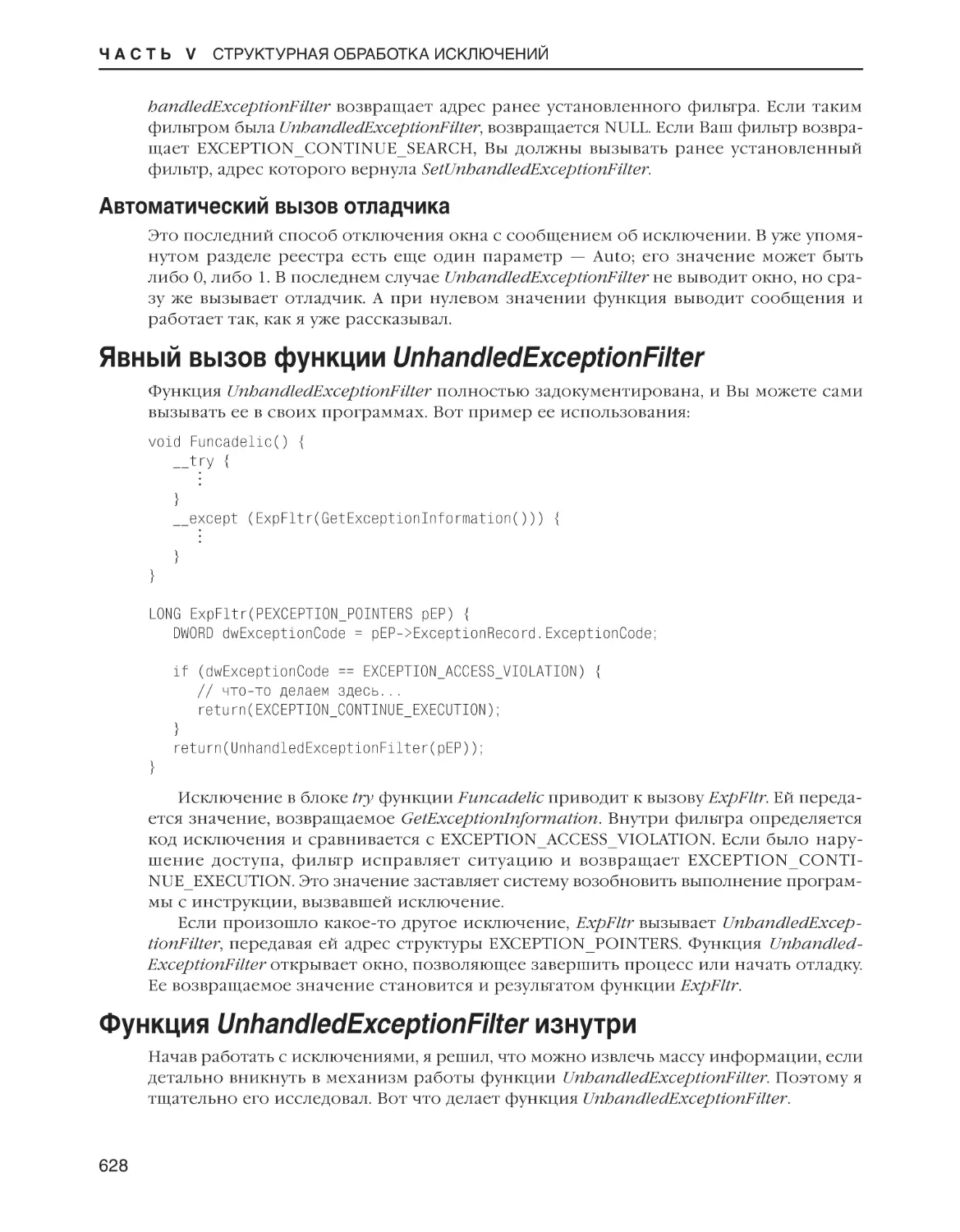

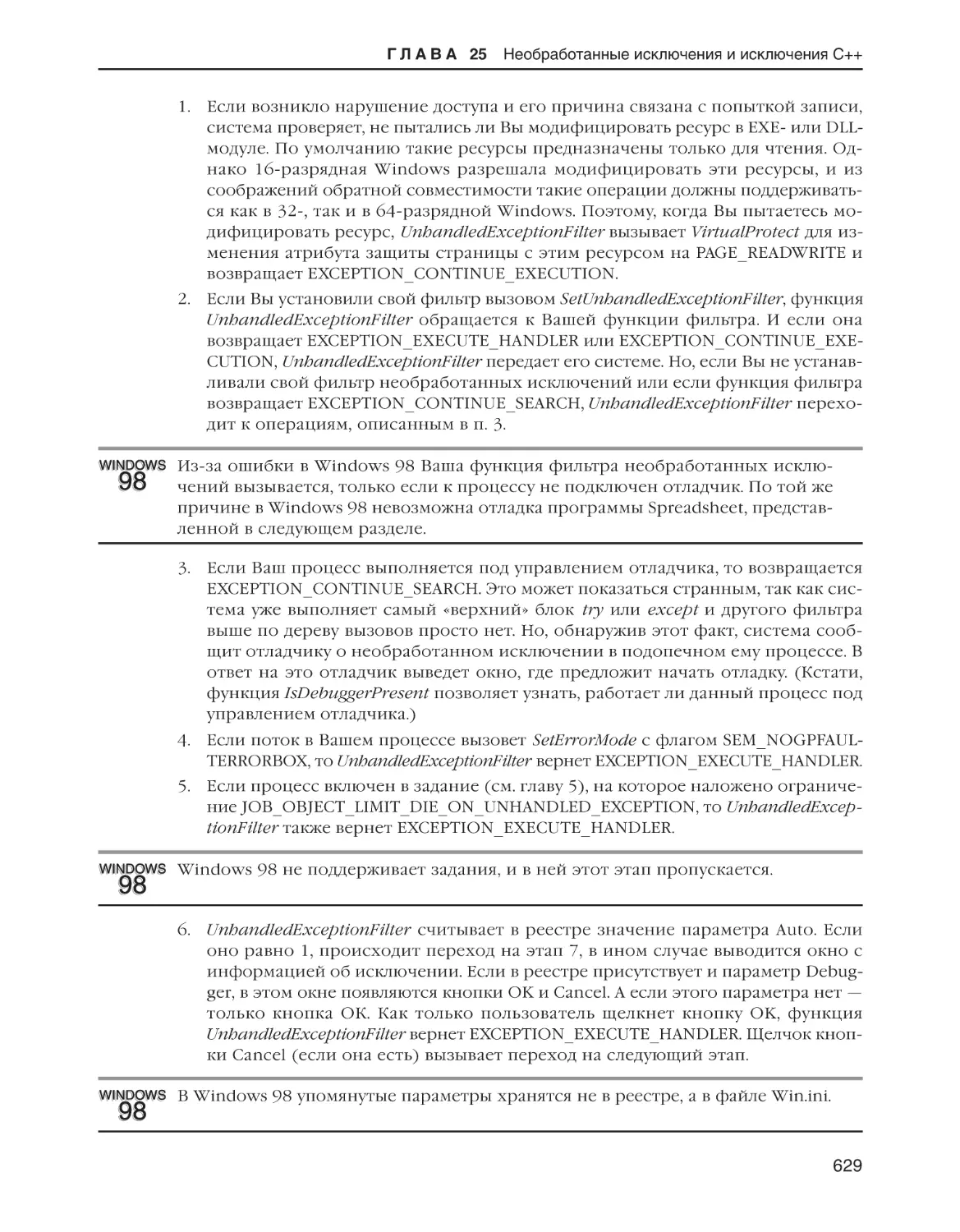

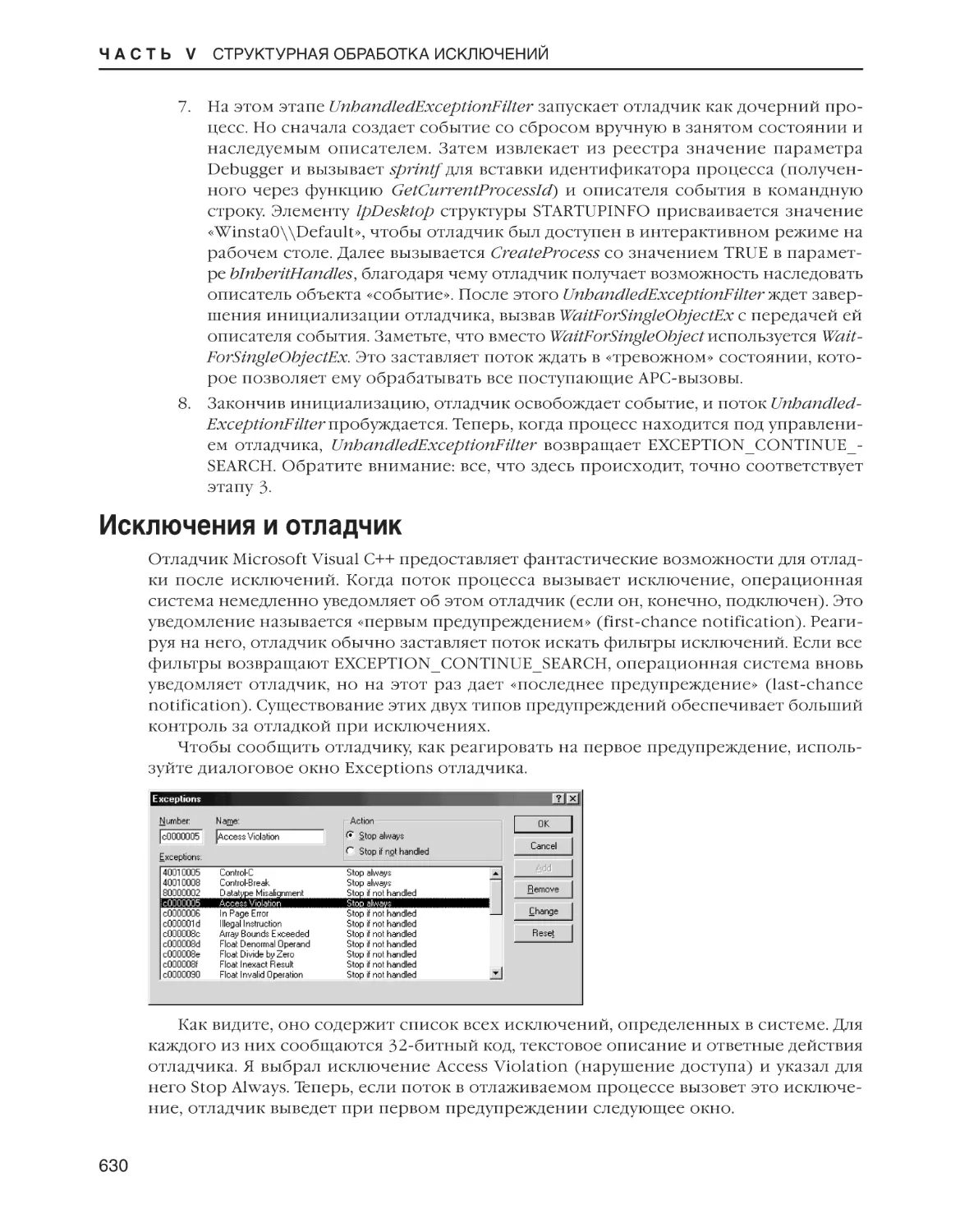

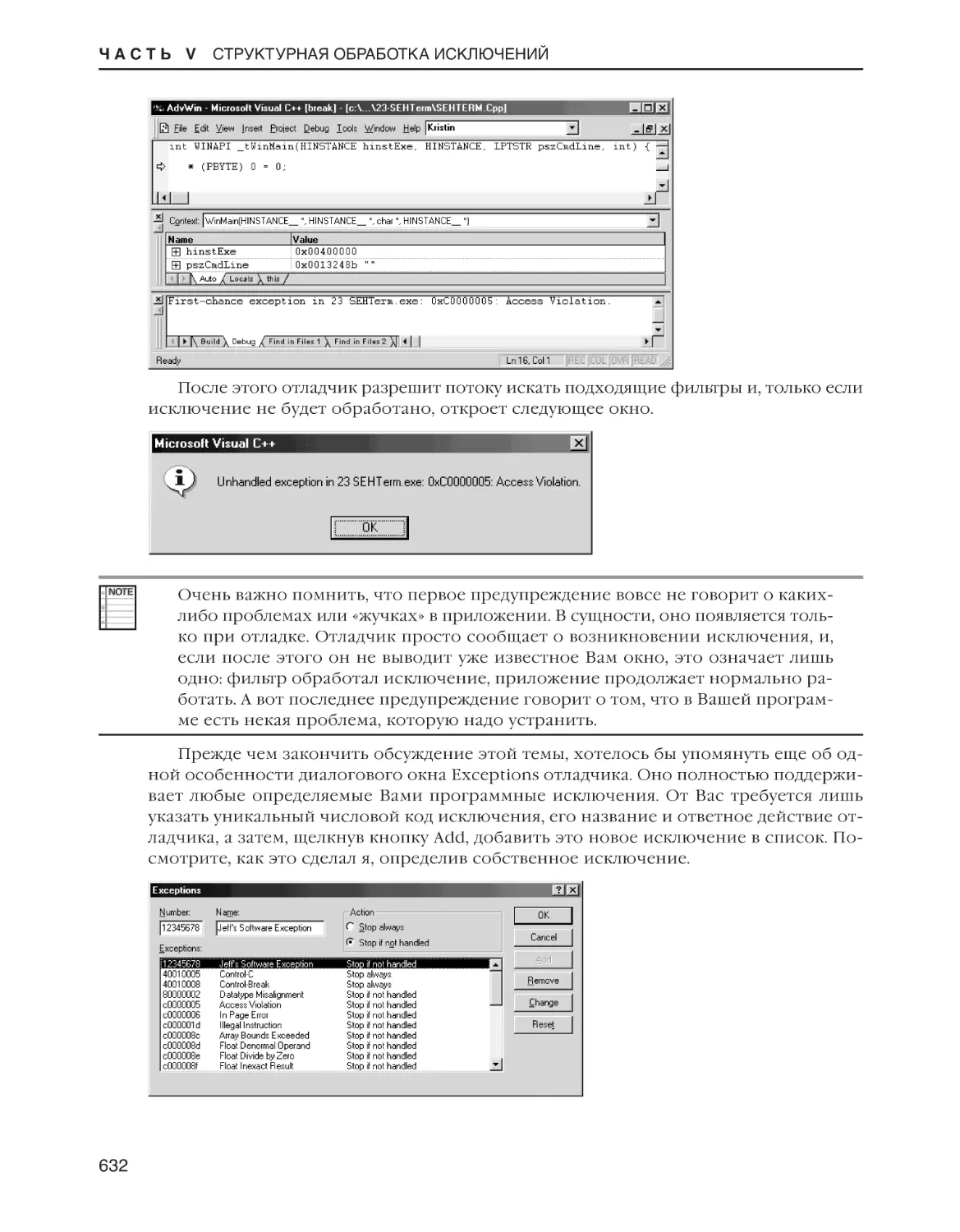

Исключения и отладчик . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

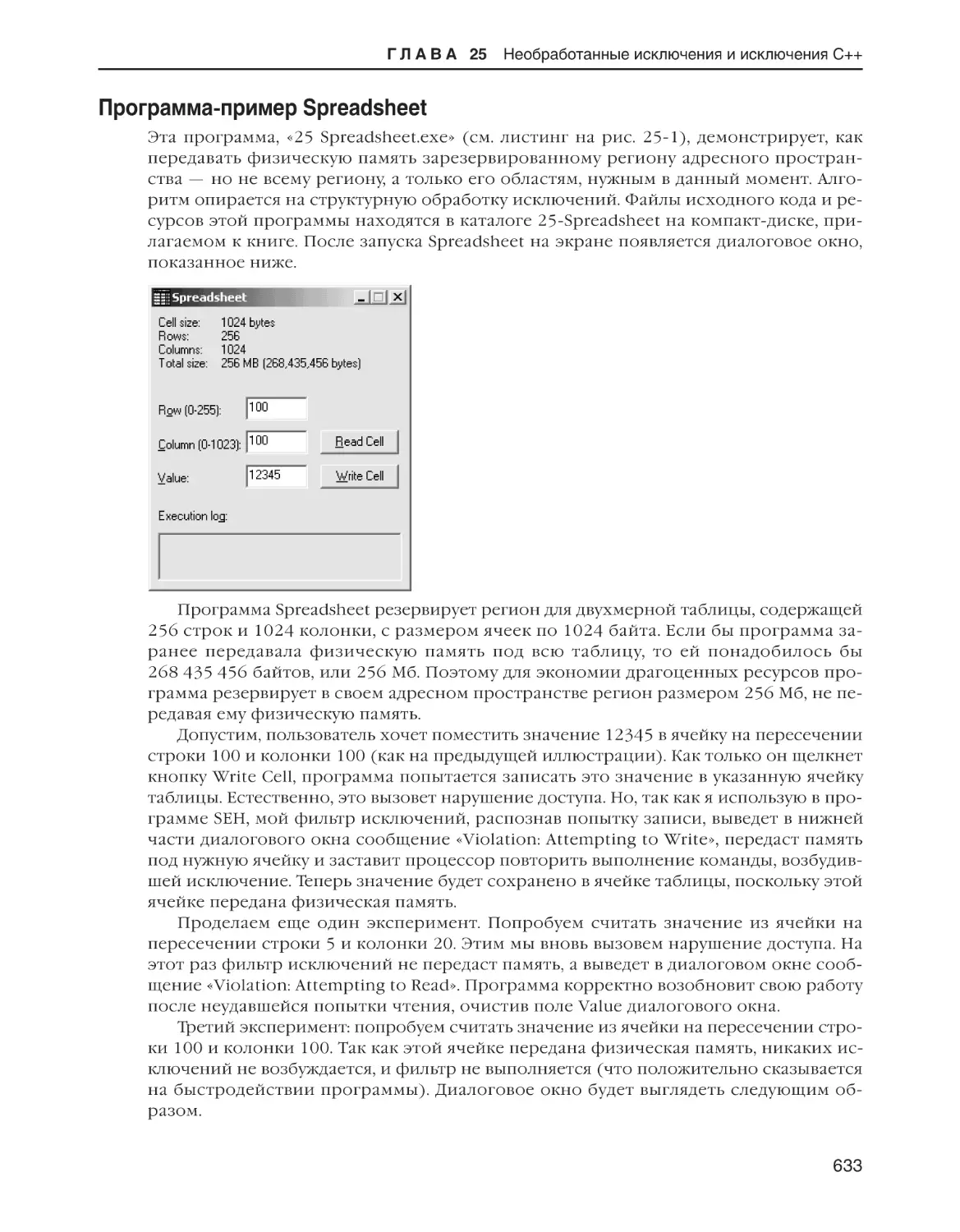

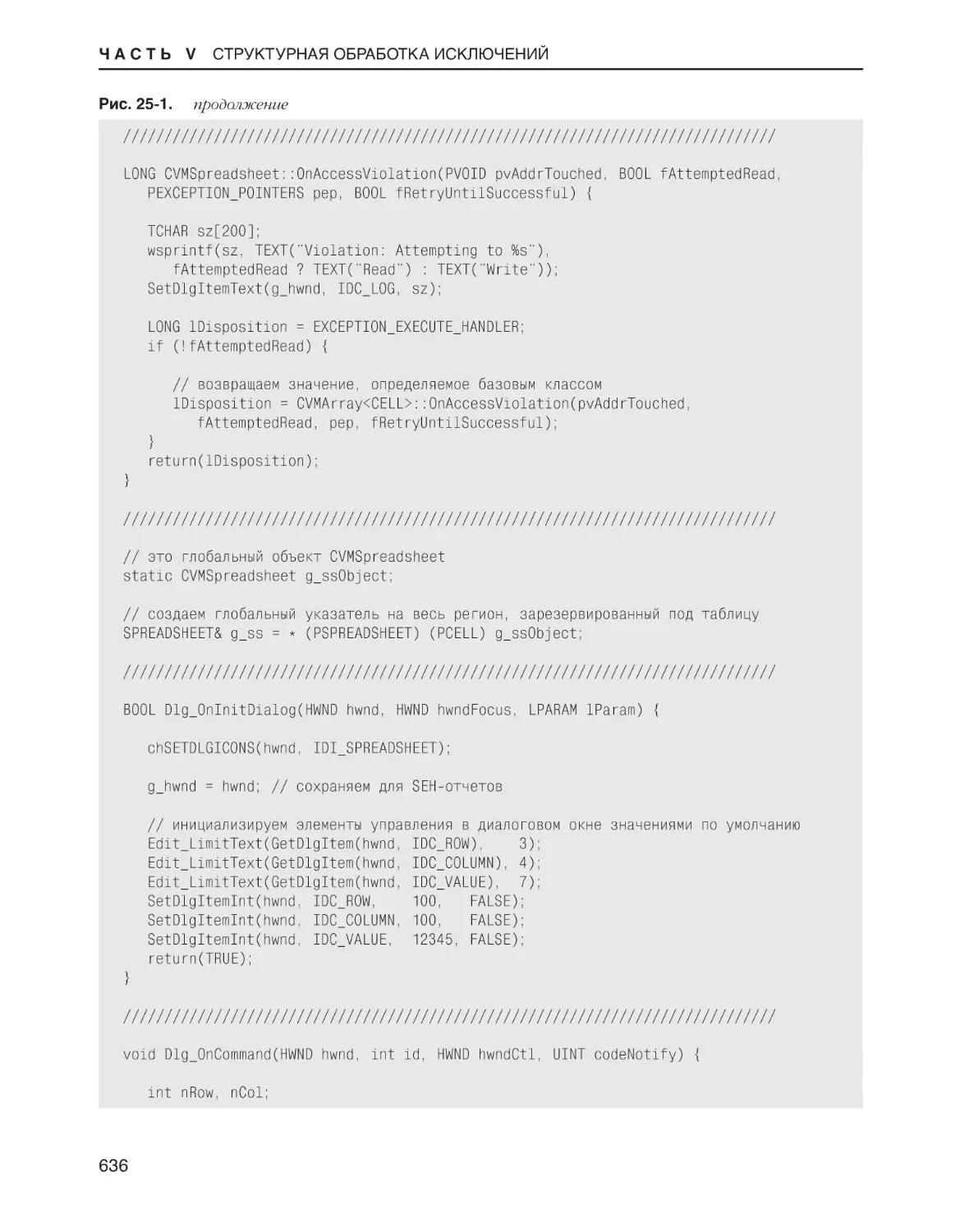

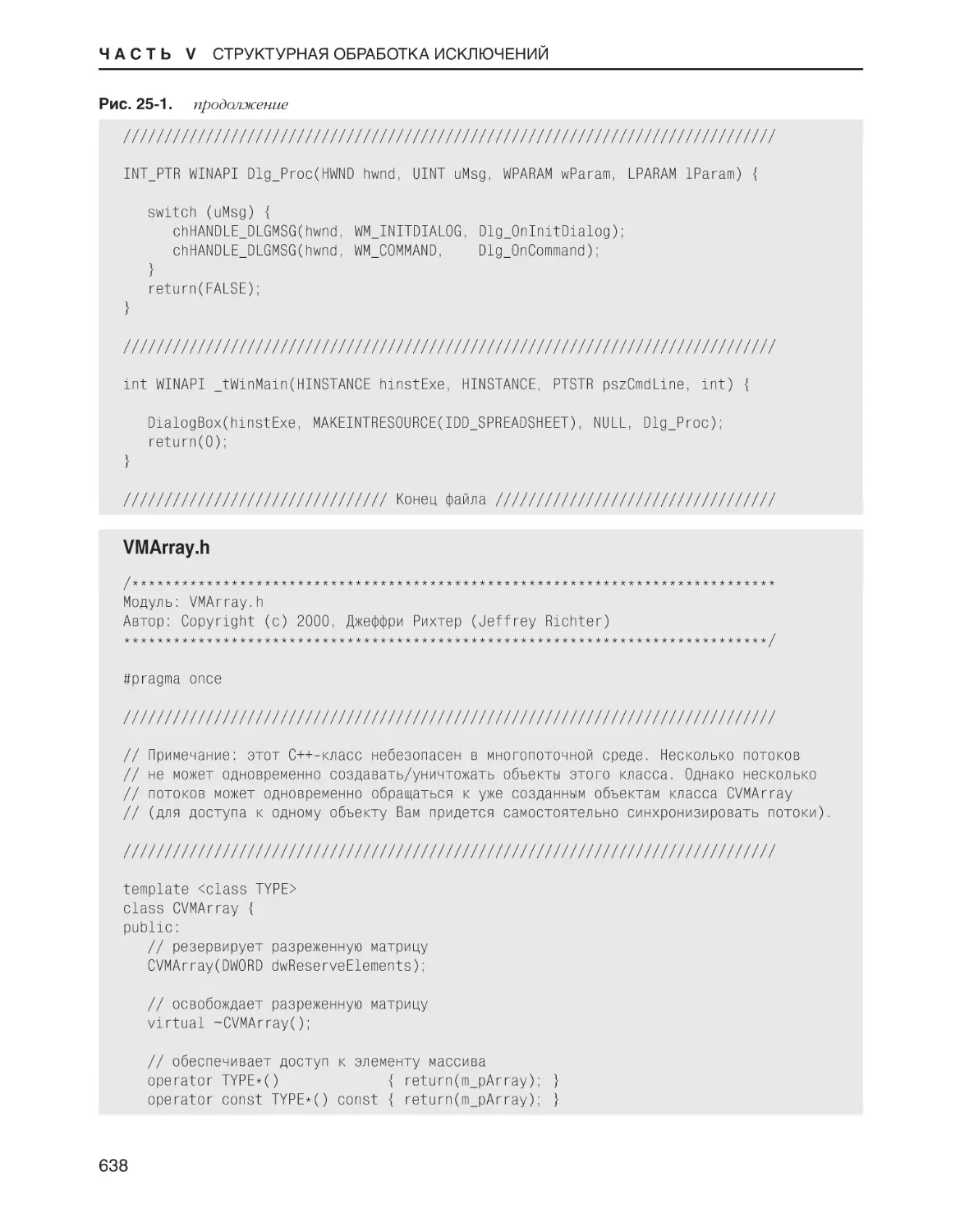

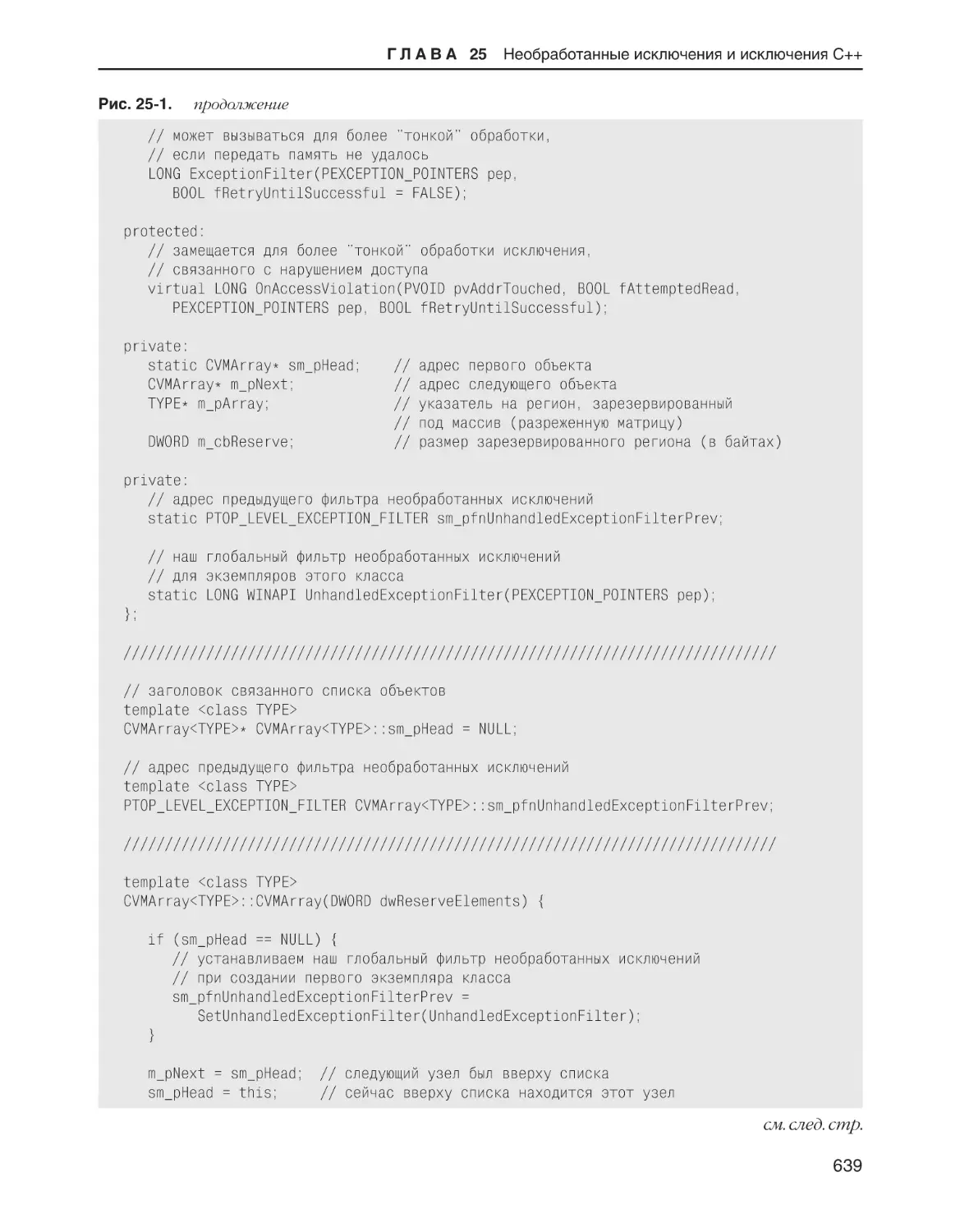

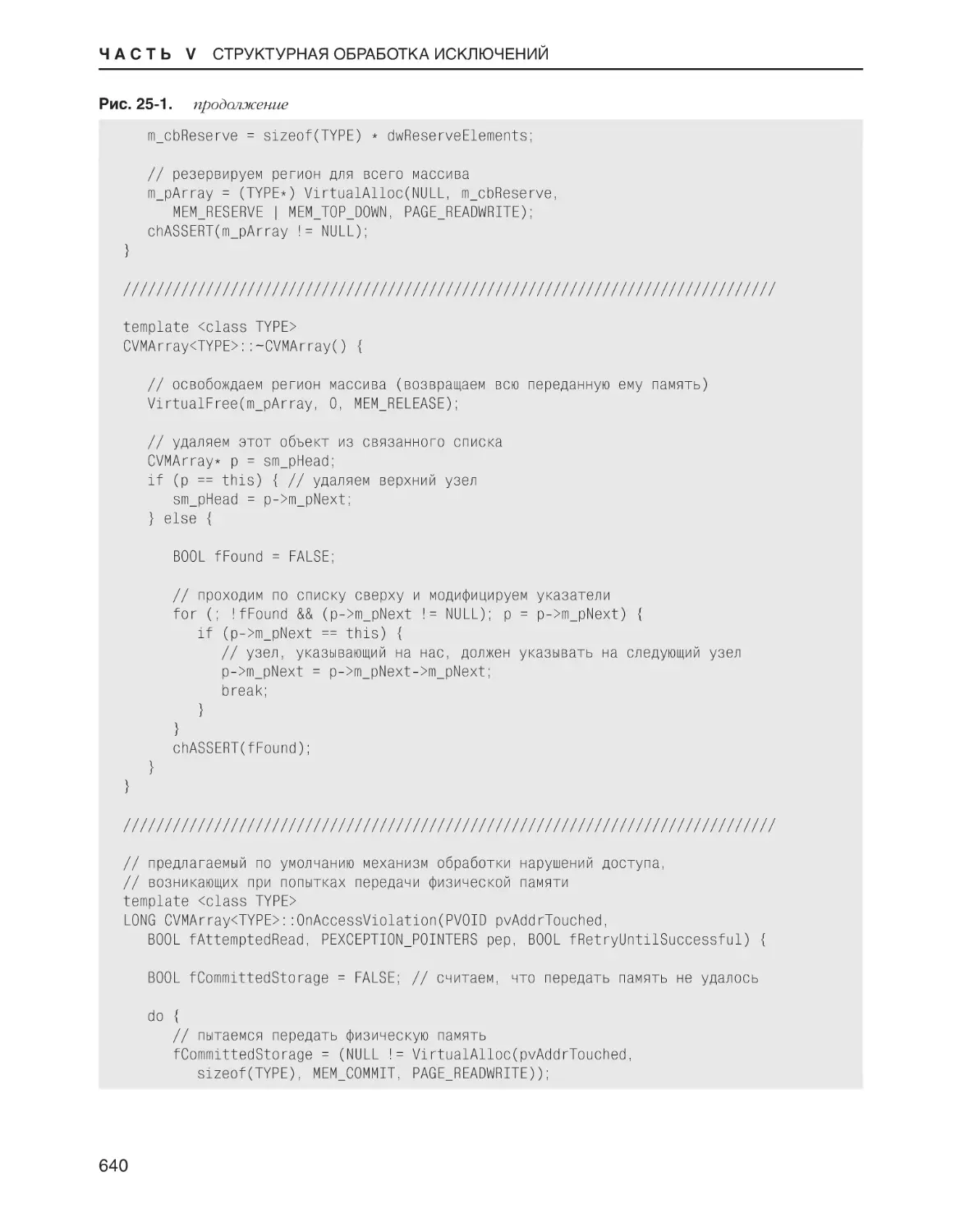

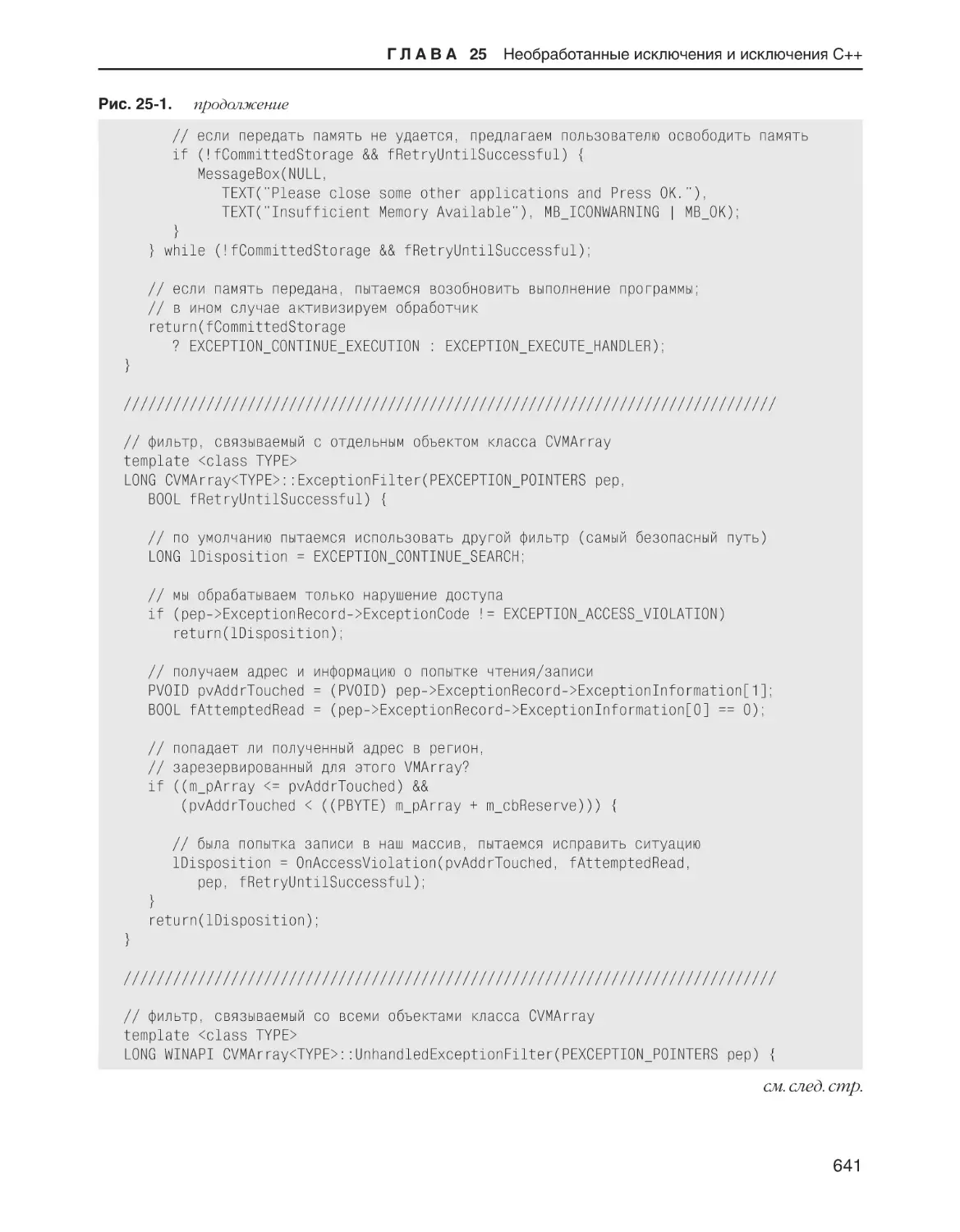

Программа-пример Spreadsheet . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

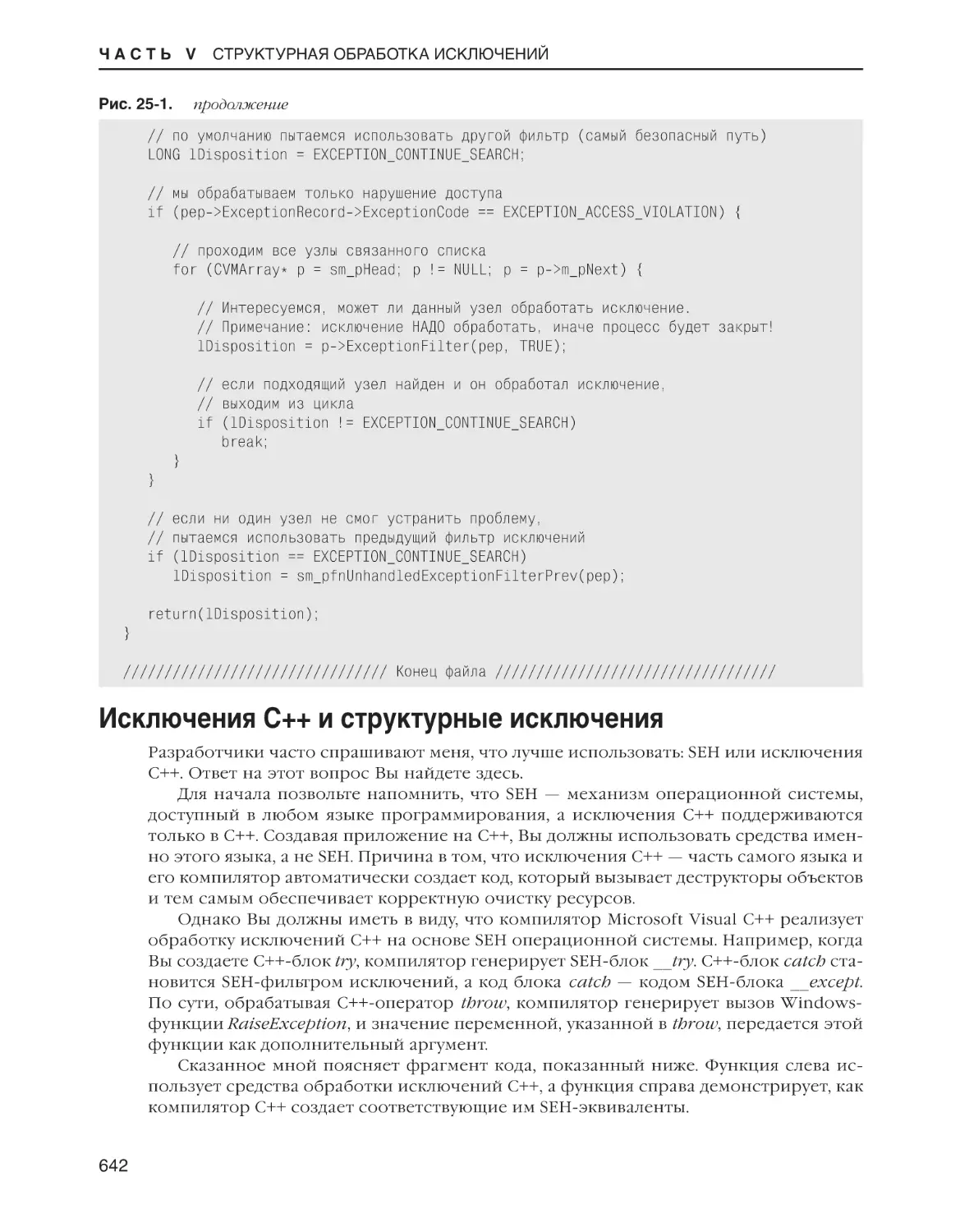

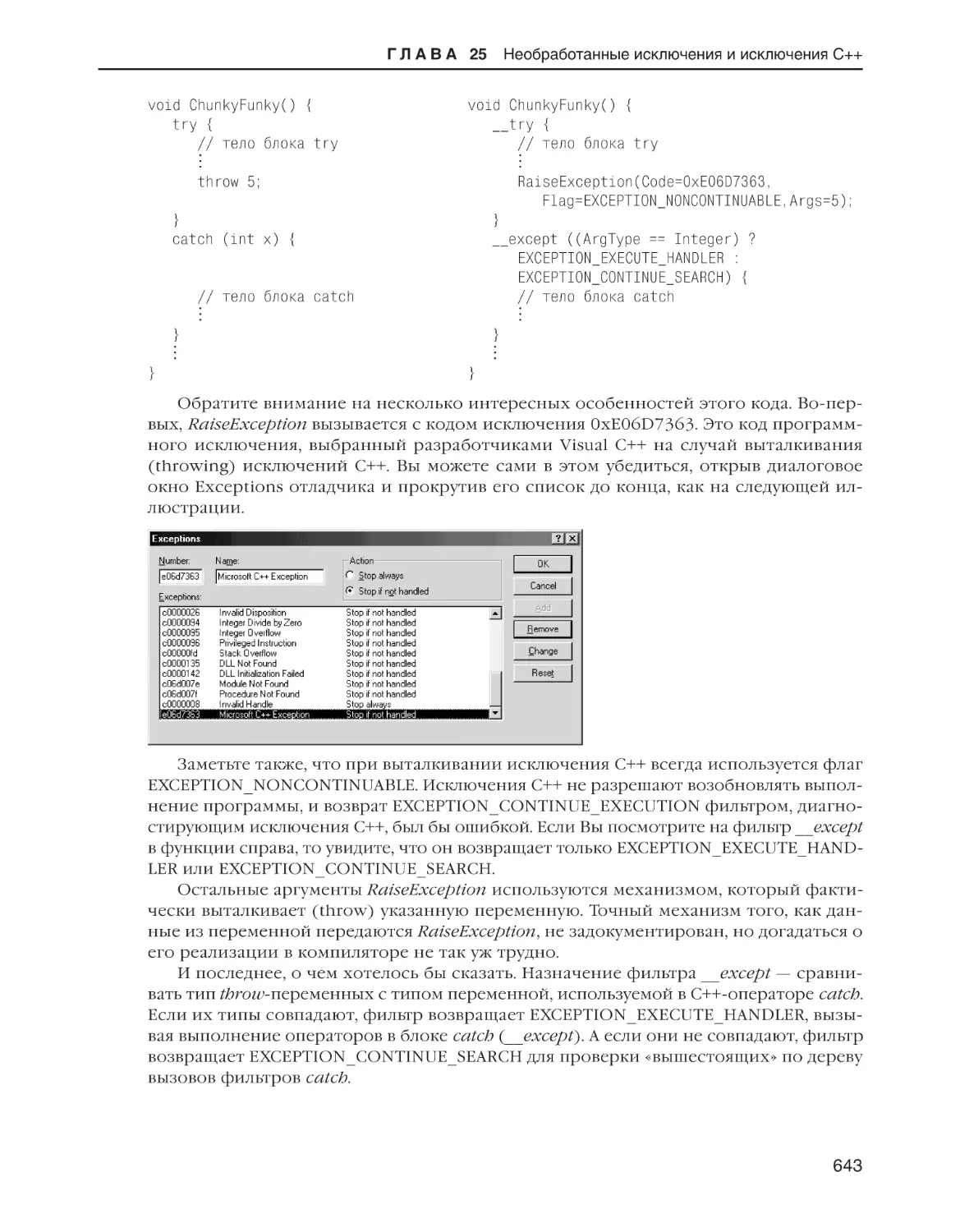

Исключения C++ и структурные исключения . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

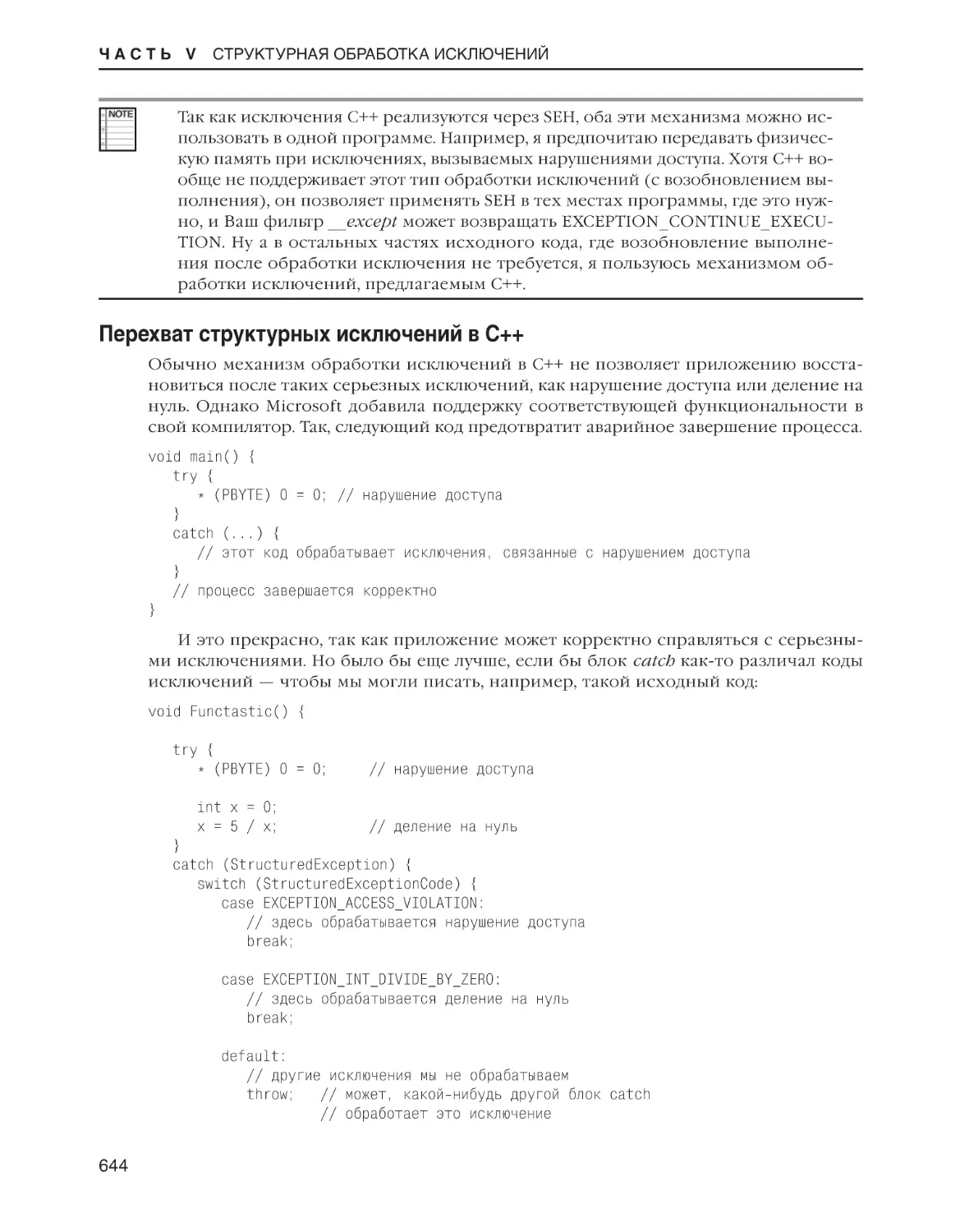

Перехват структурных исключений в C++ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

625

626

626

627

627

628

628

628

630

633

642

644

XI

Windows для профессионалов

Ч А С Т Ь

V I

ОПЕРАЦИИ С ОКНАМИ . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 647

ГЛАВА 26 Оконные сообщения . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 648

Очередь сообщений потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Посылка асинхронных сообщений в очередь потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Посылка синхронных сообщений окну . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Пробуждение потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Флаги состояния очереди . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

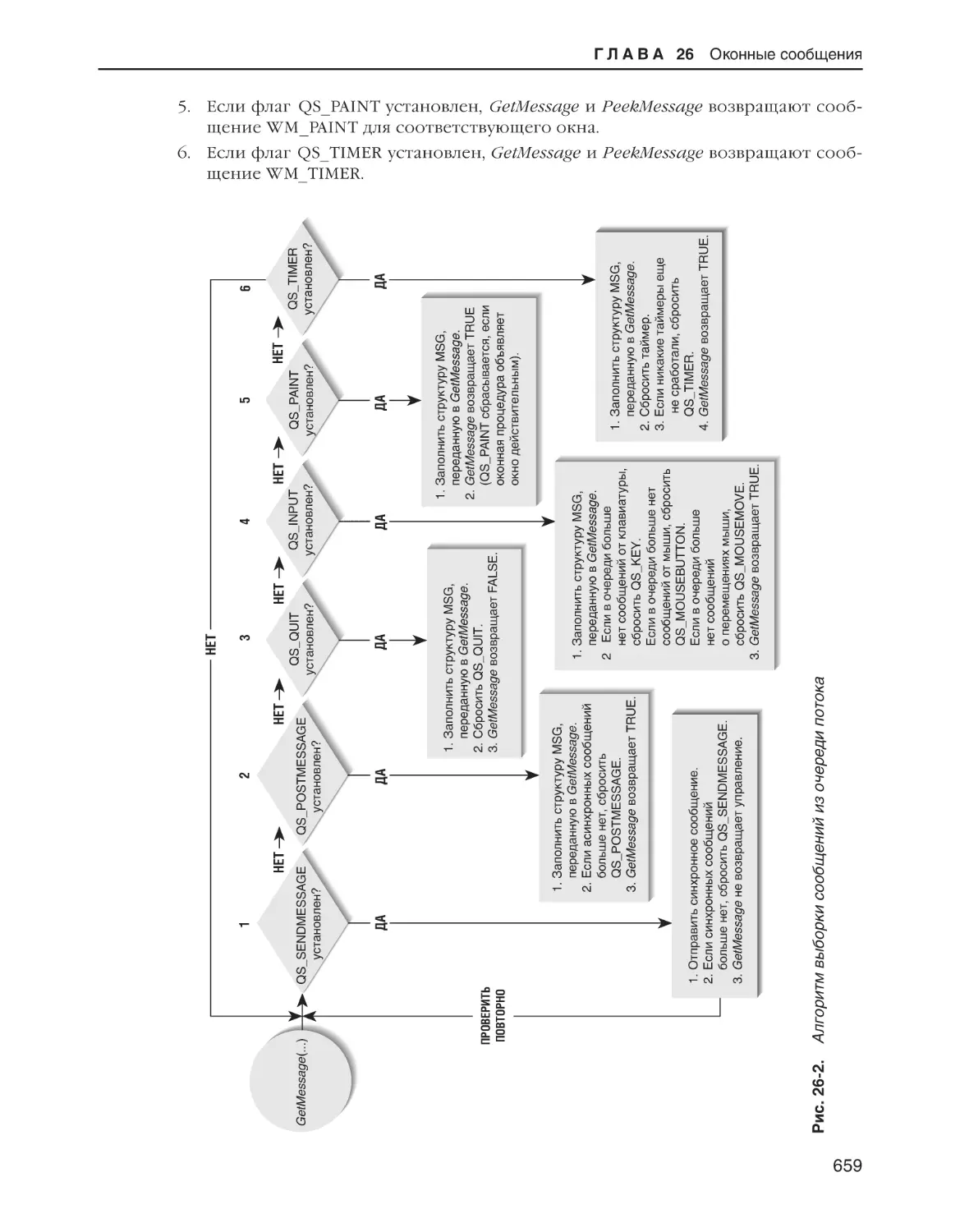

Алгоритм выборки сообщений из очереди потока . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Пробуждение потока с использованием объектов ядра или флагов

состояния очереди . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Передача данных через сообщения . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

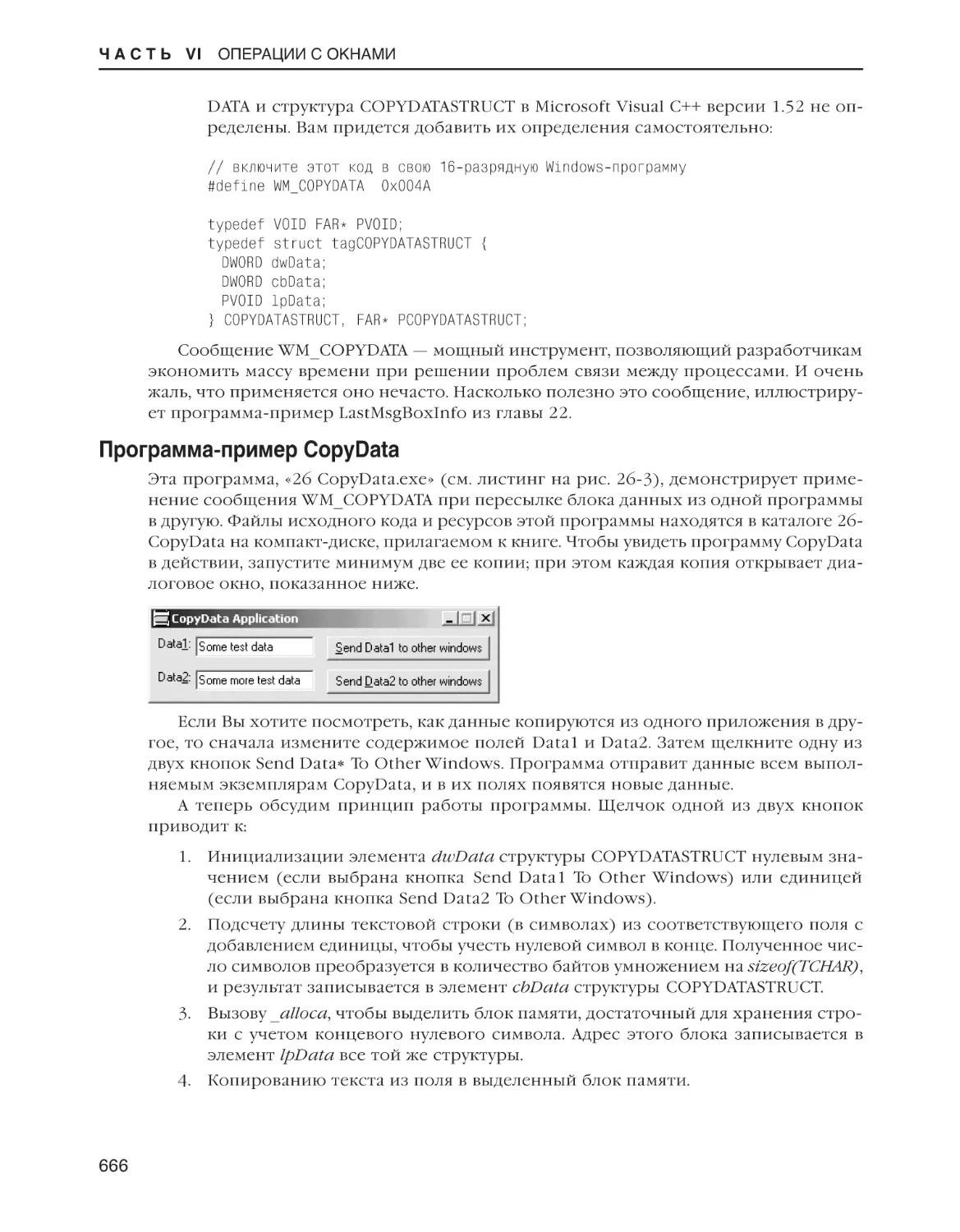

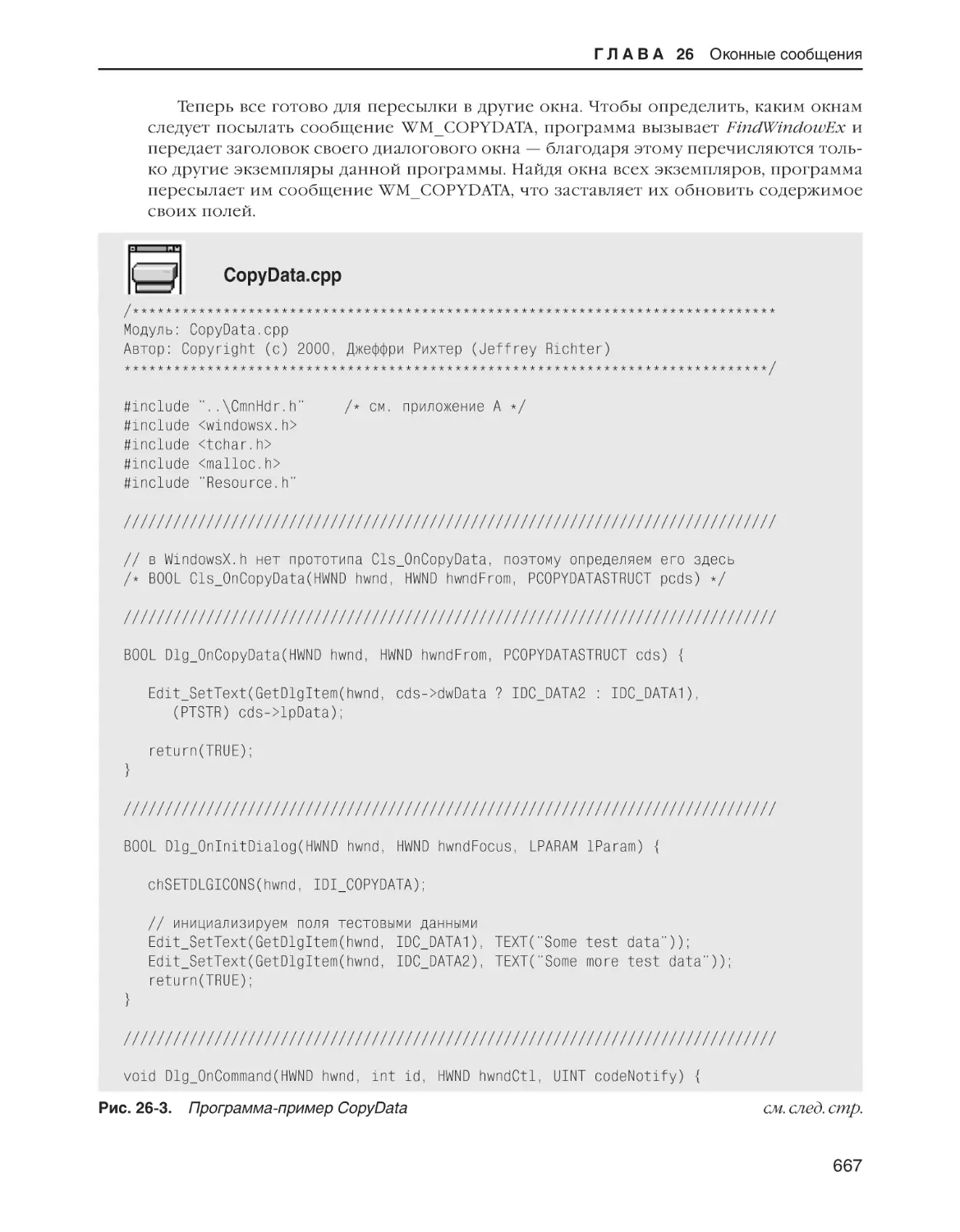

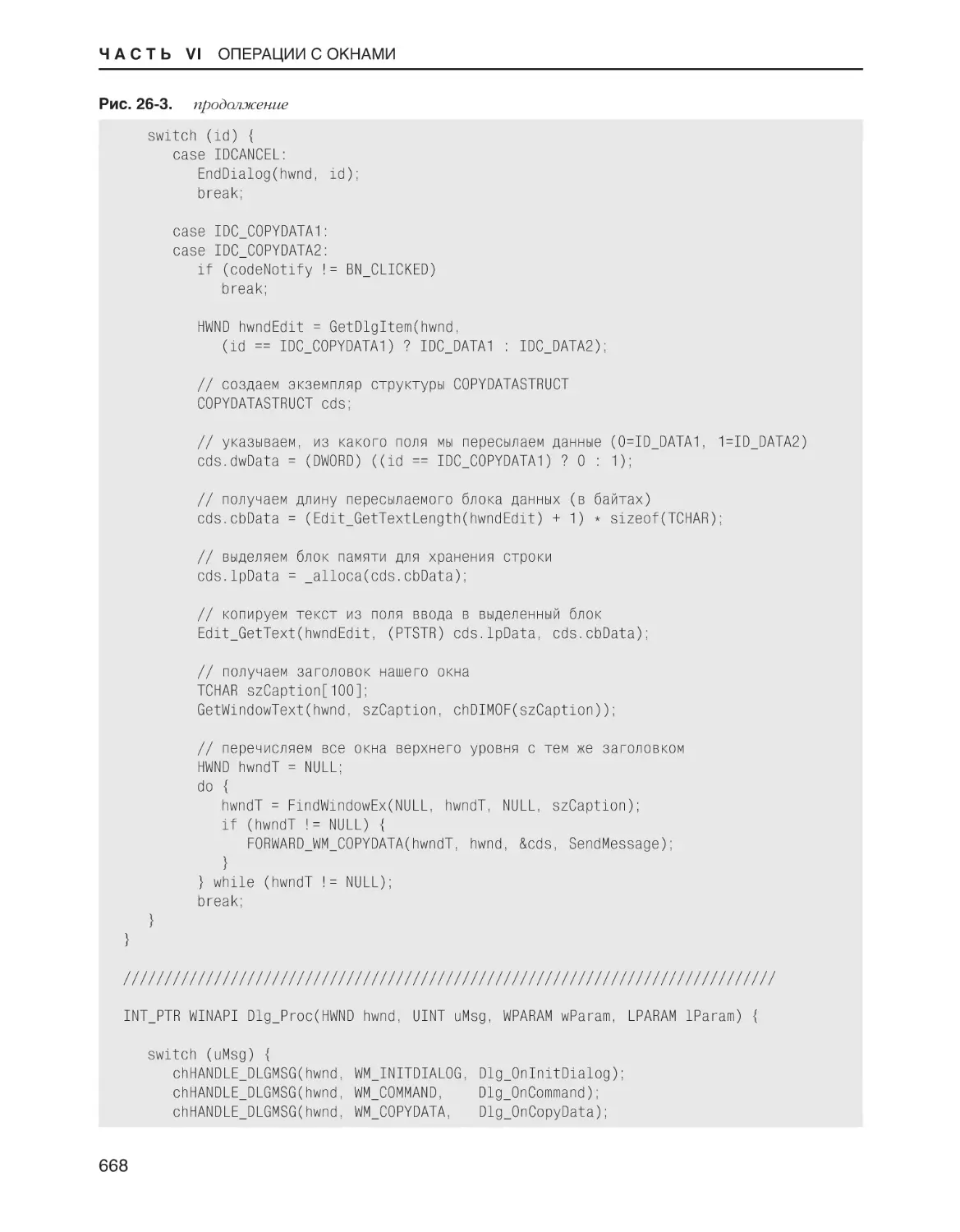

Программа-пример CopyData . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Как Windows манипулирует с ANSI/Unicode-символами и строками . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

649

649

651

656

657

658

661

664

666

669

ГЛАВА 27 Модель аппаратного ввода и локальное состояние ввода . . . . . . . . 671

Поток необработанного ввода . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Локальное состояние ввода . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Ввод с клавиатуры и фокус . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Управление курсором мыши . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

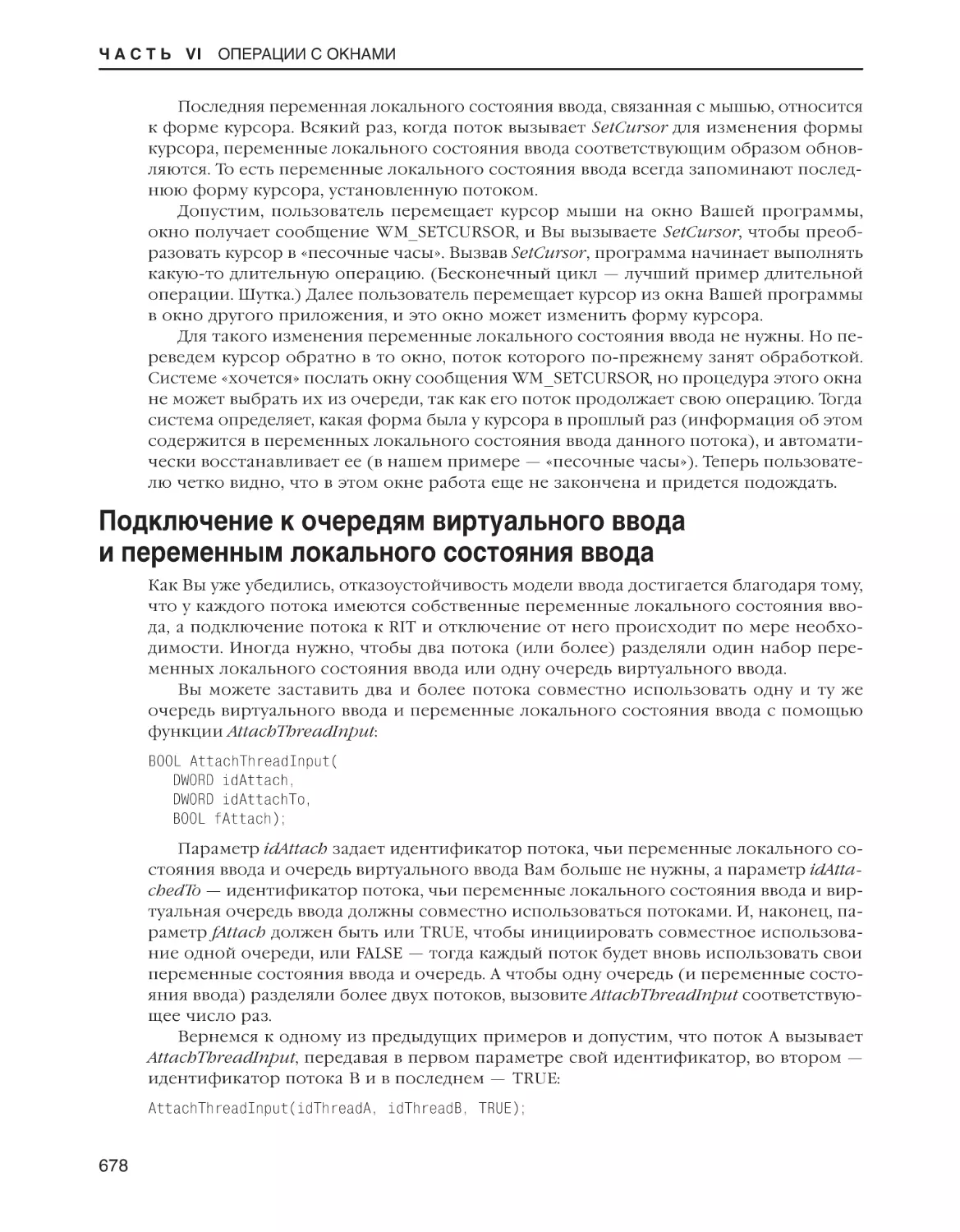

Подключение к очередям виртуального ввода

и переменным локального состояния ввода . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

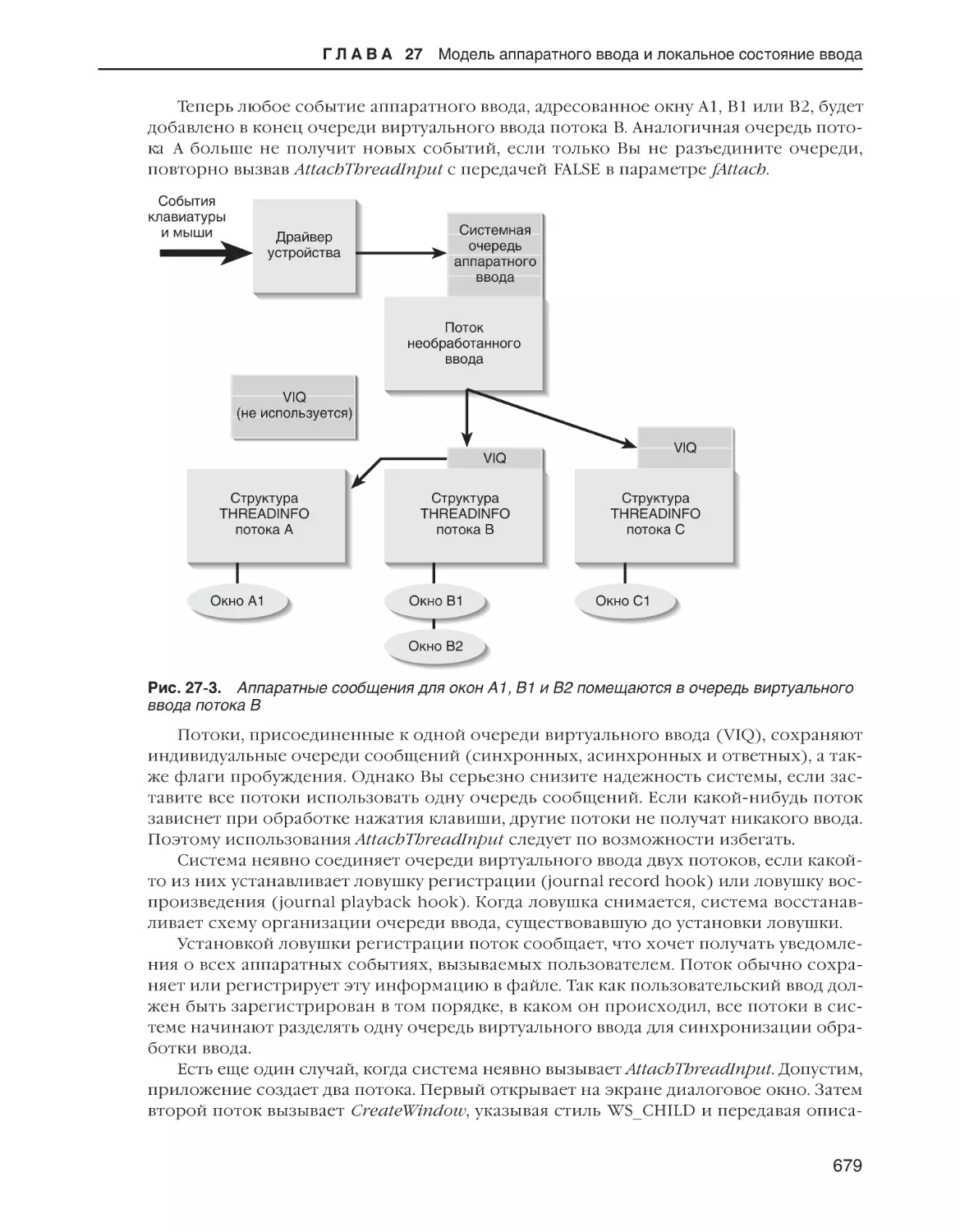

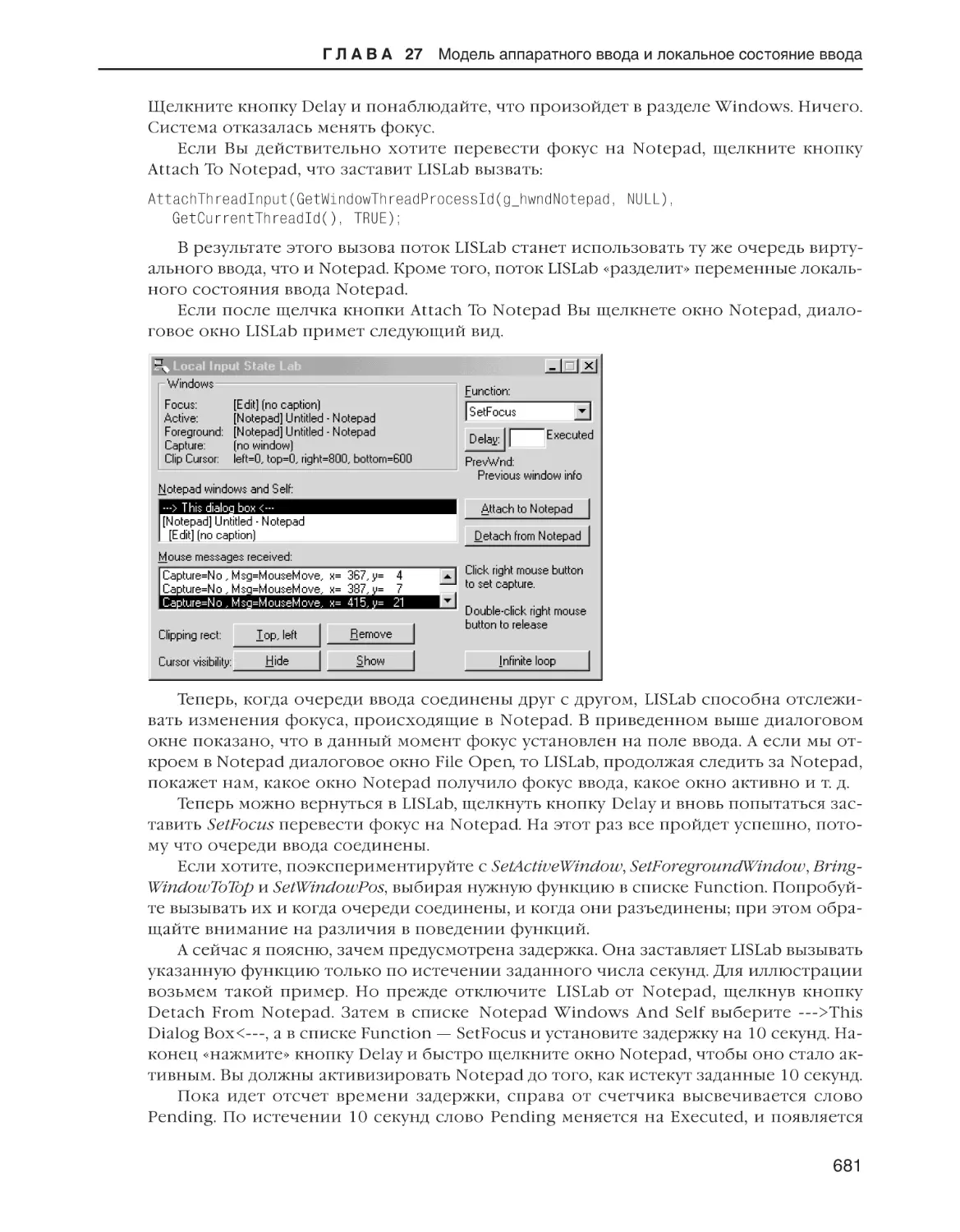

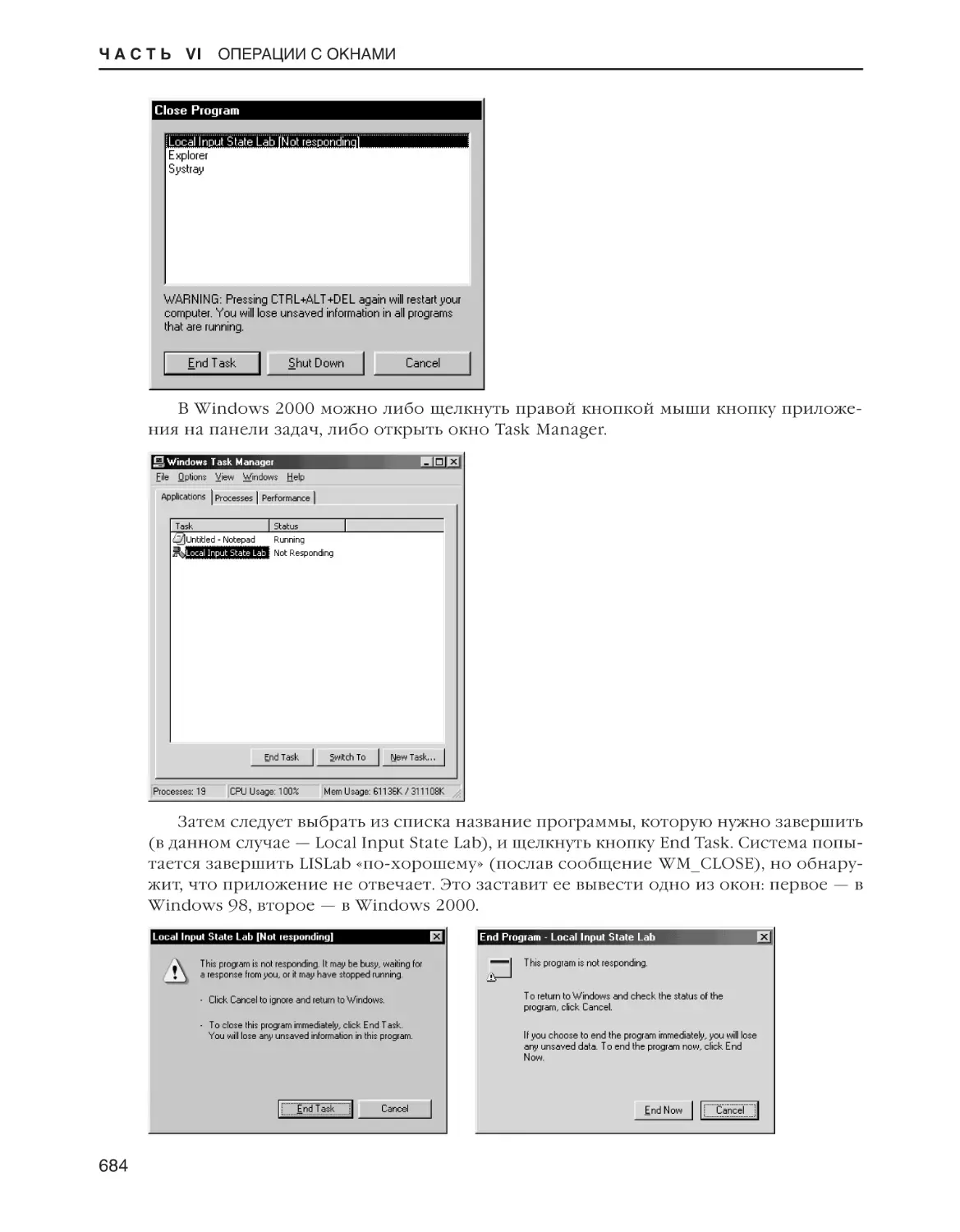

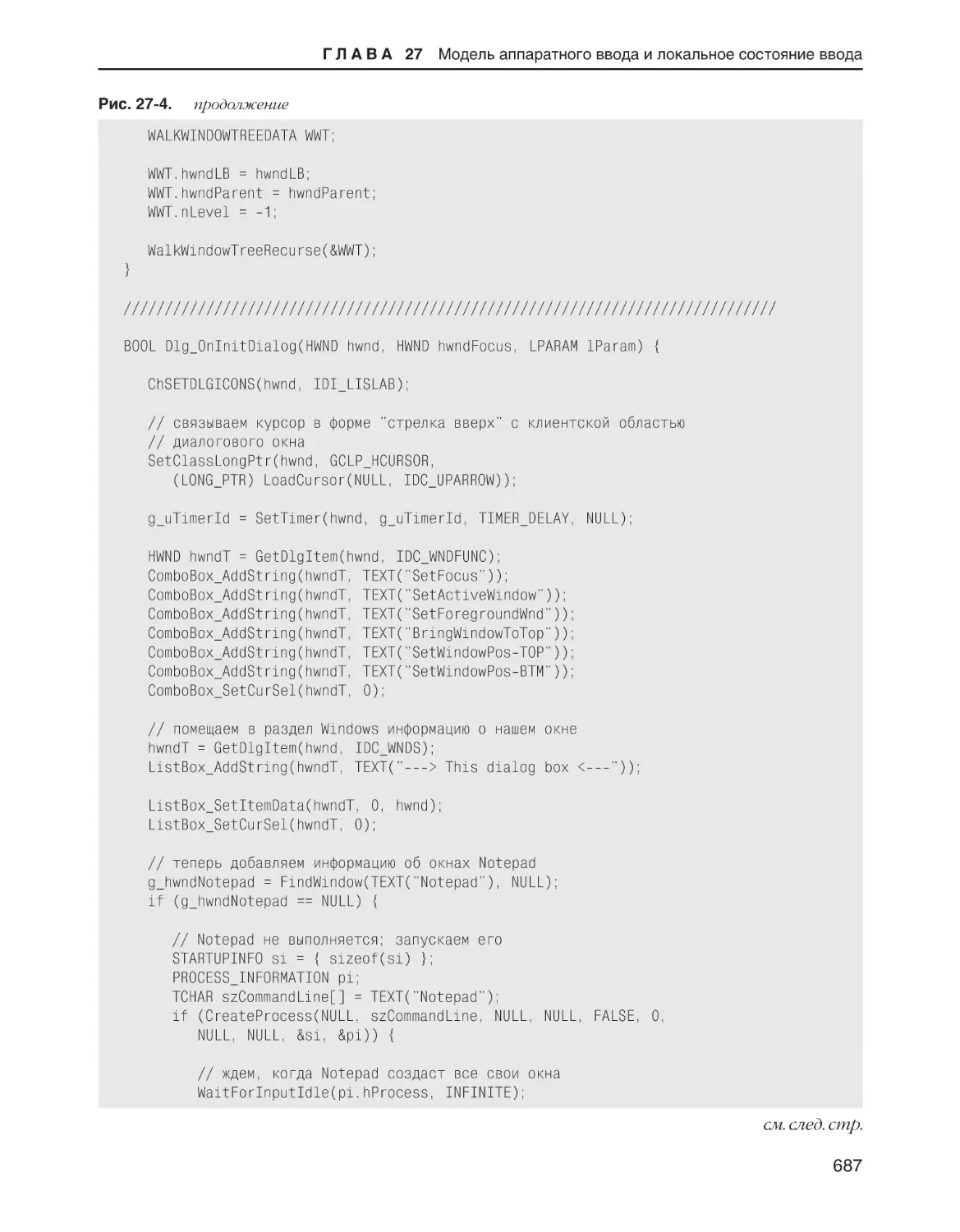

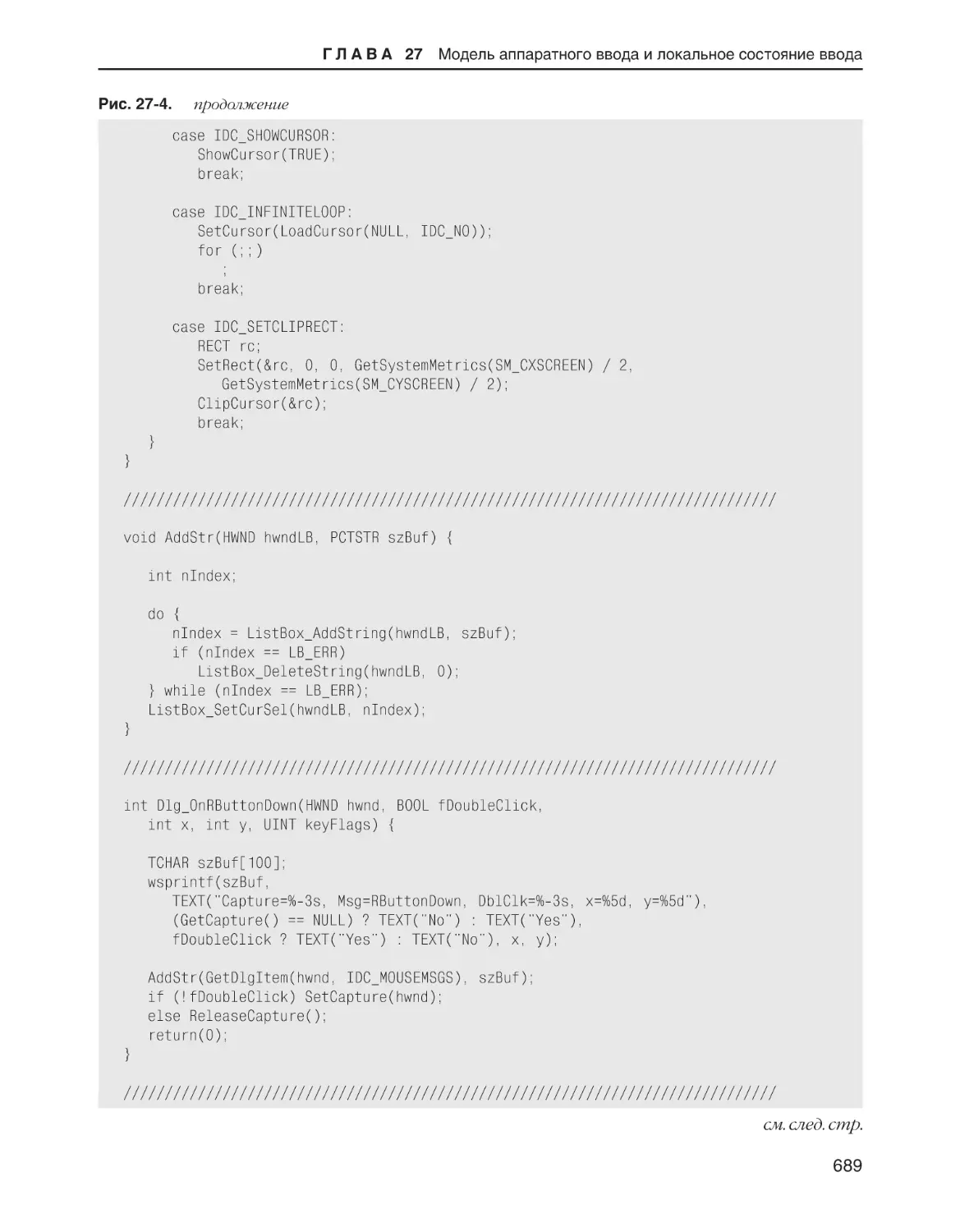

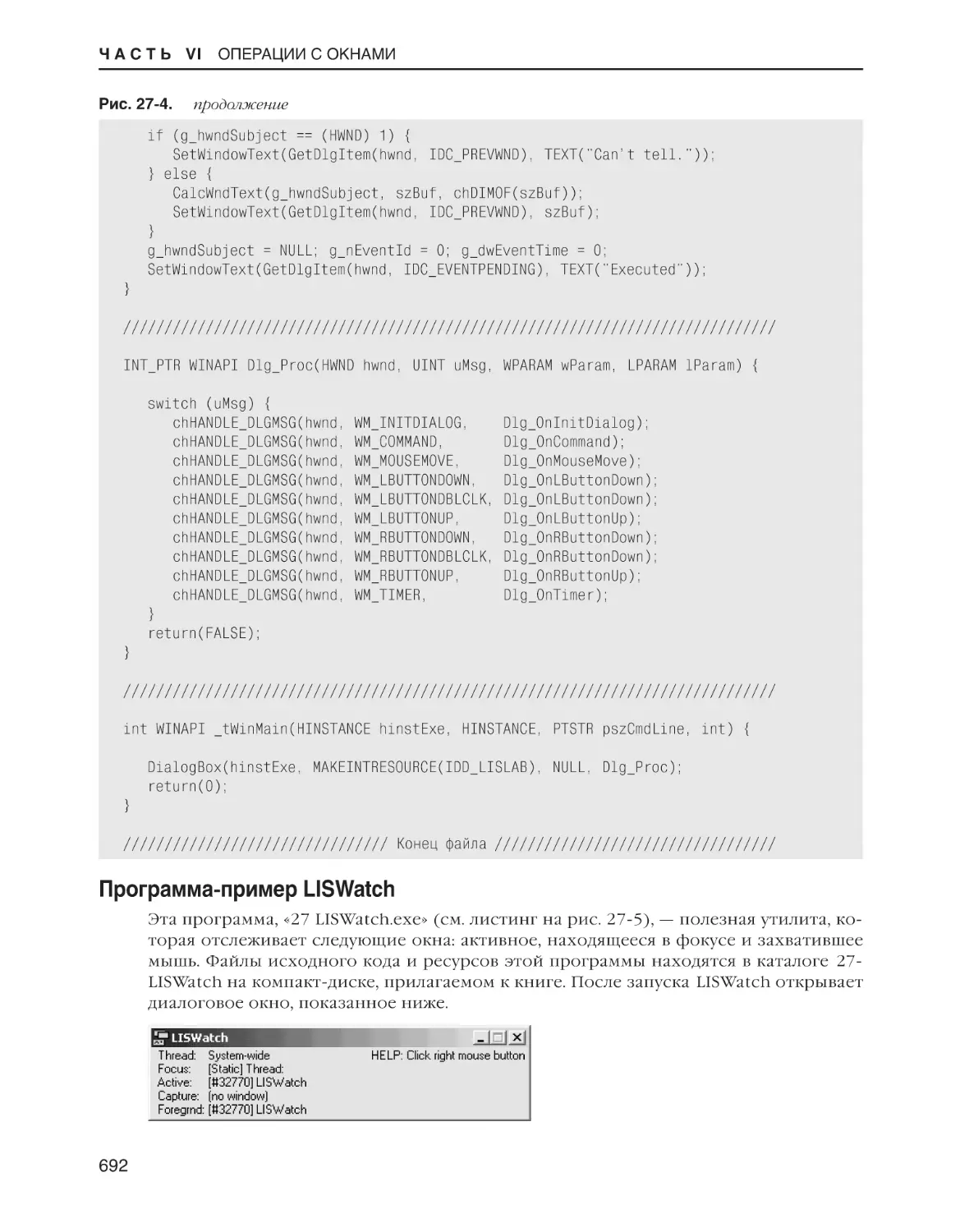

Программа-пример LISLab . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

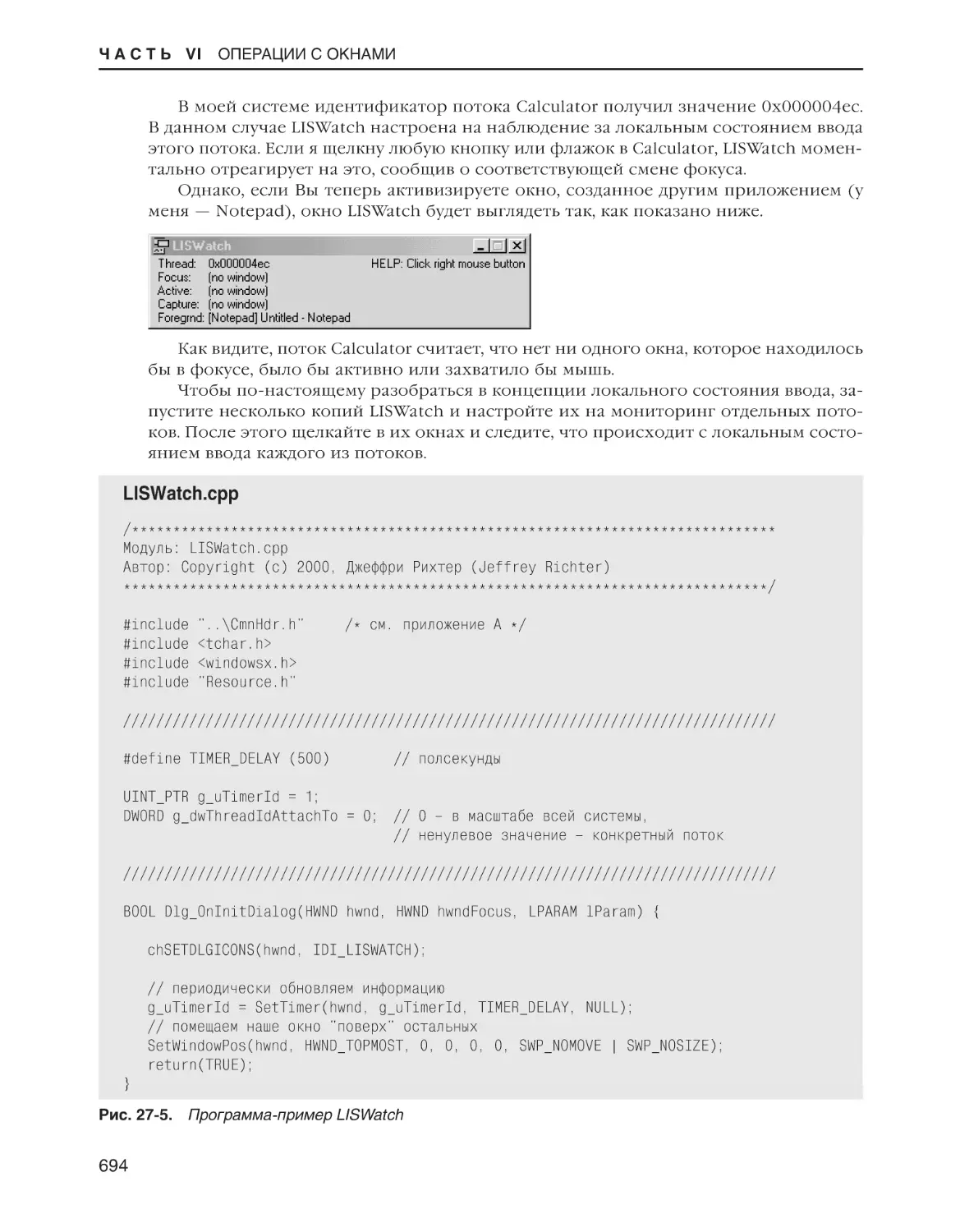

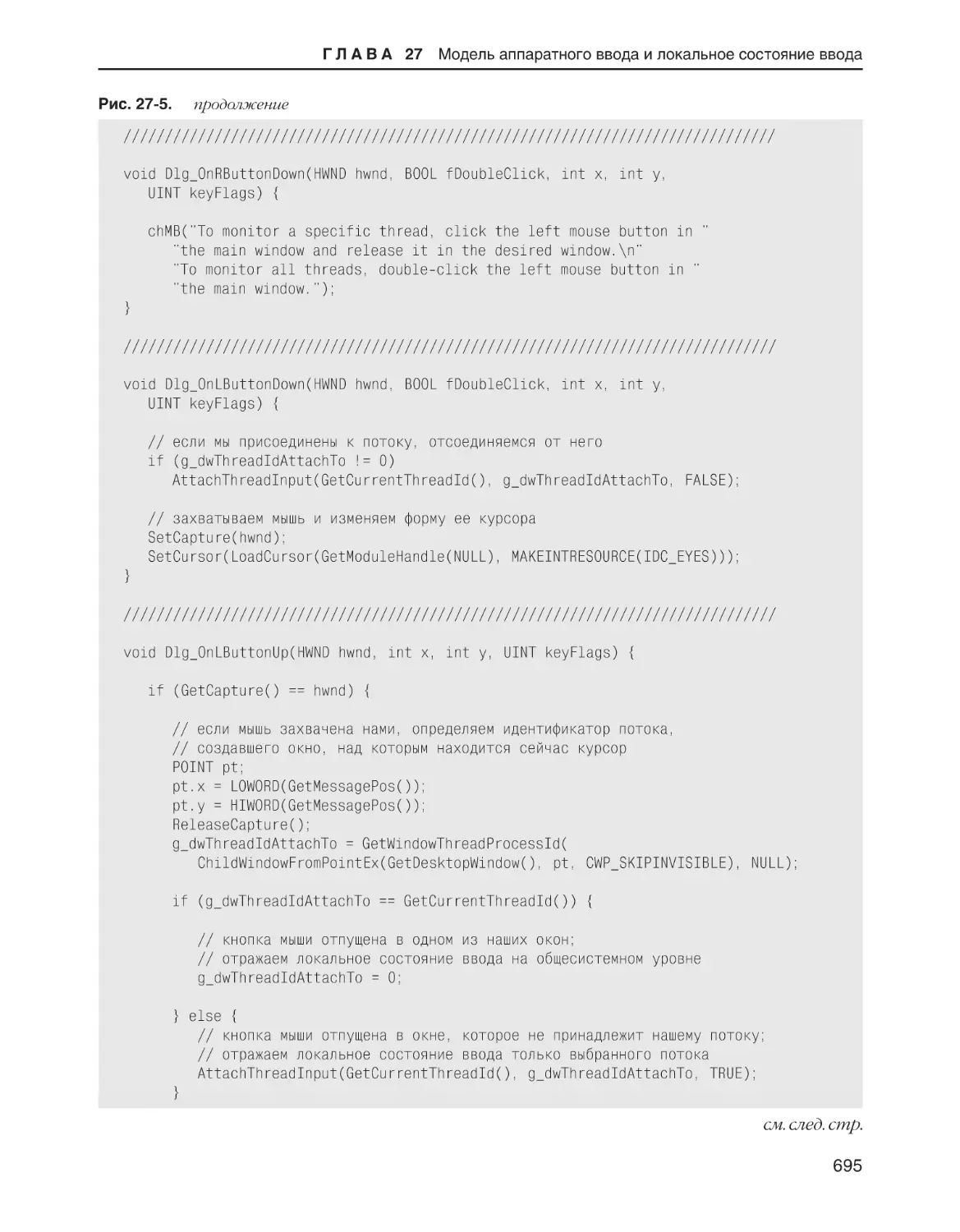

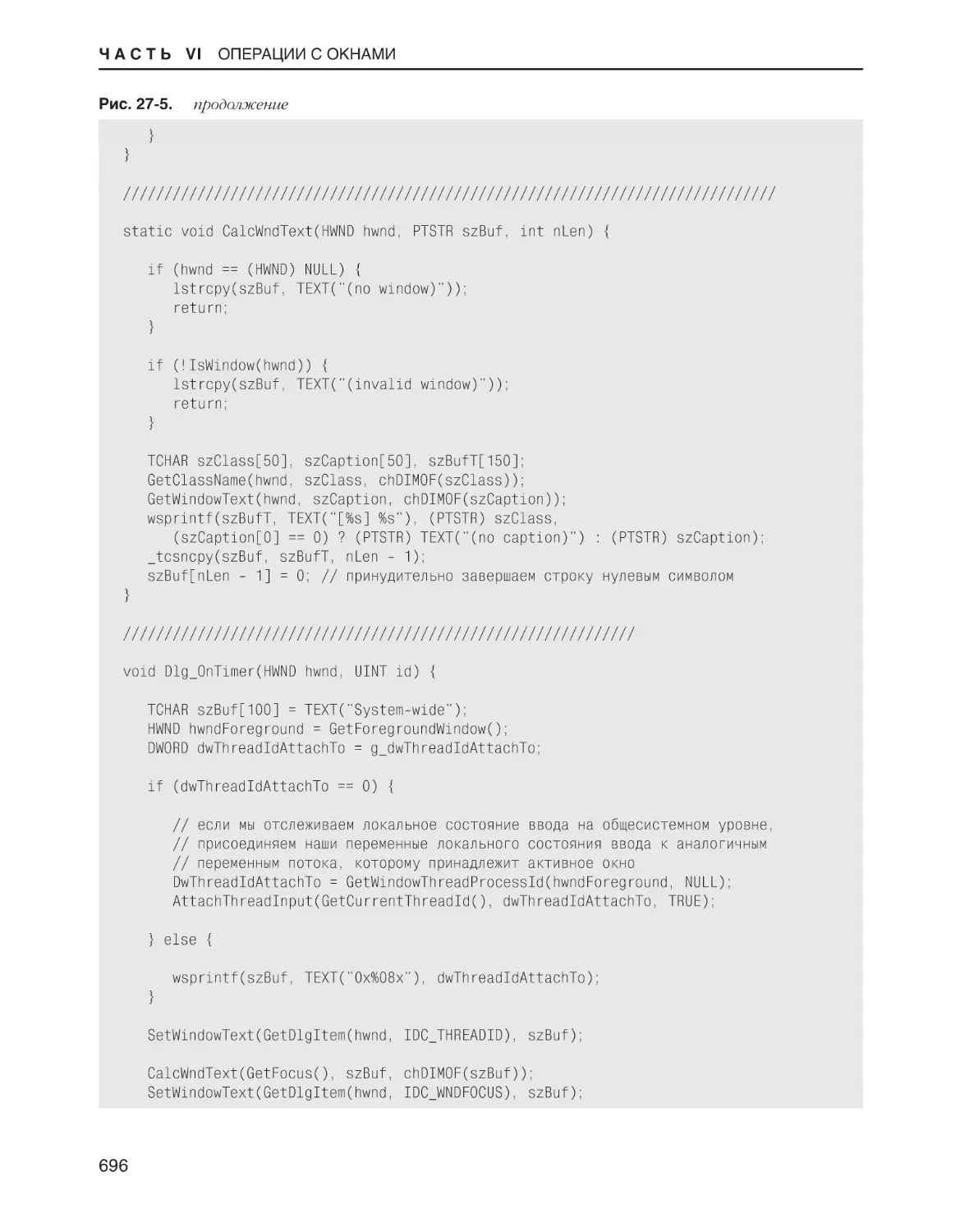

Программа-пример LISWatch . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

671

673

673

677

678

680

692

ПРИЛОЖЕНИЕ А Среда разработки . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 698

Заголовочный файл CmnHdr.h . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Раздел Windows Version Build Option . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Раздел Unicode Build Option . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Раздел Windows Definitions и диагностика уровня 4 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Вспомогательный макрос Pragma Message . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Макросы chINRANGE и chDIMOF . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Макрос chBEGINTHREADEX . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Моя реализация DebugBreak для платформы x86 . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Определение кодов программных исключений . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Макрос chMB . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

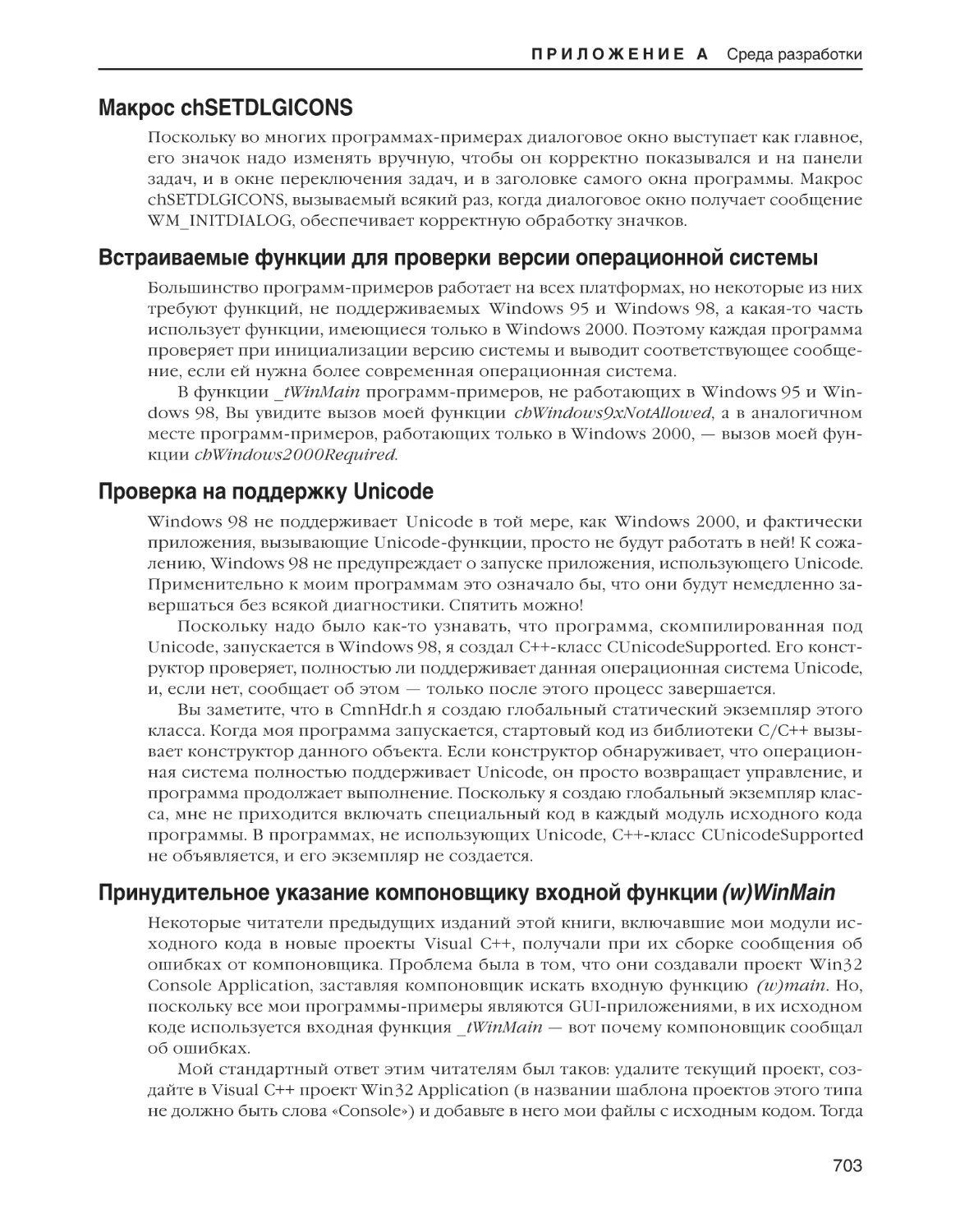

Макросы chASSERT и chVERIFY . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Макрос chHANDLE_DLGMSG . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

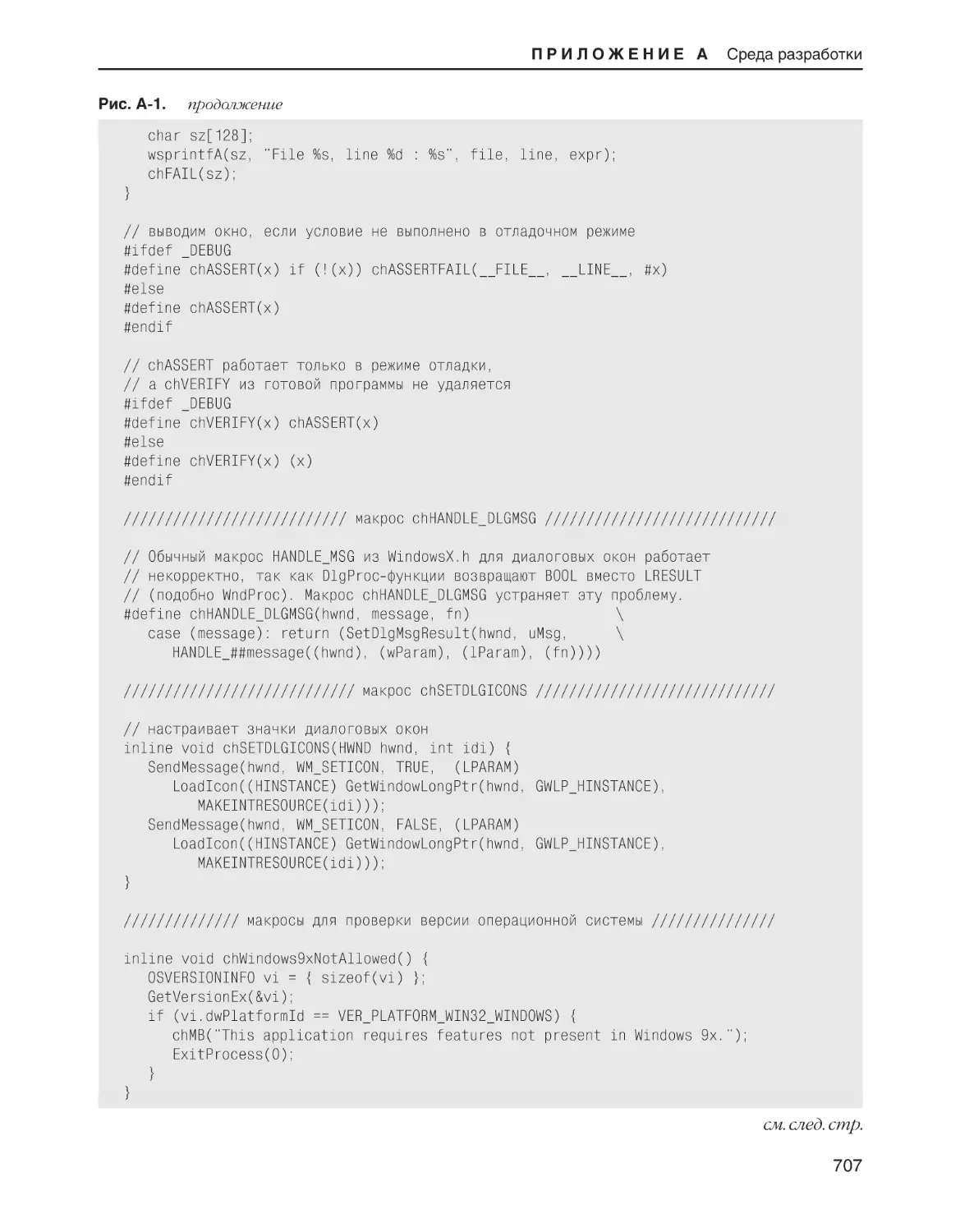

Макрос chSETDLGICONS . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Встраиваемые функции для проверки версии операционной системы . . . . . . . . . . . . . . . . . .

Проверка на поддержку Unicode . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . .

Принудительное указание компоновщику входной функции (w)WinMain . . . . . . . . . . . . . . .

698

698

699

699

700

700

700

702

702

702

702

702

703

703

703

703

ПРИЛОЖЕНИЕ Б Распаковщики сообщений, макросы для дочерних

элементов управления и API-макросы . . . . . . . . . . . . . . . . 709

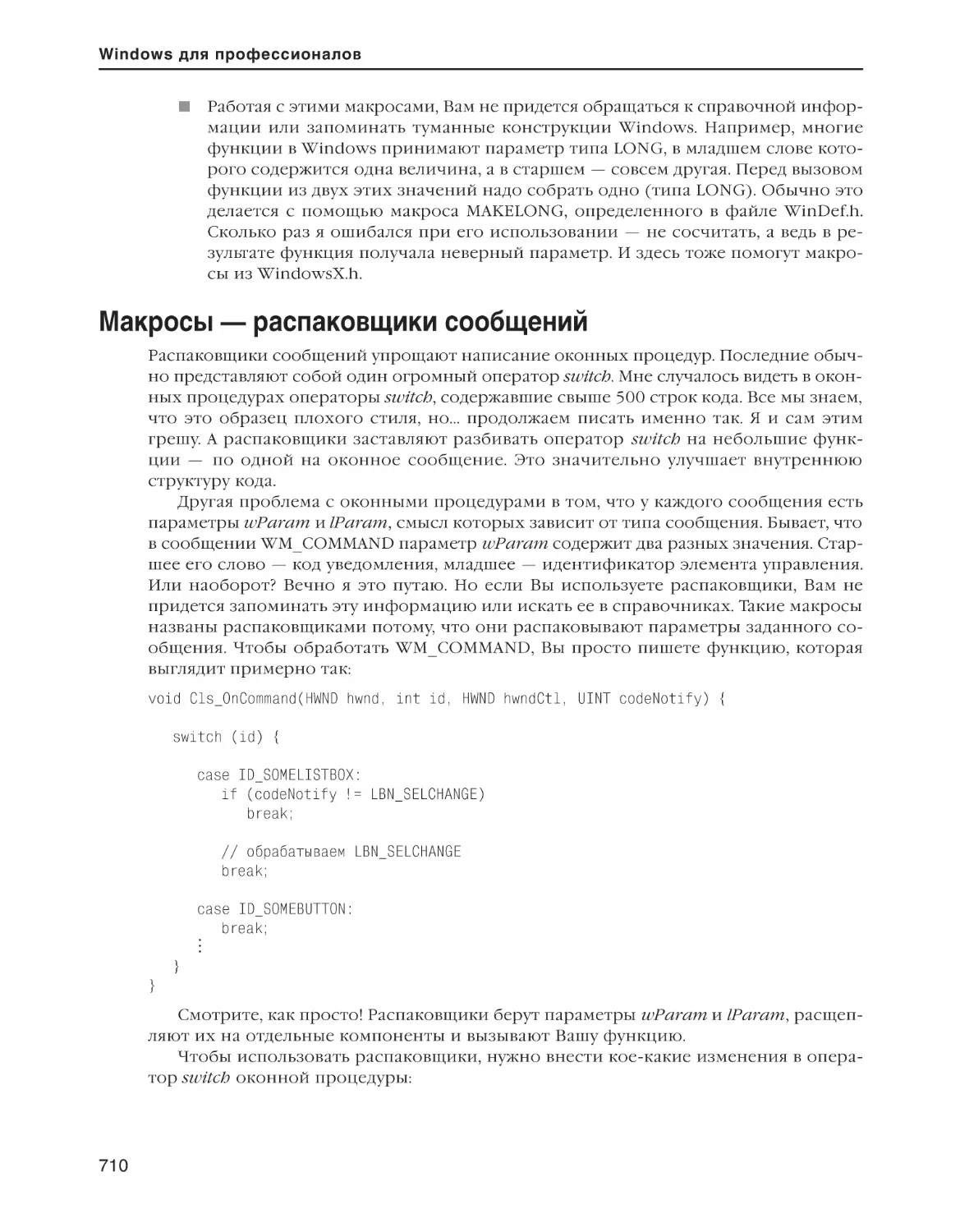

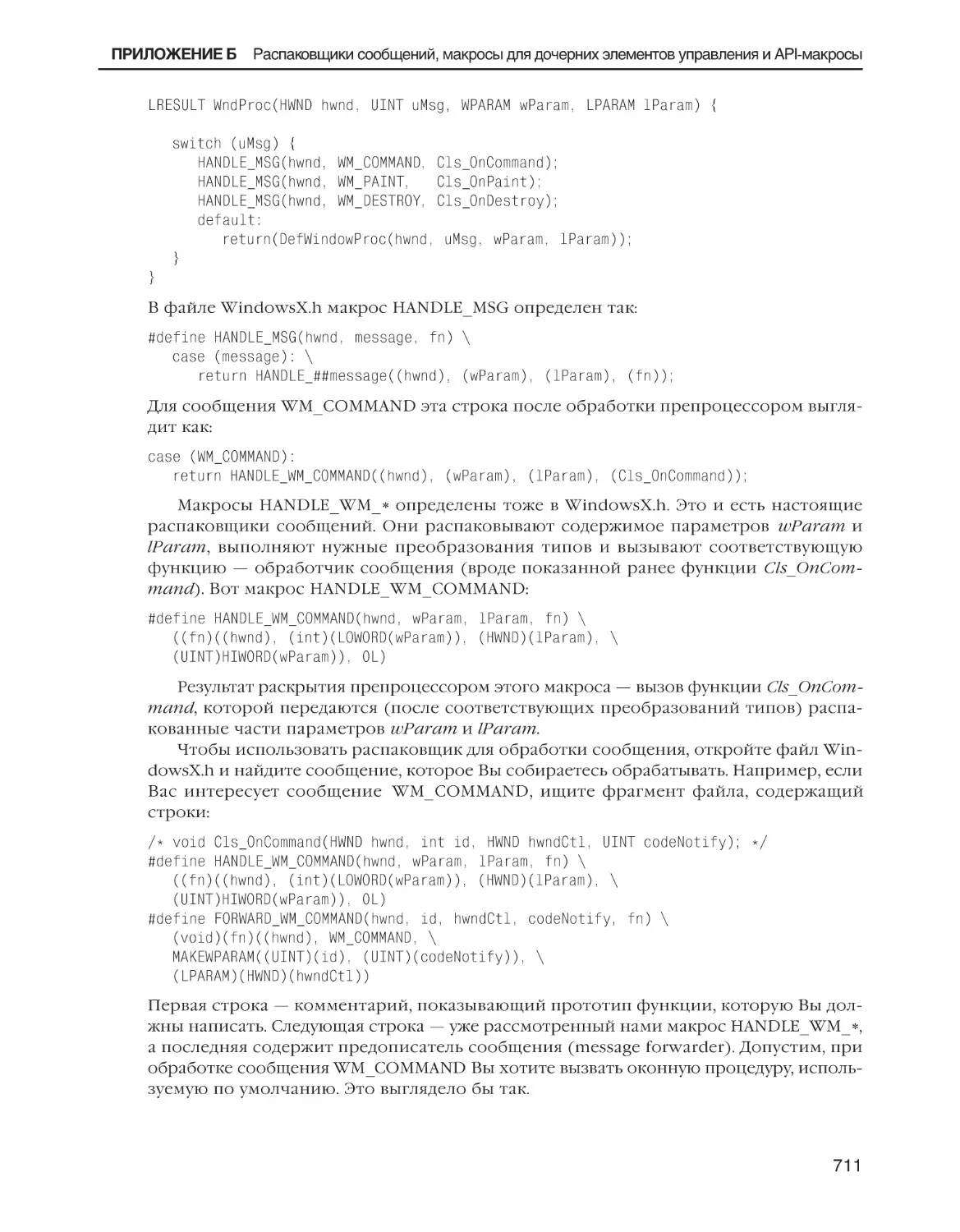

Макросы — распаковщики сообщений . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 710

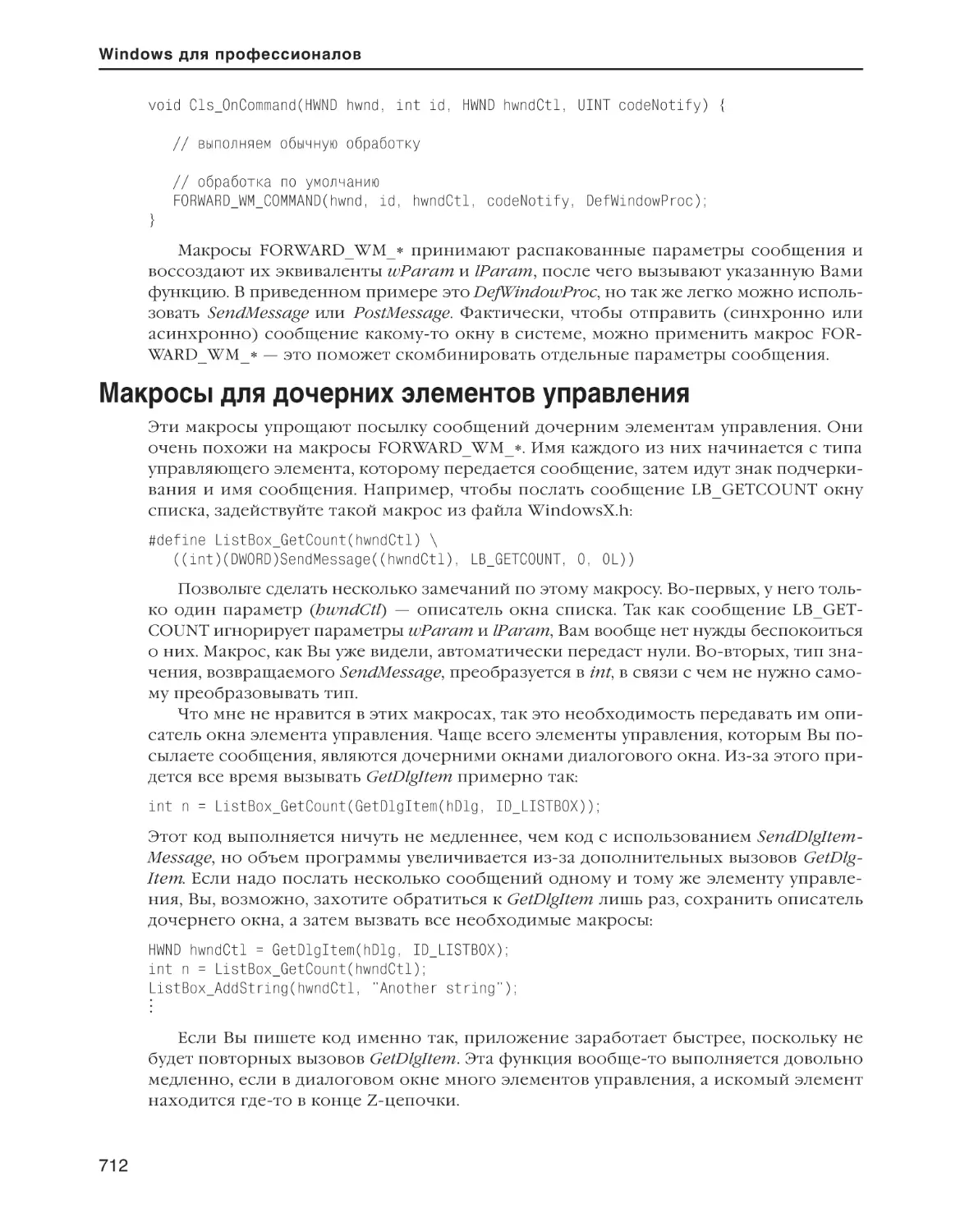

Макросы для дочерних элементов управления . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 712

API-макросы . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 713

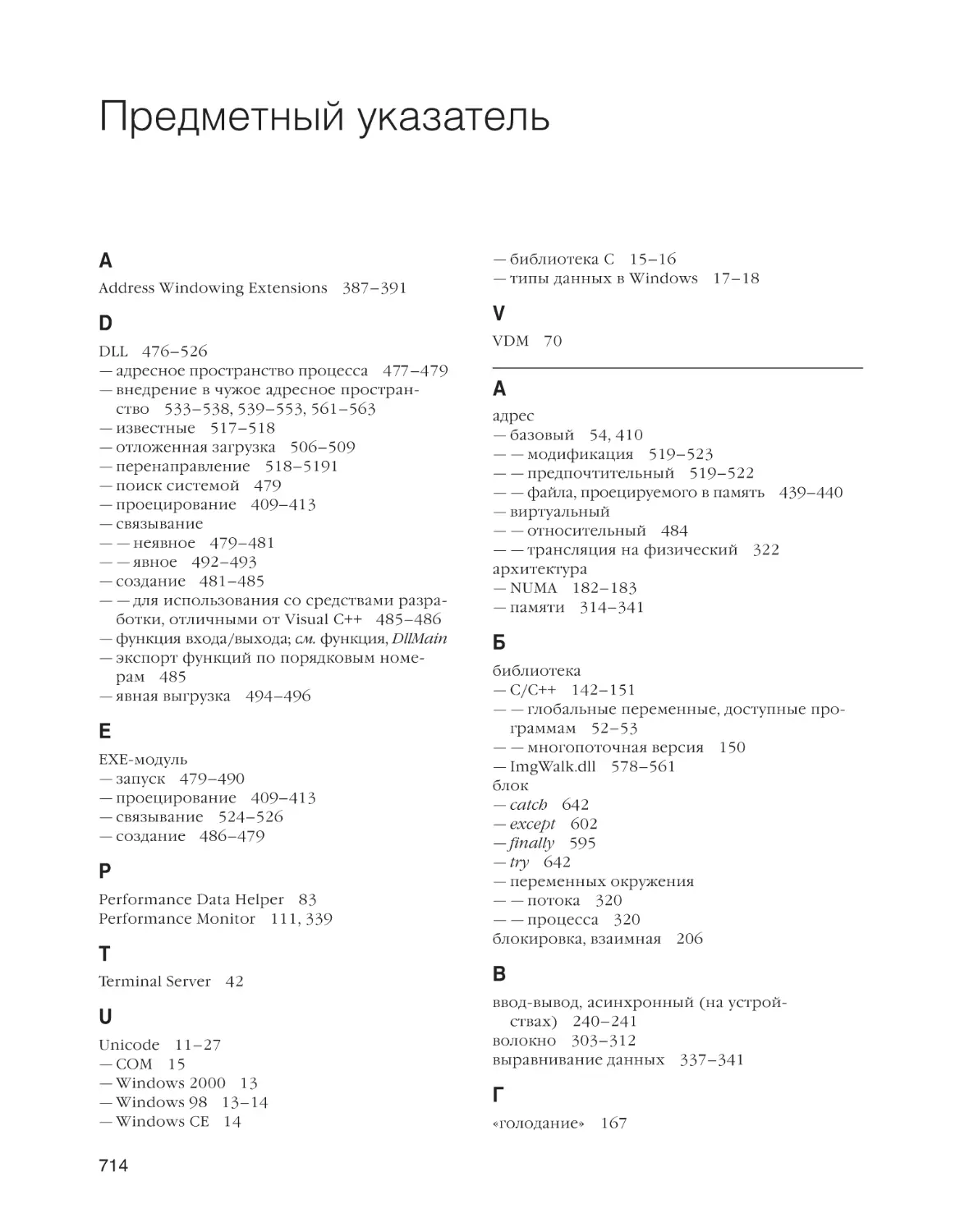

Предметный указатель . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . . 714

XII

Введение

Microsoft Windows — сложная операционная система. Она включает в себя столько

всего и делает так много, что одному человеку просто не под силу полностью разобраться в этой системе. Более того, из-за такой сложности и комплексности Windows

трудно решить, с чего начать ее изучение. Лично я всегда начинаю с самого низкого

уровня, стремясь получить четкое представление о базовых сервисах операционной

системы. Разобравшись в основах, дальше двигаться проще. С этого момента я шаг за

шагом, по мере необходимости, изучаю сервисы более высокого уровня, построенные именно на этом базисе.

Например, вопросы, относящиеся к компонентной модели объектов (Component

Object Model, COM), в моей книге прямо не затрагиваются. Но COM — это архитектура, где используются процессы, потоки, механизмы управления памятью, DLL, локальная память потоков, Unicode и многое другое. Если Вы знаете, как устроены и работают эти фундаментальные сервисы операционной системы, то для освоения COM достаточно понять, как они применяются в этой архитектуре. Мне очень жаль тех, кто

пытается перепрыгнуть через все это и сразу же взяться за изучение архитектуры COM.

Впереди у них долгий и тернистый путь; в их знаниях неизбежны пробелы, которые

непременно будут мешать им в работе.

И вот тут мы подходим к тому, о чем же моя книга. А она — о строительных кирпичиках Windows, базовых сервисах, в которых (по крайней мере, на мой взгляд)

должен досконально разбираться каждый разработчик Windows-приложений. Рассматривая тот или иной сервис, я буду рассказывать, как им пользуется система и как

им должно пользоваться Ваше приложение. Во многих главах я буду показывать, как

на основе базовых сервисов Windows создавать собственные строительные кирпичики. Реализуя их в виде универсальных функций и классов C++ и комбинируя в них те

или иные базовые сервисы Windows, Вы получите нечто большее суммы отдельных

частей.

Сегодняшние Windows-платформы

Сейчас Microsoft поставляет операционные системы Windows с тремя ядрами. Каждое ядро оптимизировано под свои виды вычислительных задач. Microsoft пытается

переманить разработчиков программного обеспечения на Windows-платформы, утверждая, что интерфейс прикладного программирования (application programming

interface, API) у каждой из них одинаков. Это означает лишь то, что, научившись писать Windows-приложения для одного ядра, Вы поймете, как сделать то же самое для

остальных.

Поскольку я объясняю, как писать Windows-приложения на основе Windows API,

то теоретически все, о чем Вы узнаете из моей книги, применимо ко всем трем ядрам. На самом деле они сильно отличаются друг от друга, и поэтому одни и те же

функции соответствующих операционных систем реализованы по-разному. Скажем

так: базовые концепции одинаковы, но детали могут различаться.

Начнем с того, что представляют собой эти три ядра Windows.

XIII

Windows для профессионалов

Ядро Windows 2000

Windows 2000 — это операционная система Microsoft класса «high-end». Список ее

возможностей и особенностей займет не одну страницу. Вот лишь некоторые из них

(в совершенно произвольном порядке).

쐽

Windows 2000 рассчитана на рабочие станции и серверы, а также на применение в центрах обработки данных.

쐽

Отказоустойчива — плохо написанные программы не могут привести к краху

системы.

쐽

Защищена — несанкционированный доступ к ресурсам (например, файлам или

принтерам), управляемым этой системой, невозможен.

쐽

Богатый набор средств и утилит для администрирования системы в масштабах организации.

쐽

Ядро Windows 2000 написано в основном на C и C++, поэтому система легко

портируется (переносится) на процессоры с другими архитектурами.

쐽

Полностью поддерживает Unicode, что упрощает локализацию и работу с использованием различных языков.

쐽

Имеет высокоэффективную подсистему управления памятью с чрезвычайно

широкими возможностями.

쐽

Поддерживает структурную обработку исключений (structured exception handling, SEH), облегчая восстановление после ошибок.

쐽

Позволяет расширять функциональность за счет динамически подключаемых

библиотек (DLL).

쐽

Поддерживает многопоточность и мультипроцессорную обработку, обеспечивая высокую масштабируемость системы.

쐽

Файловая система Windows 2000 дает возможность отслеживать, как пользователи манипулируют с данными на своих машинах.

Ядро Windows 98

Windows 98 — операционная система потребительского класса. Она обладает многими возможностями Windows 2000, но некоторые ключевые из них не поддерживает.

Так, Windows 98 не отнесешь к числу отказоустойчивых (приложение вполне способно привести к краху системы), она менее защищена, работает только с одним процессором (что ограничивает ее масштабируемость) и поддерживает Unicode лишь

частично.

Microsoft намерена ликвидировать ядро Windows 98, поскольку его доработка до

уровня ядра Windows 2000 потребовала бы слишком много усилий. Да и кому нужно

еще одно ядро Windows 2000? Так что Windows 2000 — это вроде бы надолго, а Windows 98 проживет года два-три, если не меньше.

Но почему вообще существует ядро Windows 98? Ответ очень прост: Windows 98

более дружественна к пользователю, чем Windows 2000. Потребители не любят регистрироваться на своих компьютерах, не хотят заниматься администрированием и т. д.

Плюс ко всему в компьютерные игры они играют чаще, чем сотрудники корпораций

в рабочее время (впрочем, это спорно). Многие старые игровые программы обращаются к оборудованию напрямую, что может приводить к зависанию компьютера.

Windows 2000 — операционная система с отказоустойчивым ядром — такого не по-

XIV

Введение

зволяет никому. Любая программа, которая пытается напрямую обратиться к оборудованию, немедленно завершается, не успев навредить ни себе, ни другим.

По этим причинам Windows 98 все еще с нами, и ее доля на рынке операционных

систем весьма велика. Microsoft активно работает над тем, чтобы Windows 2000 стала

дружественнее к пользователю, — очень скоро появится потребительская версия ее

ядра. Поскольку ядра Windows 98 и Windows 2000 имеют сходные наборы функциональных возможностей и поскольку они наиболее популярны, я решил сосредоточиться в этой книге именно на них.

Готовя книгу, я старался обращать внимание на отличия реализаций Win32 API в

Windows 98 и Windows 2000. Материалы такого рода я обводил рамками и, как показано ниже, помечал соответствующими значками — чтобы привлечь внимание читателей к каким-то деталям, характерным для той или иной платформы.

Здесь рассказывается об особенностях реализации на платформе Windows 98.

А тут — об особенностях реализации на платформе Windows 2000.

Windows 95 я особо не рассматриваю, но все, что относится к Windows 98, применимо и к ней, так как ядра у них совершенно одинаковые.

Ядро Windows CE

Windows CE — самое новое ядро Windows от Microsoft. Оно рассчитано главным образом на карманные и автомобильные компьютеры, «интеллектуальные» терминалы,

тостеры, микроволновые печи и торговые автоматы. Большинство таких устройств

должно потреблять минимум электроэнергии, у них очень мало памяти, а дисков чаще

всего просто нет. Из-за столь жестких ограничений Microsoft пришлось создать совершенно новое ядро операционной системы, намного менее требовательное к памяти, чем ядро Windows 98 или Windows 2000.

Как ни странно, Windows CE довольно мощная операционная система. Устройства,

которыми она управляет, предназначены только для индивидуального использования,

поэтому ее ядро не поддерживает администрирование, масштабирование и т. д. Тем

не менее практически все концепции Win32 применимы и к данной платформе. Различия обычно проявляются там, где Windows CE накладывает ограничения на те или

иные Win32-функции.

Завтрашние Windows-платформы

(64-разрядная Windows 2000)

Будущее уже совсем близко. Когда я пишу эти строки, Microsoft напряженно трудится

над переносом ядра Windows 2000 на 64-разрядную платформу. Предполагается, что

эта истинно 64-разрядная операционная система получит название 64-bit Windows 2000

(64-разрядная Windows 2000). На первых порах она будет работать на процессорах

Alpha (архитектура AXP64) от Compaq, а чуть позже и на новых процессорах Itanium

(архитектура IA-64) от Intel.

Процессоры Alpha всегда были 64-разрядными. Так что, если у Вас есть машина с

одним из этих процессоров, Вы просто установите 64-разрядную Windows 2000 и

получите полноценную 64-разрядную программно-аппаратную платформу. Процес-

XV

Windows для профессионалов

соры Intel серии Pentium (и более ранние) имеют 32-разрядную архитектуру (IA-32).

Машины с такими процессорами не смогут работать с 64-разрядной Windows 2000.

Intel сравнительно недавно закончил разработку новой 64-разрядной архитектуры

процессоров и сейчас готовит к выпуску процессор Itanium (его кодовое название

было Merced). Поставка машин на базе Itanium ожидается уже в 2000 году.

Меня очень интересует 64-разрядная Windows 2000, и я давно готовлюсь к ее появлению. Сейчас на Web-узле Microsoft можно найти много статей о 64-разрядной

Windows 2000 и о том, какие изменения она принесет разработчикам программного

обеспечения. С радостью сообщаю Вам следующее.

쐽

Ядро 64-разрядной Windows 2000 получено в результате портирования ядра

32-разрядной версии. А значит, все, что Вы узнали о 32-разрядной Windows 2000,

применимо и к 64-разрядной. В сущности, Microsoft так модифицировала исходный код 32-разрядной Windows, что из него можно получить как 32-, так и

64-разрядную систему. Таким образом, у них теперь одна база исходного кода,

и любые новшества или исправления будут вноситься в обе системы одновременно.

쐽

Поскольку эти ядра построены на одном коде и одинаковых концепциях, Windows API идентичен на обеих платформах. Следовательно, Ваши приложения

потребуют лишь минимальной модификации.

쐽

Если перенос 32-разрядных приложений так легок, то вскоре появится масса

инструментальных средств (вроде Microsoft Developer Studio), поддерживающих разработку 64-разрядного программного обеспечения.

쐽

Конечно, 64-разрядная Windows сможет выполнять и 32-разрядные приложения. Но, судя по обещаниям, истинно 64-разрядные приложения будут работать в ней гораздо быстрее.

쐽

Вам не придется учиться заново. Вы обрадуетесь, узнав, что большинство типов данных осталось 32-разрядным. Это относится к целым типам, DWORD,

LONG, BOOL и т. д. По сути, беспокоиться следует лишь об указателях и некоторых описателях, так как теперь они являются 64-разрядными.

Сведений о том, как подготовить исходный код к выполнению на 64-разрядной

платформе, вполне хватает и на Web-узле Microsoft, так что я в эти детали вдаваться

не буду. Но, что бы я ни писал в каждой главе, я все время помнил о 64-разрядной

Windows и, где это было нужно, включал специфическую для нее информацию. Кроме того, все приведенные в этой книге программы-примеры я компилировал с использованием 64-разрядного компилятора, что позволило мне протестировать их на очень

ранней версии 64-разрядной Windows 2000 для процессоров Alpha. Если Вы будете

следовать тем же правилам, что и я, Вам не составит труда создать единую базу исходного кода своих приложений для 32- и 64-разрядной Windows.

Что нового в четвертом издании

Четвертое издание является практически новой книгой. Я решил разбить материал на

большее количество глав для более четкой структуризации и изменил порядок его

изложения. Надеюсь, так будет легче изучать его и усваивать. Например, глава по

Unicode теперь находится в начале книги, поскольку с ним так или иначе связаны

многие другие темы.

Более того, все темы рассматриваются гораздо глубже, чем в предыдущих изданиях. В частности, я подробнее, чем раньше, объясняю внутреннее устройство Windows,

XVI

Введение

чтобы Вы точно знали, что происходит за кулисами этой системы. Намного детальнее я рассказываю и о том, как взаимодействует с системой библиотека C/C++ (C/C++

run-time library) — особенно при создании и уничтожении процессов и потоков. Динамически подключаемым библиотекам я также уделяю больше внимания.

Помимо этих изменений, в книге появилась целая тонна нового содержания. Упомяну лишь самое главное.

쐽

Новшества Windows 2000. Книгу было бы нельзя считать действительно переработанной, не будь в ней отражены новшества Windows 2000: объект ядра